Conti勒索組織分化后更危險的Karakurt數據勒索團伙揭秘

當地時間6月1日,由聯邦調查局(FBI)、網絡安全和基礎設施安全局(CISA),財政部(Treasury)和金融犯罪執法網絡(FinCEN)聯合發布了網絡安全咨詢公告(CSA),披露了有關Karakurt數據勒索組織(也稱為Karakurt組織和Karakurt Lair)的信息。該攻擊組織采用了各種策略、技術和程序(TTP),給網絡安全防御和緩解帶來了重大挑戰。四家機構還提供了一些建議的行動來減輕網絡威脅。

聯合咨詢公告稱,“Karakur受害者沒有報告對受感染的機器或文件進行加密;相反,Karakurt行為與者聲稱竊取數據并威脅要拍賣或向公眾發布數據,除非他們收到要求的贖金。已知的比特幣贖金要求從25,000美元到13,000,000美元不等,付款期限通常會在與受害者第一次接觸后的一周內到期”。

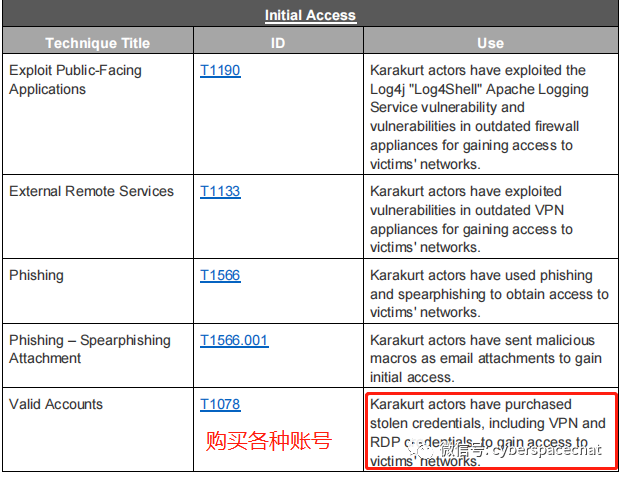

該公告稱,Karakurt黑客似乎并未針對任何特定部門、行業或受害者類型。“在偵察過程中,Karakurt攻擊者似乎主要通過購買被盜登錄憑據、通過網絡犯罪社區中的合作伙伴(他們為已經受到攻擊的受害者提供Karakurt訪問權限)或通過第三方入侵購買對已經受到攻擊的受害者的訪問權限來獲得對受害者設備的訪問權限,”它補充道。

在Karakurt事件中用于初始訪問的常見入侵漏洞包括易受多個近期CVE攻擊的過時SonicWall SSL VPN設備漏洞,以及Log4j(Log4Shell )漏洞。此外,該公告還包含網絡釣魚和魚叉式網絡釣魚、電子郵件附件中的惡意宏以及被盜的虛擬專用網絡(VPN)或遠程桌面協議 (RDP)憑據。它進一步涵蓋了易受多個近期CVE攻擊的過時Fortinet FortiGate SSL VPN 設備/防火墻設備,以及過時和/或無法使用的Microsoft Windows Server實例。

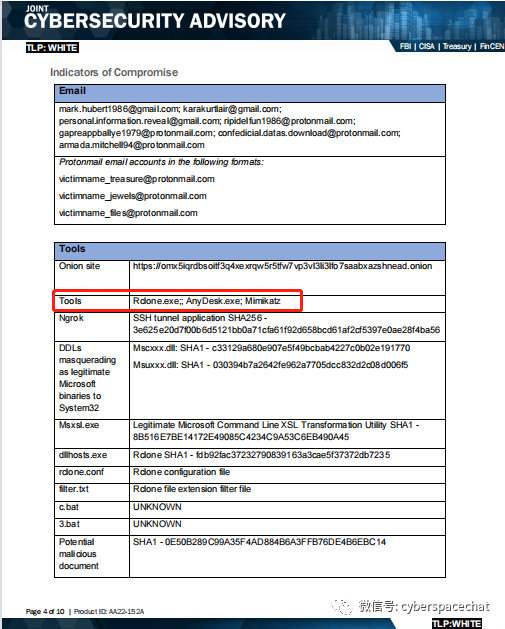

該公告稱,在開發或獲得對受感染系統的訪問權限后,Karakurt黑客部署Cobalt Strike信標來枚舉網絡,安裝Mimikatz以提取純文本憑據,使用AnyDesk獲得持久遠程控制,并利用其他與相關的工具提升權限并在網絡內橫向移動。“Karakurt行為者然后使用開源應用程序和文件傳輸協議(FTP)服務壓縮(通常使用7zip)并盜取大量數據,并且在許多情況下,整個網絡連接的共享驅動器的容量超過1TB,例如Filezilla,以及云存儲服務,包括“rclone”和“Mega.nz”,”它補充道。

在數據盜取之后,Karakurt黑客被發現通過“readme.txt”文件、通過受感染的電子郵件網絡發送給受害者員工的電子郵件以及從外部電子郵件帳戶發送給受害者員工的電子郵件,向受害者提供贖金記錄。贖金記錄顯示受害者已被Karakurt團隊黑客攻擊,并威脅要公開發布或拍賣被盜數據。這些說明包括一個帶有訪問代碼的TOR URL鏈接。訪問URL并輸入訪問代碼會打開一個聊天應用程序,受害者可以通過該應用程序與Karakurt黑客協商以刪除他們的數據。

該公告稱,Karakurt受害者報告了Karakurt黑客進行的廣泛騷擾活動,其中員工、業務合作伙伴和客戶收到大量電子郵件和電話,警告收件人鼓勵受害者與黑客進行談判,以防止受害者數據的傳播。這些通信通常包括被盜數據的樣本——主要是個人身份信息(PII),例如就業記錄、健康記錄和財務業務記錄。

此外,與Karakurt黑客談判的受害者會收到“證明”,例如顯示據稱被盜數據的文件樹的屏幕截圖,或者在某些情況下,被盜文件的實際副本。在與受害者就被盜數據的價格達成協議后,Karakurt黑客提供了一個比特幣地址,通常是一個新的、以前未使用的地址,可以支付贖金。

在收到贖金后,Karakurt黑客提供了據稱刪除被盜文件的證據,例如被刪除文件的屏幕記錄、刪除日志或受害者登錄存儲服務器并自行刪除文件的憑據。盡管Karakurt的主要勒索手段是承諾刪除被盜數據并對事件保密,但一些受害者報告稱,在支付贖金后,Karakurt黑客并未對受害者信息保密。

該公告稱,在某些情況下,Karakurt黑客對先前受到其他勒索軟件變種攻擊的受害者進行了勒索。在這種情況下,Karakurt黑客很可能購買或以其他方式獲得了以前被盜的數據。在這些受害者受到其他勒索軟件黑客攻擊的同時,Karakurt黑客還針對受害者。受害者還同時收到了來自多個勒索軟件變種的贖金記錄,這表明Karakurt黑客購買了對受感染系統的訪問權,該系統也被出售給了另一個勒索軟件黑客。

該公告稱,Karakurt黑客還夸大了受害者被入侵的程度以及被盜數據的價值。例如,在某些情況下,Karakurt黑客聲稱竊取的數據量遠遠超出受感染系統的存儲容量,或者聲稱竊取不屬于受害者的數據,它補充說。

該公告呼吁立即采取行動減輕來自Karakurt數據勒索組織的網絡威脅。其中包括優先修補已知被利用的漏洞,培訓用戶識別和報告網絡釣魚嘗試,以及實施多因素身份驗證。

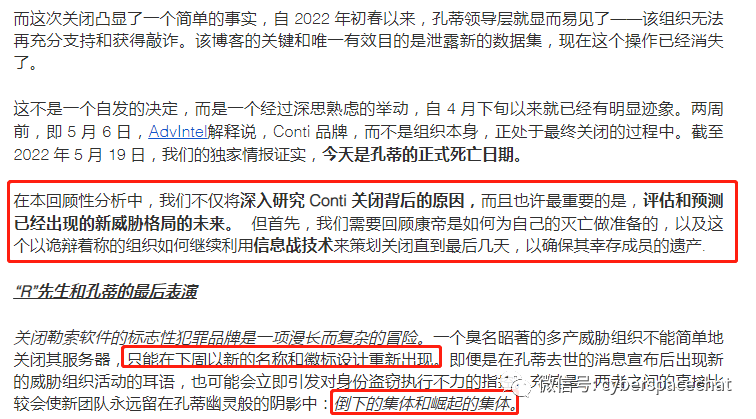

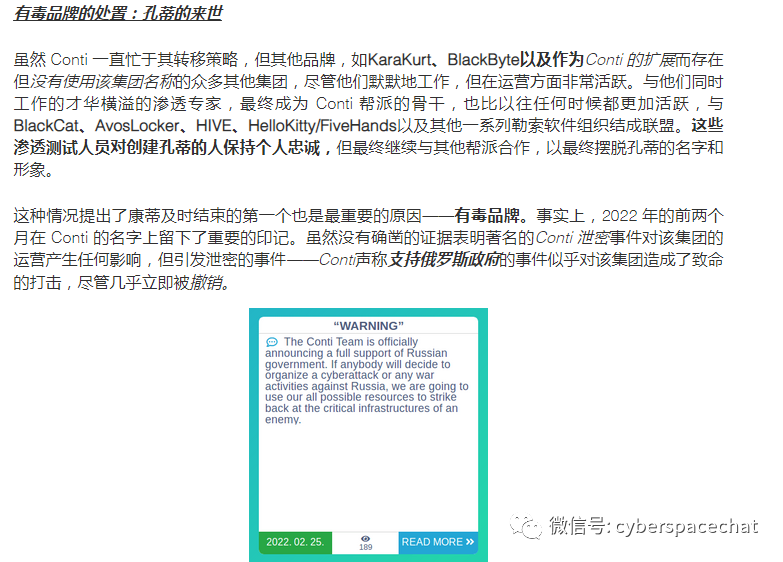

AdvIntel研究人員Yelisey、Bogusalvskiy和Vitali Kremez在5月份題為《停止運營--Conti品牌的終結標志著網絡犯罪領域的新篇章》的報告中寫道,兩個多月來,Conti勒索軟件集團的運營商一直在默默地創建細分市場。這些分化的小型組織要么利用現有的Conti alter ego和locker惡意軟件,要么利用機會創造新的。

研究人員說,這個決定對Conti來說很方便,因為他們已經有幾個子公司以不同的名稱運營:Karakurt、BlackByte、BlackBasta。Conti的更名版本——分裂成碎片式的怪物仍然非常活躍——確保無論Conti的前附屬公司選擇采取何種形式,他們都會在Conti過時的消息傳開之前出現在公眾視線中,控制著圍繞解散的敘述并且大大復雜化了任何未來的威脅歸因。

自周二(5月31日)凌晨以來,哥斯達黎加的國家衛生服務部門在當天早上的某個時間被一個名為Hive的俄羅斯勒索軟件組織入侵。

“入侵發生在哥斯達黎加總統羅德里戈查韋斯宣布進入緊急狀態以應對來自另一個俄羅斯勒索軟件團伙 - conti的數據勒索攻擊幾周后,”調查記者布萊恩科布斯周二在一篇博客文章中寫道。他補充說:“勒索軟件專家表示,有充分的理由相信這兩次攻擊背后是同一個網絡犯罪分子,并且Hive一直在幫助Conti重塑品牌形象,并逃避針對在俄羅斯開展活動的網絡犯罪分子敲詐勒索的國際制裁。”

最近,CISA發布了2021財年進行的風險和脆弱性評估(RVAs)。該分析和信息圖表詳細描述了112項評估的結果,這些評估涉及聯邦文職行政部門(FCEB)、關鍵基礎設施以及州、地方、部落和領土(SLTT)利益相關者。分析和信息圖都將黑客行為映射到MITRE ATT&CK框架。

在勒索軟件短暫但動蕩的歷史時間線上,2022年5月19日,也就是Conti關閉的那一天,將留下一個標志,將威脅格局與過去割裂開來,并為其未來蒙上陰影。像Karakurt團伙一樣,以conti的名義組建和工作的威脅行為者并沒有,也不會停止在威脅形勢下繼續前進——他們的影響只會留下不同的烙印。

參考資源:

1.https://www.cisa.gov/uscert/sites/default/files/publications/AA22-152A_Karakurt_Data_Extortion_Group.pdf

2.https://www.advintel.io/post/discontinued-the-end-of-conti-s-brand-marks-new-chapter-for-cybercrime-landscape