歐洲刑警組織拆除FluBot安卓惡意軟件

6月1日,據歐洲刑警組織官網公告,歐洲11個國家聯合執法行動成功關閉了FluBot關鍵基礎設施。FluBot是迄今為止傳播最快的安卓惡意軟件之一。

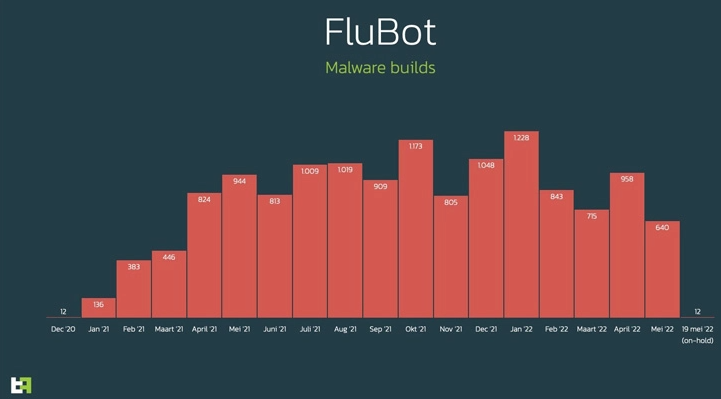

FluBot首次被發現于2020年12月,至今損害了全球大量設備。根據ThreatFabric的2022年上半年移動威脅態勢報告,FluBot是僅次于Hydra的第二大銀行木馬,占1月至5月期間觀察到的樣本的20.9%。

FluBot通過短信傳播,從世界各地受感染的智能手機中竊取密碼、網銀信息及其他敏感信息。受害者會收到一條包含鏈接的短信,要求用戶點擊安裝應用程序以跟蹤包裹或收聽語音郵件。該惡意軟件在安裝后會要求訪問權限以竊取各種敏感信息。并且,借由訪問受害者手機的聯系人,其得以進一步傳播。

另一方面,FluBot惡意軟件偽裝成應用程序,因此常常不易被用戶發現。一般而言,若出現以下情況,就有可能是惡意軟件:

點擊了某個應用,但該應用無法打開;

嘗試卸載某個應用,但顯示一條錯誤消息。

若您認為某個應用可能是惡意軟件,最好將手機重置為出廠設置。

據荷蘭警方的說明,FluBot的基礎設施于五月初被其成功破壞,從而斷開了一萬名受害者與FluBot網絡的連接,并阻止了超過650萬條垃圾短信送達潛在受害者。

這一執法行動成果是在澳大利亞、比利時、芬蘭、匈牙利、愛爾蘭、羅馬尼亞、西班牙、瑞典、瑞士、荷蘭和美國執法當局復雜調查之后,經由歐洲刑警組織歐洲網絡犯罪中心(EC3)協調取得。后續調查仍在進行中,以鎖定此全球惡意軟件活動背后的犯罪個人。

資訊來源:歐洲刑警組織

轉載請注明出處和本文鏈接

每日漲知識

端到端加密

一種加密算法,保護雙方(也就是客戶端和服務器)之間的通信安全,并且可以獨立于鏈路加密技術實施。端到端的加密技術的例子是在發送者和接受者之間使用隱私增強郵件(PEM)傳遞郵件。這種技術可以阻止加密鏈路的安全端的通信數據或通過未加密的鏈路傳送的通信數據遭到入侵者的監控。