關于 Microsoft MSDT 任意代碼執行漏洞的掃描和消控方案

近期,啟明星辰集團北冥數據實驗室在漏洞監控中發現微軟發布安全公告,本次發布的安全更新披露了一個Microsoft Support Diagnostic Tool的代碼執行漏洞(CVE-2022-30190)。北冥數據實驗室在第一時間對微軟5月發布的安全公告進行分析研判,結合啟明星辰泰合盤古平臺(THPangu-OS)的底座能力,為廣大用戶給出應急處置指引方案。

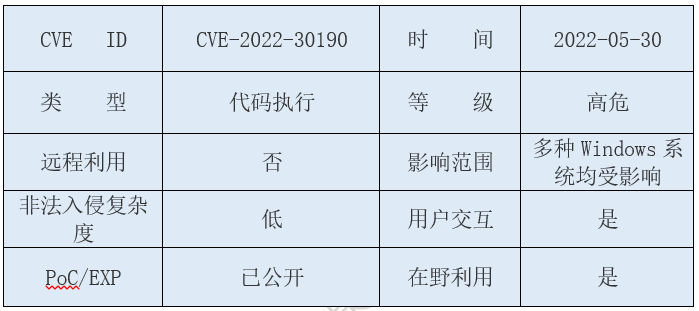

漏洞概述

漏洞背景

早在微軟官方披露之前,該漏洞就已經出現并被惡意使用,利用該漏洞的第一個跡象可以追溯到 2022 年 4 月 12 日,當時第二個樣本被上傳到惡意軟件數據庫。據悉,該工件以偽裝成 Sputnik Radio 采訪邀請的惡意 Word 文檔。

常見入侵手段

(1)通過電子郵件傳遞的誘殺辦公室文件是入侵者用來破壞端點的最常見策略之一,他們不斷尋找新方法來隱藏文檔的惡意性質,使其免受現有安全防御、解決方案以及用戶/目標的影響。

(2)長期以來,入侵者一直在利用 Office 宏來傳遞漏洞和惡意軟件,但自從微軟披露之后,Office 應用程序的默認行為是阻止來自 Internet 的文件中的宏,入侵者正在測試新方法。

漏洞分析

入侵者可通過Office文件的遠程模板功能從服務器中獲取惡意HTML文件,并通過 'ms-msdt' URI來執行惡意PowerShell代碼。該漏洞在宏被禁用的情況下仍能通過Microsoft Support Diagnostics Tool (MSDT)功能執行代碼,當惡意文件保存為RTF格式時,甚至無需打開文件,通過資源管理器中的預覽選項卡即可在目標機器上執行任意代碼。

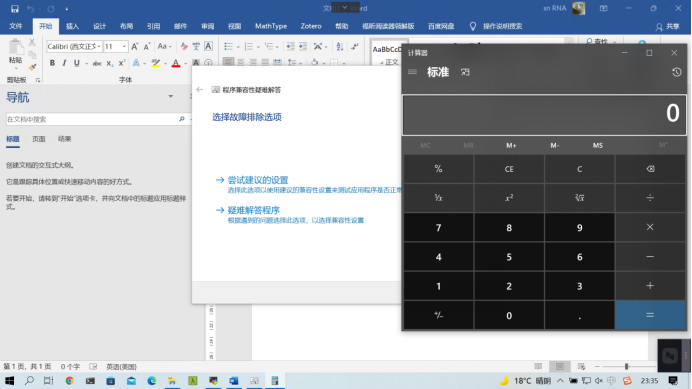

復現截圖

通過漏洞復現,可以得出該漏洞的利用鏈條。

惡意文檔中修改了word\_rels\document.xml.rels 中關于文檔規范的target將其指向了外部實體,也就是入侵者控制的網頁。

在打開或者預覽響應惡意RTF文檔時,office會訪問該網頁從而繼續執行網頁中的入侵者構造的惡意請求。

網頁中的惡意請求是通過ms-msdt調用windows內自帶的MSDT程序(Microsoft支持診斷工具) 從而執行其中某參數中的powershell代碼。

漏洞檢測

啟明星辰天鏡脆弱性掃描與管理系統已緊急發布針對該漏洞的升級包,支持對該漏洞進行授權掃描,用戶升級標準漏洞庫后即可對該漏洞進行掃描:

6070版本升級包為607000439,升級包下載地址:

https://venustech.download.venuscloud.cn/

升級后已支持該漏洞

請使用啟明星辰天鏡脆弱性掃描與管理系統產品的用戶盡快升級到最新版本,及時對該漏洞進行檢測,以便盡快采取防范措施。

基線核查

啟明星辰安全配置核查管理系統已緊急發布針對該漏洞的核查資源包,支持對該漏洞進行核查,用戶升級安全配置核查管理系統資源包后后即可對該漏洞進行核查:

基線核查

修復建議

目前微軟官方還未發布正式補丁對該漏洞進行修復,請結合臨時修復措施有效防護自身資產環境并阻斷利用鏈條。

臨時修復方案

禁用 MSDT URL 協議

禁用 MSDT URL 協議可防止故障排除程序作為鏈接啟動,包括整個操作系統的鏈接。仍然可以使用“獲取幫助”應用程序和系統設置中的其他或附加故障排除程序來訪問故障排除程序。請按照以下步驟禁用:

(1)以管理員身份運行命令提示符。

(2)要備份注冊表項,請執行命令“reg export HKEY_CLASSES_ROOT\ms-msdt filename ”

(3)執行命令“reg delete HKEY_CLASSES_ROOT\ms-msdt /f”。

如何撤消解決方法

(1)以管理員身份運行命令提示符。

(2)要恢復注冊表項,請執行命令“reg import filename”

Microsoft Defender 檢測和保護

擁有 Microsoft Defender 防病毒軟件的客戶應打開云提供的保護和自動提交樣本。這些功能使用人工智能和機器學習來快速識別和阻止新的和未知的威脅。

Microsoft Defender for Endpoint 的客戶可以啟用阻止 Office 應用程序創建子進程的攻擊面減少規則“BlockOfficeCreateProcessRule”。創建惡意子進程是一種常見的惡意軟件策略。有關詳細信息,請參閱減少攻擊面規則概述。

Microsoft Defender 防病毒軟件使用檢測版本1.367.719.0?或更高版本在以下簽名下為可能的漏洞利用提供檢測和保護:

a. Trojan:Win32/Mesdetty.A (阻止 msdt 命令行)

b. Trojan:Win32/Mesdetty.B (阻止 msdt 命令行)

c. 行為:Win32/MesdettyLaunch.A!blk(終止啟動 msdt 命令行的進程)

Microsoft Defender for Endpoint 為客戶提供檢測和警報。Microsoft 365 Defender 門戶中的以下警報標題可以指示網絡上的威脅活動:

a. Office 應用程序的可疑行為

b. Msdt.exe 的可疑行為

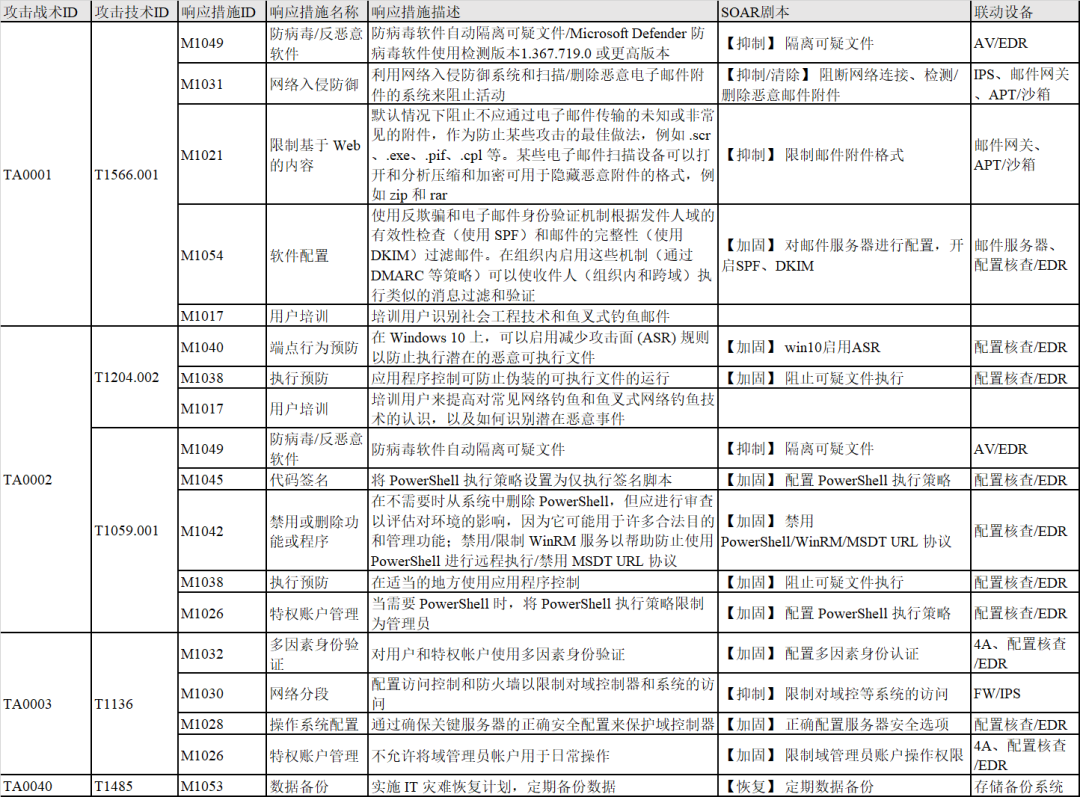

ATT&CK攻擊鏈條分析與處置建議

ATT&CK攻擊鏈分析

通過對Microsoft MSDT 中的任意代碼執行漏洞(CVE-2022-30190)利用過程進行分析,其漏洞利用攻擊過程為:

入侵者會制作一個惡意文件(Microsoft Word很常見),并通過電子郵件將其發送給目標;當惡意文件被執行時,Word等應用程序通過外部鏈接加載load HTML,然后使用“ms msdt”執行PowerShell代碼。通過利用此漏洞,入侵者可以使用用于打開惡意文件的應用程序的權限執行命令,可以“安裝程序、查看、更改或刪除數據,或創建新帳戶”。

通過對漏洞利用攻擊過程(攻擊鏈)的分析,攻擊鏈涉及多個ATT&CK戰術和技術階段,覆蓋的TTP包括:

初始訪問(TA0001):魚叉式網絡釣魚附件T1566.001

執行(TA0002) :惡意文件T1204.002 /PowerShell T1059.001

持久化(TA0003) :創建賬號T1136

影響(TA0040) :數據破環T1485

處置方案建議和SOAR劇本編排

通過泰合安全管理和態勢感知平臺內置SOAR自動化或半自動化編排聯動響應處置能力,針對該漏洞利用的告警事件編排劇本,進行自動化處置。

受影響的產品及版本詳情:

Windows Server

2012 R2 (Server Core installation)

2012 R2

2012 (Server Core installation)

2012

2008 R2 for x64-based Systems Service Pack 1 (Server Core installation)

2008 R2 for x64-based Systems Service Pack 1

2008 for x64-based Systems Service Pack 2 (Server Core installation)

2008 for x64-based Systems Service Pack 2

2008 for 32-bit Systems Service Pack 2 (Server Core installation)

2008 for 32-bit Systems Service Pack 2

2016 (Server Core installation)

2016

20H2 (Server Core Installation)

2022 Azure Edition Core Hotpatch

2022 (Server Core installation)

2019 (Server Core installation)

2019

Windows RT 8.1

Windows 8.1

x64-based systems

32-bit systems

Windows 7

x64-based Systems Service Pack 1

32-bit Systems Service Pack 1

Windows 10

1607 for x64-based Systems

1607 for 32-bit Systems

x64-based Systems

32-bit Systems

21H2 for x64-based Systems

21H2 for ARM64-based Systems

21H2 for 32-bit Systems

20H2 for ARM64-based Systems

20H2 for 32-bit Systems

20H2 for x64-based Systems

21H1 for 32-bit Systems

21H1 for ARM64-based Systems

21H1 for x64-based Systems

1809 for ARM64-based Systems

1809 for x64-based Systems

1809 for 32-bit Systems

Windows 11

ARM64-based Systems

x64-based Systems

北冥數據實驗室

北冥數據實驗室成立于2022年3月,致力于網絡空間安全知識工程研究和體系化建設的專業團隊,由啟明星辰集團天鏡漏洞研究團隊、泰合知識工程團隊、大數據實驗室(BDlab)場景化分析團隊聯合組成。

北冥數據實驗室始終秉持以需求為導向、知識賦能產品的核心理念,專注于提供網絡空間安全的基礎知識研究和開發,制定結合威脅和漏洞情報、網絡空間資產和云安全監測數據等綜合情報以及用戶實際場景的安全分析防護策略,構建自動化調查和處置響應措施,形成場景化、結構化的知識工程體系,對各類安全產品、平臺和安全運營提供知識賦能。