防不住常見攻擊?26款頂級EDR安全產品評測

EDR(端點檢測和響應)是過去兩年網絡安全市場的熱點,也被看作是XDR的基石。隨著后新冠時代遠程辦公成為“新常態”,企業數字化轉型加速,網絡犯罪爆發式增長,端點安全的重要性不言而喻,EDR已經成為企業在舊安全邊界消失時,抵御復雜的惡意軟件和防不勝防的零日威脅的第一道防線。

EDR的核心價值,簡單來說就是讓安全團隊能夠更快地檢測和響應威脅,同時降低成本和復雜性。但是,被網絡安全業界和企業寄予厚望的EDR解決方案真的無懈可擊嗎?當今市場上最頂級的EDR產品面對高級持續威脅和勒索軟件攻擊技術的表現如何?

近日,希臘比雷埃夫斯大學的一個團隊測試了當今26家頂級網絡安全公司的EDR產品(去年八月首次測試了18個產品),發現許多產品未能檢測到高級持續威脅攻擊者(例如國家黑客)和勒索軟件團伙最常用的攻擊技術。

比雷埃夫斯大學的研究者指出:“我們的結果表明,由于最先進的EDR也無法預防和記錄測試中使用的大部分攻擊,因此(此類產品)仍有很大的改進空間。”

典型攻擊場景

這項研究在去年發表的一篇題為“EDR系統針對高級持續威脅攻擊向量的實證評估”的論文中進行了詳細介紹(今年1月份又進行了更新),研究了市場上最頂級的18款EDR產品。

EDR是殺毒軟件進化的結果,使用靜態和動態分析方法來檢測惡意軟件,還可以監控、收集和匯總來自端點的數據,以嘗試檢測依賴于更隱蔽技術的惡意行為,例如濫用合法應用程序進行攻擊。

今天,EDR結合了從靜態文件簽名規則到高級機器學習模塊的所有內容,被認為是站在安全軟件食物鏈頂端的產品。然而,它并不完美。

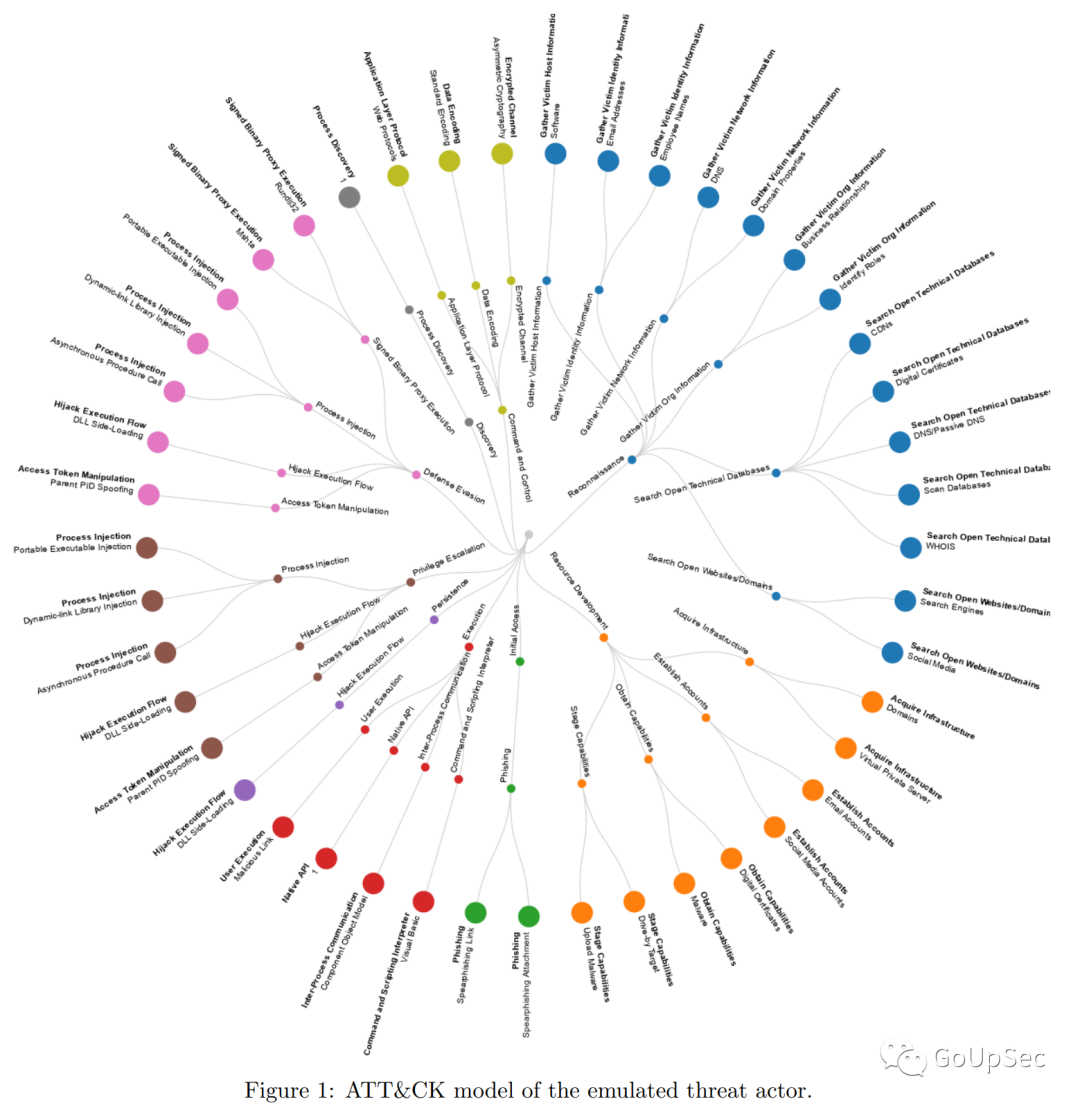

研究者通過模擬常見的APT殺傷鏈攻擊技術來檢驗當今一些最大牌的EDR產品的實戰性能(下圖)

測試的準備工作包括購買一個成熟的過期站點來托管惡意軟件負載,使用Let's Encrypt SSL證書保護站點,并在其中托管四種常見類型的攻擊文件:

- Windows控制面板快捷方式文件(.cpl);

- 合法的Microsoft Teams安裝程序(將加載惡意DLL);

- 未簽名的可移植可執行(EXE)文件;

- HTML應用程序(HTA)文件。

一旦執行,這四個文件都會濫用合法功能來加載和運行Cobalt Strike Beacon后門。

這個攻擊鏈背后的想法是,這四個文件和Beacon后門是通常發送給受害者的常規有效負載,是魚叉式網絡釣魚電子郵件活動的一部分。這些文件一旦進入企業內部網絡,所有EDR都應該檢測、阻止或至少提醒安全團隊。

測試結果

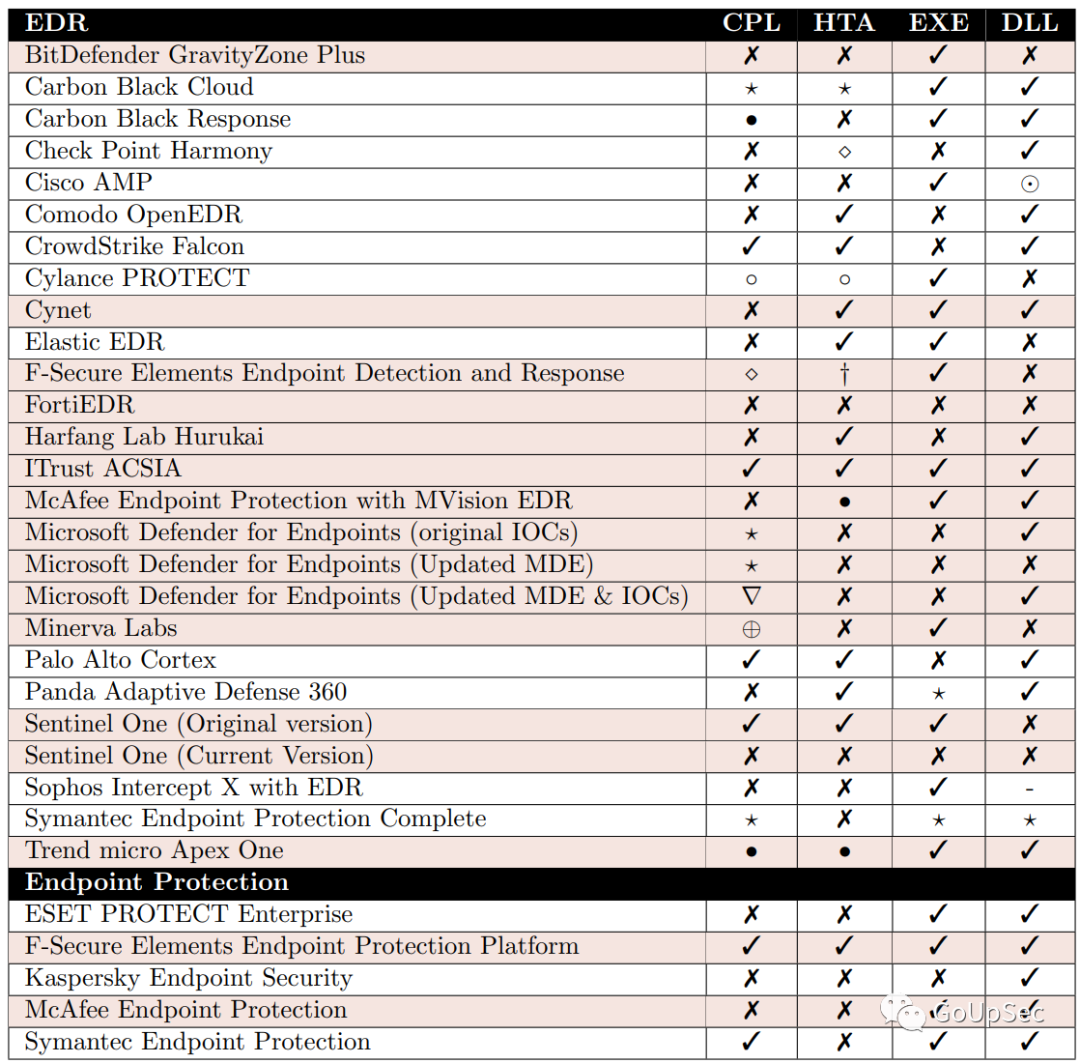

研究小組測試的EDR產品分別來自Bitdefender、Carbon Black、Check Point、Cisco、Comodo、CrowdStrike、Elastic、ESET、F-Secure、Fortinet、Kaspersky、McAfee、Microsoft、Panda Security、Sentinel One、Sophos、Symantec和Trend Micro。測試結果如下表所示(包含26款EDR產品和5款EPP產品):

注:彩色部分表示已經獲得廠商認可。部分標注定義:?攻擊成功;◇攻擊成功,但觸發中級警報;?攻擊成功,觸發低級警報;*攻擊成功,觸發警報;?攻擊不成功,警報未觸發;?攻擊失敗,觸發警報。

結果表明,只有兩款受測EDR產品完全覆蓋了所有攻擊媒介(編者:所有分項測試結果都是?),讓攻擊者無機可乘。

研究小組認為,不能覆蓋所有攻擊媒介意味著攻擊者有機會關閉EDR,或者至少能夠禁用其遙測功能,從而能夠在受感染系統上為所欲為,并著手對本地網絡的進一步攻擊。

研究者指出,測試并未覆蓋市場上所有的EDR產品。并非所有EDR都在該實驗中進行了測試。因為并非所有EDR供應商都同意開放他們的產品進行測試,甚至他們測試的18種產品中的一些都是在SOC和CERT團隊等中介機構的幫助下獲得的。

論文地址:

https://arxiv.org/abs/2108.10422

(來源:@GoUpSec)