淺談紅隊中的打點(二)

本文將聊一聊紅隊中的打點。

受限于個人水平,文中難免會出現錯誤或者描述不當的地方,還望各位在評論處指出,望諒解。

打點

打點或者說建立據點、最初入口,都是一個意思,這就類似于古代攻打城墻,不管是通過直接正面撞城門還是翻城墻、亦或是挖地道、利用間諜從內部打開城門等等方法,最終的目的都是為了進入到城墻里。

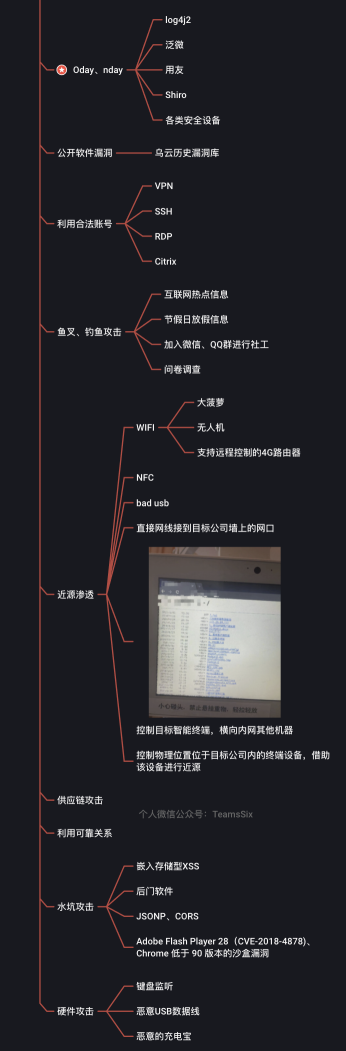

在紅隊中的打點也是這個概念,不管是通過 0day 還是 nday、亦或是利用釣魚、社工、近源等等,最終的目的都是為了進入到目標的內網里。

這里就簡單談談紅隊中關于打點的那些事兒。

1、0day 和 nday

0day 和 nday 去打的方式是目前最常見的方式,同時也是藍隊比較關注的方式。

這些年來比較常見的 0day 與 nday 相關服務有 Shiro、Fastjson 為代表的中間件,泛微、致遠、通達為代表的 OA 系統,之外還有用友、各類安全設備、VPN 等等。

在上文中提到了指紋識別,這里就能派上用場了,比如如果最近爆出來了某某 cms 存在 0day,那么通過指紋識別的結果找到存在這個 cms 的資產,直接就能打到點,但如果指紋識別的不準確或者漏識別,也許就會比別人少了一個點。

另外可以預見的是,未來關于 log4j2 的利用肯定會越來越多。

同時結合目前的國內情況來看,關于這些 0day 和 nday 的詳情以及相應的利用工具也會越來越小范圍得被傳播,即使有些會被大范圍傳播,但一些內部版、增強版的工具還是會小范圍的傳播。

2、合法賬號

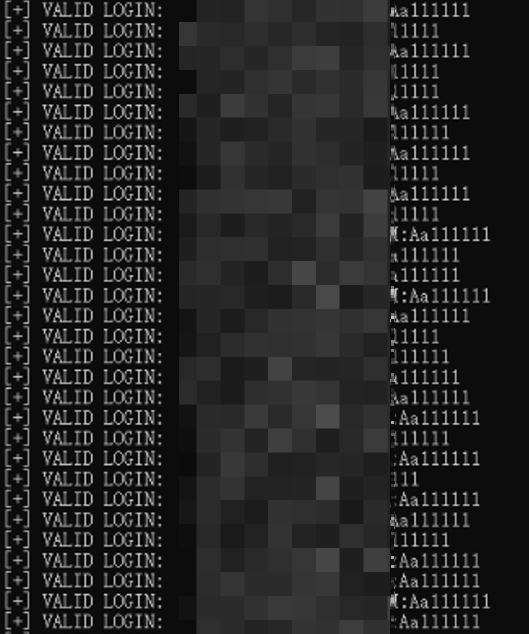

合法賬號也是目前比較常見的方式,比如通過字典爆破、社工字典爆破、弱密碼猜解或者釣魚獲得目標的 VPN、SSH、RDP、Citrix 可用賬號等等。

但這類打點方式有時不如利用 0day 和 nday 來得快,只要對方沒有什么弱密碼就比較難進了,不過也會經常遇到弱密碼 yyds 的情況。

不過在內網中,利用合法賬號就比利用 0day 和 nday 來得快了,因為在內網中常常會有通用密碼,拿到這個通用密碼,或許就能拿下一大批 Linux、Windows。

同時在進入系統后,往往還會發現密碼本或者瀏覽器存儲密碼等等,這樣利用合法賬號又能拿下不少系統的權限,不過這就偏離本文打點的主題了,就不再展開了。

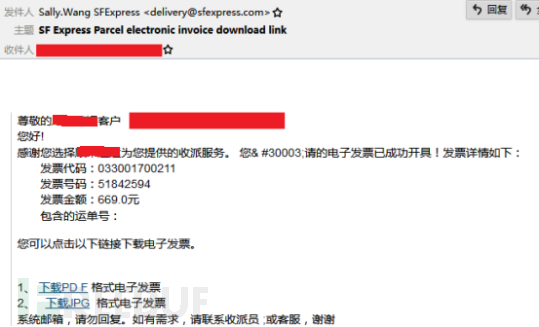

3、釣魚郵件

釣魚郵件也是現在比較常用的方法,想要利用好釣魚郵件,一個是要有好桿一個是要有好餌。

好桿就是發送釣魚郵件的工具,好餌就是郵件的內容,郵件的內容又可以分成正文部分和附件部分,正文部分得讓人看了覺著沒問題,附件部分打開得不能報毒。

在平時常規的紅隊項目中,一般發送釣魚郵件會批量發送多封,而不是像 APT 那樣精準發送某一個或幾個人。

批量發送郵件就需要解決不被對方郵件網關攔截的問題,同時也要解決發送郵件效率的問題,畢竟面對幾十上百封的郵件,如果手動發送這個效率是會比較低的。

其次就是郵件內容的問題,一般會使用一些近期的熱點事件、節假日通知等等作為話術的主題,比如《關于離開本市返鄉過年需要報備的通知》《關于春節放假時間安排的通知》等等這類吸引人們查看的話術。

郵件附件也需要做好免殺,不然可能郵件還沒發到別人郵箱里,就被網關攔截了,或者剛想打開附件就被殺軟報毒了,這都是不行的。

釣魚除了使用郵件外,還可以使用釣魚站點、問卷調查、微信群、QQ群等等方式。

總之,釣魚是一個環環相扣的過程,不存在那個環節重要不重要,因為所有環節都是重要的,如果其中有一環被忽視或者沒處理好,就會導致整個釣魚的失敗。

4、近源攻擊

近源攻擊現在也是比較常見的方式了,常見的手法有以下幾種:

- WIFI 釣魚,比如大菠蘿等設備

- 通過 NFC 設備復制目標員工門禁卡,方便接下來進入到目標辦公區

- 通過 bad usb 釣魚

- 直接連接墻上的網卡(風險有些高)

- 在目標建筑附近連接對方的訪客 WIFI,比如利用無人機、雷達型無線網卡等,或者將一個帶有遠控功能的 4G 無線路由器放到目標附近

- 進入到目標的公共區域內,尋找智能終端設備,一般這種都是通內網的,但一般不通外網,不過如果是智能售貨機這種一般就會通外網。

- 利用目標在互聯網上開放的系統,比如開發者平臺,有的會提供在線測試真機,這種測試真機一般都是在目標辦公區域的,利用這點也可以進行近源。

- 在墻上貼一個《受疫情影響進入本區域需要掃碼登記》的問卷調查二維碼。

除了上面的這些方法,肯定還有很多其他的方法,比如偽裝成水電工、外賣員、面試人員進入目標內部啥的,近源社工這塊感覺還是得向凱文·米特尼克學習,雖然他的那些方法手段是幾十年前的,但其中的思路是不會過時的。

5、供應鏈攻擊

供應鏈攻擊有時也會被大家所使用,這種一般都是對付難以攻克的目標,比如金融行業。

首先拿下目標的供應商,借助供應商進入目標內網,一般在一些乙方供應商官網都會寫下自己的客戶單位,借助這點就能定位到這個供應商是否是目標的供應商。

但是供應鏈攻擊會有些看運氣,也許費了半天勁兒拿下了供應商,卻沒有通向目標的路,但也有發現通向了很多目標的情況。

所以當常規的手段都不奏效的時候,就可以試試供應鏈,也許就會柳暗花明又一村。

6、水坑攻擊

水坑攻擊感覺平時挺少有人去用,水坑攻擊顧名思義就是在一個人經常走的路上挖一個坑。

放到安全的世界里就是事先分析目標的上網活動規律,找到目標經常訪問的網站,然后攻擊者拿下這個目標網站并植入惡意代碼,當目標訪問這個網站的時候就會中招了。

比較常見的手法有以下幾種:

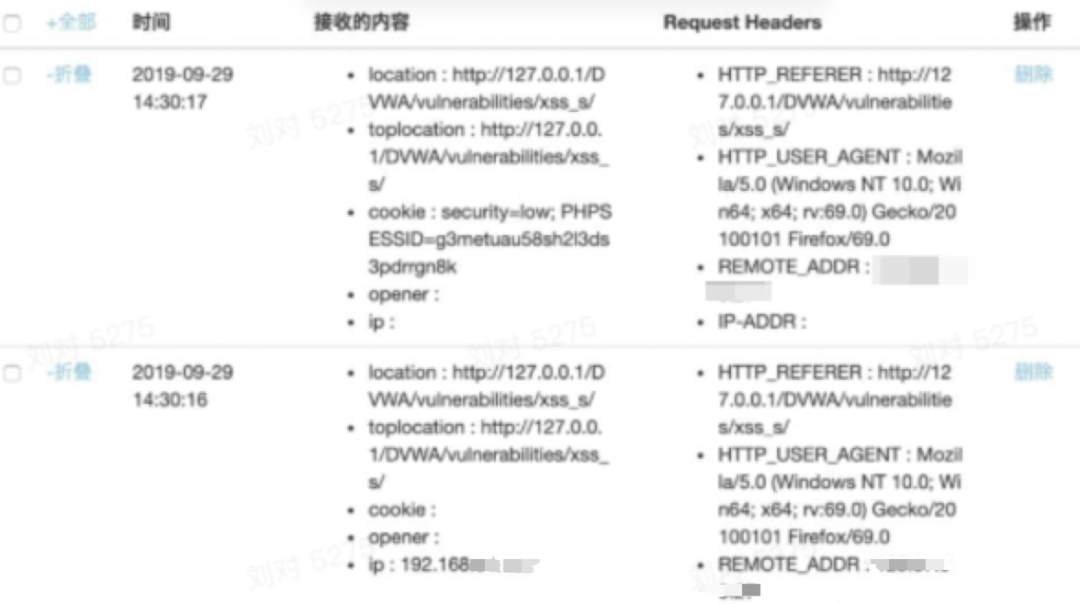

- 在頁面中嵌入 XSS,獲取目標的 Cookie

- 在網站上掛上帶有后門的軟件,例如之前的 phpstudy 后門事件。

- 引導用戶訪問精心構造帶有 POC 的站點,比如 CVE-2018-4878 或者之前的 Chrome 沙盒 0day 等等。

水坑攻擊的方式也是多種多樣,只不過不太適合需要短期快速打點的項目。

后記

在 ATT&CK 里,關于打點的方法是不止這些的,但其中一些平時很少遇到并且很少去使用的,比如硬件攻擊等等,這類就不展開談了。

總的來說在紅隊中,攻擊的手法可以說是沒有手法,因為手法是在是太多了,尤其是在 HW 時期,各種真真假假,讓人根本沒法判斷,總有人能玩出花兒來。

但是有一點可以確定的是,打點遠不止拿個公開已知漏洞去打這一種方式,還有很多其他的方法,還有很多其他的路。

Web 進不去不代表這個目標就是安全的,人員才是整個系統中最薄弱的環節。