從TorBrowser獲取到的小知識

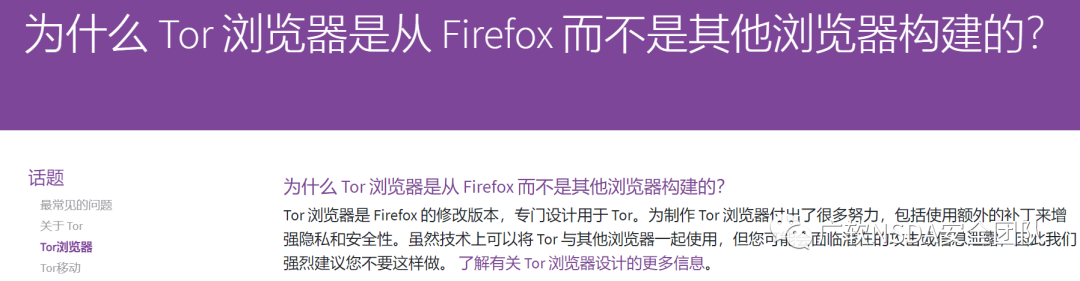

TorBrowser基于Firefox

為什么號稱全球最安全的瀏覽器與Firefox有著不可密切的聯系?

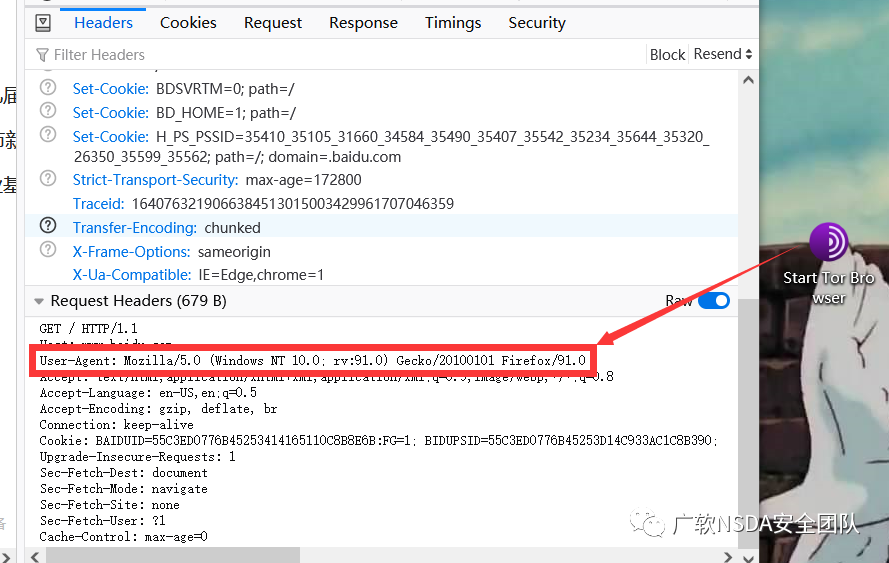

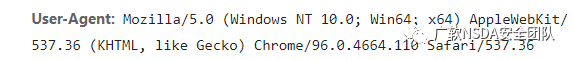

N10th大佬在文章提及到Tor的User-Agent信息

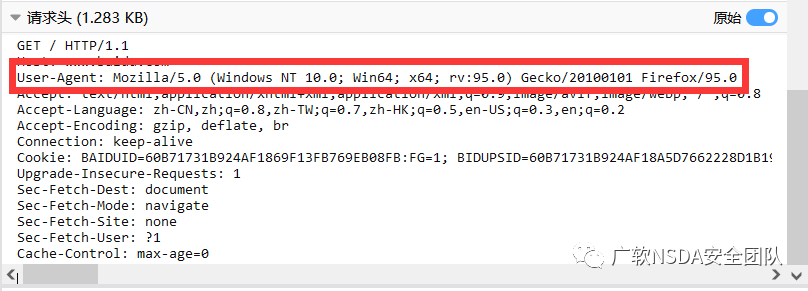

Firefox的User-Agent信息

當時就很疑惑Tor后面的Firefox,是什么原因和Tor和Firefox有關?

直到查閱Tor官網:Tor是基于Firefox的,是Firefox旗下的一個頂級項目

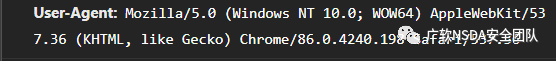

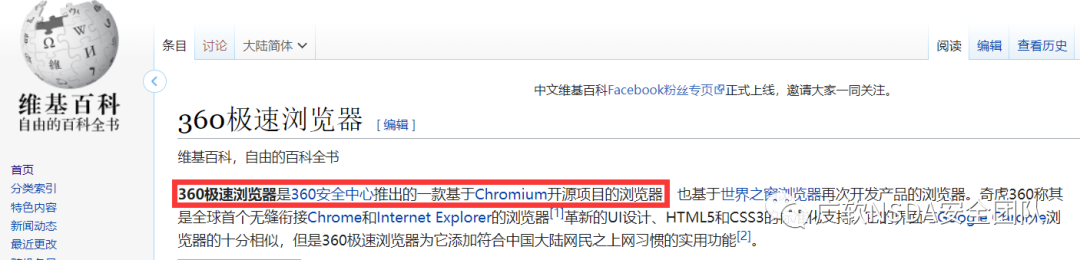

延伸360極速瀏覽器與Google瀏覽器

360極速瀏覽器

Google瀏覽器

維基百科:

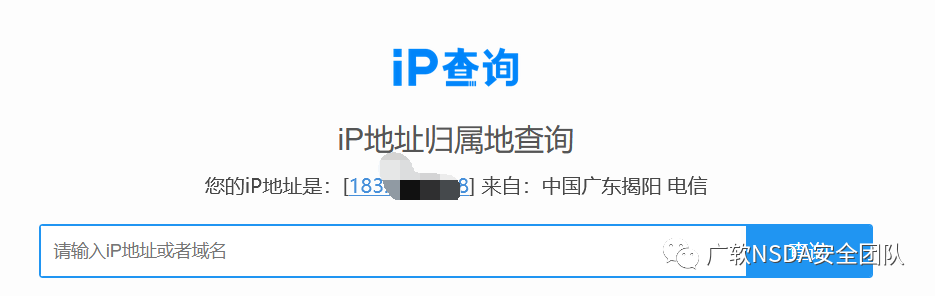

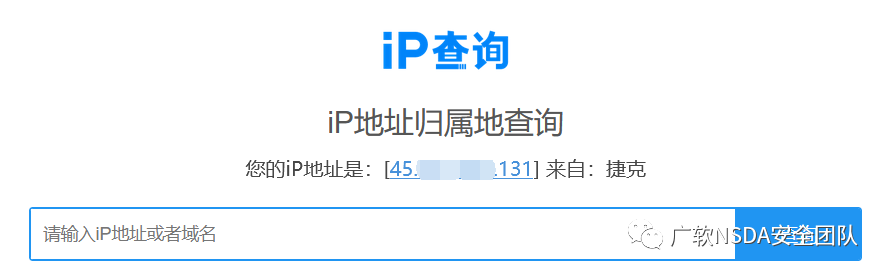

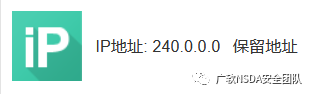

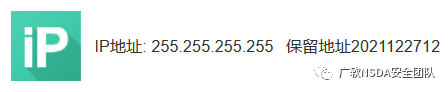

同時去訪問ip138訪問得到的IP地址也不一樣

Firefox:

Tor:

TorBrowser之保留地址轉換

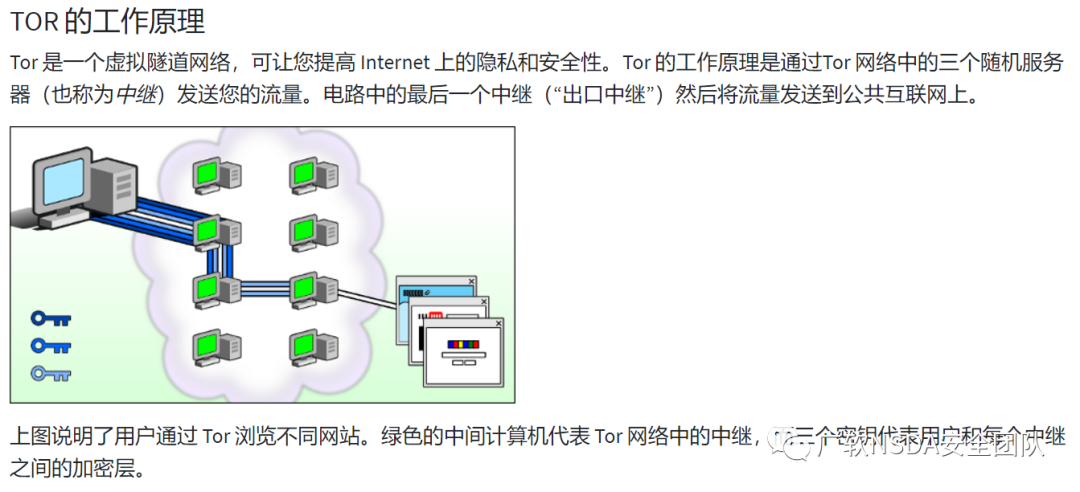

首先我們先了解一下什么是保留地址,

保留地址主要在以下幾類:

(注意!注意!注意!這里說的是IP的保留地址)

A類:10.0.0.0-10.255.255.255(本地局域網)

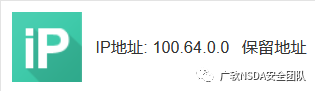

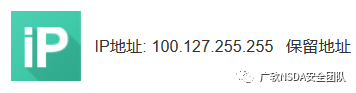

A類:100.64.0.0-100.127.255.255(保留地址)

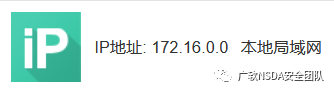

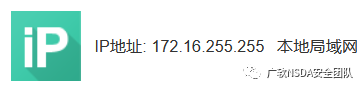

B類:172.16.0.0-172.31.255.255(本地局域網)

C類:192.168.0.0-192.168.255.255(本地局域網)

還有不常見的兩類:

D類:224.0.0.0-239.255.255.255(組播-保留地址)

E類:240.0.0.0-255.255.255.255(保留地址)

關于保留地址的轉換N10th大佬找到了一篇國外文章,根據圖片的頁面信息,我也找到了這篇文章。

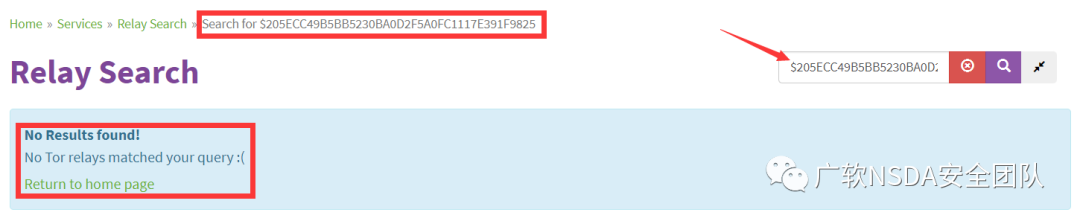

這篇英文文章大致的意思是利用Tor中繼搜索,可以搜索到一個IP地址,然而這個IP地址的反向地址,就是數據包中所呈現的保留地址

當我再去搜索的時候發現并沒有搜出結果

猜測是此Tor host$205ECC49B5BB5230BA0D2F5A0FC1117E391F9825

已經失效了(畢竟原作者寫這篇文章的時候是2017年)

然后作者又說到

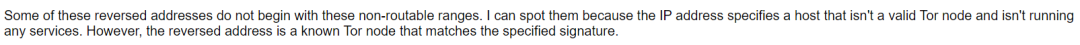

大意是:有些反向地址是不以E類的保留地址的范圍開頭。我可以發現它們,因為 IP 地址指定的主機不是有效的 Tor 節點并且沒有運行任何服務。

但是,反向地址是與指定簽名匹配的已知 Tor 節點。

后續原著作者又寫到了關于小端模式和大端模式,知識盲區= =

作者說對方像是使用了小端模式(Little Endian),而不是大端模式(Big Endian)。

并且作者查看了Tor守護進程的源代碼,也沒有發現利用小端模式這樣的情況!也許的自定義的代碼所生成的IP地址。

所以什么是小端模式,什么是大端模式呢?

以雞蛋為例,大的一頭為大端模式,小的一頭為小端模式

小端模式(Little Endian):低位(字節/比特)放在低地址中,高位(字節/比特)放在高地址中。

小端模式(Little Endian):低位(字節/比特)放在低地址中,高位(字節/比特)放在高地址中。

大端模式(Big Endian): 低位(字節/比特)放在高地址中,高位(字節/比特)放在低地址中。

如何判斷系統是Big Endian還是Little Endian?

一般來說,LittleEndian系統BYTE_ORDER(或_BYTE_ORDER,__BYTE_ORDER)為1234,BigEndian系統為4321。

大部分用戶的操作系統(如windows, FreeBsd,Linux)是LittleEndian的。

少部分用戶的操作系統(如MAC OS )是BigEndian 的。

本質上說,Little Endian還是BigEndian與操作系統和芯片類型都有關系。

說到了小端模式和大端模式,就不得不提到114.114.114.114和8.8.8.8這兩個通用的DNS服務器了

為什么說是通用?

①不管這兩個地址怎么反轉都是原先的地址;

②這里的通用指的是大端模式機器和小端模式機器的通用,因為可能有的機器采用大端模式,有的采用小端模式。

TorBrowser最后的發現

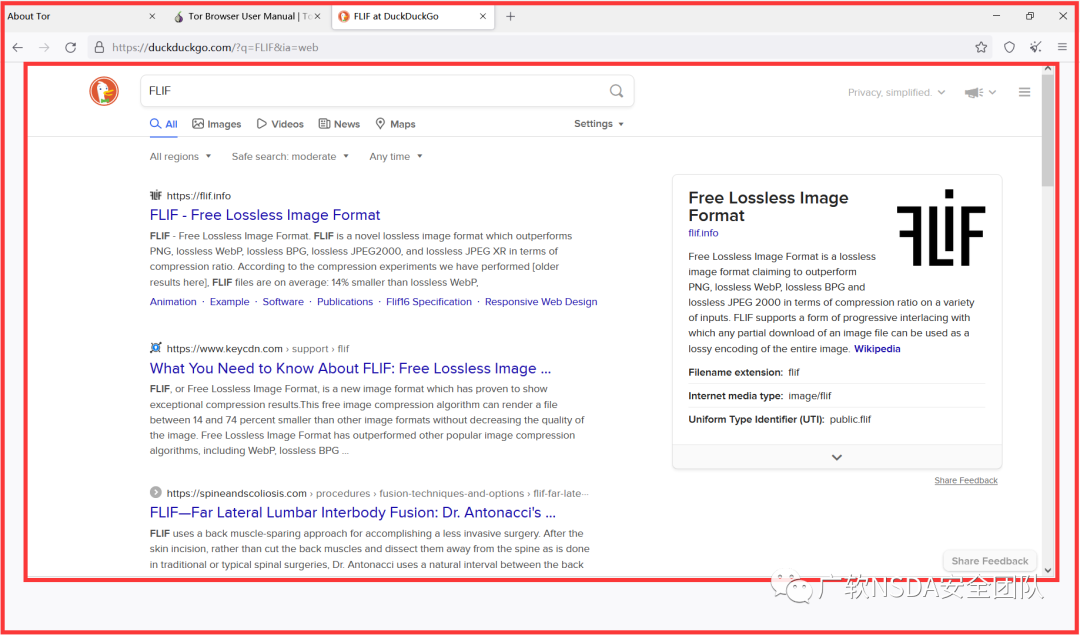

不知道大家有沒有發現Tor在瀏覽網頁的時候,所有的網頁內容都是顯示如下圖中的內部紅框

為什么Tor要大費周章搞這么一出?

清晰記得一年前看一位師傅的視頻中有提及過關于瀏覽器窗口大小的安全隱私,就是說如果使用Tor以外的瀏覽器訪問頁面(默認網頁最大化),攻擊者可以利用JS或者HTML讀媒體判斷受害者當前網頁的分辨率大小,后續進行一系列的隱私窺探等等。

也不知道是不是真的,我保持敬畏的態度.jpg

所以推測Tor大概也是這么個情況吧,把瀏覽網頁的分辨率直接固定在某一區間內,不愧是你Tor。