【漏洞預警】微軟7月安全更新多個產品高危漏洞

1. 通告信息

近日,安識科技A-Team團隊監測到微軟發布7月安全更新補丁,修復了84個安全問題,涉及Windows、Microsoft Office、Windows Print Spooler Components、Windows Hyper-V、Azure Site Recovery等廣泛使用的產品,其中包括權限提升、遠程代碼執行等高危漏洞類型。

本月微軟月度更新修復的漏洞中,嚴重程度為關鍵(Critical)的漏洞有4個,重要(Important)漏洞有80個,其中包括1個0day漏洞:

Windows CSRSS權限提升漏洞(CVE-2022-22047)

對此,安識科技建議廣大用戶及時升級到安全版本,并做好資產自查以及預防工作,以免遭受黑客攻擊。

2. 漏洞概述

根據產品流行度和漏洞重要性篩選出此次更新中包含影響較大的漏洞,請相關用戶重點進行關注:

Windows CSRSS權限提升漏洞(CVE-2022-22047):

Windows CSRSS存在權限提升漏洞,由于CSRSS中的應用程序未實行正確的安全限制,具有低權限的本地攻擊者通過利用該漏洞繞過安全限制,從而在目標系統上提升至SYSTEM權限并執行任意代碼,且無需用戶交互。微軟官方表示,該漏洞已被監測到存在在野利用。

Remote Procedure Call Runtime遠程代碼執行漏洞(CVE-2022-22038):

Remote Procedure Call Runtime存在遠程代碼執行漏洞。未經身份驗證的遠程攻擊者通過利用該漏洞在目標系統上任意執行代碼。該漏洞的利用復雜度較高,微軟官方表示:要成功利用此漏洞,攻擊者需要通過發送恒定或間歇性數據來重復利用嘗試。

Windows Network File System遠程代碼執行漏洞(CVE-2022-22029/CVE-2022-22039):

Windows Network File System存在遠程代碼執行漏洞(CVE-2022-22029/CVE-2022-22039),未經身份驗證的遠程攻擊者通過向網絡文件系統(NFS)服務器發送特制的請求包,最終導致在目標系統上執行任意代碼。以上漏洞的利用復雜度較高,微軟官方表示:要成功利用漏洞,攻擊者需要通過發送恒定或間歇性數據來重復利用嘗試。

Windows Graphics Component遠程代碼執行漏洞(CVE-2022-30221):

未經身份驗證的遠程攻擊者可以通過誘導用戶與惡意的RDP服務器相連接,最終導致在目標系統上任意執行代碼。微軟官方表示:只有安裝了RDP 8.0或RDP 8.1的操作系統才會受到此漏洞的影響,如果用戶沒有在Windows 7 SP1或Window Server 2008 R2 SP1上安裝這些版本的RDP,則不會受到該漏洞影響。

Windows Graphics Component權限提升漏洞(CVE-2022-22034):

Windows Graphics Component存在權限提升漏洞,由于Graphics Component中的應用程序未實行正確的安全限制,具有低權限的本地攻擊者通過利用該漏洞繞過安全限制,從而在目標系統上提升至SYSTEM權限,且無需用戶交互,CVSS評分為7.8。

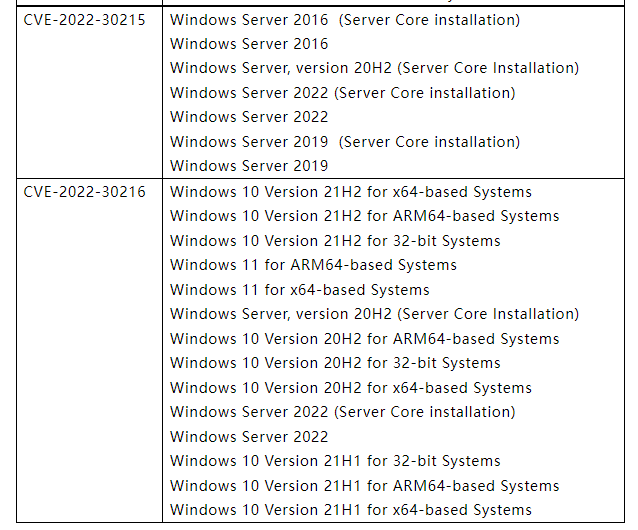

Active Directory Federation Services權限提升漏洞(CVE-2022-30215):

活動目錄(Active Directory)是面向 Windows Standard Server、Windows Enterprie Server 以及 Windows Datacenter Server 的目錄服務。由于Active Directory聯合服務的安全限制存在缺陷,在特定的配置環境中,具有低權限的遠程攻擊者可利用該漏洞繞過Active Directory信任邊界,在目標系統上提升為域管理員權限并執行任意代碼。

Windows Server Service篡改漏洞(CVE-2022-30216):

Server Service存在服務篡改漏洞,由于Windows Server中的應用程序未實行正確的安全限制,經過身份驗證的遠程攻擊者需要通過上傳特制的惡意證書到目標服務器,最終可在目標系統任意執行代碼,且無需用戶交互。

Windows Common Log File System Driver權限提升漏洞(CVE-2022-30220):

Common Log File System Driver存在權限提升漏洞,由于該產品中的應用程序未實行正確的安全限制,具有低權限的本地攻擊者通過利用該漏洞繞過安全限制,從而在目標系統上提升至SYSTEM權限并執行任意代碼,且無需用戶交互,CVSS評分為7.8。

3. 漏洞危害

本月微軟月度更新修復的漏洞中,嚴重程度為關鍵(Critical)的漏洞有4個,重要(Important)漏洞有80個,其中包括1個0day漏洞:

Windows CSRSS權限提升漏洞(CVE-2022-22047)

Windows CSRSS存在權限提升漏洞,由于CSRSS中的應用程序未實行正確的安全限制,具有低權限的本地攻擊者通過利用該漏洞繞過安全限制,從而在目標系統上提升至SYSTEM權限并執行任意代碼,且無需用戶交互。微軟官方表示,該漏洞已被監測到存在在野利用。

4. 影響版本

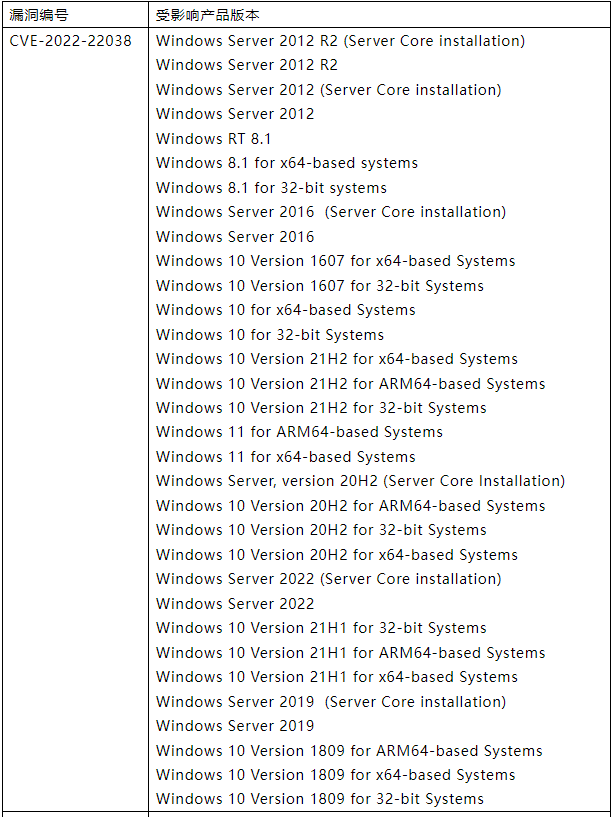

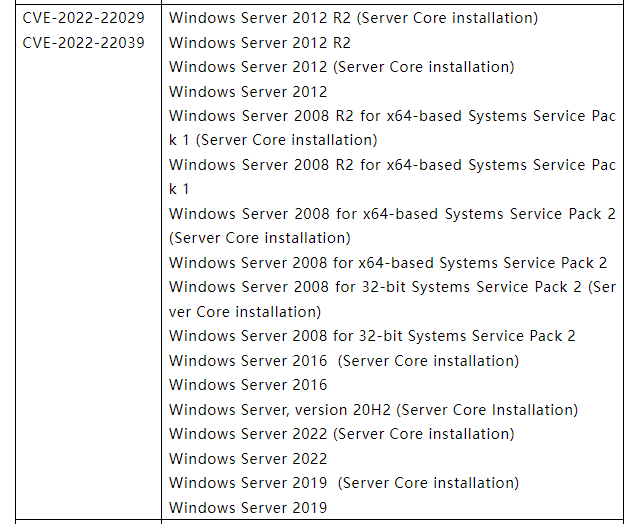

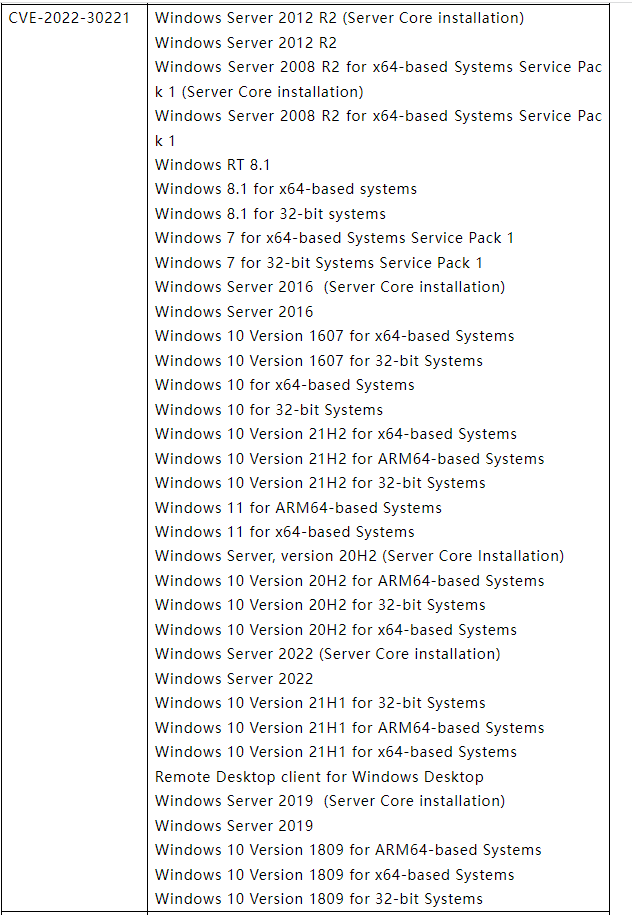

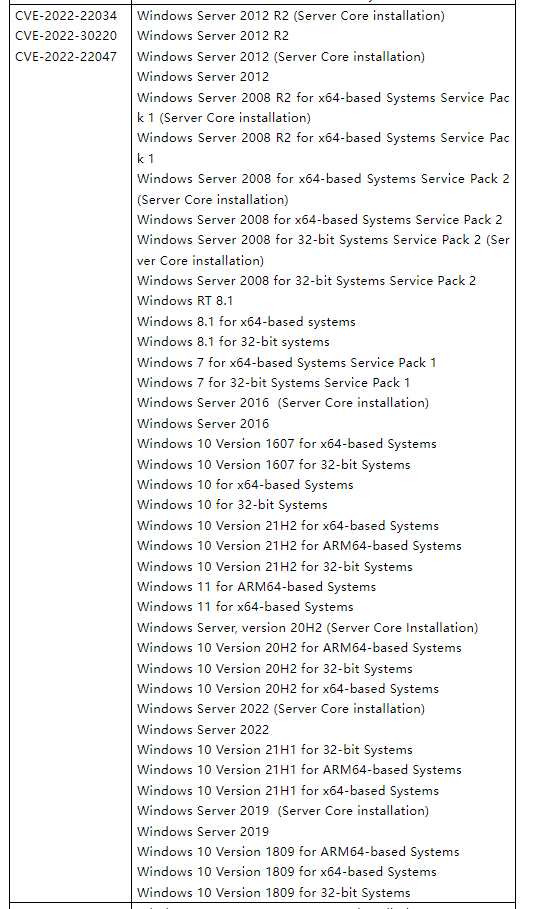

目前受影響的Windows版本: