微軟2022年7月補丁日多產品安全漏洞風險通告

通告摘要

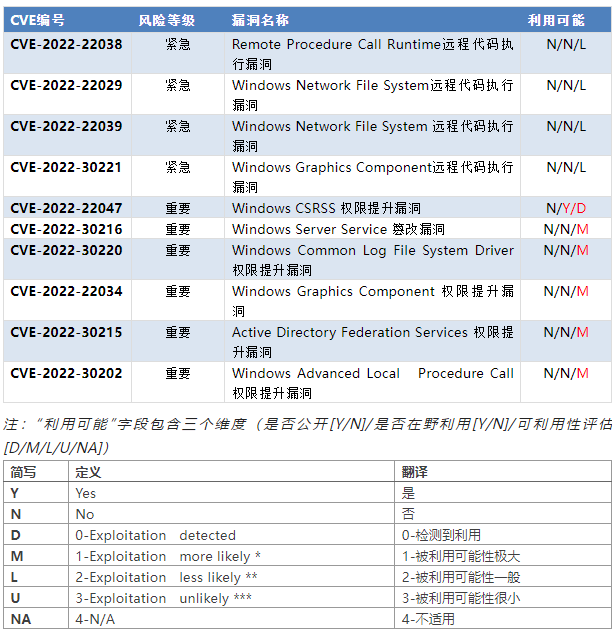

本月,微軟共發布了84個漏洞的補丁程序,修復了Windows Network File System、Windows CSRSS、Active Directory Federation Services、Windows Server Service等產品中的漏洞。經研判,以下10個重要漏洞值得關注(包括個4緊急漏洞和6個重要漏洞)。

風險通告

本月,微軟共發布了84個漏洞的補丁程序,修復了Windows Network File System、Windows CSRSS、Active Directory Federation Services、Windows Server Service等產品中的漏洞。經研判,以下10個重要漏洞值得關注(包括個4緊急漏洞和6個重要漏洞),如下表所示:

其中CVE-2022-22047 Windows CSRSS 權限提升漏洞已檢測到在野利用。以下5個漏洞被微軟標記為 “Exploitation More Likely”,這代表這些漏洞更容易被利用:

- CVE-2022-30220 Windows Common Log File System Driver 權限提升漏洞(N/N/M)

- CVE-2022-30216 Windows Server Service 篡改漏洞(N/N/M)

- CVE-2022-30215 Active Directory Federation Services 權限提升漏洞 (N/N/M)

- CVE-2022-30202 Windows Advanced Local Procedure Call 權限提升漏洞 (N/N/M)

- CVE-2022-22034 Windows Graphics Component 權限提升漏洞 (N/N/M)

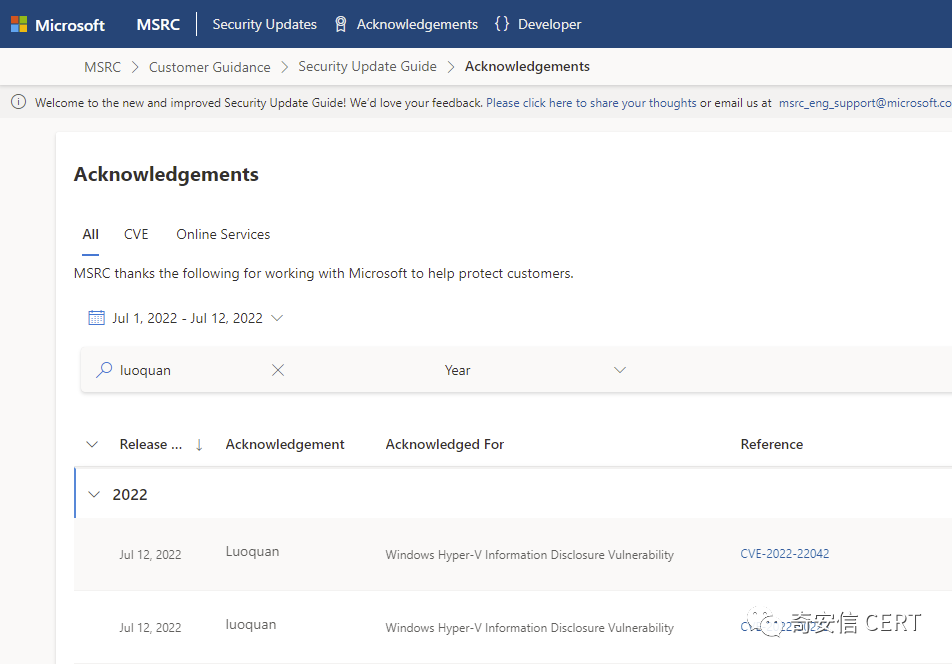

以下兩個漏洞由奇安信代碼安全實驗室研究員發現并提交,包括:CVE-2022-22042 Windows Hyper-V信息泄露漏洞和CVE-2022-30223 Windows Hyper-V信息泄露漏洞。鑒于這些漏洞危害較大,建議客戶盡快安裝更新補丁。

漏洞描述

本月,微軟共發布了84個漏洞的補丁程序,其中CVE-2022-22047 Windows CSRSS權限提升漏洞已檢測到在野利用。以下6個漏洞被微軟標記為“Exploitation Detected”或“Exploitation More Likely”,這代表這些漏洞更容易被利用:

- CVE-2022-22047 Windows CSRSS 權限提升漏洞 (N/Y/D)

- CVE-2022-30220 Windows Common Log File System Driver 權限提升漏洞(N/N/M)

- CVE-2022-30216 Windows Server Service 篡改漏洞 (N/N/M)

- CVE-2022-30215 Active Directory Federation Services 權限提升漏洞 (N/N/M)

- CVE-2022-30202 Windows Advanced Local Procedure Call 權限提升漏洞 (N/N/M)

- CVE-2022-22034 Windows Graphics Component 權限提升漏洞 (N/N/M)

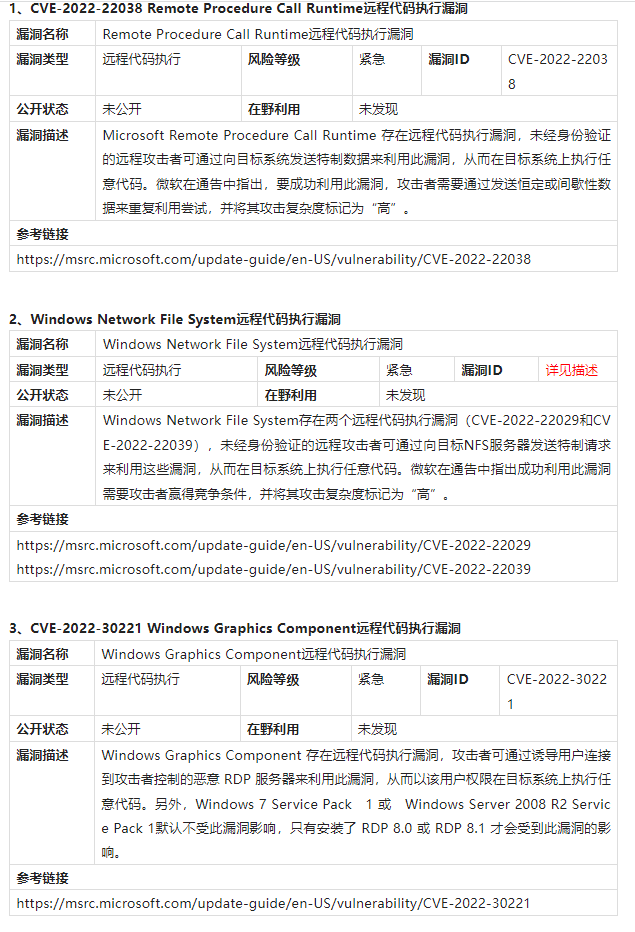

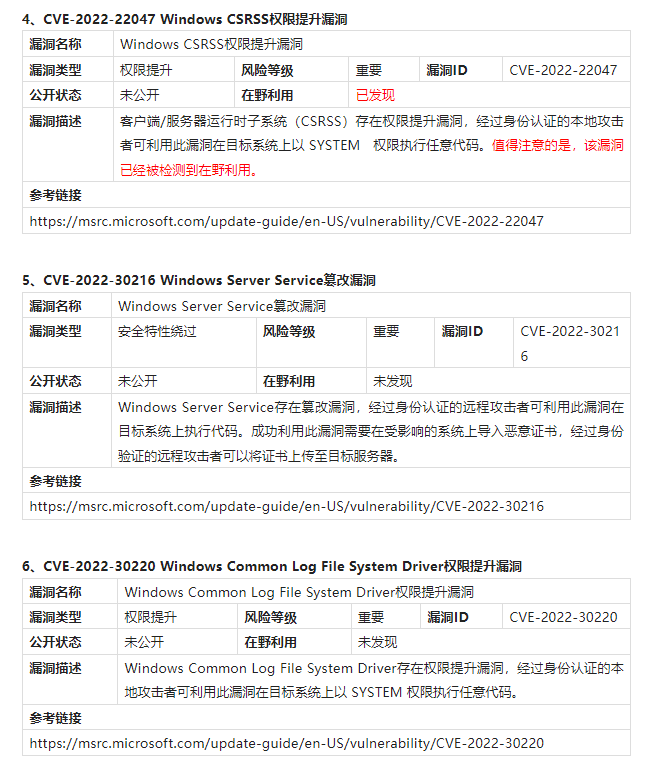

經研判,以下10個漏洞值得關注,漏洞的詳細信息如下:

風險等級

奇安信 CERT風險評級為:高危

風險等級:藍色(一般事件)

Windows自動更新

Windows系統默認啟用 Microsoft Update,當檢測到可用更新時,將會自動下載更新并在下一次啟動時安裝。還可通過以下步驟快速安裝更新:

1、點擊“開始菜單”或按Windows快捷鍵,點擊進入“設置”

2、選擇“更新和安全”,進入“Windows更新”(Windows 8、Windows 8.1、Windows Server 2012以及Windows Server 2012 R2可通過控制面板進入“Windows更新”,步驟為“控制面板”-> “系統和安全”->“Windows更新”)

3、選擇“檢查更新”,等待系統將自動檢查并下載可用更新

4、重啟計算機,安裝更新

系統重新啟動后,可通過進入“Windows更新”->“查看更新歷史記錄”查看是否成功安裝了更新。對于沒有成功安裝的更新,可以點擊該更新名稱進入微軟官方更新描述鏈接,點擊最新的SSU名稱并在新鏈接中點擊“Microsoft 更新目錄”,然后在新鏈接中選擇適用于目標系統的補丁進行下載并安裝。

手動安裝補丁

另外,對于不能自動更新的系統版本(如Windows 7、Windows Server 2008、Windows Server 2008 R2),可參考以下鏈接下載適用于該系統的7月補丁并安裝:

https://msrc.microsoft.com/update-guide/releaseNote/2022-Jul

CVE-2022-22029 Windows Network File System 遠程代碼執行漏洞緩解措施

此漏洞僅影響安裝了NFS服務器的系統,并且在NFSv4.1中不可利用。如果客戶使用的是NFSv3,則可以通過以下PowerShell命令禁用NFSv3來暫時緩解漏洞影響,這可能會影響業務:

Set-NfsServerConfiguration -EnableNFSV3 $false

執行完命令后,您將需要重新啟動 NFS 服務器或重新啟動機器。以管理員權限執行以下命令可重啟NFS服務器:

nfsadmin server stop nfsadmin server start

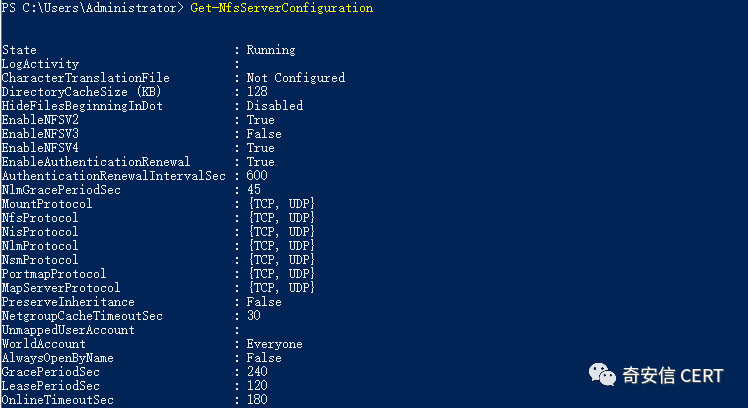

要確認 NFSv3 已關閉,可在 PowerShell 窗口中運行 Get-NfsServerConfiguration 命令,如下所示(EnableNFSV3 : False):

若需要重新啟用NFSv3可以運行以下PowerShell命令。執行命令之后,需要重啟NFS服務或重啟機器:

Set-NfsServerConfiguration -EnableNFSV3 $True

文章轉自: 奇安信 CERT