釣魚郵件Gophish系統實戰指南

釣魚郵件Gophish系統實戰指南

釣魚攻擊手法很多,攻擊仿真度越來越高,且真假難辨。Gophish是為企業和滲透測試人員設計的開源網絡釣魚工具包。撰文搭建Gophish釣魚系統,還原郵件釣魚的基本操作流程,希望從一個攻擊者的視角看到安全的不足之處,提高安全意識。

0x01 快速搭建GoPhish開源網絡釣魚系統

Gophish項目地址:https://github.com/gophish/gophish

Gophish官網地址:https://getgophish.com/

Gophish自帶web面板,對于郵件編輯、網站克隆、數據可視化、批量發送等功能的使用帶來的巨大的便捷。

在功能上實現分塊,安全人員能夠更好理解釣魚工作各部分的原理及運用。

安裝包下載:https://github.com/gophish/gophish/releases

GoPhish 支持 windows 和 linux 平臺,根據自己喜好選擇搭建的平臺,在github上根據不同操作系統下載對應版本即可,本次示例下載如下版本。

gophish-v0.11.0-linux-64bit.zip

https://github.com/gophish/gophish/releases

Windows下安裝GoPhish

關于gophish的Windows平臺安裝包僅有64位的,如果是32的win可能會不兼容,不過現在的PC大多數都是64位了,因此還是具有普遍性。

下載安裝包:

gophish-v0.11.0-windows-64bit.zip 下載完成后,使用壓縮工具解壓到文件夾中。

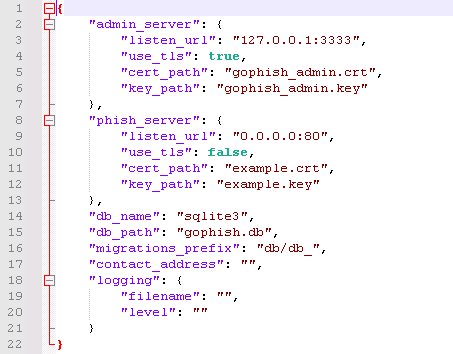

修改配置文件:

如果有遠程訪問gophish的后臺管理系統的需求,則修改配置文件。具體參考Linux下修改gophish配置文件。

使用編輯器打開config.json文件,修改字段listen_url的值為0.0.0.0:3333 (默認為127.0.0.1:3333,僅本地訪問),端口可自定義。

0x02運行GoPhish:

雙擊目錄下的gophish.exe啟動gophish,這里需要保持小黑框不被關閉,關閉則腳本終止。

訪問后臺管理系統:

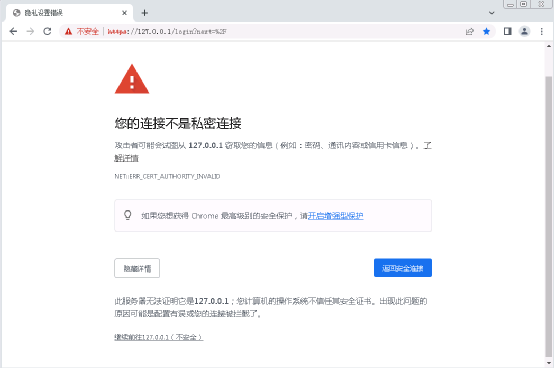

本地瀏覽器訪問:https://127.0.0.1:3333 或 https://遠程ip:3333 (注意使用https協議)

輸入默認賬密進行登錄:admin/gophish

注:最新版本的gophsih(v0.11.0)刪除了默認密碼“ gophish”。取而代之的是,在首次啟動Gophish時會隨機生成一個初始密碼并將其打印在終端中。

詳情見:https://github.com/gophish/gophish/releases/tag/v0.11.0

訪問釣魚界面:

本地打開瀏覽器,訪問http://127.0.0.1:80/ 或 http://遠程ip:80/ 。

至此完成了gophish在Windows平臺下的安裝配置及運行。

功能介紹

由于后臺管理系統是不區分操作系統的,因此不區分Linux和Windows來介紹各功能。

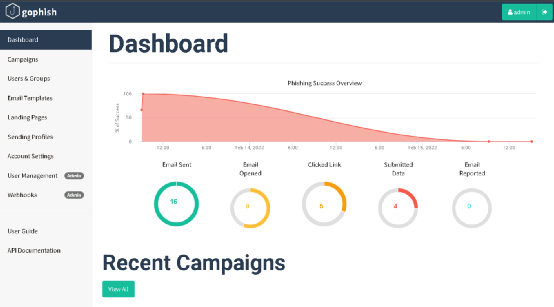

進入后臺后,左邊的欄目即代表各個功能,分別是Dashboard儀表板 、Campaigns釣魚事件 、Users & Groups用戶和組 、Email Templates郵件模板 、Landing Pages釣魚頁面 、Sending Profiles發件策略六大功能。

由于實際使用中并不是按照該順序來配置各個功能,因此下面通過實際使用順序來詳細介紹各功能的使用方法。

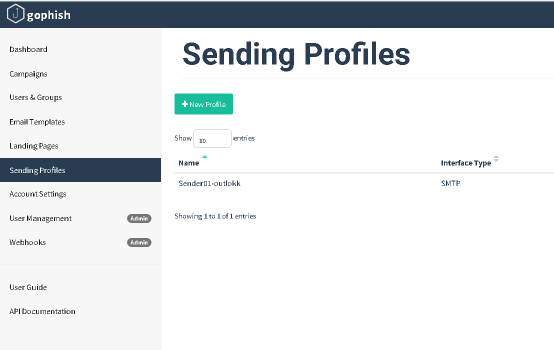

Sending Profiles 發件策略

Sending Profiles的主要作用是將用來發送釣魚郵件的郵箱配置到gophish。

點擊New Profile新建一個策略,依次來填寫各個字段。

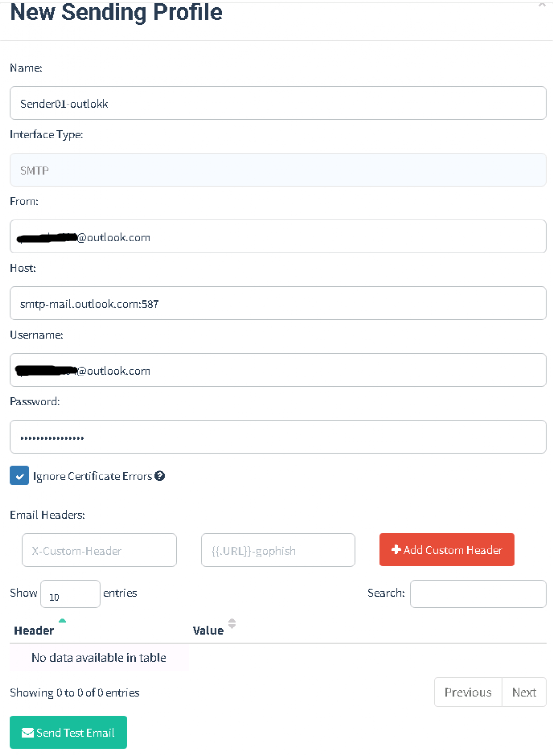

Name:

Name字段是為新建的發件策略進行命名,不會影響到釣魚的實施,建議以發件郵箱為名字,例如如果使用outlook郵箱來發送釣魚郵件,則Name字段可以寫xxxxxx@outlook.com 。

Interface Type:

Interface Type 是接口類型,默認為SMTP類型且不可修改,因此需要發件郵箱開啟SMTP服務。

From:

From 是發件人,即釣魚郵件所顯示的發件人。(在實際使用中,一般需要進行近似域名偽造)這里為了容易理解,就暫時以outlook郵箱為例,所以From字段可以寫:test

Host:

Host 是smtp服務器的地址,格式是smtp.example.com:25,例如outlook郵箱的smtp服務器地址為smtp.outlook.com 。

Username:

Username 是smtp服務認證的用戶名,如果是outlook郵箱,Username則是自己的outlook郵箱號xxxx@outlook.com 。

Password:

Password 是smtp服務認證的密碼,例如outlook郵箱,需要在登錄outlook郵箱后,點擊 設置 - 賬戶 - 開啟SMPT服務 生成授權碼,Password的值則可以填收到的授權碼。

(可選)Email Headers:

Email Headers 是自定義郵件頭字段,例如郵件頭的X-Mailer字段,若不修改此字段的值,通過gophish發出的郵件,其郵件頭的X-Mailer的值默認為gophish。

設置好以上字段,可以點擊Send Test Email來發送測試郵件,以檢測smtp服務器是否認證通過。

成功收到測試郵件:

至此,發件郵箱的配置已經完成。當然,在實際釣魚中,不可能使用自己的outlook郵箱去發送釣魚郵件。一是暴露自身身份,且郵件真實性低,二是outlook郵箱這類第三方郵箱對每個用戶每日發件數存在限制。

因此,如果需要大批量去發送釣魚郵件,最好的方式是使用自己的服務器,申請近似域名,搭建郵件服務器來發件。

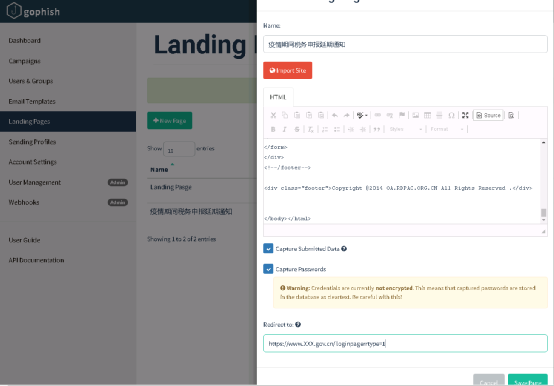

Landing Pages 釣魚頁面

完成釣魚郵件的編寫后,下一步則需要設計由郵件中超鏈接指向的釣魚網頁,點擊New Page新建頁面 。

Name:

Name 是用于為當前新建的釣魚頁面命名,可以簡單命名為釣魚頁面1

Import Site:

與釣魚郵件模板的編輯一樣,gophish為釣魚頁面的設計也提供了兩種方式,第一種則是Import Site點擊Import Site后,填寫被偽造網站的URL,再點擊Import,即可通過互聯網自動抓取被偽造網站的前端代碼

這里以偽造疫情期間個人所得稅申報界面為例,在Import Site中填寫https://www.XXX.gov.cn/ loginpage,并點擊import

內容編輯框:

內容編輯框是編輯釣魚頁面的第二種方法,但是絕大多數情況下,它更偏向于用來輔助第一種方法,即對導入的頁面進行源碼修改以及預覽。

由于編碼的不同,通常直接通過Import Site導入的網站,其中文部分多少存在亂碼現象,這時候就需要查看源碼并手動修改過來。

(重點)Capture Submitted Data:

通常,進行釣魚的目的往往是捕獲受害用戶的用戶名及密碼,因此,在點擊Save Page之前,記得一定要勾選Capture Submitted Data 。

當勾選了Capture Submitted Data后,頁面會多出一個Capture Passwords的選項,顯然是捕獲密碼。通常,可以選擇勾選上以驗證賬號的可用性。如果僅僅是測試并統計受害用戶是否提交數據而不泄露賬號隱私,則可以不用勾選。

另外,當勾選了Capture Submitted Data后,頁面還會多出一個Redirect to,其作用是當受害用戶點擊提交表單后,將頁面重定向到指定的URL。可以填寫被偽造網站的URL,營造出一種受害用戶第一次填寫賬號密碼填錯的感覺。

(一般來說,當一個登錄頁面提交的表單數據與數據庫中不一致時,登錄頁面的URL會被添加上一個出錯參數,以提示用戶賬號或密碼出錯,所以在Redirect to中,最好填寫帶出錯參數的URL)

因此,令此處的Redirect to的值為https://www.XXX.gov.cn/ loginpagerrtype=1 。

填寫好以上參數,點擊Save Page,即可保存編輯好的釣魚頁面 。

0x03踩坑匯總

在導入真實網站來作為釣魚頁面時,絕大多數情況下并非僅通過Import就能夠達到理想下的克隆,通過多次實踐,總結出以下幾點注意事項 。

【捕獲不到提交的數據】導入后要在HTML編輯框的非Source模式下觀察源碼解析情況,如果明顯發現存在許多地方未加載,則有可能導入的源碼并非頁面完全加載后的前端代碼,而是一個半成品,需要通過瀏覽器二次解析,渲染未加載的DOM。這種情況下,除非能夠直接爬取頁面完全加載后的前端代碼,否則無法利用gophish進行釣魚,造成的原因是不滿足第2點。

【捕獲不到提交的數據】導入的前端源碼,必須存在嚴格存在 <form method="post" ···><input name="aaa" ··· /> ··· <input type="submit" ··· /></form>結構,即表單(POST方式)— Input標簽(具有name屬性)Input標簽(submit類型)— 表單閉合的結構,如果不滿足則無法捕獲到提交的數據 。

【捕獲不到提交的數據】在滿足第2點的結構的情況下,還需要求<form method="post" ···>在瀏覽器解析渲染后(即預覽情況下)不能包含action屬性,或者action屬性的值為空。

否則將會把表單數據提交給action指定的頁面,而導致無法被捕獲到 。

【捕獲數據不齊全】對于需要被捕獲的表單數據,除了input標簽需要被包含在中,還需滿足該存在name屬性。例如<input name="username">,否則會因為沒有字段名而導致value被忽略 。

【密碼被加密】針對https頁面的import,通常密碼會進行加密處理,這時需要通過審計導入的前端代碼,找到加密的JavaScript函數(多數情況存在于單獨的js文件中,通過src引入),將其在gophish的HTML編輯框中刪除,阻止表單數據被加密 。

以上5點是在實踐中總結出來的寶貴經驗,或許還有其他許多坑未填,但所有的坑通常都圍繞在<form><input /></form>結構中,所以如果遇到新坑,先將該結構排查一遍,還是不行,再另辟蹊徑 。

Email Templates 釣魚郵件模板

完成了郵箱配置之后,就可以使用gophish發送郵件了。所以,接下來需要去編寫釣魚郵件的內容 。

點擊New Template新建釣魚郵件模板,依次介紹填寫各個字段 。

Name

同樣的,這個字段是對當前新建的釣魚郵件模板進行命名。

Import Email

gophish為編輯郵件內容提供了兩種方式,第一種就是Import Email 。

用戶可以先在自己的郵箱系統中設計好釣魚郵件,然后發送給自己或其他伙伴,收到設計好的郵件后,打開并選擇導出為eml文件或者顯示郵件原文,然后將內容復制到gophish的Import Email中,即可將設計好的釣魚郵件導入 。

需要注意,在點擊Import之前需要勾選上Change Links to Point to Landing Page,該功能實現了當創建釣魚事件后,會將郵件中的超鏈接自動轉變為釣魚網站的URL 。

Subject

Subject 是郵件的主題,通常為了提高郵件的真實性,需要自己去編造一個吸引人的主題。這里簡單填寫成“疫情期間個稅申報通知” 。

內容編輯框:

內容編輯框是編寫郵件內容的第二種模式,內容編輯框提供了Text和HTML兩種模式來編寫郵件內容,使用方式與正常的編輯器無異。

其中HTML模式下的預覽功能比較常用到,在編輯好內容后,點擊預覽,就可以清晰看到郵件呈現的具體內容以及格式 。

Add Tracking Image

Add Tracking Image 是在釣魚郵件末添加一個跟蹤圖像,用來跟蹤受害用戶是否打開了收到的釣魚郵件。默認情況下是勾選的,如果不勾選就無法跟蹤到受害用戶是否打開了釣魚郵件 。(注:跟蹤受害用戶是否點擊釣魚鏈接以及捕捉提交數據不受其影響)

Add Files

Add Files 是在發送的郵件中添加附件,一是可以添加相關文件提高郵件真實性,二是可以配合免殺木馬誘導受害用戶下載并打開 。

當填寫完以上字段后,點擊Save Template,就能保存當前編輯好的釣魚郵件模板 。

Users & Groups 用戶和組

當完成上面三個功能的內容編輯,釣魚準備工作就已經完成了80%,Users & Groups 的作用是將釣魚的目標郵箱導入gophish中準備發送 。

點擊New Group新建一個釣魚的目標用戶組。

Name:

Name 是為當前新建的用戶組命名,這里簡單命名為目標1組 。

Bulk Import Users

Bulk Import Users是批量導入用戶郵箱,它通過上傳符合特定模板的CSV文件來批量導入目標用戶郵箱 。

點擊旁邊灰色字體的Download CSV Template可以下載特定的CSV模板文件。其中,模板文件的Email是必填項,其余的Frist Name 、Last Name、Position可選填 。

Add:

除了批量導入目標用戶的郵箱,gophish也提供了單個郵箱的導入方法,這對于開始釣魚前,釣魚組內部測試十分方便,不需要繁瑣的文件上傳,直接填寫Email即可,同樣其余的Frist Name 、Last Name、Position可選填 。

編輯好目標用戶的郵箱后,點擊Save Changes即可保存編輯好的目標郵箱保存在gophish中 。

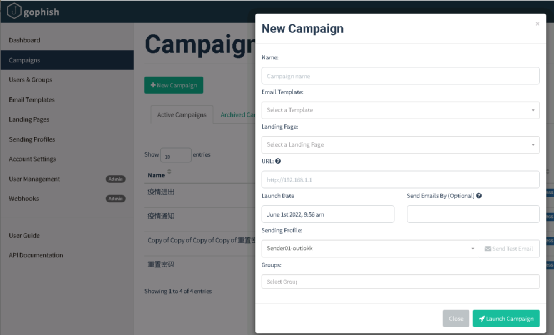

Campaigns 釣魚事

Campaigns 的作用是將上述四個功能Sending Profiles 、Email Templates 、Landing Pages 、Users & Groups聯系起來,并創建釣魚事件 。

在Campaigns中,可以新建釣魚事件,并選擇編輯好的釣魚郵件模板,釣魚頁面,通過配置好的發件郵箱,將釣魚郵件發送給目標用戶組內的所有用戶。

點擊New Campaign新建一個釣魚事件 。

Name:

Name 是為新建的釣魚事件進行命名,這里簡單命名為第一次釣魚 。

Email Template:

Email Template 即釣魚郵件模板,這里選擇剛剛上面編輯好的釣魚郵件模板郵件模板1。

Landing Page:

Landing Page 即釣魚頁面,這里選擇剛剛上面編輯好的名為釣魚頁面1的XX系統登錄頁面的釣魚頁面 。

(重點)URL:

URL 是用來替換選定釣魚郵件模板中超鏈接的值,該值指向部署了選定釣魚頁面的url網址。

簡單來說,這里的URL需要填寫當前運行gophish腳本主機的ip。

因為啟動gophish后,gophish默認監聽了3333和80端口,其中3333端口是后臺管理系統,而80端口就是用來部署釣魚頁面的。

當URL填寫了http://主機IP/,并成功創建了當前的釣魚事件后。gophish會在主機的80端口部署當前釣魚事件所選定的釣魚頁面,并在發送的釣魚郵件里,將其中所有的超鏈接都替換成部署在80端口的釣魚頁面的url 。

所以,這里的URL填寫我本地當前運行gophish主機的IP對應的url,即http://192.168.141.1/ 。

另外,需要保證的是該URL對于目標用戶組的網絡環境是可達的。例如填寫內網IP,則該釣魚事件僅能夠被內網目標用戶所參與,而外網目標用戶網絡不可達。如果部署了gophish的是公網服務器,URL填寫公網IP或域名,則需要保證目標用戶的內網環境能夠訪問該公網服務器的IP(有些企業的內網環境會設定防火墻策略,限制內網用戶能夠訪問的公網IP)。

Launch Date:

Launch Date 即釣魚事件的實施日期,通常如果僅發送少量的郵箱,該項不需要修改。如果需要發送大量的郵箱,則配合旁邊的Send Emails By效果更佳 。

(可選)Send Emails By:

Send Emails By 配合Launch Date使用,可以理解為當前釣魚事件下所有釣魚郵件發送完成的時間。Launch Date作為起始發件時間,Send Emails By 作為完成發件時間,而它們之間的時間將被所有郵件以分鐘為單位平分。

例如,Launch Date的值為2022.05.22,09:00,Send Emails By的值為2022.05.22,09:04,該釣魚事件需要發送50封釣魚郵件。

那么經過以上設定,從9:00到9:04共有5個發件點,這5個發件點被50封郵件平分,即每個發件點將發送10封,也就是每分鐘僅發送10封。

這樣的好處在于,當需要發送大量的釣魚郵件,而發件郵箱服務器并未限制每分鐘的發件數,那么通過該設定可以限制釣魚郵件不受約束的發出,從而防止因短時間大量郵件抵達目標郵箱而導致的垃圾郵件檢測,甚至發件郵箱服務器IP被目標郵箱服務器封禁。

Sending Profile:

Sending Profile 即發件策略,這里選擇剛剛編輯好的名為XXXXX@outlook.com的發件策略。

Groups:

Groups 即接收釣魚郵件的目標用戶組,這里選擇剛剛編輯好的名為目標1組的目標用戶組。

填寫完以上字段,點擊Launch Campaign后將會創建本次釣魚事件(注意:如果未修改Launch Date,則默認在創建釣魚事件后就立即開始發送釣魚郵件)。

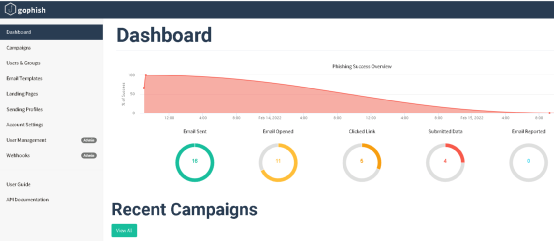

Dashboard 儀表板

當創建了釣魚事件后,Dashboard 會自動開始統計數據。統計的數據項包括郵件發送成功的數量及比率,郵件被打開的數量及比率,釣魚鏈接被點擊的數量及比率,賬密數據被提交的數量和比率,以及收到電子郵件報告的數量和比率。另外,還有時間軸記錄了每個行為發生的時間點。

關于電子郵件報告,詳情參考:

https://docs.getgophish.com/user-guide/documentation/email-reporting

需要注意的是,Dashboard統計的是所有釣魚事件的數據,而非單個釣魚事件的數據,如果僅需要查看單個釣魚事件的統計數據,可以在Campaigns中找到該釣魚事件,點擊View Results按鈕查看。

0x04第一次釣魚:

至此,一次在gophish發起的釣魚事件所需實施步驟就已經全部完成,接下來就等著魚兒上鉤。

查看捕獲的數據

模擬目標用戶的行為,打開上述發送的釣魚郵件。

點擊超鏈接

跳轉到部署好的釣魚頁面,發現與真實的登錄界面無差別。(亂碼問題以通過人工替換解決)觀察網站的URL,可以看到釣魚郵件中的超鏈接指向的就是之前在新建Campaigns的表單中填寫的URL,只不過后面多了一個rid參數。這里的?rid=csF1qTj具有唯一性,即唯一指向打開的這封釣魚郵件,換句話說csF1qTj是為這封郵件的收件人唯一分配的。

如果此次名為第一次釣魚的Campaigns選擇的目標存在多個目標郵箱,則gophish會為每一封目標郵件分配一個唯一的rid值,以此來區別不同的收件人。

輸入用戶名密碼,test/test并點擊提交

點擊提交后,部署的釣魚頁面重定向到了真實的系統頁面,且添加上了出錯參數errtype=1,使賬號或密碼錯誤的提示顯示出來,達到迷惑受害用戶的作用

在gophish中查看捕獲的數據

依次點擊 Campaigns - 選擇第一次釣魚的View Results按鈕 - 展開Details - 展開Submitted Data。

可以看到在釣魚頁面提交的賬密信息。

以上即gophish功能面板中所有功能的介紹,通過以上功能的學習和利用,已經可以實施較為基礎的網絡釣魚了。而Sending Profiles發件策略— Landing Pages釣魚頁面— Email Templates郵件模板— Users & Groups用戶和組— Campaigns釣魚事件— Dashboard儀表板的順序也是在實際使用中需要按照的順序,如果前一步不能配置好,將會影響到后續的功能達不到想要的效果。因此,嚴格遵循該步驟不說可以事半功倍,至少能避免在成為“捕魚人”的道路上迷蹤失路。

0x05實際案例

熟悉了上面的各項功能,雖然可以進行簡單的釣魚,但對于仿真度、可信度要求較高的網絡釣魚還是不夠的。但凡具有一定網絡安全意識的人一般情況下都不會上鉤,所以下面采用一個實際的案例來看看一個常規的釣魚還需要額外做哪些工作。

受邀,集團要求對子公司的人員進行一次為期3天的網絡釣魚,來提高員工的網絡安全意識,避免在真正的HW行動中因為釣魚而使系統被攻陷。所以,一場漫長的網絡釣魚就開始在偷偷被謀劃準備中了···

因為涉及公司信息,故以文字來敘述。主要是學習一些方式方法,并在實際需要中提供一些思路。本文提到的所有方式方法請在得到授權的前提下進行,并確保僅以提高員工安全意識為目的。再次提醒,一切未經授權的網絡攻擊均為違法行為,互聯網非法外之地。

前期準備

近似域名:

搜尋了一番,我們鎖定了子公司具有登錄功能的門戶網站,打算通過它來釣員工的OA門戶賬號密碼。為了提高可信度,我們根據門戶網站的域名clbn.com申請了近似域名clbn.com,因為i的大寫I,與門戶網站的l(L)在某些字體下看起來是沒有區別的,所以能夠達到一定的仿真效果

搭建郵箱服務器:

有了近似域名后,我們將域名映射到服務器上。然后在服務器上利用postfix+dovecot搭建了郵箱服務,因為只需要發信,所以僅開啟了SMTP服務。這樣,我們就能夠以xxx@clbn.com為發件人來發郵件了,當然客戶公司的郵箱系統賬號是xxx@clbn.com的形式,因此可以達到以假亂真的效果。

選擇郵件主題:

經過一番信息收集,我們找到了一則通知是關于客戶公司近期正在推廣新的信息公示系統,并附上了信息公示系統的URL(無需身份認證),所以可以利用這一點編輯一封主題是關于推廣新信息公示系統的釣魚郵件,誘導公司員工先通過我們的釣魚頁面登錄OA門戶,再通過重定向,定位到新的信息公示系統。這樣,既能捕獲到員工的OA賬號密碼,又能夠有效降低可疑度,形成一個閉環。

確定發件人:

準備的差不多后,客戶發來了一份員工及部門的郵箱列表,通過篩選,結合公司情況,我們確定了一個技術部的郵箱,并偽造成"信息技術部<it@clbn.com>"來發送釣魚郵件,保證了釣魚郵件的權威性和可信度

配置gophish

將門戶頁面、釣魚郵件模板、目標用戶郵箱導入到gophisih中保存,并在Sending Profiles配置好我們搭建的郵箱服務使其可以正常發件并不被丟進垃圾箱、過濾箱等。

配置完成后,創建釣魚事件,因為發送量較大,需要設定Send Emails By 來限制每分鐘的發信量,我們設定了10封/分鐘的速度來發送,避免被識別成垃圾郵件。

完成所有字段填寫后啟動釣魚事件,就開始緩緩地發送釣魚郵件了···

查看釣魚結果

雖然上鉤的只有46個用戶,占發件數量的2%,但是在真實場景下,哪怕僅有1個真實用戶上鉤,對于系統來說就足夠造成巨大的威脅,這也是為什么社會工程能夠成為一項重要攻擊手段的原因。

文章轉自公眾號: 網安雜談