Naabu:一款基于Go語言開發的快速端口掃描工具

關于Naabu

Naabu是一款基于Go語言開發的快速端口掃描工具,該工具可以幫助廣大研究人員以快速可靠的方式枚舉目標主機的有效端口。該工具在實現了簡單易用的情況下,同時保證了運行的可靠性。該工具支持對主機/主機列表進行快速SYN/CONNECT掃描,并列出所有返回了響應信息的端口。

功能介紹

快速簡單的SYN/CONNECT探針掃描

使用Shodan Internetdb API的被動端口枚舉功能

優化了易用性和資源的輕量級端口掃描引入自動IP重復數據消除

基于NMAP的服務發現功能

多來源輸入支持:STDIN/HOST/IP/CIDR

多格式輸出支持:JSON/TXT/STDOUT

工具安裝

該工具基于Go語言開發,因此我們首先需要在本地設備上安裝并配置好Go語言環境。

接下來,我們可以通過源碼、Docker或go命令來下載和安裝Naabu。

在安裝Naabu之前,請確保已經安裝了libpcap庫:

sudo apt install -y libpcap-dev

然后安裝Naabu:

go install -v github.com/projectdiscovery/naabu/v2/cmd/naabu@latest

工具使用

如需針對目標運行Naabu,只需運行下列命令即可:

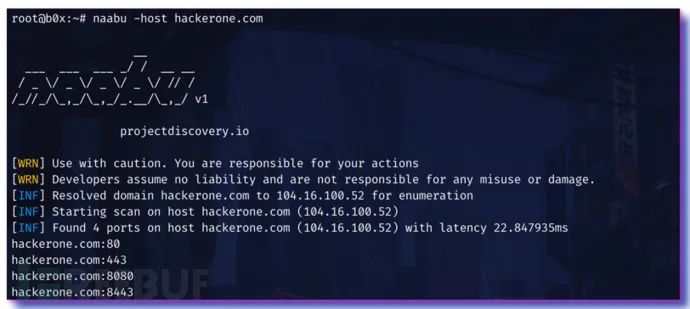

naabu -host hackerone.com

上述命令將會針對hackerone.com執行掃描,此時還可以結合其他參數選項一起運行,比如說“-v”選項可以開啟Verbose模式等等。

或者,使用“-p”參數指定需要掃描的端口號:

naabu -p 80,443,21-23 -host hackerone.com

默認配置下,Naabu將會檢查Nmap中的前100個端口:

參數選項 描述 -top-ports 100 掃描Nmap前100個端口 -top-ports 1000 掃描Nmap前1000個端口 -p - 掃描從1-65535的完整端口 |

你還可以指定需要排除的端口:

naabu -p - -exclude-ports 80,443

如需掃描主機列表,可以使用“-list”選項:

naabu -list hosts.txt

你還可以使用“-json”選項以JSON格式輸出數據:

naabu -host 104.16.99.52 -json

{"ip":"104.16.99.52","port":443}

{"ip":"104.16.99.52","port":80}

工具輸出的掃描結果也可以通過管道輸出給其他工具:

echo hackerone.com | naabu -silent | httpx -silent http://hackerone.com:8443 http://hackerone.com:443 http://hackerone.com:8080 http://hackerone.com:80

Nmap整合

該工具已經整合了Nmap支持,如需使用,可以按照下列方式調用nmap-cli:

echo hackerone.com | naabu -nmap-cli 'nmap -sV -oX nmap-output'

__

___ ___ ___ _/ / __ __

/ _ \/ _ \/ _ \/ _ \/ // /

/_//_/\_,_/\_,_/_.__/\_,_/ v2.0.0

projectdiscovery.io

[WRN] Use with caution. You are responsible for your actions

[WRN] Developers assume no liability and are not responsible for any misuse or damage.

[INF] Running TCP/ICMP/SYN scan with root privileges

[INF] Found 4 ports on host hackerone.com (104.16.99.52)

hackerone.com:443

hackerone.com:80

hackerone.com:8443

hackerone.com:8080

[INF] Running nmap command: nmap -sV -p 80,8443,8080,443 104.16.99.52

Starting Nmap 7.01 ( https://nmap.org ) at 2020-09-23 05:02 UTC

Nmap scan report for 104.16.99.52

Host is up (0.0021s latency).

PORT STATE SERVICE VERSION

80/tcp open http cloudflare

443/tcp open ssl/https cloudflare

8080/tcp open http-proxy cloudflare

8443/tcp open ssl/https-alt cloudflare

工具運行截圖