工控安全建設為煤礦智能化安全生產護航

一、項目背景

隨著物聯網、移動互聯網、大數據技術的發展,煤炭工業“兩化”融合將向系統高度集成、綜合應用、自動控制等方面延伸,基于信息技術涵蓋到生產、安全與經營各個層面,以信息化帶動工業化、以工業化促進信息化,走新型工業化道路,形成針對煤礦安全、生產、管理、營銷等方面的決策支持系統,以大數據平臺承擔推升煤礦管理效能的作用,逐步實現軟硬件資源的高可用性,最終使礦井達到高度信息化、自動化、高安全、高可靠、高效率及高效益的目的,實現以信息技術為核心的“數字礦山”。

某煤礦隸屬于河南能源化工集團有限公司,煤礦東西走向4.5公里,南北跨度2.8公里,可采儲量15204.4萬噸。所生產的優質長焰煤,具有低硫、高揮發、不粘結等特點,是良好的工業和化工用煤。生產系統主要使用西門子S7系列PLC等自動化設備,工控主機安裝WindowsXP、Windows 7 32/64位、WindowsServer 2008 R2 X64等多種操作系統。

煤礦智能化建設的快速發展提高了生產效率,然而信息安全發展的速度卻遠遠落后于信息化建設速度。煤礦的工控安全防護措施存在短板,一旦出現問題很可能會影響生產,如何進行煤礦工控網絡安全建設迫在眉睫。

二、客戶需求

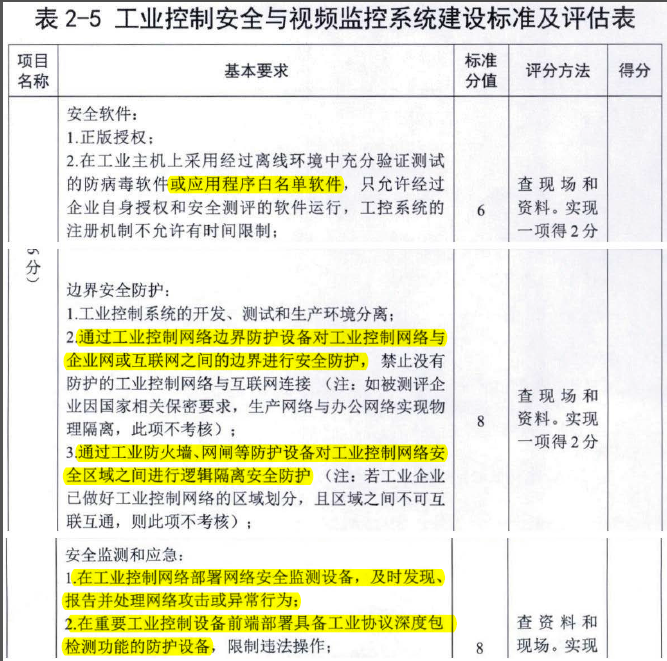

為了加快煤礦智能化建設,提高煤礦安全生產水平,推動煤礦智能化建設進入新常態、取得新進展,河南省工業和信息化廳下發了《河南省煤礦智能化建設評估辦法和河南省煤礦智能化建設標準的通知》(以下簡稱:《煤礦智能化建設標準》),對煤礦智能化建設提出了指導性的建議。其中文件的《工業控制安全》部分,從安全軟件、配置和補丁管理、邊界安全防護、身份認證、遠程訪問安全、安全監測和應急、資產安全、數據安全、供應鏈管理、管理制度等方面提出了關于工業控制系統信息安全防護要求。例如安全軟件要求提出了在工業主機上采用應用程序白名單軟件;邊界安全防護要求通過工業控制網絡邊界防護設備對工業控制網絡與企業網或互聯網之間的邊界進行防護,通過工業防火墻、網閘等防護設備對工業控制網絡安全區域之間進行邏輯隔離安全防護;在工業控制網絡部署網絡安全監測設備、重要的工業控制設備前端要部署具備工業協議深度包檢測功能的防護設備等。

圖1 煤礦智能化建設標準中工控安全要求截圖(部分)

根據國家標準要求,結合該煤礦實際情況,經過調研分析,煤礦生產網絡工業控制系統當前存在的風險及需求如下:

1、工控主機身份認證方式單一,僅通過口令+密碼的方式,工控主機也未部署對已知和未知病毒的防護措施,工控主機環境存在被非法人員攻擊,病毒木馬感染等風險; 需要對工控主機進行主機加固,防病毒、雙因子認證等建設。

2、生產網與辦公網之間有數據傳輸,內外網絡的互聯互通就可能讓生產網受到來自辦公網絡的病毒傳播和網絡攻擊,出現導致影響煤礦安全生產的風險;需要將生產網和辦公網進行安全隔離。

3、在目前的生產網絡中,如果出現惡意攻擊、網絡異常等情況,管理人員無法及時知道,也不能對攻擊源IP、攻擊類型、攻擊目標、攻擊時間等進行審計記錄,存在網絡異常通信而生產管理不知道,最終導致安全生產事故的風險。需要進行安全監測預警體系建設。

4、缺乏符合智能化煤礦配套的工控安全管理制度,未明確建立安全管理機構、人員安全管理、系統安全運維等方面的管理制度,制度不完善將導致安全方案無法有效實施;需要進行工控安全制度建設。

5、要滿足《中華人民共和國網絡安全法》、GB/T22239-2019《信息安全技術 網絡安全等級保護基本要求》、《煤礦智能化建設標準》等政策標準的技術要求。

三、工控安全建設方案

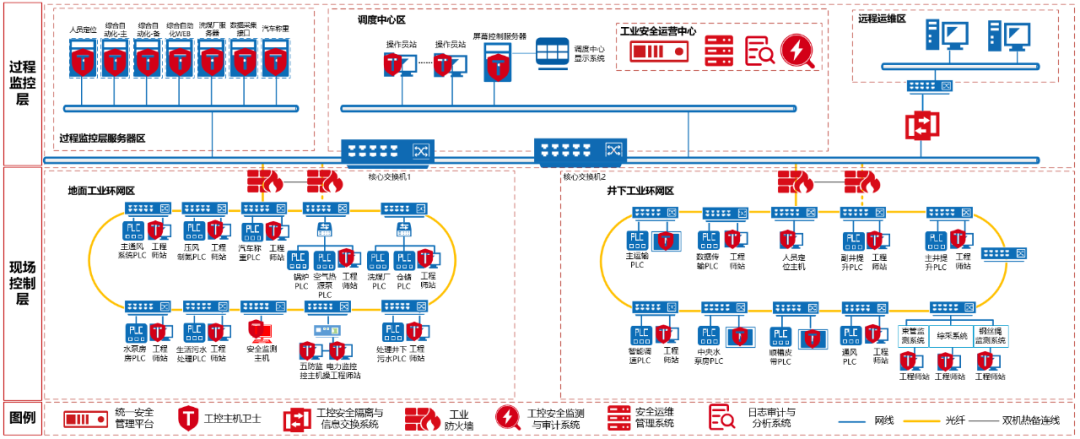

圖2 工控安全建設網絡拓撲示意圖

根據該煤礦工業控制系統的現狀,同時結合網絡安全等級保護2.0和《煤礦智能化建設標準》中“工業控制安全建設標準”的技術要求,基于工控系統運行環境相對穩定,系統更新頻率較低的特點,為客戶提供基于“白名單”機制的工業控制系統網絡安全縱深防御體系解決方案,確保只有可信任的設備,才能接入工控網絡;只有可信任的消息,才能在工控網絡 上傳輸;只有可信任的軟件,才允許被執行。

具體建設方案如下:

1、重點解決生產網與辦公網邊界隔離問題,規避利用辦公網為跳板進入生產系統

在生產網和辦公網邊界部署工控安全隔離與信息交換系統,實現生產網絡跟其他網絡物理隔離,建立安全訪問策略,例如視頻類只允許海康威視的工業生產視頻可以通過網閘,保護生產網絡避免受到外部的安全威脅,又不影響生產數據的交互。

圖3 工控安全隔離與信息交換系統——應用效果

圖4 工控安全隔離與信息交換系統——視頻策略配置

2、井上、井下核心生產系統內部邊界上的安全防護,強化關鍵生產系統的邊界防護

煤礦的生產網絡主要為井上生產系統和井下生產系統兩部分,組網方式為工業環網,環網中包含多個生產子系統,生產數據通過環網匯聚到核心交換機,傳輸到調度中心和生產管理系統中,為了保護生產安全,對網絡邊界進行訪問控制和惡意代碼防范,在工業環網的邊界部署工業防火墻,通過對工控協議深度包解析技術不僅對鏈路層、網絡層協議進行解析,更進一步對OPC、Modbus TCP、SiemensS7等工控協議進行深度分析,配置工業網絡邊界“白環境”防護策略;

圖5 工業防火墻白名單——OPC配置

圖6 工業防火墻白名單——S7協議配置

在出現安全風險時,可以提供安全事件詳細分析日志,包含工業協議的深度內容檢查信息,為管理人員判斷決策提供依據;

圖7 工業防火墻——安全防護效果

工業防火墻內置的包含工業安全事件的入侵規則特征庫,提供實時地終止入侵行為功能,保護工控系統免受侵害。

圖8 工業防火墻——內置工業防護特征庫效果

3、建立通信安全基線,網絡通信異常早知道

井上和井下工業環網的數據通過核心交換機傳輸到生產服務器,生產調度中心的控制指令也通過核心交換機下發到生產一線。為了及時了解生產網絡的運行情況,本次項目建設在核心交換機旁路部署工控安全監測與審計系統,基于對工業控制協議Modbus TCP、 OPC、SiemensS7等通信報文進行深度解析,實時檢測針對工業協議的網絡攻擊、用戶誤操作、用戶違規操作等風險,實現對工業控制網絡的安全風險監測分析、重要操作審計記錄;

圖9 工控安全監測與審計系統白名單——S7協議配置

圖10 工控安全監測與審計系統白名單——違反規約告警效果

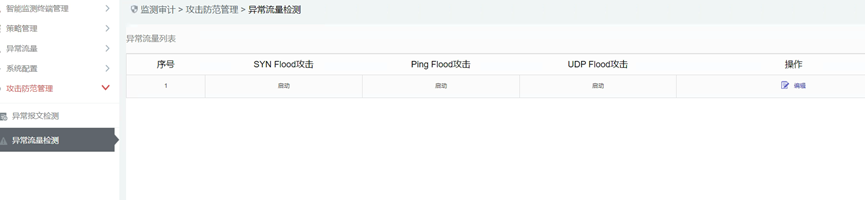

配置異常流量檢測規則,對工業網絡中的異常報文、Flood攻擊等進行實時監控,及時發現預警。

圖11 工控安全監測與審計系統——異常流量檢測配置

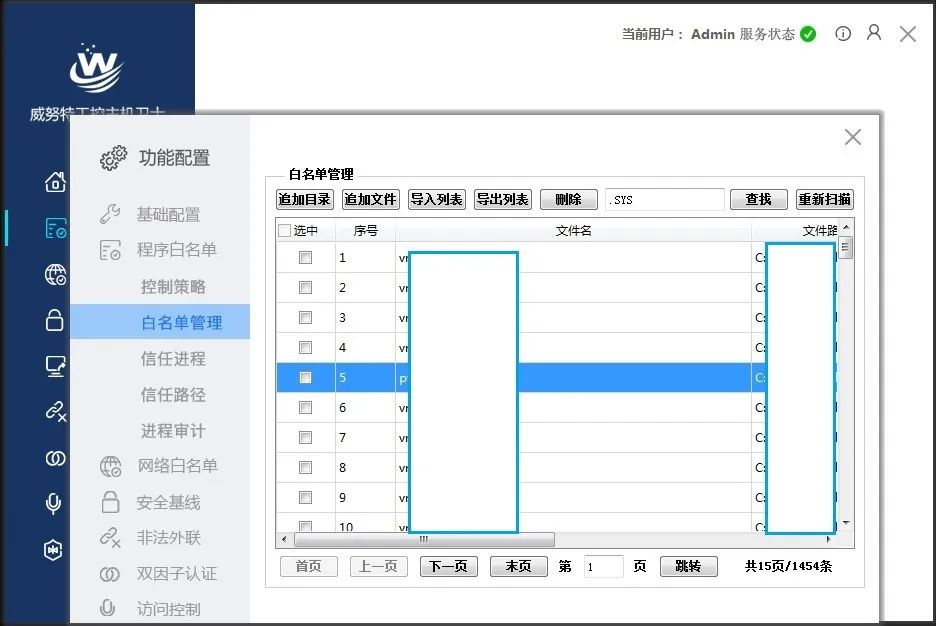

4、主機計算環境病毒及漏洞防護、系統安全加固,降低運維管理的難度

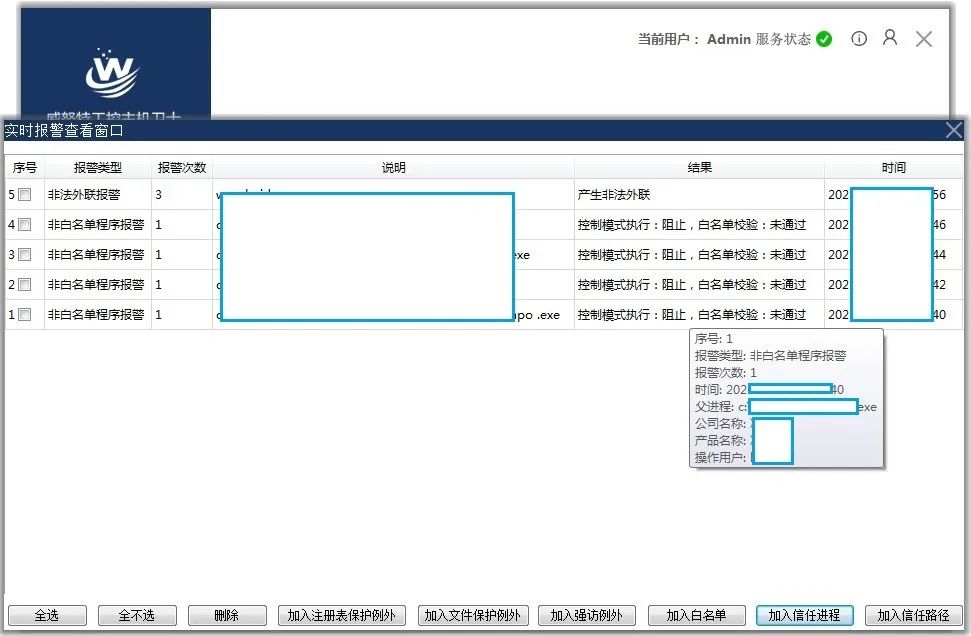

生產系統工業主機采用Windows操作系統,存在很多固有漏洞,無病毒防護能力,為解決傳統防病毒軟件的“黑名單”無法在工業環境實現安全防護的問題,本次項目在工業控制系統工程師站、操作員站部署工控主機衛士,采用與其相反的輕量級“白名單”機制,通過設置文件白名單、外設管控、漏洞防護和安全基線等策略,可以有效阻止包括震網病毒、BlackEnergy、勒索病毒、挖礦病毒等在內的惡意程序或代碼在工控主機上的感染、執行和擴散,建立工控主機的業務安全運行最小化環境;

圖12 工控主機衛士——應用程序白名單管理

圖13 工控主機衛士——應用程序白名單效果

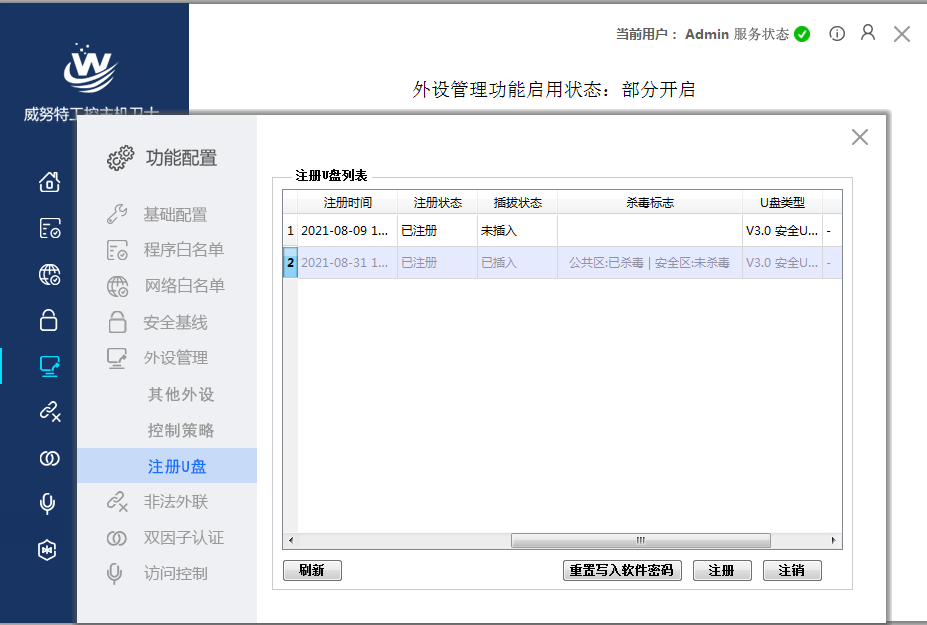

同時對于生產業務需要使用的外部設備,如U盤等,必須經過殺毒檢測后才能使用,工控主機衛士驗證殺毒標志,無殺毒標志可禁止讀寫;

圖14 工控主機衛士——驗證U盤殺毒標志效果

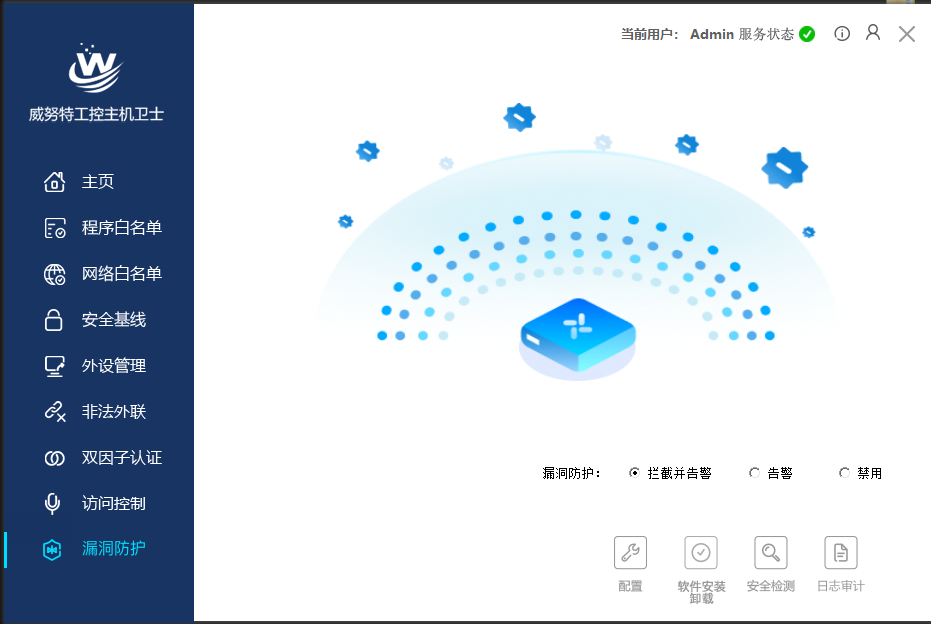

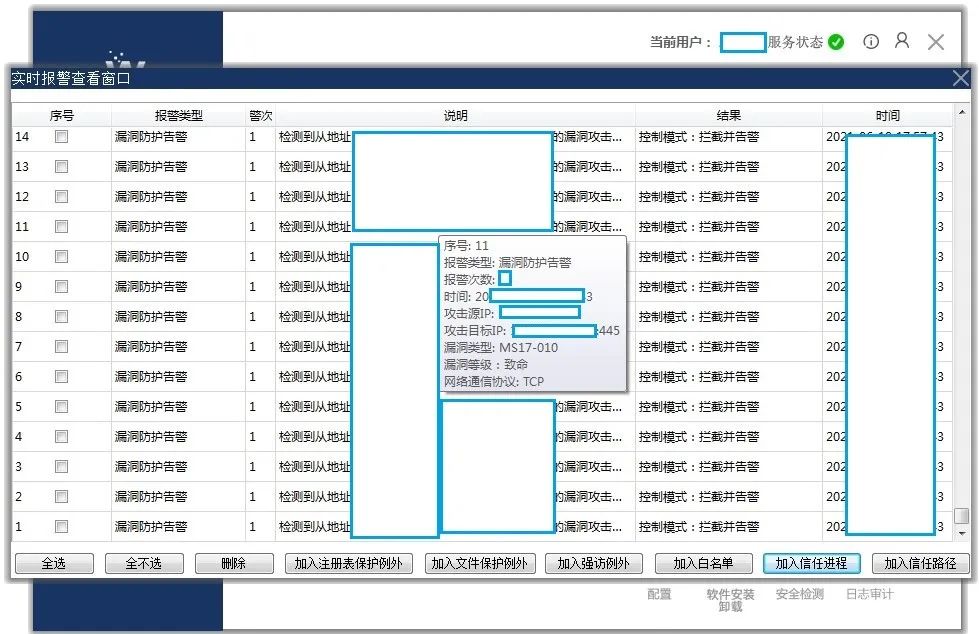

而對于流行病毒利用的常見漏洞,提供一鍵防護配置,包括震網病毒利用漏洞MS08-067(CVE-2008-4250)、永恒之藍利用漏洞MS17-010(CVE-2017-0143)、永恒之黑利用漏洞CVE-2020-0796的防護;

圖15 工控主機衛士——漏洞防護配置

圖16 工控主機衛士——漏洞防護效果

還針對工業生產使用人員運維能力不足,無法及時了解工業主機是否存在安全隱患的情況,在工控主機衛士中提供一鍵檢測功能,可檢測操作系統安全基線、服務、程序、進程、用戶列表等信息,并可導出報表。

圖17 工控主機衛士——一鍵檢測實施效果

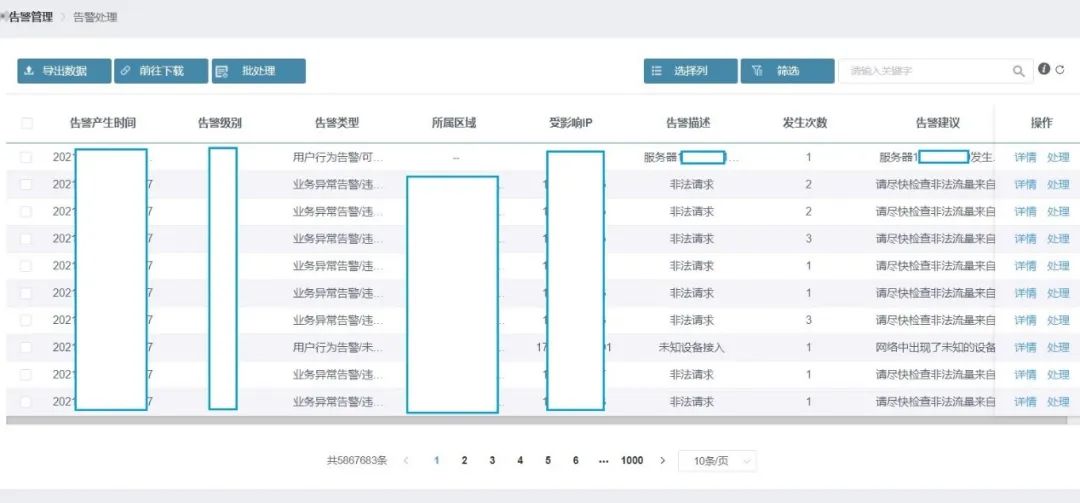

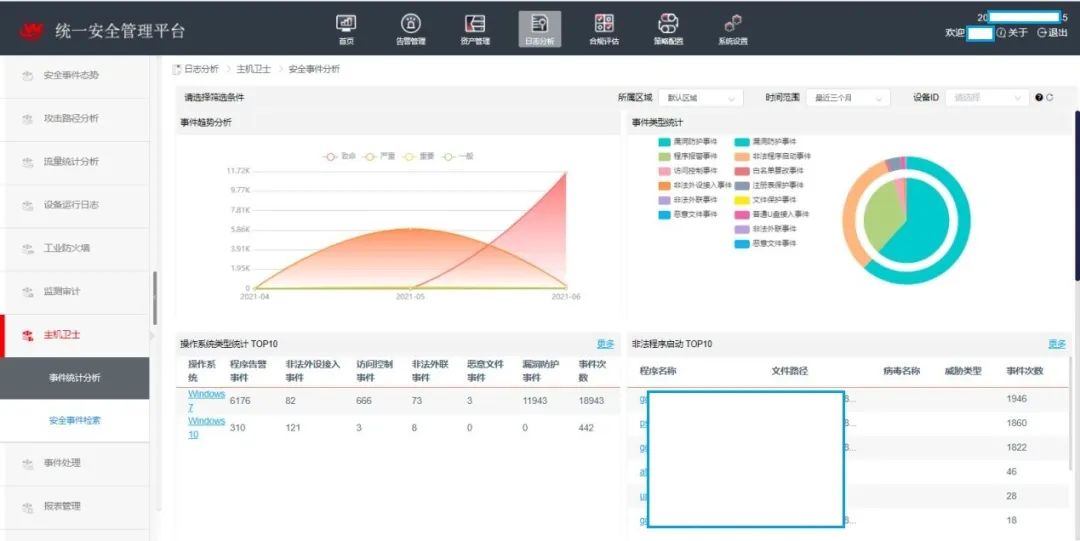

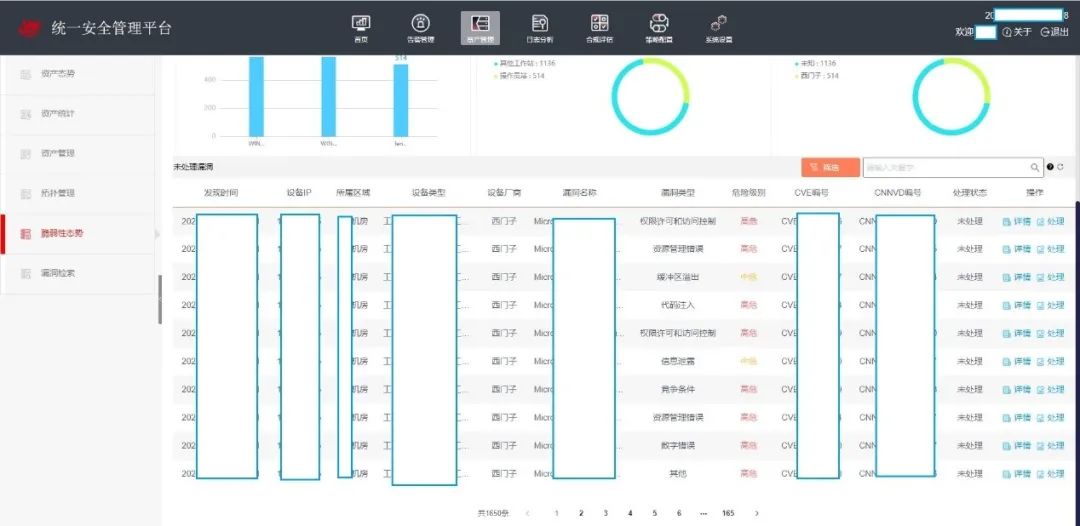

5、構建安全管理+日志中心,實現網絡安全可視化

通過本次項目建立工業安全運營中心,在生產調度中心區部署統一安全管理平臺、安全運維管理系統和日志審計與分析系統,對工業網絡訪問權限精細管理、重要操作審計留存,同時進行安全事件、系統日志等安全數據的采集范化,智能的事件關聯分析,極大提高了該煤礦工業環境的安全運維效率。

圖18 日志審計與分析系統——范化配置

圖19 日志審計與分析系統——日志分析效果

圖20 日志審計與分析系統——告警信息展示效果

圖21 統一安全管理平臺——工控主機安全事件分析效果

圖22 統一安全管理平臺——工業資產脆弱性態勢分析效果

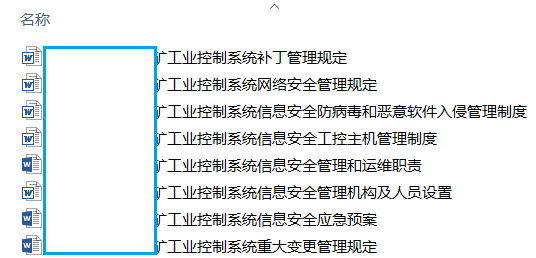

6、完善工控安全制度,輔助技術措施有效落地

配合客戶完善工業控制系統相關管理制度建設,建立工業控制系統信息安全管理和協調機制,保障安全建設穩定運行。

圖23 完善安全管理制度效果

四、價值體現

- 此次項目中通過對該煤礦工業網絡資產梳理和環境分析,發現煤礦工業生產環境中面臨的安全風險,有針對性的建立“白名單”為核心的縱深安全防護體系,實現了生產網絡邊界訪問安全可控,生產網絡中的流量異常及時排查處理,使病毒木馬無法在生產網內惡意破壞傳播,讓管理維護人員對生產網絡內的安全狀態一目了然,減輕了運維的負擔,提高了工作效率,通過建設保護生產安全穩定運行。

- 在建設安全技術體系的同時進行安全管理制度建設,把技術措施和管理措施結合起來,依靠安全管理制度促進安全技術手段的正確落實,通過標準化的安全管理制度提高人員的安全意識,養成正確的安全操作習慣。同時也滿足了網絡安全等級保護標準及《煤礦智能化建設標準》中的網絡安全防護要求。