網絡攻擊超半數源于漏洞利用和供應鏈入侵

曼迪安特發布的一份調查報告表明,攻擊者潛藏在受害者網絡中的時長連續四年減少;2020年還是24天,2021年已減少到21天。

透過自身IR案例,曼迪安特發現,企業紛紛調整自身檢測能力以快速發現最危險的攻擊,勒索軟件平均檢測時長縮短到五天以內;非勒索軟件攻擊保持活躍的時間從2020年的45天縮短到2021年的36天。但曼迪安特對手行動高級總監Steven Stone表示,勒索軟件攻擊的快速檢測未必就是件好事,而可能是由于攻擊載荷的激活。

不過,情況改善總體上是由非勒索軟件威脅的快速檢測推動的,因為越來越多的企業與第三方網絡安全公司合作,而且政府機構和安全公司常常向企業通報攻擊信息,從而形成更加快速的檢測。

Stone表示:“我們認為,多種因素的組合促成了這些地區安全情況的連年改善。最終,初步威脅途徑歸結到攻擊者的選擇和不同漏洞的可用性上。總體而言,我們看到一些攻擊團伙同時使用不同的方法,可能會體現出針對每個目標的偏好。”

曼迪安特的“M-Trends 2022”報告揭示,十年來,公司檢測耗時大幅縮減,從2011年的418天縮短到2021年的21天,檢測時間幾乎縮短了95%。

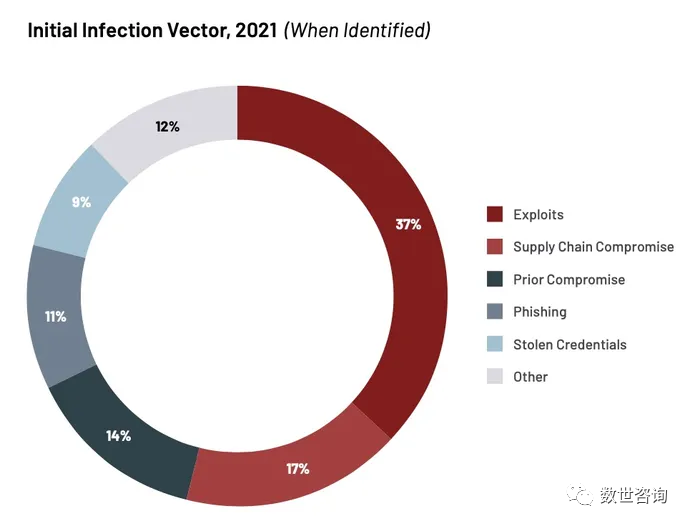

2021年初步感染途徑(發現之時)

不同地區公司檢測能力的改善差異巨大,亞太地區公司的攻擊者“駐留時間”縮減最為顯著,從2020年的76天減少到2021年的21天。歐洲公司的改善也比較明顯,從2020年的66天下降到2021年的48天;但是北美公司的檢測時間毫無變化,依然是17天。

攻擊者鐘愛Cobalt Strike

最流行的攻擊工具仍然是Beacon后門,占所有已發現惡意軟件族系的28%。Bencon后門是Cobalt Strike滲透測試工具的一個組件,Cobalt Strike也是惡意攻擊者甚為喜愛的一款工具。其他攻擊工具的使用頻率則迅速下降,包括適用于.NET環境的Sunburst后門、Metasploit滲透測試平臺和SystemBC代理工具包。

曼迪安特發現,總體而言,兩種初步入侵方式——漏洞利用和供應鏈攻擊,占2021年所有具明確初始感染途徑攻擊的54%,而2020年這一比例還不到30%。曼迪安特服務交付執行副總裁Jurgen Kutscher在報告發布聲明中說道,攻擊戰術的不斷變化凸顯出企業需要隨時了解攻擊者所用的技術。

“鑒于攻擊者越來越傾向于將漏洞利用作為初始入侵途徑,企業需持續關注基礎安全措施的執行,例如資產、風險和補丁管理。打造韌性的關鍵在于做好準備。制定健全的準備計劃和設置經驗證的恢復流程,可以幫助企業成功應對攻擊,迅速恢復正常業務運營。

活動目錄(AD)成攻擊焦點

曼迪安特報告還呈現了另一種趨勢:攻擊者越來越盯準混合活動目錄(AD),因為混合身份模式下(憑證和密鑰在內部AD服務和云端Azure AD之間同步)的錯誤配置可引發安全事件。

公司應將混合AD服務器視為敏感級別最高的資產(0級),僅允許隔離網絡中的特權工作站訪問。曼迪安特全球紅隊總經理Evan Pena表示,除了持續監測,這些措施應能使漏洞利用變得更加困難。

萬幸,正確實現混合AD服務器最佳安全實踐并不難。

Pena說道:“隨著公司在采用混合模式的同時逐步將自身資源遷移到云端,攻擊者也會盯上這些混合服務器,以期實現域和云兩方面的入侵。這些混合服務器通常享有對域控制器等內部服務器和云資源的高級特權。”

今年,公司應審查和評估自身AD實現的主要威脅,查找漏洞或錯誤配置,了解如何檢測和預防自身環境中的異常橫向移動嘗試,并實現應用白名單和禁用宏,從而大大限制初始訪問攻擊。

曼迪安特“M-Trends 2022”報告:

https://www.mandiant.com/resources/m-trends-2022