網絡安全多重檢測評估分類整合模型

摘 要:

近年來,我國網絡治理成效顯著,多部法律法規對檢測評估作出規定,但同時也出現了重復評估、評估孤島、資源浪費等問題。按照安全保護、安全評估、安全審查 3 個類別,整合 8 項檢測評估,允許“向下兼容”,形成“查、評、改”體系,提出了運行機制,實現檢測評估集約化。通過加強協同聯動共享,避免重復交叉,重點開展高級可持續漏洞風險的檢測評估,提升評估管理治理效能,在最優情況下每年可節省資金約為 22 億元,節省比例為 52.03%。

內容目錄:

1 我國檢測評估的演進與成效

1.1 檢測評估法律體系的演進

1.2 近 5 年檢測評估取得的成效

2 檢測評估存在的問題及主要原因

2.1 存在問題

2.1.1 檢測評估工作繁重

2.1.2 評估孤島

2.1.3 評估資金重復投入

2.2 主要原因

2.2.1 主體

2.2.2 事項

2.2.3 法律

2.2.4 資金

2.2.5 對象

2.3 整合的必要性

3 檢測評估整合模型及運行機制

3.1 檢測評估的分類

3.1.1 安全保護維度

3.1.2 安全評估維度

3.1.3 安全審查維度

3.2 構建分類三維矩陣

3.3 驗證整合模型

3.4 建立運行機制

4 結 語

網絡安全檢測評估是安全能力的驗證過程,是確保網絡安全的補充方法之一。我國檢測評估工作起步晚但發展快。2017 年以來,累計出臺 10 部法律法規對網絡安全檢測評估作了具體規定,并制定修訂了 10 余項有關檢測評估的國家標準,形成了系列評估評價體系,總體上呈現出多重安全檢測風險評估態勢,對維護網絡主權、國家安全和發展利益,提升網絡空間防護能力起到了重要支撐作用。

相關研究指出,“國家安全”與“網絡安全”深度交融,無序的數據信息流動可能損害國家安全,有必要建立統一的安全審核機構和分類分級審核策略,合理設定網絡服務提供者的義務,隨著 IT 技術和通信技術的發展,云計算和虛擬化等技術應用的普及,網絡環境日趨復雜,網絡邊界變得模糊。面對網絡生態中不斷涌現新風險、新挑戰、新態勢及具有隱蔽性、持續性、趨利性等特性的高級網絡威脅增多,亟需轉變思路,從更高維度,以系統性和整體性視角,通過多主體參與、多手段結合的方式,立足于總體國家安全觀,加強網絡生態治理,降低檢測評估成本并改善信息孤島,提高參與共享各方的威脅檢測與應急響應能力 。通過立法建立網絡安全信息共享制度體系,構建網絡安全信息共享組織體系,建立國家層面的網絡威脅情報共享分析中心 ,形成政府主導、全社會積極參與,高度統籌協同的多層次網絡治理模式。然而,暫時沒有研究報告發布關于檢測評估領域因多重評估、評估孤島、評估活動而引起資源浪費的問題。檢測評估作為網絡治理體系的關鍵環節,如不及時從頂層設計角度進行整合統籌和檢測評估服務網絡安全治理,資源浪費現象或將進一步凸顯,可能成為影響網絡空間創新發展的重要因素,基于此,開展網絡安全檢測評估分類整合研究勢在必行。

1 我國檢測評估的演進與成效

網絡安全檢測評估主要經歷了起步、積極推進、跨越式發展、成熟完善 4 個階段,隨著檢測評估相關要求的落實,網絡安全事件大幅減少、處置能力顯著增強、網絡安全意識有效提升。

1.1 檢測評估法律體系的演進

起步階段(1994 年 2 月—2007 年 6 月),1994 年 2 月,國務院發布《中華人民共和國計算機信息系統安全保護條例》,規定計算機信息系統實行安全等級保護;2004 年 9 月,公安部等國家四部委辦印發《關于信息安全等級保護工作的實施意見》,提出等級保護是我國的一項基本制度,信息系統須實行等級保護制度。

積極推進階段(2007 年 6 月—2017 年 6 月),2007 年 6 月,公安部等國家四部委辦印發《信息安全等級保護管理辦法》,提出三級以上等級系統、重要涉密信息系統定級分級方法和檢查測評周期,要求信息系統運用密碼技術進行保護;同年 7 月,公安部等國家四部委辦印發《關于開展全國重要信息系統安全等級保護定級工作的通知》,明確了等級保護工作程序;2009年 10 月,公安部印送《關于開展信息安全等級保護安全建設整改工作的指導意見》,細化了等級保護管理制度和技術措施;2010 年 3 月,公安部印發《關于推動信息安全等級保護測評體系建設和開展等級測評工作的通知》,規范了等級保護測評活動,制定了測評機構目錄;2014 年 12月,中央網絡安全和信息化領導小組辦公室發布《關于加強黨政部門云計算服務網絡安全管理的意見》,明確了黨政部門云計算服務模式,提出安全責任不變、數據歸屬不變、管理標準不變、敏感信息不出境的要求;2016 年 11 月,《中華人民共和國網絡安全法》公布,在立法層面明確了國家實行網絡安全等級保護制度,網絡運營者應當按照要求履行安全保護義務,關鍵信息基礎設施每年至少進行一次檢測評估。

跨越式發展階段(2017 年 6 月—2021 年 6月),2019 年 7 月,國家互聯網信息辦公室等國家四部委辦聯合發布《云計算服務安全評估辦法》,為提高黨政機關、關鍵信息基礎設施運營者使用云計算服務安全可控水平,開展云計算服務安全評估,評估結果有效期為 3 年;2020 年 4 月, 國 家 互 聯 網 信 息 辦 公 室 等 國 家十二部委辦聯合制定《網絡安全審查辦法》,為確保關鍵信息基礎設施供應鏈安全,要求運營者采購網絡產品和服務,影響或者可能影響國家安全的,應當進行審查;2020 年 7 月,公安部制定《貫徹落實網絡安全等級保護制度和關鍵信息基礎設施安全保護制度的指導意見》,要堅持“誰主管、誰負責,誰運營、誰負責”原則,落實“三化六防”綜合安全防控措施,關鍵信息基礎設施應當使用商用密碼進行保護,對第三級以上網絡和關鍵信息基礎設施每年開展一次等級測評,并同步開展密碼應用安全性評估。

成熟完善階段(2021 年 6 月起),2021 年7 月,工業和信息化部、國家互聯網信息辦公室、公安部聯合印發《網絡產品安全漏洞管理規定》,要求有關主管部門加強對重大網絡產品安全漏洞風險開展聯合評估和處置,向社會發布網絡產品安全漏洞信息,不得在提供漏洞修補措施之前發布,有必要提前發布的,應當由工業和信息化部、公安部組織評估后進行發布;同月,國務院公布《關鍵信息基礎設施安全保護條例》,規定重要行業和領域的重要網絡設施、信息系統等關鍵信息基礎設施每年至少進行一次網絡安全檢測和風險評估,運營者應當對專門安全管理機構負責人和關鍵崗位人員進行安全背景審查,采購網絡產品和服務可能影響國家安全的,應當按照國家網絡安全規定通過安全審查;2021 年 8 月,《中華人民共和國個人信息保護法》公布,明確了國家機關、個人信息處理者、關鍵信息基礎設施運營者確需向中華人民共和國境外提供個人信息的,應當按照國家網信部門的相關規定進行評估、認證或落實相關要求,個人信息保護影響評估報告和處理情況記錄應當至少保存 3 年;2021 年 6 月,《中華人民共和國數據安全法》公布,明確了國家建立數據安全審查制度,對影響或者可能影響國家安全的數據處理活動進行國家安全審查,利用互聯網等信息網絡開展數據處理活動,應當在網絡安全等級保護制度基礎上,履行數據安全保護義務,重要數據處理者應當對數據處理活動定期開展風險評估;2021 年 12 月,國家互聯網信息辦公室等國家十三部委辦聯合修訂《網絡安全審查辦法》,將網絡平臺運營者開展數據處理活動影響或者可能影響國家安全等情形納入網絡安全審查范圍,并明確掌握超過 100 萬用戶個人信息的網絡平臺運營者赴國外上市必須申報網絡安全審查。

1.2 近 5 年檢測評估取得的成效

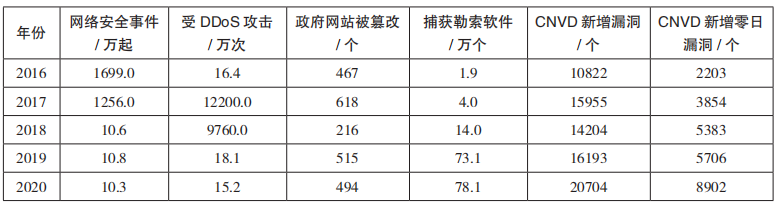

一是網絡安全事件大幅減少。黨中央實行網絡安全和信息化統一領導后,國家常態化開展檢測評估治理網絡。根據文獻 [8-13] 綜合分析得出,近 5 年來,我國互聯網網絡安全環境經過多年的持續治理效果顯著,網絡安全環境得到明顯改善。特別是黨中央加強了對網絡安全和信息化工作的統一領導,黨政機關和重要行業的網絡安全事件、DDoS 攻擊、政府網站被篡改等傳統網絡安全事件大幅減少,網絡安全可控趨勢日益提升(如表 1 所示)。國家信息安全漏洞共享 平 臺(China National Vulnerability Database,CNVD)新增收錄漏洞年均增長 17.6%,零日漏洞年均增長 47.5% 以上,感染惡意程序的計算機年均減少 25.1%。但網絡治理過程中也出現過陣痛,例如,2017 年我國成為遭受 DDoS 攻擊的重災區,被攻擊總次數高達 12200 萬次,占全球受攻擊總數的 84.79%,有 33661 個 DDoS僵尸網絡“肉雞”IP 發起攻擊,其中 99.68% 的“肉雞”IP 位于我國境內,主要原因是開展網絡治理首年度,攻擊者表現出反抗行為。

表 1 近 5 年國內網絡安全態勢

二是處置能力增強。隨著我國網絡安全法律法規和管理制度不斷完善,在網絡安全技術實力、人才隊伍建設、國際合作等方面取得了顯著成效。檢測評估已成為一種衡量網絡安全保護和應急響應處置能力的通用方式。2021 年7 月,經檢測核實,某企業 25 款應用程序(App)存在嚴重違法違規收集使用個人信息問題,依據相關規定,被通知應用商店下架整改。隨后,國家相關部委辦聯合進駐該企業開展網絡安全審查,體現了國家層面的應急響應處置效率。

三是網絡安全意識提升。我國持續加強網絡 安 全 總 體 布 局,2014—2021 年, 中 央 網 信辦等部門先后以“共建網絡安全,共享網絡文明”“網絡安全為人民,網絡安全靠人民”為主題舉辦國家網絡安全宣傳周活動。圍繞重點行業領域關鍵信息基礎設施及社會熱點問題,組織了高水平網絡安全專題會議、知識技能競賽等活動。《中華人民共和國網絡安全法》規定,實施網絡產品銷售前檢測評估,根據國家互聯網信息辦公室、等級保護網、國家密碼管理局、中國信息安全測評中心、中國網絡安全審查技術與認證中心發布的數據顯示,目前我國有不低于1225 家各類網絡安全檢測評估機構。為支持國家網絡安全建設、加快網絡安全人才培養,中央網信辦和教育部共同打造一流網絡安全學院建設示范項目,11 所高校入選此項目,同時,109 所大學開設信息安全專業。網絡防詐騙、保密宣傳教育走進社區和公共場所。綜上所述,基本形成了“產教學研用”檢測評估治理體系,營造了網絡安全人人有責、人人參與的良好氛圍,提升了廣大網民網絡安全意識和基本防護技能。

2 檢測評估存在的問題及主要原因

當前,檢測評估多角度開展但協同不夠,導致評估孤島、資金重復投入問題,本節分析了多重檢測評估冗余產生的主要原因,提出了整合的必要性。

2.1 存在問題

2.1.1 檢測評估工作繁重

等級測評、密碼應用安全性評估、云計算服務安全評估等在國家標準層面對檢測評估已形成了系列具體措施。

例 如, 國 家 標 準 GB/T 22239—2019《 信息安全技術 網絡安全等級保護基本要求》強調“一個中心三重防護”(安全管理中心,通信網絡防護、區域邊界防護、計算環境防護),提出 10 個方面通用要求和 4 個方面擴展要求,國家標準 GB/T 39786—2021《信息安全技術 信息系統密碼應用基本要求》強調身份認證、傳輸加密、存儲加密,提出 10 個方面要求,兩項測評主要實現網絡數據的可用性、完整性和保密性。

又如,國家標準 GB/T 22239—2019《信息安全技術 網絡安全等級保護基本要求》云計算安全擴展要求提出云計算平臺達到可用性、完整性和保密性保護,在“一個中心三重防護”方面應具備的能力,國家標準 GB/T 31168—2014《信息安全技術 云計算服務安全能力要求》強調供應鏈安全審查,注重業務可持續性和可移植性,國家標準 GB/T 31167—2014《信息安全技術 云計算服務安全指南》對云計算安全管理責任和標準、資源所有權、司法管轄關系提出了要求,明確“先審后用”的原則。

其他有關檢測評估的國家標準正在論證或制定中,國家標準相關要求形成了以網絡安全等級測評為基礎,對檢測評估開展多角度分析的趨勢。若所有要求均須落實,將給運營者帶來較繁重的檢測評估工作。

2.1.2 評估孤島

網絡安全等級測評和商用密碼應用安全性評估同屬于安全保護工作,但機構間認定過程和工作機制不協同,產生了商用密碼應用安全性評估引用等級測評結論,但等級測評不認同商用密碼應用安全性評估結論的現象。關鍵信息基礎設施風險評估存在與商用密碼應用安全性評估類似的問題。云計算安全評估和網絡安全等級測評云計算安全擴展要求在云平臺保護方面存在同樣的問題。

2.1.3 評估資金重復投入

為便于測算,在不考慮第二級網絡系統的情況下,建立檢測評估資金測算模型。根據網絡收集數據初步統計,現有 98 個中央國家機關,1914個省直黨政部門,128 家中央企業,1280 家省屬國有企業(每省按 40 家企業計算),作如下假設:

各省非國有企業開展檢測評估的網絡系統數量與省屬國有企業數量應一致。

各省直部門開展檢測評估的網絡系統規模與省直以下所有部門總和相當。

參照公開招標中標結果,設每個網絡系統S的檢測評估單價P=10 萬元。

每個單位有第三級網絡系統 3 個,應同步開展等級測評、密碼應用安全性評估,10% 的第三級網絡系統列為關鍵信息基礎設施,應開展風險評估。

每個中央國家機關有 1 個云計算平臺、每個省總共有 3 個云計算平臺需要開展云計算服務安全評估。

5% 的中央企業、5% 的各省屬國有企業和非國有企業的網絡系統每年應開展數據處理風險評估和個人信息保護影響評估。

假設全國每年需要開展網絡安全審查的總數為第三級網絡系統的 1%,其中,網絡產品重大漏洞風險聯合評估不是常規工作,不計入年檢測評估費用,得出年度檢測評估費用為: 。

。

2020 年,開展等級測評、關鍵信息基礎設施風險評估、安全審查、云計算服務安全評估 4項檢測評估費用約為: 億元。

億元。

2021 年,除數據處理風險評估、個人信息保護影響評估外,開展 5 項檢測評估費用約為: 億元。

億元。

2022 年,同步開展等級測評、關鍵信息基礎設施風險評估、密碼應用安全性評估、云計算服務安全評估、數據處理風險評估、個人信息保護影響、網絡安全審查評估 7 項,全國每年檢測評估費用約為: 億元。

億元。

數據結果表明,當前評估類別數量多、頻次高、評估并行且常態化,導致評估資金重復投入。

2.2 主要原因

結合多重檢測評估冗余產生的要素,引用因果分析法,從“主體、事項、法律、資金、對象”5個方面進行分析,得出如圖 1 所示的 5 大類 24小類的原因。

圖 1 檢測評估冗余因果分析

2.2.1 主體

測評檢測服務機構分散交叉。等級測評、網絡安全服務、商用密碼檢測機構均為動態管理的市場化機構。截至 2021 年 7 月,初步統計有等級測評機構 207 家,商用密碼應用安全性評估機構 48 家,網絡安全服務機構 966 家,這些機構分別由不同監管部門監管,在經營狀況、資質維持、專業技術人員培訓方面需要分別核算支出。可通過“多證合一”的方式,進行資質整合、協同培訓,以減少機構認證資源重復投入。

專業機構工作重復。一般由國家機關職能單位負責云計算服務安全評估和數據安全檢測評估。其中,云計算服務安全評估、重大漏洞風險聯合評估、數據安全檢測評估等工作若同步開展,將存在部分工作內容重復,如果要求運營者選擇開展其中一項評估并循環開展其他項評估,可減少重復工作,并保證檢測評估效果。

跨部門協同配合信息共享不足。保護工作部門在法律政策規定的協同共享或可以協同共享方面,尚存在部分工作沒有實現實質性協同共享。

2.2.2 事項

檢測評估工作不同步。排查網絡安全隱患漏洞和落實整改是運營者的法律義務。運營者每年度需要開展多種類型的檢測評估,以確保合規實效。目前,監管部門針對運營者的各種檢查分時段開展,運營者需要根據要求開展檢測評估并提交相關材料。檢測評估結果不兼容。關鍵信息基礎設施檢測評估是面向高等級或重要網絡開展的更高標準的等級測評,但結果沒有“向下兼容”等級測評。商用密碼應用安全性評估直接引用等級測評的結論,可節省工作量,但其費用卻未減少。對于數據處理活動風險、個人信息保護影響等新的評估可能同樣出現不兼容情況。2.2.3 法律

檢測評估的最終目的是服務于保障網絡信息和數據安全,維護網絡空間主權、國家安全、社會公共利益,保護公民、法人及其他組織的合法權益,維護國家主權安全和發展利益,保障關鍵信息基礎設施和供應鏈安全,保護個人信息權益,提高云計算服務安全可控水平,防范網絡安全風險。

2.2.4 資金

經費保障困難。《中華人民共和國密碼法》是唯一要求將檢測評估相關經費列入預算的法律文件,而其他文件要求運營者通過現有經費渠道保障檢測評估經費投入,執行中的困難在于多個網絡系統的檢測評估費用數額大且常態化。

宣貫不足。法律法規及重點要求掌握不清晰,案例教學不夠,缺少專題解讀分析,從而導致在產業和應用落實層面出現偏離。

重視不夠。目前,我國至少有 5 部法律法規對黨管網絡安全、黨管數據,保障關鍵信息基礎設施安全,落實網絡安全責任等重大事項作出明確規定,但在執行層面的重視還不夠。

2.2.5 對象

由于責任制落實有偏差,機構人員配置不合理,安全防護不足,導致業務連續性、系統完整性、數據可移植性存在隱患。例如,供應鏈隱患不易被發現,業務外包存在風險,網絡系統產品漏洞整改不及時,數據和個人信息保護存在隱患。

2.3 整合的必要性

《中華人民共和國網絡安全法》《中華人民共和國數據安全法》《中華人民共和國密碼法》《關鍵信息基礎設施安全保護條例》等法律法規明確要求運營者應在等級保護基礎上履行保護義務,正確采用商用密碼進行保護,關鍵信息基礎設施每年至少進行一次檢測評估,應有效銜接,避免重復評估測評,在開展檢查時,應加強溝通協同配合,避免不必要的檢查和交叉重復檢查。

近年來,隨著技術手段不斷升級,漏洞利用攻擊自動化、集成化、模塊化、組織化更加明顯,勒索病毒針對性更強,逐漸轉向定向攻擊。因此,有必要利用大數據和深度學習的方法開展風險評估 ,進行檢測評估分類整合,加強高級可持續威脅檢測評估。

3 檢測評估整合模型及運行機制

多重網絡安全檢測評估按安全保護、安全評估、安全審查 3 個維度進行整合,驗證了整合模型的前后效果,提出了運行機制。

3.1 檢測評估的分類

多重檢測評估可歸納為安全保護、安全評估、安全審查 3 類。基于縱深防御的安全保護包括網絡安全等級測評、關鍵信息基礎設施風險評估、密碼應用安全性評估;基于供應鏈管理的安全評估包括云計算服務安全評估、網絡產品安全重大漏洞風險聯合評估;基于國家安全個人權益保護的安全審查包括數據處理活動評估、個人信息保護影響評估、關鍵信息基礎設施網絡安全審查。

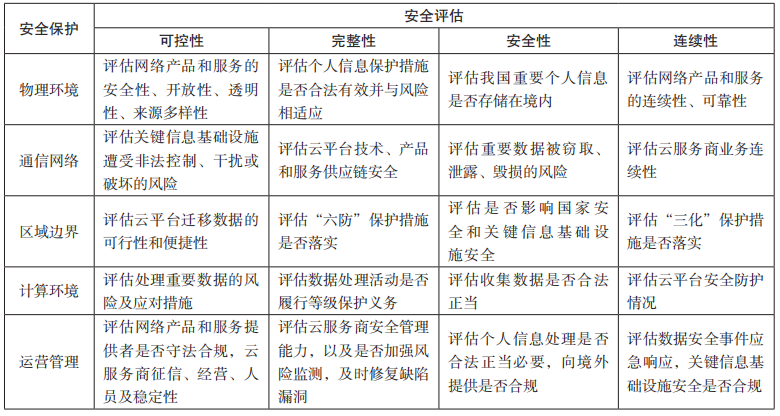

堅持客觀分類,考慮多維度交叉和可操作性。結合網絡信息數據安全要素,對檢測評估進行精細化、多維度整合,實現檢測評估集約化。在分類維度選擇方面,選取安全保護、安全評估、安全審查 3 個維度建立整合模型,實現多重網絡安全檢測評估整合分類。

3.1.1 安全保護維度

以“三化六防”為舉措,將與防護防御相關的檢測測評納入安全保護維度。在技術整合矩陣(Technology Integration Matrix,TIM)模型中,學習環境特征維度包括主動性、協作性、建構性、真實性和目標指向性。將安全保護維度設為物理環境、通信網絡、區域邊界、計算環境、運營管理。

3.1.2 安全評估維度

在技術使用階段,替代增強修改和重新定義(Substitution Augmentation Modification Redefinition,SAMR)模型和 TIM 模型主要體現在替代、強化、融合和重塑等方面。針對檢測評估內容和目標,將安全評估維度設為可控性、完整性、安全性、連續性。

3.1.3 安全審查維度

根據安全審查重點和要素,將維度定位為網絡產品和服務風險、數據處理安全風險、個人信息保護影響。

3.2 構建分類三維矩陣

安全保護維度與網絡安全等級保護體系對應,安全評估維度與網絡安全風險管理常態化對應,制作基于安全保護維度和安全評估維度交叉的二維矩陣(如表 2 所示)。在此基礎上,圍繞關鍵信息基礎設施網絡產品和服務、數據、個人信息安全審查,構建三維矩陣。

表 2 安全保護和安全評估交叉二維矩陣

3.3 驗證整合模型

在上述檢測評估資金測算模型假設的基礎上,從安全保護、安全評估、安全審查 3 個維度,將 8 項檢測評估整合為網絡安全等級測評和關鍵信息基礎設施檢測評估、云計算服務和網絡產品安全重大漏洞風險聯合評估、數據信息和關鍵信息基礎設施網絡安全審查 3 項評估模型。其中,網絡產品安全重大漏洞風險聯合評估不計入年檢測評估費用,將密碼應用安全性評估納入等級測評同步,允許檢測評估“向下兼容”,如關鍵信息基礎設施檢測評估視為已開展等級測評,數據、個人信息、關鍵信息基礎設施網絡安全審查三者取其一循環。以合規且相對更合理的方式,推動整合共享管理。基于此,預計在 2022 年以后,每年開展 3 項檢測評估費用約為: 。在不降低檢測評估要求和效果的前提下,每年節省資金約為21.9606 億元,節省比例 52.03%。

。在不降低檢測評估要求和效果的前提下,每年節省資金約為21.9606 億元,節省比例 52.03%。

3.4 建立運行機制

建立強有力的統籌協調機制,保護工作部門加強工作協同數據共享。在安全檢查時,監管部門與相關行業領域主管部門聯動,檢查結果互認。整合社會化檢測評估服務機構,開展“多證合一”的資質聯合認定、聯合培訓、動態管理。加強國家職能型檢測評估專業機構的引導,重點面向國家安全、個人權益保護、數據處理等方面進行安全審查,鼓勵參與社會化檢測評估服務機構認定。通過檢測評估整合、重組、兼容,推行“一評通用”,形成“查評改”檢測評估體系,“查”主要包括保護工作部門檢查和運營者自查;“評”是指第三方檢測評估機構評價;“改”是指網絡系統為滿足合規性要求、健壯性提升、可持續性應用進行的整改加固。

4 結 語

本文分析了檢測評估的必要性及近 5 年來取得的顯著成效,分析了多重檢測評估冗余問題產生的原因,構建了檢測評估整合模型并進行了驗證,提出整合運行機制有關建議。該模型在法律法規框架體系下,結合現實情況和網絡攻擊新態勢,通過高度集中、最優化方法進行了檢測評估分類整合,同時建議檢測評估跨部門跨層級共享協同,以減少重復交叉工作,進一步提升實際效果,推動檢測評估高質量發展。