什么是IPS?如何對其進行調整

前言

IPS(Intrusion Prevention System)是一種基于攻擊特征檢測入侵行為的安全機制,可以檢測緩沖區溢出、木馬、蠕蟲、SQL注入等多種攻擊,并支持告警、阻斷等響應方式。

01

了解IPS

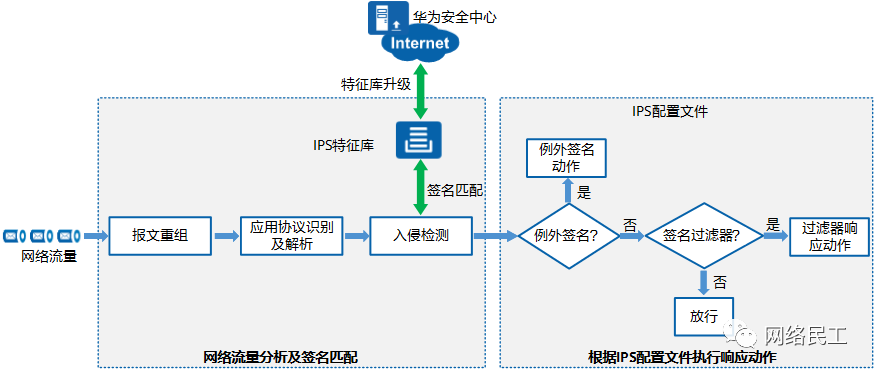

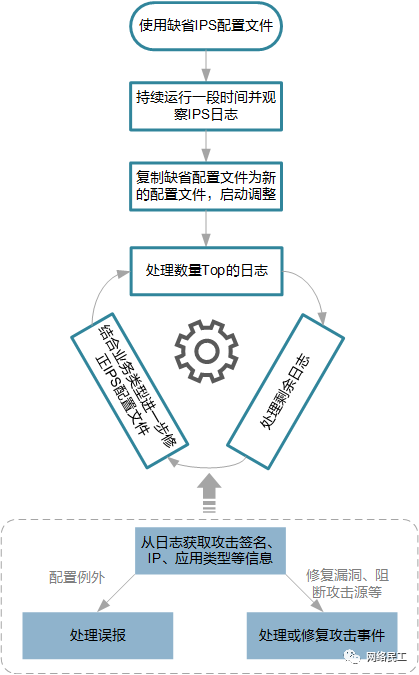

IPS處理流程如圖1-1所示,最核心的處理就是將解析出的報文特征與IPS特征庫中的簽名進行匹配,如果匹配了簽名,則被認為是入侵。然后根據IPS配置文件的配置進行響應處理。本文檔主要介紹IPS的配置調整思路。

圖1-1 IPS處理流程

IPS配置文件用于決定IPS防御哪些簽名對應的攻擊、對攻擊采取何種響應。

IPS特征庫中包含針對各種攻擊行為的海量簽名,但是實際網絡環境中業務類型可能比較固定,如果設備對所有簽名都響應可能產生誤報,影響對關鍵攻擊事件的處理和調測。建議配置盡量精確的IPS配置文件,挑選反應實際網絡狀況的簽名進行防御。

IPS配置文件的組成如下:

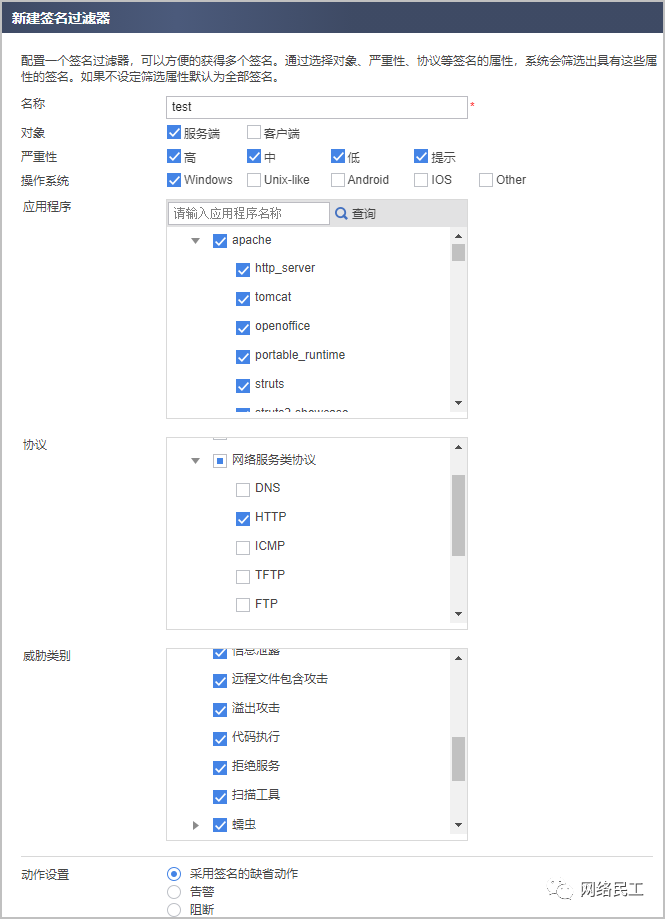

1.1 簽名過濾器

一系列過濾簽名的條件集合,過濾條件包括:簽名的威脅類別、對象、協議、嚴重性、操作系統等,只有同時滿足所有過濾條件的簽名才能被篩選出來。

另外還需要在簽名過濾器中配置響應動作:采用簽名的缺省動作(推薦)、所有簽名配置統一動作。

例如:企業提供Windows操作系統的Apache Web服務器供外部用戶訪問,按如下數據配置簽名過濾器。

- 對象:服務端

- 操作系統:Windows

- 應用程序:apache

- 協議:HTTP

- 動作:采用簽名的缺省動作

1.2 例外簽名

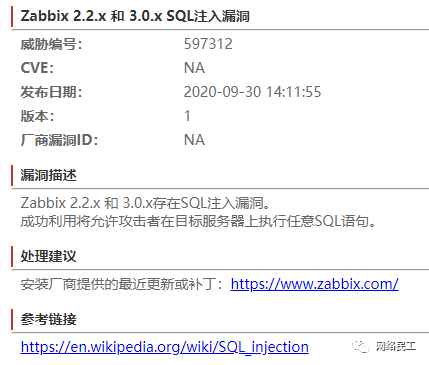

例外簽名用來指定檢測例外,例如查看IPS日志發現存在針對SQL數據庫漏洞的攻擊,但實際網絡環境并不存在SQL數據庫。此時可以將此類簽名加入例外簽名,IPS就不再檢測這些簽名了。例外簽名是IPS調整的關鍵手段。

02

為什么要調整IPS?

如上文所述,精確配置IPS配置文件才能減少誤報,但是現實情況網絡環境復雜,無法一次性配置到位。另外針對惡意攻擊要及時溯源,從根本上解決問題。因此IPS初始部署后,管理員要結合日志分析持續處理誤報、修復攻擊事件、調整配置。

特征庫中的簽名都來源于實際攻擊,為什么會有誤報呢?因為IPS在實際運行過程中,攻擊的認定需要依賴網絡環境、業務類型等上下文等綜合分析。

如果IPS將不應該當做攻擊的流量當做攻擊,就是所謂的“誤報”。誤報是IPS特性的一個“副產品”,無法完全避免。以下列舉幾個可能產生誤報的原因:

- IPS檢測是基于簽名進行模式匹配的,有時合法流量中也存在簽名中的某些特征。

- IPS不清楚真實的業務意圖,將需要正常使用的業務認定為攻擊。例如網絡中運行漏洞掃描軟件用于安全加固,IPS會將掃描行為認為是攻擊,但實際上是要正常使用的。

- 正常的應用程序,但是編碼沒有遵循RFC。

- IPS未識別出來的應用程序。

IPS調整的一大主要工作就是處理誤報。如果不處理這些誤報,IPS會上報大量的干擾視線的攻擊警告信息,無法真實反應網絡的安全狀態,管理員無法及時處理真正的攻擊事件。管理員需要持續分析IPS日志中的警告信息,對確認是誤報的警告,配置例外規則。

消除誤報后,IPS日志會減少很多,管理員可以集中精力修復攻擊事件、調整配置。例如:

- 在內網服務器和PC上安裝補丁、升級軟件修復操作系統及軟件的漏洞。

- 將攻擊源加入黑名單。

- 隨著對網絡中業務類型的熟悉,調整IPS配置文件中的簽名篩選條件,包括操作系統、協議、應用程序等,使IPS檢測更精準。

IPS調整是一個持續的過程,當然執行調整的頻率越高,花費的時間也就會越短。

03

IPS初始部署最佳實踐

IPS配置的核心步驟就是先配置IPS配置文件,然后在安全策略中引用IPS配置文件使其生效。

初始部署階段推薦使用缺省IPS配置文件,然后通過分析日志進行IPS調整。

3.1 初始部署使用缺省IPS配置文件

IPS的配置不是一蹴而就,是個動態調整的過程。建議初始階段先使用設備缺省的IPS配置文件,使設備快速工作起來,然后持續分析IPS日志并進行IPS調整。當管理員清楚了網絡中的業務類型、知道需要防御哪些攻擊類型時,就可以自定義符合實際網絡狀況的IPS配置文件了。

缺省IPS配置文件由華為安全專家團隊根據不同場景制定,比較貼合實際,而且缺省已經將對應場景可能遭遇的高危攻擊響應動作設置為阻斷,能更好地避免網絡遭受損失。

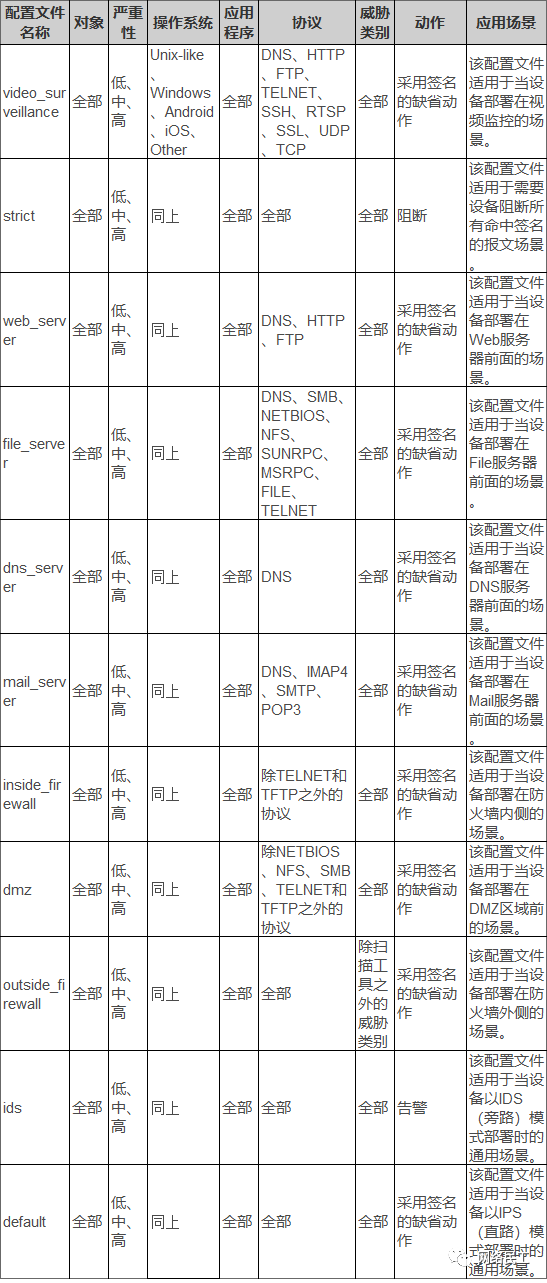

設備提供的缺省IPS配置文件如表1-1所示,可以選擇一個與當前設備保護場景接近的IPS配置文件,并在安全策略中引用IPS配置文件。

例如:IPS功能部署在網絡出口防火墻上,需要保護內網PC、對外提供服務的業務服務器不受侵害,您可以分別選擇default、dmz兩個缺省IPS配置文件。

[DeviceA] security-policy [DeviceA-policy-security] rule name policy_protect_pc [DeviceA-policy-security-rule-policy_protect_pc] source-zone trust [DeviceA-policy-security-rule-policy_protect_pc] destination-zone untrust [DeviceA-policy-security-rule-policy_protect_pc] source-address 10.3.0.0 24 // 內網PC區網段 [DeviceA-policy-security-rule-policy_protect_pc] profile ips default [DeviceA-policy-security-rule-policy_protect_pc] action permit [DeviceA-policy-security-rule-policy_protect_pc] quit [DeviceA-policy-security] rule name policy_protect_dmz [DeviceA-policy-security-rule-policy_protect_dmz] source-zone untrust [DeviceA-policy-security-rule-policy_protect_dmz] destination-zone dmz [DeviceA-policy-security-rule-policy_protect_dmz] destination-address 10.2.0.0 24 //服務器區網段 [DeviceA-policy-security-rule-policy_protect_dmz] profile ips dmz [DeviceA-policy-security-rule-policy_protect_dmz] action permit

表1-1 缺省IPS配置文件

3.2 安全策略引用IPS配置文件注意事項

需要將IPS配置文件在安全策略中被引用,IPS功能才生效。也就是設備對符合安全策略匹配條件的流量,進行IPS檢測。

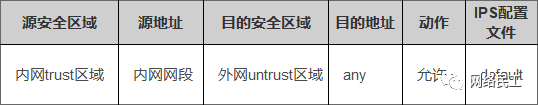

當在安全策略中引用IPS配置文件時,注意安全策略的方向是訪問發起的方向,而非攻擊發起的方向。例如:企業內網PC訪問外網服務器遭到惡意攻擊,雖然攻擊方向是從外網到內網,但是因為發起訪問的方向是從內網到外網,因此入侵防御配置文件需要應用到內網訪問外網的安全策略中,具體配置如表1-2所示。

表1-2 保護內網PC的安全策略

04

IPS調整

IPS初始部署之后,管理員的主要工作轉變為對IPS的持續調優,使IPS發揮最大的價值。

4.1 IPS調整思路

IPS調整主要是從IPS日志入手,分析日志信息是否符合預期,是否存在誤報,哪些攻擊事件需要修復。常用的調整思路如圖1-2所示。

IPS調整之前強烈建議管理員詳細了解網絡拓撲和網絡中的主機業務,對這些信息越了解,IPS調整越得心應手。

IPS調整的目標是減少誤報、修復攻擊事件。雖然IPS可以阻斷攻擊保護網絡安全,但是針對攻擊事件也要及時處理、修復,否則日志量一直非常大,影響管理員對一些影響業務的攻擊事件處理。

圖1-2 IPS調整思路

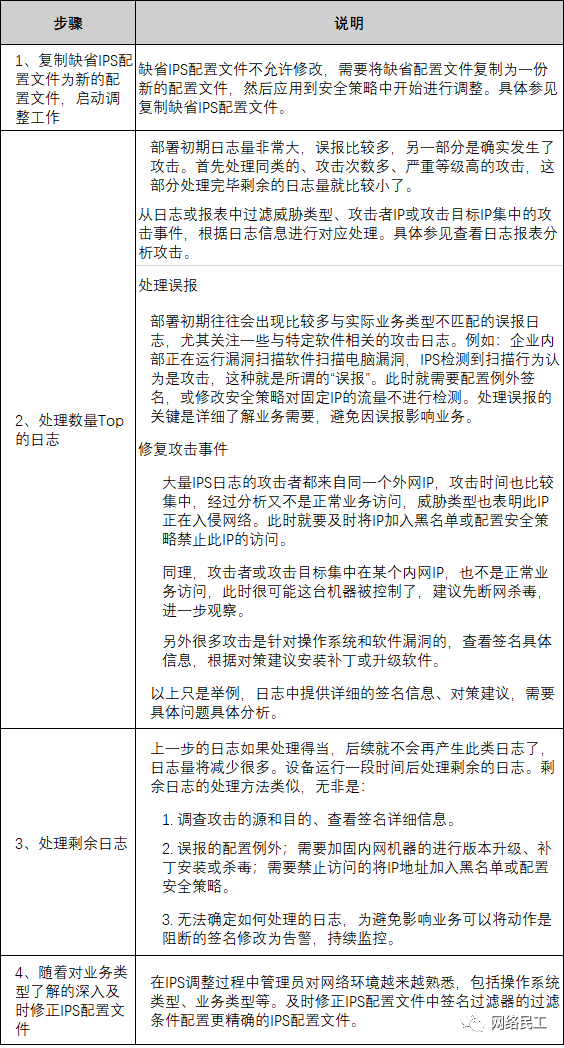

IPS上線的初期,IPS日志量會非常大,而且會有比較多的誤報,一旦把這個階段日志處理掉,后邊就是一個持續的過程。IPS調整簡要過程如下:

4.2 復制缺省IPS配置文件

背景信息

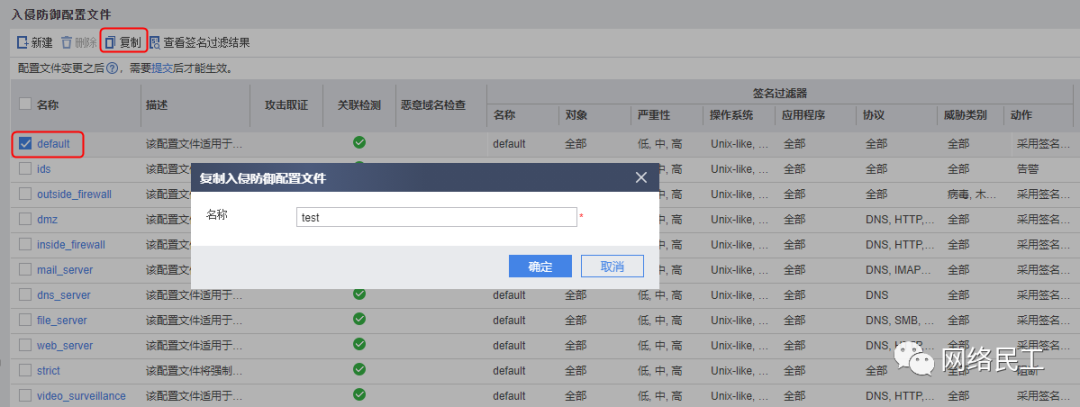

初始部署使用的缺省IPS配置文件不支持修改,在IPS調整之前復制缺省配置文件為新的配置文件,并應用到安全策略中。

操作步驟

【1】選中缺省的IPS配置文件,單擊“復制”,輸入新的名字。

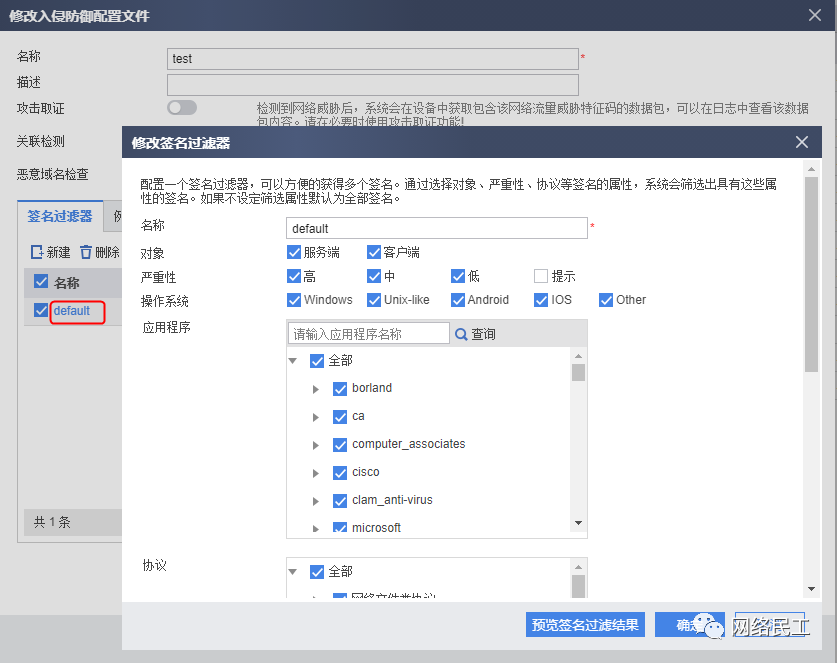

【2】【可選】:復制之后,可以進一步編輯過濾器篩選使用的簽名。

根據對網絡的了解情況選擇是否執行此步驟,也可以此步驟直接單擊“確定”,后續通過分析日志再調整。簽名過濾器的動作建議保持缺省設置(采用簽名的缺省動作),簽名的缺省動作是根據攻擊的影響性設置的,可以更好地保護網絡安全。

【3】將新的IPS配置文件應用到安全策略,替換初始部署應用的缺省IPS配置文件。

4.3 查看日志報表分析攻擊

背景信息

日志報表功能依賴設備硬盤,如果沒有購買硬盤或者不支持硬盤,設備存儲的日志數據量比較小而且重啟后會丟失,對IPS調整的速度和頻率要求更高。

通過查看日志和報表,可以方便地篩選關注的IPS攻擊事件警告、查看攻擊事件排行。

操作步驟

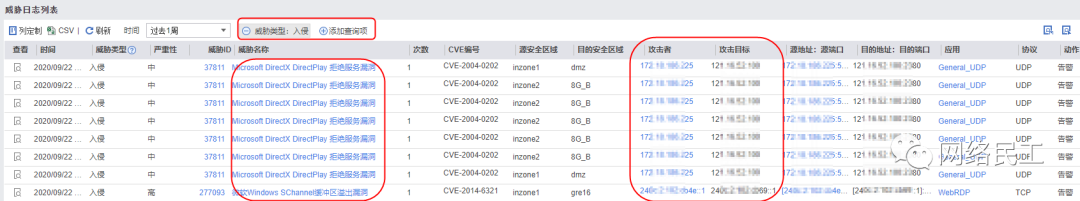

【1】查看威脅日志

在設備Web界面選擇“監控 > 日志 > 威脅日志”,過濾威脅類型是“入侵”的日志即IPS日志。

從日志列表中可以查看到攻擊行為的詳細信息。

- 查看威脅名稱、發生次數、攻擊者、攻擊目標等入侵信息。

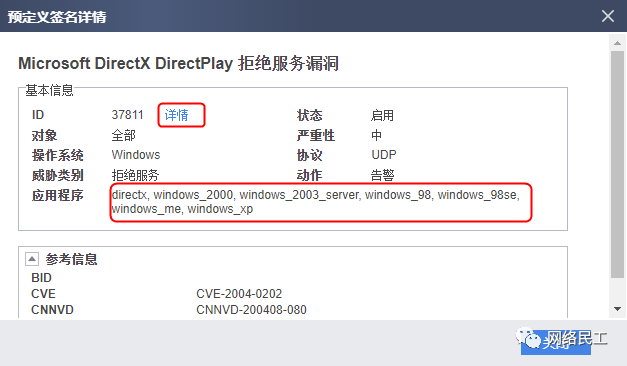

- 單擊威脅名稱,可以查看到簽名詳細信息,包括該攻擊針對的應用程序。再單擊“詳情”,跳轉到華為安全中心網站查看詳細的攻擊信息、處理建議。

- 這里的處理建議是管理員處理攻擊事件的重要指導。

- 通過“添加查詢項”,可以搜索指定條件的日志。例如通過初步瀏覽發現某種威脅名稱的日志非常多,想詳細了解攻擊來源,就可以搜索所有此威脅名稱的日志統一查看攻擊來源。

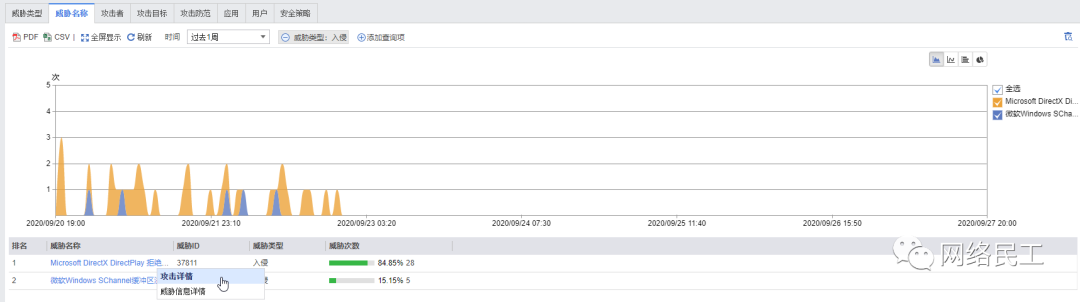

【2】查看威脅報表

威脅日志是零散的,報表提供了更直觀的威脅排序,更容易發現趨勢。

在設備Web界面選擇“監控 > 報表 > 威脅報表”,過濾威脅類型是“入侵”的報表即IPS報表。

選擇不同頁簽,查看不同維度的報表。

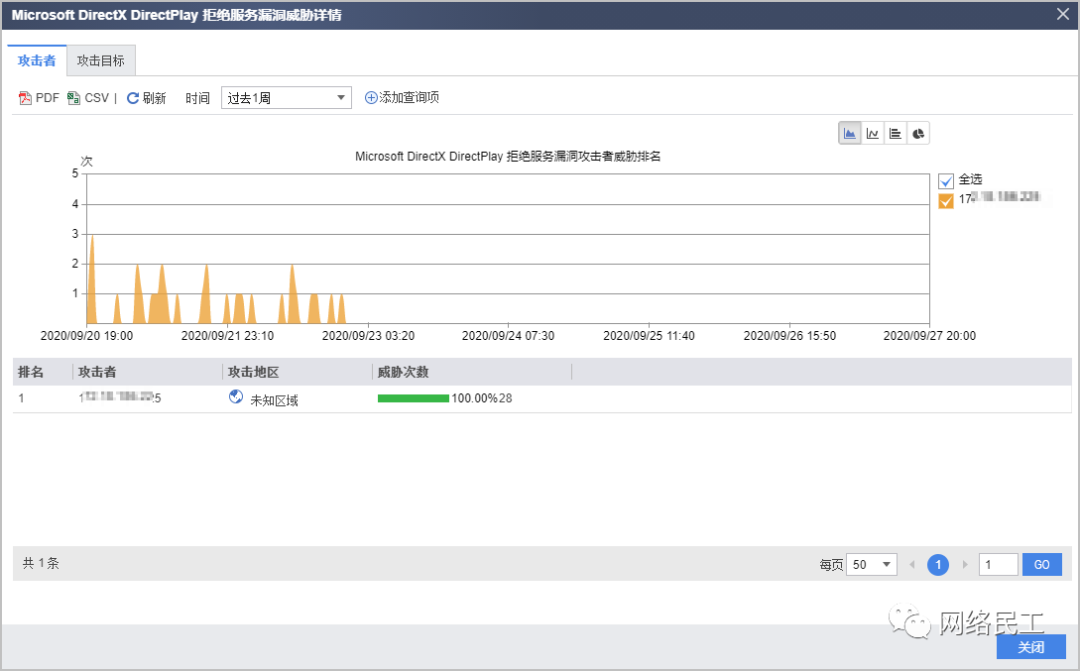

例如下圖,在“威脅名稱”頁簽可以查看Top威脅排行、發生的時間分布,單擊威脅名稱,選擇“攻擊詳情”還可以直接查看此攻擊的對應的攻擊者和攻擊目標。

篩選Top日志示例

通過日志報表,綜合考慮日志數量、嚴重性、日志發生的頻率、簽名信息等圈定需要優先處理的日志。

【1】查看報表或日志,根據威脅名稱篩選出發生次數最多的攻擊。如果日志非常多,查看威脅名稱維度的報表更直觀,直接展示Top威脅名稱。

例如Top2的威脅名稱是如下兩種,威脅次數之和占比70%以上,初步圈定先處理這兩種日志。

【2】查看攻擊對應簽名的詳細描述,再結合IP地址信息等分析該攻擊事件是否需要處理。

這里以DNS區域傳送嘗試為例,正常情況下備用DNS服務器從主用DNS服務器同步數據會用到DNS區域傳送。但是存在攻擊者利用DNS區域傳送漏洞獲取獲取域名信息的風險。因此需要進一步查看攻擊者、攻擊目標的IP地址:

- 如果攻擊者、攻擊目標的IP地址分別是網絡中正常使用的備用、主用DNS服務器,那么這種日志就是所謂的“誤報”。此日志響應動作是告警不會影響正常業務,管理員根據情況決定是否配置例外簽名以減少日志。

- 如果攻擊者是未知的IP地址,這種就要引起警覺,需要進一步加固DNS服務器的配置。按照簽名對策信息的提示,修改主用DNS服務器的配置只允許合法的備用DNS服務器進行區域傳送;同時將非法的攻擊者IP地址加入黑名單。

總之,需要詳細分析攻擊信息,結合實際業務再決定如何處理。

4.4 處理誤報

背景信息

隨著入侵檢測技術的不斷提升,真正由IPS檢測不準確引起的誤報逐漸減少但是還存在。另外,IPS不清楚真實業務意圖,只要符合簽名特征的流量都認為是攻擊,需要人為判斷與業務的相關性。如果不處理誤報,可能影響正常業務,另外無關日志過多也影響對真正攻擊事件的處理。

是否屬于誤報,誤報處理到何種程度,需要根據實際業務情況、對安全性的要求等因素綜合考慮。以下列舉幾個常見誤報處理的例子:

- 網絡中部署安全漏洞掃描器掃描內網主機,用于安全加固。IPS檢測到掃描行為認為是攻擊并產生日志。這種將正常使用的業務作為攻擊就是“誤報”,處理方式與管理員的要求有關,可以整體禁用這個攻擊簽名的檢測,也可以只禁用對掃描器IP地址的檢測。很明顯后者更精確,不會放過非正常的掃描行為,但是例外配置稍微復雜。

- IPS檢測到針對IIS Web服務器的攻擊,但是網絡中部署的是Apache Web服務器,這種與實際業務不符的攻擊也是誤報。通常的處理就是在IPS配置文件中取消選擇IIS應用類型或配置對應簽名的例外。但是此種攻擊也有潛在風險,攻擊者可能從IIS攻擊失敗推測出實際的Web服務器類型,從這個角度來看又不能單純當做誤報,可以直接將攻擊源阻斷。

- 注意結合攻擊者、攻擊目標IP地址分析,如果兩者都是內網IP地址,有可能是誤報。但是也需要進一步分析,可能是應用程序異常代碼或配置錯誤引起的。例如某些緩沖區溢出攻擊就是內部應用程序編碼問題造成的。

判斷為誤報的攻擊,IPS提供多種例外處理方式,具體見操作步驟。

操作步驟

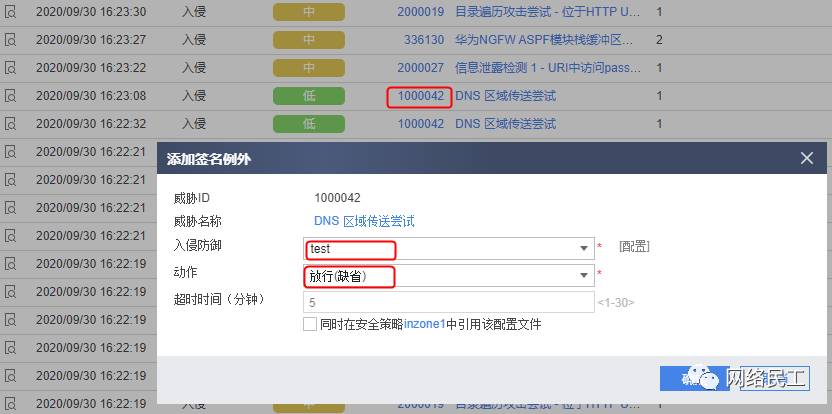

【1】例外簽名

例外簽名在IPS配置文件范圍內生效,通過配置例外簽名修改簽名的動作。例外簽名有兩種配置方式:在日志界面中單擊威脅ID配置、在IPS配置文件中配置。第一種方式更便捷。

方式一:

在威脅日志中單擊威脅ID,例如下圖中將動作修改為放行,后續就不再檢測這個簽名了。“入侵防御”指的是例外簽名生效的IPS配置文件,如果產生日志時的IPS配置文件為缺省的配置文件,這里需要選擇為安全策略中當前引用的新IPS配置文件,缺省IPS配置文件不支持配置例外簽名。

方式二:在IPS配置文件中增加例外簽名。

【2】簽名禁用

簽名禁用全局生效,禁用后整個設備不再檢測簽名對應的攻擊,需要謹慎使用。

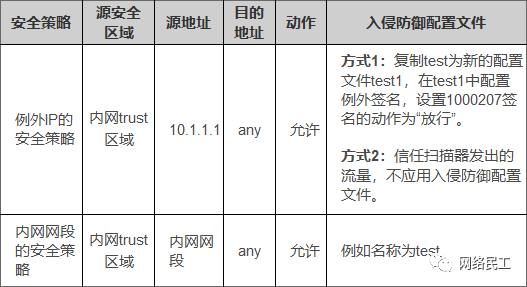

【3】針對特定IP地址配置例外

以上介紹的例外簽名和簽名禁用都是針對所有受保護流量的,如果只針對特定IP地址的流量配置例外,必須結合安全策略的配置來實現。

例如:網絡中部署的安全漏洞掃描器(10.1.1.1)正在執行主機掃描,IPS檢測到攻擊者是10.1.1.1、威脅名稱為“1000207 漏洞掃描器攻擊嘗試 - N-Stalker”的攻擊日志。管理員希望對10.1.1.1的掃描行為配置例外,但是其他IP地址的掃描行為需要視為攻擊。

此時需要為10.1.1.1單獨配置入侵防御配置文件和安全策略,如表1-3所示。注意在策略列表中例外IP的安全策略一定要在整體網段安全策略的前邊,否則10.1.1.1的流量無法匹配第一條策略。

表1-3 基于特定IP地址配置例外

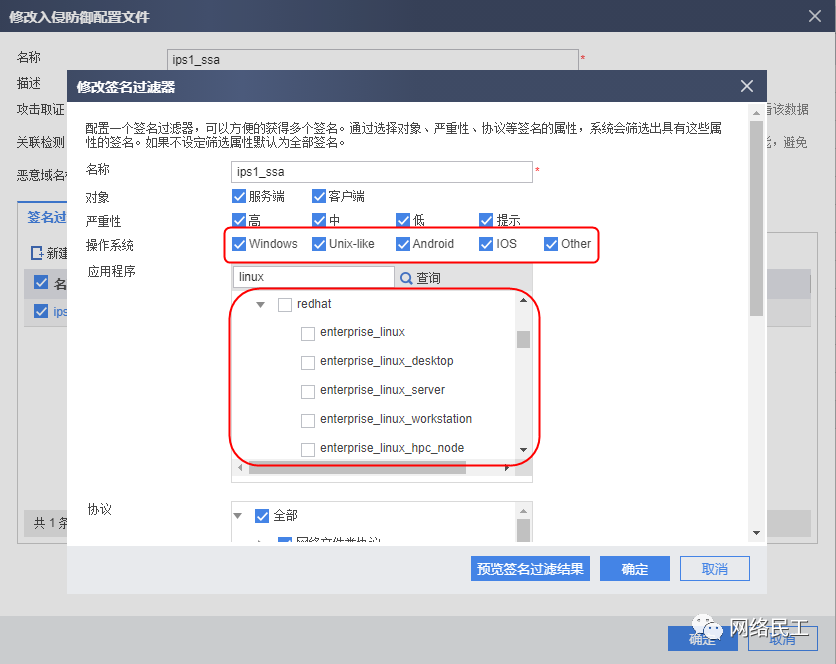

【4】修改IPS配置文件的簽名過濾器

例如,產生了針對某種應用或操作系統的攻擊,但是實際并沒有使用對應的應用或操作,此時可以直接修改IPS配置文件中簽名過濾器的篩選條件。支持修改操作系統類型、應用程序、協議等多種條件。

4.5 處理需要修復的攻擊事件

背景信息

通過日志分析發現確實是攻擊的事件,需要采取阻斷攻擊源、內網主機安全加固等措施杜絕后續攻擊。這樣需要分析處理的日志才會越來越少,網絡才會越來越安全。

操作步驟

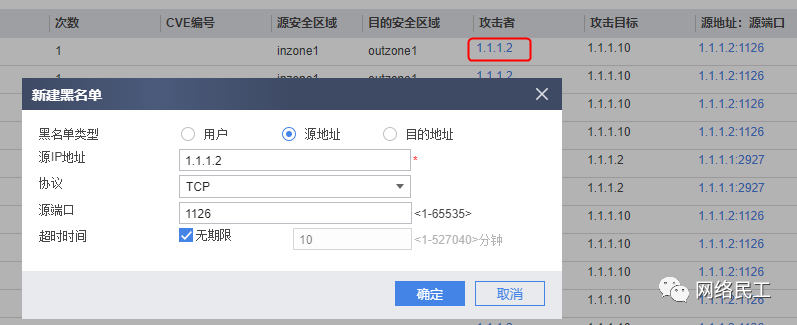

【1】查看日志報表分析攻擊。

【2】根據IP地址、簽名信息、應用類型等內容確定處理方式。

查看報表發現攻擊者集中在某個外網IP,而且這個IP地址也不是業務訪問使用的IP。在威脅日志界面將此IP地址加入黑名單。

配置禁止此IP地址的安全策略也可以達到同樣效果。

如果發現某個內網IP地址產生大量異常攻擊,而且與業務無關,很可能這臺機器被控制了,可以先將此機器斷網隔離殺毒。

查看攻擊簽名的詳細信息,分析如何處理。

很多攻擊都是針對操作系統或軟件漏洞的,此時需要根據處理建議為內網機器安裝最新的補丁、升級軟件、修改軟件配置等來加固系統。

木馬、遠程控制等高危攻擊,一般情況下簽名的缺省動作就是阻斷。如果發現簽名動作是告警,配置例外簽名修改動作為阻斷。

剩余一些尚不清楚如何處理、是否影響業務的日志可以繼續觀察。如果動作為阻斷,可以配置例外簽名修改動作為告警,待明確后再進一步處理。

4.6 應急處理:將所有簽名動作修改為告警

當IPS檢測影響正常業務時,又無法定位到具體的攻擊時,可以應急將所有簽名的動作修改為告警。

修改簽名過濾器的動作為告警,此動作優先級高于簽名本身的動作。修改后單擊界面右上角的“提交”,使配置生效。