安卓APK反編譯就這么簡單

01 開始分析

網址:https://mogua.co(中文“摸瓜”的拼音)

(上傳需要分析的APK文件)

在首頁點擊上傳需要分析的APK文件,即可開始分析。摸瓜分析一個apk文件的平均時間為1~3分鐘,速度還是比較快的。

分析結果頁面截圖如下,分析結果包括APP信息、線索追蹤、專業分析、生成PDF報告四個模塊,下文中我會做詳解。

(APK分析結果頁截圖)

02 線索追蹤模塊-詳解

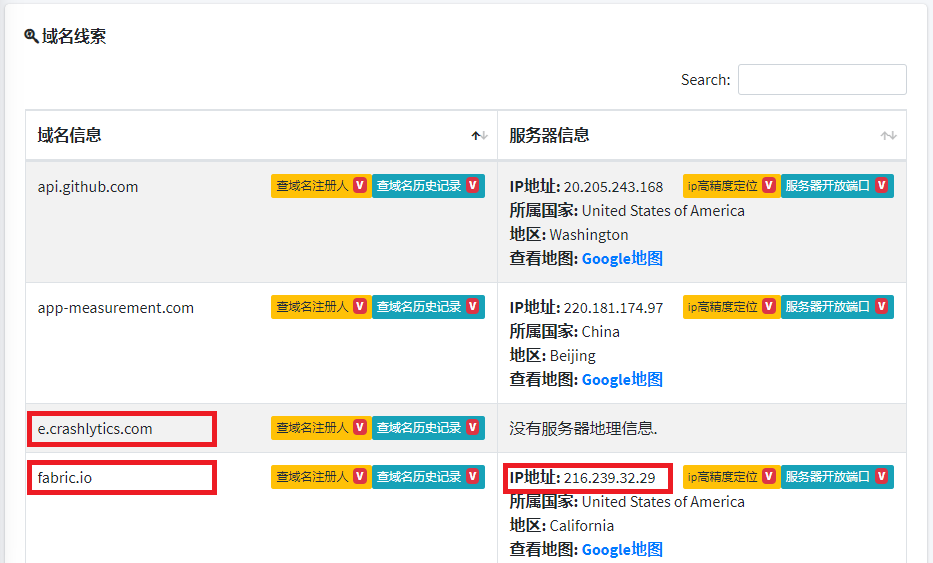

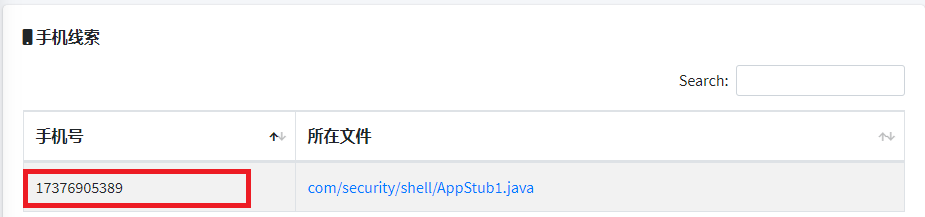

線索追蹤模塊,可以自動提取出的線索包括:域名、服務器IP、URL鏈接、郵箱地址和手機號等。

值得注意的是,摸瓜提取出的域名、郵箱和手機號都標明了出處,使用者可以很方便查看所在的源代碼文件,判斷這些線索是不是需要的。

- 提取域名和服務器IP線索

(提取出APK的部分后端通信域名和服務器IP地址)

- 提取URL線索

(提取出APK的部分后端api接口)

- 提取郵箱線索

(提取出APK的疑似開發者郵箱)

- 提取手機號線索

(提取出APK的疑似開發者手機號)

03

—

專業分析模塊-詳解

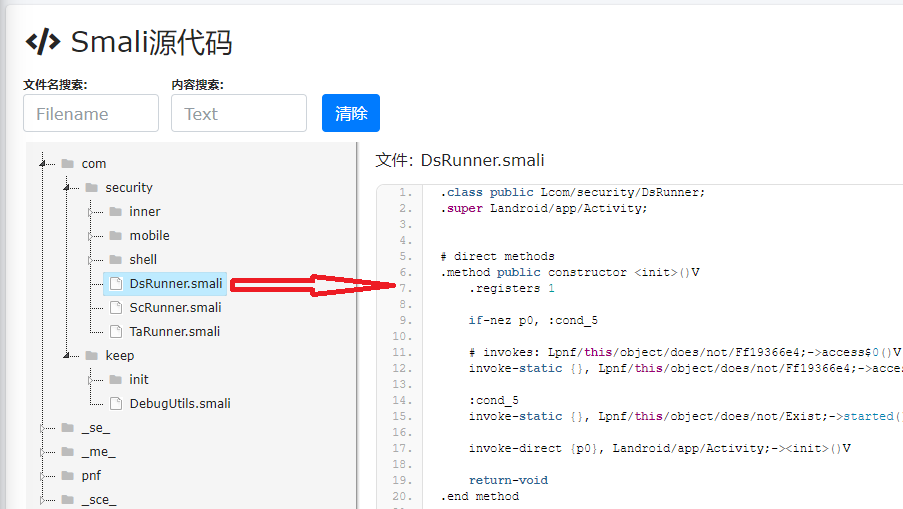

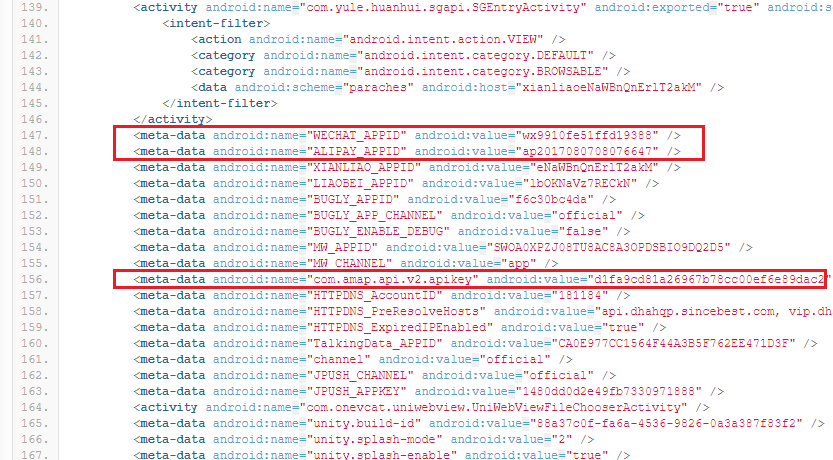

專業分析模塊,針對有安卓apk反編譯基礎的研究人員,提供Java源代碼、Smali源代碼、AndroidManifest文件的在線查看功能。同時,還提供了apk簽名、apk加殼、敏感字符串、第三方SDK調用、安卓API調用等模塊的分析功能。

這些分析功能,筆者認為已經能夠滿足專業apk反編譯的需求了。

- 在線查看Java源代碼

(在線查看APK反編譯后的Java源代碼)

- 在線查看Smali源代碼

(在線查看APK反編譯后的Smali源代碼)

- 在線查看AndroidManifest

(AndroidManifest文件中提取出的部分第三方sdk信息)

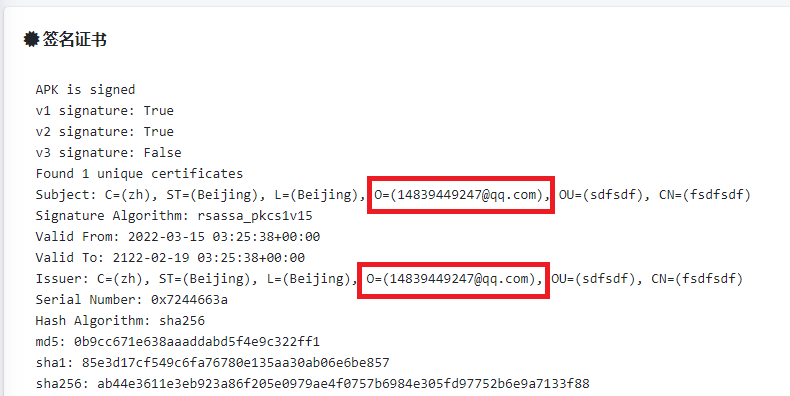

- 分析APK簽名證書

(APK簽名中提取出疑似開發者敏感信息)

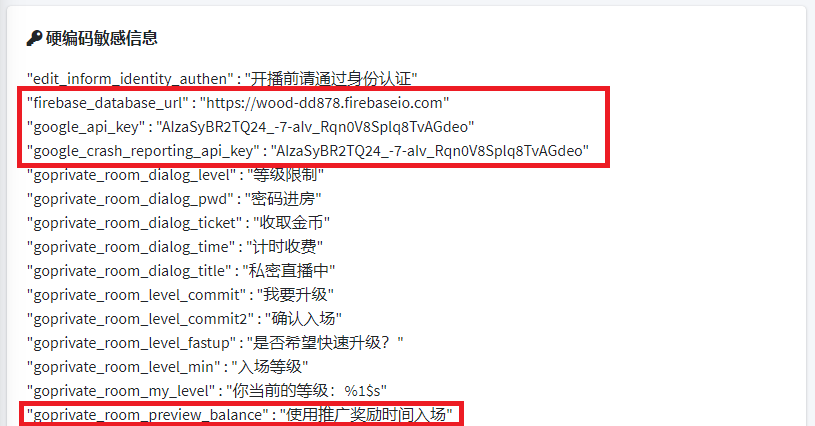

- 分析硬編碼敏感信息

(硬編碼數據中提取出后端數據庫敏感信息)

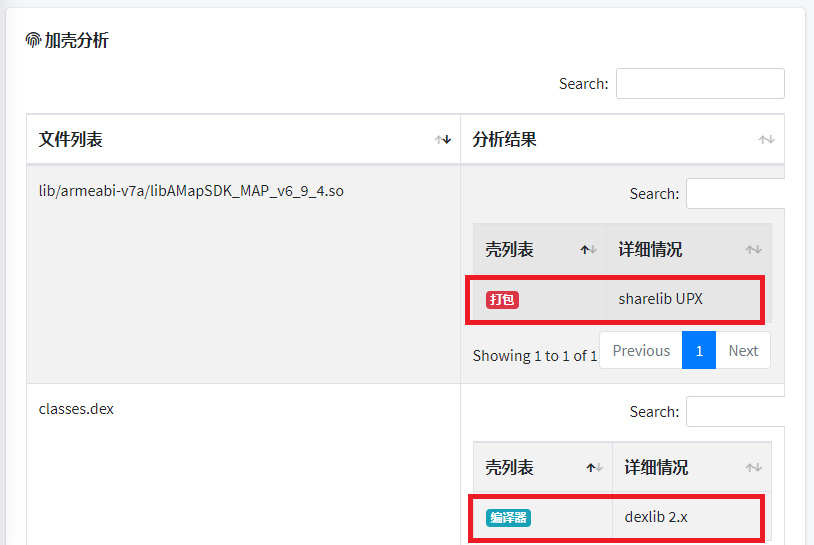

- 分析加殼

(提取出APK文件使用的UPX加殼信息)

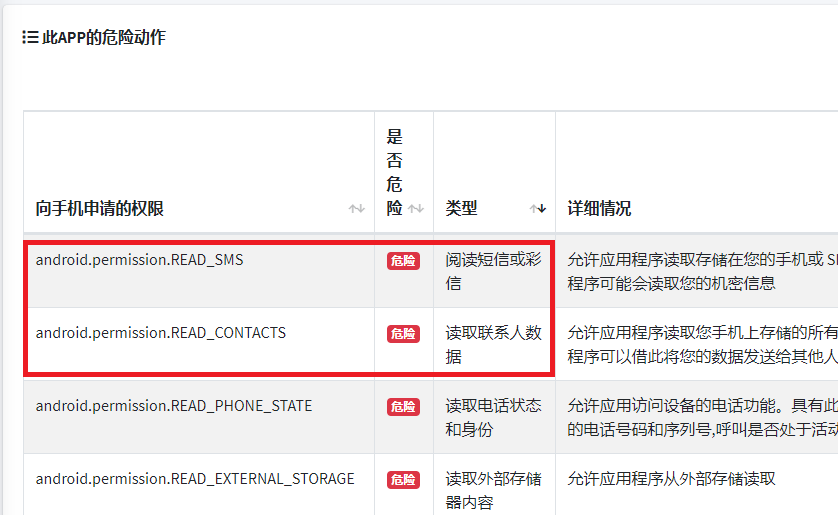

- 分析危險行為

(提取APK申請的危險行為)

- 分析第三方SDK

(提取APK使用的部分第三方SDK)

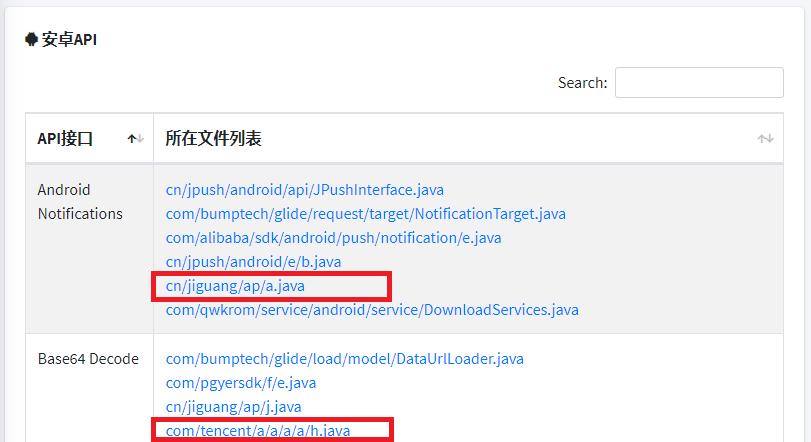

- 分析安卓API

(提取APK調用的部分API信息)

04

—

結束語

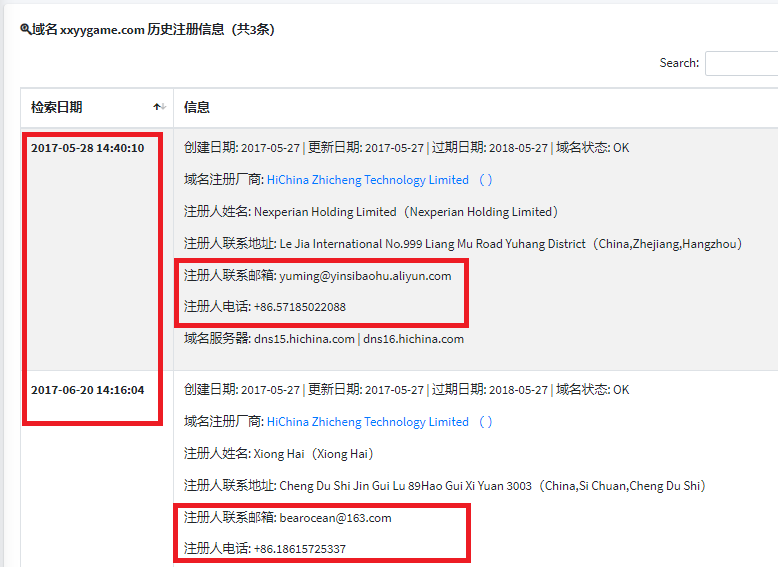

?使用摸瓜有段時間了,筆者自覺體驗非常好,是一個值得推薦的良心之作。摸瓜除提供免費APK反編譯外,也提供了部分付費數據查詢的功能,包括查詢whois歷史數據、IP高精度定位等(可參考下圖),數據質量也很高。如果讀者對這個工具感興趣,可自行使用,發掘其他的功能~

(某域名的Whois歷史注冊數據)

(IP高精度定位數據)

(某服務器開放端口數據)