XLL 釣魚攻擊編寫過程介紹

寫在前面:這是在知識星球先進攻防理念討論組看到的文章,介紹了一種網絡釣魚的方法,上周發布,比較新。記述了黑客攻擊的嘗試過程,很費腦,很有趣,很迷人,也很危險。

介紹

隨著微軟最近宣布阻止來自互聯網(電子郵件和網頁下載)文檔中的宏,攻擊者開始積極探索其他方法,實現用戶驅動訪問(user driven access,UDA)。在尋找可行的網絡釣魚方法時,有幾個因素需要考慮和平衡:

- 復雜性—用戶端需要的步驟越多,我們成功的可能性就越小。

- 實操性—大多數受害機器都容易受到你的攻擊嗎?攻擊目標的架構是特定的嗎?是否需要安裝某些軟件?

- 交付—在目標網絡上是否存在網絡/策略緩解措施,從而限制您投送惡意文檔?

- 防御—強制運行應用程序白名單嗎?

- 檢測—客戶端運行的是什么類型的AV/EDR ?

這些是主要問題,當然還有更多。當你意識到這些因素相互交錯時,事情變得更加復雜;例如,如果客戶端有一個禁止下載可執行文件或DLL文件的web代理,你可能需要將你的有效載荷進行“打包”(ZIP, ISO等)。當存在檢測手段時,這樣做可能會帶來進一步的問題。更強大的防御需要更復雜的技術組合來擊破。

本文將假設一個對象;該組織采用了幾種防御措施,包括電子郵件過濾、禁止下載某些文件類型、應用程序白名單以及安裝Microsoft Defender 。

真實的組織可能什么都不用,或者更多的防御措施,都會簡化或復雜化本研究中總結的技術。了解自己的目標。

什么是XLL?

XLL就是DLL,專門為Microsoft Excel開發。對于未經訓練的人來說,它們看起來很像普通的Excel文檔。

XLL為用戶驅動訪問(UDA)提供了一個非常有吸引力的選擇,因為它們是由Microsoft Excel執行的,這是一個在客戶網絡中非常常見的軟件,我們的有效載荷幾乎肯定會繞過應用程序白名單規則,因為一個受信任的應用程序(Excel)正在執行它。XLL可以用C、C++或C#編寫,這些語言提供了比VBA宏更多的靈活性和功能(及合理性),這進一步使它們成為理想的選擇。

當然,XLL的缺點是很少有合法的用途,所以組織應該非常容易檢查,禁止通過電子郵件和網絡下載該擴展名文件。遺憾的是,許多組織已經落后了時代很多年,因此XLL在相當時間內仍然是一種可行的網絡釣魚方法。

有一系列不同的事件可用于執行XLL中的代碼,其中最值得注意的是xlAutoOpen。完整的事件名單包括:

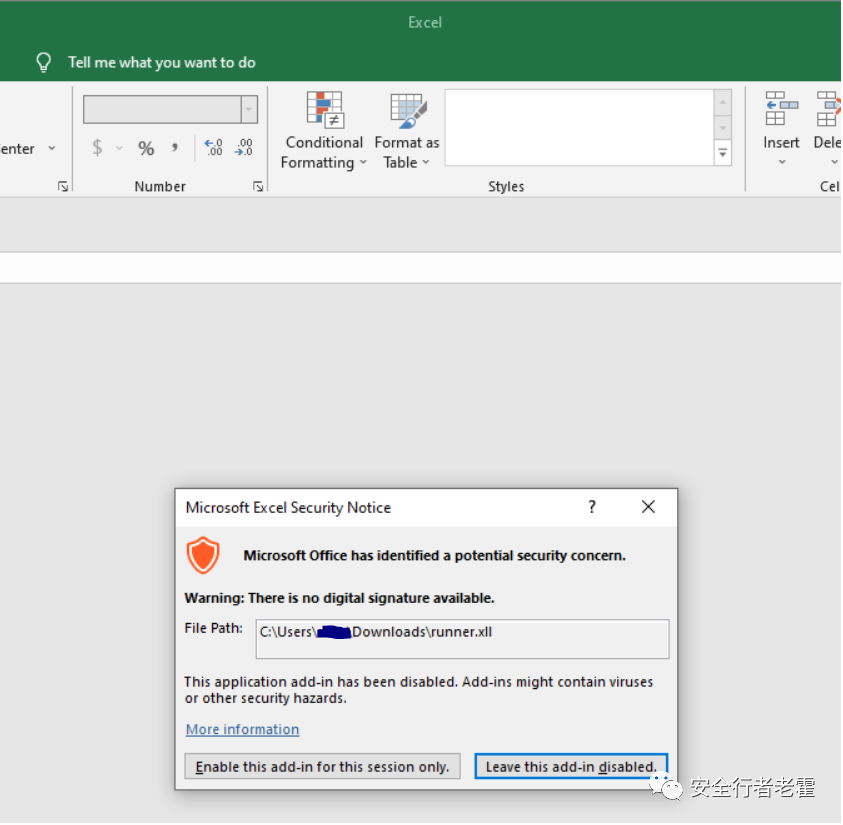

一旦雙擊XLL,用戶可以看到如下歡迎界面:

這個對話框是用戶和代碼執行之間的唯一障礙;使用一定技巧的社會工程,代碼執行幾乎是可以保證的。

必須記住的是,作為可執行程序,XLL和架構相關。這意味著你必須知道你的目標;目標組織使用的Microsoft Office/Excel版本(通常)將決定您需要如何打造載荷。

在用戶驅動訪問(UDA)的背景下,需要仔細考慮有效載荷的投送。我們主要關注兩種方法:

- 電子郵件附件

- Web投送

電子郵件附件

通過附件或包括一個可以下載文件的網站鏈接,電子郵件是用戶驅動訪問流程的關鍵部分。多年來,許多組織(和電子郵件廠商)已經很有經驗并實施了保護用戶和組織免受惡意附件傷害的策略。雖然特點各有不同,但組織現在有能力:

- 阻止執行附件(EXE, DLL, XLL, MZ header)

- 阻止打包封裝方法,如ISO/IMG,可能包含可執行內容

- 檢查zip文件并阻止那些包含可執行內容的文件

- 阻止密碼保護的zip文件

- 其他方法

出于本文的目的,假設目標組織具有健壯的電子郵件附件檢查規則,阻止發送XLL附件。我們將重點著眼于web方法。

Web投送

電子郵件仍將用于這種攻擊方式,但它將用來發送一個網站鏈接,而不是發送附件。Web代理規則和允許文件下載類型的網絡緩解措施可能與針對電子郵件附件實施的規則不同。假設組織阻止從web下載可執行文件(MZ header)。在這種情況下,需要探索打包的方法。

前提是,我們能夠將可執行文件插入到另一種文件類型中,并使其繞過組織的策略。這里主要考慮的是對文件類型的原生支持;例如,如果沒有安裝第三方軟件,Windows就無法打開7Z文件,所以它們不是一個好的選擇。像ZIP、ISO和IMG這樣的格式很有吸引力,因為它們得到了Windows的原生支持,它們為受害者增加了很少的額外步驟。

不幸的是,該組織禁止從網上下載ISO和IMG文件;此外,由于他們采用了數據防泄漏(DLP),用戶無法掛載外部存儲設備,ISO和IMG需要排除。

幸運的是,盡管該組織禁止下載帶MZ header的文件,但它允許下載包含可執行文件的zip文件。這些zip文件被主動掃描以防止惡意軟件,包括提示用戶輸入受密碼保護的zip文件的密碼;然而,因為可執行文件是壓縮的,所以它不會被拒絕MZ文件的規則阻止。

Zip文件和執行

選擇Zip文件來打包XLL載荷,因為:

- 它們與Windows天生兼容

- 這些文件可以由該組織從互聯網上下載

- 它們幾乎不會給攻擊增加額外的復雜性

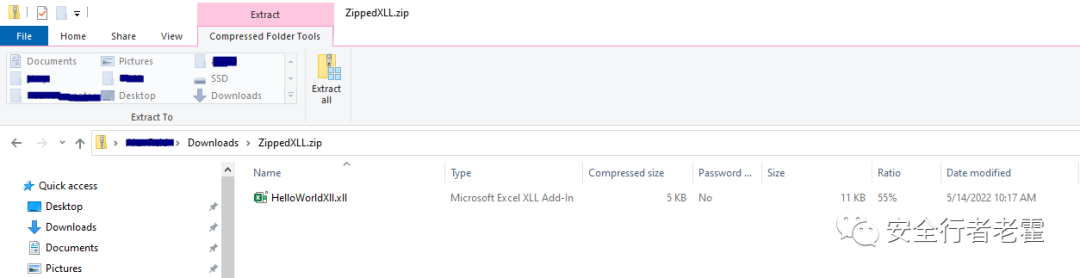

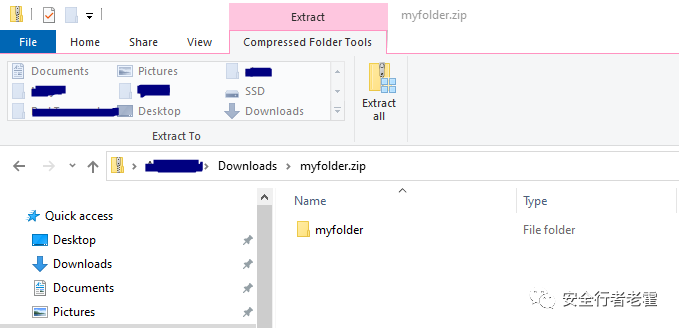

非常方便,在Windows上雙擊ZIP文件將在文件資源管理器中打開該ZIP文件:

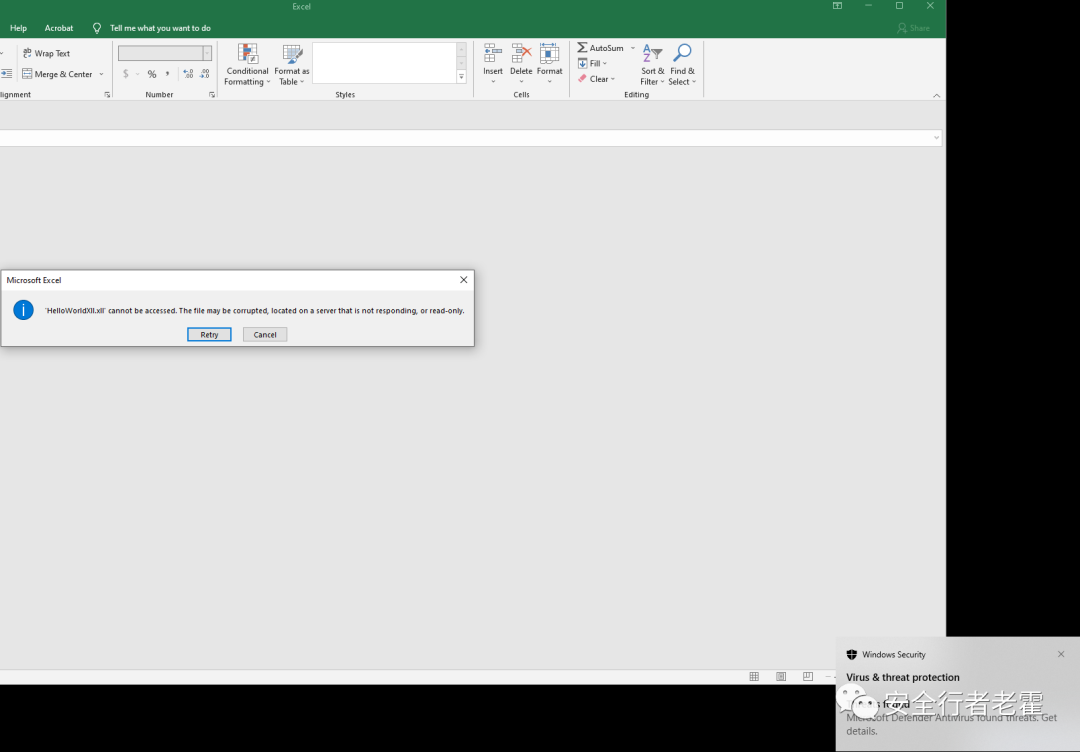

不太方便的是,從壓縮位置雙擊XLL文件觸發Windows Defender;即使使用不包含任何惡意代碼的edparcell的股票項目。

查看Windows Defender警報,我們看到它只是一個通用的“Wacatac”警報:

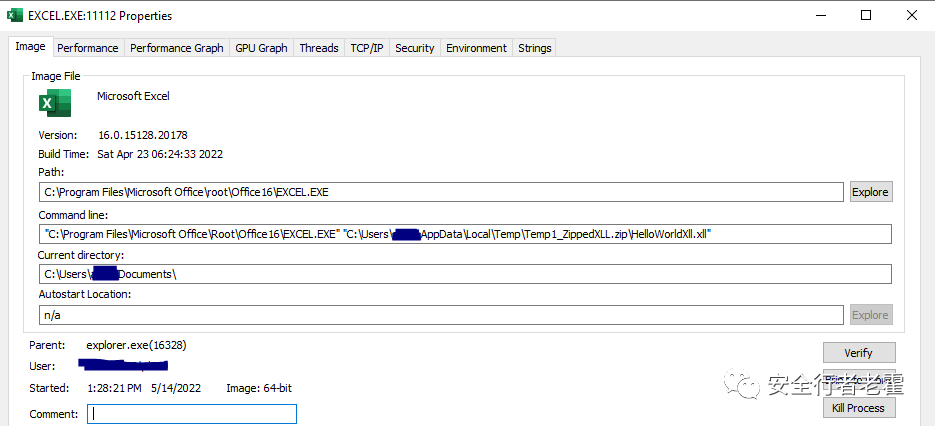

然而,有一些奇怪的事情;它識別為惡意的文件在c:\users\user\Appdata\Local Temp\Temp1_ZippedXLL.zip中,而不是c:\users\user\users\Downloads\ZippedXLL。在ProcessExplorer中查看Excel實例,可以發現Excel實際上是在appdata\local\temp中運行XLL,而不是在ZIP文件中運行:

這個問題似乎是與ZIP文件有關,而不是XLL文件。使用記事本從zip文件中打開TXT文件也會導致TXT文件被復制到appdata\local\temp并從那里打開。雖然從這個位置打開一個文本文件沒有問題,但Microsoft Defender似乎認為任何在這個位置執行的實際代碼都是惡意的。

如果用戶直接從ZIP文件中提取XLL,然后運行它,它將不會出現任何問題;然而,我們無法保證用戶會這樣做,如果他們不提取,我們真的不能在彈出AV/EDR上冒險。此外,雙擊ZIP然后雙擊XLL要簡單得多,而且受害者更容易完成這些簡單的操作,而不是麻煩地提取ZIP。

這個問題讓我開始考慮使用XLL之外的有效載荷類型;我開始探索VSTO,這是Visual Studio的Office模板。

VSTO最終調用一個DLL,它既可以利用本地的. Xlsx,啟動任何程序,也可以http/https由. Xlsx遠程下載和運行。本地選項沒有真正的優勢(實際上有一些缺點,因為有更多的文件與VSTO攻擊相關聯),而遠程選項不幸地需要一個代碼簽名證書,或者遠程位置是一個可信的網絡。由于沒有有效的代碼簽名證書,VSTO不能幫助我們實現XLL有效載荷所遇到的任何問題。

我們似乎真的被逼到墻角了。運行XLL本身是可以的,但是由于組織安全策略,XLL不能通過電子郵件附件或網絡下載的方式自行發送給受害者。XLL需要封裝在別的文件包中,但是由于DLP格式,ISO、IMG和VHD等是不可用的。受害者需要能夠在沒有任何第三方軟件的情況下本機打開軟件包容器,這實際上只能選擇ZIP;然而,正如所討論的,從一個壓縮文件夾運行XLL會導致它被復制并從appdata\local\temp運行,這會觸發AV。

我花了很多時間進行頭腦風暴和測試,進入VSTO死胡同,探索所有可能的選擇,直到我最終決定嘗試一些可能有效的笨方法。

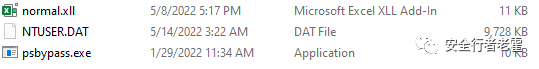

這次,我生成了一個文件夾,把XLL文件放進去,然后壓縮:

點擊這個文件夾就可以看到XLL文件

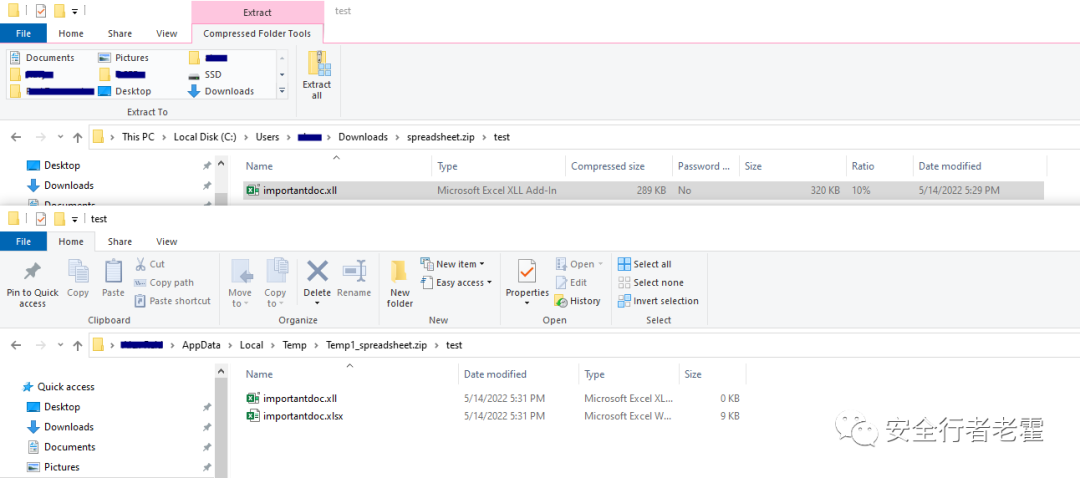

雙擊XLL會顯示來自Excel的加載項提示。注意,XLL仍然被復制到appdata\local\temp,然而,由于我們創建了額外的文件夾,有一個額外的層:

點擊Enable可以執行我們的代碼,而沒有觸發Microsoft Defender:

很棒!代碼執行了,然后呢?

間諜情報技術

讓受害者下載并執行XLL的假冒郵件標題,根據組織和投擲方法的不同會有很大的不同;主題可能包括員工工資數據、基于技能水平的薪酬計算器、項目信息、活動參與者名冊等。不管用什么誘餌,如果我們真的給受害者提供了他們被承諾的東西我們的攻擊會更有效。如果沒有通過,受害者可能會產生懷疑,并將文檔報告給他們的安全團隊,這可能會迅速暴露攻擊者并限制對目標系統的訪問。

XLL本身會在我們的代碼執行完畢后留下一個空白的Excel窗口;如果我們能提供受害人要找的Excel電子表格就更好了。

我們可以將XLSX作為字節數組嵌入到XLL中;當XLL執行時,它將把XLSX放到XLL旁邊,然后再打開XLL。我們將把XLSX命名為與XLL相同的名稱,唯一的區別是擴展名。

由于我們的XLL是用C編寫的,我們可以引入我之前在C中編寫的載荷功能中的一些功能,即自我刪除(Self-Deletion)。結合使用這兩種技術將導致從磁盤中刪除XLL,并將同名的XLSX放置到它所在的位置。對于不仔細的人來說,XLSX似乎一直都在那里。

不幸的是,XLL被刪除和XLSX被放置的位置是appdata \temp\local folder文件夾,而不是原來的ZIP;為了解決這個問題,我們可以創建一個單獨包含XLSX的第二個ZIP,并將其讀入XLL中的一個字節數組。在執行除了上述的動作,XLL在c:\users\victim\Downloads嘗試和定位原來的ZIP文件,把第二個包含XLSX的ZIP放到這里之前刪除原始的ZIP文件。當然,如果用戶將原始ZIP文件保存在不同的位置或不同的名稱下,這可能會失敗,但是在許多/大多數情況下,它應該自動放到用戶的下載文件夾中。

這個截圖顯示了在下面的文件夾,appdata local\temp中創建的臨時文件夾,

其中包含XLL和被放置的XLSX,而上面文件夾顯示了打開XLL的原始文件資源管理器窗口。注意,在下面的窗格中,XLL的大小為0。這是因為它在執行過程中刪除了自己,然而,直到頂部窗格關閉,XLL文件不會完全從appdata\local\temp位置消失。即使受害者再次單擊XLL,它現在不會有任何反應,并不真正存在。

類似地,一旦受害者在文件資源管理器中退出打開的ZIP文件(通過關閉它或導航到另一個文件夾),如果他們再次點擊spreadsheet.zip,他們會發現測試文件夾包含importantdoc.xlsx;所以XLL在磁盤上的兩個位置都被無害的XLSX取代了。

結論

隨著Office 宏的演示接近尾聲,XLL為網絡釣魚活動提供了一個誘人的選擇。通過一些創造性,它們可以與其他技術一起使用,以繞過組織和安全團隊實現的許多防御層。感謝您的閱讀,我希望您學到一些有用的東西!

摘自:

https://github.com/Octoberfest7/XLL_Phishing

參考:

https://docs.microsoft.com/en-us/office/client-developer/excel/add-in-manager-and-xll-interface-functions

https://docs.microsoft.com/en-us/office/client-developer/excel/welcome-to-the-excel-software-development-kit

(完)