攻擊者視角下的DevOps安全

RSAConference2022將于舊金山時間6月6日召開。大會的Innovation Sandbox(沙盒)大賽作為“安全圈的奧斯卡”,每年都備受矚目,成為全球網絡安全行業技術創新和投資的風向標。

前不久,RSA官方宣布了最終入選創新沙盒的十強初創公司:Araali Networks、BastionZero、Cado Security、Cycode、Dasera、Lightspin、Neosec、Sevco Security、Talon Cyber Security和Torq。

綠盟君將通過背景介紹、產品特點、點評分析等,帶大家了解入圍的十強廠商。今天,我們要介紹的廠商是:Lightspin。

一、公司介紹

Lightspin是一家云安全初創公司,旨在提供針對云原生應用保護的解決方案。該公司于2020年底在以色列特拉維夫成立。值得注意的是,公司官網介紹[1]中強調創始人具有豐富的滲透測試經驗,兩位聯合創始人分別如圖1所示。

圖1 CEO-Vladi Sandler和 CTO-Or Azarzar

他們曾經在Cymotive共事,分別負責汽車云團隊和云安全架構工作,也都對云計算領域的攻擊技術有較深的了解。或許正是因為這些工作經驗和能力,使得Lightspin在創立至今的兩輪融資中共籌集了2000萬美元資金[2],其中資金主要來源于Dell Technologies Capital和Ibex Investors兩家投資公司。Lightspin在 RSAC2021大會上被授予CDM Global Infosec的SaaS/云安全熱門公司獎,并在2021年第13屆Golden Bridge Business and Innovation獎上獲得了年度云安全/SaaS創業金獎[3]。

二、背景介紹

隨著云計算的普及和日益壯大,云正在變得越來越復雜,其安全問題也變成一個相當大的挑戰。根據McAfee 2021年的一份報告顯示[4],自2020年1月以來,針對云計算的攻擊增加了630%。

復雜的責任分擔模型、脆弱性配置、層出不窮的云安全漏洞,以及不斷變化的合規性要求,使得企業在建設云環境安全保護策略時必須更為嚴格。企業對云環境中的每個風險點都應當加強防護,以防出現嚴重的安全合規問題。但真正具備足以應對風險安全合規能力的企業卻只有少數,大多數企業仍無法掌控或清晰地了解云環境中存在的安全風險。

Vladi Sandler認為“保持合規性并不足以防止可能出現的云計算違規行為,如今需要主動出擊,像攻擊者一樣思考,發現并解決云環境中存在的脆弱點”。此外,由于COVID-19的流行,各行各業在加速數字化轉型的同時,也產生了更多的云安全解決方案需求。在這樣的背景下,Vladi Sandler聯合云安全專家Or Azarzar創立了Lightspin公司。

三、產品功能

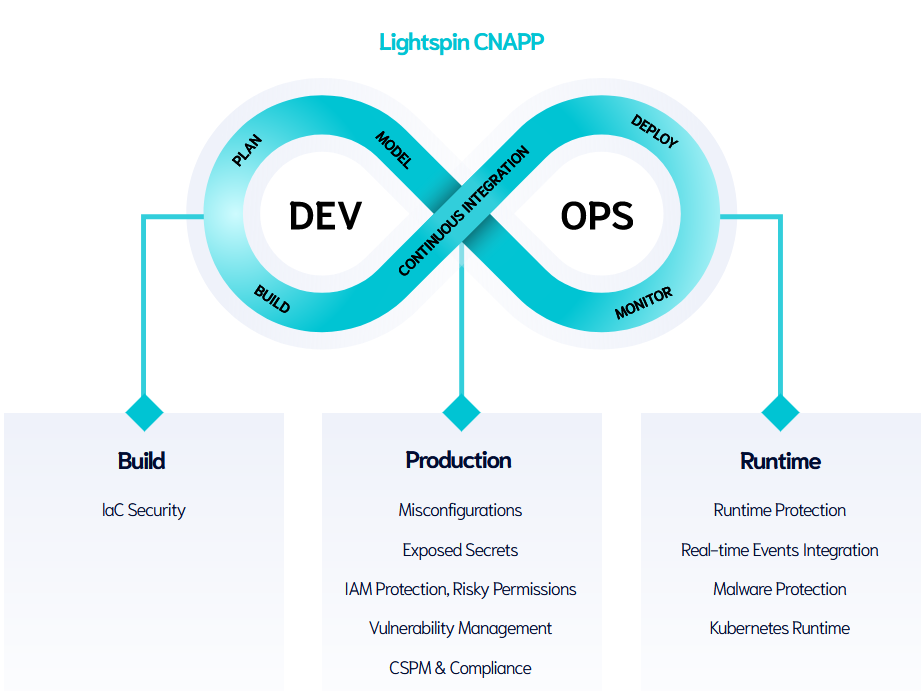

Lightspin的目標是讓企業開始從攻擊者角度來看待他們的云計算環境。該公司推出的多層CNAPP解決方案支持DevOps涉及云安全的每個階段,并以無代理的方式融入云環境,做到從開發周期到運行時的保護(如圖2所示),為安全團隊和DevOps團隊簡化云安全方面的工作。同時,CNAPP能夠主動識別環境中存在的風險并進行可視化分析,對風險進行智能優先級排序,幫助企業進行高效有序的修復。

圖2 From Build To Runtime

下面我們將從六個方向詳細介紹該產品的功能特點。

1IaC(基礎設施即代碼)安全

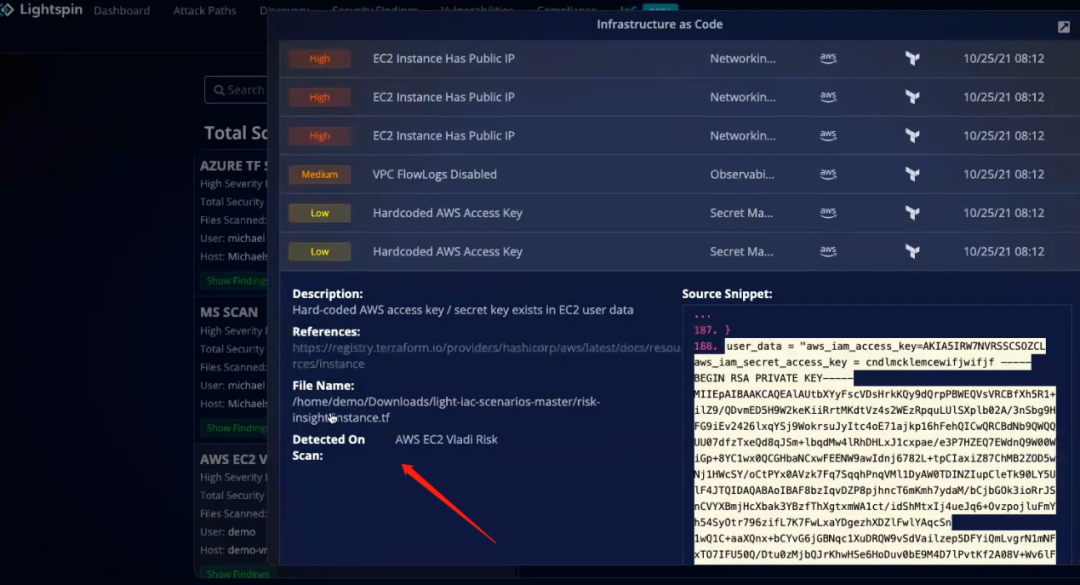

云計算時代到來后,基礎設施的構成變化更加頻繁,手工管理基礎設施的傳統方法已無法滿足DevOps生命周期的需求,因此誕生了IaC(基礎設施即代碼),即通過代碼自動化管理和配置基礎設施。IaC的出現使得基礎設施的響應速度提高,管理也變得更加靈活,但其存在一定的安全問題,如重復性錯誤,當某一IaC文件存在問題,受該IaC文件影響的環境可能都會存在風險,因此IaC的安全尤為重要。Lightspin將安全“左移”,在應用部署之前,即在構建過程中掃描IaC文件的代碼,并通過可視化的方式展示代碼掃描后的詳細信息,若IaC文件存在問題,則會顯示受該文件影響的云環境中存在的潛在風險,確保無風險之后才能構建,如此能使安全融入DesOps的整個生命周期,降低后期安全治理的成本,具體功能界面如圖3、圖4所示。

圖3 IaC文件掃描界面(一)

圖4 IaC文件掃描界面(二)

2CSPM與合規性

傳統的CSPM主要側重于合規性的檢測,利用已知列表中的漏洞和一些標準核查來說明云環境的安全性,但僅僅滿足合規性要求并不意味著實現了安全。

Lightspin將CSPM提升到一個新的高度,它面向DevOps的生命周期,不僅支持CIS、PCI-DSS、HIPAA、GPDR、SOC2等相關合規標準,通過自動合規監控發現云環境中存在的風險,而且能夠端到端地持續對云環境進行可視化評估,擁有較高可見性的同時還會將風險與業務背景結合,給出風險優先級和緩解建議,提高團隊效率。具體功能界面如圖5、圖6所示。

圖5 漏洞優先級篩選界面

圖6 合規性掃描

3漏洞管理

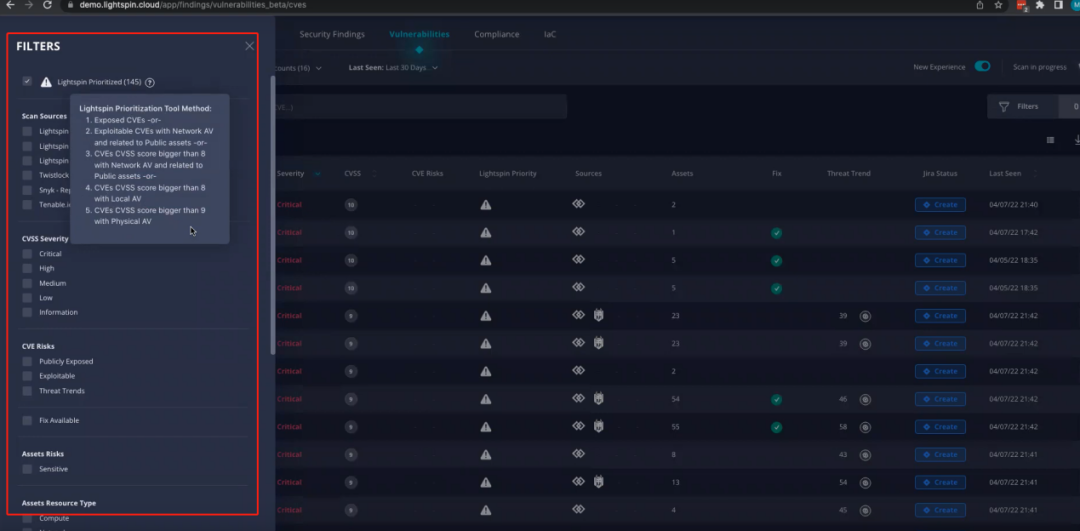

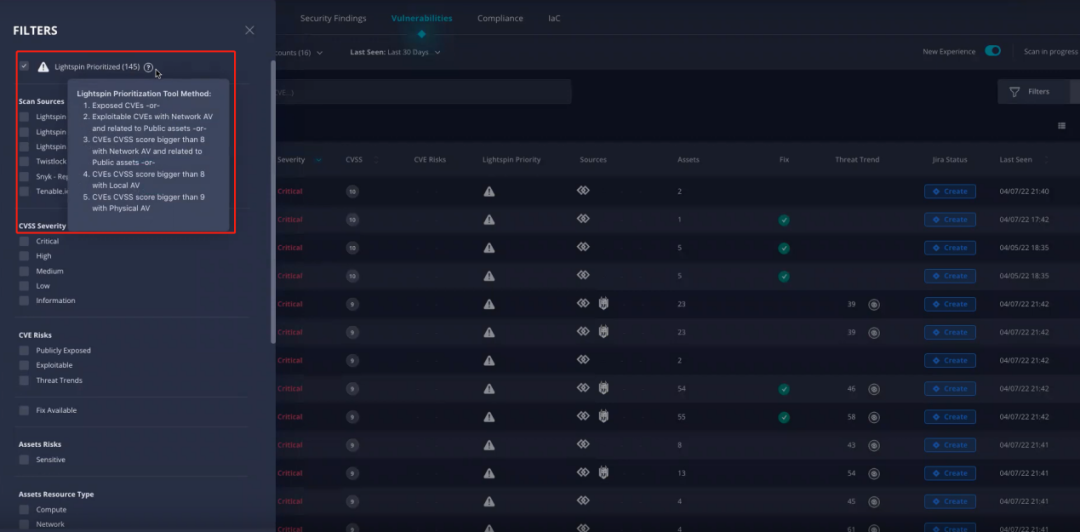

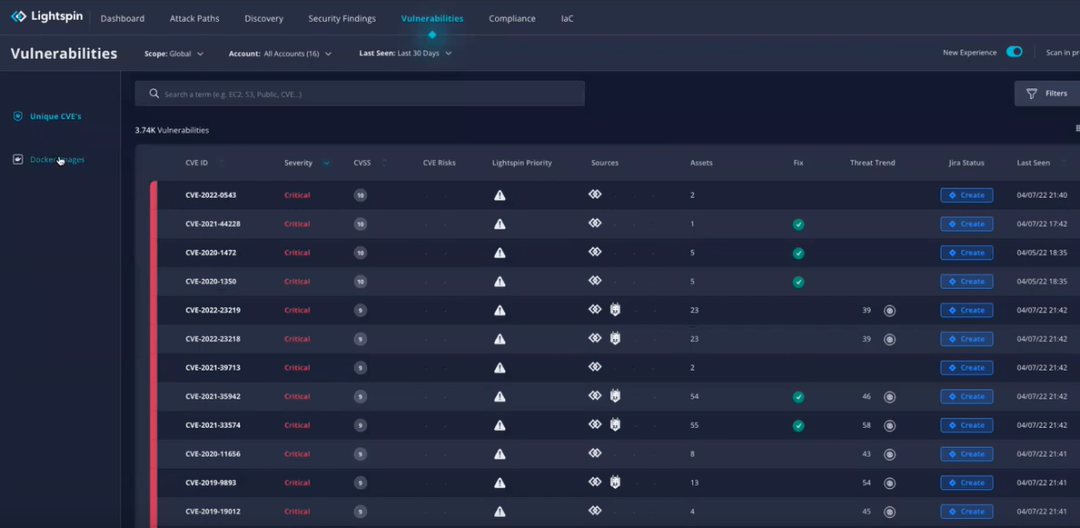

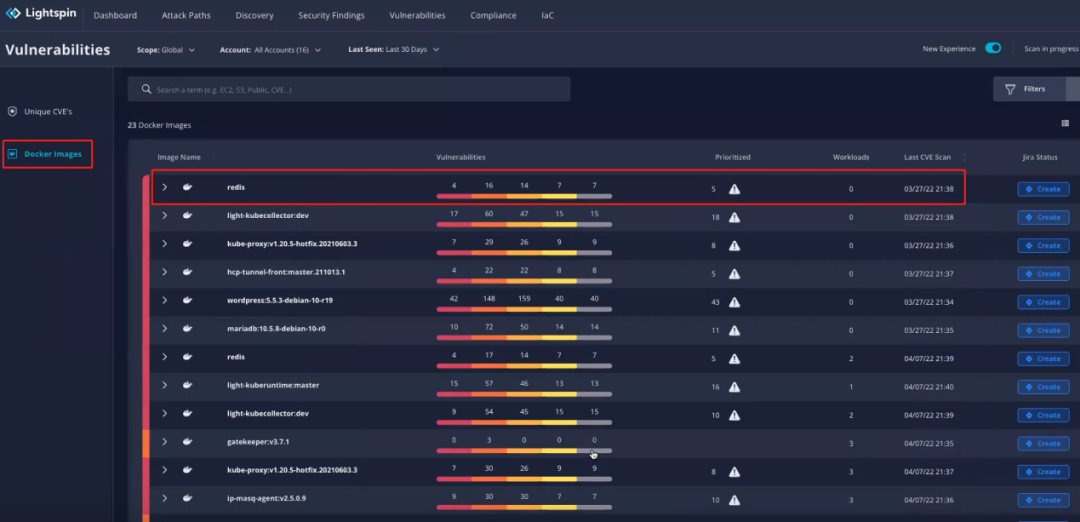

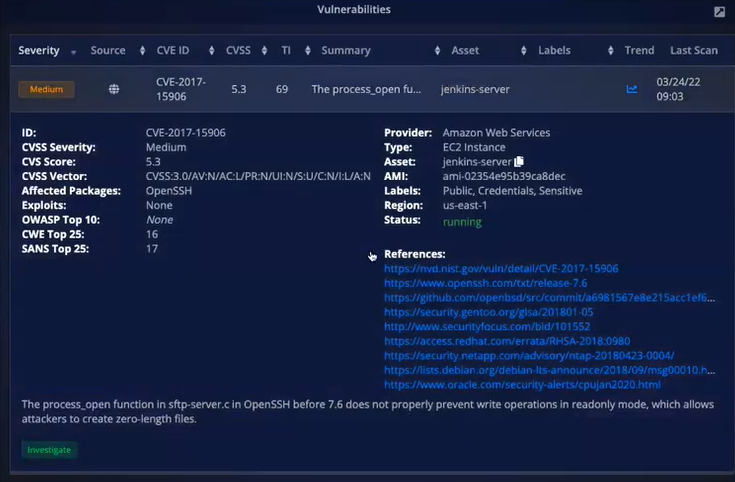

Lightspin能夠掃描云環境中存在的CVE漏洞并進行智能優先級排序。Lightspin在針對云環境的CVE掃描中將按照資產屬性、AWS AMI、K8s鏡像和可利用性程度進行審查,并結合漏洞的上下文背景和Lightspin漏洞排序依據(如圖7所示)對其進行不同等級的標記,安全人員在管理漏洞時可以使用篩選功能優先處理關鍵、嚴重的漏洞。同時,LightSpin集成Snyk和Twistlock等第三方威脅情報數據源,向用戶提供CVE詳情,如CVE評分、CVE簡介、CVE相關組件等,幫助安全人員對漏洞進行緩解和修復。具體功能界面如圖8、圖9、圖10所示。

圖7 漏洞篩選、排序界面

圖8 漏洞管理界面

圖9 鏡像漏洞管理

圖10 漏洞詳情

4錯誤配置檢測

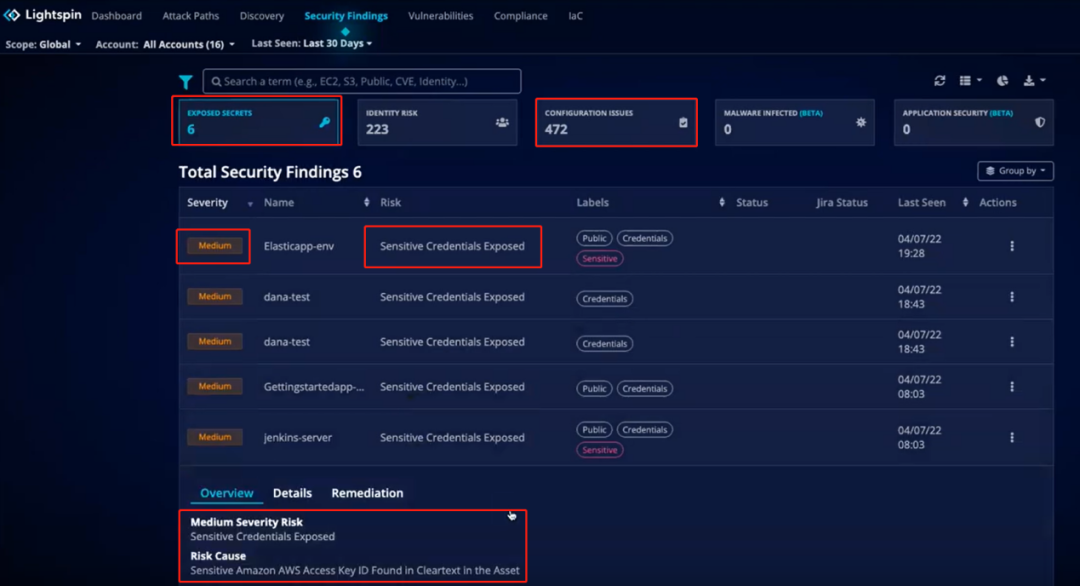

在動態的云環境中,人員變動、軟件更新、運維配置,以及DevOps中涉及的其他一些變更,都會導致云環境的安全態勢發生變化。Lightspin可以對云環境進行全面掃描,最大限度減少由于人為錯誤、有風險的默認配置或錯誤配置所帶來的危害,同時可以掃描云環境中泄露的敏感憑證,在風險與資產之間建立聯系,預測可能的攻擊路徑,并給出相應的補救措施,以更好的保護云環境。具體功能界面如圖11所示。

圖11 錯誤配置管理界面

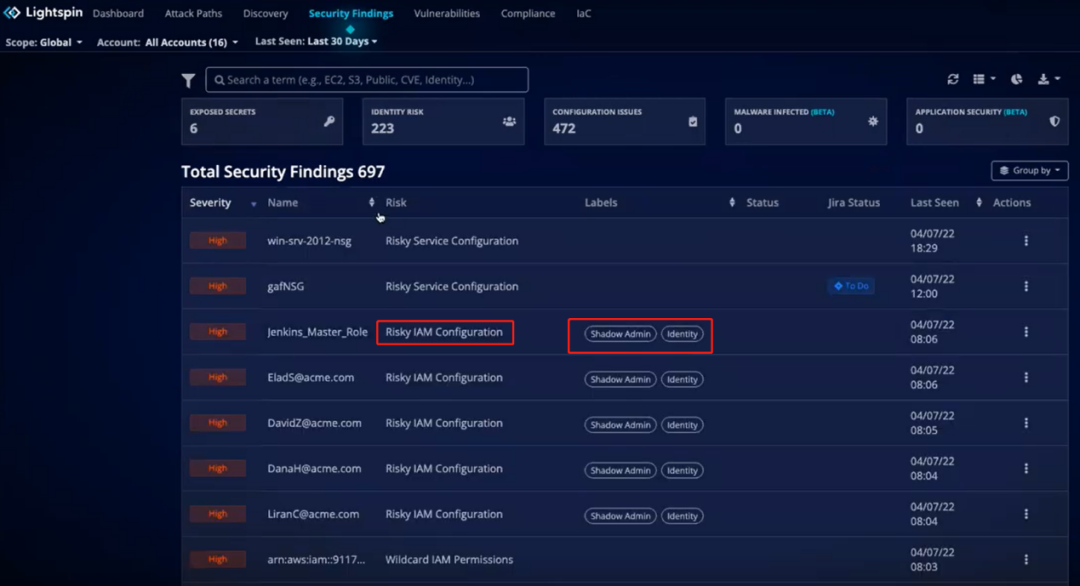

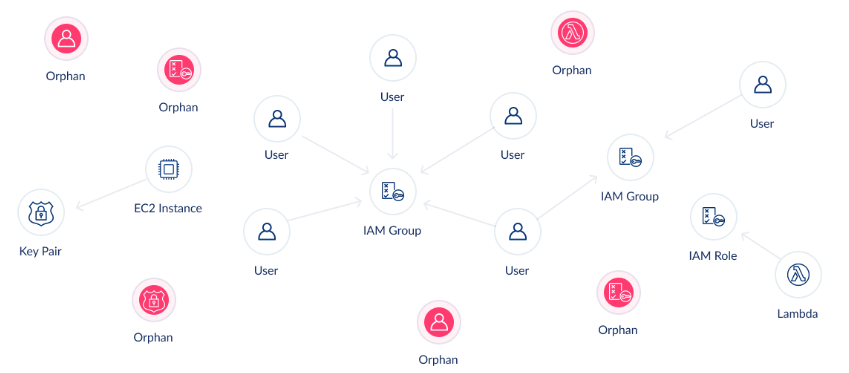

5IAM與風險權限管理

LightSpin對云環境中的用戶身份和權限進行分析與檢測,以此為云環境提供主動式的保護。Lightspin稱可以確保云環境中用戶與權限進行合理分配,識別可能存在風險的角色、身份和權限,消除影子管理員,并通過優先級引擎進行過濾,降低相關風險。具體功能界面如圖12所示。

圖12 IAM與風險權限管理

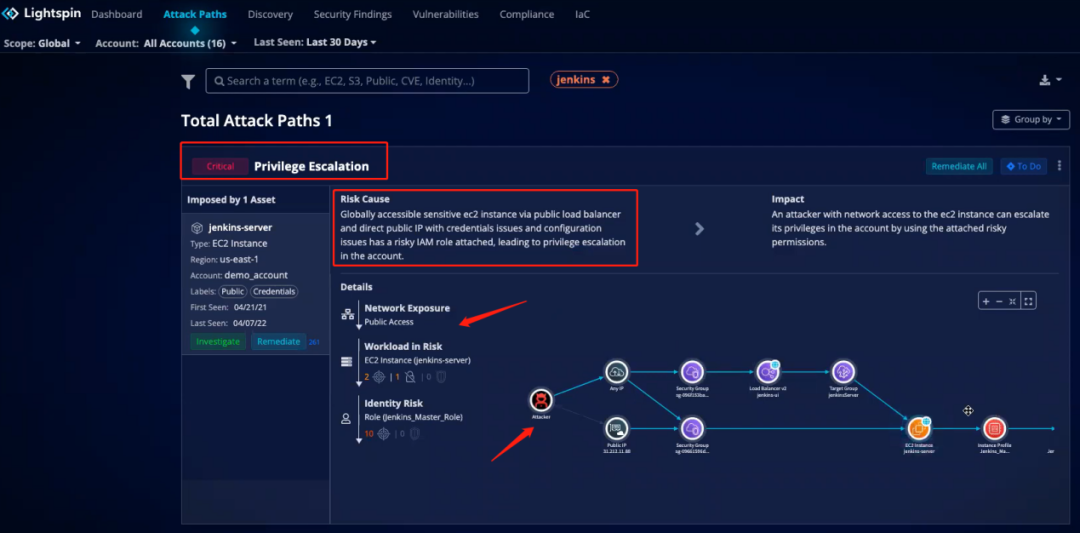

6運行時保護

Lightspin運用Amazon GuardDuty和Falco識別云環境中的異常情況和實時威脅,同時會將運行時產生的事件映射到預測分析的攻擊路徑,可視化的界面可以讓安全團隊更直觀地了解安全事件對業務的影響,如圖13所示。

圖13 攻擊路徑分析界面

Amazon GuardDuty[5]作為AWS推出的威脅檢測服務,可持續監控AWS 賬戶和工作負載的惡意活動,并提供詳細的安全偵察結果以實現可見性和補救,工作原理如圖14所示。

圖14 Amazon GuardDuty工作原理

Falco[6]作為開源的容器運行時引擎,近年來被越來越多的安全廠商采納,它支持規則的自定義,能夠實時檢測云環境中的入侵行為。但Falco在運行時檢測方面也存在一定的缺陷,如競態條件漏洞的利用檢測,可能會產生誤報和漏報的情況。

四、案例分析

Vladi表示“了解攻擊者的思維方式是Lightspin的‘超能力’”,那么該超能力如何體現?下面我們將結合實際案例[7]和客戶反饋[8]情況進一步說明。

案例1—利用上下文攻擊路徑分析對警報進行優先排序

主要挑戰

企業內部的云安全人才數量有限,因此如何在有限的人力下提高工作效率尤為重要。當一些云安全產品部署在實際環境中時,會產生大量警報,處理這些海量的警報往往要消耗大量時間,導致安全團隊的工作效率下降。此外,由于警報數量眾多,安全團隊很有可能在海量警報中錯過真正值得關注的警報。

解決方案

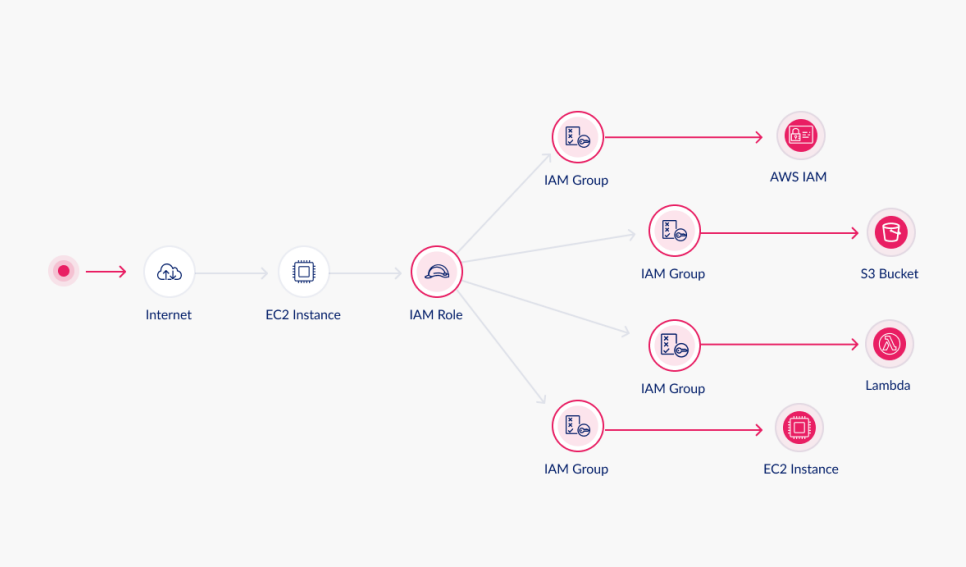

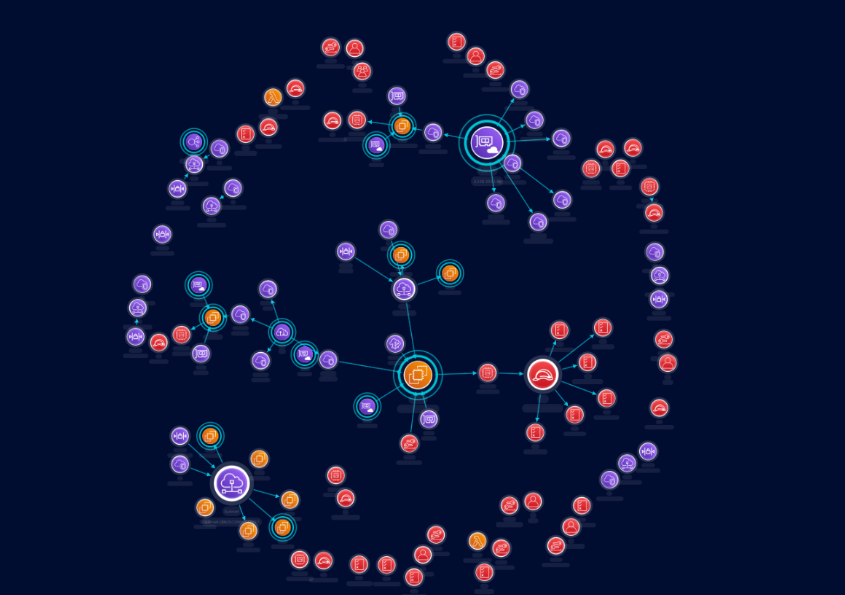

Lightspin的AWS和Kubernetes整體解決方案使企業能以無代理的方式連接云環境,并控制云環境中的配置、權限和服務。通過API的方式,快速獲得整個云環境的可視化評估,包括所有資產及它們的關聯——從基礎設施層到微服務層,如圖15所示。Lightspin基于上下文的攻擊路徑分析使企業能將各種錯誤配置和風險權限聯系起來,掌握云環境中存在的真實風險,同時使用建議引擎,結合上下文為這些風險設置優先級,以幫助企業快速發現和緩解關鍵安全風險,最大限度地提高生產力。

圖15 基于攻擊路徑的威脅建模

案例2—識別遺留資產以減少風險

主要挑戰

根據Gartner數據顯示,99%的云安全故障都是由于企業的錯誤配置和權限分配不當造成的。越來越多的業務上云,導致參與云配置的團隊和個人越來越多。業務發布和部署的頻率也越來越高,測試人員在云環境中進行服務級別的測試后,可能會忘記刪除測試用例,導致個別資產遺留在云環境中,而這些資產往往擁有較高的權限,存在一定的安全風險。例如,假設DevOps團隊創建了一個安全組,它允許ANY到ANY的流量,這個安全組在使用期間可能會被另一個DevOps團隊誤用,將其附加到一個私有的EC2實例上,如此會導致內部服務器意外暴露在公網上,受到黑客的攻擊。

解決方案

Lightspin的AWS和Kubernetes整體解決方案能夠識別和修復云環境中的遺留資產,通過可視化的方式繪制出來,準確度高,如圖16所示。圖中沒有任何連接的節點便是環境中遺留的資產,可以根據平臺的建議有效的刪除和緩解這些風險。

圖16 資產關系圖

案例3—加速云安全風險的補救工作

主要挑戰

Imperva[9]是一家網絡安全軟件和服務公司,主要為企業數據和應用軟件提供保護。Imperva在云環境的日常工作中,并沒有單一的云安全平臺,而是通過使用不同的工具和解決方案來發現存在的安全問題,但結果不盡人意,團隊效率低下、警告數以千計、關鍵問題難以發現。

解決方案

Lightspin能夠連接多層環境,通過在Imperva云環境中部署統一平臺,使得警報與以往相比減少了91%。LightSpin幫助Imperva緩解了警報疲勞,提高了其安全團隊的工作效率。同時在Lightspin部署后10分鐘內,通過上下文攻擊路徑分析功能便發現了兩個潛在的嚴重攻擊路徑,對此,LightSpin進行了有效的修復指導[10]。

五、總結

結合Lightspin產品功能介紹和具體案例分析來看,我們發現Lightspin的技術亮點為高可見性和基于上下文的攻擊路徑分析,兩者融入到了產品的多個功能中。

云環境中的資產具有動態、快節奏、相互關聯等特點,作為一款面向多云環境和DevOps整個生命周期的產品,Lightspin認為只有對云環境下的資產進行持續全面的可視化才能為發現攻擊路徑做準備。通過使用Neo4j GDS來繪制多云環境下的資產圖,包括資產的類型及資產之間的關聯,如圖17所示。

圖17 多云環境下資產關系圖

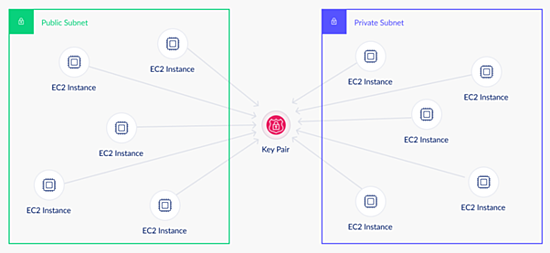

另一方面,基于上下文的攻擊路徑分析不同于攻擊向量分析和攻擊面管理,在資產可視化的基礎上能夠發現新的和未知的風險,例如一個由多個EC2實例共享的訪問密鑰,可以從可視化的圖形拓撲結構和節點之間的邏輯關系來發現新的攻擊路徑和威脅,如圖18所示。

圖18 EC2實例圖形拓撲

同時,Lightspin會對攻擊路徑對應的風險進行量化和智能排序,該風險的量化是那些攻擊向量和攻擊面管理相關產品所不允許的,如此可以幫助安全團隊在降低風險和緩解工作中提高效率,作出更好的決策。

而官網提到的無代理運行方式,并沒有在相關資料中過多介紹,僅提到以API方式對云環境進行評估,猜測可能是以較高權限的憑證連接云環境API Server,從Server側直接獲取云環境的資產信息進行評估。

作為一款面向DevOps的CNAPP產品,Lightspin在融合CSPM、CWPP和CIEM(云基礎設施權限管理)的基礎上,加入了高可見性和基于上下文的攻擊路徑分析的功能,減少誤報的同時也解決了安全團隊對于告警疲勞的煩惱,由此可能極大地提高了安全團隊的生產力,以上優勢使其在同類DevOps產品中脫穎而出,成功入圍RSAC2022創新沙盒決賽。