重新思考公共云時代的網絡防御策略

疫情的蔓延使得人們的生活向網絡公共云服務遷移,這就包括亞馬遜網絡服務、谷歌計算平臺和微軟Azure的應用。但是這一進程并不算完全順利:大規模遷移帶來了一系列復雜的安全挑戰,比如就存在大家一直關注的數據曝光等問題。而配置錯誤以及云資產和庫存的不透明性則是公共網絡云存在隱患的最大罪魁禍首。但是山重水復疑無路,柳暗花明又一村,我們還是擁有一些可以提供幫助的方法。

當涉及到啟用新的生產勞動力時,轉移到云端是符合現實規律的。公共云服務還具有敏捷性和可擴展性等優勢,即允許企業根據需要快速地與用戶產生聯系。對于一些實體來說,云服務不僅可以節省成本,而且也能節約維護物理基礎設施的開支。

Gartner在2021年8月預測,到2026年,公共云支出將超過所有企業IT支出的45%,遠高于2021年的不到17%。Gartner研究副總裁Sid Nag認為:即使沒有疫情,企業群仍然會對傳統的On-prem部署模型失去發展興趣。容器化、虛擬化和邊緣計算等新興技術正變得越來越主流,并推動了額外的云支出。簡而言之,疫情僅僅是首席信息官對云服務產生興趣催化劑。

當然我們也要注意到,正如同與任何重大的海平面變化一樣給地球生態環境帶來極大的改變,網絡云服務的快速發展給一些利益相關者造成了一定程度的混亂和混亂,而解決這一問題的關鍵則是IT安全人員。

在非營利性云安全聯盟(CSA)2021年9月的一份報告中,近70%的受訪者(包括1090名IT和安全專業人員)報告稱,他們公司的云安全、IT運營和開發人員團隊在安全政策和/或執法策略上存在錯位的情況。比如Prevailion公司的首席技術官Nate Warfield說,轉移到云端并不是一件普通的事情,這是需要大量的計劃才能做到這一點。畢竟,這是對安全和基礎設施團隊的傳統工作的本質上的轉變,而這些團隊之前通常更習慣于傳統的預處理任務——例如機架式服務器。

Warfield觀察到:隨著新冠肺炎的爆發,許多計劃都壓縮了,組織的現實工作計劃在壓力下運行得比他們想要的要快得多。這往往意味著安全性已經滯后,因為IT安全團隊若要跟上云安全的發展步伐,他們就要面對上述活動所帶來的新挑戰。

云服務存在的盲點

現實中確實有很多挑戰,因為有多種因素使高度安全的云環境的部署和維護復雜化。IT安全團隊遇到的一些最常見的擔憂和風險包括:

- 員工技能不足

- 數據丟失/泄漏

- API漏洞

- 惡意軟件感染

- 身份和訪問管理控制不足

- 無法了解云應用程序中的數據和工作負載

- 無法監控往返于云應用程序的數據

- 在IT可見性之外配置的云應用程序(例如影子IT)

- 無法防止內部盜竊或惡意濫用數據

- 受到對云應用程序提供商的高級威脅和攻擊

- 無法評估云應用程序提供商運營的安全性

- 供應商未能提醒客戶漏洞

- 無法保持監管合規性

- 云硬件和/或云軟件配置錯誤

配置錯誤

在匆忙進入云端的過程中由于缺乏計劃所產生簡單的錯誤往往會引發嚴重的安全災難。根據甲骨文和畢馬威2020年云威脅報告內容,整整51%的組織報告稱發生了因為配置錯誤所導致敏感數據泄露和暴露的情況。此類配置錯誤包括未經任何必要的身份驗證就將未加密數據暴露在公共互聯網上、允許公共訪問存儲器、錯誤創建網絡功能,允許所有系統用戶訪問暴露的云存儲數據,以及將加密密碼和密鑰存儲在開放存儲庫中等問題。

上述的疏忽是一系列使大眾關注的數據泄露的罪魁禍首,以下就是一些典型的案例包括:

2021年11月:由于免費VPN服務Quickfox手中Elasticsearch、Logstash和Kibana(ELK)堆棧安全性配置錯誤導致了100多萬用戶的數據泄露。

2021年3月:由于亞馬遜網絡服務(AWS)云數據庫中的云配置錯誤,工藝品零售商Hobby Lobby將138GB的敏感客戶信息、公司應用程序的源代碼以及員工姓名和電子郵件地址開放到公共互聯網上。

2019年12月:vpnMentor發現了一個被泄露的數據庫,其泄露了50多萬份高度敏感的私人法律和財務文件。該數據庫屬于兩家金融技術公司—Advantage Capital Funding和Argus Capital Funding——它們將數據存儲在AWS S3存儲桶中,但是并沒有加密、身份驗證或訪問憑據等基本安全措施。

事實上,在2020年,美國國家安全局(NSA)得出結論,云資源配置錯誤是最常見的云網絡風險。該機構表示,對于攻擊者來說,未經授權訪問云數據和服務是他們最容易利用的漏洞,其結果就是網絡攻擊者可能通過拒絕服務(DoS)攻擊和惡意軟件安裝使得用戶的帳戶泄露和數據泄露。

上述CSA報告支持了NSA的調查結果:超過六分之一的公司(17%)報告稱,由于前一年云配置錯誤,他們遇到了公共云安全漏洞或事件。而在臭名昭著的2019年7月Capital One漏洞中,超過1.06億客戶的數據被一名攻擊者泄露,該攻擊者利用了AWS中的服務器配置錯誤(嫌疑人是AWS工程師)。在第二年10月,一些參議員聲稱亞馬遜至少要承擔部分責任。那么當責任問題出現時,公共云的共享責任模型和關于誰到底對什么負責的困惑也隨之會出現。

共同責任

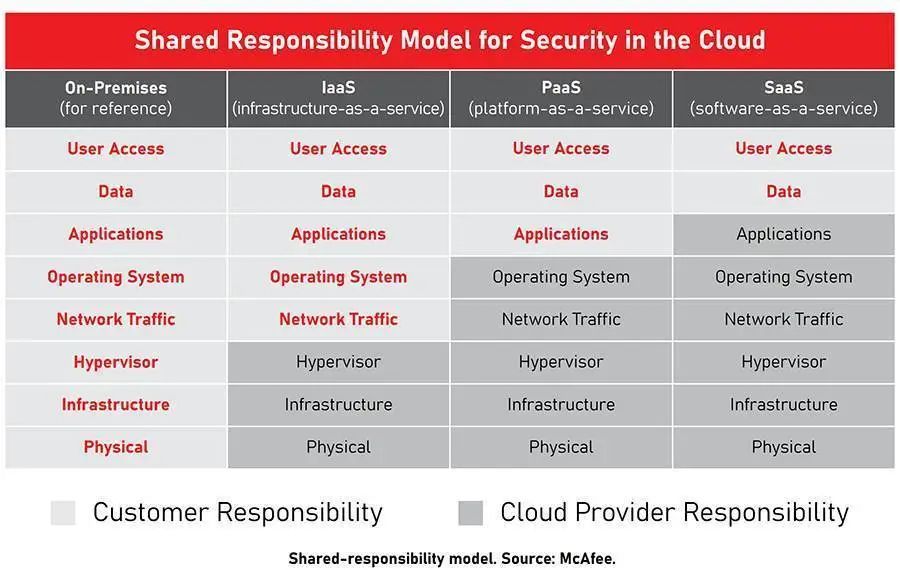

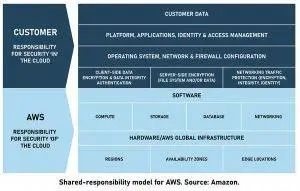

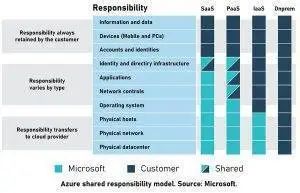

正如NSA過去所解釋的那樣,公共云服務提供商通常提供工具來幫助管理云配置,但往往客戶的配置錯誤仍然是最普遍的云漏洞,而網絡攻擊者可以通過這些漏洞來訪問云數據和服務。據NSA稱,這些配置錯誤往往來自對共享責任模型的誤解。據AI網絡安全威脅檢測和響應公司Vectra AI的首席技術官Oliver Tavakoli透露,向AWS、谷歌云平臺和Microsoft Azure等公共云的遷移凸顯了這些分擔責任的概念,因為它與整體解決方案的安全性和合規性有關。

Tavakoli認為,AWS的基礎設施即服務(IaaS)模型和微軟的平臺即服務(PaaS)Azure模型都試圖傳達“我們負責基礎知識,而您負責您控制的東西”的原則。他補充說:換言之,AWS將確保S3存儲桶只能按照管理其使用的政策訪問——但客戶有責任設置適合存儲在那里的數據的策略。或者,在Azure上提供PaaS服務時,微軟的責任只是確保用于提供服務的操作系統能夠得到修補和強化。因此,例如,對于在沒有身份驗證的情況下就將存儲桶打開到互聯網的用戶來說,公共云提供商通常不會考慮保護他們的數據安全。

但是,Tavakoli也指出,他們與漏洞的處理表明,提供商分擔責任的一部分實際上可能會使客戶的安全態勢復雜化。

一個被處理得很好的示例:2019年2月,當所有CSP修補容器發現了漏洞CVE-2019-5736時,公共云客戶都從共享責任模型中受益,該漏洞可能允許攻擊者訪問底層操作系統的內容和在同一虛擬機管理程序下運行的任何虛擬機(VM)。相比之下,在自己的數據中心運行容器的組織是獨立的,因此他們不得不急于修補容器操作系統映像。

一個負面典型:2021年8月,微軟的Azure Cosmos DB(可擴展的多租戶NoSQL數據庫)中的一個漏洞被披露,該漏洞可能允許一個云帳戶的攻擊者篡改其他客戶云實例中的數據,但它只影響啟用了Cosmos DB的Jupyter筆記本功能的客戶。幸運的是,2021年2月之后創建的所有Cosmos DB都會自動啟用該功能。因此,甚至沒有使用該功能的客戶會被曝光。

由此Tavakoli指出:這凸顯了一個事實,即僅僅因為一家公司沒有積極使用特定功能(Jupyter Notebooks),并不意味著它沒有暴露在該功能中的漏洞中。所以正如Prevailion的Warfield所解釋的那樣,分擔責任的另一個問題是就是“云提供商不會對漏洞/妥協監控采取積極主動的立場”。

為什么CSP在發現問題時不一定主動解決

Warfield說,在許多情況下,公共云提供商甚至不會在收到外部研究人員的通知時向客戶傳遞通知。他說,這不是說公共云提供商不在乎安全性,并指出微軟一直努力完善保護其虛擬機管理程序層的流程。相反,他指出,由于提供IaaS/PaaS/SaaS解決方案的性質,大量工作被留給了客戶。Warfield通過與微軟合作直接了解這個場景:直到2021年3月,他一直是Windows Defender ATP的高級安全研究員。

他始終相信這涉及到責任問題。律師有邏輯原因,為什么微軟不會調整客戶機器上的設置。客戶]可能有充分的理由進行設置。但Warfield說,除了潛在的法律影響外,大型云提供商“反正也沒有配備人員”。我們想象一下這個假設:12,000名客戶被過度寬松的防火墻所損害。他推測,Warfield希望從微軟那里聽到的反應是,“如果他們都呼吁支持,那么我們就沒有能力處理它。”

但是在Prevailion看來,“我們經常看到人們的云服務被供給。”他說,對像Warfield這樣的專業人士來說,配置錯誤或缺乏可見性等安全問題確實是有點令人沮喪。但這些都不是新問題。例如,在網絡出現之前,我們正接近解決這些問題,例如防火墻。[然后]沖向云端,現在我們看到了大約1997年的問題。在一項為期2年的技術中,這是一個需要20年來解決的問題。

缺乏能見度

云安全的另一個重大的盲點是缺乏可見性,無論是確切知道組織公共云帳戶中的數據和工作負載,還是在IT團隊可見性之外配置了哪些云應用程序(例如影子IT)。

Shadow IT是存儲在未經批準的IT資源中的數據的術語——即員工可以通過這些不為組織所提供的數據來完成工作。這并不新鮮:因為員工長期以來就一直背著組織的IT部門,尋求找到更簡單的方法來完成工作、創新和提高生產力。但問題是,IT安全監護人看不到影子IT,無法管理它,保護它,或弄清楚何時允許或禁止使用它。

據行業分析公司Gartner稱,多達三分之一的針對企業的成功攻擊,他們目標都是這些未跟蹤的、對IT隱形的資源。而這多是由于密碼管理不善所導致的。根據Verizon的2021年數據泄露調查報告,超過80%的數據和隱私泄露是由于糟糕的密碼做法。

而1Password首席執行官Jeff Shiner還解釋了如果員工使用兩種流行的云服務會發生什么:Airtable——一種提供數據庫功能但應用于電子表格的云協作服務和語法檢查服務Grammarly。“Say Carlos為Airtable填充電子郵件活動的客戶數據,Anita在Grammarly中檢查敏感的法律文件。不用考慮,他們就與IT部門甚至不知道的外部公司分享了許多重要數據,”Shiner建議道。

這不僅僅是一個假設的風險。2018年,Grammarly的Chrome擴展中出現了一個安全漏洞,該漏洞將其授權令牌暴露在網站上,允許網站假設用戶的身份并查看該用戶帳戶的文檔。

云原生安全分析平臺Uptycs的高級安全工程師Eric Kaiser說,了解組織的數據、工作負載和應用程序可以幫助厘清你的工作思路。因為無論環境如何,它都會提出你需要問的問題,比如“正常的情況下它是什么樣子的?”他補充道:“特別是在實例打開或關閉的情況下,特別是在多云或混合云中。AWS和服務器上有哪些我必須關心的事情?”

未來發展的道路

正如我們所看到的,配置錯誤、數據泄露和無數其他云陷阱破壞了企業的云之旅。然而,前面的云之路不一定像到目前為止那么充滿荊棘。例如,越來越多的免費開源工具可以提供幫助。

Kaiser指出,使用CloudQuery可以創建對云安全的深度可見性,CloudQuery是一個由SQL提供支持的開源云資產庫存工具,可以對云資產的配置進行評估、審計和評估。它基于OSquery的原則:一種同樣使用基本SQL命令的工具,允許用戶像數據庫一樣查詢端點設備。具體來說,CloudQuery等工具可以描繪出生動的安全環境,以解決一系列安全問題,例如:

頻率分析:哪些應用程序僅由一個人運行?那個人是誰?他們需要什么?相反,如果唯一的用戶是自動點擊器,那么是自動鼠標在計算機屏幕上單擊嗎?

用戶行為分析:用戶每天生成數百萬個網絡事件。使用工具對其行為進行分析可以檢測被盜的憑據、橫向移動和其他惡意行為。通過發現模式和洞察力,IT團隊可以識別入侵者妥協、內部威脅和網絡上風險行為的證據。

預見:Kaiser說,可見性工具可以讓用戶深入了解他們在云上運行的確切內容:他們甚至可能不知道自己在運行的服務,直到他們收到賬單。而這些工具還可以發現用戶不確定自己負責的數據,包括開發人員為本應簡短、與任務相關的目的所打開的內容,例如自動點擊器。

參考及來源:

https://threatpost.com/cyber-defense-public-cloud/179342/