Conti勒索哥斯達黎加政府!新總統上任即簽署國家進入緊急狀態法令

由于4月下旬勒索軟件攻擊的影響仍在繼續,哥斯達黎加新總統在周末(5月8日)宣布全國進入緊急狀態。

據當地新聞媒體Amelia Rueda報道,總統羅德里戈·查韋斯·羅伯斯(Rodrigo Chaves Robles)在贏得該國4月4日的選舉后于周日(5月8日)開始了為期四年的總統任期,并于就職當日簽署了緊急狀態法令,這是他的首次正式行動之一。該行政法令部分寫道,哥斯達黎加“遭受網絡犯罪分子和網絡恐怖分子的折磨”,該法令允許“我們的社會將這些攻擊視為犯罪行為”。

使用俄羅斯Conti勒索軟件平臺自稱“unc1756”的人在Conti暗網數據門戶的帖子中聲稱對4月17日的攻擊負責。該帖子表明,到目前為止,97%的被盜數據已被公布,總計超過672GB的信息。

該帖子還指責哥斯達黎加政府沒有支付最初的1000萬美元勒索軟件要求,即將卸任的總統卡洛斯·阿爾瓦拉多表示這是企圖“在過渡時期威脅該國的穩定”。

黑客消息中寫道:“看哥斯達黎加總統政府的決定是不可能不諷刺的……所有這一切都可以通過付錢來避免,你本來可以讓你的國家真正安全,但你會轉向Bid0n(原文如此)和他的追隨者,這個老傻瓜很快就會死去。” 發帖人接著說,這次攻擊的目的是“賺錢”,“未來我一定會用更大的團隊進行更嚴重的攻擊,哥斯達黎加僅僅是一個演示版。”

截至2022年5月9日與哥斯達黎加文件一起發布的消息的屏幕截圖。

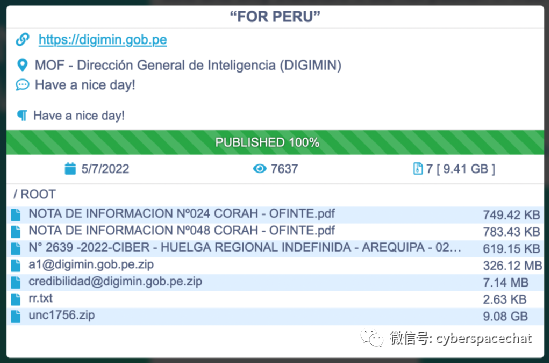

哥斯達黎加襲擊事件發生后不久,從秘魯情報機構獲取的近9.5GB數據被發布到Conti 泄密站點。該轉儲中的一個文件名引用了“unc1756”,但不清楚這兩次攻擊是否是同一個人。

Conti數據門戶上據稱是秘魯情報機構文件的屏幕截圖。

信息安全界的“UNC”一詞有時指的是未分類的威脅活動組織。

5月6日,即哥斯達黎加緊急法令頒布的前兩天,美國國務院宣布懸賞1000萬美元,以獎勵能夠識別和/或定位在Conti組織內擔任“關鍵領導職位”的任何人的信息。額外500 萬美元的獎勵可用于導致任何參與Conti勒索軟件事件的人被捕和/或定罪的信息。

美國國務院發言人周一(當地時間5月9日)告訴 CyberScoop,“美國仍然致力于保護世界各地所有潛在的勒索軟件受害者免受網絡犯罪分子的利用”,并且如果與哥斯達黎加一起提供獎勵。

- “與哥斯達黎加政府聯合宣布這一獎勵表明美國承諾支持其盟友對抗 Conti勒索軟件變種組織的領導人和附屬機構。”——國務院發言人

據FBI稱,自2020年7月在美國首次報告Conti勒索軟件事件以來,與Conti相關的勒索軟件攻擊已導致1,000 多名受害者,截至2022年1月,受害者的賠款估計為 1.5 億美元。

該發言人說:“與哥斯達黎加政府聯合宣布這一獎勵表明美國承諾支持其盟友對抗 Conti勒索軟件變種組織的領導人和附屬機構” ,并指出美國政府正在尋找“其他合作伙伴”愿意為受勒索軟件事件影響的受害企業和組織伸張正義的國家。”

Conti的運作方式與其他勒索軟件組織一樣,核心開發人員小組維護和更新源代碼并運營在線數據門戶,而“附屬機構”則執行攻擊并與開發人員分攤收益。

該組織似乎在俄羅斯內部有著深厚的聯系,但由來自多個國家的人組成。2月25日,也就是俄羅斯入侵烏克蘭后的第二天,該組織網站上發布了一條消息,承諾支持俄羅斯政府。不久之后,一名擁有內部人員訪問權限的烏克蘭研究人員發布了該組織的大量內部數據,揭示了一個高度組織化的結構。該小組經受住了這一事件,并像以前一樣繼續前進。

同樣在上周,美國交通運輸部的管道和危險材料安全管理局提議對Colonial Pipeline 處以986,000美元的罰款,以回應該機構所說的在2020年1月至11月期間檢查期間的幾項聯邦管道安全法規。一些違規行為可能導致該機構在一份聲明中表示,該公司在2021年5 月 DarkSide勒索軟件攻擊之后對其管道的處理。DarkSide和Conti一樣,都與俄羅斯有關。

Colonial Pipeline的一位發言人周一告訴CyberScoop,該機構的通知是“多步驟監管程序的第一步,我們期待與PHMSA合作解決這些問題。” 該發言人表示,公司與政府的協調是“及時、高效和有效的”,并表示公司希望宣布的時機“不會掩蓋行業和政府為應對這些威脅和保護我們的關鍵基礎設施。”

原文鏈接:

https://www.cyberscoop.com/conti-costa-rica-ransomware-peru-unc1756/