北京健康寶被網絡攻擊背后的數據分析

摘要

北京健康寶在4月28日遭遇DDoS攻擊,各保障團隊快速響應、通力合作,將攻擊影響快速消弭。如同戰場,一次攻擊被消除,但只要黑惡勢力還在,下一次攻擊可能已經在路上。為此,我們有必要深度分析一下其背后的攻擊團隊,了解其規模及攻擊手法,做到知彼知己。

通過360Netlab積累的多維度安全威脅數據,我們可以確定這次事件的發起方是我們內部命名為Rippr的團伙,它使用了已經披露過的惡意代碼家族Fbot的作為攻擊武器。如同現實世界的病毒一樣,網絡世界的惡意代碼往往也基于舊有的惡意代碼,不斷地被一批又一批有“惡意目的”的人控制來演進、傳播、利用。此次事件的Fbot變種,最早發現于2月10日,自被發現以來,它們就異常活躍地參與到DDoS攻擊中。截至今日,短短三個月,被跟蹤到的攻擊事件就超過15w次。

本篇技術評論將帶你深潛網絡空間,在貌似平靜的表面之下,看深淵的暗潮涌動。

背景

4月28日,北京市第318場新冠病毒肺炎疫情防控工作新聞發布會召開,會上北京市委宣傳部對外新聞處副處長隗斌表示,“4月28日,北京健康寶使用高峰期遭受網絡攻擊,保障團隊進行及時有效應對,受攻擊期間北京健康寶相關服務未受影響”。

從我們的視野內看到的情況,我們可以確認這是一起典型的網絡拒絕服務攻擊(DDoS攻擊)事件,就是說攻擊者利用大量被入侵的網絡設備,如IOT設備,個人電腦,服務器等,向受害者服務器發送海量的網絡流量,影響其正常服務。用一個通俗點的例子來類比,好比有人控制了100萬個僵尸沖到某個特定的核酸檢測點做檢測,導致該核酸檢測點沒法給真正需要做檢測的人提供服務。

這種攻擊方式,往往都是利用網絡安全領域熟知的“僵尸網絡”,僵尸網絡中大量被控制的機器和設備叫做Bot(肉雞),而控制這些機器、設備的核心主控服務器叫做C2(command and controller)。在組織結構上,黑客從性能,安全,易調度等角度考慮,并不會直接去和這些大量被入侵感染的網絡設備(Bot)一一對話,發送指令,而是會利用C2來統一控制。所有的Bot都和C2通訊,接受C2下發的各種攻擊指令。這樣黑客只需要通過控制一臺或者多臺C2,就可以輕松控制成千上萬的Bot的行為。

對于活躍的僵尸網絡,如果能夠有效地發現和跟蹤C2,甚至進一步能夠實時獲取黑客通過C2發出來的每一條具體的攻擊指令,那么黑客的攻擊活動每一個動作對安全守護方來說都是透明的。正是這個原因,DDoS研究中的C2的發現和跟蹤一直可以算是“皇冠上的明珠”。

Netlab為什么能看到此次攻擊?

360 Netlab的BotMon系統長期專門跟蹤大網上活躍的DDoS攻擊,這次攻擊也被我們的系統第一時間捕獲,并及時分享給相關機構對涉事僵尸網絡做相應處置。

360 Netlab使用逆向分析手段完全掌握僵尸網絡的通信協議后,可以打入僵尸網絡內部,從而監聽其內部通信信息和攻擊指令。在本次安全事件中,我們就捕獲了對應的攻擊指令,從而將受害者和攻擊發起者之間形成了牢固的證據鏈條。

本文我們就從C2的角度對這一安全事件進行分析,要點如下:

- 這次DDoS攻擊通過僵尸網絡發起,該僵尸網絡源自于一個名為Fbot的家族。該家族存活已久,最早由我們在2018年首先發現并公開。

- 此次涉事的僵尸網絡使用3個C2參與了對北京健康寶的攻擊,我們對其有持續跟蹤,截獲了具體的攻擊指令。

- 該僵尸網絡最早于2月10日被發現,最開始有另外3個C2活躍,后經過一次安全團隊聯合反制,舊的被打掉,變為現在的3個新的C2。

- 該僵尸網絡由一個我們內部命名為Rippr的團伙運營,該團伙長期進行DDoS攻擊,我們之前也曾跟蹤到其對外發起的多次大型DDoS攻擊事件。

- 截止到發稿時,全球范圍內本僵尸網絡仍在活躍,且仍在參與針對各種攻擊的目標的DDoS攻擊事件中。

對北京健康寶的攻擊指令

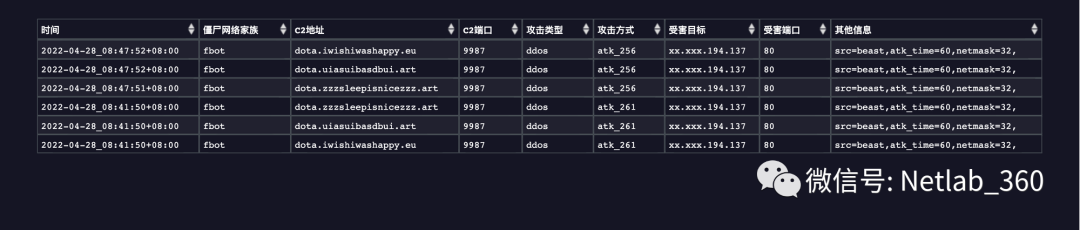

我們的BotMon系統截獲的原始攻擊指令如下:

為了保護被攻擊的目標,我們對上述指令中目標IP做了打碼處理。從攻擊時間上來看,指令發出的時間是28號早上8點41,跟北京衛健委發布的時間能對上;從攻擊方法上來看,使用了我們內部命名為ATK_256,ATK_261的DDoS攻擊方式。

ATK_256,ATK_261是什么攻擊?

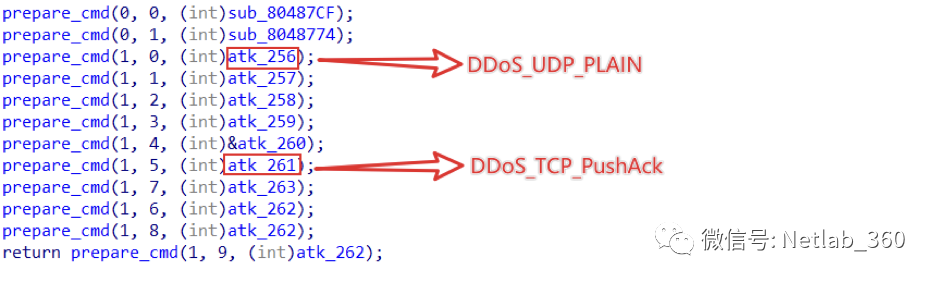

事實上此次涉事的Fbot一共支持8種攻擊方法,ATK_256,ATK_261分別對應UDP_PLAIN ,TCP_PushAck倆種非常經典的DDoS攻擊方式。

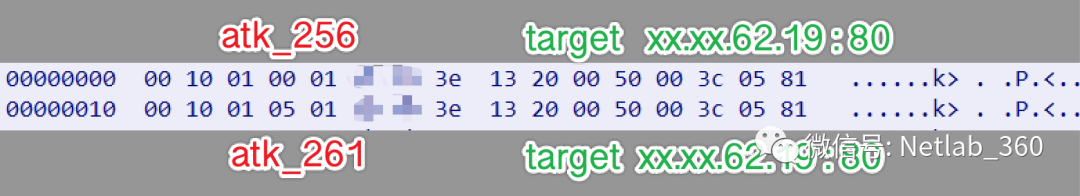

我們在測試環境下,通過技術手段對這倆種攻擊方法進行了模擬,我們向Bot端下發了以下2條攻擊指令: 它們的意思是向測試IP xx.xx.62.19的80端口發起ATK_265,ATK_261攻擊,時長60秒。Bot端在接收到指令后,如我們所料,向測試IP發起了DDoS攻擊。

它們的意思是向測試IP xx.xx.62.19的80端口發起ATK_265,ATK_261攻擊,時長60秒。Bot端在接收到指令后,如我們所料,向測試IP發起了DDoS攻擊。

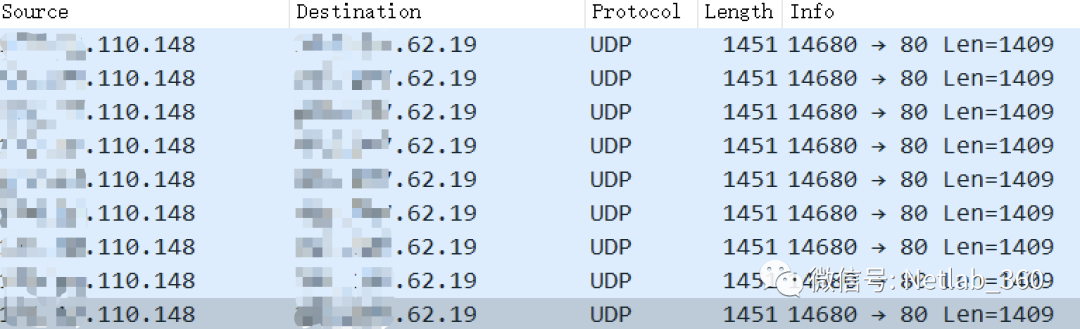

UDP_PLAIN(ATK_256) 攻擊效果如下: TCP_PUSH_ACK(ATK_261) 攻擊的效果如下:

TCP_PUSH_ACK(ATK_261) 攻擊的效果如下:  我們提取了攻擊相關的的特征,同步給有關部門后,經過比對,確定此家族確實參與了對北京健康寶的攻擊。

我們提取了攻擊相關的的特征,同步給有關部門后,經過比對,確定此家族確實參與了對北京健康寶的攻擊。

該僵尸網絡團伙的規模&發展趨勢

上一章節我們回答了,誰參與了攻擊這個問題,馬上另一個問題就擺在我們面前了:“攻擊者有能力造成破壞嗎?”。這就要求度量涉事僵尸網絡的規模。

和我們合作的社區安全伙伴相繼給了我們一些從各自角度看到的實際數字,但是這些數字不方便公開公布,不過我們可以從我們自身的數據出發,對本次涉事僵尸網絡的規模&發展趨勢進行一些評估。

通過PDNS(passive DNS)數據,我們可以直觀地感受到該僵尸網絡家族的歷史變化。

趨勢分析:

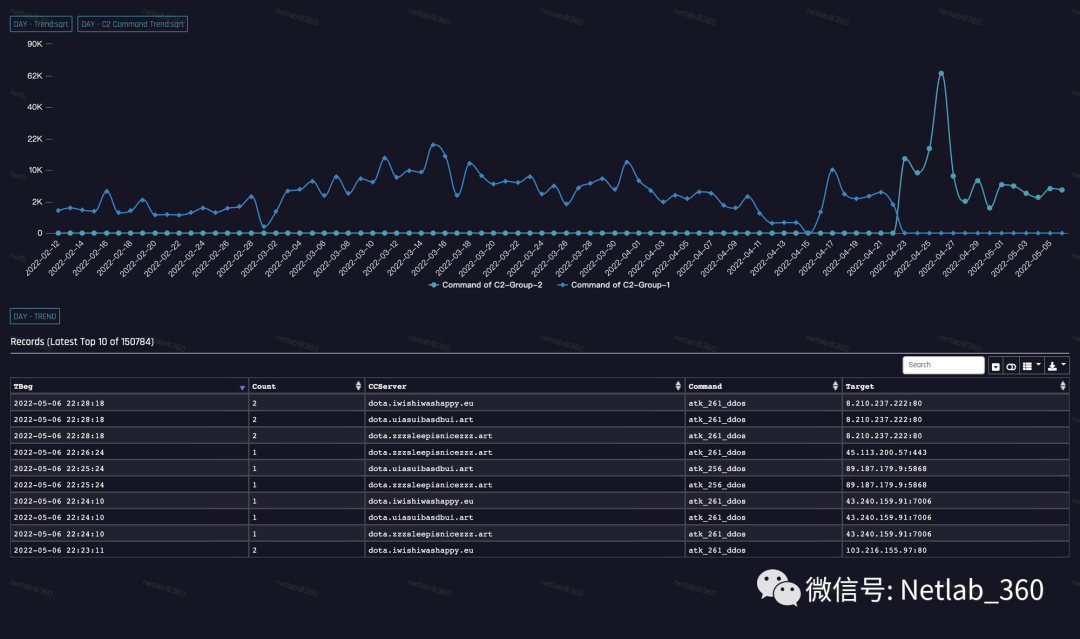

- 2月10日,該團伙域名首次被發現活躍跡象,最開始的3個C2域名(C2-Group-1)為:iwishiwasnormal.ru, ilikefishing.xyz, iranistrash.cc

- 4月14日開始,該家族迅速地繁榮起來,C2的請求量有了明顯的上升

- 4月22日,該家族已有的3個C2域名下線,并同時有3個新的C2域名(C2-Group-2)上線:dota.iwishiwashappy.eu,dota.uiasuibasdbui.art,dota.zzzsleepisnicezzz.art

- 4月28日,該團伙發起了對健康寶的DDoS攻擊

同時,從IP的層面我們也能看到該團伙運營者的“用心程度”,下圖揭露了C2域名遷移過程中對應IP的變遷:

- 通過安全社區的合作我們得知,A國某頭部云服務商的服務曾多次被此家族攻擊,嚴重影響其業務,以至于該服務商利用影響力封禁該家族主控域名(這才導致C2-Group-1 到 C2-Group-2的轉變)這可以變相說明該家族的攻擊能力不容小覷。

- 僵尸網絡傳播過程中,會有流量掃描到我們的機器,因此我們將該家族掃描流量和其他已知規模的僵尸網絡的掃描流量做對比,進而估算該僵尸網絡家族的規模。結論是:峰值上線日活機器應該數以萬計。

- 綜上,我們認為此僵尸網絡團伙有能力對北京健康寶的業務造成有效攻擊。

此次攻擊是否為對我國的定向攻擊?

該僵尸網絡將涉事的3個C2域名通過DNS域名映射到多個IP的方式做負載均衡。目前他們分別解析到18個不同的ip地址,分布在4個國家。基于我們有完備的攻擊跟蹤指令記錄,我們可以從這3個C2的歷史攻擊指令發現一些基本特征:

- 從分發的指令頻度來看,截至今日,被跟蹤到的攻擊事件超過15w次。似乎表明該家族并不介意暴露,缺乏國家級別網絡攻擊的潛伏性。

- 從攻擊目標的角度,當我們把該團伙攻擊目標對應的國家按照時間軸來統計,并映射到地圖上,可以清楚的看到該家族累計攻擊的目標地理分布遍布全球,包括美國、中國、俄羅斯、英國、法國以及歐洲若干國家,這可以表明攻擊者的目的選擇上與地緣政治沒有明確的關聯關系

- 從時間軸上來看,攻擊目標到國別的走勢一直是比較隨機的狀態,不存在持續針對特定國家的攻擊,也不存在特定時間點突然針對特定國家的攻擊

- 從地圖分布上看,中美兩國顏色較深,說明兩國累計被攻擊目標及次數較多,綜合考慮到兩國在互聯網上業務的比重原本就比較大,這里的“看起來多”是一種正常狀況

綜上,以及我們對該家族運營團伙Rippr歷史認識,我們認為它的主要目的是通過對外提供DDoS服務,以及挖礦來盈利,不涉及政治訴求。

背后黑手Rippr

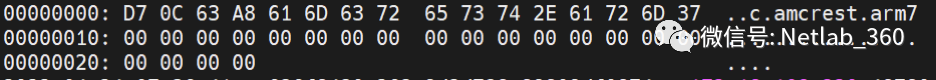

Rippr團伙進入我們的視野已經長達18個月,團伙的名稱源于其長期運營的僵尸網絡ripprbot,2022年2月10日,該團伙使用泄露的Fbot源碼,開始運營Fbot家族,作為一個經驗豐富的團伙,它修改了Fbot的上線特征和加密算法。其中上線特征如下所示,前4字節為magic ,包長36字節: 在經過1個版本的測試之后,Rippr團伙利用其豐富的0DAY/NDAY武器庫幫助Fbot快速擴張,當時活躍的C2是前述的 C2-Group-1。

在經過1個版本的測試之后,Rippr團伙利用其豐富的0DAY/NDAY武器庫幫助Fbot快速擴張,當時活躍的C2是前述的 C2-Group-1。

實際上這3個C2也被Rippr團伙的ripprbot僵尸網絡使用,在Fbot擴張的同時,Rippr并沒有停下攻擊的腳步,我們的BotMon系統監控到Rippr旗下的ripprbot,fbot僵尸網絡對全球知名的重大互聯網站國某云服務商的發起數次大型DDoS攻擊活動。

2022年4月22日,我們從安全社區到到確認,A國某頭部云服務商協同安全社區針對該惡意代碼家族做過一次封堵。可惜這次封禁并沒有對Rippr團伙形成有效的打擊,該團伙發現C2被禁后,快速更新將C2切換到C2-Group-2,即本次攻擊使用的三個C2域名,在極短的時間內恢復了DDoS攻擊的能力。

從他們上線伊始,我們就一直在實時的捕捉他們的指令,上圖是根據他們歷史上發出的15萬+攻擊指令做出的統計。可以看出,該團伙從上線之初就異常活躍,受到反制措施之后 C2-Group-1 到 C2-Group-2 的切換也非常的迅速,攻擊趨勢沒有任何停滯,且在4月26日達到攻擊的一個最高峰。

截至目前為止,本僵尸網絡在全球范圍內依然活躍,預期隨著我們文章的登出,涉及的C2和惡意樣本會被安全社區提取使用,黑客也許會通過再一次更新C2地址來應對。

總結

伴隨信息活動越來越多,網絡空間的安全性也愈發重要。本次健康寶通報抵御了網絡攻擊,引起了百姓的熱切關注,在新媒體上熱度很高。我們認為這也是向公眾宣傳網絡安全的一個窗口。

從國計民生關鍵基礎設施的安全性角度來說,本次攻擊提醒我們,北京健康寶已經毫無疑問應當納入到關鍵基礎設施的范疇。反過來,如果任何原因導致任何地區的健康碼崩潰,當地的抗疫工作毫無疑問會受到遲滯。從這個角度說,我們應該為北京健康寶的提前預案、及時應對、有效保障點贊。

從抵御網絡空間僵尸網絡的控制者和攻擊者角度來說,僵尸網絡是網絡空間里的頑疾,國家執法機關和安全社區已經協作抵御僵尸網絡多年。不僅國內如此,國際也是如此。例如針對本次攻擊者,360公司就協同國家機關處置了對應的惡意控制域名,起到減緩攻擊者發展的作用。但是仍需指出,成本方面這是一場“非對稱戰爭“,防御者投入的精力和成本要遠大于單一攻擊者。除非所有防御者通力合作,否則我們很難將全部攻擊者繩之以法,而只能是相對有限的打擊重點攻擊者,防御重點保護對象。