常見滲透測試靶場

1.DVWA

作為新手,通常第一個聽說的靶場應該就是DVWA,部署簡單安裝完對應版本的PAM(PHP-Apache-MySQL),簡單配置后就可以使用。

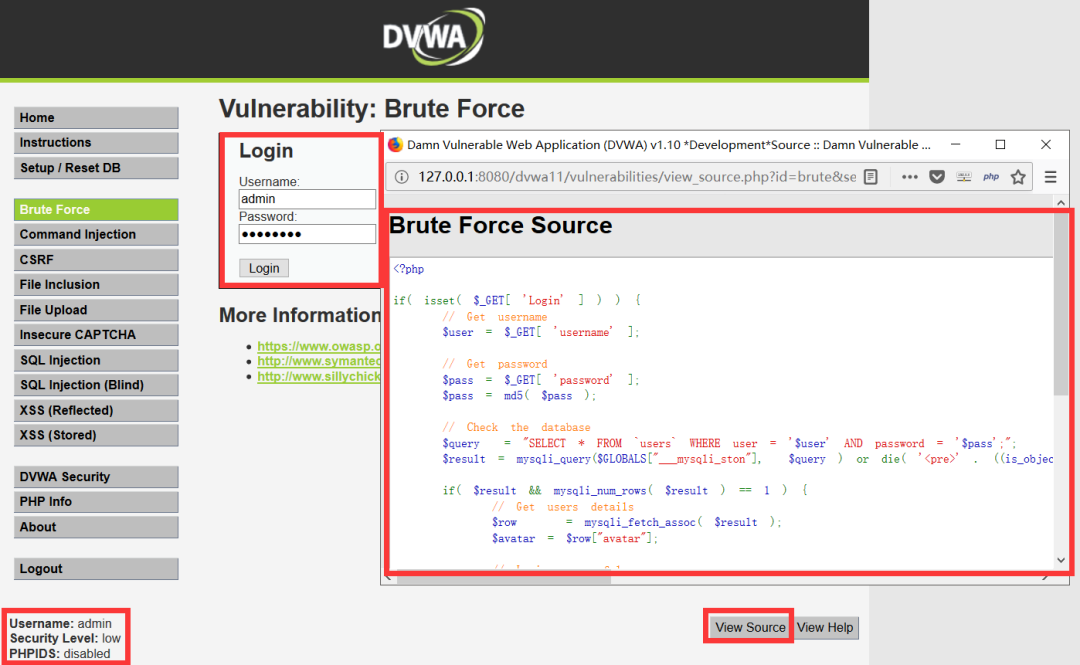

1、DVWA靶場可測試漏洞:暴力破解(Brute Force)、命令注入(Command Injection)、跨站請求偽造(CSRF)、文件包含(File Inclusion)、文件上傳(File Upload)、不安全的驗證碼(Insecure CAPTCHA)、SQL注入(SQL Injection)、SQL盲注(SQL Injection Blind)、反射型跨站腳本攻擊(XSS Reflected)、存儲型跨站腳本攻擊(XSS Stored)

2、包含了眾多常見的Web漏洞,頁面十分精簡,將各種不同業務環境下的漏洞,抽象出來總結成一個集成靶場,使用起來也很方便,并且每個漏洞頁面都可以查看目前的源碼,在一定程度上可以提升、熟練代碼的審計能力。

3、靶場包含四個等級從易到難分別為:Low、Medium、High、Impossible。

下圖標出的分別為上述所說的漏洞頁面、查看源碼功能、漏洞等級。

總結:環境安裝簡單、網上可查詢資料多、可直接查看源碼學習方便、不同等級梯度更加有利于掌握漏洞,作為新手學習和了解常見web漏洞非常合適,在平時寫程序也是可以借鑒相關部分的代碼。但只有php語言相關漏洞,只包含了常見web漏洞。

2、OWASP Broken Web Applications Project

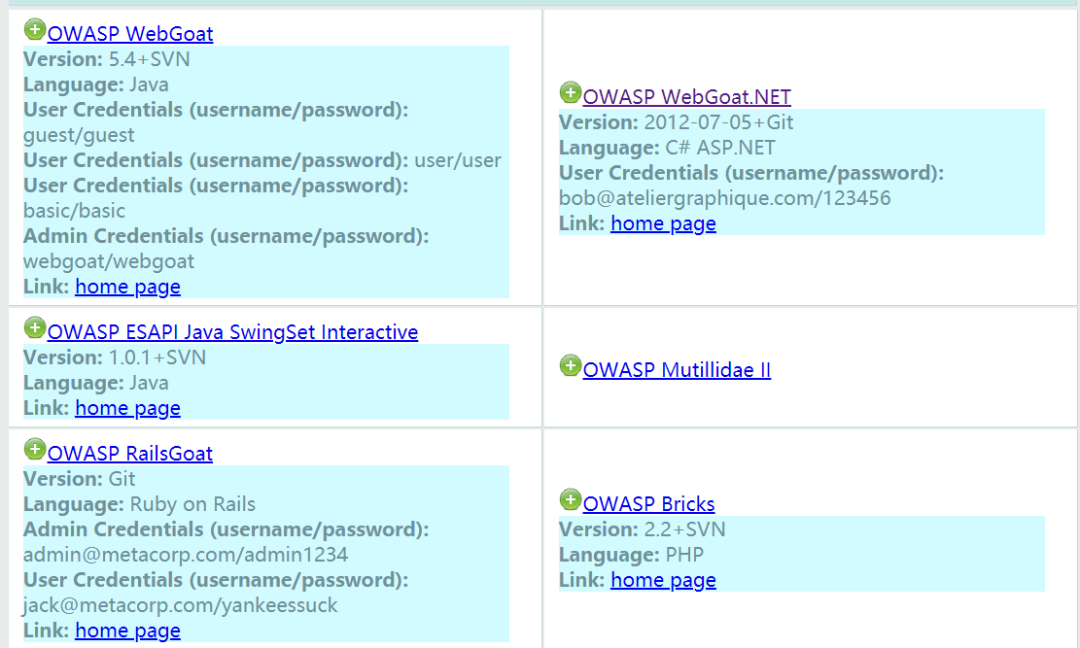

靶場在官網下載后可以直接在vm中打開,使用root owaspbwa 登入就會返回靶場地址,直接可以訪問靶場。

靶場由OWASP專門為Web安全研究者和初學者開發的一個靶場,包含了大量存在已知安全漏洞的訓練實驗環境和真實Web應用程序

所包含的環境非常多,相對DVWA來說更貼近實戰,靶場不僅有專門設計的web漏洞應用場景 ,還包含了部分常見的開源web應用程序,相對dvwa不僅有PHP,也還有Jsp、Asp、Python等動態腳本語言環境,而且包含的漏洞種類也非常的豐富,除了常見的web漏洞外,還包含了訪問控制、線程安全、操作隱藏字段、操縱參數、弱會話cookie、web服務、Open Authentication失效、危險的HTML注釋等,非常適合學習和實踐。

點擊”+“可以看到對應模塊的一些信息,如下圖。

總結:安裝簡單,環境豐富,覆蓋漏洞種類多,貼近真實環境,適合實踐學習。dvwa適合了解漏洞和簡單的漏洞利用,owaspbwa則就更貼近實際的復雜的業務環境。唯一遺憾的就是很早開始就沒更新了,現在下載到的還是老版本,并沒有對新漏洞收集太多。

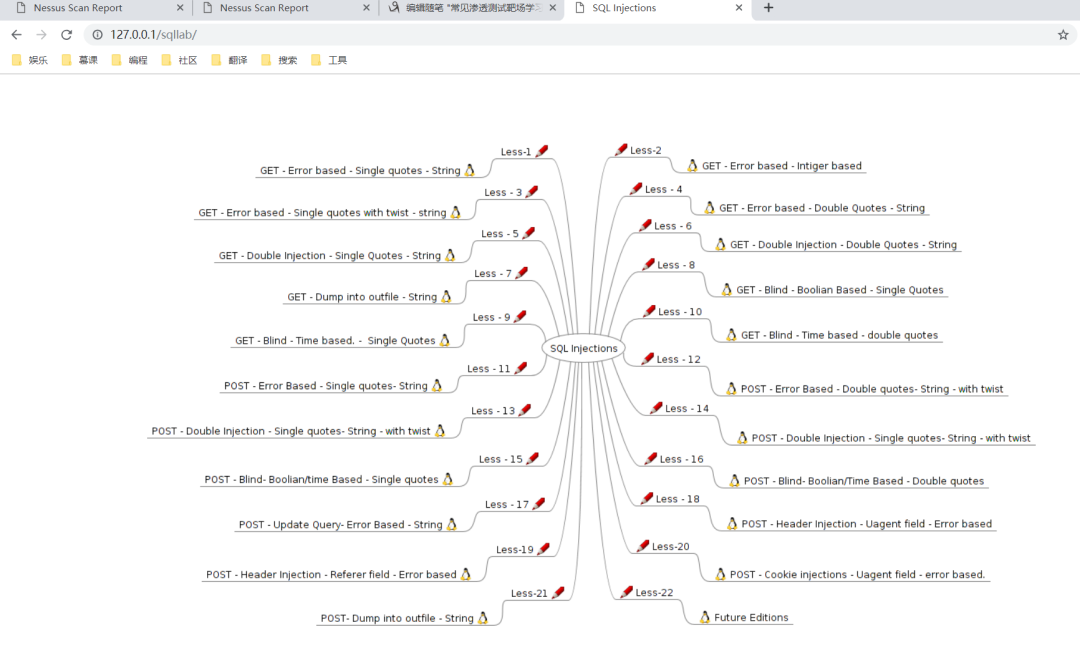

3、sqli-labs

sqli-labs包含了大多數的sql注入類型,以一種闖關模式,對于sql注入進行漏洞進行利用。靶場漏洞類型單一,但是對sql注入類漏洞利用包含的很全。安裝復雜度與dvwa差不多,安裝簡單。

4、VulHub

Vulhub是一個基于docker和docker-compose的漏洞環境集合,進入對應目錄并執行一條語句即可啟動一個全新的漏洞環境,讓漏洞復現變得更加簡單,讓安全研究者更加專注于漏洞原理本身。

自己搭建環境的時候,因為linux各種版本的問題,失敗了很多次,一鍵安裝基本 沒用,手動安裝過程也挺復雜,但是最后重新安裝一個純凈的linux后,安裝成功。于是按照步驟,啟動了一個phpxxe的docker,測試后發現安裝沒有問題。

除了安裝過程花了不少時間,但是使用起來十分舒服。不同的環境也只需要執行一條命令就可以順利搭建好環境。在安裝過程中知道這是一個開源的漏洞環境項目,包含了很多不同的環境,是owaspbwa以后,漏洞種類多,環境豐富的一個靶場,并且收集的漏洞也比較新,適合作為一個長期的學習、實戰靶場。相比其他靶場,不需要關心web服務器版本、下載和安裝,只需要安裝一個docker就可以順利的運行各種漏洞環境。