細節公開 | Active Directory Domain Services權限提升漏洞

0x01

漏洞狀態

漏洞細節 漏洞POC 漏洞EXP 在野利用 可提供 可提供 未發現 未發現 |

360漏洞云已成功復現Active Directory Domain Services 權限提升漏洞,并可提供關于此漏洞漏洞POC及漏洞細節分析報告,360漏洞云情報用戶可在漏洞云情報平臺(https://loudongyun.#/)下載使用。

0x02

漏洞描述

2022年5月, 微軟發布了安全更新,修復了包括Active Directory Domain Services 權限提升漏洞(CVE-2022-26963 )在內的75個安全漏洞,360漏洞云已經在第一時間發布安全動態。

近日,360漏洞云監測該漏洞的細節及PoC已在互聯網公開。當Active Directory證書服務在域上運行時,經過身份驗證的攻擊者可以在證書請求中包含特制的數據,然后從Active Directory證書服務中獲取允許提升權限的證書,并將域中普通用戶權限提升為域管理員權限。鑒于Active Directory使用廣泛,并且此漏洞等級為高危,建議客戶盡快進行資產風險自查,及時升級至安全版本。

Active Directory特權提升漏洞 漏洞編號 CVE-2022-26923 漏洞類型 權限提升 漏洞等級 高危 公開狀態 已公開 在野利用 未發現 漏洞描述 該漏洞的存在是由于應用程序沒有正確地對 Active Directory 域服務施加安全限制,當Active Directory證書服務在域上運行時,經過身份驗證的攻擊者可以在證書請求中包含特制的數據,然后從Active Directory證書服務中獲取允許提升權限的證書,并將域中普通用戶權限提升為域管理員權限。該漏洞技術細節已公開。 |

0x03

漏洞等級

高危(8.8)

0x04

影響版本

Windows Server 2012 R2 (Server Core installation)

Windows Server 2012 R2

Windows RT 8.1

Windows 8.1 for x64-based systems

Windows 8.1 for 32-bit systems

Windows Server 2016 (Server Core installation)

Windows Server 2016

Windows 10 Version 1607 for x64-based Systems

Windows 10 Version 1607 for 32-bit Systems

Windows 10 for x64-based Systems

Windows 10 for 32-bit Systems

Windows 10 Version 21H2 for x64-based Systems

Windows 10 Version 21H2 for ARM64-based Systems

Windows 10 Version 21H2 for 32-bit Systems

Windows 11 for ARM64-based Systems

Windows 11 for x64-based Systems

Windows Server, version 20H2 (Server Core Installation)

Windows 10 Version 20H2 for ARM64-based Systems

Windows 10 Version 20H2 for 32-bit Systems

Windows 10 Version 20H2 for x64-based Systems

Windows Server 2022 (Server Core installation)

Windows Server 2022

Windows 10 Version 21H1 for 32-bit Systems

Windows 10 Version 21H1 for ARM64-based Systems

Windows 10 Version 21H1 for x64-based Systems

Windows 10 Version 1909 for ARM64-based Systems

Windows 10 Version 1909 for x64-based Systems

Windows 10 Version 1909 for 32-bit Systems

Windows Server 2019 (Server Core installation)

Windows Server 2019

Windows 10 Version 1809 for ARM64-based Systems

Windows 10 Version 1809 for x64-based Systems

Windows 10 Version 1809 for 32-bit Systems

0x05

漏洞復現

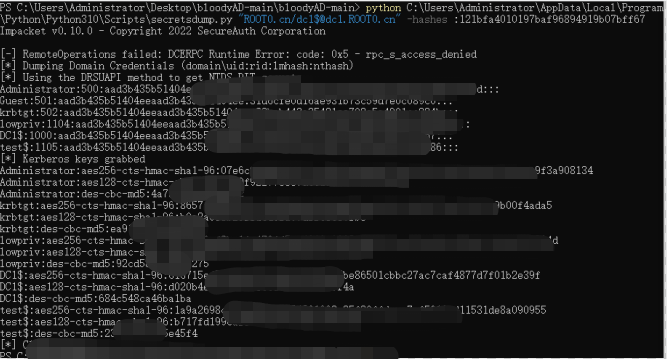

2022年5月14日,360漏洞云安全專家已復現上述漏洞,演示如下:

CVE-2022-26923

完整POC代碼及漏洞詳情分析報告已在360漏洞云情報平臺(https://loudongyun.#/)發布,360漏洞云情報平臺用戶可通過平臺下載進行安全自檢。

0x06

修復建議

正式防護方案

廠商已發布補丁修復漏洞,用戶請盡快安裝升級補丁。

下載鏈接:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2022-26923

與此同時,請做好資產自查以及預防工作,以免遭受黑客攻擊。

0x07

時間軸

2022-05-11

微軟發布安全公告,修復Active Directory特權提升漏洞在內的75個安全漏洞。

2022-05-16

360漏洞云發布Active Directory特權提升漏洞詳情安全動態。