13款Linux比較實用的工具

本文介紹幾款Linux比較實用的工具,希望有所幫助。

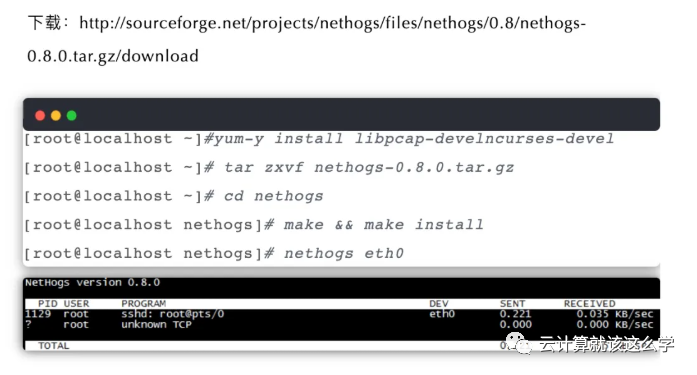

1、查看進程占用帶寬情況-Nethogs

Nethogs 是一個終端下的網絡流量監控工具可以直觀的顯示每個進程占用的帶寬。

2、硬盤讀取性能測試-IOZone

IOZone是一款Linux文件系統性能測試工具 可以測試不同的操作系統中文件系統的讀寫性能。

下載:http://www.iozone.org/src/current/

[root]# tar xvf iozone3_420.tar [root]# cd iozone3_420/src/current/ [root]# make linux [root]# ./iozone -a -n 512m -g 16g -i 0 -i 1 -i 5 -f /mnt/iozone -Rb ./iozone.xls

-a使用全自動模式

-n為自動模式設置最小文件大小(Kbytes)

-g設置自動模式可使用的最大文件大小Kbytes

-i用來指定運行哪個測試

-f指定測試文件的名字完成后自動刪除

-R產生Excel到標準輸出

-b指定輸出到指定文件上

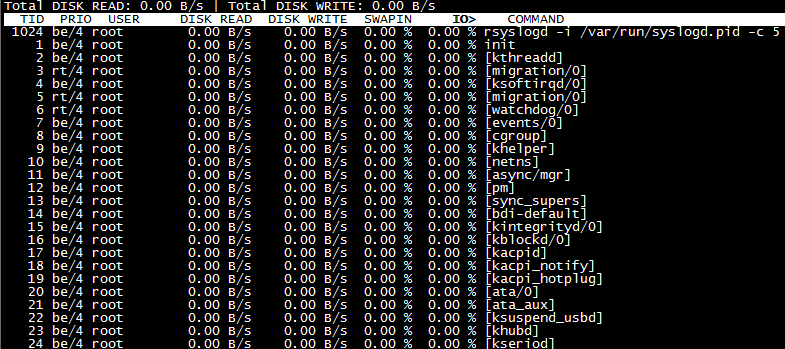

3、實時監控磁盤IO-IOTop

IOTop命令是專門顯示硬盤IO的命令,界面風格類似top命令。

yum -y install iotop

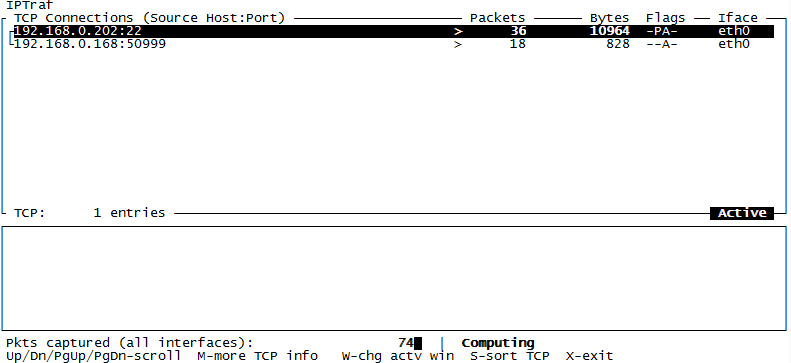

4、網絡流量監控

IPtrafIPtraf是一個運行在Linux下的簡單的網絡狀況分析工具。

yum -y install iptraf

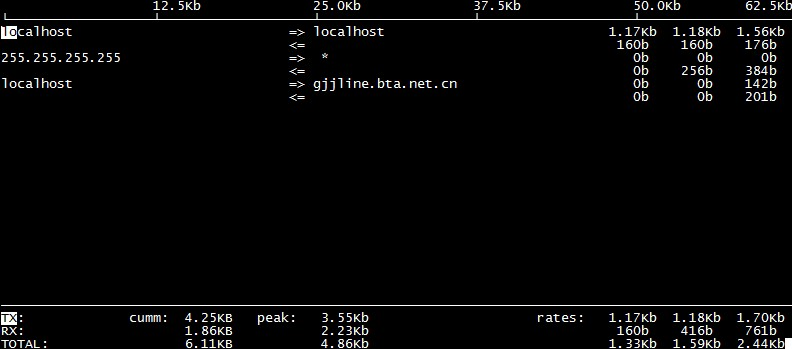

5、網絡流量監控-IFTop

iftop是類似于linux下面top的實時流量監控工具。比iptraf直觀些。

下載:http://www.ex-parrot.com/~pdw/iftop/

[root@localhost ~]# tar zxvf iftop-0.17.tar.gz [root@localhost ~]# cd iftop-0.17 [root@localhost iftop-0.17]# ./configure [root@localhost iftop-0.17]# make && make install [root@localhost iftop-0.17]# iftop [root@localhost iftop-0.17]# iftop -i eth0#指定監控網卡接口

TX:發送流量

RX:接收流量

TOTAL:總流量

Cumm:運行iftop到目前時間的總流量

peak:流量峰值

rates:分別表示過去 2s 10s 40s 的平均流量

6、進程實時監控-HTop

HTop是一個 Linux 下的交互式的進程瀏覽器可以用來替換Linux下的top命令。

rpm -ivh http://pkgs.repoforge.org/rpmforge-release/rpmforge-release-0.5.2-2.el6.rf.x86_64.rpm(安裝第三方YUM源) yum -y install htop

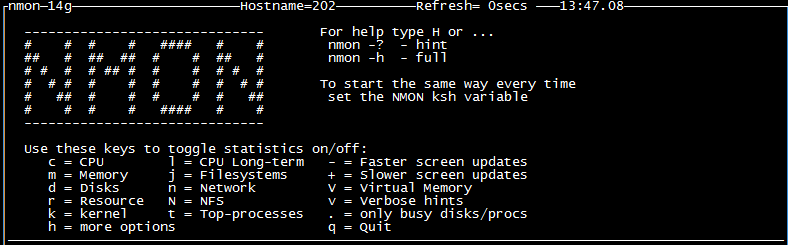

7、系統資源監控-NMON

NMON是一種在AIX與各種Linux操作系統上廣泛使用的監控與分析工具

下載:http://sourceforge.jp/projects/sfnet_nmon/releases/

chmod +x nmon_x86_64_rhel6 mv nmon_x86_64_rhel6 /usr/sbin/nmon [root@localhost ~]# nmon

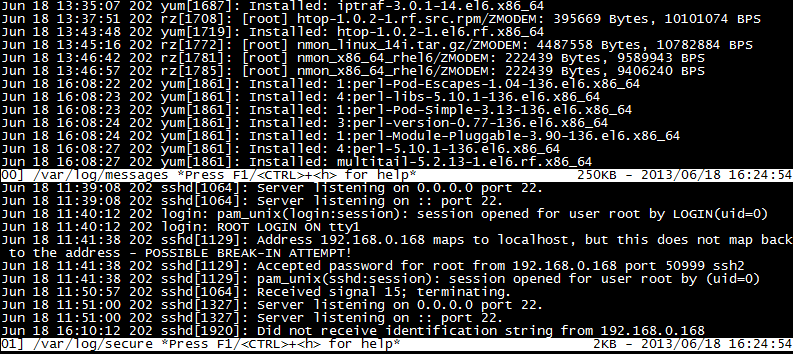

8、監控多個日志-MultiTail

MultiTail是在控制臺打開多個窗口用來實現同時監控多個日志文檔、類似tail命令的功能的軟件。

rpm -ivh http://pkgs.repoforge.org/rpmforge-release/rpmforge-release-0.5.2-2.el6.rf.x86_64.rpm (安裝第三方YUM源) yum -y installmultitail multitail -e "fail" /var/log/secure #篩選關鍵字進行監控 multitail -l "ping baidu.com" #監控后面的命令-l將要執行的命令 multitail -i /var/log/messages -i /var/log/secure #-i指定一個文件名

9、SSH暴力破解防護-Fail2ban

Fail2ban可以監視你的系統日志然后匹配日志的錯誤信息正則式匹配執行相應的屏蔽動作一般情況下是調用防火墻屏蔽

下載:http://www.fail2ban.org/wiki/index.php/Downloads

[root]# cd fail2ban-0.8.11 [root]# python setup.py install [root]# cd files/ [root]# cp ./redhat-initd /etc/init.d/fail2ban [root@localhost files]# service fail2ban start [root]# chkconfig --add fail2ban [root]# chkconfig fail2ban on

注:需要配置iptables實用,如果重啟iptables了也要重啟fail2ban,因為fail2ban的原理是調用iptables實時阻擋外界的攻擊。

grep -v "^#" /etc/fail2ban/jail.conf | grep -v "^$" [DEFAULT] ignoreip = 127.0.0.1/8 #忽略本機IP bantime= 600 #符合規則后封鎖時間 findtime= 600 #在多長時間內符合規則執行封鎖如600秒達到3次則執行 maxretry = #最大嘗試次數 backend = auto #日志修改檢測日志gamin、polling和auto這三種 usedns = warn [ssh-iptables] enabled= true #默認是禁用false filter = sshd action = iptables[name=SSH, port=ssh, protocol=tcp] # sendmail-whois[name=SSH,dest=收件人郵箱, sender=發件人郵箱, sendername="Fail2Ban"] logpath= /var/log/sshd.log #響應的錯誤日志一般在/var/log/secure maxretry = 5 #嘗試錯誤次數覆蓋全局中的maxretry

注:默認所有的應用防護都是關閉的,需要我們手動開啟。fail2ban.conf文件是日志信息,jail.conf文件是保護的具體服務和動作配置信息。

[root]# touch /var/log/sshd.log [root]# service fail2ban restart [root]# fail2ban-client status#查看監控已經開啟 Status |- Number of jail:1 `- Jail list: ssh-iptables iptables -L iptables過濾表有fail2ban一條規則 fail2ban-SSHtcp--anywhere anywheretcp dpt:ssh

10、連接會話終端持續化-Tmux

Tmux是一個優秀的終端復用軟件類似GNU Screen比Screen更加方面、靈活和高效。為了確保連接SSH時掉線不影響任務運行。

rpm -ivh http://pkgs.repoforge.org/rpmforge-release/rpmforge-release-0.5.2-2.el6.rf.x86_64.rpm(安裝第三方YUM源)

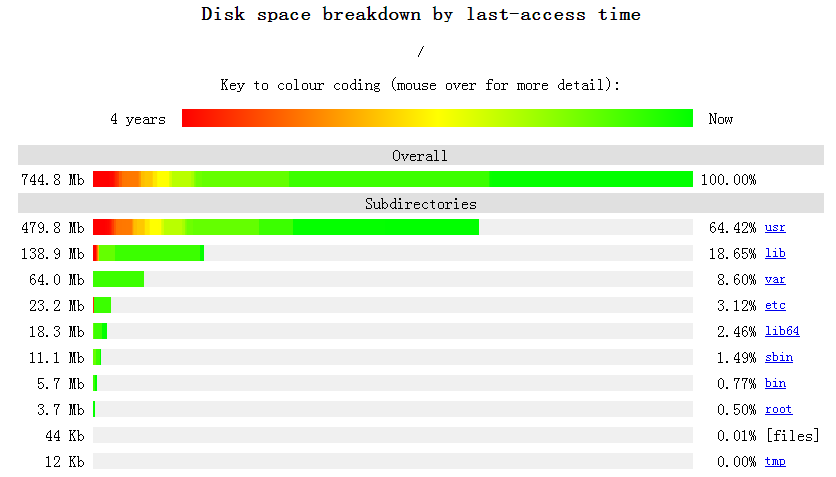

11、頁面顯示磁盤空間使用情況-Agedu

下載:http://www.chiark.greenend.org.uk/~sgtatham/agedu/

tar zxvf agedu-r9723.tar.gz cd agedu-r9723 ./configure make && make install agedu -s /#-s掃描 agedu -w --address 192.168.0.10:80#-w輸入一個網頁鏈接 agedu -w --address 192.168.0.108080 --auth none#--auth關閉認證如果不加端口號會生成一個隨機的用瀏覽器訪問

12、安全掃描工具-NMap

NMap是Linux下的網絡連接掃描和嗅探工具包用來掃描網上電腦開放的網絡連接端。

下載:http://nmap.org/download.html

tar jxvf nmap-6.40.tar.bz2 ./configure make && make install [root]# nmap 192.168.0.10 #獲取基本信息 [root]# nmap -O 192.168.0.10 #獲取系統版本信息 [root]# nmap -A 192.168.0.10 #獲取系統綜合信息 [root]# nmap 192.168.0.0/24#獲取一個網段工作設備基本信息 -sSTCP掃描 -sV系統版本檢測

13、Web壓力測試-Httperf

Httperf比ab更強大,能測試出web服務能承載的最大服務量及發現潛在問題;比如:內存使用、穩定性。最大優勢:可以指定規律進行壓力測試,模擬真實環境。

下載:http://code.google.com/p/httperf/downloads/list

[root]# tar zxvf httperf-0.9.0.tar.gz [root]# cd httperf-0.9.0 [root]# ./configure [root]# make && make install [root]# httperf --hog --server=192.168.0.202 --uri=/index.html --num-conns= 10000 --wsess=10,10,0.1

參數說明:

--hog:讓httperf盡可能多產生連接,httperf會根據硬件配置,有規律的產生訪問連接

--num-conns:連接數量,總發起10000請求

--wsess:用戶打開網頁時間規律模擬,第一個10表示產生10個會話連接,第二個10表示每個會話連接進行10次請求,0.1表示每個會話連接請求之間的間隔時間/s