Talon Cyber Security:面向企業的安全瀏覽器

RSAConference2022將于舊金山時間6月6日召開。大會的Innovation Sandbox(沙盒)大賽作為“安全圈的奧斯卡”,每年都備受矚目,成為全球網絡安全行業技術創新和投資的風向標。

前不久,RSA官方宣布了最終入選創新沙盒的十強初創公司:Araali Networks、BastionZero、Cado Security、Cycode、Dasera、Lightspin、Neosec、Sevco Security、Talon Cyber Security和Torq。

綠盟君將通過背景介紹、產品特點、點評分析等,帶大家了解入圍的十強廠商。今天,我們要介紹的是廠商是:Talon Cyber Security。

一、公司簡介

Talon Cyber Security(以下簡稱Talon)是為分布式勞動力(遠程辦公)提供網絡安全解決方案的提供商。作為下一代解決方案提供商,Talon旨在抵御分布式工作帶來的新型威脅[1]。

圖1 Talon Cyber Security聯合創始人Ohad Bobrov(左)和Ofer Ben-Noon(右)

Talon有兩位已知的創始人(見上圖1[2]),其中一位Ohad Bobrov同時也是Lacoon Mobile Security公司的創始人和CTO,而另一位Ofer Ben-Noon曾擔任以色列網絡情報單位8200的上尉,并且是兩個以色列國防獎獲獎項目的團隊成員[1]。然而,除了兩位創始人外,我們未能找到其它關于公司雇員人數、崗位構成、市場營收等情況的詳細信息。截至本文發布時,Talon已經過兩輪融資,總額4300萬美元[1]。

Talon的主打產品是一款面向企業的安全瀏覽器TalonWork。產品宣稱“通過提供全面的安全性、簡單的部署和無摩擦的用戶體驗(UX)來保護企業工作環境。可以在任何地方工作,也支持在自帶設備(BYOD)上工作,而無需進行嚴格的設備管理或復雜而昂貴的網絡控制”[3]。

此外,Talon也提供一些關于零信任和自帶設備的安全產品。

二、產品背景

實際上,針對瀏覽器的攻擊在過去幾十年間一直都很活躍。在數量龐大的漏洞洗禮之下,瀏覽器隔離技術應運而生。早在2017年,遠程瀏覽器技術就被列入Gartner頂級安全技術之一[4]。瀏覽器隔離通常利用虛擬化或容器化技術將用戶的Web瀏覽活動與端點設備隔離,借此顯著減少惡意鏈接和文件的攻擊面[5]。其中,遠程瀏覽器隔離將瀏覽活動從最終用戶設備隔離到遠程服務器,該服務器可以在公司內部部署(但不連接到公司的正規IT基礎設施),也可以作為基于云的服務交付[6]。

2018年,Gartner Research的一份名為“遠程瀏覽器隔離的創新洞察”的研究報告就針對當時的瀏覽器隔離(RBI)技術進行了較為完善的調研[7]。報告指出,“公共互聯網是一個充滿攻擊的污水池,其中許多攻擊都是通過瀏覽網頁或單擊電子郵件中的URL等日常行為投遞到企業用戶。攻擊者很容易繞過預防性控制,例如基于簽名的惡意軟件掃描、防火墻、安全Web網關(SWG)等。基于瀏覽器的攻擊是攻擊者針對合法用戶的主要威脅載體,易受攻擊的Web瀏覽器和插件是一個容易攻擊的目標。無論我們認為自己在修補和阻止攻擊方面有多好”。參考這份報告中給出的、改編自卡巴斯基實驗室的圖表(見下圖2),可見對瀏覽器的漏洞利用占到了網絡攻擊的42.6%。

圖2 網絡攻擊中所使用的漏洞分布

2020年,另一份研究報告[8]對遠程瀏覽器隔離做出了很高的評價,認為“到2022年,隔離高風險互聯網瀏覽和電子郵件URL訪問的組織所受到的危及最終用戶系統的攻擊將減少70%。值得注意的是,遠程瀏覽器隔離可以阻止勒索軟件攻擊,阻止它們加密用戶設備上或企業共享存儲中的文件,因為這兩者都不能通過遠程瀏覽器會話直接訪問”。

除上述的研究背景外,常規的瀏覽器隔離技術(不論本地還是遠程)主要都是針對瀏覽器漏洞利用的防護措施,而對于其它與瀏覽器相關的安全需求(身份和設備認證、授權、審計、數據防泄漏等等)并沒有特別關注。

TalonWork就在這樣的背景下誕生了。

三、功能特點

想必大家最關心的還是TalonWork具體進行了哪些方面的安全加固,但作為一家2021年才成立的初創公司,目前關于技術實現細節的資料仍然非常少。結合官網頁面上的描述和產品白皮書,這些加固項大致整理如下。

01瀏覽器基礎設施加固

作為一個瀏覽器安全方案,首先需要解決的就是針對瀏覽器的各種漏洞攻擊。目前看來,TalonWork在防范對瀏覽器攻擊方面的主要工作包括:

瀏覽器隔離

即將瀏覽器運行環境與本地系統環境隔離,以防范各類來自本地惡意程序或其它威脅主體的攻擊。雖然缺少具體隔離方案實現的細節,但由于TalonWork支持諸多運行環境,我們略微傾向于相信它是基于某種沙箱方案實現的(而不是靠虛擬化或容器化等)。

瀏覽器安全配置

直觀理解,大概是指加強諸如本地緩存、Cookie、記住密碼、瀏覽歷史、SSL/TLS配置、XSS篩選器等原始瀏覽器本身就具備的安全配置功能。從官網白皮書看來,TalonWork可能在此基礎上嵌入了更多安全選項,但具體有哪些選項還不得而知。

對渲染引擎的加固

大概是指針對各類瀏覽器漏洞攻擊的安全加固,但考慮到已公開漏洞按理說可以直接適用原始瀏覽器更新補丁,此項功能可能是額外的、不針對特定漏洞的加固措施。此外,TalonWork還宣稱可以阻止“攻擊者經常用來操控瀏覽器的各種技術”,包括開發人員工具,惡意JavaScript、遠程訪問、瀏覽器調試等,以確保企業安全策略不被繞過。

數據篡改和泄露防護

這部分功能在官方文檔中的描述相對較多。具體來說,TalonWork首先對本地存儲的數據進行了加密。我們猜測這有可能是和瀏覽器隔離方案同步進行的,即針對被隔離的運行環境整體進行文件系統透明加密,但也不排除其它實現方式的可能性。其它在常規DLP方案中常見的功能,包括對打印、截屏、剪貼板操作等進行限制的功能也包含在該產品的白皮書介紹中。

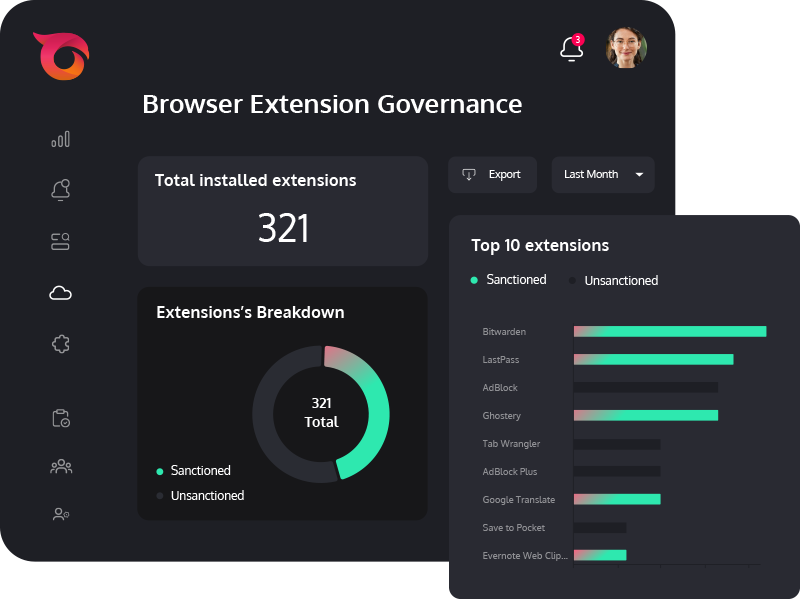

瀏覽器擴展控制

即限制和管理瀏覽器上的擴展程序。比起一刀切地禁止所有瀏覽器擴展程序,這種方法應該能夠更好地適配各種架構的SaaS業務,并且提高用戶體驗。官方網站上給出了一張關于瀏覽器擴展程序管理的界面概念圖(見下圖3)。

圖3 官方網站上關于瀏覽器擴展程序管理的界面概念圖

傳輸安全

從宣傳材料看來,TalonWork可能通過某種方式提高了中間人攻擊的難度。參考近年來對瀏覽器MITM攻擊的成功案例,推測TalonWork可能使用了獨立的SSL/TLS實現和獨立的證書存儲&驗證機制。此外,TalonWork還宣稱提供了一個可以直接在瀏覽器中使用的安全Web網關,支持對上傳和下載的文件進行掃描,對URL進行過濾,記錄網絡日志并可視化呈現等。關于這個安全Web網關的具體實現方式(本地代理、云服務,還是其它架構)尚無詳細資料。

02訪問控制和集中管控

統一設備認證和管控

TalonWork提供一項“零信任”功能,但參考官網白皮書,該功能是指“可以配置SaaS僅允許TalonWork訪問”,可能和一般意義上理解的零信任網絡架構不太一樣。但目前看來,TalonWork應該能夠對用戶設備進行認證和授權,也支持進行遠程鎖定和數據擦除,以滿足企業對終端設備(包括用戶自帶設備)的集中管控需求。

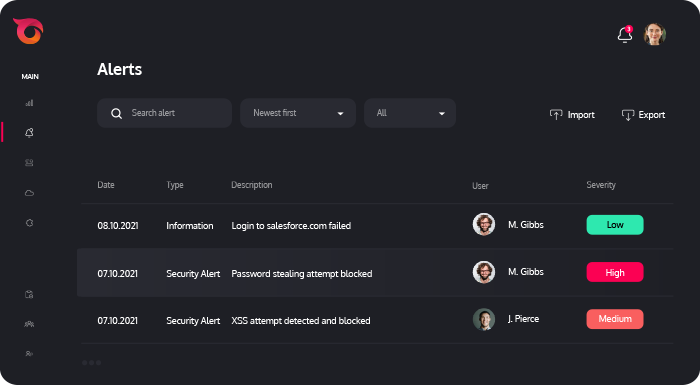

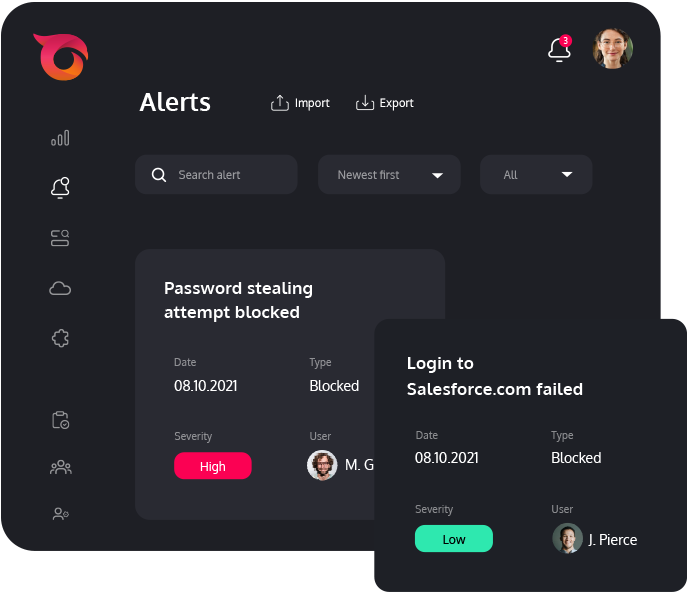

統一授權和審計

TalonWork宣稱其支持精確到具體SaaS功能的訪問控制策略。由于SaaS服務可以被限制只有通過TalonWork瀏覽器才能訪問它,TalonWork理應可以在這個過程中完整記錄所有的用戶操作行為,并聲稱可以利用這一點來滿足藍隊取證、識別影子IT*,以及其它相關需求。官方網站上給出了兩張關于瀏覽器端行為管控的界面概念圖(見下圖4)。

圖4 官方網站上關于瀏覽器端行為管控的界面概念圖*2

不得不說,如果真的能夠確保所有訪問網站的用戶行為都是可識別、可審計的,那么這個訪問控制和審計的粒度會遠遠超過大部分通過審計網絡流量和服務端活動實現的傳統方案。但是,SaaS應用中的功能往往非常復雜多樣,要通過外部的訪問控制策略來限制用戶對SaaS的訪問,據我們所知目前大部分WAF在實際部署過程中都心有余而力不足。而TalonWork的現有資料似乎都沒有提及其具體通過何種方式來生成如此細粒度的訪問控制策略,這一點可能需要等待更多技術細節披露后再進行分析。

注:“影子IT”通常泛指各種未經企業IT部門批準的、業務部門自行引入的IT軟硬件解決方案。

03部署和兼容性

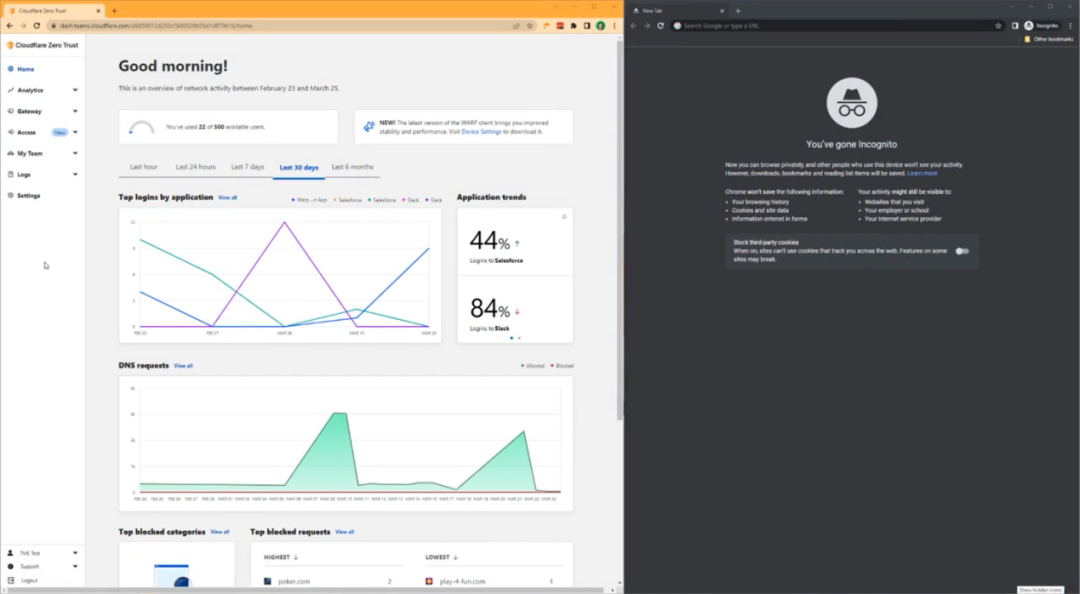

本地部署

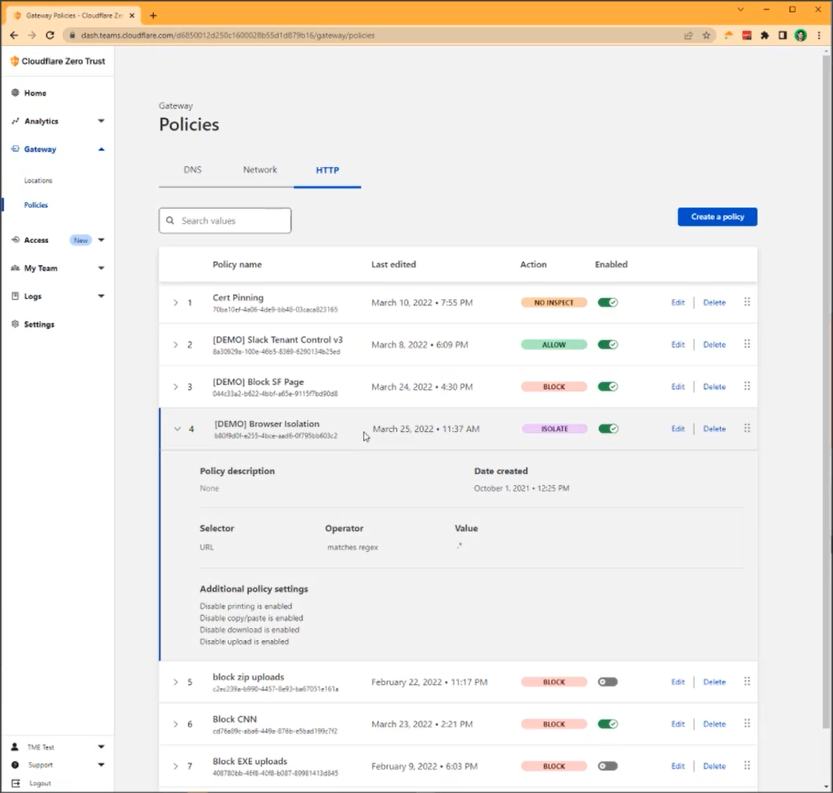

雖然宣傳材料中沒有明確指出,但諸多碎片信息表明TalonWork是部署在用戶本地終端上面的。如果說TalonWork相比于現有的RBI方案最突出的優勢,應該就是用戶體驗了。作為一個對比,我們可以參考知名公司Cloudflare的零信任RBI方案,從官網宣傳視頻[9]可見,各種訪問控制功能也應有盡有(見下圖5)。

圖5 Cloudflare的零信任RBI方案宣傳材料

參考研究報告[7]中所指出的RBI技術存在的局限,例如:對Linux服務器上無法運行的瀏覽器(IE、Safari等)兼容性不足、遠程渲染的視頻傳輸性能低下,以及難以運行涉及本地瀏覽器上下文的應用程序(如定位服務)等。如果TalonWork是在本地設備上運行,那么上述問題理應不難解決。本地隔離方案可能被認為不如遠程瀏覽器隔離技術更加安全(相比之下更容易遭受本地惡意程序或勒索軟件等攻擊),但確實可以一站式地解決大量性能和兼容性問題。

其它兼容性問題

從官網宣傳頁看來,TalonWork是基于Chromium實現的,而后者是一款家喻戶曉的開源瀏覽器項目,足以支撐絕大多數場景的兼容性。然而,二次開發軟件的更新通常是一個難題。由于對原始項目的代碼進行了修改,二次開發項目可能難以直接適用原始項目的代碼提交,而難以保持良好的更新頻率。Talon官網宣稱“可確保高性能、定期更新和原生用戶體驗”,但并沒有具體說明是如何實現,這一點仍有待觀察。此外,TalonWork白皮書中還宣稱包含對嵌入式VPN和多因素認證(MFA)的支持,但由于缺少具體實現的相關介紹,我們尚不能了解這些功能的全貌。

四、總結

相比于其它常規的堡壘機、4A或零信任方案,TalonWork在安全防護功能上似乎并沒有什么特別突出的表現。包括對本地環境的安全管控、各種訪問控制和審計等,傳統方案按理說也足以覆蓋TalonWork的大部分安全功能。但是,TalonWork的目標場景是以“分布式勞動力”為主,非常重視運行性能和兼容性。考慮到它的部署形式是一個相對而言非常輕量級的瀏覽器軟件,這在部署成本、易用性、用戶體驗等方面都具備充分的優勢。

如何在安全和業務成本之間取得平衡,一直以來都是行業探索的關鍵問題之一。我們認為,Talon在滿足用戶安全需求的前提下,通過獨特的部署模式在安全和業務之間取得了較好的平衡,故而成功入圍本屆RSAC創新沙盒決賽。

參考文獻

[1] Talon Cyber Security - Crunchbase Company Profile & Funding [J/OL] 2022, https://www.crunchbase.com/organization/talon-cyber-security.

[2] Talon Cyber Security Closes $43M For Browser-Based Provider [J/OL] 2022, https://nocamels.com/2022/02/talon-cyber-security-browser/.

[3] Solution Brief TalonWork [J/OL] 2022, https://talon-sec.com/wp-content/uploads/2022/02/Talon-solution-brief.pdf.

[4] FORNI A A, MEULEN R V D. Gartner Identifies the Top Technologies for Security in 2017 [J/OL] 2017, https://www.gartner.com/en/newsroom/press-releases/2017-06-14-gartner-identifies-the-top-technologies-for-security-in-2017.

[5] Browser isolation [J/OL] 2022, https://en.wikipedia.org/wiki/Browser_isolation.

[6] WITTS J. How Does Browser Isolation Work? [J/OL] 2022, https://expertinsights.com/insights/how-does-browser-isolation-work/.

[7] MACDONALD N. Innovation Insight for Remote Browser Isolation [R]. Gartner Research, 2018.

[8] DIONISIO ZUMERLE R S. Hype Cycle for Endpoint Security, 2020 [R]. Gartner Research, 2020.

[9] 使用零信任瀏覽保護團隊 [J/OL] 2022, https://www.cloudflare.com/zh-cn/products/zero-trust/browser-isolation/.

內容編輯:創新中心 吳復迪

責任編輯:創新中心 陳佛忠

本公眾號原創文章僅代表作者觀點,不代表綠盟科技立場。所有原創內容版權均屬綠盟科技研究通訊。未經授權,嚴禁任何媒體以及微信公眾號復制、轉載、摘編或以其他方式使用,轉載須注明來自綠盟科技研究通訊并附上本文鏈接。

關于我們

綠盟科技研究通訊由綠盟科技創新中心負責運營,綠盟科技創新中心是綠盟科技的前沿技術研究部門。包括云安全實驗室、安全大數據分析實驗室和物聯網安全實驗室。團隊成員由來自清華、北大、哈工大、中科院、北郵等多所重點院校的博士和碩士組成。

綠盟科技創新中心作為“中關村科技園區海淀園博士后工作站分站”的重要培養單位之一,與清華大學進行博士后聯合培養,科研成果已涵蓋各類國家課題項目、國家專利、國家標準、高水平學術論文、出版專業書籍等。

我們持續探索信息安全領域的前沿學術方向,從實踐出發,結合公司資源和先進技術,實現概念級的原型系統,進而交付產品線孵化產品并創造巨大的經濟價值。