零信任基礎設施訪問服務

RSAConference2022將于舊金山時間6月6日召開。大會的Innovation Sandbox(沙盒)大賽作為“安全圈的奧斯卡”,每年都備受矚目,成為全球網絡安全行業技術創新和投資的風向標。

前不久,RSA官方宣布了最終入選創新沙盒的十強初創公司:Araali Networks、BastionZero、Cado Security、Cycode、Dasera、Lightspin、Neosec、Sevco Security、Talon Cyber Security和Torq。

綠盟君將通過背景介紹、產品特點、點評分析等,帶大家了解入圍的十強廠商。今天,我們要介紹的是廠商是:BastionZero。

一、公司介紹

BastionZero于2019年由Sharon Goldberg和Ethan Heilman創立,注冊地位為美國馬薩諸塞州首府波士頓,最初是一家區塊鏈安全公司,受新冠疫情影響后業務重心轉向了基礎設施訪問控制安全。目前員工人數在11~50人之間,在種子輪融資中獲投600萬美元[1]。Sharon Goldberg是波士頓大學計算機科學系的副教授,曾在IBM、Cisco和 Microsoft擔任研究員;Ethan Heilman在進入波士頓大學攻讀博士學位前,一直是各種初創公司的軟件開發人員,曾在Broad Institute編寫生物信息學注釋軟件,圖1為BastionZero創始人[2]。

圖1 BastionZero創始人

BastionZero目前致力于提供便捷安全的遠程訪問服務,幫助客戶輕松可靠地實現對云或本地數據中心基礎設施(服務器、容器、集群、數據庫)的遠程訪問控制。

二、背景介紹

在對BastionZero提供的訪問控制服務及相關技術進行分析之前,我們先來聊一聊“零信任”是什么,用在哪,具有哪些實踐價值。

從本質上講,零信任(Zero Trust,ZT)是一種安全理念,不是不信任,而是持續信任。它強調默認的信任是不存在的,企業自有網絡基礎設施(內網)與其他網絡(公網)沒有任何不同,網絡位置不再決定訪問權限,側重于保護資源而不是網段,零信任網絡訪問(Zero Trust Network Access,ZTNA)將網絡防御的重心從靜態的網絡邊界轉移到了用戶、設備和資源上。

伴隨著云環境的引入,當前的網絡邊界正在不斷模糊,外部攻擊者在突破邊界后,可以在內部輕易的進行橫向移動,盜取數據信息。使用零信任技術可以通過端口隱藏,減少攻擊面來保護關鍵資產和基礎設施;通過分離控制面與數據面,提供細粒度的訪問控制;通過對用戶、設備、身份的集中管理,提升工作效率,節省成本和人力需求。

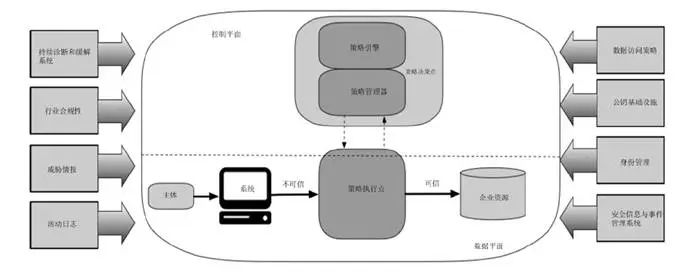

2010年,時任Forrester副總裁兼分析師的John Kindervag以“永不信任,始終驗證”思想提出了零信任模型,零信任概念開始得到業界關注并被廣泛認可;2011年Google率先啟動了基于零信任模型建設網絡安全架構的項目BeyondCrop[3];2013年,國際云安全聯盟(Cloud Security Alliance,CSA)提出了軟件定義邊界(Software Defined Perimeter,SDP),并于次年發布了《軟件定義邊界(SDP)標準規范V1.0》,貢獻了零信任的首個技術解決方案[4],時隔八年,《軟件定義邊界(SDP)標準規范V2.0》也即將問世;2019年,美國國家標準與技術研究院(NIST)主導,業界眾多安全專家參與,編寫發布了零信任架構草案(NIST.SP.800-207),明確提出實現零信任的解決方案,包括軟件定義邊界SDP、增強的身份治理IAM及微隔離MSG,該草案得到了業界的廣泛認可,可作為零信任架構的參考標準,零信任架構的核心邏輯組件如圖2所示[5]。

圖2 NIST零信任架構

近兩年,隨著遠程辦公成為社會常態,零信任又迎來了新的發展機遇。根據MarketsandMarkets數據顯示,全球零信任安全市場規模預計將從2020年的196億美元增長到2026年的516億美元;IDC預測,到2024年,安全遠程訪問解決方案將以260億美元價值占據全球網絡安全市場12.5%的份額[6],零信任相關產品和解決方案將在其中占據重要地位。

BastionZero提供的云服務聲稱可根據零信任安全模型,基于多信任根對數據中心等基礎設施提供安全可靠便捷的遠程訪問,這是否有助于零信任技術的進一步推廣呢?接下來我們對BastionZero的產品服務及關鍵技術進行分析和解讀。

三、產品介紹

作為一家具有密碼學領域背景的初創公司,BastionZero的架構靈感來自基于閾值的密碼技術創新,除了可提供對基礎設施的零信任遠程訪問外,其獨特的安全模型解決了傳統零信任架構面臨的單點攻陷(single point of compromise)問題,這個名詞聽起來有點繞,接下來我們結合官方示意圖做一個簡單說明。

圖3 傳統零信任結構示意圖

如圖3所示,在傳統的零信任架構中[7],通常是通過引入一個中心化的控制器(信任根)來存儲長期存在的密鑰、憑據或令牌,用于客戶端及用戶的認證管理,訪問資源的統一調度,即誰可以訪問哪些資源(圖中的藍色方塊),避免了用戶側持有長期憑證。但由于所有憑據都集中存儲,相當于鼓勵攻擊者對該信任根發起挑戰,如果攻擊成功,攻擊者將獲得所有依賴該信任根的數據資產,這就是所謂的單點攻陷。并且需要注意的是,使用多因素認證(Multi-factor authentication,MFA)并不能有效阻止該類攻擊,一但信任根遭到破壞,MFA會被完全繞過。

圖4 多信任根模型示意圖

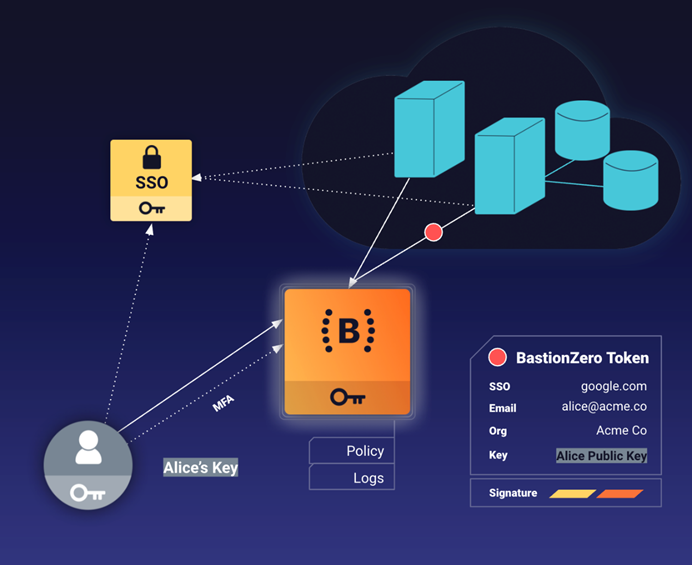

而在BastionZero提出的多信任根模型中[7],如圖4所示,它們將使用多個(目前是兩個)獨立的信任根來控制對目標的訪問,只要有一個信任根沒有受到威脅,那數據資產就處于安全狀態,即通過分散攻擊面來消除單點攻陷問題。

由于認證過程分散至多個獨立的信任根,故在受威脅信任根個數不超過閾值的前提下(目前閾值為1),攻擊者的訪問都是受限的,盡管攻擊者可以阻斷合法用戶的正常訪問連接,但信任模型依然安全,訪問目標將被持續保護。

接下來讓我們深入BastionZero零信任架構,結合圖4所示的多信任根模型,BastionZero零信任架構中共包含兩個信任根,一個是BastionZero云服務本身,另一個是第三方單點登錄(Single Sign On,SSO)服務商,詳細架構如圖5所示[8]。該架構以BastionZero云服務作為代理實現了對訪問目標的“隱身”,本質上仍屬于云化的經典身份管理與訪問控制(Identity And Access Management,IAM)解決方案。

圖5 BastionZero零信任架構

BastionZero憑借其自研的多根零信任訪問協議MrZAP(Multi Root Zero-Trust Access Protocol)來保障訪問安全。該協議支持用戶持有臨時密鑰對,用戶在登陸時,其SSO服務商首先驗證用戶身份信息并對臨時公鑰進行簽名,BastionZero將該簽名作為證書(BZCert),并在后續驗證中為BZCert附上自己的簽名,用以證明臨時密鑰的有效性。用戶在BZCert與BastionZero云握手成功后即可與訪問目標建立連接,臨時密鑰在用戶登出時會立即失效,這使得僅BastionZero在遭受入侵時,攻擊者將因為缺乏有效用戶身份而無法連接訪問目標;同理,當且僅當SSO服務遭到入侵時,通過BastionZero的強制MFA又可有效阻斷攻擊者的非法訪問。

值得一提的是,在整個連接過程中,每條消息都包含前一條消息的哈希值和發送方簽名σ,每次握手也都會創建新的BZCertc用于動態驗證,通過哈希鏈來關聯消息可以有效防止云服務商惡意篡改或注入命令等行為。MrZAP協議中消息格式如圖6所示[9]。

圖6 MrZAP消息格式

最后,用戶在通過SSO及MFA驗證后,基于TLS的websocket與目標資源建立連接,策略引擎負責記錄評估,支持對不可見云及網絡資源的訪問,訪問結構如圖7所示[9]。

圖7 訪問結構示意圖

與云環境中的IAM解決方案一樣,BastionZero云服務提供了集中式的策略管理界面和易于理解的策略定義方式,便于用戶通過Web控制臺或API接口來自定義細粒度的訪問策略,可以輕松實現對不同環境中用戶的訪問管理,訪問策略管理界面如圖8所示[10]。

圖8 訪問策略管理界面

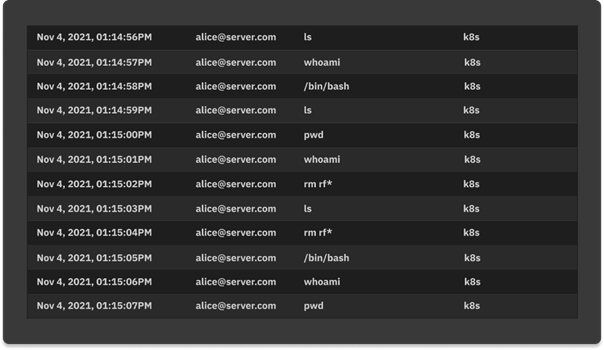

除此之外,BastionZero云服務的集中日志還可以記錄主體對客體的詳細訪問操作,通過提供可搜索命令及會話查詢來滿足用戶的取證與合規要求, 日志界面如圖9所示[10]。

圖9 日志界面

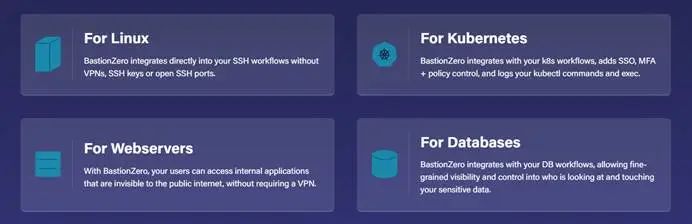

BastionZero可與訪問目標進行集成,現階段通過Web應用程序或zli(BastionZero的命令行界面)可以為遠程主機、數據庫、Kubernetes 集群和Web服務器提供零信任基礎設施訪問服務,使得服務無需對外暴露端口,支持設施如下圖所示[10]。

圖10 基礎設施支持

四、產品特點

作為一種基于多信任根的零信任解決方案,使用BastionZero可以幫助客戶輕松配置管理網絡和后端業務,隱藏對外端口,提供對數據資源的細粒度訪問控制,同時確保訪問過程的安全可靠,產品特性如圖11所示[8]。

圖11 產品特性

01

一站式云服務

對于企業不斷變化增長的數據資產,通過BastionZero提供的云服務可以對所有訪問目標(服務器、容器、集群、數據庫)進行集中式管理,減輕企業網絡側的管理負擔。在零信任架構建設過程中,依托于云計算,可以無縫便捷地將基礎設施訪問功能左移至云服務中,免去代理人、堡壘機及權威中心,一站式云服務大大減少了企業從傳統VPN接入方式向零信任網絡遷移的技術阻礙。

02

目標端口隱藏

一個網絡有多少IP和端口對外暴露,就存在多少可以被攻擊的點,也就是說暴露面越小,網絡越安全。在BastionZero遠程訪問服務中,被保護的訪問目標在網絡中將完全“隱身”,使用策略控制管理之后,可以避免掉絕大多數的網絡攻擊及滲透測試。

03

雙重身份驗證

BastionZero憑借其原創的MrZAP訪問控制協議,可以將訪問目標置于SSO之后并添加獨立的MFA來提供對訪問用戶的雙重身份驗證(目前通過 TOTP協議支持MFA),即用戶在完成SSO后,通過BastionZero完成信息傳遞。同時使用SSO服務提供商和BastionZero云服務充當獨立信任根,可確保其中一方遭受惡意攻擊時不會影響訪問目標,有效增強系統安全性。

04

身份感知日志

當用戶通過身份驗證,策略引擎完成請求評估后,用戶與訪問目標的連接將暢通無阻,與此同時,所有通過BastionZero的訪問日志、命令日志和會話記錄都將被捕獲,便于身份感知與敏感操作溯源。

五、總結

“零信任”自誕生至今已有十余年,但在技術轉型的過程中遭遇了許多阻礙,現如今常態化的遠程辦公正在加速零信任產品的推廣。與同類IAM解決方案相比,BastionZero提供的一站式零信任遠程訪問解決方案在易于部署的同時,廣泛支持各底層基礎設施,具備良好的服務兼容性,同時SSO+MFA雙根認證體系解決了單點攻陷問題,有效提升了產品的容錯能力。

依托于云計算的BastionZero大大降低了企業的部署管理門檻,削減了硬件方面的開銷,對于想要用零信任解決VPN帶來弊病的企業極具吸引力,但這也意味著企業的所有訪問流量都需通過第三方,盡管BastionZero通過開源協議、日志監控來聲明自己無法篡改消息,訪問過程安全可靠,但仍無法完全避免信任與責任問題,企業必須仔細了解“責任共擔模型”[11],充分評估潛在風險以及風險觸發后的損失和求償可能性。

除此之外,BastionZero的創新型零信任架構需要依賴第三方SSO服務提供商,雖然提升了系統安全性,但多機構的引入可能會使應用情況變得更加復雜,任何一方出現問題,系統都將面臨不可用的窘態,對比零信任SDP架構,本質上是將風險轉嫁給了云端。

總體來看,相比于2021年RSA創新沙盒入圍公司Axis Security[12],BastionZero在底層協議創新上做了更多的努力,這與其團隊成員的密碼學背景密不可分。在飽受疫情影響的今天,市場對于安全高效便捷的遠程訪問控制服務迫切需求,BastionZero是否能夠憑借其產品創新價值在一眾安全廠商中脫穎而出?讓我們拭目以待。

參考文獻

[1]https://www.crunchbase.com/organization/bastionzero

[2]https://www.bastionzero.com/company

[3]https://cloud.google.com/beyondcorp

[4]《軟件定義邊界(SDP):安全架構技術指南》,CSA大中華區SDP工作組編著

[5]http://blog.nsfocus.net/wp-content/uploads/2020/08/NIST-SP-800-207-Zero-Trust-Architecture-202008.pdf

[6]《2022年V1全球網絡安全支出指南》,國際數據公司(IDC)

[7]https://docs.bastionzero.com/product-docs/home/security-model

[8]https://www.bastionzero.com/

[9]https://github.com/bastionzero/whitepapers/tree/main/mrzap

[10]https://www.bastionzero.com/product

[11]《云計算關鍵領域安全指南V4.0》,云安全聯盟(CSA)

[12]https://mp.weixin.qq.com/s/Ww3kFvNyXooDXXbOC5a5DA