AWS Key泄露利用工具:awskeytools

VSole2022-04-25 15:58:38

準備

環境

linux or mac(windows不支持)python version >= 3.7

地址

https://github.com/Aabyss-Team/awsKeyTools

安裝

解壓cd awsKeyToolspip3 install -r requirements.txt

如果遇到 error: command 'x86_64-linux-gnu-gcc' failed with exit status 1 報錯

解決方案: sudo apt-get install libncurses5-dev

如果在vps上使用不推薦Ubuntu18 , 因為python版本過低 , 雖然可以自己手動安裝python3.8但是兩個python3環境容易起沖突 , 推薦在kali上使用或者Ubuntu20

使用

第一次使用工具會提示輸入ak

python3 main.py

輸入你的aws_ak即可

1.查看命令幫助

┌──(root192)-[~/桌面/awsKeyTools-new_dev (2)]└─# python3 main.py __ __ .__ _____ __ _ _______| | __ ____ ___.__._/ |_ ____ ____ | | ______\__ \ \/ \/ / ___/ |/ // __ < | |\ __\/ _ \ / _ \| | / ___/ / __ \ /\___ \| <\ ___/\___ | | | ( <_> | <_> ) |__\___ \ (____ /\/\_//____ >__|_ \___ > ____| |__| \____/ \____/|____/____ > \/ \/ \/ \/\/ \/ version : 0.0.1 by dbg9 and 無在無不在 aws-key-tools > helpHelp: help - 查看命令幫助 userinfo - 獲取用戶信息 privileges - 獲取用戶權限 ec2 - 獲取所有地區的EC2(Elastic Computer Cloud) exec - ec2遠程命令執行 aws-url - 根據當前高權限生成aws控制臺訪問url reset - 重置aws_ak exit - 退出程序aws-key-tools >

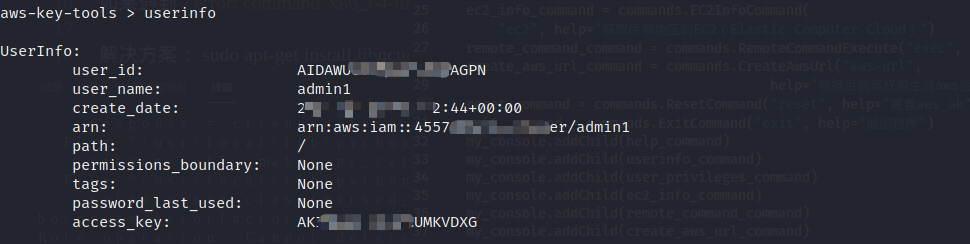

2.獲取ak對應的用戶信息

aws-key-tools > userinfo

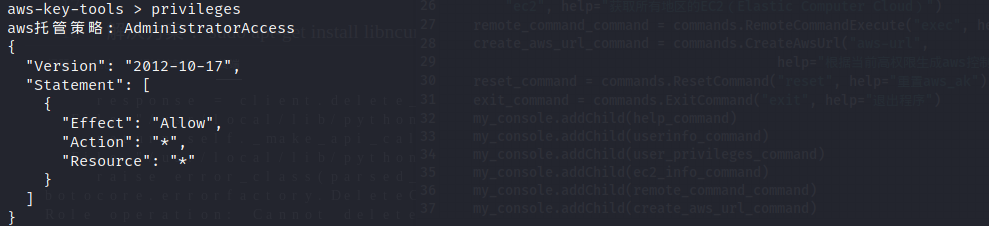

3.查看用戶權限

默認查看的是用戶對應策略的json文件

aws-key-tools > privileges

使用enum參數可以通過枚舉查看用戶的權限

aws-key-tools > privileges enum

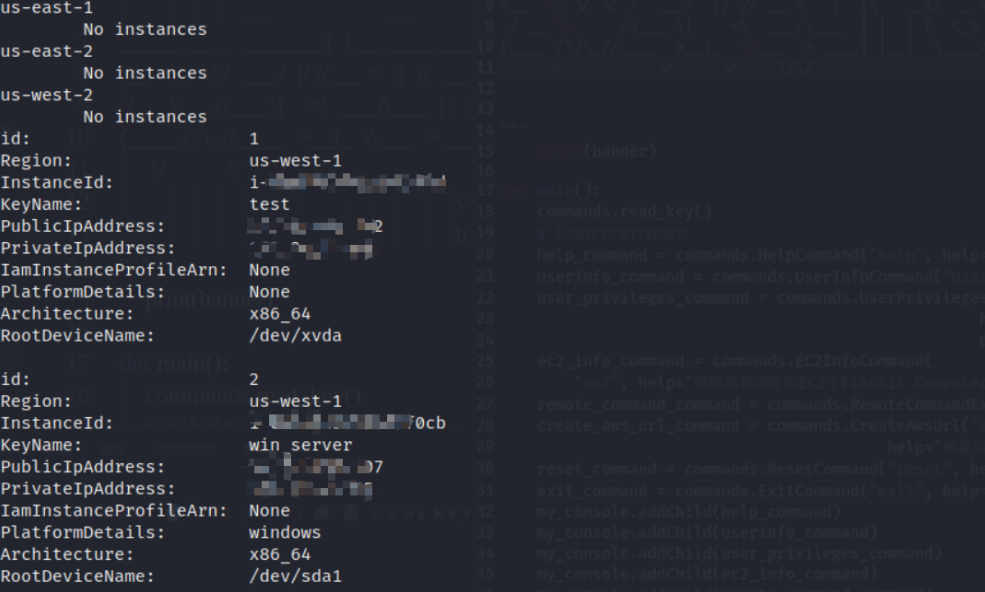

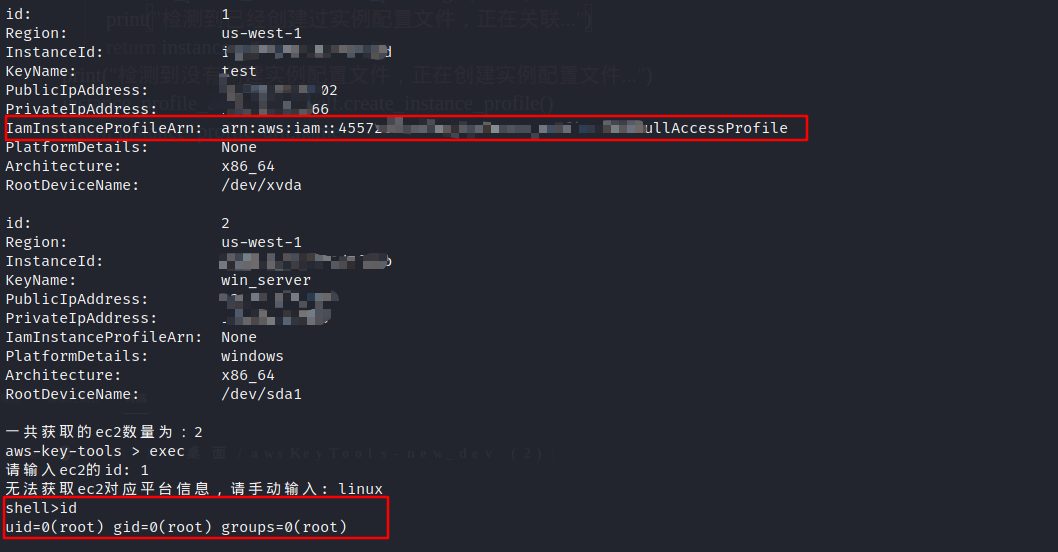

4.枚舉當前用戶可用地區存在的ec2主機

aws-key-tools > ec2

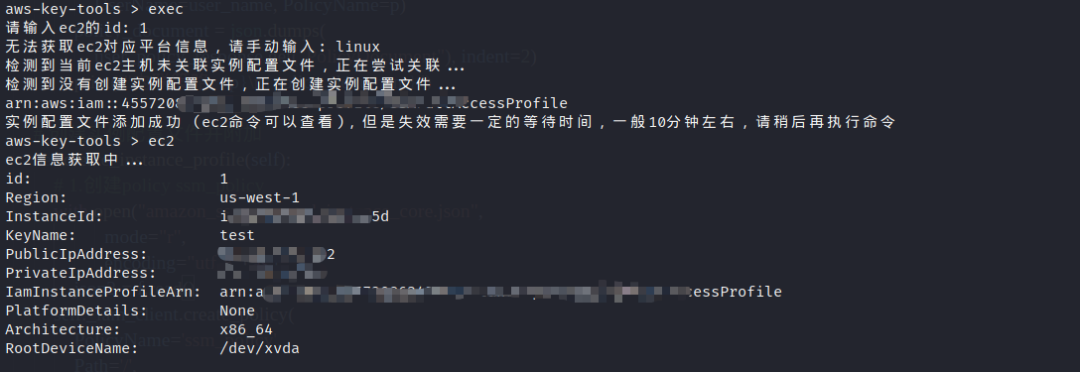

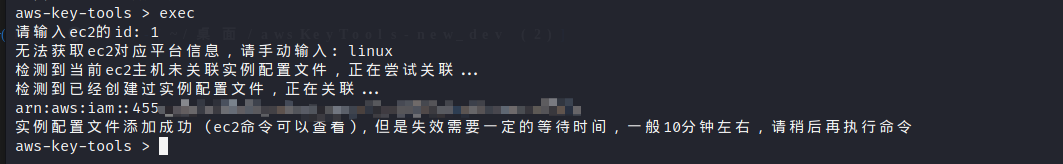

5.指定ec2遠程命令執行

aws-key-tools > exec

如果無法獲取平臺信息 , 需要用戶手動輸入

如果當前ec2沒有關聯實例配置文件 , 會先檢測是否存在實例配置文件 , 如果不存在就是創建 , 然后附加到ec2上

如果創建并添加報錯 , 請再次執行exec , 此時不會創建會直接添加

如果存在已創建的示例配置文件直接附加

由于實例配置文件的關聯需要一定的時間 , 所以約10分鐘后 , 才能執行命令

輸入 exit 退出當前命令執行

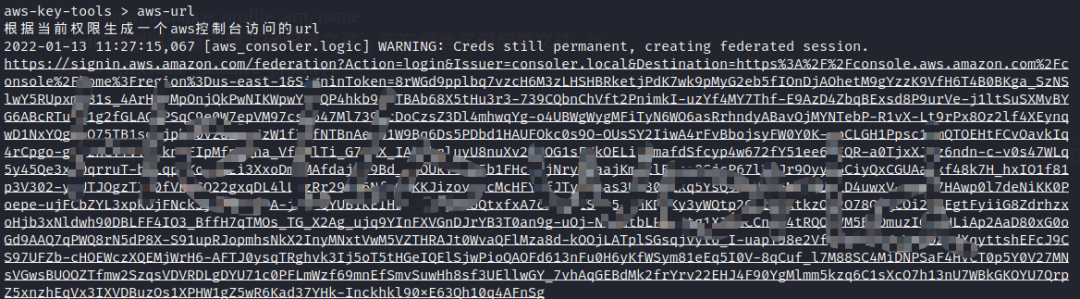

6.生成aws控制臺訪問連接

需要當前用戶有一定的權限才可以成功執行

aws-key-tools > aws-url

7.重置aws_ak

提示用戶重新輸入ak , 當你獲取到一個新的ak時 , 可以使用這個命令替換ak

aws-key-tools > reset

8.退出

aws-key-tools > exit

參考

- https://boto3.amazonaws.com/v1/documentation/api/latest/guide/quickstart.html

- https://github.com/NetSPI/aws_consoler

- https://github.com/andresriancho/enumerate-iam

VSole

網絡安全專家