“沙蟲”對烏克蘭發動第三次停電攻擊

本周三據Wired報道,烏克蘭計算機應急響應小組(CERT-UA)和斯洛伐克網絡安全公司ESET發布公告稱:俄羅斯軍事情報機構GRU(74455部隊)旗下的沙蟲(Sandworm)黑客組織針對烏克蘭的高壓變電站發動攻擊,但被阻止。攻擊者使用了一種稱為Industroyer(Crash Override)的惡意軟件的變體——Industroyer2。

公告稱,這種名為Industroyer2的新惡意軟件可以直接與電力設施中的設備交互,向控制電力流動的變電站設備發送命令,就像早期的樣本一樣。

第三次“停電攻擊”

該事件標志著俄羅斯最激進的黑客團隊“沙蟲”在2015年和2016年兩次對烏克蘭電網進行歷史性攻擊(目前已知的唯一確認由黑客造成的停電事故)多年后,第三次試圖在烏克蘭制造停電事故。

ESET和CERT-UA表示,Industroyer2于上周五被植入烏克蘭一家地區能源公司的目標系統中。CERT-UA表示,攻擊進行中被成功檢測到,并在導致任何實際停電事故之前被阻止。

但值得注意的是,根據本周二MIT科技評論的獨家報道,上周來自CERT-UA內部分享的文件顯示,黑客至少成功(臨時)關閉了九個變電站的電源。報道透露,該文件是CERT-UA早些時候向國際合作伙伴發出的TLP Amber警報,表明“至少有兩次成功的攻擊嘗試”,其中一次開始于3月19日,就在烏克蘭加入歐洲電網幾天后(結束對俄羅斯的依賴)。

Industroyer新變種分析

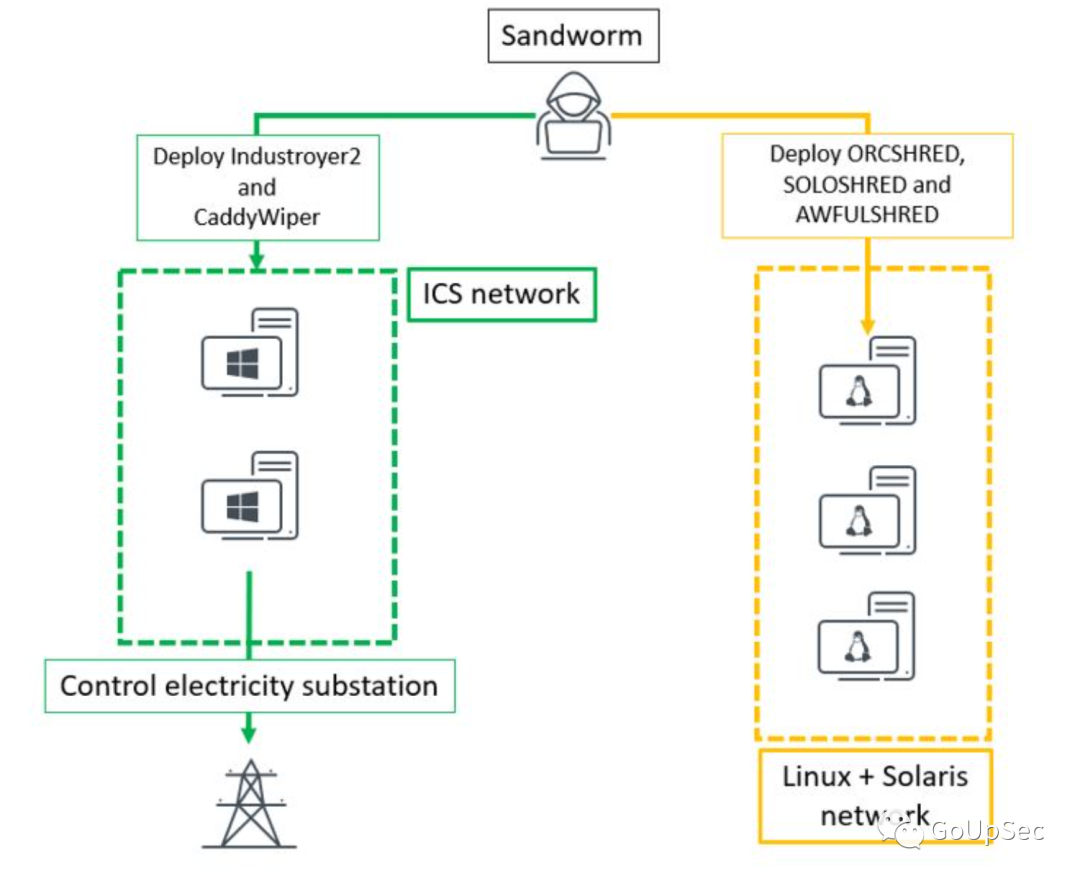

Industroyer2攻擊示意圖

ESET的分析師剖析了Industroyer2的代碼,發現黑客不僅試圖關閉電源,還試圖使用數據擦除軟件摧毀烏克蘭人用來控制電網的計算機,阻止使用電力公司的計算機快速恢復供電。

根據CERT-UA的說法,黑客在2月或更早的時候入侵了目標電力公司,具體方式尚不清楚,但只是在上周五才試圖部署新版本的Industroyer。黑客還部署了多種形式的“wiper”數據擦除惡意軟件,旨在破壞計算機上的數據,包括針對Linux和基于Solaris的系統的擦除器軟件,以及更常見的Windows擦除器,其中包括最近幾周在烏克蘭銀行內發現的新版本的CaddyWiper。CERT-UA聲稱在此擦除器發揮作用前及時將其捕獲。

最初的Industroyer惡意軟件是在2016年12月針對烏克蘭電力公司的網絡攻擊中被發現的,也是首次在野外發現的可以直接與電網設備交互以造成停電的惡意軟件。Industroyer能夠使用四種工業控制系統協議中的任何一種向斷路器發送命令,并且能夠交換這些協議的模塊化代碼組件,以便可以重新部署惡意軟件以針對不同的實用程序。該惡意軟件還包括一個組件,用于禁用保護繼電器的安全設備——如果檢測到危險的電氣條件,它會自動切斷電源。這一功能可導致當Ukrenergo操作員重新打開電源時,對目標傳輸站的設備造成潛在的災難性物理損壞。

SSSCIP的Zhora和ESET都表示,新版本的Industroyer能夠像原始版本一樣向斷路器發送命令以觸發停電。ESET還發現,該惡意軟件能夠向保護繼電器發送命令。新Industroyer的組件與原始組件之間存在明顯相似之處,這讓研究人員“高度相信”新惡意軟件是由同一作者開發的,但其確切功能目前仍不清楚。

美國拉響工控安全警報

Mandiant ICS/OT咨詢業務的技術經理Chris Sistrunk認為,模塊化設計的Industroyer2惡意軟件完全可以重新設計后攻擊IEC-104(烏克蘭電網使用的工控協議)之外的不同協議,包括美國變電站使用的協議。

就在烏克蘭電網攻擊后不久,本周四凌晨,美國多個政府部門,包括CISA、NSA、FBI和能源部(DOE)聯合發布網絡安全咨文,警告來自國家黑客組織工控系統攻擊,聲稱下列ICS/SCADA工控設備有被入侵和劫持的風險:

- 施耐德電氣MODICON和MODICON Nano可編程邏輯控制器(PLC)

- Omron Sysmac NJ和NX PLC

- 開放平臺通信統一架構(OPC UA)服務器

“APT參與者的工具具有模塊化架構,使網絡參與者能夠對目標設備進行高度自動化的攻擊。模塊與目標設備交互,使低技能網絡參與者的操作能夠模仿高技能參與者的能力。”咨文指出。

DOE、CISA、NSA和FBI還發現,國家資助的黑客還能通過惡意軟件利用CVE-2020-15368漏洞,通過ASRock主板針對Windows系統執行惡意代碼,并橫向移動破壞IT或OT環境的惡意軟件。

咨文建議網絡防御者開始采取措施保護工業網絡免受具備新功能的惡意工具的攻擊。

緩解建議包括對ICS網絡的遠程訪問執行多因素身份驗證(MFA)、更改ICS/SCADA設備和系統的默認密碼、輪換密碼、使用OT監控解決方案來檢測惡意指標和行為、分段分層網絡安全架構以及減少跨工業系統暴露信息等。

參考鏈接:

https://www.technologyreview.com/2022/04/12/1049586/russian-hackers-tried-to-bring-down-ukraines-power-grid-to-help-the-invasion/

https://www.cisa.gov/uscert/ncas/alerts/aa22-103a

https://www.welivesecurity.com/2022/04/12/industroyer2-industroyer-reloaded/

(來源:@GoUpSec)