Linux——11個步驟教你完美排查服務器是否被入侵

隨著開源產品的越來越盛行,作為一個Linux運維工程師,能夠清晰地鑒別異常機器是否已經被入侵了顯得至關重要,個人結合自己的工作經歷,整理了幾種常見的機器被黑情況供參考:

背景信息:以下情況是在CentOS 6.9的系統中查看的,其它Linux發行版類似。

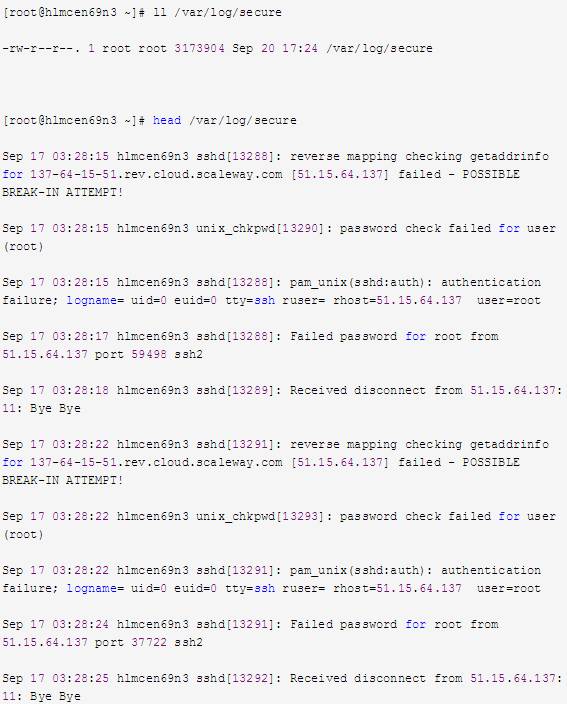

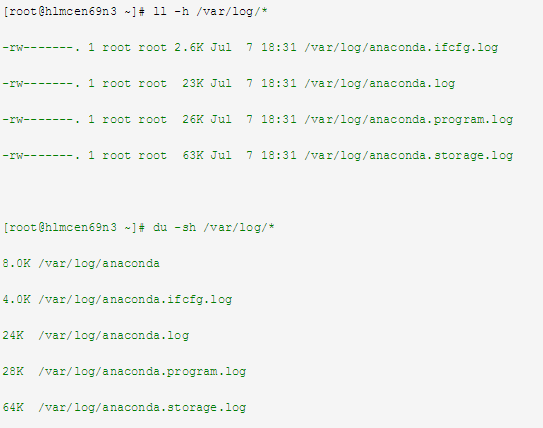

1、入侵者可能會刪除機器的日志信息

可以查看日志信息是否還存在或者是否被清空,相關命令示例:

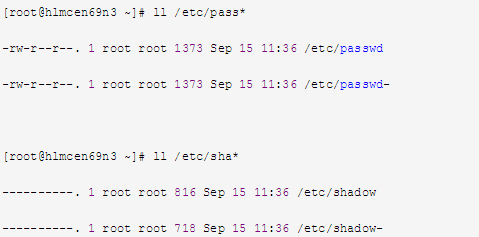

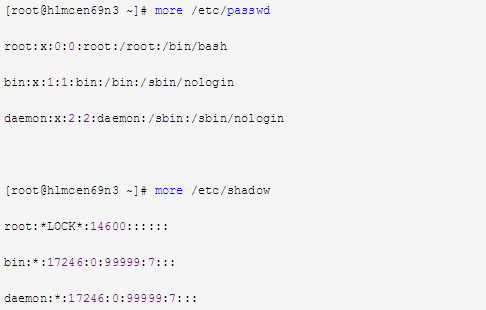

2、入侵者可能創建一個新的存放用戶名及密碼文件

可以查看/etc/passwd及/etc/shadow文件,相關命令示例:

3、入侵者可能修改用戶名及密碼文件

可以查看/etc/passwd及/etc/shadow文件內容進行鑒別,相關命令示例:

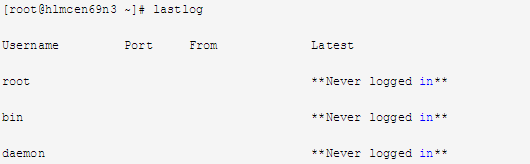

4、查看機器最近成功登陸的事件和最后一次不成功的登陸事件

對應日志“/var/log/lastlog”,相關命令示例:

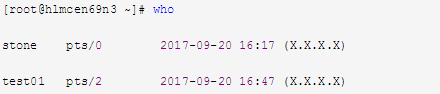

5、查看機器當前登錄的全部用戶

對應日志文件“/var/run/utmp”,相關命令示例:

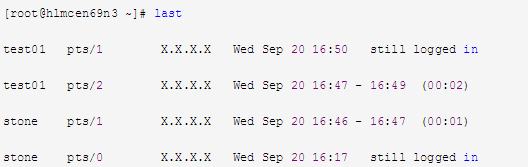

6、查看機器創建以來登陸過的用戶

對應日志文件“/var/log/wtmp”,相關命令示例:

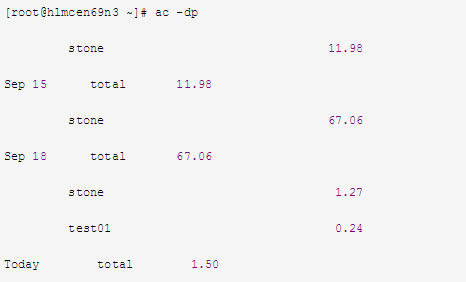

7、查看機器所有用戶的連接時間(小時)

對應日志文件“/var/log/wtmp”,相關命令示例:

8、如果發現機器產生了異常流量

可以使用命令“tcpdump”抓取網絡包查看流量情況或者使用工具”iperf”查看流量情況

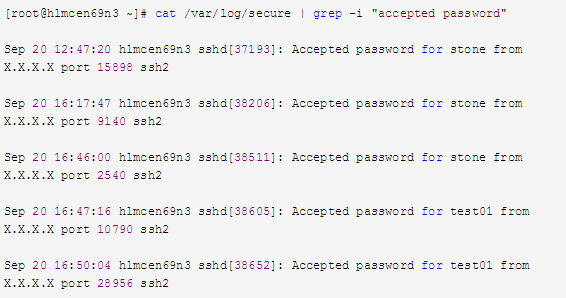

9、可以查看/var/log/secure日志文件

嘗試發現入侵者的信息,相關命令示例:

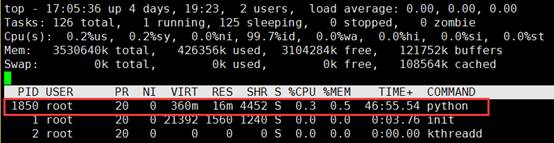

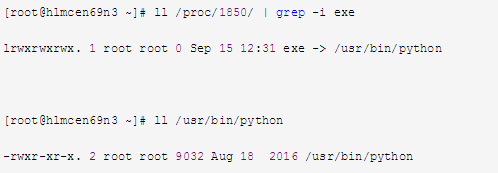

10、查詢異常進程所對應的執行腳本文件

a.top命令查看異常進程對應的PID

b.在虛擬文件系統目錄查找該進程的可執行文件

11、如果確認機器已被入侵,重要文件已被刪除,可以嘗試找回被刪除的文件Note:

1、當進程打開了某個文件時,只要該進程保持打開該文件,即使將其刪除,它依然存在于磁盤中。這意味著,進程并不知道文件已經被刪除,它仍然可以向打開該文件時提供給它的文件描述符進行讀取和寫入。除了該進程之外,這個文件是不可見的,因為已經刪除了其相應的目錄索引節點。

2、在/proc 目錄下,其中包含了反映內核和進程樹的各種文件。/proc目錄掛載的是在內存中所映射的一塊區域,所以這些文件和目錄并不存在于磁盤中,因此當我們對這些文件進行讀取和寫入時,實際上是在從內存中獲取相關信息。

大多數與 lsof 相關的信息都存儲于以進程的 PID 命名的目錄中,即 /proc/1234 中包含的是 PID 為 1234 的進程的信息。每個進程目錄中存在著各種文件,它們可以使得應用程序簡單地了解進程的內存空間、文件描述符列表、指向磁盤上的文件的符號鏈接和其他系統信息。

lsof 程序使用該信息和其他關于內核內部狀態的信息來產生其輸出。所以lsof 可以顯示進程的文件描述符和相關的文件名等信息。也就是我們通過訪問進程的文件描述符可以找到該文件的相關信息。

3、當系統中的某個文件被意外地刪除了,只要這個時候系統中還有進程正在訪問該文件,那么我們就可以通過lsof從/proc目錄下恢復該文件的內容。

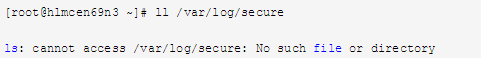

假設入侵者將/var/log/secure文件刪除掉了,嘗試將/var/log/secure文件恢復的方法可以參考如下:

a.查看/var/log/secure文件,發現已經沒有該文件

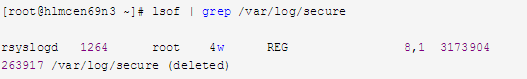

b.使用lsof命令查看當前是否有進程打開/var/log/secure。

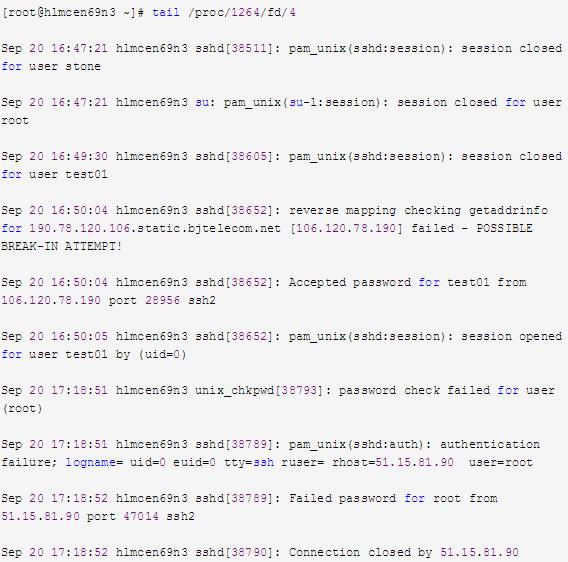

c.從上面的信息可以看到 PID 1264(rsyslogd)打開文件的文件描述符為4。同時還可以看到/var/log/ secure已經標記為被刪除了。因此我們可以在/proc/1264/fd/4(fd下的每個以數字命名的文件表示進程對應的文件描述符)中查看相應的信息,如下:

d.從上面的信息可以看出,查看/proc/1264/fd/4就可以得到所要恢復的數據。如果可以通過文件描述符查看相應的數據,那么就可以使用I/O重定向將其重定向到文件中,如:

e.再次查看/var/log/secure,發現該文件已經存在。對于許多應用程序,尤其是日志文件和數據庫,這種恢復刪除文件的方法非常有用。