未打補丁的Exchange服務器遭Hive勒索攻擊 逾期就公開數據

VSole2022-04-22 07:07:13

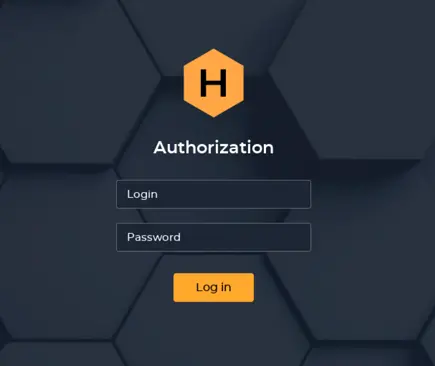

在攻擊獲得系統權限之后,該勒索軟件就會通過 PowerShell 腳本啟動 Cobalt Strike,并創建了一個名為“user”的新系統管理員賬戶。

然后,攻擊者使用 Mimikatz(一款功能強大的輕量級調試神器)來竊取域管理員的 NTLM 哈希值,并獲得對該賬戶的控制。在成功入侵后,Hive 進行了一些發現,它部署了網絡掃描儀來存儲 IP 地址,掃描文件名中含有"密碼"的文件,并嘗試RDP進入備份服務器以訪問敏感資產。

最后通過“Windows.exe”文件執行一個自定義的惡意軟件有效載荷,用于竊取并加密文件,刪除影子副本,清除事件日志,并禁用安全機制。隨后,會顯示一個勒索軟件的說明,要求該組織與Hive的"銷售部門"取得聯系,該部門設在一個可通過 Tor 網絡訪問的.onion 地址。

被攻擊的組織還被提供了以下指示:

● 不要修改、重命名或刪除*.key.文件。你的數據將無法解密。

● 不要修改或重命名加密的文件。你會失去它們。

● 不要向警察、聯邦調查局等機構報告。他們并不關心你的業務。他們只是不允許你付款。結果是你將失去一切。

● 不要雇用恢復公司。沒有密鑰,他們無法解密。他們也不關心你的業務。他們認為自己是好的談判者,但事實并非如此。他們通常會失敗。所以要為自己說話。

● 不要拒絕(sic)購買。滲出的文件將被公開披露。

如果不向Hive付款,他們的信息將被公布在 HiveLeaks Tor 網站上。同一網站上還會顯示一個倒計時,以迫使受害者付款。

該安全團隊指出,在一個例子中,它看到攻擊者在最初入侵的72小時內設法加密環境。因此,它建議企業立即給Exchange服務器打補丁,定期輪換復雜的密碼,阻止 SMBv1,盡可能限制訪問,并在網絡安全領域培訓員工。

VSole

網絡安全專家