騰訊安全威脅情報中心推出2022年3月必修安全漏洞清單

騰訊安全威脅情報中心推出2022年3月份必修安全漏洞清單,所謂必修漏洞,就是運維人員必須修復、不可拖延、影響范圍較廣的漏洞,不修復就意味著黑客攻擊入侵后會造成十分嚴重的后果。

騰訊安全威脅情報中心參考“安全漏洞的危害及影響力、漏洞技術細節披露情況、該漏洞在安全技術社區的討論熱度”等因素,綜合評估該漏洞在攻防實戰場景的風險。當漏洞綜合評估為風險嚴重、影響面較廣、技術細節已披露,且被安全社區高度關注時,就將該漏洞列為必修安全漏洞候選清單。

騰訊安全威脅情報中心定期發布安全漏洞必修清單,以此指引政企客戶安全運維人員修復漏洞,從而避免重大損失。

以下是2022年3月份必修安全漏洞清單詳情:

一、 Linux內核提權漏洞

概述:

2022年3月7日騰訊安全監測發現Linux Kernel 被披露出存在本地提權漏洞,漏洞編號CVE-2022-0847。可導致linux本地提權等危害。漏洞CVSS評分7.8,據作者描述,攻擊者通過利用此漏洞,可覆蓋重寫任意可讀文件中的數據,從而將普通權限的用戶提升至root權限。

由于漏洞原理與臟牛漏洞(CVE-2016-5195)類似,漏洞作者將此漏洞命名為“Dirty Pipe”。

目前漏洞細節已公開,騰訊安全專家建議所有用戶盡快升級到安全版本。

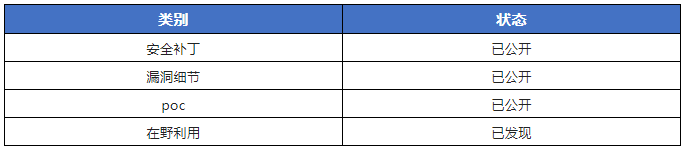

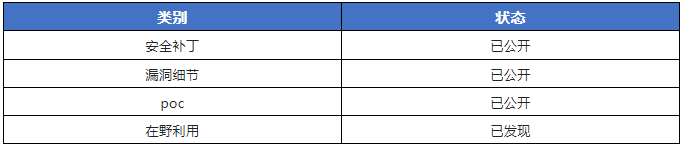

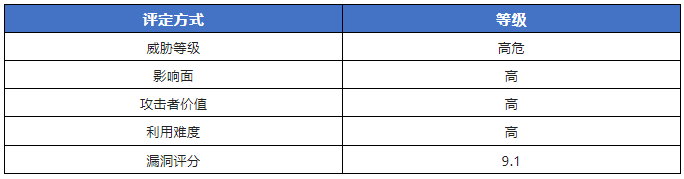

漏洞狀態:

風險等級:

影響版本:

Linux kernel >= 5.8 , < 5.16.11 / 5.15.25 / 5.10.102

修復建議:

官方已發布漏洞補丁及修復版本,請評估業務是否受影響后,酌情升級至安全版本:

Linux kernel >= 5.16.11

Linux kernel >= 5.15.25

Linux kernel >= 5.10.102

【備注】:建議您在升級前做好數據備份工作,避免出現意外

https://access.redhat.com/security/cve/cve-2022-0847

二、Spring Framework 遠程代碼執行漏洞

概述:

近期騰訊安全監測發現 Spring Framework 框架被曝出遠程代碼執行漏洞,漏洞編號CVE-2022-22965,該漏洞可導致遠程寫入、執行任意代碼等危害。目前已監測到該漏洞存在在野利用,漏洞細節已經被公開傳播。

Spring框架(Framework)是一個開源的輕量級J2EE應用程序開發框架,提供了IOC、AOP及MVC等功能,解決了程序人員在開發中遇到的常見問題,提高了應用程序開發便捷度和軟件系統構建效率。

由于Spring框架歷史漏洞修復代碼存在缺陷,在 JDK 9 及以上版本環境下,遠程攻擊者可借助Tomcat中間件構造數據包修改日志文件,從而可在任意路徑下寫入Webshell等惡意文件,最終可導致執行任意代碼控制服務器等危害。

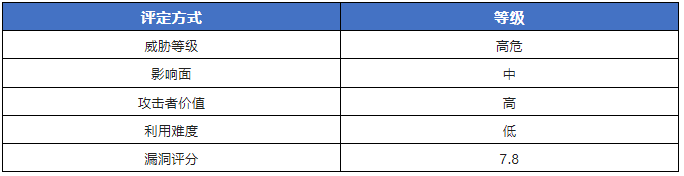

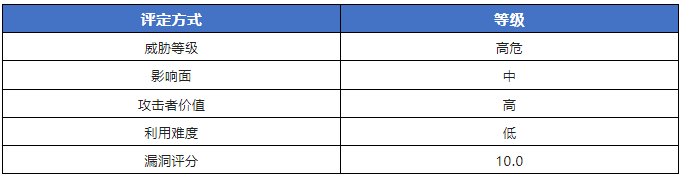

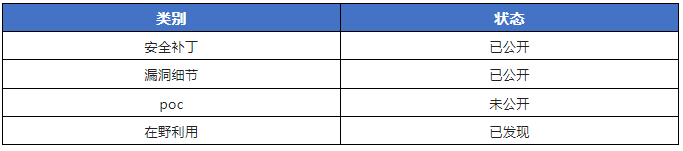

漏洞狀態:

風險等級:

影響版本:

Spring Framework 5.3.X < 5.3.18

Spring Framework 5.2.X < 5.2.20

并且使用了JDK版本 >= 9

排查辦法:

同時滿足以下條件,則受該漏洞影響:

1、檢查使用的JDK 版本號:

在業務系統的運行服務器上,執行“java -version”命令查看運行的 JDK 版本(比如顯示 java version "17.0.2" 這樣的字段,jdk 版本即為 17;java version "1.8.0_91",jdk 版本為 8),如果JDK版本號 < 9,則不受漏洞影響。JDK版本號 >= 9,則在影響范圍內。

2、判斷是否使用 Spring 相關框架,如未使用則不受影響:

業務系統項目無論以 war 包形式部署運行或以 jar 包的形式獨立運行,判斷方法類似,可按照如下步驟進行判斷:

1) 解壓 war/jar 包:將 war/jar 文件的后綴修改成.zip,解壓 zip 文件

2) 在解壓縮目錄下搜索是否存在 spring-beans-*.jar 格式的 jar 文件(如 spring-beans-5.3.11.jar),如存在則說明業務系統使用了 spring 框架進行開發。

3) 如果 spring-beans-*.jar 文件不存在,則在解壓縮目錄下搜索 CachedIntrospectionResuLts.class 文件是否存在,如存在則說明業務系統使用了 Spring 框架開發。

修復建議:

根據影響版本中的信息,排查并升級到安全版本:

Spring Framework = 5.3.18

Spring Framework = 5.2.20

及基于Spring Framework 5.3.18 的 Spring Boot 2.6.6 、Spring Boot 2.5.12

建議參考官方緩解措施:

https://spring.io/blog/2022/03/31/spring-framework-rce-early-announcement#vulnerability

【備注】:建議您在升級前做好數據備份工作,避免出現意外

三、 Spring Cloud Gateway遠程代碼執行漏洞

概述:

2022年3月2日,騰訊安全監測到VMware官方發布安全通告,披露了其Spring Cloud Gateway存在代碼注入漏洞,漏洞編號CVE-2022-22947。可導致遠程代碼執行等危害。CVSS評分10.0。

騰訊安全專家建議受影響用戶盡快升級,漏洞威脅等級:高危。

Spring Cloud Gateway 是基于 Spring Framework 和 Spring Boot 構建的 API 網關,它旨在為微服務架構提供一種簡單、有效、統一的 API 路由管理方式。

據公告描述,當啟用和暴露 Gateway Actuator 端點時,使用 Spring Cloud Gateway 的應用程序可受到代碼注入攻擊。攻擊者可以發送特制的惡意請求,從而遠程執行任意代碼。

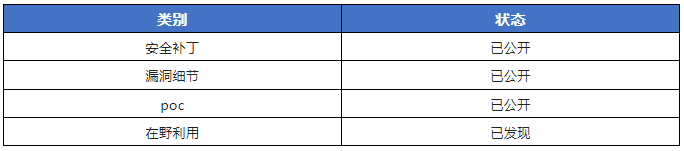

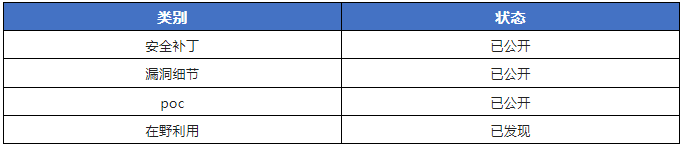

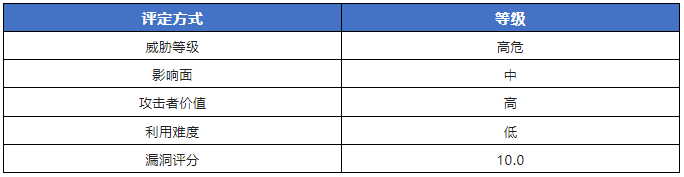

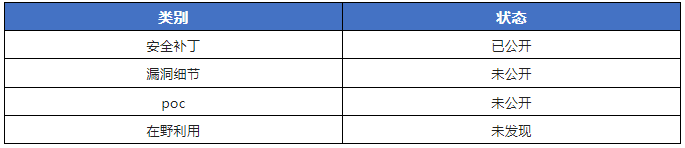

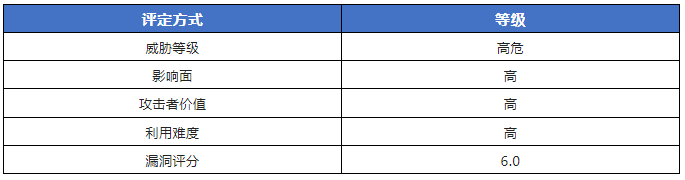

漏洞狀態:

風險等級:

影響版本:

Spring Cloud Gateway < 3.1.1

Spring Cloud Gateway < 3.0.7

Spring Cloud Gateway 其他已不再更新的版本

修復建議:

官方已發布漏洞補丁及修復版本,請評估業務是否受影響后,酌情升級至安全版本:

Spring Cloud Gateway >= 3.1.1

Spring Cloud Gateway >= 3.0.7

臨時緩解措施:

1.如果不需要Gateway actuator endpoint,可通過 management.endpoint.gateway.enabled: false 禁用它。

2.如果需要actuator,則應使用 Spring Security 對其進行防護,可參考:https://docs.spring.io/spring-boot/docs/current/reference/html/actuator.html#actuator.endpoints.security。

【備注】:建議您在升級前做好數據備份工作,避免出現意外

四、Spring Cloud Function 遠程代碼執行漏洞

概述:

2022年3月27日,騰訊安全近期監測發現Spring Cloud Function被曝出存在遠程代碼執行漏洞,漏洞編號CVE-2022-22963。可導致遠程執行任意代碼等危害。目前互聯網上已流傳出存在相關的漏洞的在野利用,漏洞危害較大。

Spring Cloud Function 是基于 Spring Boot 的函數計算框架。該項目致力于促進函數為主的開發單元,它抽象出所有傳輸細節和基礎架構,并提供一個通用的模型,用于在各種平臺上部署基于函數的軟件。

由于Spring Cloud Function存在SpEL表達式注入漏洞。遠程攻擊者無需認證即可構造特定的數據包,并通過特定的 HTTP 請求頭注入 SpEL 表達式。最終可導致遠程執行任意代碼,獲取服務器權限。

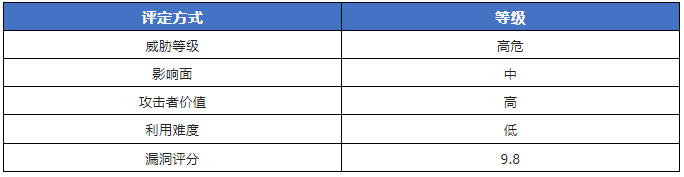

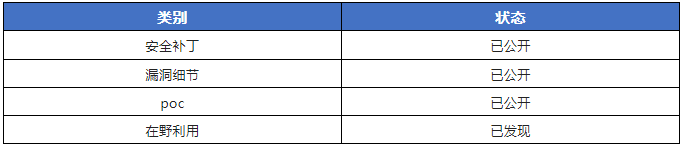

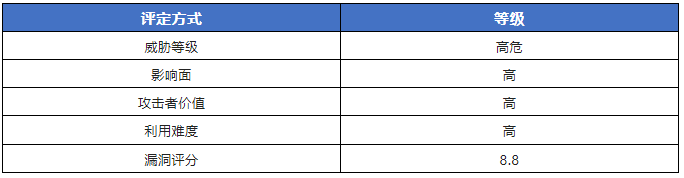

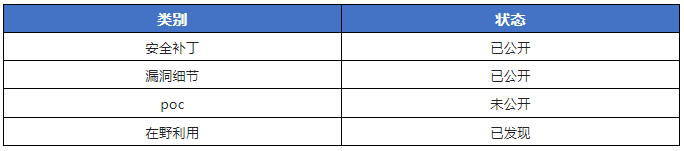

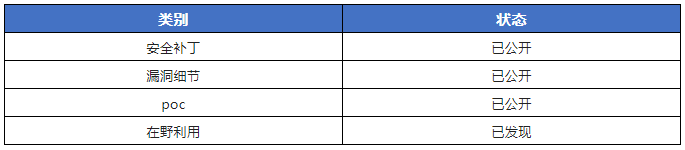

漏洞狀態:

風險等級:

影響版本:

Spring Cloud Function =< 3.1.6

Spring Cloud Function =< 3.2.2

及其他不再維護的版本

修復建議:

官方已發布安全版本,請根據業務情況,酌情升級至安全版本:

Spring Cloud Function >= 3.1.7

Spring Cloud Function >= 3.2.3

【備注】:建議您在升級前做好數據備份工作,避免出現意外

參考鏈接:https://tanzu.vmware.com/security/cve-2022-22963

五、Redis代碼注入漏洞

概述:

騰訊安全檢測發現Redis 存在代碼注入漏洞(CVE-2022-0543),成功利用此漏洞的攻擊者,可在目標服務器遠程執行惡意代碼,進而控制目標服務器。

Redis是一種非常廣泛使用的緩存服務,但它也被用作消息代理。客戶端通過套接字與 Redis 服務器通信,發送命令,服務器更改其狀態(即其內存結構)以響應此類命令。Redis 嵌入了 Lua 編程語言作為其腳本引擎,可通過eval命令使用。

Lua 引擎應該是沙盒化的,即客戶端可以與 Lua 中的 Redis API 交互,但不能在運行 Redis 的機器上執行任意代碼。

Debian以及Ubuntu發行版的源在打包Redis時,不慎在Lua沙箱中遺留了一個對象package,攻擊者可以利用這個對象提供的方法加載動態鏈接庫liblua里的函數,進而逃逸沙箱執行任意命令。該漏洞僅限于 Debian 和 Debian 派生的 Linux 發行版。

漏洞狀態:

風險等級:

影響版本:

Debian Redis:

Debian Redis < 5:5.0.14-1+deb10u2

Debian Redis < 5:6.0.16-1+deb11u2

Debian Redis < 5:6.0.16-2

Ubuntu Redis:

Ubuntu Redis < 5:6.0.15-1ubuntu0.1

Ubuntu Redis < 5:5.0.7-2ubuntu0.1

修復建議:

目前,Redis官方已發布新版本修復了漏洞,請用戶及時確認是否受到漏洞影響,盡快采取修補措施。官方鏈接如下:

https://bugs.debian.org/cgi-bin/bugreport.cgi?bug=1005787

六、Microsoft SMBv3遠程代碼執行漏洞

概述:

3月10日騰訊安全監測發現微軟披露出Windows SMBv3 Client/Server遠程代碼執行漏洞(CVE-2022-24508),攻擊者利用此漏洞可向目標發送特定數據包造成遠程代碼執行,騰訊安全專家建議所有用戶盡快升級到安全版本。

服務器消息塊 (SMB) 協議是一種網絡文件共享協議,在 Microsoft Windows 中實現稱為 Microsoft SMB 協議。定義協議特定版本的一組消息包稱為方言。通用 Internet 文件系統 (CIFS) 協議是 SMB 的一種方言。SMB 和 CIFS 也可用于 VMS、多個版本的 Unix 和其他操作系統。

漏洞狀態:

風險等級:

影響版本:

Windows 10 Version 21H1 for 32-bit Systems

Windows 10 Version 21H1 for ARM64-based Systems

Windows 10 Version 21H1 for x64-based Systems

Windows 10 Version 20H2 for 32-bit Systems

Windows 10 Version 20H2 for x64-based Systems

Windows Server 2022 Azure Edition Core Hotpatch

Windows Server 2022 (Server Core installation)

Windows Server 2022

Windows 10 Version 21H2 for x64-based Systems

Windows 10 Version 21H2 for ARM64-based Systems

Windows 10 Version 21H2 for 32-bit Systems

Windows 11 for ARM64-based Systems

Windows 11 for x64-based Systems

Windows Server, version 20H2 (Server Core Installation)

Windows 10 Version 20H2 for ARM64-based Systems

修復建議:

微軟已發布相關補丁,使用Windows自動更新修復以上漏洞,官方鏈接:https://msrc.microsoft.com/update-guide/vulnerability/CVE-2022-24508

七、Google Chromium 遠程代碼執行漏洞

概述:

騰訊安全檢測發現在2022年3月23日,Google 披露了基于 Chromium 的瀏覽器中存在遠程代碼執行漏洞,漏洞編號CVE-2022-1096。該漏洞是一個類型混淆漏洞,目前正被野外威脅者利用——使所有基于 Chromium 的瀏覽器都容易受到攻擊。包括的瀏覽器有:Google Chrome、Microsoft's Edge、Amazon Silk、Brave、Opera、Samsung Internet、Vivaldi 和 Yandex。

Google Chrome是美國谷歌(Google)公司的一款Web瀏覽器。

該漏洞是位于 Chrome V8 JavaScript 和 WebAssembly 引擎中的類型混淆漏洞。此漏洞允許威脅行為者在受害者設備上執行任意代碼,并允許威脅行為者誘騙 Chrome 運行惡意代碼。V8 是 Chrome 中處理 JavaScript 的組件,JavaScript 是 Chrome 的核心引擎。

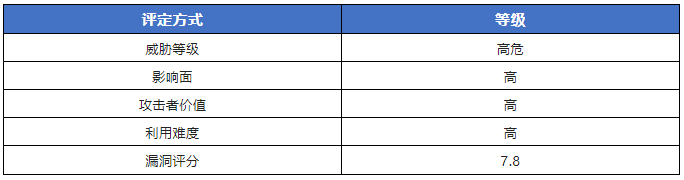

漏洞狀態:

風險等級:

影響版本:

Google Chrome < 99.0.4844.84

修復建議:

官方已發布漏洞補丁及修復版本,請及時升級至安全版本。

https://chromereleases.googleblog.com/2022/03/stable-channel-update-for-desktop_25.html

八、Mozilla Firefox遠程代碼執行漏洞

概述:

騰訊安全檢測發現3月5日,Mozilla 發布安全公告,修復了Firefox、Firefox ESR、Firefox for Android、Focus和Thunderbird中2個被積極利用的0 day漏洞(CVE-2022-26485和CVE-2022-26486)。

這2個漏洞均為Use-after-free(釋放后使用)漏洞,攻擊者能夠利用它們導致程序崩潰,或在未經許可的情況下在設備上執行命令,詳情如下:

- CVE-2022-26485:XSLT參數處理中的Use-after-free漏洞,在處理過程中刪除XSLT參數可能導致Use-after-free。

- CVE-2022-26486: WebGPU IPC框架中的Use-after-free漏洞,WebGPU IPC框架中的意外消息可能導致Use-after-free和沙箱逃逸。

Mozilla表示攻擊者正在利用這些漏洞發起攻擊,雖然攻擊方式尚未公開,但很可能是通過將 Firefox 用戶重定向到惡意制作的網頁來完成的。

Mozilla Firefox,通稱Firefox,中文也通稱火狐,是一個自由及開源的網頁瀏覽器,由Mozilla基金會及其子公司Mozilla公司開發

漏洞狀態:

風險等級:

影響版本:

Firefox 版本< 97.0.2

Firefox ESR 版本< 91.6.1

Firefox for Android 版本< 97.3

Focus 版本< 97.3

Thunderbird 版本< 91.6.2

修復建議:

官方已發布漏洞補丁及修復版本,請及時升級至安全版本。

https://www.mozilla.org/en-US/security/advisories/mfsa2022-09/#CVE-2022-26485

九、GitLab GraphQL API 用戶枚舉漏洞

概述:

騰訊安全檢測發現研究人員披露了開源DevOps軟件GitLab中的一個新安全漏洞的詳細信息,該漏洞可能允許遠程、未經身份驗證的攻擊者恢復與用戶相關的信息。

編號為CVE-2021-4191(CVSS分數:5.3),影響從13.0開始的GitLab社區版和企業版的所有版本以及從14.4開始和14.8之前的所有版本。

該漏洞是在執行某些GitLab GraphQL API查詢時缺少身份驗證檢查的結果,未經身份驗證的遠程攻擊者可以利用此漏洞收集已注冊的GitLab用戶名、姓名和電子郵件地址。

成功利用API信息泄漏可以允許惡意行為者枚舉和編譯屬于目標的合法用戶名列表,然后可以將其用作進行暴力攻擊的墊腳石,包括密碼猜測、密碼噴灑和憑證填充。

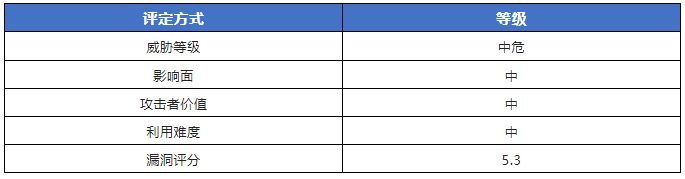

漏洞狀態:

風險等級:

影響版本:

影響從13.0開始的GitLab社區版和企業版的所有版本以及從14.4開始和14.8之前的所有版本。

修復建議:

官方已發布漏洞補丁及修復版本,請及時升級至安全版本。

https://about.gitlab.com/releases/2022/02/25/critical-security-release-gitlab-14-8-2-released/

十、Linux Netfilter本地權限提升漏洞

概述:

騰訊安全檢測發現3月23日,Linux操作系統廠商發布安全公告,Linux Netfilter存在越界寫入漏洞。漏洞編號CVE-2022-25636。

該漏洞存在于Linux內核中netfilter子組件的net/netfilter/nf_dup_netdev.c中的nft_fwd_dup_netdev_offload函數中,允許在系統上擁有用戶帳戶的本地攻擊者獲得對越界內存的訪問權限,從而導致系統崩潰或權限提升。

Netfilter,在Linux內核中的一個軟件框架,用于管理網絡數據包。不僅具有網絡地址轉換的功能,也具備數據包內容修改、以及數據包過濾等防火墻功能。

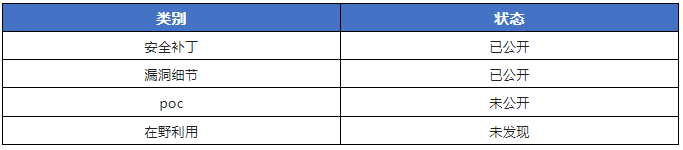

漏洞狀態:

風險等級:

影響版本:

Linux kernel >= 5.6.10

Linux kernel <= 5.4

修復建議:

官方已發布漏洞補丁及修復版本,請及時升級至安全版本。

Linux各發行版官方公告:

RedHat

https://access.redhat.com/security/cve/CVE-2022-25636

Ubuntu

https://ubuntu.com/security/CVE-2022-25636

Debian

https://security-tracker.debian.org/tracker/CVE-2022-25636

SUSE

https://www.suse.com/security/cve/CVE-2022-25636.html

Oracle Linux

https://linux.oracle.com/cve/CVE-2022-25636.html