如何在勒索軟件攻擊爆發前發現“苗頭”?

勒索軟件是影響較為嚴重的網絡攻擊之一,個人和企業深受其害,并繼續淪為這種攻擊方式的受害者,這并非新現象,就像疫情不會憑空出現一樣,勒索軟件也不會憑空出現,通常有跡可循。

勒索軟件攻擊實際上是攻擊周期的最后一個階段。據美國網絡安全與基礎設施安全局(簡稱“CISA”)《MS-ISAC勒索軟件指南》報告稱,在一些情況下,勒索軟件部署只是網絡入侵的最后一步,旨在混淆掩飾前面的入侵后活動。

此外,當我們查看MITRE ATT&CK?對抗戰術和技術知識庫時,發現其對“前兆惡意軟件”(precursor malware)的解釋為:勒索軟件感染可能表明之前未成功化解的網絡入侵。舉例說明,假設初始訪問(TA0001)因零日漏洞而未被檢測出來,前兆惡意軟件(TA0008)通過企業網絡和設備橫向傳播,在勒索軟件包部署之前提取訪問權限(TA0004)。

當企業被感染時,一些跡象表明惡意軟件感染已經出現了幾個月,在某些情況下,勒索軟件攻擊前三個月就會顯露出一些跡象。安全人員可能會看到一些異常活動,假設他們已經通過防火墻或端點檢測和響應(EDR)代理檢測并屏蔽了勒索軟件。但是,這也可能僅僅是惡意軟件攻擊的前兆,后續也許會有更嚴重的破壞活動。

與此同時,安全團隊可能還會收到大量毫不相關的警報,從而促使其更關注這些警報而不是前兆惡意軟件。警告信號往往隱藏在攻擊活動的不同階段。如果我們能夠全面地查看前兆信息,就會有更大的機會及早發現勒索軟件。以下是基于風險識別惡意軟件前兆信息的幾個步驟:

1、確認企業的關鍵資產,評估面臨的網絡安全風險

盡管首席技術官(CTO)或首席信息安全官(CISO)了解技術原理,但也需要了解企業運作及關鍵的資產,這些資產可能是信息、應用軟件、流程或支持企業日常運營的任何東西。我們需要明確實施網絡安全工具的最終目標——保護資產,并確保其機密完整性和可用性。此外,網絡安全專業人員需要結合資產的重要性來評估風險。一旦網絡安全領導者確定什么對企業最重要,就可以評估這些資產面臨的網絡安全風險。

2、將MITRE ATT&CK?戰術與網絡安全框架(CSF)相對應

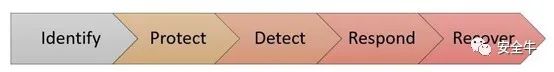

圖1. 網絡安全框架

一旦我們知道了要保護什么,就可以將基于風險的識別方法運用于攻擊鏈的每個步驟。為此,我們需要網絡安全框架(Cybersecurity Framework,簡稱“CSF”)。該框架由美國國家標準與技術研究所(NIST)制定,旨在為大大小小的企業提供具有成本效益的安全性,是企業可以用來保護其數據的一系列最佳實踐。

企業確保CSF目標與實際網絡威脅相一致的一個重要方法是利用MITRE的ATT&CK評估,這套評估模擬了針對市面上主流網絡安全產品的對抗性戰術和技術,然后將信息提供給行業最終用戶,查看產品實際表現如何、與組織的安全目標是否一致。該框架針對攻擊的每個階段運用適當的ATT&CK技術,已成為一種持續性評估,可以幫助企業及時衡量環境中的風險,并找到相應的緩解響應措施。

此外,我們需要了解網絡攻擊是個過程,這一系列活動必須以適當的順序加以執行,有特定的持續時間和地點。例如,勒索軟件是網絡攻擊的結果。如果我們可以在此之前阻止其中一個步驟,就能防止勒索軟件攻擊。

3、執行零容忍政策

企業以前關注的焦點集中于攻擊者竊取信用卡號碼和黑客活動,現在其關注點聚焦于勒索軟件,這種威脅也許會持續很長時間。為應對這種持續性威脅,政府需加強宣傳教育,并提供資源以指導企業,杜絕助長這種威脅的犯罪活動和經濟動因。

同時,私營企業應側重于縮小攻擊面和做好綜合安全運營的基本面上。這包括:

?了解企業環境中有什么資產(增強可見性)

?確保一切配置正確(安全態勢管理)

?管理漏洞和打補丁

?限制訪問(微隔離更好)

?制定事件響應計劃

建議企業處理好小問題(警報/事件),以免受到災難性攻擊。找到隱蔽風險并非易事,應對這種情形的更好方法是改變理念,從原來阻止所有攻擊,變成假設感染是不可避免的,執行零容忍政策,這樣一來,企業可以讓所有安全措施協同發揮功效。