CISA新增包括微軟在內的7個漏洞

據悉,美國網絡安全和基礎設施安全局(CISA)在其積極利用漏洞列表中添加了7個漏洞,其中包括來自Microsoft、Linux和Jenkins的漏洞。

“已知被利用漏洞目錄”是已知在網絡攻擊中被積極利用并需要由聯邦民事執行局(FCEB)修補的漏洞列表。

美國網絡安全和基礎設施安全局(CISA)表示,該目錄根據 約束操作指令(BOD)22-01:降低已知被利用漏洞的重大風險 建立,作為記錄已知會給聯邦企業帶來重大風險的CVE漏洞動態列表。BOD22-01要求聯邦民事執行局(FCEB)機構在截止日期前修復已識別的漏洞,以保護其網絡免受威脅。

目錄中列出的漏洞使威脅參與者可以執行各種攻擊,包括竊取憑據、訪問網絡、遠程執行命令、下載和執行惡意軟件以及從設備竊取信息。

加上這七個漏洞,該目錄現在共有654個漏洞,其中也包括了聯邦機構必須進行修復和安全更新的日期。下面列出了此次添加的七個新漏洞,美國網絡安全和基礎設施安全局(CISA)要求相關機構在2022年5月16日之前修補這些漏洞。

被追蹤為CVE-2022-29464的WSO2漏洞在2022年4月18日被披露,幾天后,全球領先的網絡安全企業Rapid7的研究人員發現公開的PoC被用于攻擊中,部署WebShell和coinminer挖礦惡意軟件。

被追蹤為CVE-2022-21919和CVE-2022-26904的Microsoft Windows用戶配置文件服務權限提升漏洞,均由微軟的研究人員Abdelhamid Naceri發現,勒索軟件團伙利用這些漏洞通過Windows域進行橫向傳播。

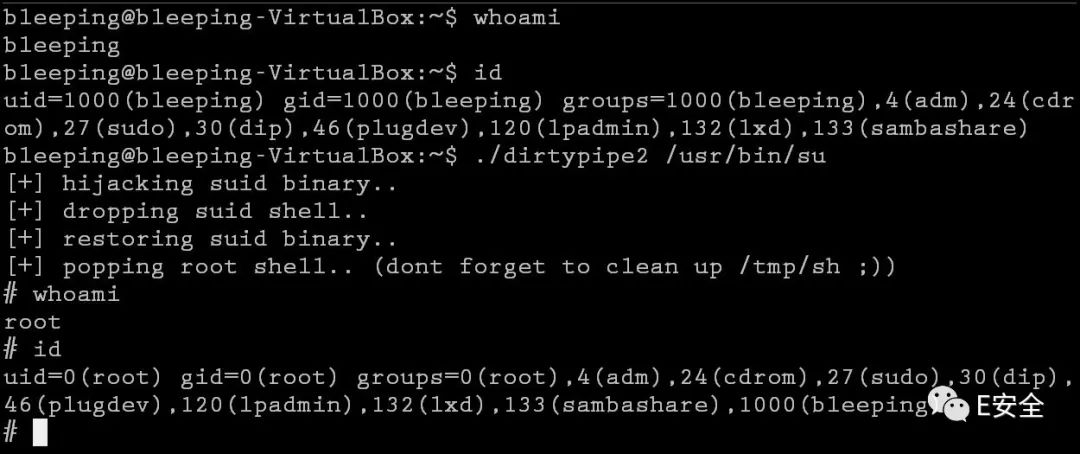

追蹤為CVE-2022-0847的DirtyPipe Linux特權升級漏洞于2022年3月被披露,不久后,大量概念驗證漏洞就被發布,允許用戶快速獲得root權限,如下圖所示。

被追蹤為CVE-2021-40450和CVE-2021-41357的Microsoft Win32k權限提升漏洞已于2021年10月被修補,它是列表中特別的補充,因為其野外利用情況沒有被公開提及。

被追蹤為CVE-2019-1003029的Jenkins腳本安全插件的沙盒繞過漏洞,曾被Capoae惡意軟件用于部署XMRig挖礦木馬。

所有網絡安全專業人員和管理員都應該查看已知被利用漏洞目錄并在其環境中修補這些漏洞。