國內77%的 Kubernetes資產受到已知漏洞影響

近年來,云原生的概念越來越多地出現在人們的視野中,可以說云原生是云計算時代的下半場,云原生的出現是云計算不斷與具體業務場景融合,與開發運營一體化碰撞的結果。談到云原生,不得不提出推動云原生發展的CNCF(Cloud Native Computing Foundation 云原生計算基金會) 。CNCF是一個孵化、運營云原生生態的中立組織,其對云原生的見解是:“云原生技術有利于各組織在公有云、私有云和混合云等新型動態環境中,構建和運行可彈性擴展的應用。云原生的代表技術包括容器、服務網格、微服務、不可變基礎設施和聲明式API。這些技術能夠構建容錯性好、易于管理和便于觀察的松耦合系統。結合可靠的自動化手段,云原生技術使工程師能夠輕松地對系統作出頻繁和可預測的重大變更。”

然而,如CNCF所提出的眾多云原生服務代表技術也存在許多安全風險,《2021網絡空間測繪年報》中,我們針對云原生生態下的核心程序及組件進行了測繪分析,用數據來呈現云原生技術的落地情況和風險態勢,并對目前市面上比較流行的云原生服務進行了資產、版本分布梳理以及相應的風險分析,這些服務包括 Docker、 Kubernetes API Server、 Istio、 Kong、Prometheus。

01 Docker

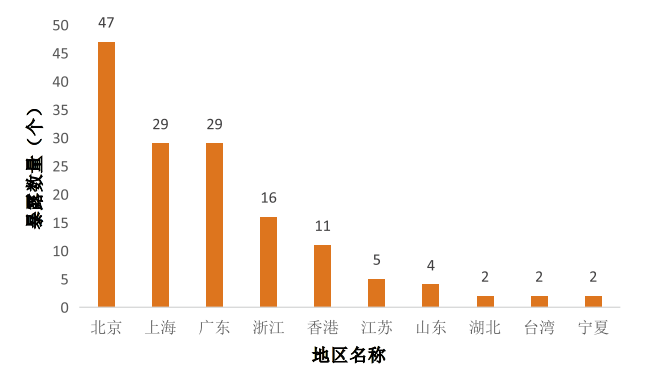

Docker 資產暴露數量在國內僅有 179 個,風險分析方面,因暴露 2375 TCP Socket 端口導致的未授權訪問漏洞,仍舊是 Docker 服務在互聯網上面臨的一大風險。

圖1. Docker資產地區分布

02 Kubernetes API Server

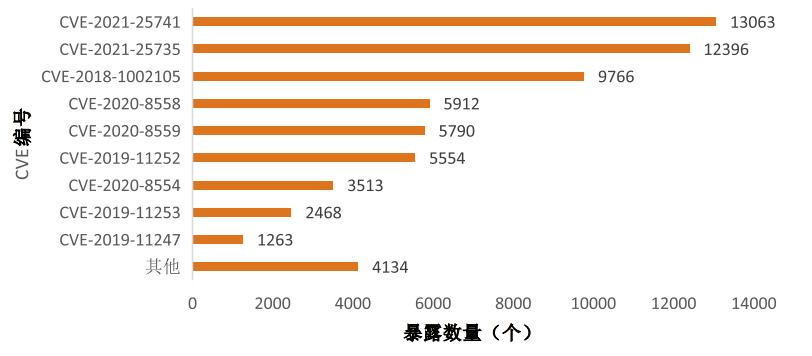

Kubernetes API Server 資產數量在國內有近2萬個,其中因暴露6443 及 8080 端口導致的未授權訪問漏洞資產數約 200 個,這個數量占總體的 1%,此外,暴露資產中約 77% 的資產受 CVE-2021-25741、 CVE-2021-25735、 CVE-2018-1002105 這三個漏洞的影響。

圖2. API Server 資產脆弱性統計

03 Istio

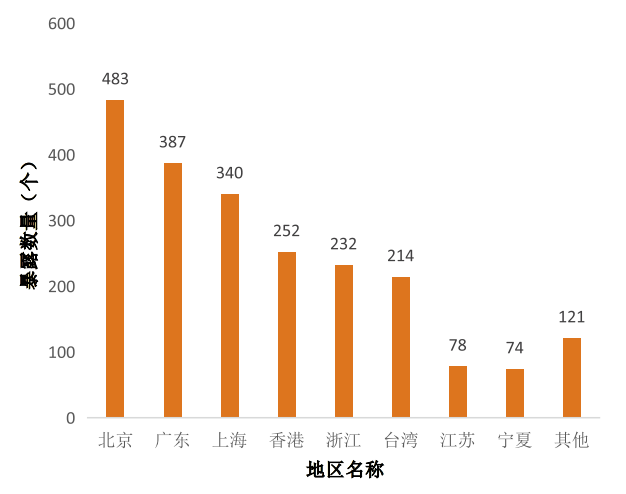

Istio 資產在國內有近2400個,其中 443 和 80端口數量最多。

圖3. Istio資產地區分布

04 Kong

Kong 資產數量在國內暴露約 5900 個,其中命中 CVE-2021-27306漏洞的資產數約占總資產數的 52%,命中 CVE-2020-11710 漏洞的資產數約占總資產數的 37%。

圖4. Kong資產地區分布

05 Prometheus

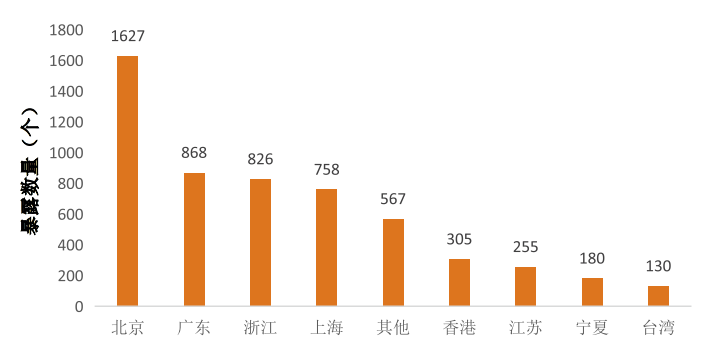

Prometheus 資產在國內暴露約 5200 個,目前受到 CVE-2021-29622漏洞影響的資產數量為 910 條,約占總量的 17%。

圖5. Prometheus資產地區分布