惡意軟件進化路

現在,手機、電腦、路由器等電子設備已經無處不在,網絡攻擊也如影隨形、相伴相生。從人類歷史上發現的第一個計算機病毒到現在已經過去了整整五十年。立足現在回望過去,讓我們一起回顧那些惡意軟件為歷史帶來的“巔峰時刻”。

1971 年,概念原型問世

ARPANET 在 1967 年開始將計算機遠程連接起來,兩年后正式組網。并且為了使數據能夠在計算機間通過網絡進行傳輸,在 1970 年開發了 NPC(TCP/IP 的前身)。1971 年世界上出現了第一個微處理器 Intel 4004,開創了計算機的新時代。

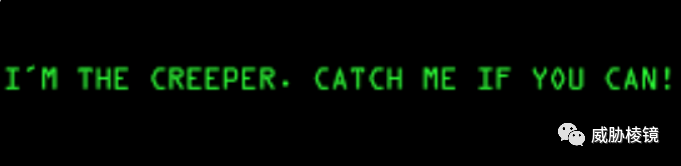

1971 年,世界上第一個概念上的病毒 Creeper 誕生。工程師 Bob Thomas 基于馮諾依曼在 1940 年提出的概念開發了該病毒,通過 ARPANET 計算機發布消息 "I'm the creeper, catch me if you can!"。但該病毒實際上并沒有表現出蠕蟲的行為,其目的也并非惡意。

1982 年,首個 MAC 病毒

業界流傳著“Mac 設備不容易感染病毒”的傳言,但實際上在野發現的第一個計算機病毒就是針對 Apple Ⅱ 計算機的 Elk Cloner。

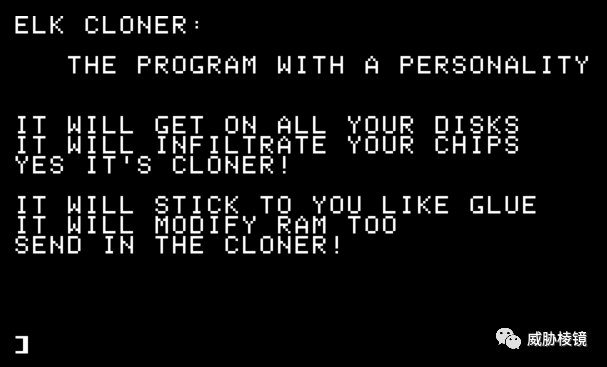

該病毒由一個 15 歲的孩子開發,主要目的是為了捉弄朋友。每當運行受感染的磁盤時,該引導區病毒就會進行傳播。病毒駐留在內存中會感染其他干凈的軟盤并且顯示如下消息:

On the fiftieth boot, Elk Cloner would display a poem to the user: Elk Cloner: The program with a personality It will get on all your disks It will infiltrate your chips Yes, it’s Cloner! It will stick to you like glue It will modify RAM too Send in the Cloner!

1986 年,首個 PC 病毒

1986 年出現了第一個 PC 上的病毒,被稱為 Brain。該病毒起源于巴基斯坦,但很快在世界范圍內進行傳播。

該病毒由來自巴基斯坦的兩兄弟 Amjad Farooq Alvi 和 Basit Farooq Alvi 開發,借盜版醫療軟件進行傳播。那時還沒有互聯網,通過軟盤拷貝傳播這種引導區病毒,隨著盜版軟件傳播到全世界。

幸運的是,該病毒并不具備極大的破壞性,只是隱藏了一個特定的扇區導致機器無法啟動。病毒會彈出提示信息:

Welcome to the Dungeon (c) 1986 Amjads (pvt) Ltd VIRUS_SHOE RECORD V9.0 Dedicated to the dynamic memories of millions of viruses who are no longer with us today - Thanks GOODNESS!!! BEWARE OF THE er..VIRUS : this program is catching program follows after these messages....$#@%$@!! Welcome to the Dungeon ? 1986 Basit & Amjads (pvt). BRAIN COMPUTER SERVICES 730 NIZAM LBOCK ALLAMA IQBAL TOWN LAHORE-PAKISTAN PHONE: 430791,443248,280530. Beware of this VIRUS.... Contact us for vaccination... 提示中讓受害者聯系進行處理,開發者聲稱他們只是希望讓大家能夠合法地獲取軟件。

1988 年,莫里斯蠕蟲誕生

Robert Morris 以自己的名字命名了 Morris 蠕蟲,也是為了概念原型開發的。該蠕蟲是第一個利用應用程序漏洞進行傳播、第一個檢查是否已經存在感染的惡意軟件,它還引領了一些其他的現代惡意軟件行為。例如,Robert Morris 為防止管理員清除蠕蟲,還實現了持久化功能。

Morris 蠕蟲自己沒有辦法停止瘋狂的自我復制,會將設備負荷拉滿,使其無法運行。并且,其在網絡中的瘋狂傳播也導致了拒絕服務(DoS)。

Robert Morris 是第一個根據美國的《計算機欺詐與濫用法》被定罪的人,后來他成為了一名杰出的企業家并且獲得了麻省理工學院(MIT)的終身教職。

1989 年,勒索軟件橫空出世

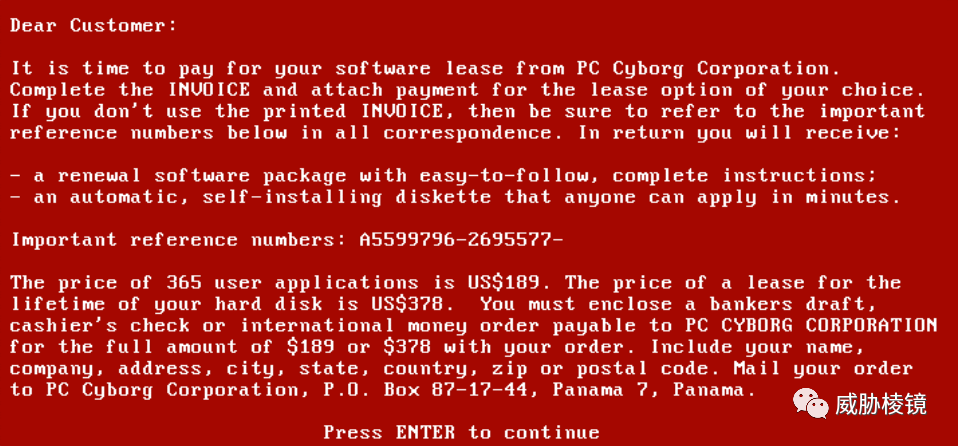

那個時代艾滋病是全球關注的醫療焦點,世界上第一個勒索軟件是 AIDS 木馬(Acquired Immune Deficiency Syndrome,AIDS 獲得性免疫缺陷綜合征即艾滋病)。

該木馬利用兩萬張攜帶病毒的軟盤通過信件發送給全世界的艾滋病研究人員,其中包含一份關于艾滋病的調查問卷。但是在第 90 次啟動時,木馬將會把文件名更改為加密字符串并使用戶不可見。屏幕提示用戶可以以每年 189 美元或者終身 385 美元的價格進行解密,贖金需要發送到巴拿馬的郵政信箱,并且只接收銀行匯票或者銀行本票。

通過研究人員對該木馬的分析,加密的密鑰為 Dr. Joseph Lewis Andrew Popp Jr.。該木馬被認為是 Joseph Popp 博士開發的,他聲稱他這么做是為了將資金捐給艾滋病研究。Joseph Popp 在英國被逮捕并指控犯罪,但后被宣布精神失常遣返回美國。有趣的是,Joseph Popp 并未將軟盤寄給任何美國的研究人員。

1992 年,米開朗基羅定時炸彈

Michelangelo 只一種針對 DOS 分區的引導區病毒,通過匯編語言編寫,也通過軟盤進行傳播。

被稱為 Michelangelo(米開朗基羅)的原因是該病毒會在 3 月 6 日米開朗基羅誕辰這天被喚醒。被披露后,媒體引導用戶可以在當天不使用計算機或者將日期修改為其他日期即可繞過感染。這也是計算機病毒第一次在主流媒體上被給予如此力度的關注,間接助推了殺毒軟件的銷售。

1994 年,網絡釣魚

互聯網開始強勢崛起,但撥號上網仍然十分昂貴,所以攻擊者對竊取賬戶憑據非常感興趣。

攻擊者首次使用網絡釣魚的方式發起攻擊,攻擊者通過虛假的 AOL(美國在線)消息機器人像目標發送即時消息,稱用戶的計費存在問題要求用戶驗證賬戶憑據。攻擊者收集了這些憑據信息,使用或者將其出售。

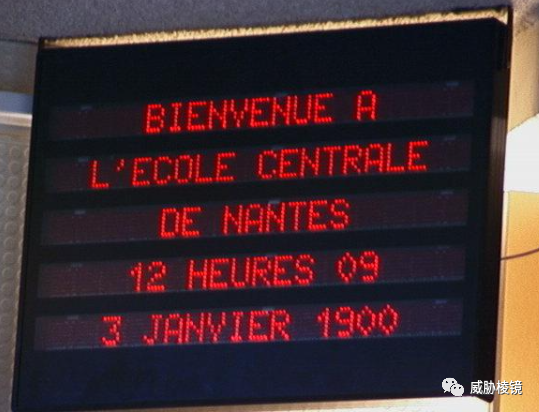

1999 年,千年蟲危機

1999 年,全球都陷入了對千年蟲的恐慌中。大家擔心計算機會在 2000 年 1 月 1 日啟動時回到 1900 年 1 月 1 日,從而導致各種問題。但事實上問題并沒有大家想的這么嚴重,但是對千年蟲的恐慌仍然是頭號新聞。

2000 年,僵尸網絡的時代

最早的僵尸網絡實際上 1999 年的 GTbot,但是其非常簡單。GTbot 通過 IRC 進行命令控制,主要用于發起 DDoS 攻擊。

首個規模很大的僵尸網絡是 EarthLink Spam,其任務也相對簡單,只是發送大量的垃圾郵件。最高峰時期,EarthLink Spam 能夠占到全世界所有垃圾郵件的四分之一,超過 12.5 億封。其背后的運營者 Khan C. Smith 也遭到了史無前例的 2500 萬美元的處罰。

2000 年,I LOVE YOU

I LOVE YOU 蠕蟲病毒由菲律賓的一名大學生 Onel De Guzman 開發,使用多種方式進行傳播。

蠕蟲通過 Outlook 通訊錄發送電子郵件將自身作為附件(LOVE-LETTER-FOR-YOU.vbs.txt)發送出去,這種濫用信任關系的攻擊方式導致短短數日就攻陷了數百萬臺計算機。

2003 年,沖擊波(Blaster)橫掃全球

2003 年 8 月 11 日,Blaster(又叫 MSBlast、lovesan)出現。Blaster 針對 Windows 2003 操作系統的 RPC 漏洞攻陷電腦,并且針對 windowsupdate.com 發起 SYN 洪水攻擊。但幸運的是,機器更新升級并不使用該域名而是使用 windowsupdate.microsoft.com。

并且,由于該蠕蟲本身存在緩沖區溢出漏洞,會導致藍屏死機(BSOD)并重新啟動。然而重新啟動時,該蠕蟲又會觸發藍屏死機,周而復始地藍屏再重啟計算機。

作者在樣本文件中寫道:

I just want to say LOVE YOU SAN!! billy gates why do you make this possible ? Stop making money and fix your software!!

該漏洞是通過對微軟的補丁程序進行逆向確定的,所以在 8 月 11 日之前就打了 MS03-026 補丁的計算機并不會受到該蠕蟲的感染。

2005 年,網絡犯罪的前夜

惡意軟件 Mytob/Zotob 結合了蠕蟲、后門和僵尸網絡的功能,一出世就改變了這個世界的游戲規則。作為傳播速度最快的電子郵件蠕蟲 MyDoom 的一個變種,Mytob 可以通過電子郵件進行傳播,也可以利用 MS04-011 漏洞或 MS04-012 漏洞進行傳播。

Mytob 是最早阻止失陷主機進行更新來對抗反病毒軟件的一批惡意軟件之一,它會將已知廠商的 URI 重定向到 127.0.0.1 攔截更新。并且 Mytob 的變種非常多,以至于安全常識將整個字母表都用上了還不夠。

Zotob 利用了 Mytob 的部分源碼,并且擴展了 MS05-039 漏洞。Zotob 破壞力驚人,摧毀了包括紐約時報在內的一百多個組織的正常運營。

2005 年,劫持搜索結果

CoolWebSearch 是第一個劫持谷歌搜索結果的網絡犯罪行動,攻擊者劫持 Google 點擊次數。

后續出現了各種各樣的模仿攻擊,俄亥俄州的一名女子以幾千美元在 eBay 上購買了一輛汽車后很久都沒有到貨。后來確認該車從未出售過,計算機已經被安裝了惡意軟件 BayRob。該惡意軟件注入了虛假的商品列表欺騙了用戶,直到 2016 年美國聯邦調查局(FBI)才逮捕了犯罪分子。

2010-2012 年,國家級黑客浮出水面

2010 年,首次發現國家級黑客入侵工控設備。Stuxnet(震網)是第一個針對關鍵基礎設施(核離心機)攻擊的惡意軟件,能夠使設備高速旋轉導致崩潰。伊朗核計劃也因此遭到重挫。2012 年,紐約時報披露 Stuxnet(震網)是由美國與以色列開發的。

Regin 是一個模塊化的遠控木馬,根據媒體披露信息為美國國家安全局(NSA)開發,主要目標是監控歐盟公民。2011 年,世人得以知道該惡意軟件也是由于斯諾登提供的機密信息。

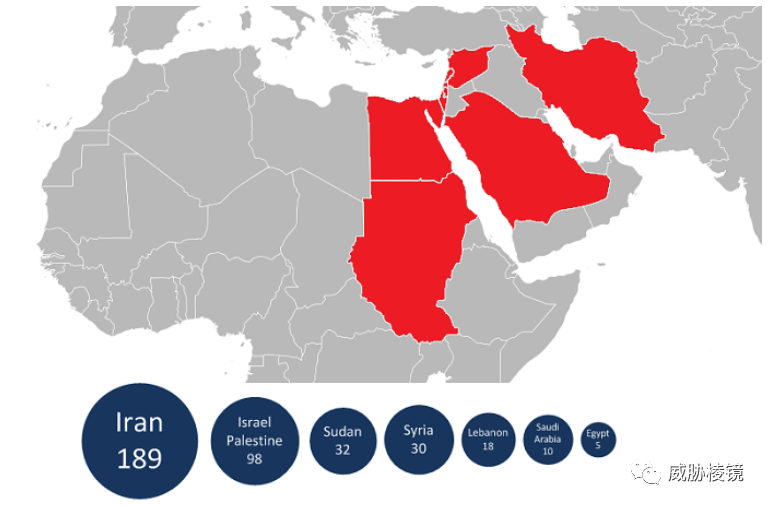

2012 年,Flame 在被發現時被認為是世界上最先進的惡意軟件,沒有之一。Flame 幾乎可以說無所不能,主要針對中東地區發起攻擊。

2012 年,勒索時代來臨

Reveton 是現代勒索軟件的教父,確定了勒索軟件的基本形態。Reveton 具備所有專業網絡犯罪組織運營的所有特征,通過各種模板詳細為受害者介紹了發生了什么、如何支付贖金、如何解密文件等信息。

2013 年,勒索軟件試水數字貨幣

CryptoLocker 是世界上第一個要求通過比特幣進行支付贖金的勒索軟件,價格為 2 比特幣(2013 年的價格在 13 美元與 1100 美元之間)。

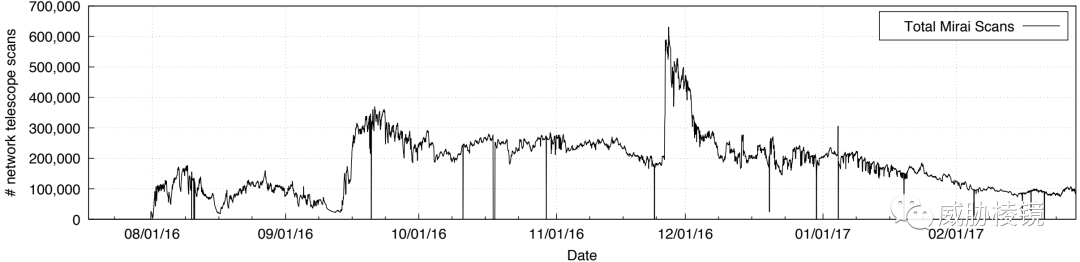

2016 年,物聯網僵尸網絡時代

這一年 Mirai 降臨,創紀錄的 DDoS 攻擊令世界震動。由于物聯網設備缺乏安全防護手段、一般不會更新升級等固有弱點,物聯網僵尸網絡在肆無忌憚地傳播。

后來,Mirai 的源碼公開在了互聯網上,這也被各種犯罪分子廣泛使用。

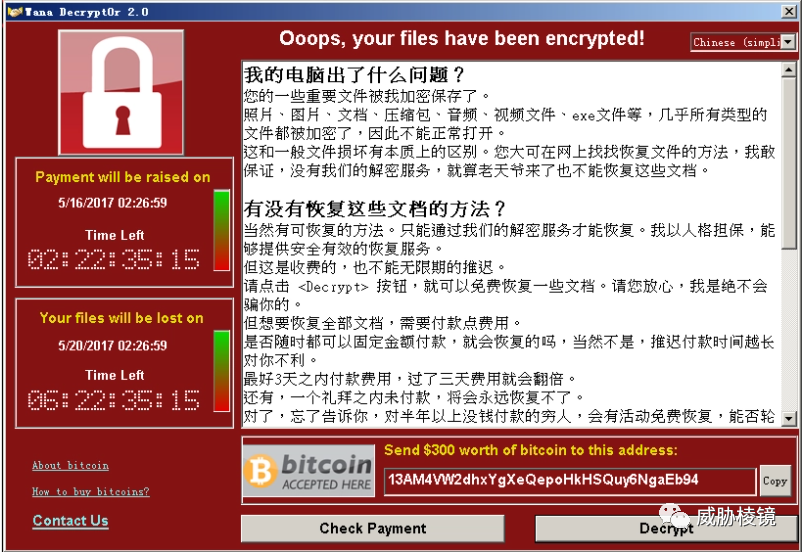

2017 年,0day 兇猛

ShadowBrokers 史無前例地公開了美國國家安全局(NSA)的大量機密信息,其中包括各種惡意軟件以及漏洞利用工具。其中最為著名的應為 EternalBlue(永恒之藍)漏洞,針對 Windows 的 SMB 服務全版本通殺(CVE-2017-0444)。除永恒之藍外還有大量的漏洞利用工具和相關文檔被泄露,展示了美國在網絡安全領域的深厚功底。

永恒之藍后來被用于 WannaCry、Petya/NotPetya 等惡意軟件,全球各國的多個組織都受到的影響和波及,造成了不可估量的損失。

2017 年,挖礦紀元

隨著加密貨幣的水漲船高,攻擊團伙也開始利用失陷主機通過 XMRig 大肆挖掘門羅幣,進一步榨取受害者的利用價值。

最初,攻擊者通常利用 Apache Struts、Oracle Weblogic 和 Jenkins 等服務的已知漏洞發起攻擊。后來,針對移動平臺、Docker 容器、NPM 包管理器等供應鏈攻擊也涌現出來。

2019 年,勒索軟件狂潮

GandCrab 開創了勒索軟件即服務(RaaS)的商業模式,通過與其他犯罪分子勾結,勒索軟件攻擊推向新高潮。截至 2019 年 6 月,GandCrab 宣布退休時已經凈賺 20 億美元。

后來開創的另一個商業模式“雙重勒索”,勒索攻擊也在事實上達到了無以復加的地步。各行各業都遭到了勒索軟件的沉重打擊,政府也成立專門應對小組進行處置與預防。

2020 年,供應鏈攻擊引爆

2020 年,SolarWinds 被發現存在攻擊入侵,攻擊者通過供應鏈已經深入到美國數十個重要機構中潛伏已久,包括政府、軍隊甚至還有國家核安全局。

隨后,供應鏈攻擊成為了安全行業最炙手可熱的概念,因為其影響范圍廣、檢測發現困難而被廣為討論。

總結

惡意軟件已經迎來了屬于自己的第一個五十年,可以預見的未來里,惡意軟件可能會迎來二世、三世、直至千世、萬世,安全研究人員與惡意軟件的“貓鼠游戲”也永遠不會停止。