內網滲透之內網信息查看常用命令

一顆小胡椒2022-03-15 22:02:35

1、查詢網絡配置信息

ipconfig /all

2、查詢操作系統及軟件信息

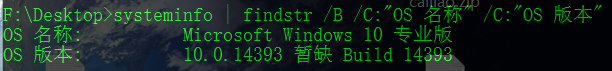

(1)查詢操作系統和版本信息

英文操作系統

systeminfo | findstr /B /C:"OS Name" /C:"OS Version"

中文操作系統

systeminfo | findstr /B /C:"OS 名稱" /C:"OS 版本"

(2)查看CPU架構

echo %PROCESSOR_ARCHITECTURE%

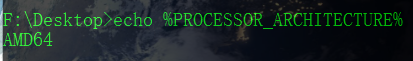

(3)查看安裝的軟件及版本、路徑等信息 PowerShell

get-wmiobject -class Win32_Product | select-object -Property name,version

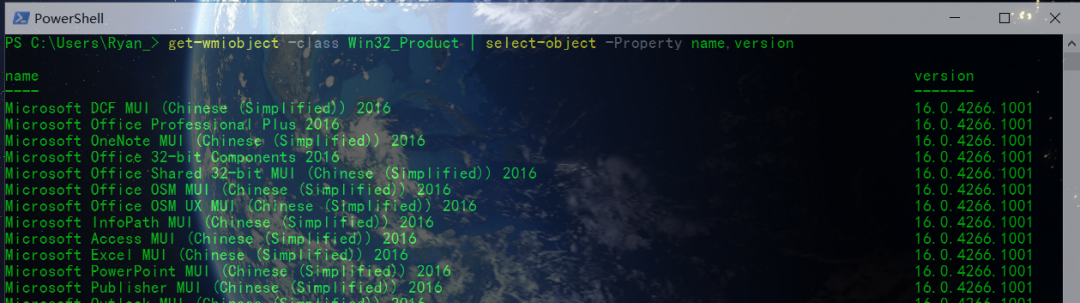

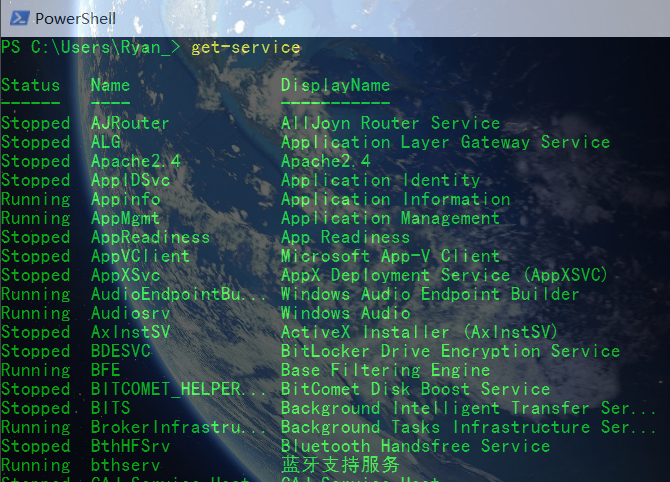

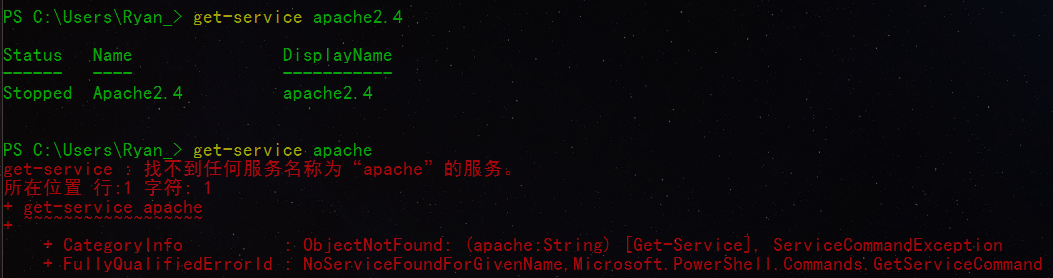

3、查詢本機服務信息

PowerShell

get-service

補充:查詢指定服務是否存在

PowerShell

get-service apache2.4

存在會顯示,不存在將報錯,這里需要精確的服務名稱

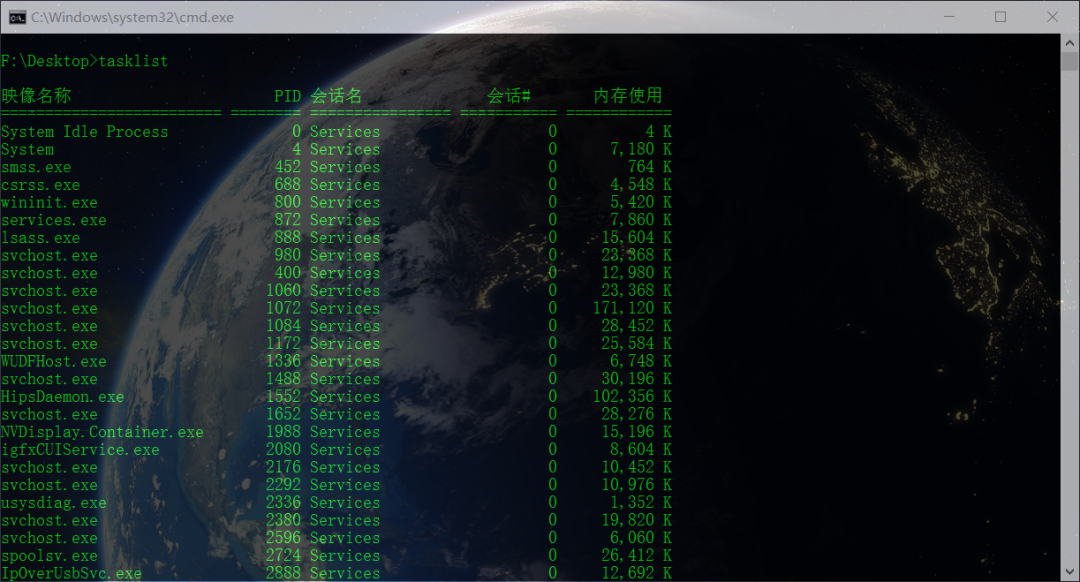

4、查詢進程列表

CMD

tasklist

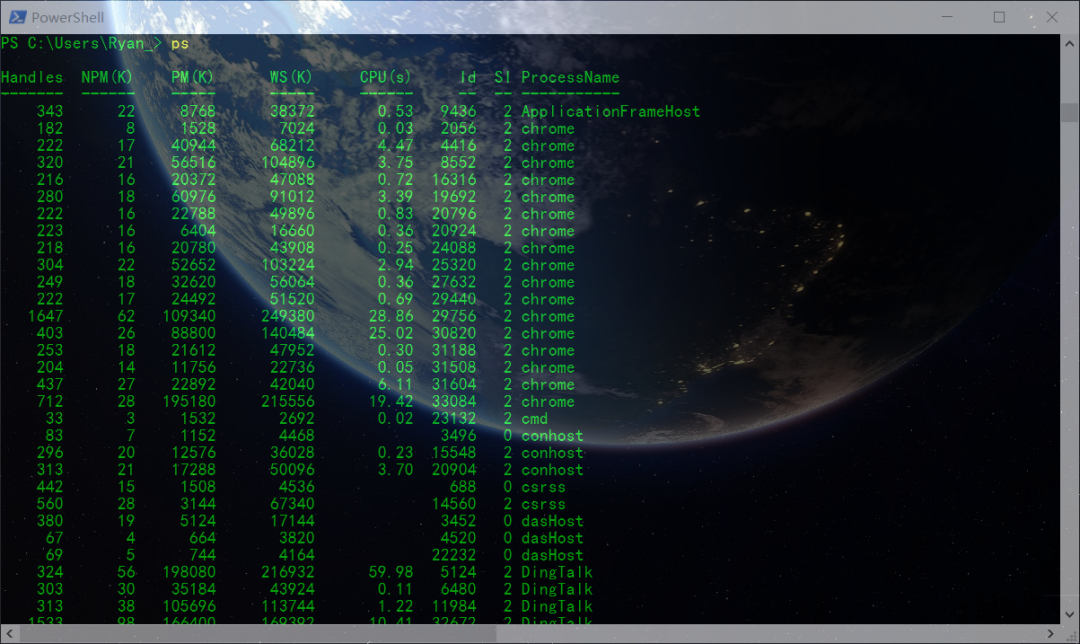

PoweShell

ps

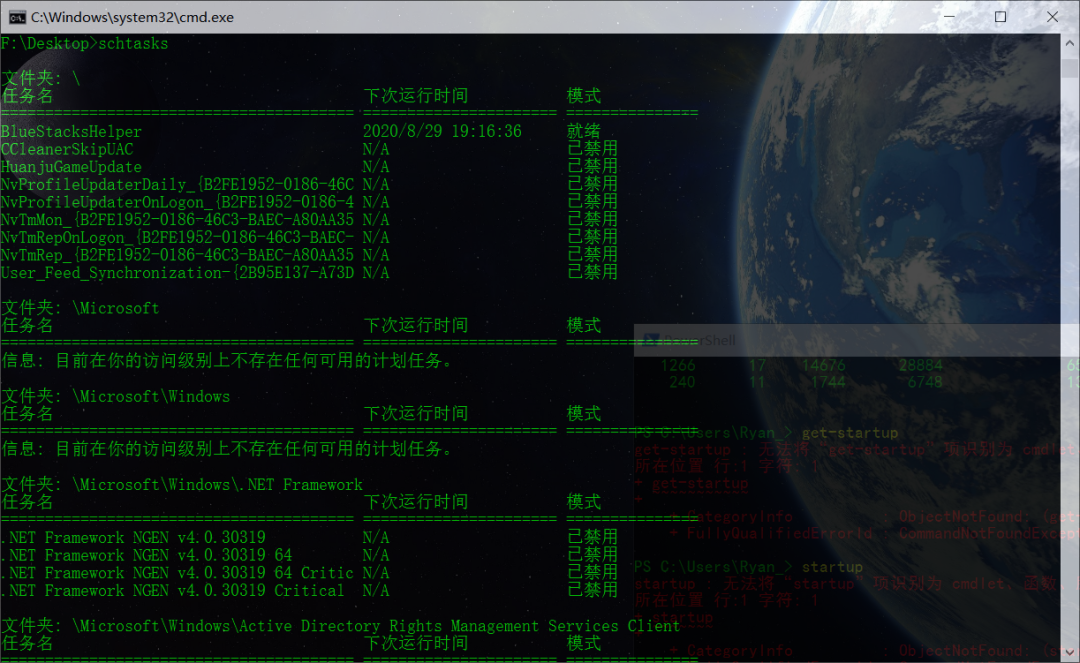

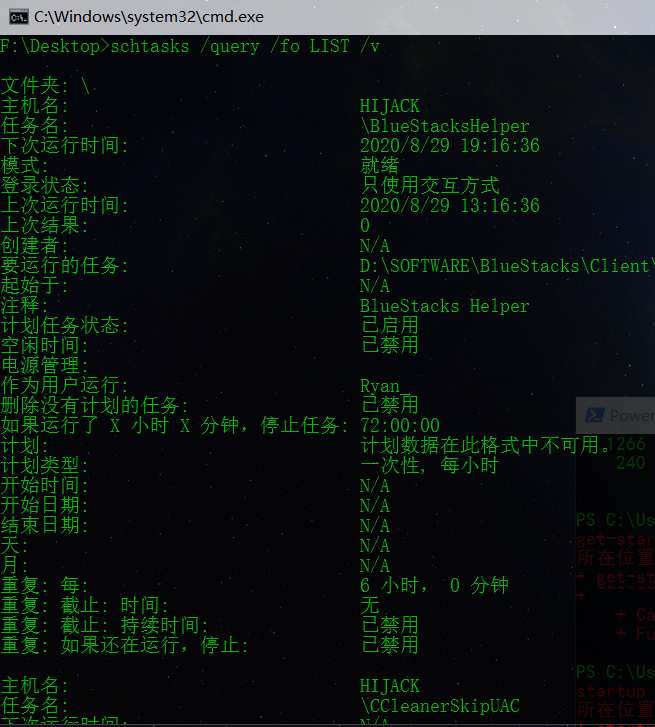

5、查詢計劃任務

(1)簡單信息

schtasks

(2)詳細信息

schtasks /query /fo LIST /v

6、查看主機開機時間

net statistics workstation

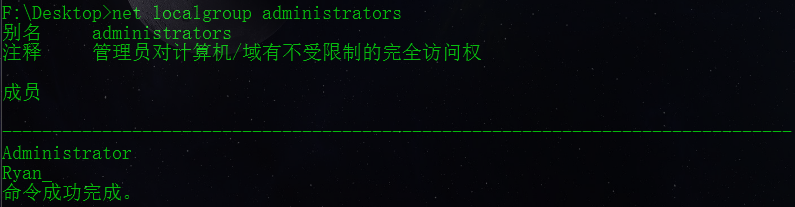

7、查看系統用戶信息

(1)查看用戶列表

net user

(2)查看本地管理員(包含域)

net localgroup administrators

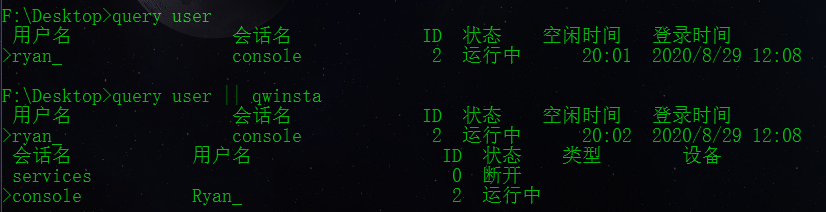

(3)查看當前在線用戶

query user query user || qwinsta

8、查看本機會話

net session

9、查看當前開放端口信息

netstat -ano

10、查看系統信息(包括安裝的補丁)

systeminfo

11、查詢本機共享信息

net share

12、查詢路由表

route print

13、查詢ARP緩存表

arp -a

14、查詢防火墻配置

(1)關閉防火墻

win server 2003及之前的版本

netsh firewall set opmode disable

win server 2003及之后的版本

netsh advfirewall set allprofiles state off

(2)查看配置

netsh firewall show config

(3)修改防火墻配置

允許指定應用程序的所有連接 (win server 2003及之前)

netsh firewall add allowedprogram d:\muma.exe "allow system program" enable

允許指定程序入站

netsh advfirewall firewall add rule name='allow system' dir=in action=allow program="d:\muma.exe"

允許指定程序出站

netsh advfirewall firewall add rule name='allow system out' dir=out action=allow program="d:\muma.exe"

允許21端口入站

netsh advfirewall firewall add rule name='allow FTP' protocol=TCP dir=in localport=3389 action=allow

自定義防火墻日志位置

netsh advfirewall firewall set currentprofile logging filename "D:\log\firewall.log"

15、查看代理情況

reg query "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings"

16、查詢并開啟RDP服務

(1)查詢RDP監聽端口(若REG_DWORD為0xd3d 則表示端口為3389)

reg query "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" /V PortNumber

(2)查詢RDP所有參數

reg query "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp"

(3)win server 2003開啟3389

wmic path win32_terminalservicesetting where(__CLASS !="") call setallowtsconnections 1

(4)win server 2008 和win server 2012開啟3389

wmic /namespace:\\root\cimv2\terminalservices path win32_terminalservicesetting where(__CLASS !="") call setallowtsconnections 1 wmic /namespace:\\root\cimv2\terminalservices path win32_tsgeneralsetting where(TerminalName='RDP-Tcp') call setuserauthenticationrequired 1 reg add "HKLM\SYSTEM\CURRENT\CONTROLSET\CONTROL\TERMINAL SERVER" /v fSingleSessionPerUser /t REG_DWORD /d 0 /f

一顆小胡椒

暫無描述