2022年安全態勢報告

2022 安全態勢報告 前言

報告顯示,隨著組織遷移到云端,勒索軟件的興起和普遍存在的網絡安全問題,企業越來越希望可以通過貨幣形式衡量網絡風險,網絡安全團隊正在努力衡量和改善他們的安全態勢,以及網絡攻擊對業務的影響。

該報告由 Cyber security Insiders 制作,該社區擁有 500,000 名信息安全專業人士在線社區,旨在探索網絡安全運營的最新趨勢、主要挑戰、差距和解決方案等。

主要發現

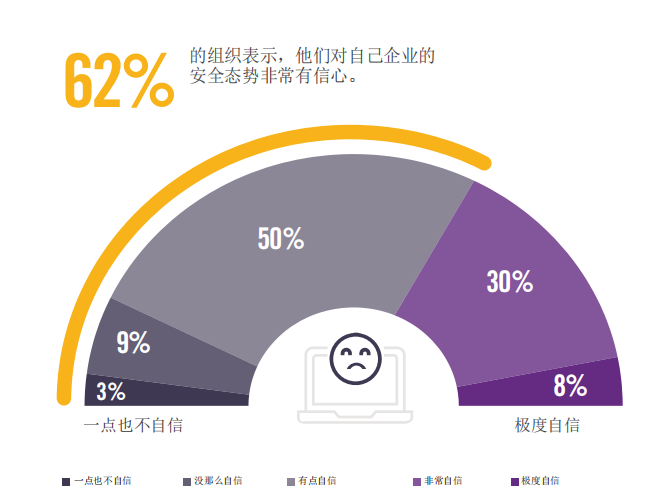

? 62% 的組織對其安全狀況沒有信心。資產庫存缺乏可見性以及無法根據業務風險對漏洞進行優先級排序是造成這種情況的原因。

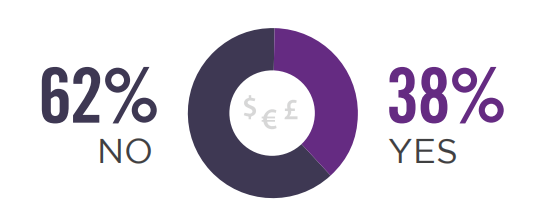

? 62% 的組織無法以貨幣單位量化其網絡風險。

? 83% 的組織沒有統一的云和本地安全態勢視圖。這導致安全態勢管理中存在孤島和低效等問題。

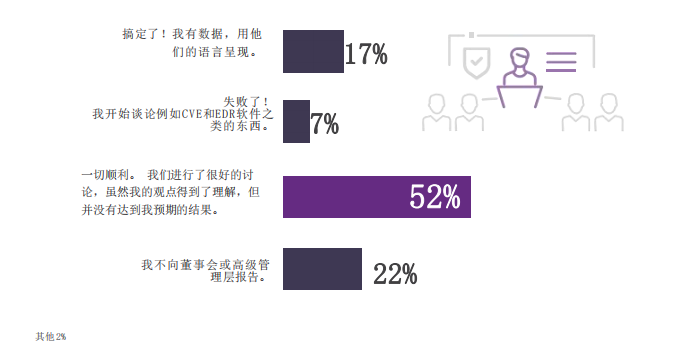

? 網絡安全領導者難以將他們的安全態勢情況清晰的傳達給董事會和高級管理層。

Holger Schulze

Cybersecurity Insiders 首席執行官兼創始人

對安全態勢的信心

組織對自己的安全狀況明顯缺乏信心。62% 說他們充其量是對自己的安全姿態有些信心。

您對您的組織的整體安全態勢有多大的信心?

網絡風險影響

62% 的組織無法用貨幣單位量化其網絡風險,這使網絡安全領導者難以引起董事會的注意并證明投資于網絡安全人員和控制。因此,對于大多數組織來說,給董事會演示只是“可以。

你是否能夠以貨幣單位(美元、歐元、英鎊等)來量化你的網絡風險?

以下哪一項最符合您最近一次關于網絡安全的董事會或高級管理層演講?

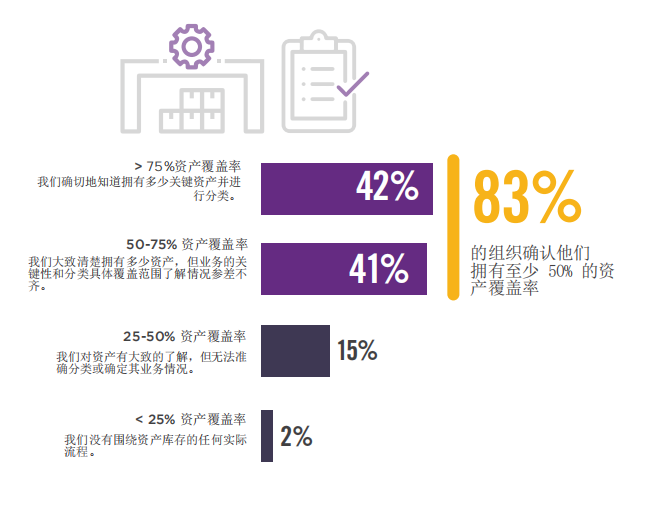

資產清單中的盲點

為了準確地衡量他們的安全態勢,組織需要查看資產庫存,了解他們其擁有哪些資產,這是保護資產的基礎。當被問及如何評估其資產庫存意識時,58%的組織知道其網絡上的資產少于75%。

83% 的組織確認其擁有至少 50% 的資產覆蓋率。也就是說,組織大致了解擁有多少資產。業務關和每個資產的分類也十分關鍵,這是一個重大問題,因為沒有準確和最新的庫存,組織將努力改善安全狀況。

以下哪項最能描述組織對資產庫存的處理?

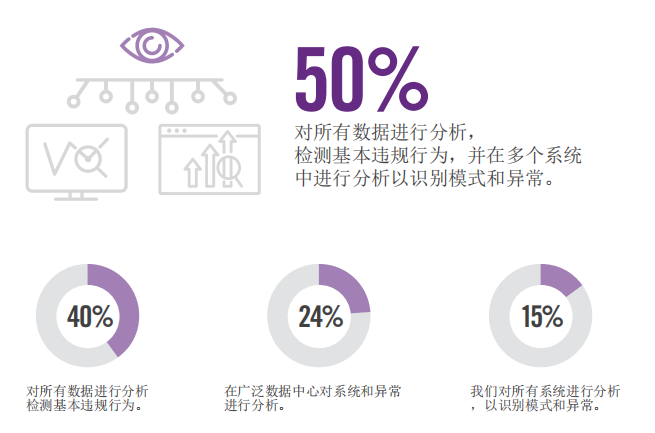

可見性不足是一個問題

報告顯示,只要一半的組織對網絡風險有足夠的可見性。雖然65%的組織報告說他們有持續的可見性,但缺乏優先級和需要及時修補的資源阻礙了漏洞程序的有效性。

您的業務是否具有整體的安全可見性?

風險領域

研究團隊詢問了組織對哪些風險領域有持續的可見性。68%的組織列出了未打補丁的系統,其次是身份和訪問管理(59%),以及網絡釣魚、網絡和勒索軟件(52%)。令人擔憂的是,組織報告的風險領域的可見性較低,如資產庫存(49%)、密碼問題(48%)和惡意內部人員(23%)。

您可以持續了解以下哪一個風險領域?

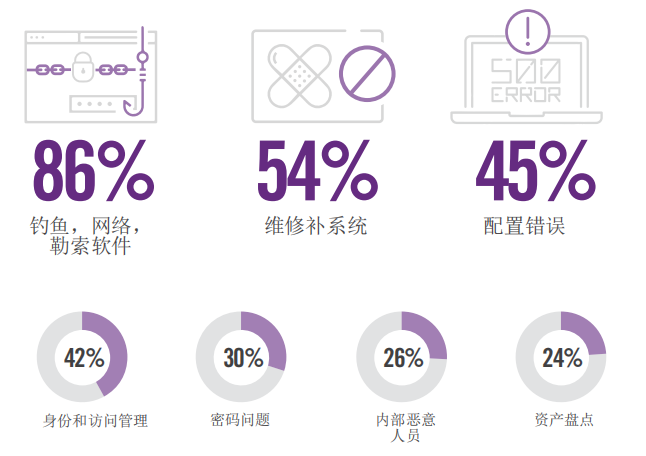

最大的安全威脅

當被問及組織面臨的最大安全威脅時,86%的組織最擔心的是網絡釣魚和勒索軟件攻擊。其次是未打補丁 的系統(54%)和錯誤配置(45%)造成的漏洞。

您認為以下哪些領域對組織造成的風險最大?

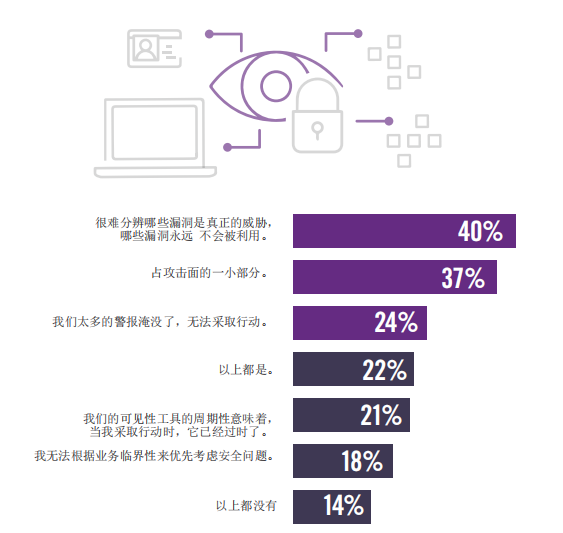

漏洞優先級

無法對漏洞進行優先級排序,這對漏洞管理程序的有效管理存在很大限制。40%的組織發現很難判斷哪些漏洞是真正的威脅存在,哪些漏洞永遠不會被利用。37%的組織只關注整個攻擊面的一小部分。24%的組織感到被太多的警報淹沒了,無法采取行動。

您當前擔心的安全可見性是?

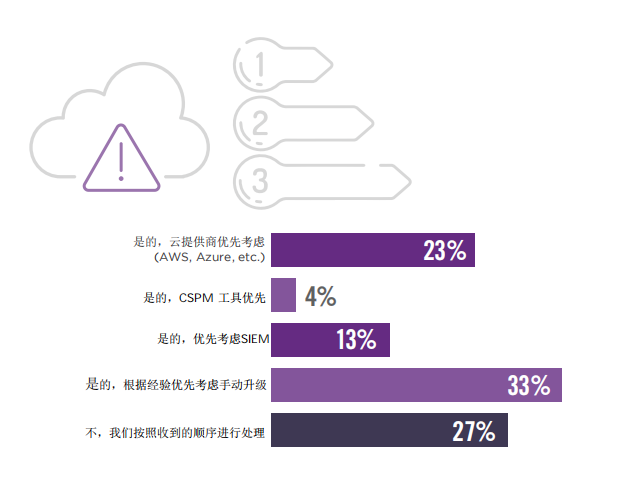

云安全優先級

在云計算中,60%的組織會手動設置警報的優先級。

當涉及到云安全姿態時,是否有辦法確定警報和網絡風險的優先級補救措施?您如何優先考慮警報?

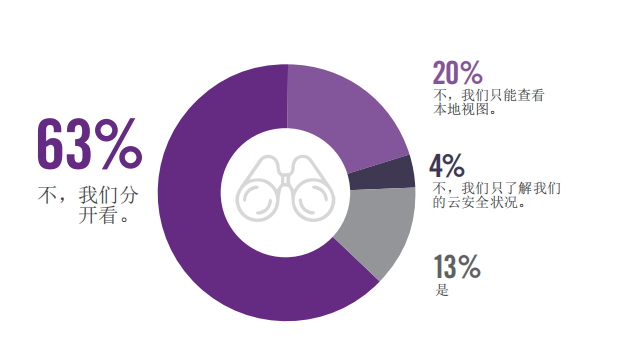

云安全信心

63%的組織確認,他們對云和內部部署安全姿態缺乏統一的看法。

您是否對跨云基礎架構和本地的安全狀況有統一的看法?

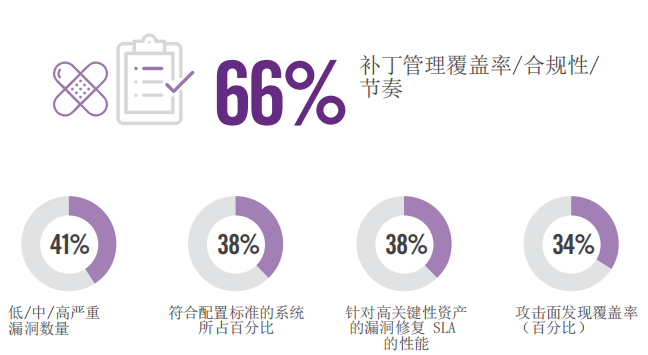

安全指標

重要的是,組織要優先考慮正確的指標來衡量網絡安全態勢。補丁管理指標是收集到最多被提到的網絡安全指標占66%,其次是漏洞指標(41%)。

以下哪些是最重要的網絡安全姿態管理指標?

網絡安全可見性較差或不可見的資產 31% | 修復易受攻擊系統的平均時間 31% | 漏洞掃描覆蓋率 28% | 貨幣單位(例如美元、歐元、英鎊、日元等)的網絡風險資產 24% | 平均庫存時間(網絡上的所有資產)17% | 具有深度網絡安全可見性的資產 14%

面 臨 的 挑 戰

資產發現和管理

盡管有一些安全工具可以使用,但篩選所有數據和識別關鍵漏洞是一項極具挑戰的工作。因此,組織不斷地擔心看不見的網絡風險和漏洞。組織需要統一其IT 和網絡安全工具生成的所有數據——如CMDB、防火墻、漏洞工具、EDR、SIEM、MDM系統、活動目錄、物聯網/OT管理系統、云基礎設施api等。在查看他們的資產庫存和攻擊面時,大多數受訪者并不占其庫存資產的25%或以上。這在安全姿態上造成了巨大的盲點和嚴重的風險。企業必須有一個連續的、實時的庫存視圖,其中包括所有的設備 、應用程序和服務。這意味著管理和非管理的基礎設施、預和云,以及固定和移動。他們還應該有關于如何使用設備的信息。

風險可見性

Infosec團隊需要親眼看到他們網絡上的所有設備和應用程序,以及他們容易遭受的數百個攻擊向量。這種可見性應該是連續的,因為定期掃描很快就會過時。最后,團隊應該了解漏洞的嚴重性,知道它們是真正的威脅還是僅僅是危險提示。

云安全態勢管理

63%的組織通過單獨的儀表板查看他們的云計算和本地資產,20%的組織只查看他們的現有資產。組織需要將云和內部部署可見性合并到一個視圖中,這就消除了安全從業者查看多個儀表板,提高工作效率。

量化違約風險

62%的組織無法以貨幣術語計算他們的違約風險。因此,要吸引董事會的注意,并使他們能夠在安全投資方面做出正確的決定,這是一項挑戰。以貨幣術語計算網絡風險提供了一種通用的語言——從安全工程師、IT管理員到CISO、首席財務 官和首席信息官——組織可以使用它來確定項目和支出的優先級,并跟蹤其整個網絡安全項目的有效性。

領導層溝通

52%的網絡安全領導者都滿足于“好吧” 。如何有效的演示以及可量化且直觀的風險指標非常重要。應該專注于商業目標,并幫助利益相關者了解公司在網絡風險方面的不可忽視性,它應該在哪里,以及它如何能夠實現這些目標。

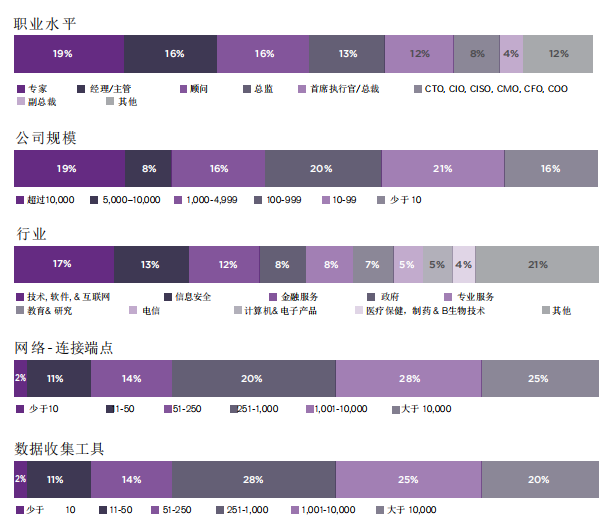

本報告基于2021年10月對美國297名IT和網絡安全專業人員進行的全面在線調查的結果,旨在探索 網絡安全運營的最新趨勢、關鍵挑戰、差距和解決方案偏好。受訪者從技術主管到IT安全從業者,代表了多個行業不同規模的組織。